Trabalho de Redes de Computadores I Redes PeertoPeer

Trabalho de Redes de Computadores I Redes Peer-to-Peer Professor Otto Carlos Muniz Bandeira Duarte Alunos: Jonas Furtado Dias Vinicios Franco Iecker Bravo

Introdução • A Internet era P 2 P • Cliente/Servidor X P 2 P • Arquiteturas P 2 P – Centralizadas – Descentralizadas

A AÇÃO DAS REDES P 2 P NA INTERNET • Vantagens: – Recursos compartilhados – Mais rápida, completa e confiável – “Retorno às origens” – Conteúdo gigantesco e baixo custo

A AÇÃO DAS REDES P 2 P NA INTERNET • Problemas: – Buscas complexas – Preocupação com a organização – Problemas com firewalls – “Tragédia dos Comuns” – Problemas judiciais

Gnutella • Neologismo de GNU + Nutella, surgido em 2000 • Rede inicialmente descentralizada de compartilhamento de arquivos • Uso de Broadcast de mensagens, UUID e TTL

Gnutella • Uso de TCP não confiável • Nós são arrumados de acordo com a velocidade da conexão • Clientes de tipos variados (de compartilhamento a calculadora) • Conceito de horizonte

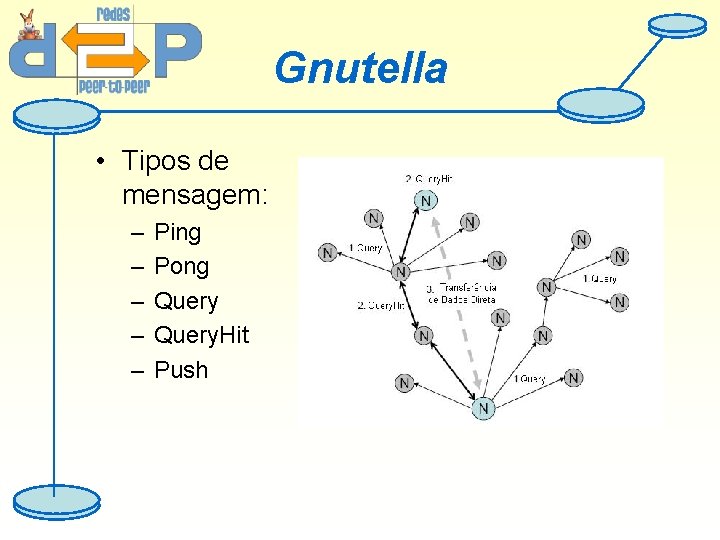

Gnutella • Tipos de mensagem: – – – Ping Pong Query. Hit Push

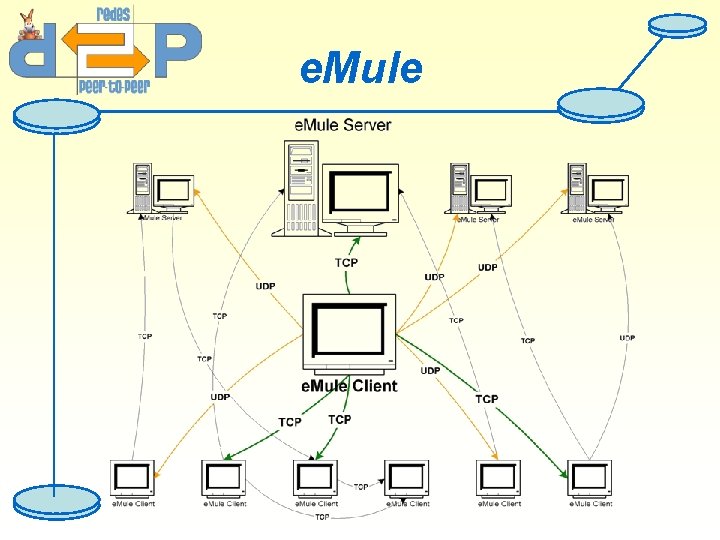

e. Mule • Histórico – Rede e. Donkey 2000 (e. D 2 k) • Indexação centralizada • Conexão – Cliente-Servidor • Client ID – High and Low ID – Cliente-Cliente • User ID • Callback Request

e. Mule

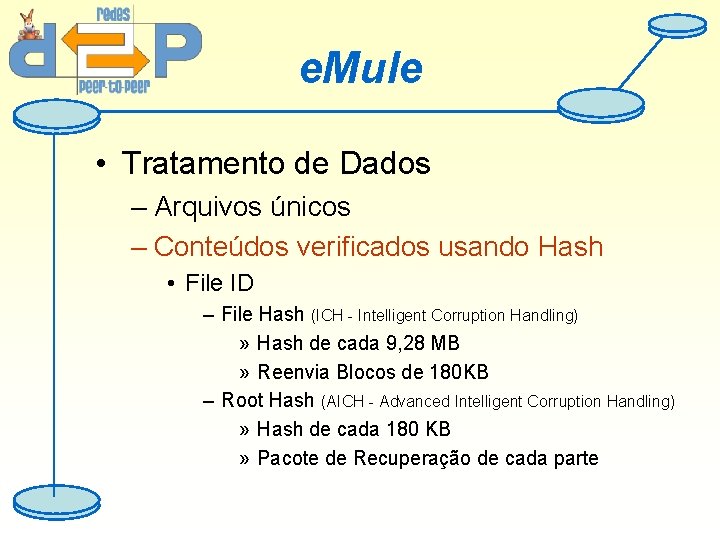

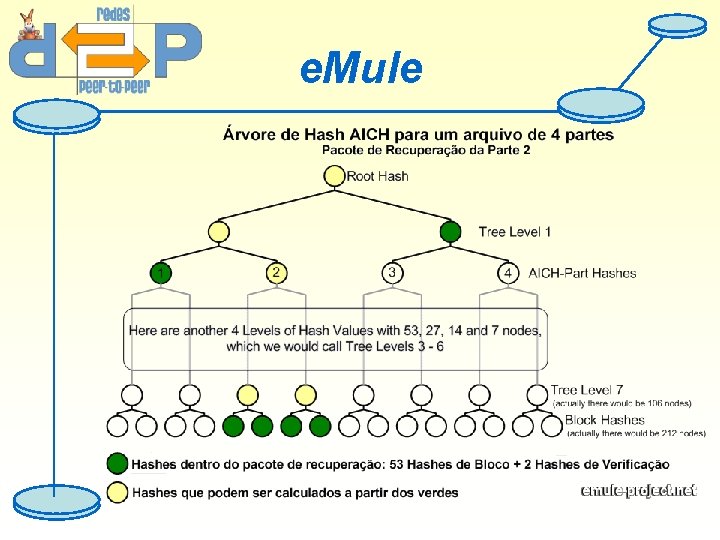

e. Mule • Tratamento de Dados – Arquivos únicos – Conteúdos verificados usando Hash • File ID – File Hash (ICH - Intelligent Corruption Handling) » Hash de cada 9, 28 MB » Reenvia Blocos de 180 KB – Root Hash (AICH - Advanced Intelligent Corruption Handling) » Hash de cada 180 KB » Pacote de Recuperação de cada parte

e. Mule

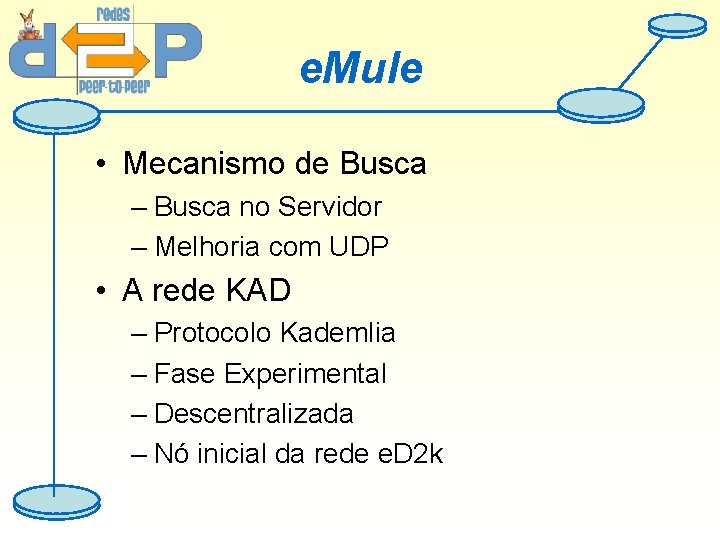

e. Mule • Mecanismo de Busca – Busca no Servidor – Melhoria com UDP • A rede KAD – Protocolo Kademlia – Fase Experimental – Descentralizada – Nó inicial da rede e. D 2 k

Segurança • Preocupações – Herança de Malwares • Worms, Trojans, Vírus, Backdoors • Spywares e a privacidade – Vírus próprios para P 2 P • Backdoors – acesso irrestrito a HDs – Difusão de Arquivos Falsos • Abalar popularidade da Rede – Direitos Autorais

Segurança • Características da Segurança – Proteção no Cliente – Integridade de Arquivo – Integridade de Usuário – Copyright • Esteganografia [Katzenbeisser 1999] – Proteger arquivos de áudio » Modificação inaudível do arquivo » Experimentada pela RIAA

Desempenho • Fatores decisivos: – Comunicação é o que mais gasta tempo em um computador – Buscas se realizam de nó em nó – Tragédia dos comuns: free riders consomem arquivos mas não cedem (valor da rede diminui)

Desempenho • Minimização do tráfego pela centralização de algumas funções • Tolerância a falhas pelo controle do número de conexões • Free Riders (egoístas) são re-alocados nas bordas da rede ou até expulsos

Futuro • Impacto no Futuro • Algoritmos • Aplicações • Plataformas – Difusão de todos os tipos de arquivo • Tempo Real • P 2 P no ambiente Empresarial – NEXTpage e a Ernst & Young • Problemas com legalidade

Conclusão • Potencial para as mais diversas aplicações • Separação físico x virtual • Coexistência com redes Cliente/Servidor • Flexibilidade vantajosa

![Perguntas • [1] Qual a diferença entre um sistema P 2 P centralizado e Perguntas • [1] Qual a diferença entre um sistema P 2 P centralizado e](http://slidetodoc.com/presentation_image_h/fe4c6d41b15c8d09a0646f476a68a0b7/image-19.jpg)

Perguntas • [1] Qual a diferença entre um sistema P 2 P centralizado e um distribuído? • [2] Por que o e. Mule possui baixo índice de arquivos corrompidos? • [3] Como a rede Gnutella posiciona os nós? • [4] Por que free riders prejudicam o desempenho de redes p 2 p? • [5] Qual a técnica proposta por Katzenbeisser para proteção de arquivos protegidos por direitos autorais?

![Respostas: • [1] O sistema centralizado tem alguns serviços centralizados, como índice de arquivos Respostas: • [1] O sistema centralizado tem alguns serviços centralizados, como índice de arquivos](http://slidetodoc.com/presentation_image_h/fe4c6d41b15c8d09a0646f476a68a0b7/image-20.jpg)

Respostas: • [1] O sistema centralizado tem alguns serviços centralizados, como índice de arquivos e nós em servidores. Já nos sistema descentralizado, todas as informações estão nos próprios nós • [2] Ele utiliza sistemas avançados para verificação da integridade de arquivo utilizando Hash. Seu melhor sistema (Root Hash) gera um hash para cada bloco de 180 KB do arquivo. • [3] Pela velocidade da conexão • [4] Porque diminuem o valor da rede e criam filas e gargalos nós que possuem arquivos • [5] Katzenbeisser sugere a esteganografia inserindo informações do Copyright no Conteúdo do Arquivo sem que o usuário perceba as modificações.

![Bibliografia • • [ 1 ] Oram, A. , ed. , “Peer-to-Peer: Harnessing the Bibliografia • • [ 1 ] Oram, A. , ed. , “Peer-to-Peer: Harnessing the](http://slidetodoc.com/presentation_image_h/fe4c6d41b15c8d09a0646f476a68a0b7/image-21.jpg)

Bibliografia • • [ 1 ] Oram, A. , ed. , “Peer-to-Peer: Harnessing the Power of Disruptive Technologies”, Sebastopol, CA: O'Reilly & Associates, March 2001 [ 2 ] Milojicic, Dejan S. ; Kalogeraki, Vana; Lukose, Rajan; Nagaraja 1, Kiran; Pruyne, Jim; Richard, Bruno; Rollins, Sami; Xu, Zhichen. , “Peer-to-Peer Computing”, HP Laboratories Palo Alto, March 8 th , 2002 [ 3 ] Aberer, Karl; Koubarakis, Manolis; Kalogeraki, Vana (Eds). “Database, Information Systems and Peer-to-Peer Computing”, Springer Science, Business Media Inc. , 2005 [ 4 ] Kurose, James F. ; Ross, Keith W. “Redes de computadores e a Internet: uma abordagem top-down”; 3. ed. São Paulo; Pearson Addison Wesley, 2006. [ 5 ] Parameswaran, M; Susarla, A; Whinston, A. B. “P 2 P networking: an information sharing alternative”. IEEE Computer Magazine. Volume 34; Issue 7; 2001. [ 6 ] Li Gong. “Peer-to-Peer Networks in Action”. IEEE Internet Computing Magazine. Volume 6, Issue 1; 2002. [ 7 ] Clarke, I. ; Miller, S. G. ; Hong, T. W. ; Sandberg, O. ; Wiley, B. “Protecting free expression online with Freenet”. IEEE Internet Computing Magazine. Volume 6, Issue 1; 2002. [ 8 ] Matei, R. ; Iamnitchi, A. ; Foster, P. “Mapping the Gnutella network”. IEEE Internet Computing Magazine. Volume 6, Issue 1; 2002.

![Bibliografia II • • • [ 9 ] Aberer, K. ; Punceva, M. ; Bibliografia II • • • [ 9 ] Aberer, K. ; Punceva, M. ;](http://slidetodoc.com/presentation_image_h/fe4c6d41b15c8d09a0646f476a68a0b7/image-22.jpg)

Bibliografia II • • • [ 9 ] Aberer, K. ; Punceva, M. ; Hauswirth, M. ; Schmidt, R. “Improving data access in P 2 P systems”. IEEE Internet Computing Magazine. Volume 6. Issue 1; 2002. [ 10 ] Waterhouse, S. ; Doolin, D. M. ; Kan, G. ; Faybishenko, A. “Distributed search in P 2 P networks”. IEEE Internet Computing Magazine. Volume 6. Issue 1; 2002. [ 11 ] Lienhart, R. ; Holliman, M. ; Yen-Kuang Chen; Kozintsev, I. ; Yeung, M. “Improving media services on P 2 P networks”. IEEE Internet Computing Magazine. Volume 6. Issue 1; 2002. [ 12 ] http: //p 2 p. internet 2. edu/ [ 13 ] http: //compnetworking. about. com/od/p 2 ppeertopeer/ [14] Kulbak, Y; Bickson, D; “The e. Mule Protocol Specification”. DANSS Lab, The Hebrew University of Jerusalem, Israel; 2005. [15] http: //www. emule-project. net/ [ 16 ] Gordon, S. P. e E. J. Malecki “Fixed and fluid: stability and change in the geography of the Internet” Telecommunications Policy 26, 2002, pp. 389– 413. Disponível online a partir de http: //www. elsevier. com/ [ 17 ] Kosunen, Matti ; Larmo, Anna e Cesar, Pablo - “Content Search in Ad hoc P 2 P Networks” - HELSINKI UNIVERSITY OF TECHNOLOGY - 2004

- Slides: 22