TIPOS DE ATAQUES Y VULNERABILIDADES EN UNA RED

TIPOS DE ATAQUES Y VULNERABILIDADES EN UNA RED Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n n ACTIVOS Producen cambios en la información PASIVOS Registran el uso de los recursos y/o acceden a la información del sistema Mtra. Emma Linda Diez Knoth

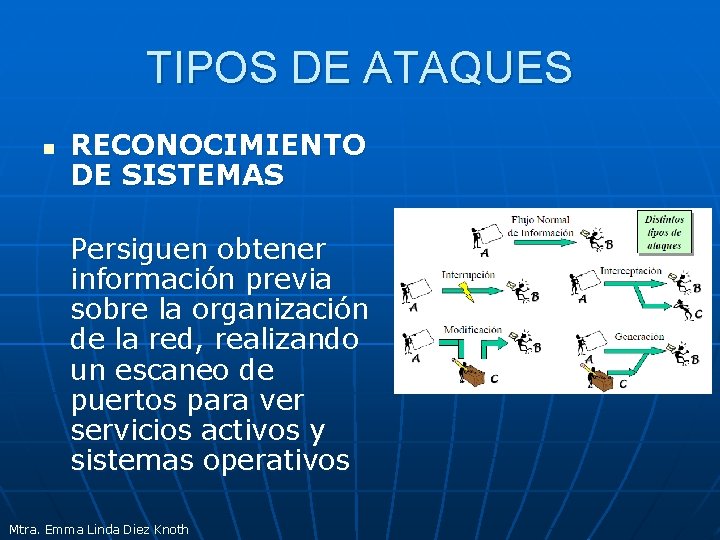

TIPOS DE ATAQUES n RECONOCIMIENTO DE SISTEMAS Persiguen obtener información previa sobre la organización de la red, realizando un escaneo de puertos para ver servicios activos y sistemas operativos Mtra. Emma Linda Diez Knoth

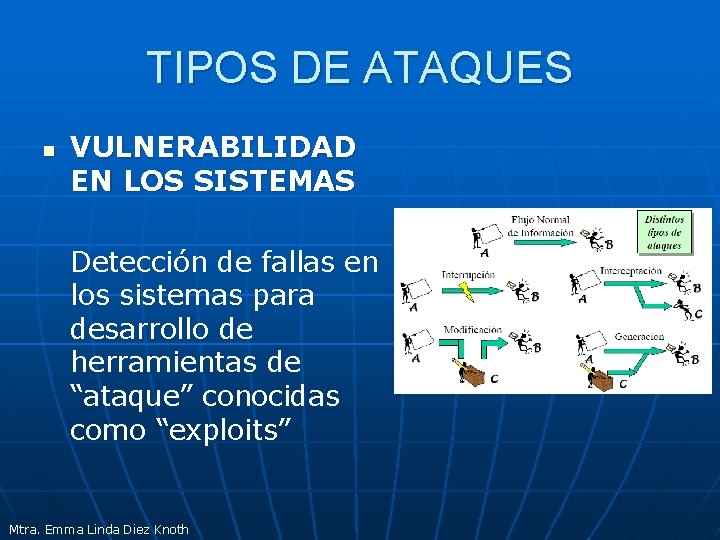

TIPOS DE ATAQUES n VULNERABILIDAD EN LOS SISTEMAS Detección de fallas en los sistemas para desarrollo de herramientas de “ataque” conocidas como “exploits” Mtra. Emma Linda Diez Knoth

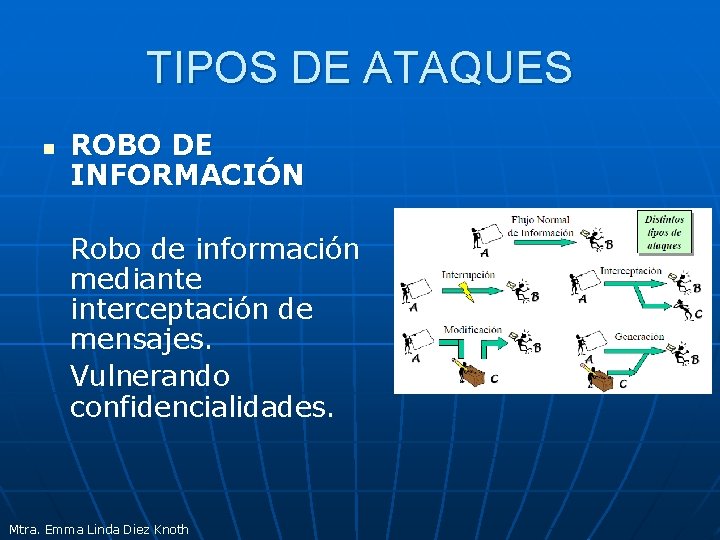

TIPOS DE ATAQUES n ROBO DE INFORMACIÓN Robo de información mediante interceptación de mensajes. Vulnerando confidencialidades. Mtra. Emma Linda Diez Knoth

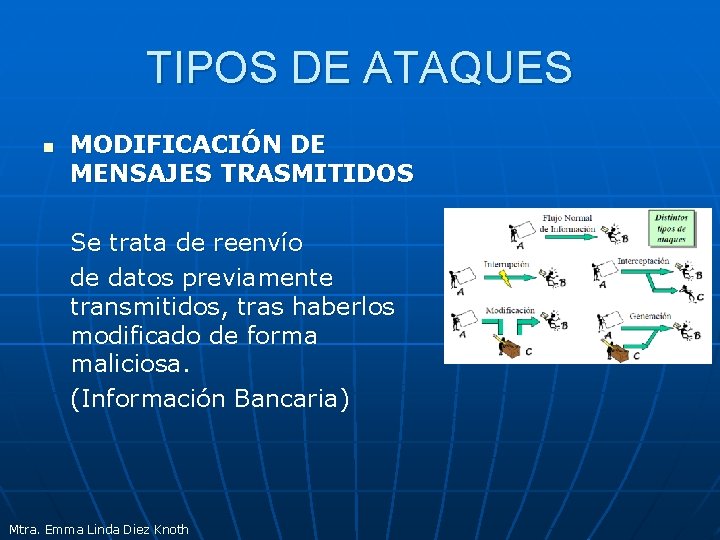

TIPOS DE ATAQUES n MODIFICACIÓN DE MENSAJES TRASMITIDOS Se trata de reenvío de datos previamente transmitidos, tras haberlos modificado de forma maliciosa. (Información Bancaria) Mtra. Emma Linda Diez Knoth

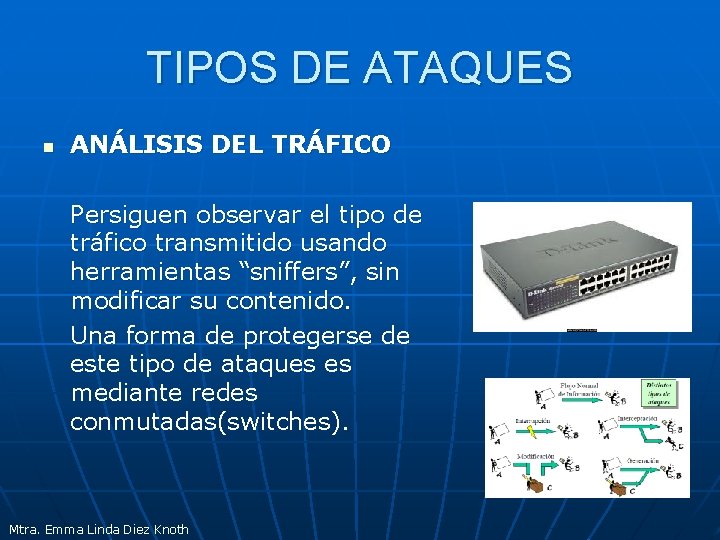

TIPOS DE ATAQUES n ANÁLISIS DEL TRÁFICO Persiguen observar el tipo de tráfico transmitido usando herramientas “sniffers”, sin modificar su contenido. Una forma de protegerse de este tipo de ataques es mediante redes conmutadas(switches). Mtra. Emma Linda Diez Knoth

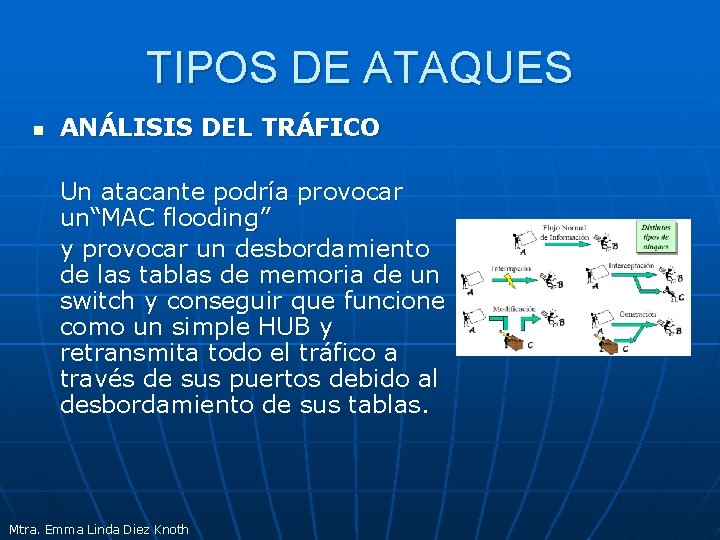

TIPOS DE ATAQUES n ANÁLISIS DEL TRÁFICO Un atacante podría provocar un“MAC flooding” y provocar un desbordamiento de las tablas de memoria de un switch y conseguir que funcione como un simple HUB y retransmita todo el tráfico a través de sus puertos debido al desbordamiento de sus tablas. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n SUPLANTACIÓN DE INDENTIDAD Se denomina IP Spoofing, y es un enmascaramiento de la dirección IP, de forma que se modifica en los paquetes la procedencia del mismo por otra de un equipo autorizado. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n SUPLANTACIÓN DE IDENTIDAD Otro ataque puede ser el secuestro de sesiones ya estables”hijacking” en donde se intenta suplantar la ip y el número de secuencia del próximo paquete de datos. Con esto se puede llegar a suplantar a un usuario determinado que tiene activa una sesión (operaciones financieras) Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n SUPLANTACIÓN DE IDENTIDAD SMTP Spoofing, consiste en suplantar la identidad con remitentes falsos de correo, de forma que se ponga en entredicho la reputación de un remitente, e invadiendo el correo electrónico, este tipo de ataques lo suelen hacer los llamados”spammers”, que envía correos basura con falsa identidad. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n SUPLANTACIÓN DE IDENTIDAD Suele ser habitual también capturar contraseñas y datos escritos mediante el teclado con programas que almacenan las pulsaciones”keyloggers” Para ello existen teclados virtuales que cambian de posición en cada pulsación de forma que no se pueda mapear cada pulsación. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n MODIFICACIONES DEL TRÁFICO Y TABLAS DE ENRUTAMIENTO Consisten en desviar del destino los paquetes hacia otras redes, de forma que se facilite la interceptación de los mismos. Es posible modificar las tablas de enrutamiento mediante determinados paquetes de control del tráfico(ICMP Redirect) que alteran la ruta a un determinado destino. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n CONEXIÓN NO AUTORIZADA A EQUIPOS Y SERVIDORES Consiste en llegar a validarse en un equipo saltándose todas las reglas de seguridad, de forma que podamos tener el control como administradores del sistema. Tendremos acceso a toda la información del equipo y a su configuración. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n MALWARE Se trata de un código malicioso o dañino susceptibles de causar daños en las redes informáticas. Es importante destacar la gran facilidad y velocidad de propagación mediante el correo electrónico. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n ATAQUES A LOS SISTEMAS CRIPTOGRÁFICOS Consisten en descubrir las claves utilizadas en un sistema, o bien descubrir el algoritmo utilizado para una posterior reproducción. n n Por fuerza bruta De diccionario Contra el diseño del algoritmo Contra los dispositivos hardware de control. Mtra. Emma Linda Diez Knoth

TIPOS DE ATAQUES n n ATAQUES DE DENEGACIÓN DE SERVICIOS Consiste en colapsar equipos para impedir que ofrezcan sus servicios a los clientes y usuarios. Establecer actividades que hagan que se caiga el rendimiento del equipo(cpu, disco, memoria) Provocar caida de redes mediante generación de tráfico. “Mail bombing” encío de miles de correos. Mtra. Emma Linda Diez Knoth

MÉTODOS DE ATAQUE: Virus Programa que se ejecuta y se propaga al modificar otros programas o archivos 1: no puede iniciarse por sí mismo, sino que debe ser activado 2: no puede hacer más que replicarse y propagarse 3: puede utilizar rápidamente toda la memoria disponible e interrumpir completamente el sistema. puede estar programado para borrar o dañar archivos específicos antes de propagarse 4: pueden transmitirse mediante documentos adjuntos a correos electrónicos, archivos descargados, mensajes instantáneos, disquetes, CD o dispositivos USB

Gusanos: 1: no necesita adjuntarse a un programa existente 2: utiliza la red para enviar copias de sí mismo a cualquier host conectado 3: puede ejecutarse independientemente y propagarse rápidamente. 4: No requieren necesariamente activación o intervención humana. 5: pueden infectar rápidamente grandes partes de Internet. Caballo de Troya (Troyanos): Programa que no se replica por sí mismo y que se escribe para asemejarse aun programa legítimo, cuando en realidad se trata de una herramienta de ataque. 1: se basa en su apariencia legítima para engañar a una víctima a fin de que inicie el programa. 2: se basa en su apariencia legítima para engañar a una víctima a fin de que inicie el programa. 3: pueden dañar el contenido del disco duro de la computadora.

Spyware, Cookies de seguimiento, adware y elementos emergentes. Spyware: Programa que reúne información personal de una computadora sin permiso o conocimiento. 1: se instala de manera inadvertida. 2: Puede disminuir la velocidad de una computadora. 3: Puede realizar cambios a las configuraciones internas. Cookies de seguimiento: Tipo de spyware, pero no siempre son perjudiciales. Se utilizan para registrar información de los usuarios de Internet cuando visitan sitios Web.

TIPOS DE INTRUSOS n HACKERS Se trata de intrusos que se dedican a esto como pasatiempo y reto técnico. Normalmente no suelen causar daños al sistema, pero pueden acceder a datos confidenciales. Son personas con grandes conocimientos en lenguajes de programación y sistemas, invierten mucho tiempo al día en esto. Mtra. Emma Linda Diez Knoth

TIPOS DE INTRUSOS n CRACKERS Su objetivo es atacar sistemas informáticos de forma ilegal con algún beneficio o para provocar algún daño a la propiedad del sistema, ya sea por intereses políticos, religiosos, etc… Mtra. Emma Linda Diez Knoth

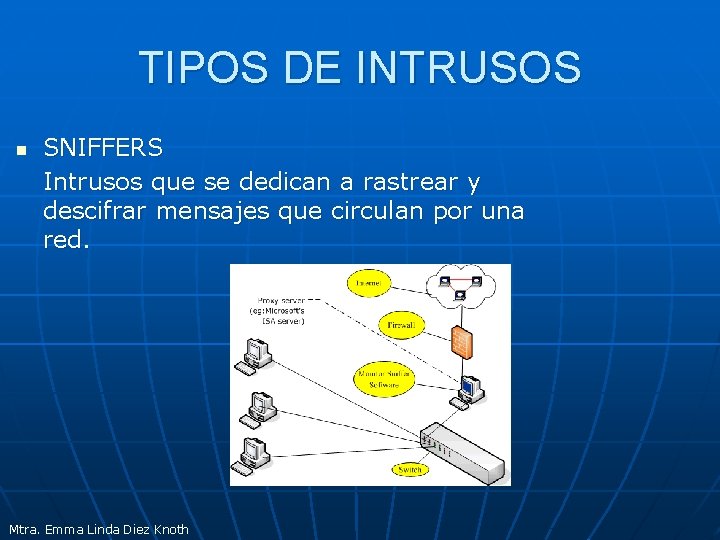

TIPOS DE INTRUSOS n SNIFFERS Intrusos que se dedican a rastrear y descifrar mensajes que circulan por una red. Mtra. Emma Linda Diez Knoth

TIPOS DE INTRUSOS n PHREAKERS Intrusos especializados en sabotear y descifrar redes telefónicas para poder realizar llamadas telefónicas gratuitas. Mtra. Emma Linda Diez Knoth

TIPOS DE INTRUSOS n SPAMMER Son los artífices del envío de miles de mensajes de correo electrónico no solicitado mediante redes como puede ser internet, provocando una sobrecarga en los servidores de correo y colapso en los buzones de correo. Mtra. Emma Linda Diez Knoth

TIPOS DE INTRUSOS n AMENAZAS DEL PERSONAL INTERNO Este tipo de ataques los realiza el propio personal de la organización o red, mediante accesos a ciertas partes de la red con propósitos de curiosidad pero con el riesgo de poder alterar datos en caso de acceso consumado. Hay que tener en cuenta también a los exempleados Mtra. Emma Linda Diez Knoth

FASES DE UN ATAQUE INFORMÁTICO n n n Descubrimiento y exploración del sistema informático Búsqueda de vulnerabilidades en el equipo. Explotación y aprovechamiento de las vulnerabilidades detectadas (exploits) Corrupción del sistema con el fin de dejar abiertas puertas (redefinir contraseñas administrativas) Eliminación de pruebas reveladoras del ataque, borrado de logs. Mtra. Emma Linda Diez Knoth

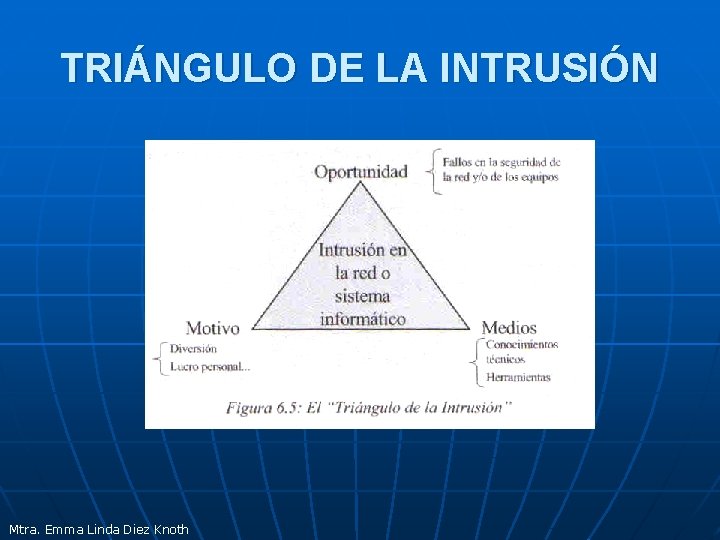

TRIÁNGULO DE LA INTRUSIÓN Mtra. Emma Linda Diez Knoth

Medios de contagio n n n n Disquete USB Tarjetas de memorias (cámaras fotográficas, celulares, video cámaras) medio que contengan cables para conexión con equipo de computo y aquellos que no como son bluetohn, inalámbrico e infrarrojo. Cd Dvd Discos duros Red Local Internet Mtra. Emma Linda Diez Knoth

Medios de contagio n El personal que desea pasar información a otra de las aéreas puede contagiarse o contagiar. Mtra. Emma Linda Diez Knoth

Medios de contagio n Un correo o mensaje en el Messenger puede contener un virus. Mtra. Emma Linda Diez Knoth

Medios de contagio n Autorun. inf es un archivo que se carga al inicio de un dispositivo de almacenamiento para ejecutar un programa el cual puede contener virus. Mtra. Emma Linda Diez Knoth

Medios de protección n Así como hay un pro una contra, La supervisión debe ser constante. El primero que se entera del desperfecto es el usuario del equipo y debe de reportarlo las veces que sea necesario. Del trabajo en conjunto la empresa se mantiene en funcionamiento. Mtra. Emma Linda Diez Knoth

Protección de los sistemas de información Mtra. Emma Linda Diez Knoth

Medidas de seguridad comunes Política de Seguridad: Es una documentación que proporciona información detallada sobre las limitaciones físicas, del sistema y del funcionamiento de una organización. Es una declaración formal de las normas que los usuarios deben respetar a fin de acceder a los bienes de tecnología e información. Puntos importantes que deben incluirse en una política de seguridad: 1. políticas de identificación y autenticación. 2. Políticas de contraseñas. 3. Políticas de usos aceptables. 4. Políticas de acceso remoto. 5. Procedimientos para el mantenimiento de red. 6. Procedimientos para el manejo de incidentes Mtra. Emma Linda Diez Knoth

USO DE FIREWALL ¿Que es un Firewall? Firewall: Herramienta de seguridad efectiva para la protección de los usuarios internos de la red contralas amenazas externas. Controla el tráfico redes ayudando así a prevenir el acceso sin autorización. Técnicas utilizadas por los Firewalls para determinas que acceso permitir y que acceso denegar en una red: Filtrado de paquetes: evita o permite el acceso de acuerdo con las direcciones IP o MAC. Filtrado de aplicaciones: evita o permite el acceso a tipos específicos de aplicaciones según los números de puerto. Filtrado de URL: evita o permite el acceso a sitios Web según los URL o palabras clave específicas. -Inspección de paquetes con estado (SPI, Stateful Packet Inspection): permite los paquetes solicitados por los host internos y los paquetes no solicitados los bloquea, a menos que se permitan específicamente. Puede reconocer y filtrar tipos específicos de ataques, como los ataques DOS. Mtra. Emma Linda Diez Knoth

Utilización del Firewall Intranet: Red diseñada para que solo puedan acceder a ella los empleados internos de una organización. Zona Desmilitarizada (DMZ): Es un área de un diseño de red ubicada entre la red interna y la red externa(normalmente internet). Se utiliza para dispositivos que pueden recibir trafico de internet, por ejemplos servidores Web, FTP, SMTP y DNS. Mtra. Emma Linda Diez Knoth

Medios de protección n Antivirus actualizado Mtra. Emma Linda Diez Knoth

Medios de protección n Protección de entradas al sistema Mtra. Emma Linda Diez Knoth

Medios de protección n Para equipos que en las salas de cómputo, este sistema impide que se coloque virus o información, cuando se reinicia, el equipo de computo queda como nuevo, pero permite que el alumno trabaje cómodamente guardando en sus USB la información que realice. Mtra. Emma Linda Diez Knoth

Medios de protección n Se ha dado el caso que la mayoría de las fallas reportadas son: De extraños utilizando el equipo de computo. Y estas personas tienen autorización de superiores para el uso. Mtra. Emma Linda Diez Knoth

- Slides: 41