Tema 1 Conceptos Bsicos de Seguridad Informtica Curso

Tema 1 Conceptos Básicos de Seguridad Informática Curso de Seguridad Informática Ultima actualización: 10/02/02 Archivo con 51 diapositivas Material Docente de Libre Distribución Dr. Jorge Ramió Aguirre Universidad Politécnica de Madrid Este archivo forma parte de un curso completo sobre Seguridad Informática y Criptografía. Se autoriza su uso, reproducción en computador e impresión en papel sólo para fines docentes, respetando siempre los derechos del autor. Curso de Seguridad Informática. Tema 1: Conceptos Básicos de Curso de Seguridad Informática © Jorge Ramió Aguirre

¿Conectado o desconectado? No podemos aceptar esa afirmación popular que dice que el computador más seguro. . . es aquel que está apagado y, por tanto, desconectado de la red. A pesar de todas las amenazas del entorno que, como veremos, serán muchas y variadas. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 2

¿Conciencia de las debilidades? internas o externas Amenazas La seguridad informática será un motivo de preocupación. . y las empresas, organismos y particulares comienzan a tener verdadera conciencia de su importancia. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 3

Las dos últimas décadas • A partir de los años 80 el uso del ordenador personal comienza a ser común. Asoma ya la preocupación por la integridad de los datos. • En la década de los años 90 proliferan los ataques a sistemas informáticos, aparecen los virus y se toma conciencia del peligro que nos acecha como usuarios de PCs y equipos conectados a Internet. • Las amenazas se generalizan a finales de los 90. Se toma en serio la seguridad: década de los 00 s Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 4

¿Qué hay de nuevo en los 00 s? • Principalmente por el uso de Internet, el tema de la protección de la información se transforma en una necesidad y con ello se populariza la terminología técnica asociada a la criptología: – Cifrado, descifrado, criptoanálisis, firma digital. – Autoridades de Certificación, comercio electrónico. • Ya no sólo se transmiten estas enseñanzas en las universidades. El usuario final desea saber, por ejemplo, qué significa firmar un e-mail. • Productos futuros: Seguridad añadida Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 5

Una definición de criptografía Criptografía: Rama de las Matemáticas -y en la actualidad de la Informática- que hace uso de métodos matemáticos con el objeto principal de cifrar un mensaje o archivo por medio de un algoritmo y una o más claves, dando lugar a distintos criptosistemas que permiten asegurar, al menos, dos aspectos básicos de la seguridad como son la confidencialidad y la integridad de la información. He aquí una definición menos afortunada de criptografía por parte de la Real Academia de la Lengua Española. . . Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 6

La criptografía según la RAE Criptografía: “Arte de escribir mensajes con una clave secreta o de modo enigmático”. Desde el punto de vista de la ingeniería y la informática, es difícil encontrar una definición menos apropiada . Ø Hoy ya no es un arte sino una ciencia. Ø No sólo se protegen mensajes que se escriben, sino archivos y documentos en general que se generan. Ø Muchos sistemas tienen dos claves: secreta y pública. Ø No hay nada de enigmático en una cadena de bits. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 7

¿Cifrar o encriptar? Cifra o cifrado: Técnica que, en general, protege o autentica a un documento o usuario al aplicar un algoritmo criptográfico. Sin conocer una clave específica, no será posible descifrarlo o recuperarlo. En algunos países por influencia del inglés se usará la palabra encriptar. Si bien esta palabra no existe, podría ser el acto de “meter a alguien dentro de una cripta”, . . . algo bastante distinto a lo que deseamos expresar. Ejemplos como éstos encontraremos muchísimos. Sin ir más lejos, aceptamos la palabra “privacidad” e incluso está escrita en Leyes, aunque no esté recogida en la última edición del diccionario de la RAE (octubre de 2001). Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 8

Algunas definiciones previas Criptólogo: persona que trabaja de forma legítima para proteger la información creando algoritmos criptográficos. Criptoanalista: persona cuya función es romper algoritmos de cifra en busca de debilidades, la clave o del texto en claro. Criptógrafo: máquina o artilugio para cifrar. Criptología: ciencia que estudia e investiga todo aquello relacionado con la criptografía: incluye cifra y criptoanálisis. Texto en claro: documento original. Se denotará como M. Criptograma: documento/texto cifrado. Se denotará como C. Claves: datos (llaves) privados/públicos que permitirán cifrar. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 9

Interés en el delito informático • El delito informático parece ser un “buen negocio”: – Objeto Pequeño: la información está almacenada en “contenedores pequeños”: no es necesario un camión para robar el banco, joyas, dinero, . . . – Contacto Físico: no existe contacto físico en la mayoría de los casos. Se asegura el anonimato y la integridad física delincuente. – Alto Valor: el objeto codiciado tiene un alto valor. El contenido (los datos) vale mucho más que el soporte que los almacena (disquete, disco compacto, . . . ). • Unica solución: el uso de técnicas criptográficas. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 10

Seguridad Física v/s Seguridad Lógica • El estudio de la seguridad informática puede plantearse desde dos enfoques: – Seguridad Física: protección del sistema ante las amenazas físicas, planes de contingencia, control de acceso físico, políticas de backups, etc. Este tema será tratado en el capítulo 3. – Seguridad Lógica: protección de la información en su propio mediante el enmascaramiento de la misma usando técnicas de criptografía. Este enfoque propio de las Aplicaciones Criptográficas será tratado a lo largo de todo el curso. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 11

1 er principio de la seguridad informática • “El intruso al sistema utilizará cualquier artilugio que haga más fácil su acceso y posterior ataque”. • Existirá una diversidad de frentes desde los que puede producirse un ataque. Esto dificulta el análisis de riesgos porque el delincuente aplica la filosofía del punto más débil de este principio. PREGUNTA: ¿Cuáles son los puntos débiles de un sistema informático? Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 12

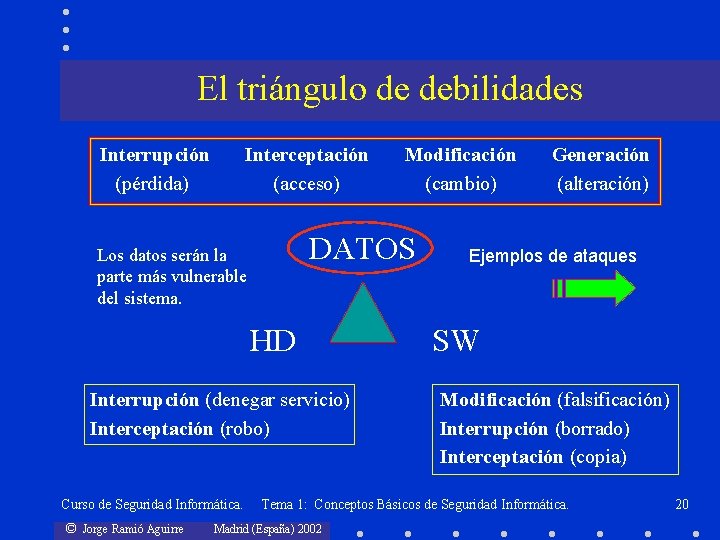

Debilidades del sistema informático (1) HARDWARE - SOFTWARE - DATOS MEMORIA - USUARIOS Los tres primeros puntos conforman el llamado Triángulo de Debilidades del Sistema: – Hardware: Errores intermitentes, conexión suelta, desconexión de tarjetas, etc. – Software: Sustracción de programas, modificación, ejecución errónea, defectos en llamadas al sistema, etc. – Datos: Alteración de contenidos, introducción de datos falsos, manipulación fraudulenta de datos, etc. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 13

Debilidades del sistema informático (2) – Memoria: Introducción de virus, mal uso de la gestión de memoria, bloqueo del sistema, etc. – Usuarios: Suplantación de identidad, acceso no autorizado, visualización de datos confidenciales, etc. • Es muy difícil diseñar un plan que contemple de forma eficiente todos estos aspectos. • Debido al Principio de Acceso más Fácil, no se deberá descuidar ninguno de los cinco elementos susceptibles de ataque del sistema informático. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 14

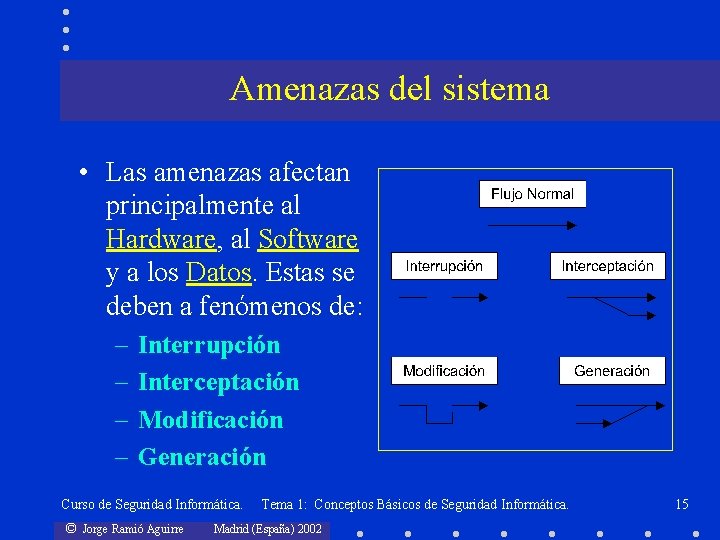

Amenazas del sistema • Las amenazas afectan principalmente al Hardware, al Software y a los Datos. Estas se deben a fenómenos de: – – Interrupción Interceptación Modificación Generación Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 15

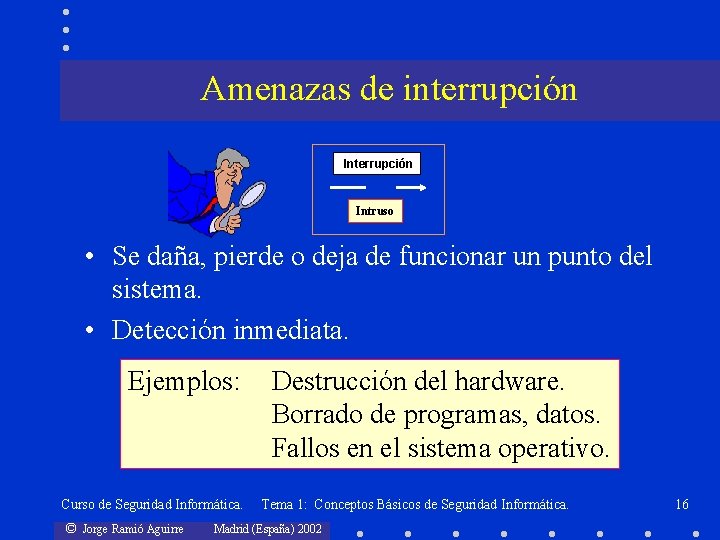

Amenazas de interrupción Intruso • Se daña, pierde o deja de funcionar un punto del sistema. • Detección inmediata. Ejemplos: Curso de Seguridad Informática. © Jorge Ramió Aguirre Destrucción del hardware. Borrado de programas, datos. Fallos en el sistema operativo. Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 16

Amenazas de interceptación Intruso • Acceso a la información por parte de personas no autorizadas. Uso de privilegios no adquiridos. • Detección difícil, no deja huellas. Ejemplos: Curso de Seguridad Informática. © Jorge Ramió Aguirre Copias ilícitas de programas. Escucha en línea de datos. Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 17

Amenazas de modificación Modificación Intruso • Acceso no autorizado que cambia el entorno para su beneficio. • Detección difícil según circunstancias. Ejemplos: Curso de Seguridad Informática. © Jorge Ramió Aguirre Modificación de bases de datos. Modificación de elementos del HW. Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 18

Amenazas de generación Generación Intruso • Creación de nuevos objetos dentro del sistema. • Detección difícil. Delitos de falsificación. Ejemplos: Curso de Seguridad Informática. © Jorge Ramió Aguirre Añadir transacciones en red. Añadir registros en base de datos. Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 19

El triángulo de debilidades Interrupción (pérdida) Interceptación (acceso) DATOS Los datos serán la parte más vulnerable del sistema. HD Interrupción (denegar servicio) Interceptación (robo) Curso de Seguridad Informática. © Jorge Ramió Aguirre Modificación (cambio) Generación (alteración) Ejemplos de ataques SW Modificación (falsificación) Interrupción (borrado) Interceptación (copia) Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 20

Ataques característicos • Hardware: – Agua, fuego, electricidad, polvo, cigarrillos, comida. • Software: – Borrados accidentales, intencionados, fallos de líneas de programa, bombas lógicas, robo, copias ilegales. • Datos: – Los mismos puntos débiles que el software. – Dos problemas: no tienen valor intrínseco pero sí su interpretación y algunos son de carácter público. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 21

2º principio de la seguridad informática • “Los datos deben protegerse sólo hasta que pierdan su valor”. • Se habla, por tanto, de la caducidad del sistema de protección: tiempo en el que debe mantenerse la confidencialidad o secreto del dato. • Esto nos llevará a la fortaleza del sistema de cifra. PREGUNTA: ¿Cuánto tiempo deberá protegerse un dato? Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 22

3 er principio de la seguridad informática • “Las medidas de control se implementan para ser utilizadas de forma efectiva. Deben ser eficientes, fáciles de usar y apropiadas al medio”. – Que funcionen en el momento oportuno. – Que lo hagan optimizando los recursos del sistema. – Que pasen desapercibidas para el usuario. • Ningún sistema de control resulta efectivo hasta que es utilizado al surgir la necesidad de aplicarlo. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 23

Elementos de la seguridad informática (1) • Confidencialidad – Los componentes del sistema son accesibles sólo por los usuarios autorizados. • Integridad – Los componentes del sistema sólo pueden ser creados y modificados por los usuarios autorizados. • Disponibilidad – Los usuarios deben tener disponibles todos los componentes del sistema cuando así lo deseen. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 24

Elementos de la seguridad informática (2) • No Repudio – Este término se ha introducido en los últimos años como una característica más de los elementos que conforman la seguridad en un sistema informático. – Está asociado a la aceptación de un protocolo de comunicación entre emisor y receptor (cliente y servidor) normalmente a través del intercambio de sendos certificados digitales. – Se habla entonces de No Repudio de Origen y No Repudio de Destino, forzando a que se cumplan todas las operaciones por ambas partes en una comunicación. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 25

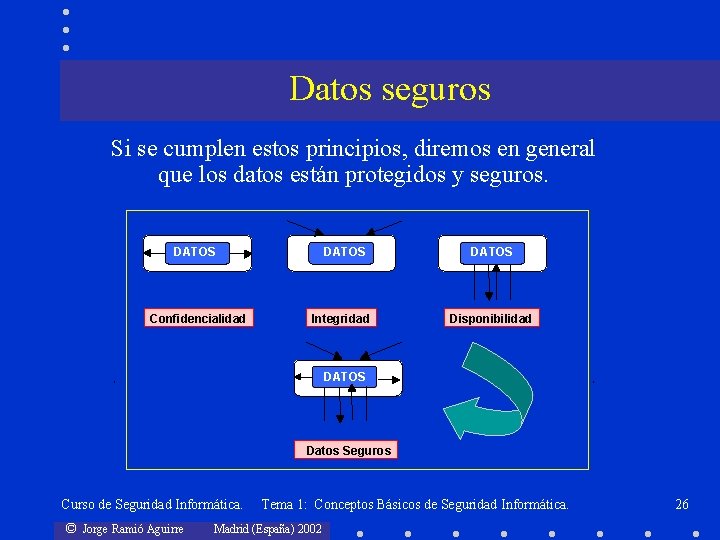

Datos seguros Si se cumplen estos principios, diremos en general que los datos están protegidos y seguros. DATOS Confidencialidad DATOS Integridad DATOS Disponibilidad DATOS Datos Seguros Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 26

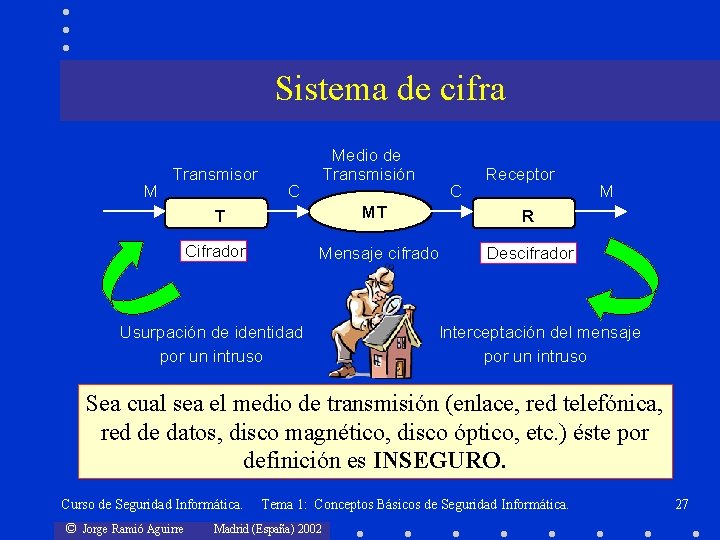

Sistema de cifra M Transmisor Medio de Transmisión C MT R Mensaje cifrado Descifrador T Cifrador C Receptor Usurpación de identidad por un intruso M Interceptación del mensaje por un intruso Sea cual sea el medio de transmisión (enlace, red telefónica, red de datos, disco magnético, disco óptico, etc. ) éste por definición es INSEGURO. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 27

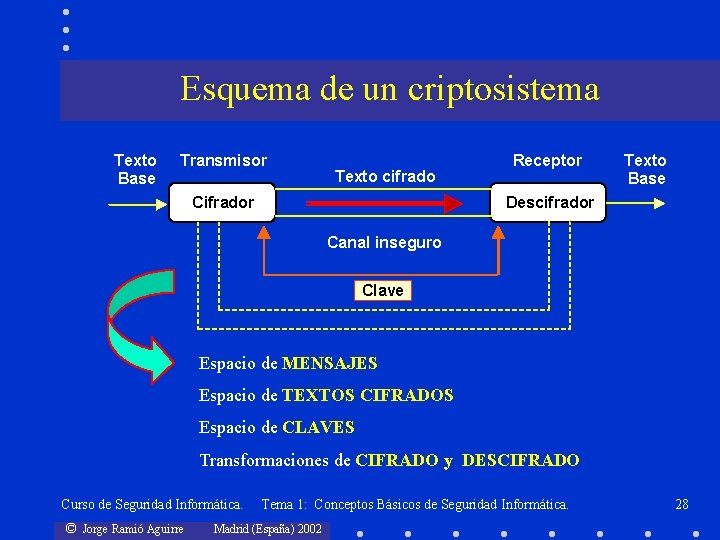

Esquema de un criptosistema Texto Base Transmisor Texto cifrado Cifrador Receptor Texto Base Descifrador Canal inseguro Clave Espacio de MENSAJES Espacio de TEXTOS CIFRADOS Espacio de CLAVES Transformaciones de CIFRADO y DESCIFRADO Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 28

Espacio de mensajes M Hola amigos, este es un texto en claro. . . M = {m 1, m 2, . . . , mn} – Componentes de un mensaje inteligible (bits, bytes, pixels, signos, caracteres, etc. ) que provienen de un alfabeto. – El lenguaje tiene unas reglas sintácticas y semánticas. – En algunos casos y para los sistemas de cifra clásicos la longitud del alfabeto indicará el módulo en el cual se trabaja. En los modernos, no guarda relación. – Habrá mensajes con sentido y mensajes sin sentido. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 29

Espacio de textos cifrados C Vjbmlj. YSBk. ZSBNYWRya. W Qg. Q 0 Ex. LTAr. Bg. N. . . C = {c 1, c 2, . . . , cn} – Normalmente el alfabeto es el mismo que el utilizado para crear el mensaje en claro. – Supondremos que el espacio de los textos cifrados C y el espacio de los mensaje M (con y sin sentido) tienen igual magnitud. – En este caso, a diferencia del espacio de mensajes M, serán válidos todo tipo de criptogramas. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 30

Espacio de claves K K = {k 1, k 2, . . . , kn} – Si el espacio de claves K es tan grande como el de los mensajes M, se obtendrá un criptosistema con secreto perfecto. – Se supone que es un conjunto altamente aleatorio de caracteres, palabras, bits, bytes, etc. , en función del sistema de cifra. Al menos una de las claves en un criptosistema se guardará en secreto. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 31

Transformaciones de cifrado Ek Ek: M C k K – Ek es una aplicación con una clave k, que está en el espacio de claves K, sobre el mensaje M y que lo transforma en el criptograma C. – Es el algoritmo de cifra. Sólo en algunos sistemas clásicos el algoritmo es secreto. Por lo general será de dominio público y su código fuente estará disponible en Internet. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 32

Transformaciones de descifrado Dk Dk: C M k K – Dk es una aplicación con una clave k, que está en el espacio de claves K, sobre el criptograma C y que lo transforma en el texto en claro M. – Se usa el concepto de inverso. Dk será la operación inversa de Ek o bien -que es lo más común- se usa la misma transformación Ek para descifrar pero con una clave k’ que es la inversa de k dentro de un cuerpo. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 33

Requisitos de un criptosistema – Algoritmo de cifrado/descifrado rápido y fiable. – Posibilidad de transmitir ficheros por una línea de datos, almacenarlos o transferirlos. – No debe existir retardo debido al cifrado o descifrado. – La seguridad del sistema deberá residir solamente en el secreto de una clave y no de las funciones de cifra. – La fortaleza del sistema se entenderá como la imposibilidad computacional de romper la cifra o encontrar la clave secreta. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 34

Recomendaciones de Bacon • Filósofo y estadista inglés del siglo XVI – Dado un texto en claro M y un algoritmo de cifra Ek, el cálculo de Ek(M) y su inversa debe ser sencillo. – Será imposible encontrar el texto en claro M a partir del criptograma C si se desconoce la función de descifrado Dk. – El criptograma deberá contener caracteres distribuidos para que su apariencia sea inocente y no dé pistas a un intruso. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 35

Recomendaciones de Kerckhoffs • Profesor holandés en París del siglo XIX – K 1: El sistema debe ser en la práctica imposible de criptoanalizar. – K 2: Las limitaciones del sistema no deben plantear dificultades a sus usuarios. – K 3: Método de elección de claves fácil de recordar. – K 4: Transmisión del texto cifrado por telégrafo. – K 5: El criptógrafo debe ser portable. – K 6: No debe existir una larga lista de reglas de uso. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 36

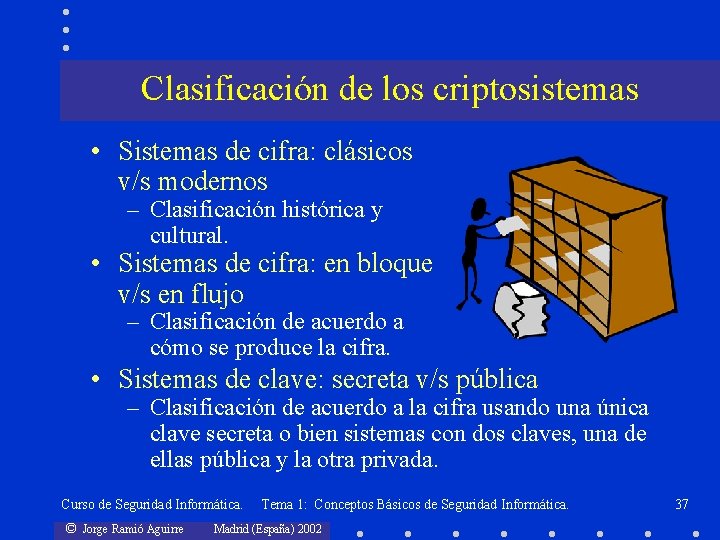

Clasificación de los criptosistemas • Sistemas de cifra: clásicos v/s modernos – Clasificación histórica y cultural. • Sistemas de cifra: en bloque v/s en flujo – Clasificación de acuerdo a cómo se produce la cifra. • Sistemas de clave: secreta v/s pública – Clasificación de acuerdo a la cifra usando una única clave secreta o bien sistemas con dos claves, una de ellas pública y la otra privada. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 37

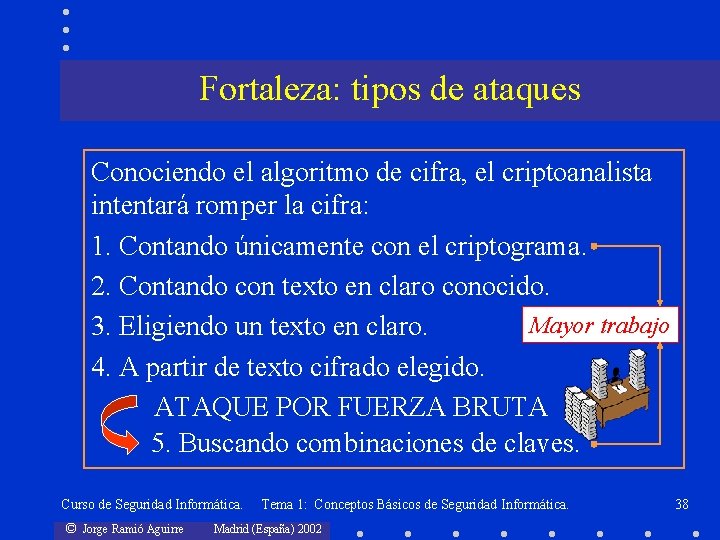

Fortaleza: tipos de ataques Conociendo el algoritmo de cifra, el criptoanalista intentará romper la cifra: 1. Contando únicamente con el criptograma. 2. Contando con texto en claro conocido. Mayor trabajo 3. Eligiendo un texto en claro. 4. A partir de texto cifrado elegido. ATAQUE POR FUERZA BRUTA 5. Buscando combinaciones de claves. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 38

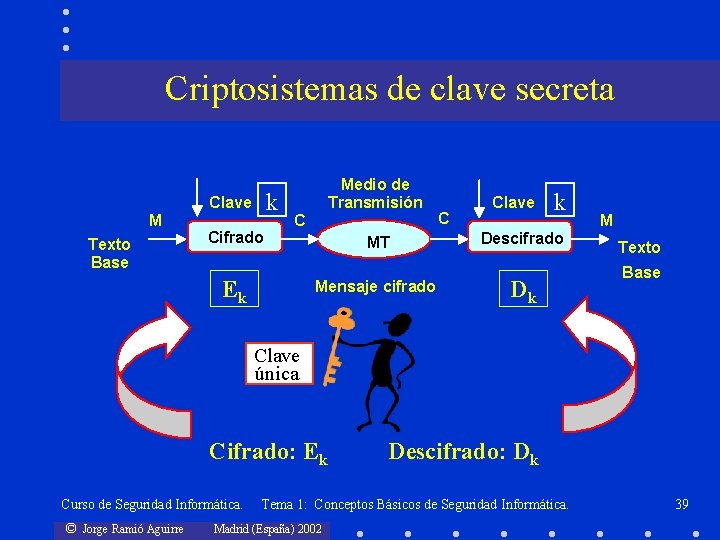

Criptosistemas de clave secreta k Clave M Texto Base Cifrado Medio de Transmisión C Ek MT Mensaje cifrado C Clave k Descifrado Dk M Texto Base Clave única Cifrado: Ek Curso de Seguridad Informática. © Jorge Ramió Aguirre Descifrado: Dk Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 39

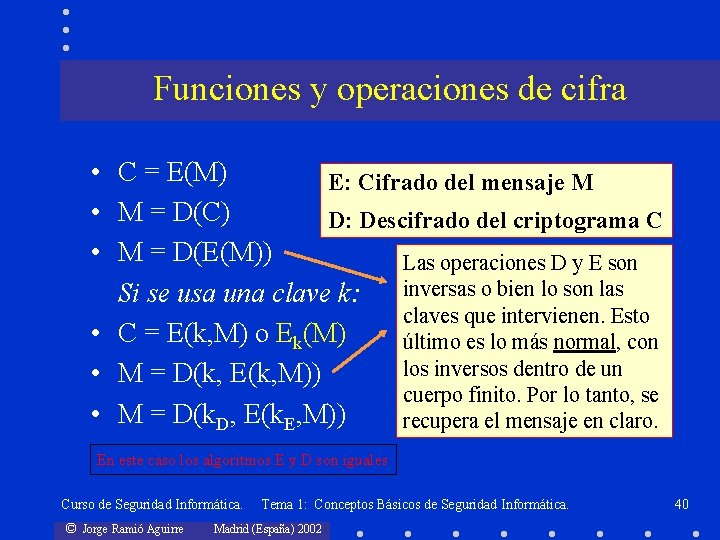

Funciones y operaciones de cifra • C = E(M) E: Cifrado del mensaje M • M = D(C) D: Descifrado del criptograma C • M = D(E(M)) Las operaciones D y E son inversas o bien lo son las Si se usa una clave k: claves que intervienen. Esto • C = E(k, M) o Ek(M) último es lo más normal, con los inversos dentro de un • M = D(k, E(k, M)) cuerpo finito. Por lo tanto, se • M = D(k. D, E(k. E, M)) recupera el mensaje en claro. En este caso los algoritmos E y D son iguales Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 40

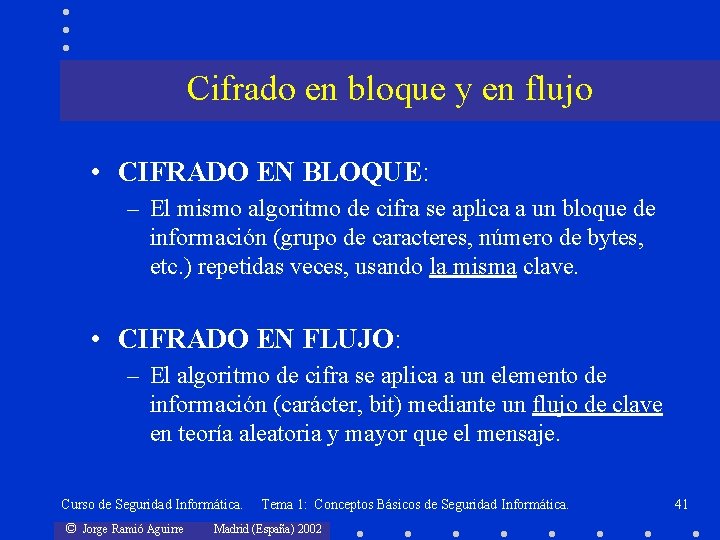

Cifrado en bloque y en flujo • CIFRADO EN BLOQUE: – El mismo algoritmo de cifra se aplica a un bloque de información (grupo de caracteres, número de bytes, etc. ) repetidas veces, usando la misma clave. • CIFRADO EN FLUJO: – El algoritmo de cifra se aplica a un elemento de información (carácter, bit) mediante un flujo de clave en teoría aleatoria y mayor que el mensaje. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 41

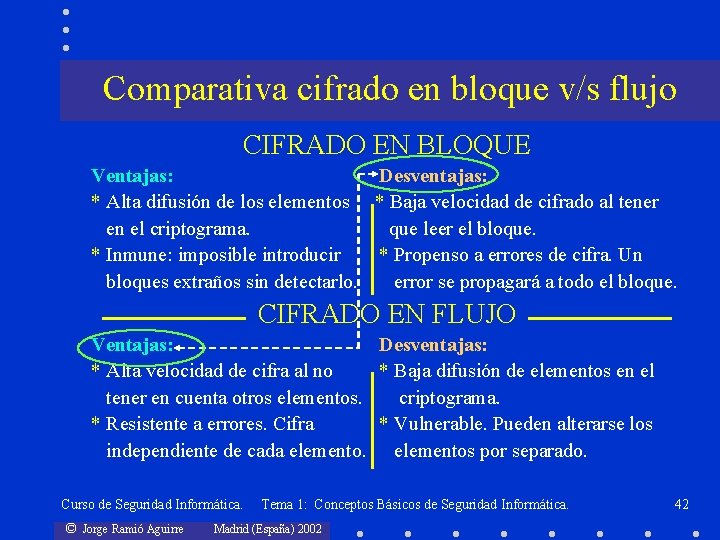

Comparativa cifrado en bloque v/s flujo CIFRADO EN BLOQUE Ventajas: Desventajas: * Alta difusión de los elementos * Baja velocidad de cifrado al tener en el criptograma. que leer el bloque. * Inmune: imposible introducir * Propenso a errores de cifra. Un bloques extraños sin detectarlo. error se propagará a todo el bloque. CIFRADO EN FLUJO Ventajas: Desventajas: * Alta velocidad de cifra al no * Baja difusión de elementos en el tener en cuenta otros elementos. criptograma. * Resistente a errores. Cifra * Vulnerable. Pueden alterarse los independiente de cada elementos por separado. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 42

Confidencialidad v/s integridad • Vamos a ver cómo se obtienen en cada uno de estos sistemas de cifra (cifrado con clave secreta y cifrado con clave pública) los dos aspectos más relevantes de la seguridad informática: La confidencialidad y la integridad Llegaremos a un concepto de mucha utilidad en criptografía al analizar el sistema con clave pública. . . Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 43

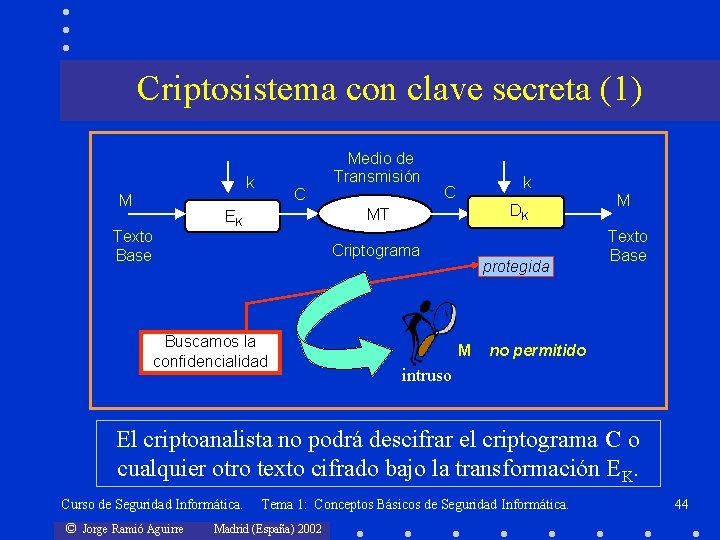

Criptosistema con clave secreta (1) Medio de Transmisión k M C k C DDKK MT EK Texto Base Criptograma Buscamos la confidencialidad protegida M M Texto Base no permitido intruso El criptoanalista no podrá descifrar el criptograma C o cualquier otro texto cifrado bajo la transformación EK. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 44

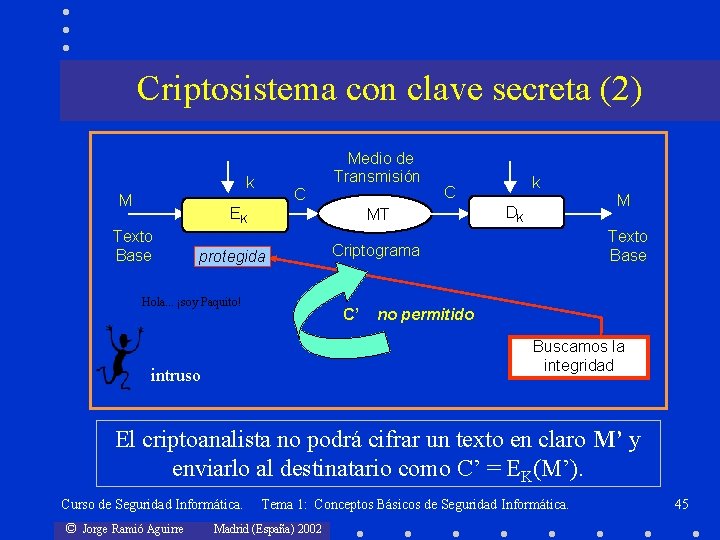

Criptosistema con clave secreta (2) Medio de Transmisión k M Texto Base C EEKK MT protegida Criptograma Hola. . . ¡soy Paquito! C’ k C DK M Texto Base no permitido Buscamos la integridad intruso El criptoanalista no podrá cifrar un texto en claro M’ y enviarlo al destinatario como C’ = EK(M’). Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 45

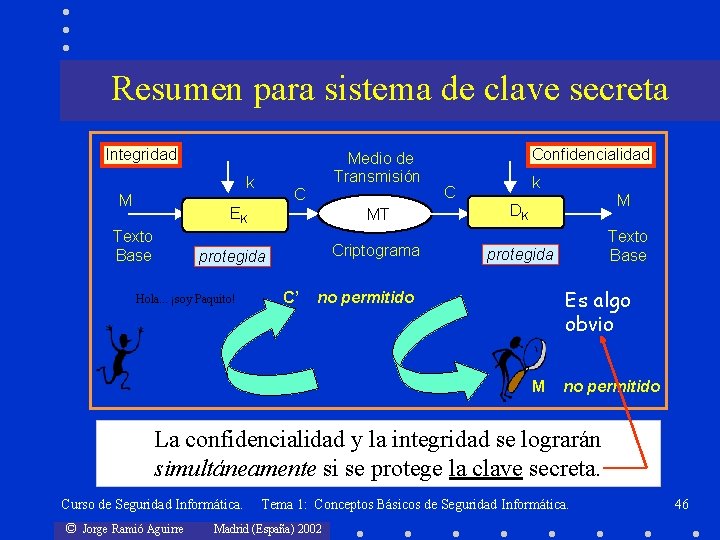

Resumen para sistema de clave secreta Integridad Medio de Transmisión k M Texto Base C EEKK MT protegida Criptograma Hola. . . ¡soy Paquito! C’ Confidencialidad C k M DDKK Texto Base protegida Es algo obvio no permitido M no permitido La confidencialidad y la integridad se lograrán simultáneamente si se protege la clave secreta. Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 46

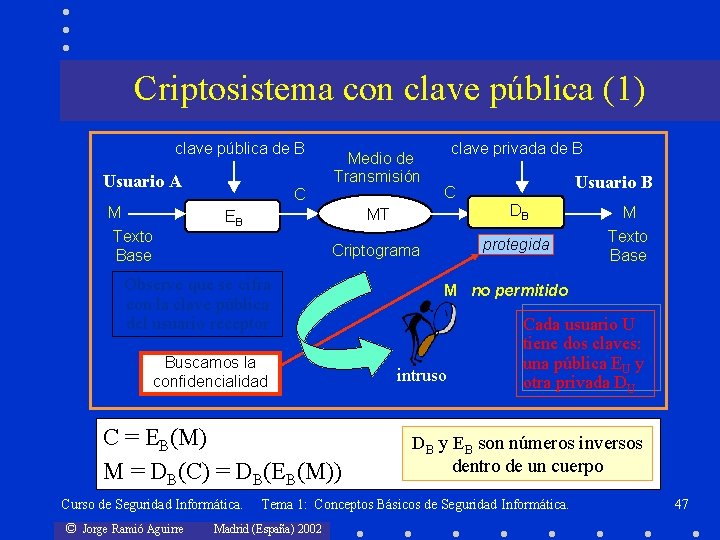

Criptosistema con clave pública (1) clave pública de B Usuario A M Medio de Transmisión C M Criptograma protegida Texto Base Buscamos la confidencialidad C = EB(M) M = DB(C) = DB(EB(M)) © Jorge Ramió Aguirre Usuario B DDBB Observe que se cifra con la clave pública del usuario receptor Curso de Seguridad Informática. C MT EB Texto Base clave privada de B M no permitido intruso Cada usuario U tiene dos claves: una pública EU y otra privada DU DB y EB son números inversos dentro de un cuerpo Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 47

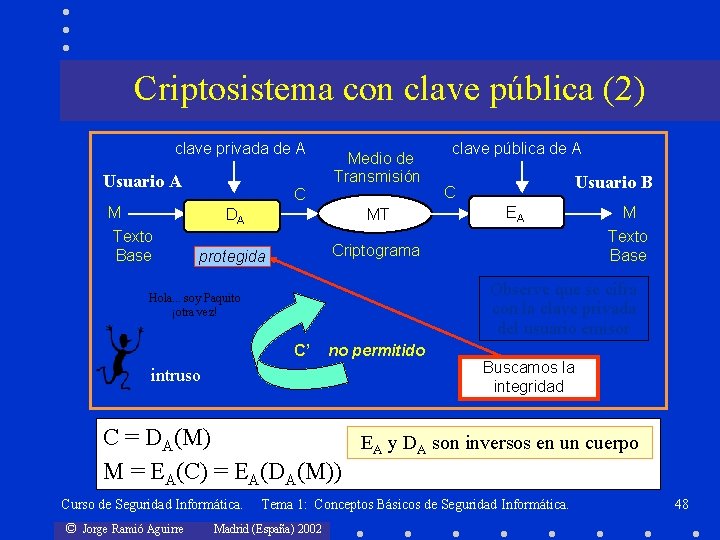

Criptosistema con clave pública (2) clave privada de A Usuario A C M Texto Base Medio de Transmisión DAA MT protegida Criptograma clave pública de A Usuario B C EA M Texto Base Observe que se cifra con la clave privada del usuario emisor Hola. . . soy Paquito ¡otra vez! C’ intruso no permitido Buscamos la integridad C = DA(M) EA y DA son inversos en un cuerpo M = EA(C) = EA(DA(M)) Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 48

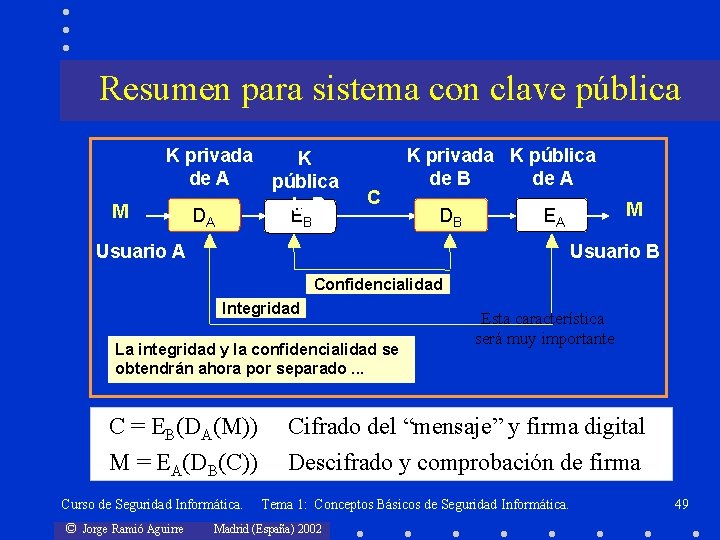

Resumen para sistema con clave pública K privada de A M DA K pública de B EB C K privada K pública de B de A DDBB M EA Usuario B Confidencialidad Integridad La integridad y la confidencialidad se obtendrán ahora por separado. . . Esta característica será muy importante C = EB(DA(M)) Cifrado del “mensaje” y firma digital M = EA(DB(C)) Descifrado y comprobación de firma Curso de Seguridad Informática. © Jorge Ramió Aguirre Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 49

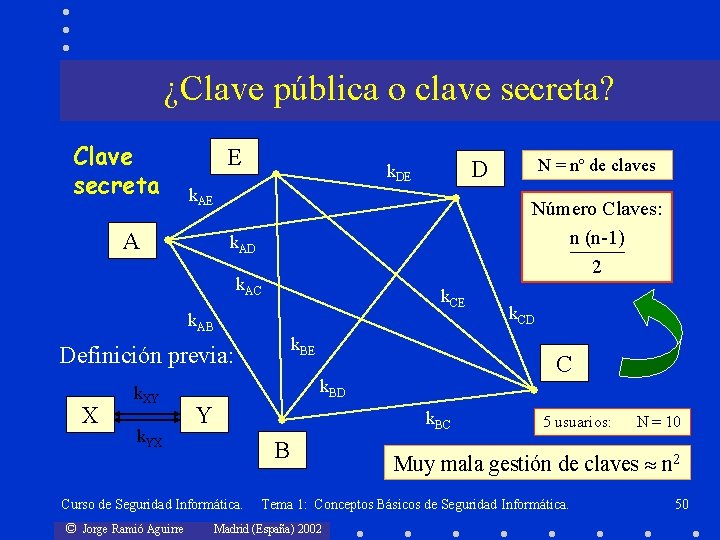

¿Clave pública o clave secreta? Clave secreta E k. AE A Número Claves: n (n-1) 2 k. AD k. AC k. CE k. AB k. BE Definición previa: X k. XY k. YX Y k. BC B © Jorge Ramió Aguirre k. CD C k. BD Curso de Seguridad Informática. N = nº de claves D k. DE 5432 usuarios: Muy mala gestión de claves n 2 Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 NN==10631 50

La solución híbrida ¿Es entonces la clave pública la solución? Fin del Tema 1 NO – Tendrá como inconveniente principal (debido a las funciones de cifra empleadas) una tasa o velocidad de cifra mucha más baja que la de los criptosistemas de clave secreta. ¿Solución? Curso de Seguridad Informática. © Jorge Ramió Aguirre Sistemas de cifra híbridos Tema 1: Conceptos Básicos de Seguridad Informática. Madrid (España) 2002 51

- Slides: 51