Tecnologas Inalmbricas Seguridad en Sistemas de Informacin Francisco

Tecnologías Inalámbricas. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Características de seguridad de dispositivos móviles • Bajo poder de cómputo • Repertorio limitado de algoritmos criptográficos • Capacidades limitadas de almacenamiento • Energía limitada • Restricciones fundamentales en ancho de banda, latencia, tasa de error de transmisión. • Capacidades limitadas de presentación de datos Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

¿Por qué es diferente la seguridad inalámbrica? Existen cuatro diferencias fundamentales en dispositivos móviles: • Ancho de banda • Tasas de error permisibles • latencia • Restricciones de potencia Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

![Redes Inalámbricas WLANs [estándar IEEE 802. 11] Seguridad en Sistemas de Información Francisco Rodríguez Redes Inalámbricas WLANs [estándar IEEE 802. 11] Seguridad en Sistemas de Información Francisco Rodríguez](http://slidetodoc.com/presentation_image_h2/449deb390481753a653b2c8a7d0d0c53/image-4.jpg)

Redes Inalámbricas WLANs [estándar IEEE 802. 11] Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Redes de área local inalámbricas • Una red de área local inalámbrica (WLAN) es una red flexible de comunicación entre nodos diseñada como una extensión o una alternativa a redes LANs alambradas. • Típicamente, una WLAN transmite y recibe datos vía aire o tecnología RF. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

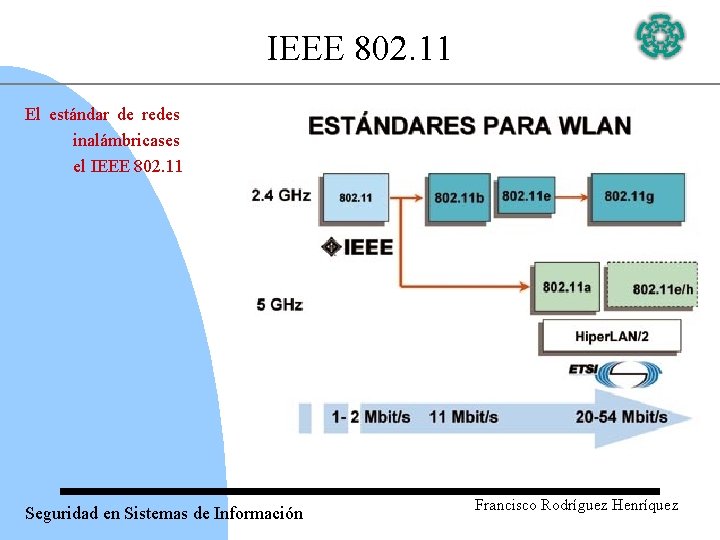

IEEE 802. 11 El estándar de redes inalámbricases el IEEE 802. 11 Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

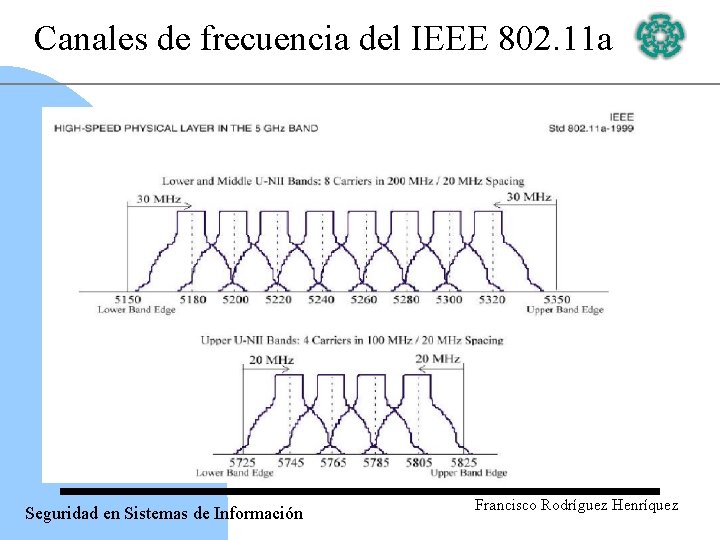

Canales de frecuencia del IEEE 802. 11 a Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

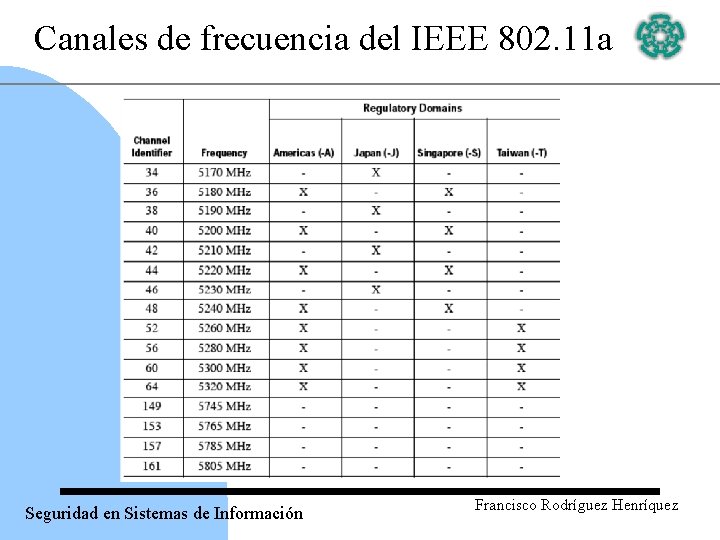

Canales de frecuencia del IEEE 802. 11 a Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

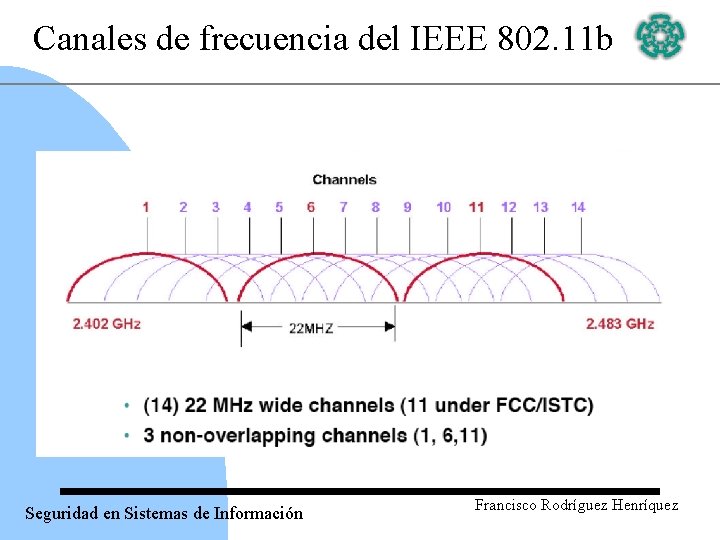

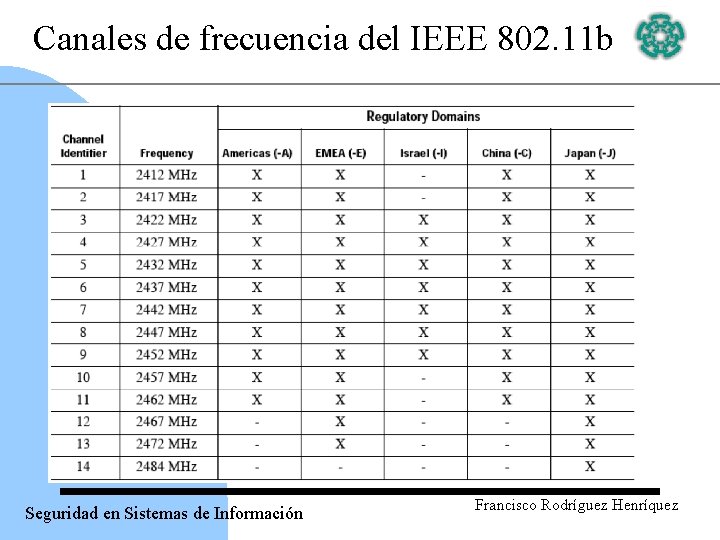

Canales de frecuencia del IEEE 802. 11 b Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Canales de frecuencia del IEEE 802. 11 b Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

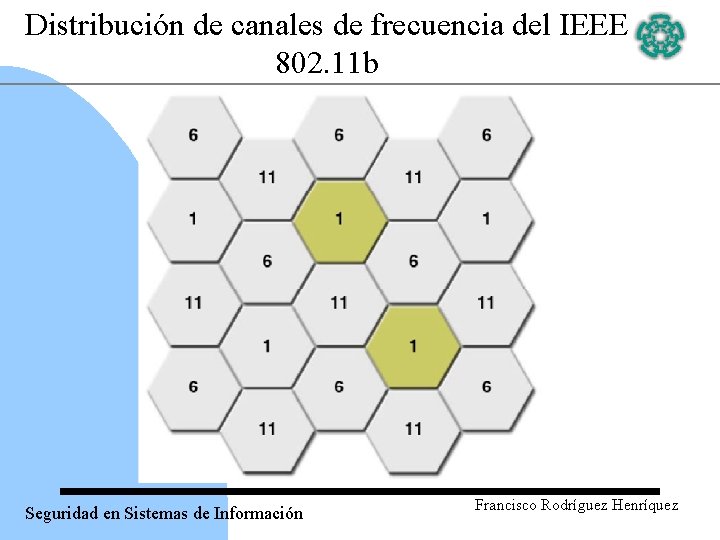

Distribución de canales de frecuencia del IEEE 802. 11 b Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

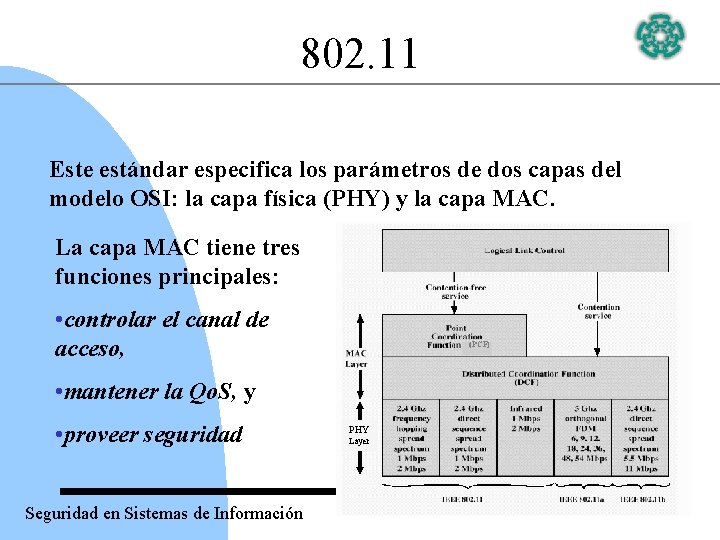

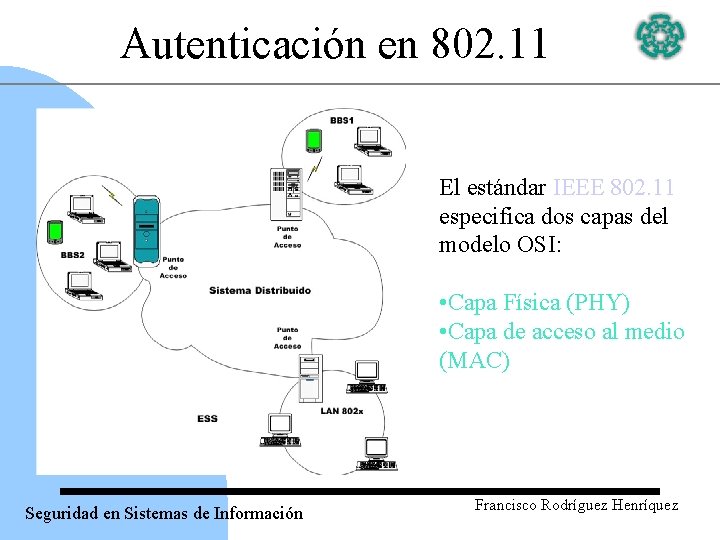

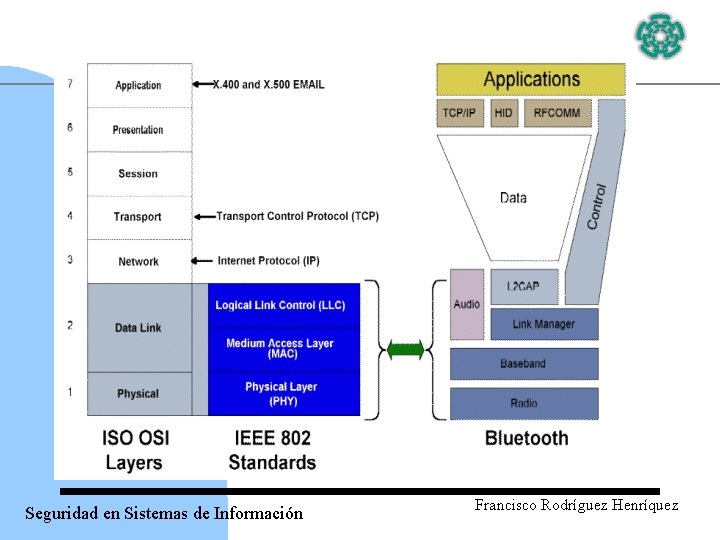

802. 11 Este estándar especifica los parámetros de dos capas del modelo OSI: la capa física (PHY) y la capa MAC. La capa MAC tiene tres funciones principales: • controlar el canal de acceso, (PCF) • mantener la Qo. S, y • proveer seguridad Seguridad en Sistemas de Información PHY Layer Francisco Rodríguez Henríquez

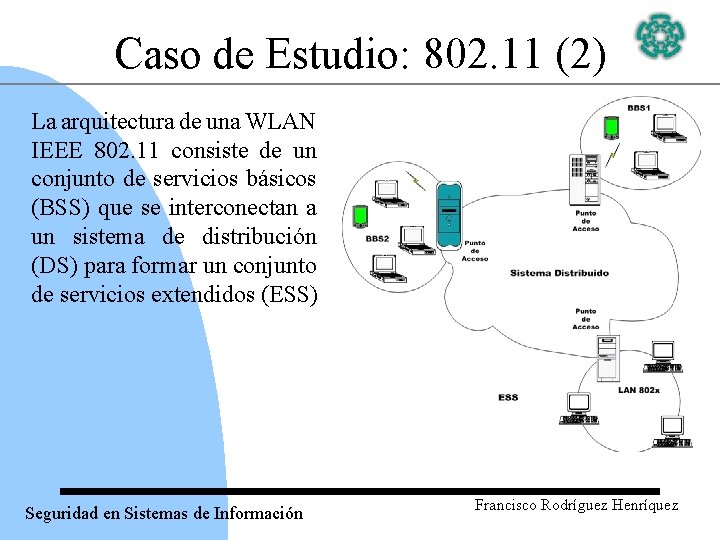

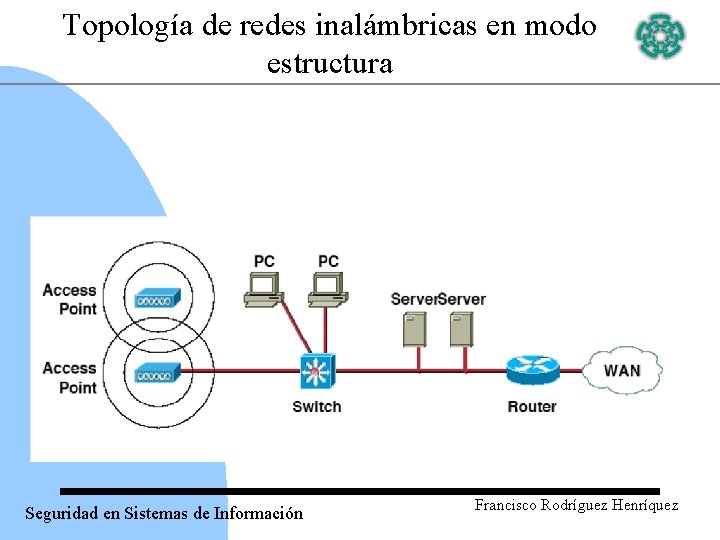

Caso de Estudio: 802. 11 (2) La arquitectura de una WLAN IEEE 802. 11 consiste de un conjunto de servicios básicos (BSS) que se interconectan a un sistema de distribución (DS) para formar un conjunto de servicios extendidos (ESS) Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

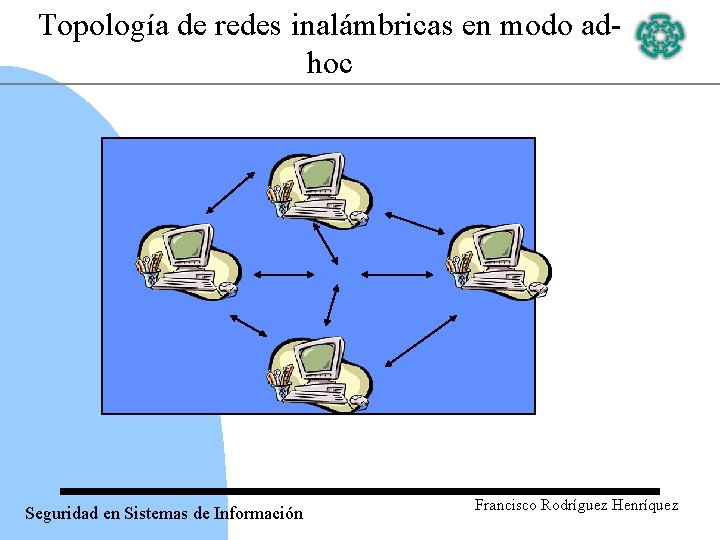

Topología de redes inalámbricas en modo adhoc Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Topología de redes inalámbricas en modo estructura Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Autenticación en 802. 11 El estándar IEEE 802. 11 especifica dos capas del modelo OSI: • Capa Física (PHY) • Capa de acceso al medio (MAC) Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

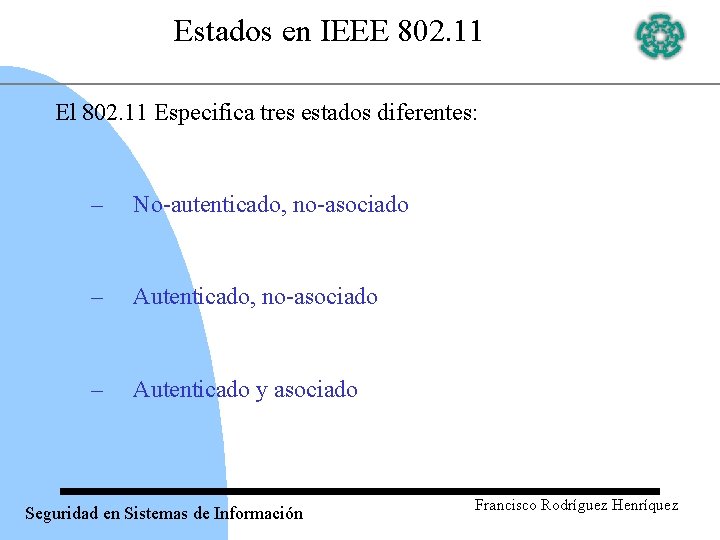

Estados en IEEE 802. 11 El 802. 11 Especifica tres estados diferentes: – No-autenticado, no-asociado – Autenticado y asociado Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

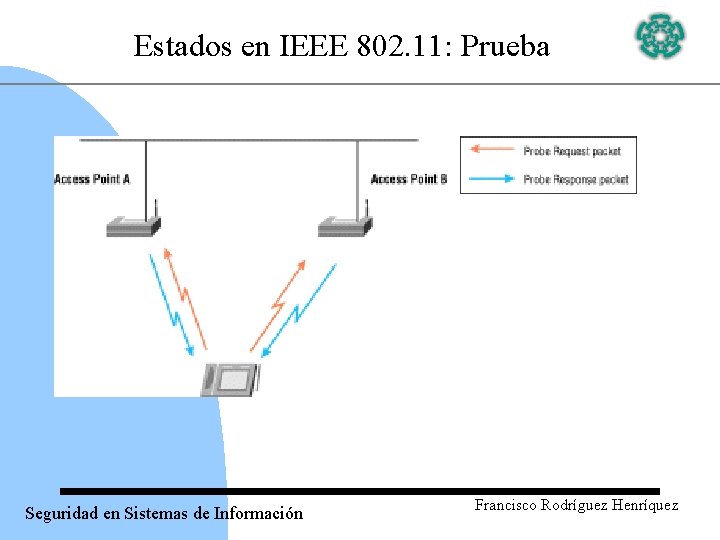

Estados en IEEE 802. 11: Prueba Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

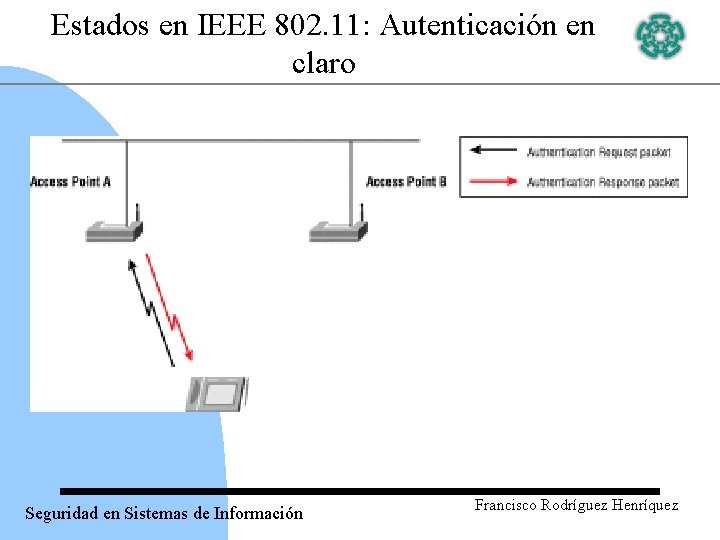

Estados en IEEE 802. 11: Autenticación en claro Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

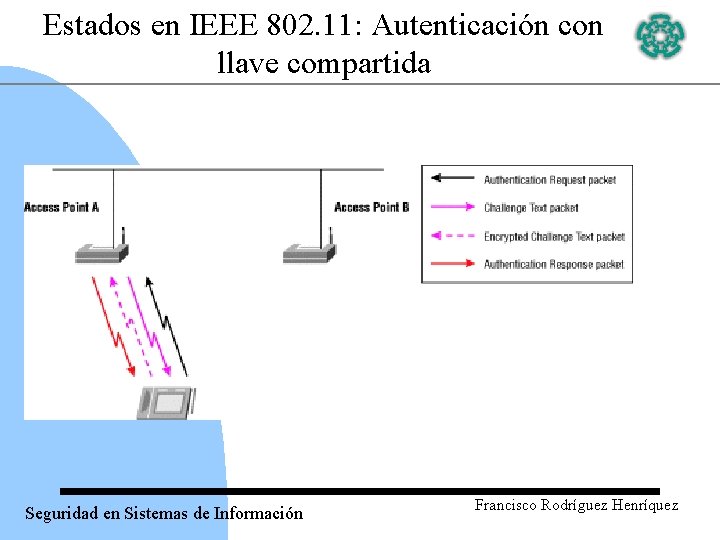

Estados en IEEE 802. 11: Autenticación con llave compartida Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

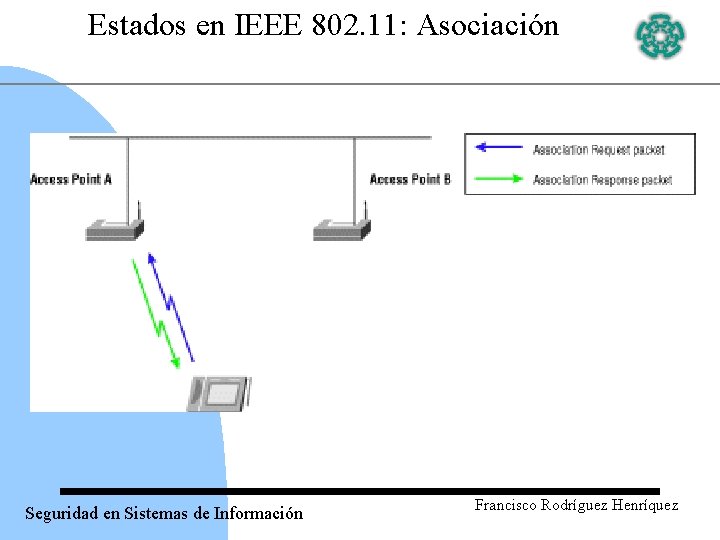

Estados en IEEE 802. 11: Asociación Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

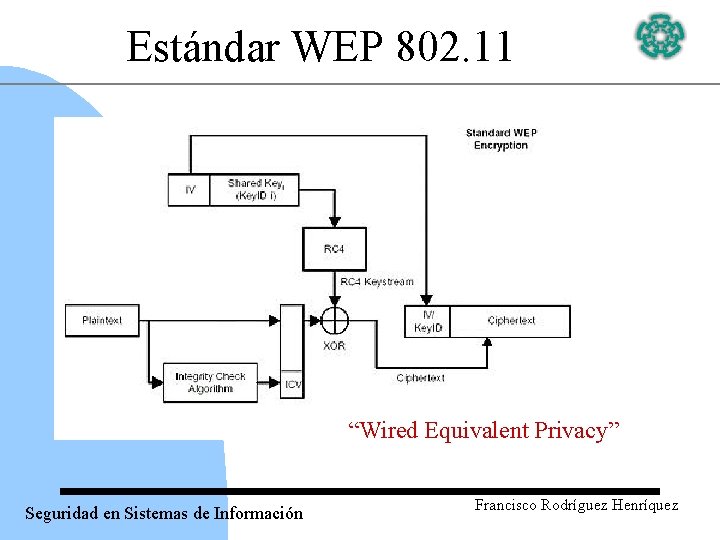

Estándar WEP 802. 11 “Wired Equivalent Privacy” Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

![Telefonía Celular [estándar WAP] Seguridad en Sistemas de Información Francisco Rodríguez Henríquez Telefonía Celular [estándar WAP] Seguridad en Sistemas de Información Francisco Rodríguez Henríquez](http://slidetodoc.com/presentation_image_h2/449deb390481753a653b2c8a7d0d0c53/image-23.jpg)

Telefonía Celular [estándar WAP] Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

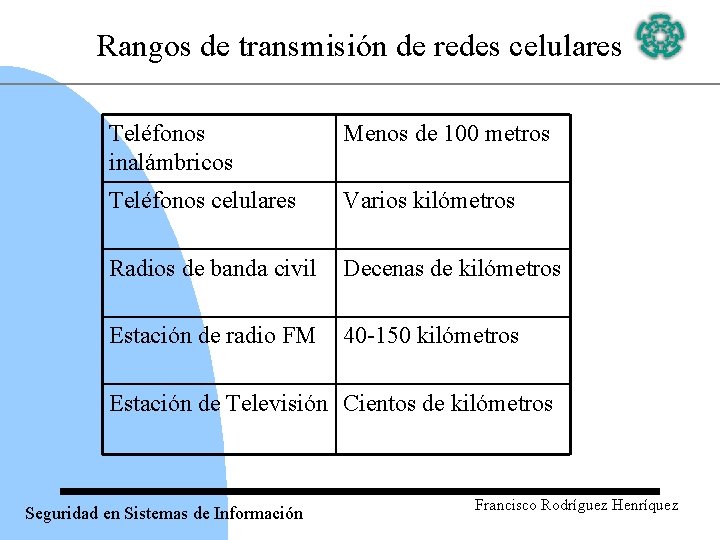

Rangos de transmisión de redes celulares Teléfonos inalámbricos Menos de 100 metros Teléfonos celulares Varios kilómetros Radios de banda civil Decenas de kilómetros Estación de radio FM 40 -150 kilómetros Estación de Televisión Cientos de kilómetros Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

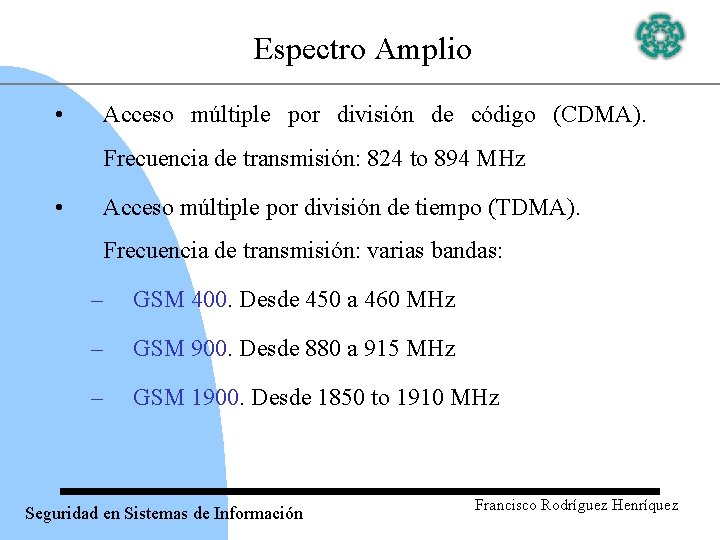

Espectro Amplio • Acceso múltiple por división de código (CDMA). Frecuencia de transmisión: 824 to 894 MHz • Acceso múltiple por división de tiempo (TDMA). Frecuencia de transmisión: varias bandas: – GSM 400. Desde 450 a 460 MHz – GSM 900. Desde 880 a 915 MHz – GSM 1900. Desde 1850 to 1910 MHz Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

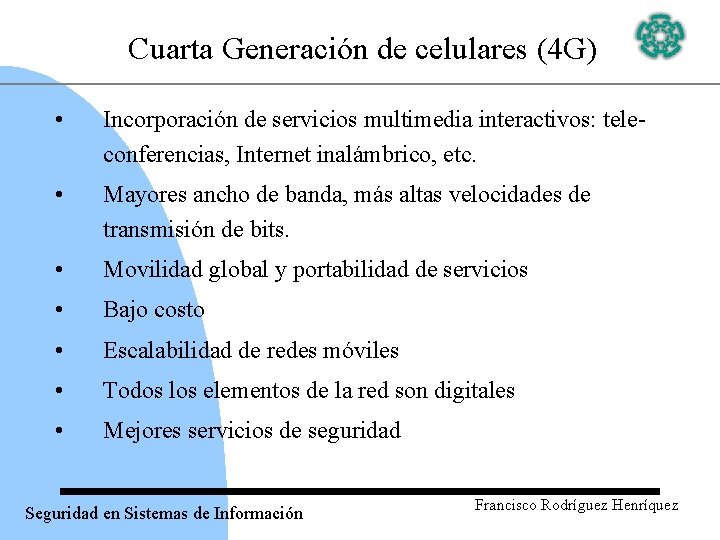

Cuarta Generación de celulares (4 G) • Incorporación de servicios multimedia interactivos: teleconferencias, Internet inalámbrico, etc. • Mayores ancho de banda, más altas velocidades de transmisión de bits. • Movilidad global y portabilidad de servicios • Bajo costo • Escalabilidad de redes móviles • Todos los elementos de la red son digitales • Mejores servicios de seguridad Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

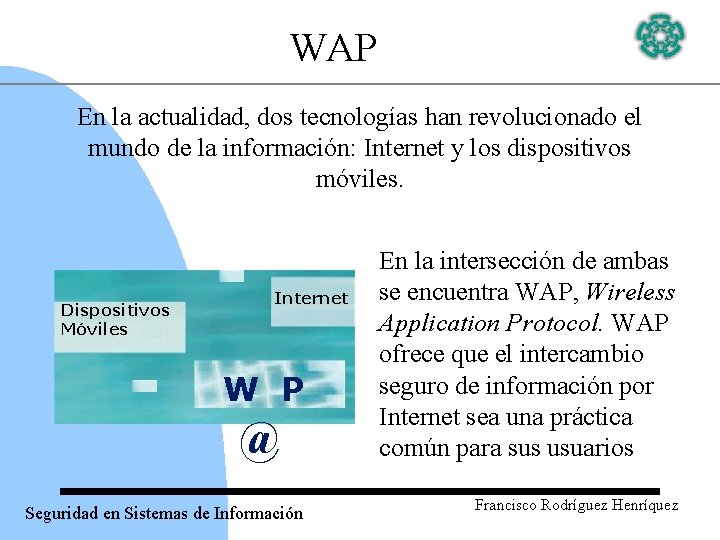

WAP En la actualidad, dos tecnologías han revolucionado el mundo de la información: Internet y los dispositivos móviles. Dispositivos Móviles Internet W P @ Seguridad en Sistemas de Información En la intersección de ambas se encuentra WAP, Wireless Application Protocol. WAP ofrece que el intercambio seguro de información por Internet sea una práctica común para sus usuarios Francisco Rodríguez Henríquez

¿Cuáles servicios se piden a los nodos WAP? l Conversiones de tipos de moneda l Acceso a correo electrónico l Información de cuentas de banco l Negociación de bonos y acciones l Compras de bienes o servicios l Tener a la mano resultados de eventos deportivos Aplicaciones vulnerables - Información sensible Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

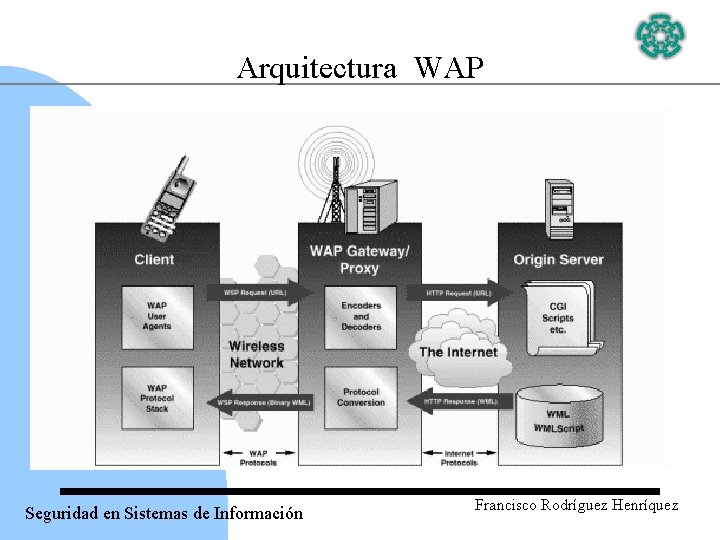

Arquitectura WAP Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

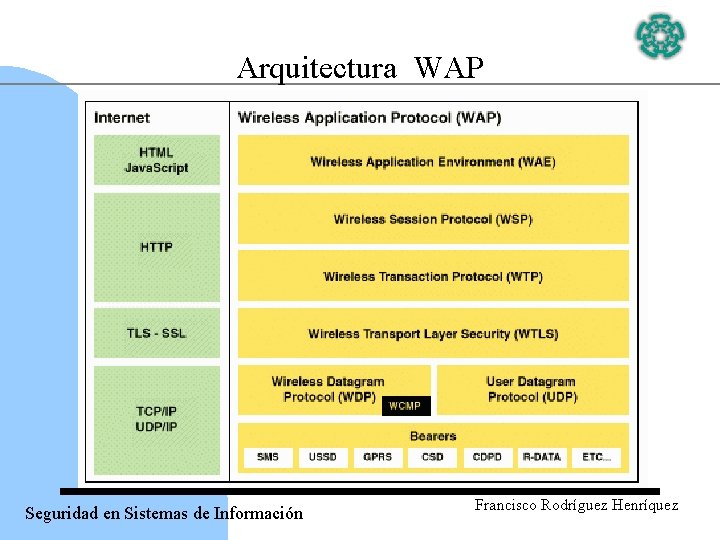

Arquitectura WAP Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

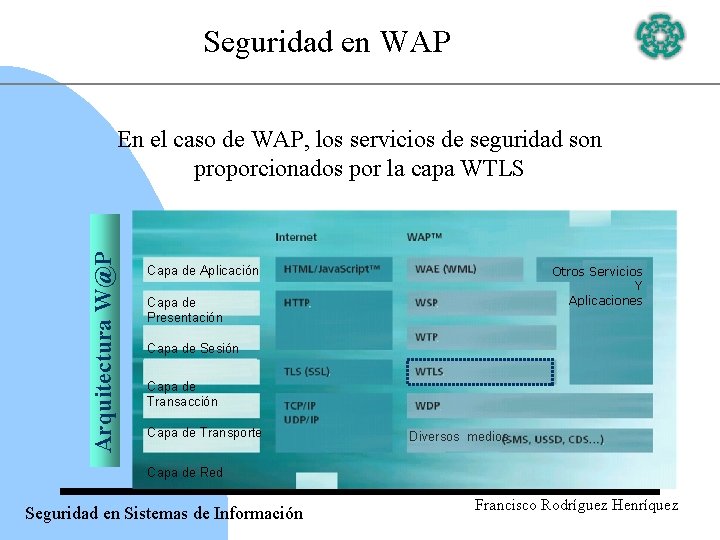

Seguridad en WAP Arquitectura W@P En el caso de WAP, los servicios de seguridad son proporcionados por la capa WTLS Capa de Aplicación Otros Servicios Y Aplicaciones Capa de Presentación Capa de Sesión Capa de Transacción Capa de Transporte Diversos medios Capa de Red Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

WTLS Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

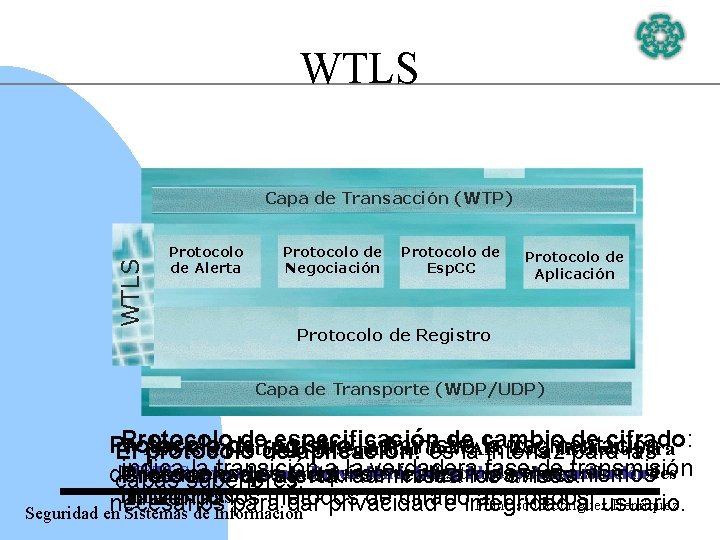

WTLS Capa de Transacción (WTP) Protocolo de Alerta Protocolo de Negociación Protocolo de Esp. CC Protocolo de Aplicación Protocolo de Registro Capa de Transporte (WDP/UDP) Protocolo deregistro: especificación de cambio de cifrado: Protocolo de administra fragmentación WTLS es el protocolo de seguridad de Está diseñado para El protocolo de aplicación: es. WAP. la la interfaz para las indica la transición a laadministra verdadera fase de transmisión hacer WTLS proporciona las alerta: comunicaciones Privacidad, Integridad y las transacciones ymecanismos Autenticación. sobre redes de losseguras mensajes y aquí se realizan los Protocolo de los avisos. capas superiores. inalámbricas. utilizando los métodos de cifrado acordados. Francisco Rodríguez Henríquez necesarios para dar privacidad e integridad al usuario. Seguridad en Sistemas de Información

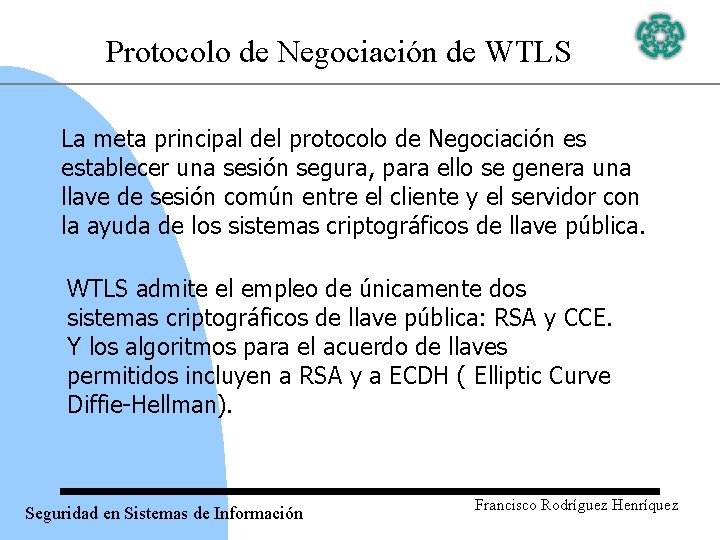

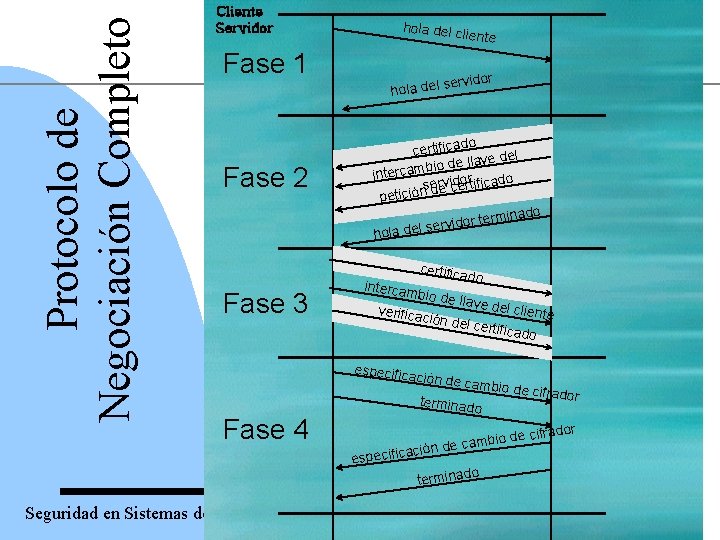

Protocolo de Negociación de WTLS La meta principal del protocolo de Negociación es establecer una sesión segura, para ello se genera una llave de sesión común entre el cliente y el servidor con la ayuda de los sistemas criptográficos de llave pública. WTLS admite el empleo de únicamente dos sistemas criptográficos de llave pública: RSA y CCE. Y los algoritmos para el acuerdo de llaves permitidos incluyen a RSA y a ECDH ( Elliptic Curve Diffie-Hellman). Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Protocolo de Negociación Completo Cliente Servidor Fase 1 Fase 2 Fase 3 hola del c liente ervidor s hola del o certificad ve del a ll e d io b intercam orrtificado edrevid s e c petición o terminad r o id v r e s hola del certifica do intercam bio de ll ave del cliente verificac ión del certifica do especifica ción de ca mbio de c ifrador terminado Fase 4 ació especific Seguridad en Sistemas de Información bio de n de cam cifrador o terminad Francisco Rodríguez Henríquez

Clases de Implementación de WTLS Clase 1: Únicamente brinda privacidad e integridad de datos mediante un intercambio de llaves anónimo sin autenticación. n WTLS Clase 2: Brinda privacidad e integridad de datos además de autenticación WAP a nivel del servidor. n WTLS Clase 3: Brinda privacidad e integridad de datos además de autenticación WAP tanto del servidor como del cliente. n Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

![Implementación de un Prototipo [Por Laura Itzelt Reyes Montiel] Seguridad en Sistemas de Información Implementación de un Prototipo [Por Laura Itzelt Reyes Montiel] Seguridad en Sistemas de Información](http://slidetodoc.com/presentation_image_h2/449deb390481753a653b2c8a7d0d0c53/image-37.jpg)

Implementación de un Prototipo [Por Laura Itzelt Reyes Montiel] Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

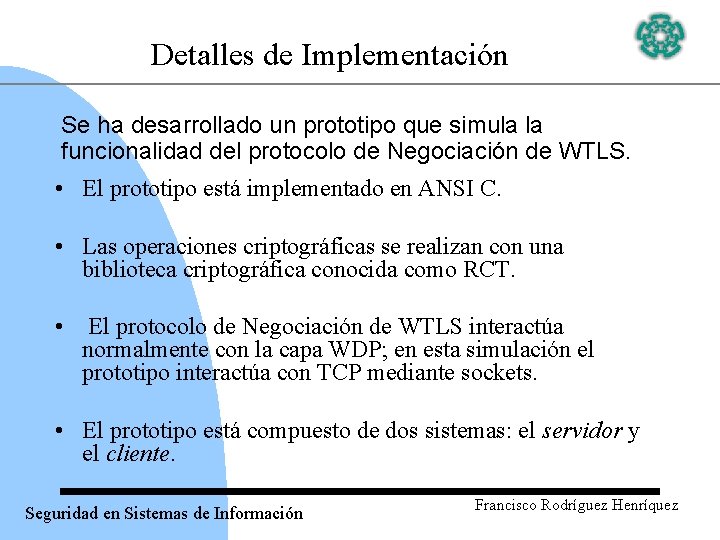

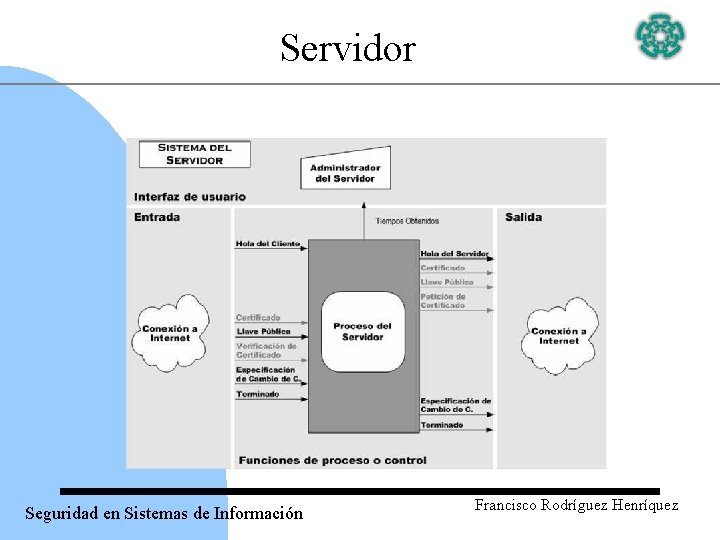

Detalles de Implementación Se ha desarrollado un prototipo que simula la funcionalidad del protocolo de Negociación de WTLS. • El prototipo está implementado en ANSI C. • Las operaciones criptográficas se realizan con una biblioteca criptográfica conocida como RCT. • El protocolo de Negociación de WTLS interactúa normalmente con la capa WDP; en esta simulación el prototipo interactúa con TCP mediante sockets. • El prototipo está compuesto de dos sistemas: el servidor y el cliente. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Servidor Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

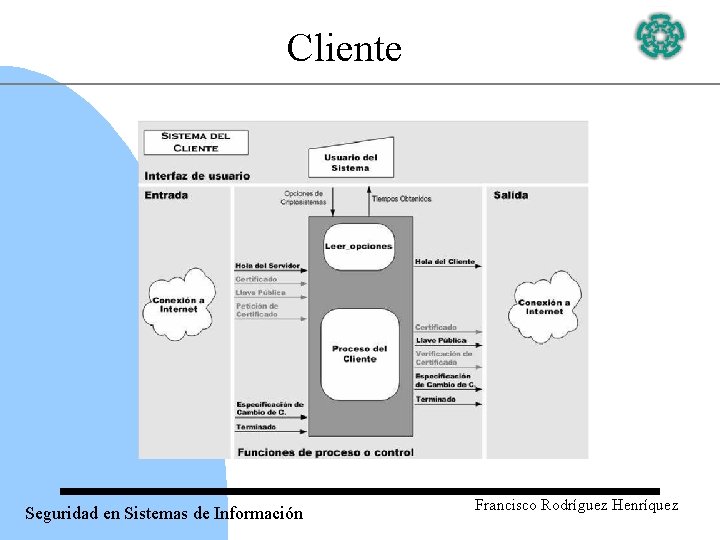

Cliente Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

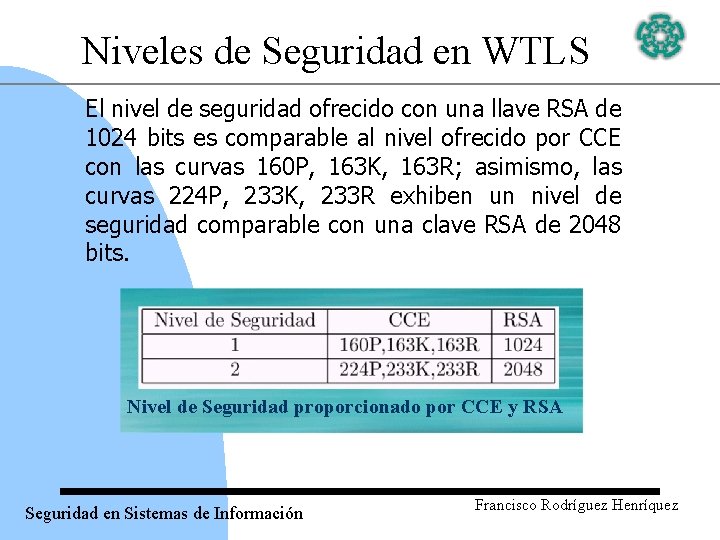

Niveles de Seguridad en WTLS El nivel de seguridad ofrecido con una llave RSA de 1024 bits es comparable al nivel ofrecido por CCE con las curvas 160 P, 163 K, 163 R; asimismo, las curvas 224 P, 233 K, 233 R exhiben un nivel de seguridad comparable con una clave RSA de 2048 bits. Nivel de Seguridad proporcionado por CCE y RSA Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

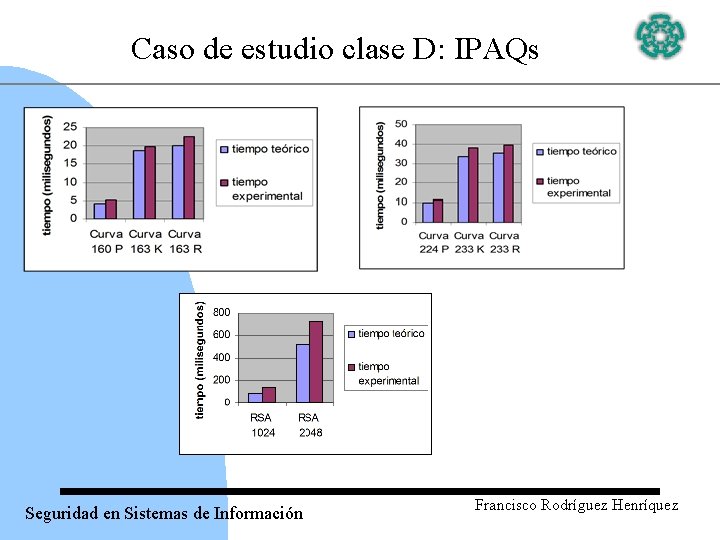

Caso de estudio clase D: IPAQs Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Pico-redes Bluetooth Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth • Nombrado así en honor a un rey vikingo: Harald Blåtand • El principal objetivo de Bluetooth es reemplazar los cables alámbricos. • Bluetooth utiliza enlaces por radio de rango corto para conectar dispositivos electrónicos fijos o móviles. • Bluetooth fue desarrollado por Ericsson en 1994 y está en el mercado desde los 00’s. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth • Bluetooth es un estándar para circuitos integrados con comunicación por radio que puede ser incorporado a computadoras, impresoras, celulares, etc. • El grupo Bluetooth de interés especial (SIG por sus siglas en inglés) fue fundado por Ericsson, IBM, Intel, Nokia y Toshiba en febrero de 1998 para desarrollar aplicaciones al estilo “código abierto” para especificaciones de conenctividad inalámbrica de rango corto. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth • Los módulos de radio de Bluetooth operan en la banda de frecuencia no propietaria ISM, la cual está centrada a 2. 45 GHz. • Los dispositivos Bluetooth operan dentro de un rango de 10 metros y comparten un ancho de banda de 720 kbps de capacidad. • De acuerdo al proyecto, el costo de un circuito integrado Bluetooth es de alrededor de 50 pesos. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth • Su bajo precio más su bajo consumo de potencia, significa que idealmente los chips de Bluetooth pueden ser usados de manera ubicua. • En teoría, los chips de bluetooth deben ser capaces de desempeñarse en una amplia variedad de escenarios, incluyendo por supuesto el envío de datos multimedia Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth debe ser capaz de: • Reconocer cualquier otro dispositivo Bluetooth en el rango de vecindad. • Permitir fácil acceso a conexión para esos dispositivos. • Ser capaz de discernir entre los diversos tipos de dispositivos • Permitir el servicio de descubrimiento de otros dispositivos • Permitir que las aplicaciones tomen ventaja de la picored formada. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth: Ejemplos de uso • Correo electrónico remoto: Cuando el usuario recibe un correo es notificado a través de su celular. En seguida, el usuario puede utilizar su celular para leer su correo. • Computación inalámbrica: Permite utilizar los periféricos de la computadora [tales como impresoras, ratones, teclado, etc. ] de manera inalámbrica Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

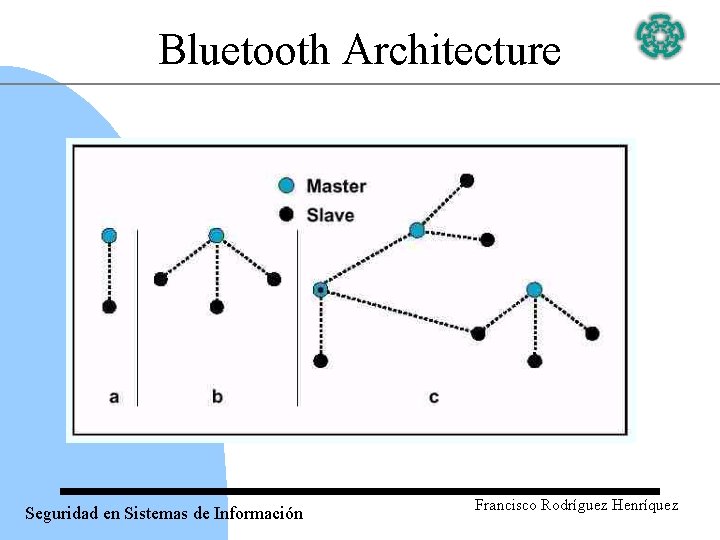

Arquitectura del Bluetooth • Permite que hasta 8 dispositivos puedan comunicarse en una pequeña red conocida como piconet. • Hasta 10 piconets pueden coexistir en el mismo rango de cobertura. • Cada piconet tiene un nodo maestro y el resto sirve como nodos esclavos. Los esclavos dentro de una piconet sólo pueden comunicarse con su maestro. • La Comunicación multi-brinco [multihop] puede lograrse a través de scatternets. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Bluetooth Architecture Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

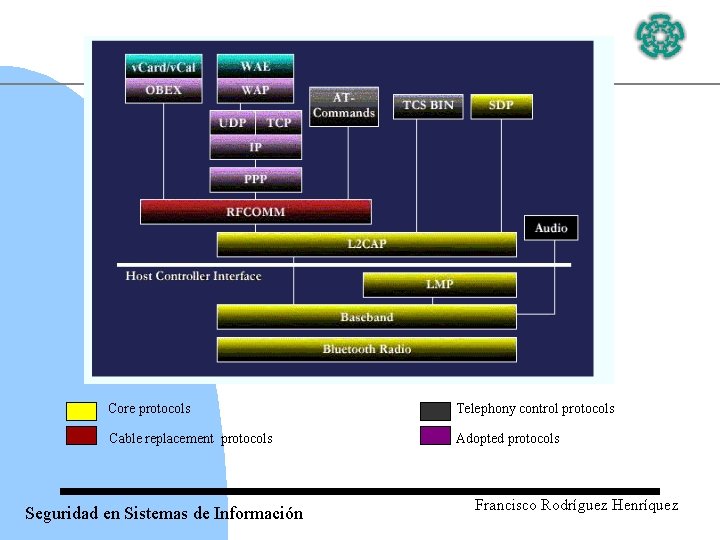

Core protocols Telephony control protocols Cable replacement protocols Adopted protocols Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

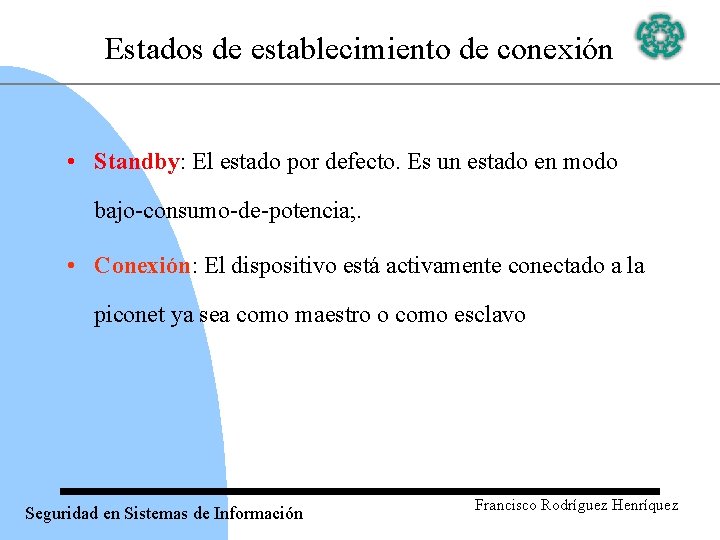

Estados de establecimiento de conexión • Standby: El estado por defecto. Es un estado en modo bajo-consumo-de-potencia; . • Conexión: El dispositivo está activamente conectado a la piconet ya sea como maestro o como esclavo Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

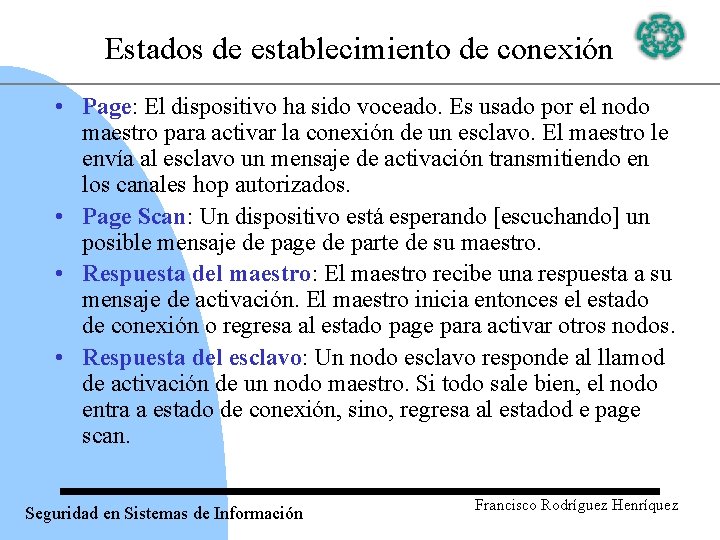

Estados de establecimiento de conexión • Page: El dispositivo ha sido voceado. Es usado por el nodo maestro para activar la conexión de un esclavo. El maestro le envía al esclavo un mensaje de activación transmitiendo en los canales hop autorizados. • Page Scan: Un dispositivo está esperando [escuchando] un posible mensaje de page de parte de su maestro. • Respuesta del maestro: El maestro recibe una respuesta a su mensaje de activación. El maestro inicia entonces el estado de conexión o regresa al estado page para activar otros nodos. • Respuesta del esclavo: Un nodo esclavo responde al llamod de activación de un nodo maestro. Si todo sale bien, el nodo entra a estado de conexión, sino, regresa al estadod e page scan. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Estados de establecimiento de conexión • Encuesta: Un dispositivo a lanzado una encuesta para descubrir identidades de otros dispositivos dentro de su rango • Encuesta en espera: Un dispositivo se encuentra esperando recibir señales de encuesta. • Respuesta a encuesta: Un dispositivo que ha lanzado una encuesta recibe una respuesta de otro dispositivo vecino. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

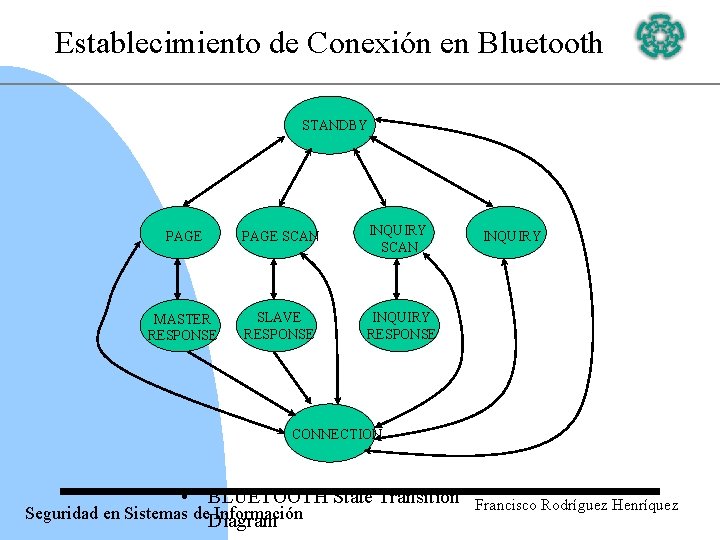

Establecimiento de Conexión en Bluetooth STANDBY PAGE SCAN INQUIRY SCAN MASTER RESPONSE SLAVE RESPONSE INQUIRY CONNECTION • BLUETOOTH State Transition Seguridad en Sistemas de. Diagram Información Francisco Rodríguez Henríquez

Estado de Conexión • El nodo esclavo puede estar en los siguientes modos de conexión: • Activo: El nodo actúa activamente en la piconet, escuchando, transmitiendo y recibiendo paquetes. El nodo maestro periódicamente transmite al esclavo para asegurar sincronía. • Husmeando: El esclavo escucha en slots específicos de frecuencia. El maestro designa un número limitado de slots para transmitir mensajes al esclavo. El esclavo trabaja en modo ahorro de energía. • Hold • Park Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

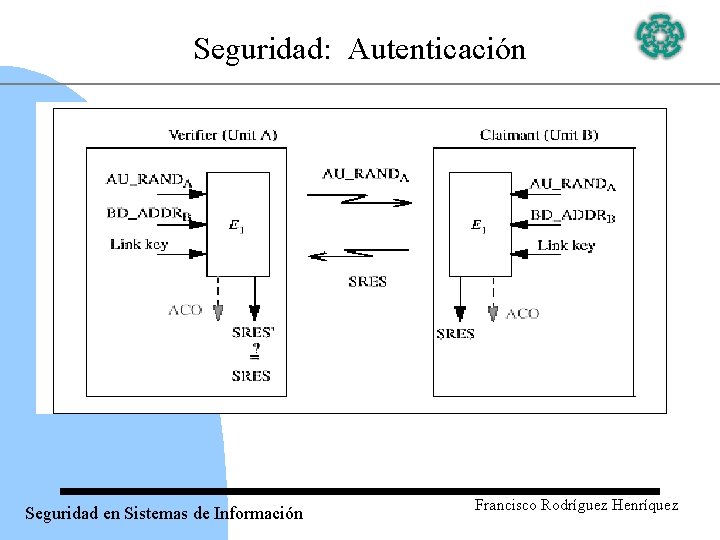

Seguridad: Autenticación Se utilizan cuatro parámetros: 1. Dirección de identificación de la unidad: 48 bits, de dominio público. 2. Llave secreta de autenticación: Una llave secreta de 128 bits. 3. Llave secreta privada: una llave secreta de longitud de 4 -128 bits. 4. Número aleatorio: un número aleatorio de 128 bits generado a partir de una función generadora de números pseudoaleatorios ejecutada en el chip Bluetooth. Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

Seguridad: Autenticación Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

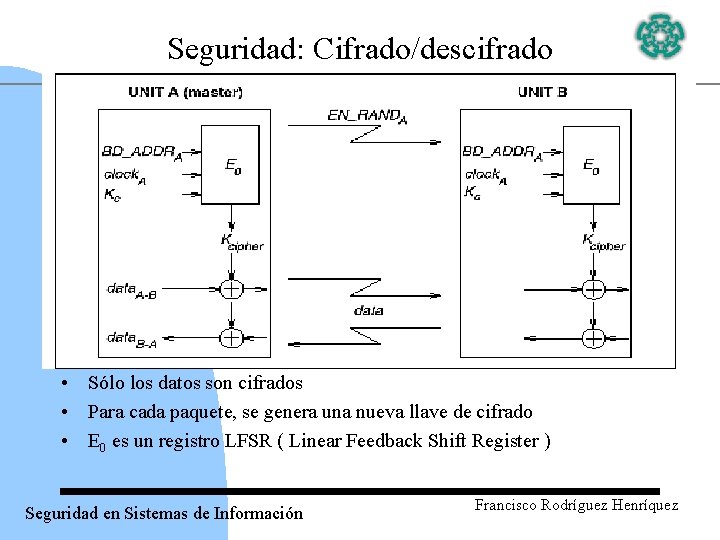

Seguridad: Cifrado/descifrado • Sólo los datos son cifrados • Para cada paquete, se genera una nueva llave de cifrado • E 0 es un registro LFSR ( Linear Feedback Shift Register ) Seguridad en Sistemas de Información Francisco Rodríguez Henríquez

- Slides: 61