Technologie Informacyjne Marek Bazan Padziernik 2019 Technologie Informacyjne

Technologie Informacyjne Marek Bazan Październik 2019

Technologie Informacyjne Zakres wykładu 1. Podstawowy technik informatycznych. 2. Przetwarzanie tekstu. 3. Arkusze kalkulacyjne. 4. Bazy danych. 5. Grafika managerska. 6. e-usługi w sieciach informatycznych. 7. Pozyskiwanie i przetwarzanie wiedzy z internetu

Technologie informacyjne Zasady zaliczenia Kolokwium na przedostatnich zajęciach

![Technologie Informacyjne Literatura [1] Wróblewski P. , ABC Komputera, Wydanie VIII, Helion 2013 [2] Technologie Informacyjne Literatura [1] Wróblewski P. , ABC Komputera, Wydanie VIII, Helion 2013 [2]](http://slidetodoc.com/presentation_image_h2/1b600022f8f0dc93edba81bea03991c0/image-4.jpg)

Technologie Informacyjne Literatura [1] Wróblewski P. , ABC Komputera, Wydanie VIII, Helion 2013 [2] Tanenbaum A. S. , Sieci Komputerowe, Wydanie V, Helion, 2013 [3] Jaronicki A. , ABC MS Office 2013 PL, Helion 2013

Plan wykładu 1. Podstawy technik informatycznych. 2. Sprzęt komputerowy i sieciowy. 3. Technologie dostępu do sieci. 4. Oprogramowanie, prawa autorskie, licencje (programy komercyjne, shareware, freeware, open source). 5. Problemy bezpieczeństwa, eksploatacji i niezawodności.

Technologie Informacyjne Podstawy technik informatycznych Jednostki informacji- bit, bajt Bit – najmniejsza jednostka informacji 0 lub 1, Bajt – ciąg 8 bitów. Kilobajt (KB) – 103 bajtów Megabajt (MB) – 106 bajtów Gigabajt (GB) – 109 bajtów Terabajt (TB) – 1012 bajtów Petabajt (PB) – 1015 bajtów

Technologie Informacyjne Podstawy technik informatycznych Kodowanie liczb Liczby naturalne Zapis w systemie dwójkowym na jednym bajcie z uzupełnieniem zer wiodocych Np. Liczba 37= 100101(2) na 8 bitach ma postać 00100101 Liczby całkowite Kodowanie ZM (znak moduł) Najstarszy bit jest bitem znaku Np. 37 = 00100101 -37 = 10100101

Technologie Informacyjne Podstawy technik informatycznych Kodowanie liczb Liczby całkowite Kodowanie U 2 (kod uzupełnieniowy do 2) operacje dodawania i odejmowania w tym kodowaniu odbywają się tak jak dla liczb bez znaku. Najstarszy bit n-bitowej reprezentacji ma wagę -2 n-1 a pozostałe tradycyjnie 2 n-2, 2 n-3, . . . liczby dodatnie są zapamiętane tak jak w kodzie ZM Liczby ujemne zapisujemy następującym algorytmem 1. Zapisz liczbę przeciwną tak jak w ZM 2. Dokonaj inwersji bitów 3. Zwiększ wynik o 1

Technologie Informacyjne Podstawy technik informatycznych Liczby ujemne w U 2 zapisujemy następującym algorytmem 1. Zapisz liczbę przeciwną tak jak w ZM 2. Dokonaj inwersji bitów 3. Zwiększ wynik o 1 Np. Dla liczby -37 na 8 bitach 00100101 => 11011010 => 11011011 UWAGA: Dodawanie i odejmowanie jest wykonywane tak jak dla liczb bez znaku co pozwala zaoszczędzić na operacjach procesora

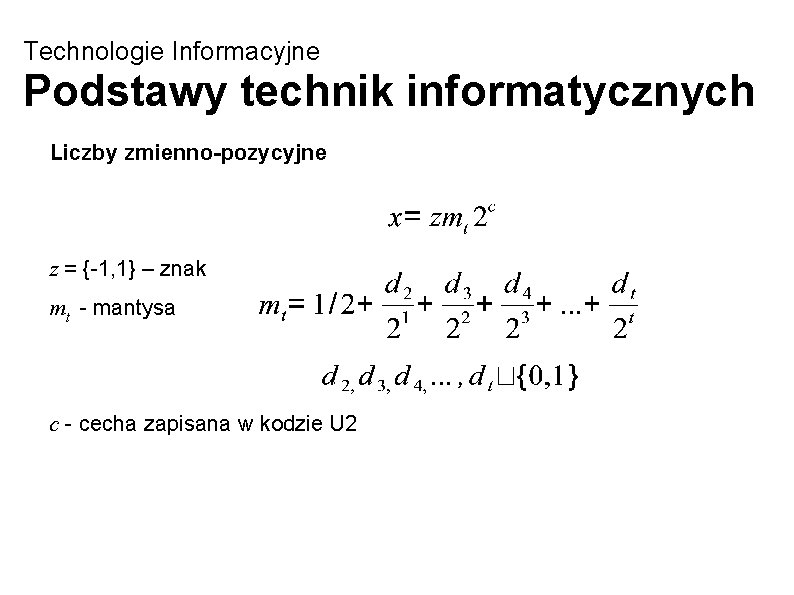

Technologie Informacyjne Podstawy technik informatycznych Liczby zmienno-pozycyjne z = {-1, 1} – znak mt - mantysa c - cecha zapisana w kodzie U 2

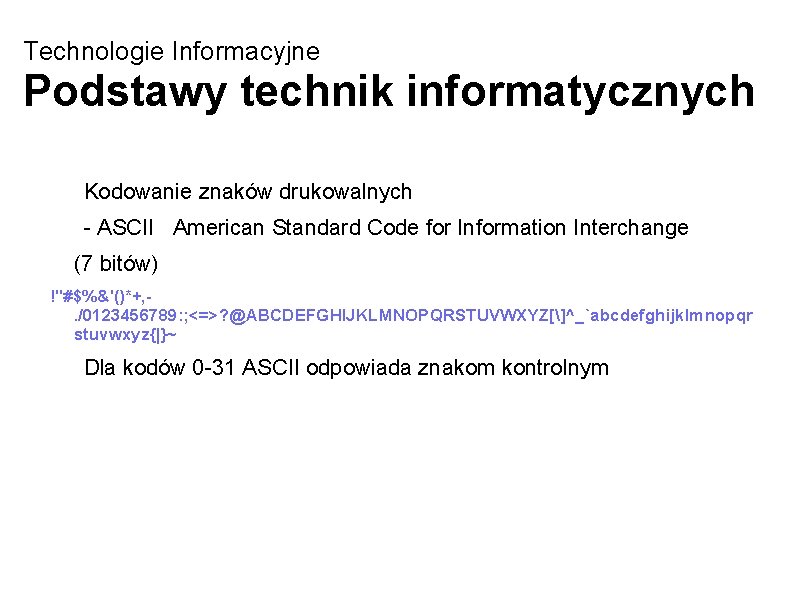

Technologie Informacyjne Podstawy technik informatycznych Kodowanie znaków drukowalnych - ASCII American Standard Code for Information Interchange (7 bitów) !"#$%&'()*+, . /0123456789: ; <=>? @ABCDEFGHIJKLMNOPQRSTUVWXYZ[]^_`abcdefghijklmnopqr stuvwxyz{|}~ Dla kodów 0 -31 ASCII odpowiada znakom kontrolnym

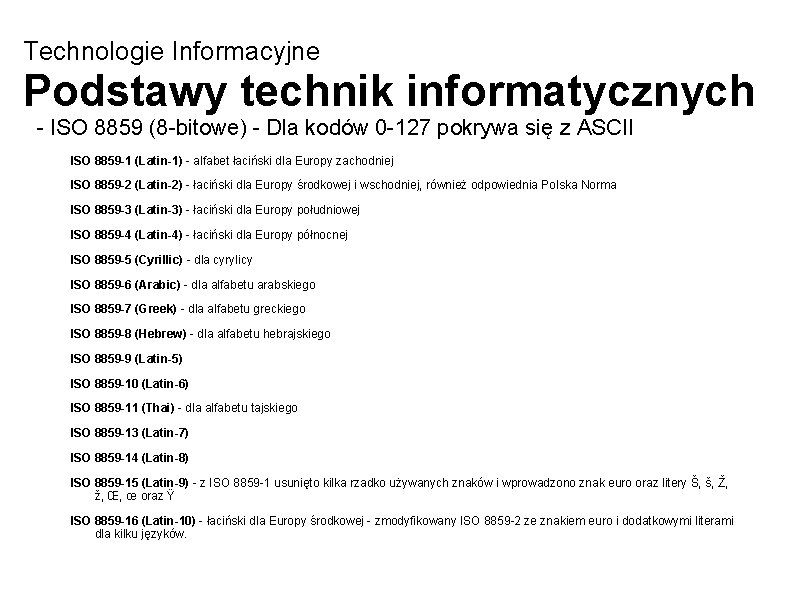

Technologie Informacyjne Podstawy technik informatycznych - ISO 8859 (8 -bitowe) - Dla kodów 0 -127 pokrywa się z ASCII ISO 8859 -1 (Latin-1) - alfabet łaciński dla Europy zachodniej ISO 8859 -2 (Latin-2) - łaciński dla Europy środkowej i wschodniej, również odpowiednia Polska Norma ISO 8859 -3 (Latin-3) - łaciński dla Europy południowej ISO 8859 -4 (Latin-4) - łaciński dla Europy północnej ISO 8859 -5 (Cyrillic) - dla cyrylicy ISO 8859 -6 (Arabic) - dla alfabetu arabskiego ISO 8859 -7 (Greek) - dla alfabetu greckiego ISO 8859 -8 (Hebrew) - dla alfabetu hebrajskiego ISO 8859 -9 (Latin-5) ISO 8859 -10 (Latin-6) ISO 8859 -11 (Thai) - dla alfabetu tajskiego ISO 8859 -13 (Latin-7) ISO 8859 -14 (Latin-8) ISO 8859 -15 (Latin-9) - z ISO 8859 -1 usunięto kilka rzadko używanych znaków i wprowadzono znak euro oraz litery Š, š, Ž, ž, Œ, œ oraz Ÿ ISO 8859 -16 (Latin-10) - łaciński dla Europy środkowej - zmodyfikowany ISO 8859 -2 ze znakiem euro i dodatkowymi literami dla kilku języków.

Technologie Informacyjne Podstawy technik informatycznych - Kodowanie Unicode Standard Unicode obejmuje przydział przestrzeni numeracyjnej poszczególnym grupom znaków oraz sposoby bajtowego kodowania znaków. Jest kilka metod kodowania, oznaczanych przez - UCS (Universal Character Set) - UTF (Unicode Transformation Format). Do najważniejszych należą: - UTF-32/UCS-4 - UTF-16 - UTF-8. Mniej popularnymi kodowaniami Unicode są: - UTF-7 - UCS-2.

Technologie Informacyjne Podstawy technik informatycznych - Windows-1250 (8 -bitowe) - Dla kodów 0 -127 pokrywa się z ASCII dla kodowania liter środkowoeuropejskich używany przez systemy Microsoft Windows - UTF-8 – 4 bajtowe kodowanie znaków wszystkich alfabetów świata. Kodowanie to jest zmiennej długości. - UTF-16 – 4 bajtowe kodowanie znaków wszystkich alfabetów świata. - UTF-32 – 4 bajtowe kodowanie znaków wszystkich alfabetów świata.

Technologie Informacyjne Podstawy technik informatycznych - Windows-1250 (8 -bitowe) - Dla kodów 0 -127 pokrywa się z ASCII dla kodowania liter środkowoeuropejskich używany przez systemy Microsoft Windows używających alfabetów łacińskich – albański, chorwacki, czeski, polski, rumuński, słowacki, słoweński, węgierski – może też być użyte do kodowania języka niemieckiego – Bardzo podobny od ISO 8859 -2 https: //pl. wikipedia. org/wiki/Windows-1250

Technologie Informacyjne Podstawy technik informatycznych - UTF-8 (8 -bit Unicode Transformation Format) – 1 -4 bajtowe kodowanie znaków wszystkich alfabetów świata. Kodowanie to jest zmiennej długości. - Jest domyślnym kodowaniem w XML (również w jego aplikacjach: XHTML, SVG, XSL, CML, Math. ML). - Nie ma problemów z little endian vs big endian. Little endian - najmniej znaczący bajt umieszczony jest jako pierwszy Big endian - najbardziej znaczący bajt umieszczony jest jako pierwszy

Technologie Informacyjne Podstawy technik informatycznych - UTF-16 – 2 lub 4 bajtowe kodowanie znaków wszystkich alfabetów świata. Używane w systemie Windows do wewnętrznego przechowywania znaków Unicode.

Technologie Informacyjne Podstawy technik informatycznych - UTF-32 – 4 bajtowe kodowanie znaków wszystkich alfabetów świata. Kodowanie może być big endian lub little endian. Jest stałej długości i przez to jest małoeffektywne. Używane w systemach Unix do wewnętrznego przechowywania znaków Unicode.

Technologie Informacyjne Podstawy technik informatycznych Jednostki fizyczne i logiczne informacji plik, rekord, słowo. Słowo – logiczna jednostka informacji - zestaw bajtów ustawionych jeden po drugim. Słowo ma określony rozmiar – tzn liczbę bajtów je tworzących Dane w pamięciach masowych zapisywane są fizycznie w postaci plików. Każdy plik ma swoją nazwę i na danym komputerze znajduje się o określonym katalogu/folderze. Zestaw folderów w pamięci masowej porządkuje logicznie pliki. W plikach przechowywane są zarówno programy jak i dane.

Technologie Informacyjne Podstawy technik informatycznych Jednostki fizyczne i logiczne informacji plik, rekord, słowo. Rekord – logiczna jednostka informacji występująca w bazach danych. 1 rekord obejmuje zazwyczaj jeden wiersz w jakiejś tabeli. Każdy rekord dotyczy jakiegoś jednego obiektu ze świata rzeczywistego. Rekord posiada atrybuty – kolumny tabeli.

Technologie Informacyjne Sprzęt komputerowy i sieciowy Hardware komputera dzielimy na ten montowany wewnątrz obudowy oraz urządzenia peryferyjne Są to: Płyta główna Procesor Pamięć ROM, RAM Dyski twarde Napędy DVD Pamięć wymienna Klawiatura Ekran graficzny Karty rozszerzeń – graficzna, dźwiękowa, sieciowa, itp. , Urządzenia peryferyjne: drukarka, skaner, ploter

Technologie Informacyjne Sprzęt komputerowy i sieciowy Jednostka centralna procesor, płyta główna, pamięć RAM, ROM Urządzenia zewnętrzne pozostałe urządzenia Urządzenia wejścia-wyjścia Klawiatura (IN) Ekran graficzny (OUT/IN) Karty rozszerzeń – graficzna, dźwiękowa (OUT) Drukarka (OUT), skaner (OUT), ploter (OUT), karty sieciowe (IN/OUT)

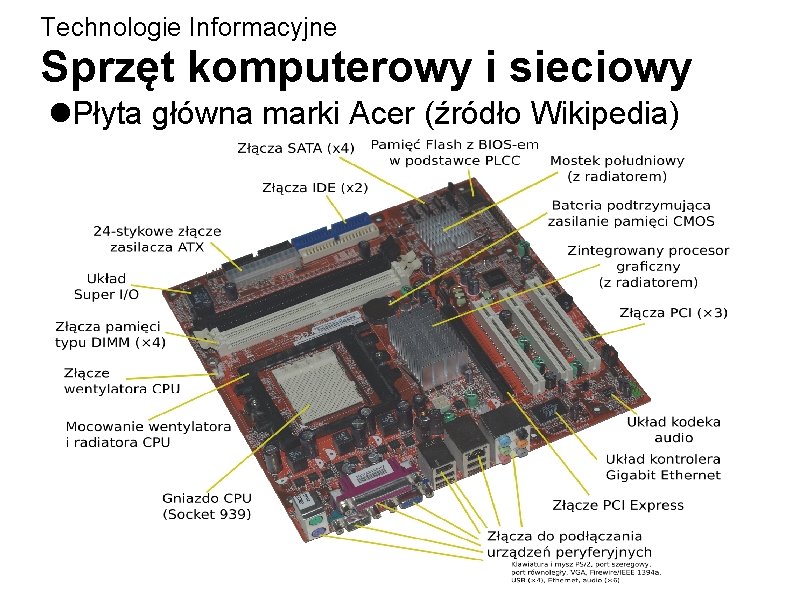

Technologie Informacyjne Sprzęt komputerowy i sieciowy Płyta główna marki Acer (źródło Wikipedia)

Technologie Informacyjne Sprzęt komputerowy i sieciowy Złącze SATA – podłączenie dysków Pamięć BIOS – Basic Input Output System – w pamięci ROM, zestaw procedur pośredniczących pomiędzy sprzętem a systemem operacyjnym Mostek południowy z radiatorem – element chipsetu realizujący połączenia z wolniejszymi urządzeniami na płycie, np. : napędów dysków twardych (złącza IDE/ATA/SATA/ATAPI) magistral ISA, PCI nieulotnej pamięci BIOS modułu zegara czasu rzeczywistego

Technologie Informacyjne Sprzęt komputerowy i sieciowy Pamięć CMOS – konfigurowalna część BIOSu Złącze PCI – peripheral component interconnect – 264 MB/s dla archtektur 64 -bitowych Złącze PCI Express – bieżący standard połączeń point to point na płycie 63 GB/s – można podłączyć np. Wi-Fi, kart graficznych, itp Układ Super IO Obsługuje podłączenie klawiatury, myszy i złącza równoległego Centronix z mostkiem południowym

Technologie Informacyjne Sprzęt komputerowy i sieciowy Procesor, CPU (ang. central processing unit) – sekwencyjne urządzenie cyfrowe, które pobiera dane z pamięci operacyjnej, interpretuje je oraz wykonuje jako rozkazy (źródło: Wikipedia) Parametry procesorów: częstotliwość np. 2. 7 GHz, długość słowa np. 64 -bity

Technologie Informacyjne Sprzęt komputerowy i sieciowy Rozkazy wykonywane przez CPU to kopiowanie danych - z pamięci do rejestru, z rejestru do pamięci, z pamięci do pamięci (niektóre procesory). działania arytmetyczne – dodawanie, odejmowanie, porównywanie dwóch liczb, dodawanie i odejmowanie jedności, zmiana znaku liczby. działania na bitach - iloczyn logiczny – AND, suma logiczna – OR, suma modulo 2 (różnica symetryczna) – XOR, negacja – NOT, przesunięcie lub rotacja bitów w lewo lub w prawo. • Skoki – bezwarunkowe, warunkowe. Przykładowe polecenia (mnemoniki) w języku Asembler x 86: mov ax, 0 D 625 h ; wprowadź do rejestru segmentowego ES wartość z AX wynoszącą D 625 szesnastkowo (54821 dziesiętnie) mov es, ax ; załaduj do rejestru AX wartość 24 (wyzeruj AH – starszą połówkę rejestru AX i zapisz wartość 24 w młodszej AL) mov al, 24 mov ah, 0 ; wywołaj przerwanie nr 33 (21 szesnastkowo) int 21 h

Technologie Informacyjne Sprzęt komputerowy i sieciowy Pamięć RAM – przechowuje aktualnie wykonywane programy, dane do tych programów oraz wygenerowane wyniki (przynajmniej część) Zawartość pamięci RAM jest tracona po mniej niż 1 s po zaniku zasilania. Współczesne pamięci DDR mają czas dostępu mniejszy niż 5 ns

Technologie Informacyjne Sprzęt komputerowy i sieciowy Pamięć RAM – random access memory (źródło Wikipedia) Znajduje się na płycie głównej, jej rozmiar to zazwyczaj od kilkunastu do kilkudziesięciu gigabajtów.

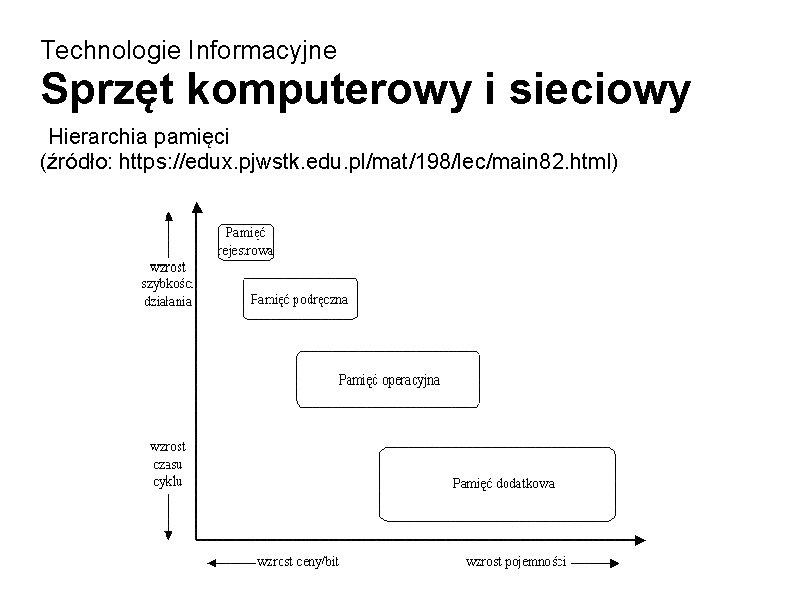

Technologie Informacyjne Sprzęt komputerowy i sieciowy Hierarchia pamięci (źródło: https: //edux. pjwstk. edu. pl/mat/198/lec/main 82. html)

Technologie Informacyjne Sprzęt komputerowy i sieciowy Pamięć dodatkowa (źródło wikipedia) Dyski twarde składają się - zamkniętego w obudowie, wirującego zespołu talerzy, wykonanych najczęściej z warstwy szkła pokrytej cienką warstwą metalu, o wypolerowanej powierzchni, oraz nośnikiem magnetycznym o grubości kilku mikrometrów, - oraz z głowic elektromagnetycznych zapisu i odczytu danych. Na każdą powierzchnię talerza dysku przypada po jednej głowicy odczytu i zapisu. - Głowice są umieszczone na ruchomych ramionach. Dla dysków twardych charakteryzowane są przez: pojemność, szybkość transmisji, czas dostępu, prędkość obrotowa dysków magnetycznych (obr. /min) oraz średni czas bezawaryjnej pracy. Obecnie największe dyski mają 16 TB. https: //commons. wikimedia. org/w/index. php? title=File%3 AHard. Disk 2. og v

Technologie Informacyjne Sprzęt komputerowy i sieciowy Pamięć dodatkowa Karty pamięci SD – karty wymiany danych z innym urządzeniami, pamięci USB Dyski DVD Dyski zewnętrzne – dyski do back-upów na taśmach magnetycznych

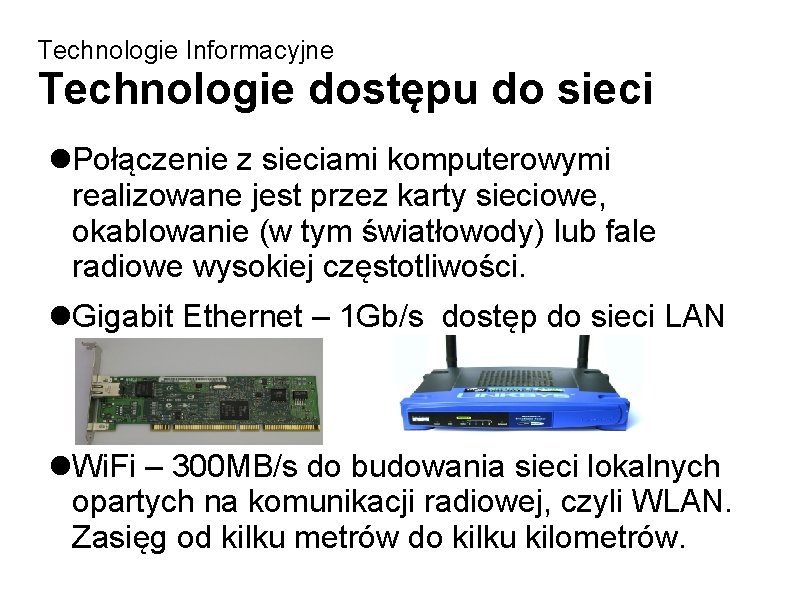

Technologie Informacyjne Technologie dostępu do sieci Połączenie z sieciami komputerowymi realizowane jest przez karty sieciowe, okablowanie (w tym światłowody) lub fale radiowe wysokiej częstotliwości. Gigabit Ethernet – 1 Gb/s dostęp do sieci LAN Wi. Fi – 300 MB/s do budowania sieci lokalnych opartych na komunikacji radiowej, czyli WLAN. Zasięg od kilku metrów do kilku kilometrów.

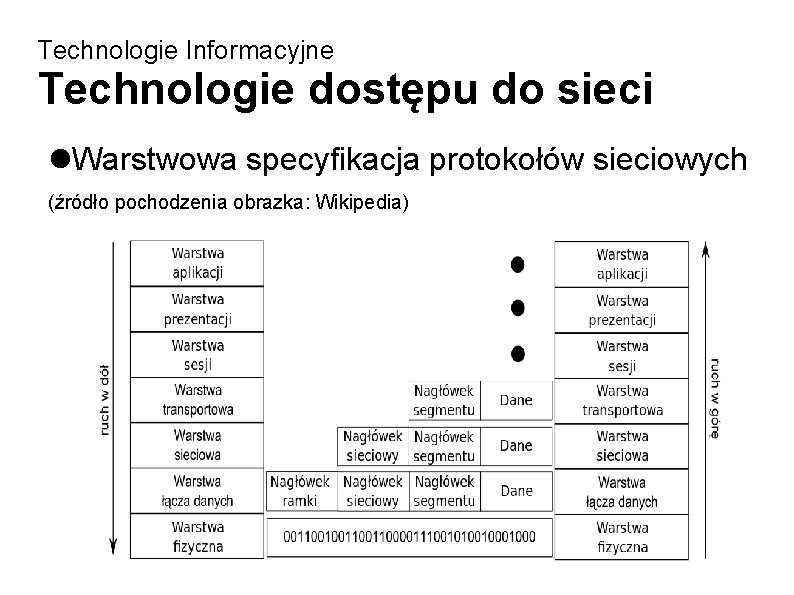

Technologie Informacyjne Technologie dostępu do sieci Warstwowa specyfikacja protokołów sieciowych (źródło pochodzenia obrazka: Wikipedia)

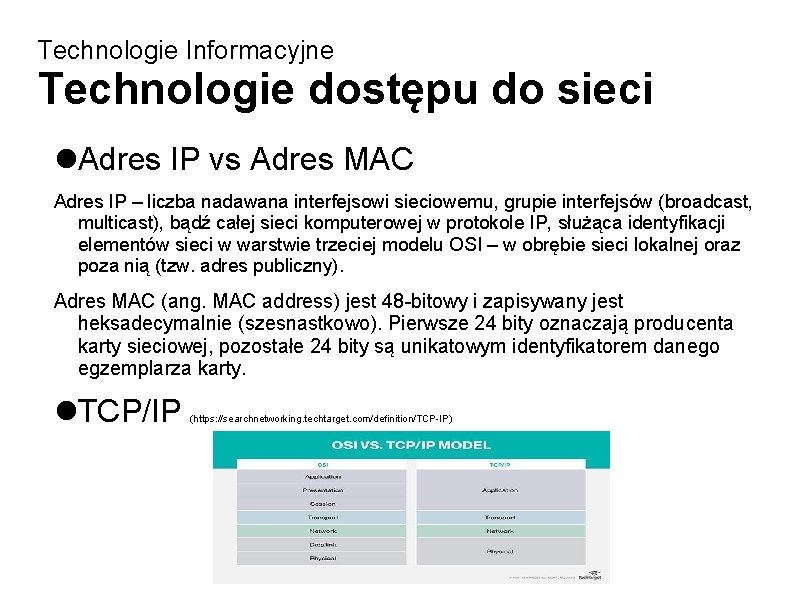

Technologie Informacyjne Technologie dostępu do sieci Adres IP vs Adres MAC Adres IP – liczba nadawana interfejsowi sieciowemu, grupie interfejsów (broadcast, multicast), bądź całej sieci komputerowej w protokole IP, służąca identyfikacji elementów sieci w warstwie trzeciej modelu OSI – w obrębie sieci lokalnej oraz poza nią (tzw. adres publiczny). Adres MAC (ang. MAC address) jest 48 -bitowy i zapisywany jest heksadecymalnie (szesnastkowo). Pierwsze 24 bity oznaczają producenta karty sieciowej, pozostałe 24 bity są unikatowym identyfikatorem danego egzemplarza karty. TCP/IP (https: //searchnetworking. techtarget. com/definition/TCP-IP)

Technologie Informacyjne Technologie dostępu do sieci TCP/IP vs UPD synchroniczny vs asynchroniczny

Technologie Informacyjne Technologie dostępu do sieci Typy sieci w zależności od rozmiaru i odległości - MANET – mobile ad-hoc VANET – vehicle to vehicle ad-hoc LAN – local area network WAN – wide area network Internet

Technologie Informacyjne Oprogramowanie, prawa autorskie, licencje Licencja oprogramowania jest umową określającą warunki korzystania z programów komputerowych Komercyjne – jednorazowe, abonamentowe OEM, BOX Freeware Shareware Open Source, GPL, itd

Technologie Informacyjne Oprogramowanie, prawa autorskie, licencje Komercyjne – jednorazowe, abonamentowe

Technologie Informacyjne Problemy bezpieczeństwa, eksploatacji i niezawodności BEZPIECZEŃSTWO Zagrożenia – Wirusy – Cyber-ataki Przeciwdziałanie – Systemy skanujące strony – Programy antywirusowe

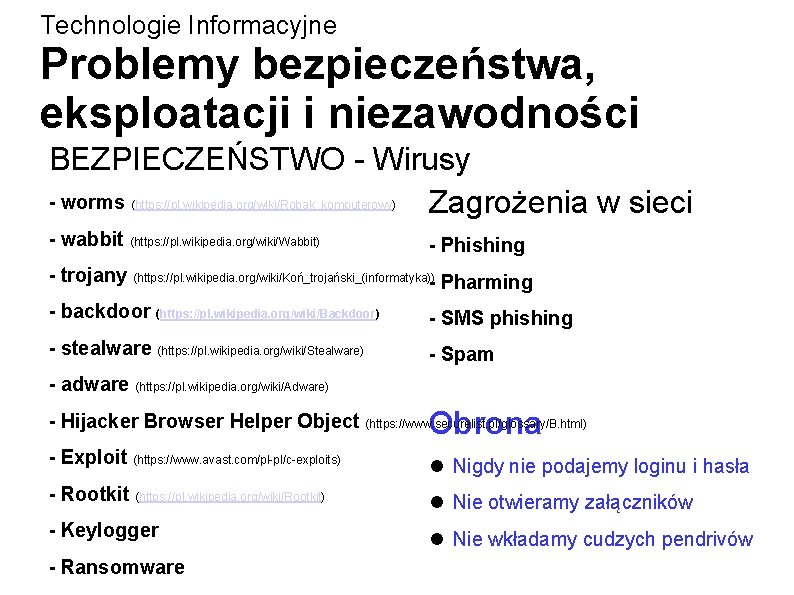

Technologie Informacyjne Problemy bezpieczeństwa, eksploatacji i niezawodności BEZPIECZEŃSTWO - Wirusy - worms Zagrożenia w sieci (https: //pl. wikipedia. org/wiki/Robak_komputerowy) - wabbit (https: //pl. wikipedia. org/wiki/Wabbit) - Phishing - trojany (https: //pl. wikipedia. org/wiki/Koń_trojański_(informatyka))- Pharming - backdoor (https: //pl. wikipedia. org/wiki/Backdoor) - SMS phishing - stealware (https: //pl. wikipedia. org/wiki/Stealware) - Spam - adware (https: //pl. wikipedia. org/wiki/Adware) Obrona - Hijacker Browser Helper Object (https: //www. securelist. pl/glossary/B. html) - Exploit (https: //www. avast. com/pl-pl/c-exploits) Nigdy nie podajemy loginu i hasła - Rootkit (https: //pl. wikipedia. org/wiki/Rootkit) Nie otwieramy załączników - Keylogger Nie wkładamy cudzych pendrivów - Ransomware

Technologie Informacyjne Problemy bezpieczeństwa, eksploatacji i niezawodności EKSPLOATACJA - serwis techniczny hardware'u - wsparcie techniczne dla software'u

Technologie Informacyjne Problemy bezpieczeństwa, eksploatacji i niezawodności NIEZAWODNOŚĆ SYSTEMÓW Dla części technicznej systemu informacyjnego, cecha ta określa odporność na awarie techniczne, oraz zdolność do zapewnienia nieprzerwanego funkcjonowania systemu. Niezawodność w części podmiotowej oraz organizacyjnej reguluje kwestie bezpieczeństwa danych, konstrukcji planów awaryjnych i organizacyjne aspekty usuwania skutków awarii. Back-upy

Dziękuję za uwagę!

- Slides: 44