Tabulkov procesor Zabezpeen a ochrana osobnch daj ochrana

Tabulkový procesor Zabezpečení a ochrana osobních údajů – ochrana konečné verze před změnami Autorem materiálu a všech jeho částí, není-li uvedeno jinak, Růžena Hynková. Dostupné z Metodického portálu www. rvp. cz; ISSN 1802 -4785. Provozuje Národní ústav pro vzdělávání, školské poradenské zařízení a zařízení pro další vzdělávání pedagogických pracovníků (NÚV).

Které operace představují ohrožení pro počítač a pro osobní údaje v dokumentech? • sdílení dokumentů s ostatními uživateli • stahování obrázků, dokumentů a softwaru z internetu • zabezpečení bezdrátového připojení pouze MAC adresou • používání paměťového média • přijímání a odesílání elektronické pošty

Jakým způsobem zabezpečíme počítač a osobní údaje v dokumentu? • pravidelná aktualizace antivirového programu • pravidelná aktualizace operačního systému • zabezpečení dokumentů silnými hesly • nastavení zabezpečení v Centru zabezpečení

• zákaz příjmu elektronické pošty neznámého původu • kontrola důvěryhodnosti vydavatele stahovaných dokumentů • pravidelné zálohování dat • zákaz Maker • základem fyzického zabezpečení počítače je šifrování disku

K čemu slouží antivirový program? • slouží k zabezpečení počítače proti virům • viry se šíří pomocí hostitele – například součást makra nějakého programu • viry mohou být neškodné a škodlivé • napadají programy, mažou programy, pomocí elektronické pošty se šíří k dalším uživatelům

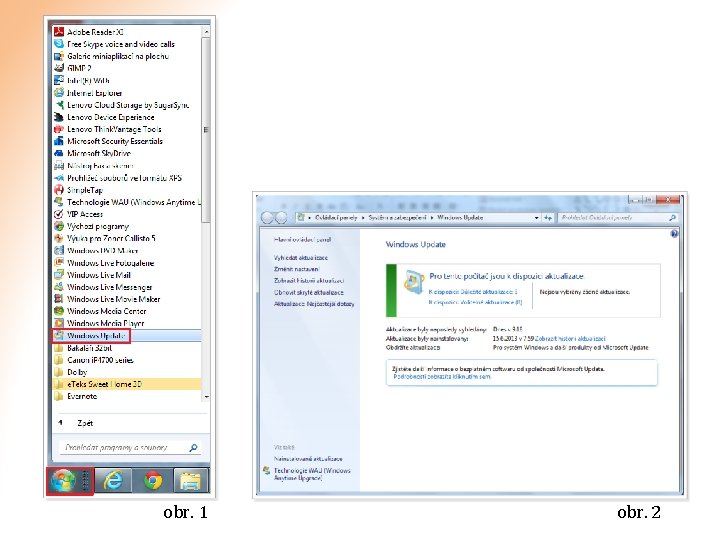

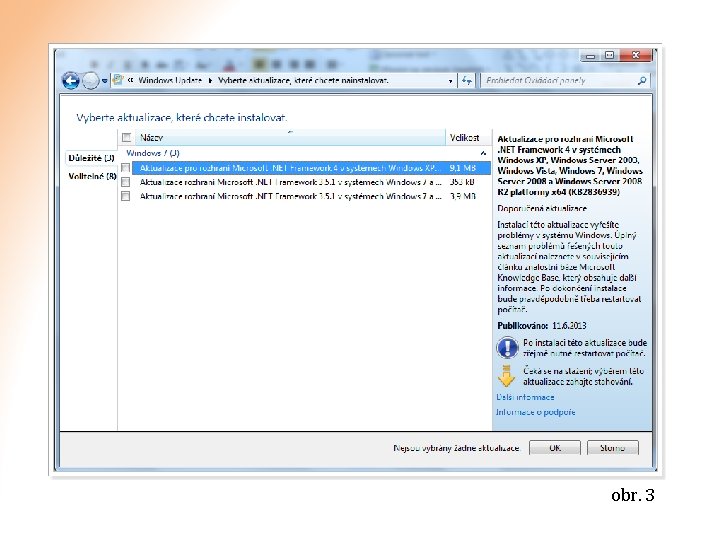

Jak se projeví pravidelná aktualizace operačního systému a programů? • aktualizace operačního systému a často používaných programů (obr. 1– 3) • zlepšuje činnost počítače • zrychluje počítač; opraví kódy, které jsou využívány k napadení

obr. 1 obr. 2

obr. 3

Jaká hesla můžeme považovat za dostatečně silná? • dostatečně silné heslo by mělo obsahovat velká, malá písmena, číslici, znaky • mělo by se skládat minimálně z 10 znaků • ukládáme jej na místo, které je nedostupné pro cizí osoby • heslo je vhodné časem změnit

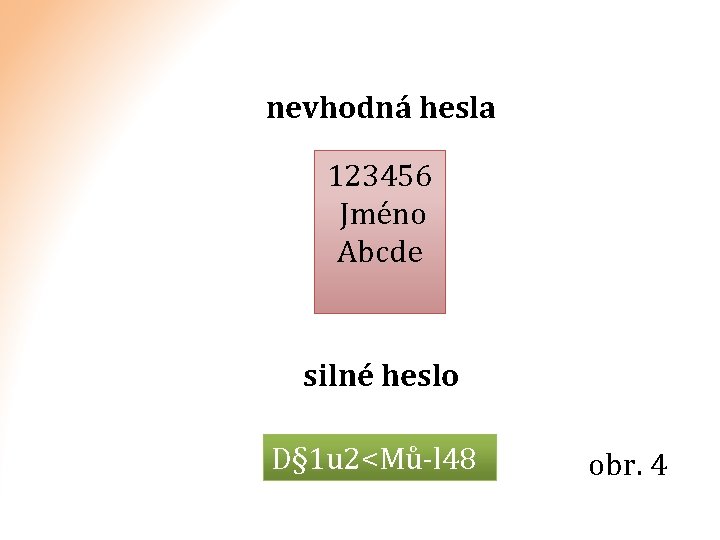

nevhodná hesla 123456 Jméno Abcde silné heslo D§ 1 u 2<Mů-l 48 obr. 4

Je bezpečné povolovat přístup k bezdrátovému připojení pomocí filtrování klientů podle MAC adresy ? • MAC adresa – unikátní číslo síťové karty • možnost tajného připojení k Vaší síti • Wifi router obsahuje společná hesla • na wifi routeru nastavit šifrování WPA 2 – nastavíte heslo, síť se zašifruje • přihlašování pomocí nového hesla • nikdo cizí se nebude moci připojit

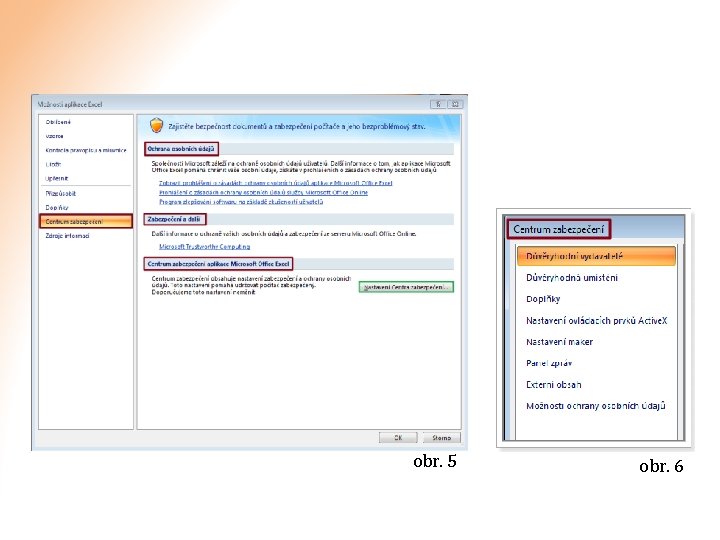

Jak nastavíme ochranu proti zneužití dokumentů v počítači? • bezpečnost dokumentů a počítače nastavíme: • tlačítko Office • Možnosti aplikace Excel – Centrum zabezpečení – Nastavení centra zabezpečení (obr. 5) • otevře se nám další nabídka (obr. 6)

obr. 5 obr. 6

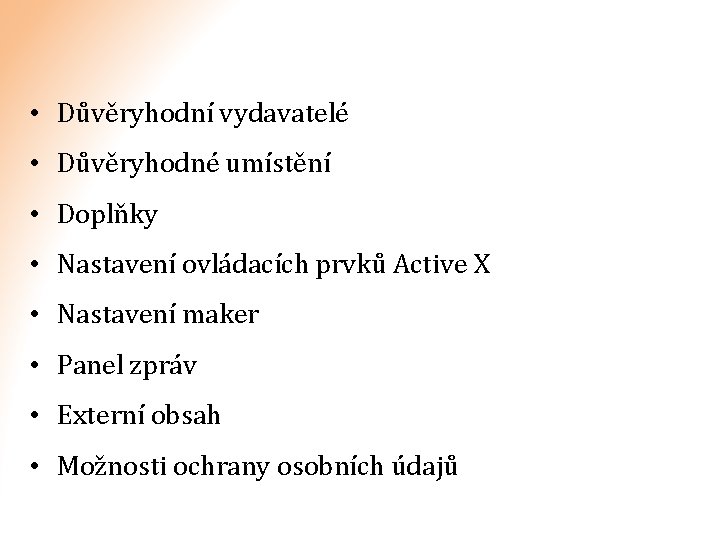

• Důvěryhodní vydavatelé • Důvěryhodné umístění • Doplňky • Nastavení ovládacích prvků Active X • Nastavení maker • Panel zpráv • Externí obsah • Možnosti ochrany osobních údajů

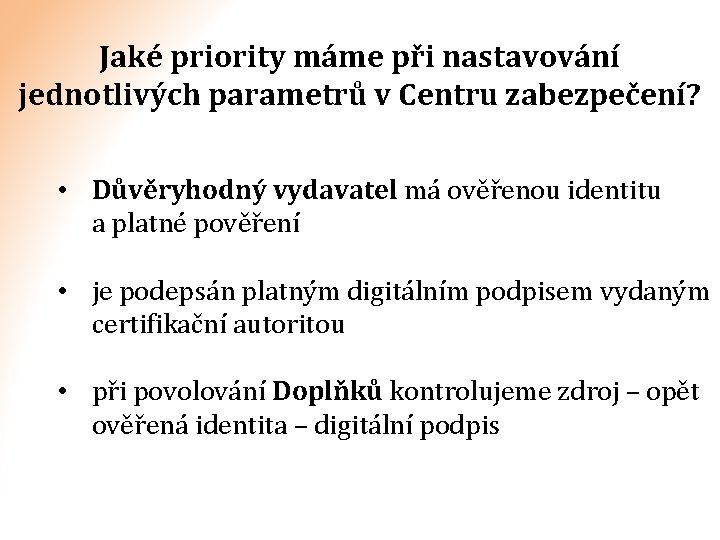

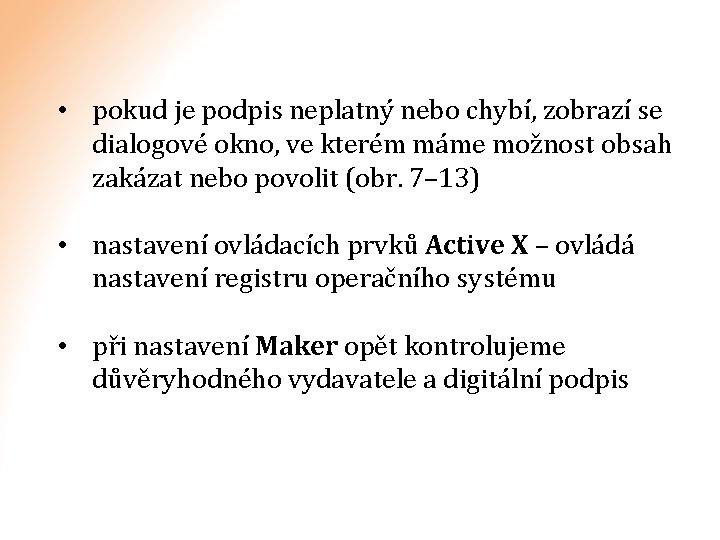

Jaké priority máme při nastavování jednotlivých parametrů v Centru zabezpečení? • Důvěryhodný vydavatel má ověřenou identitu a platné pověření • je podepsán platným digitálním podpisem vydaným certifikační autoritou • při povolování Doplňků kontrolujeme zdroj – opět ověřená identita – digitální podpis

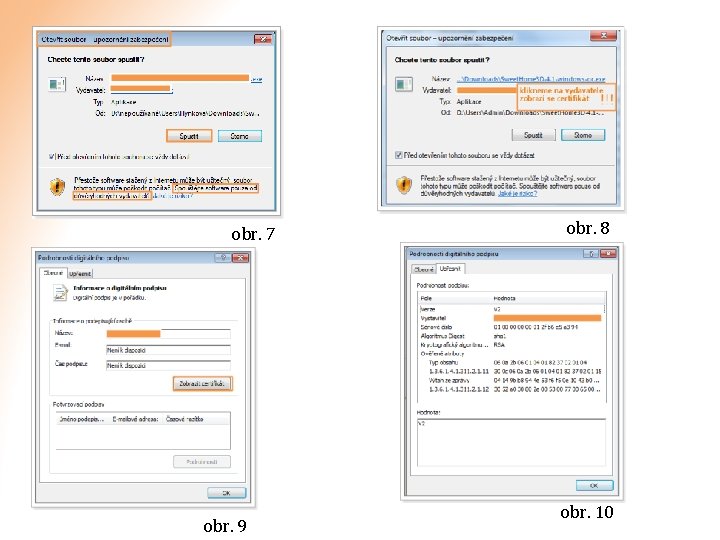

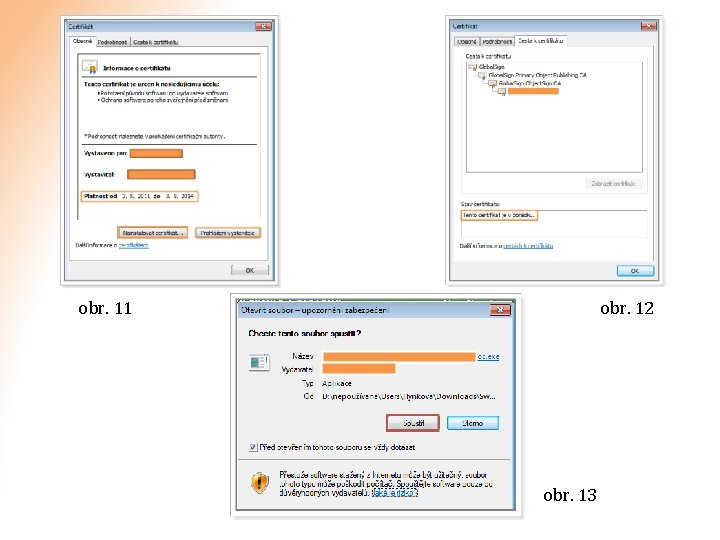

• pokud je podpis neplatný nebo chybí, zobrazí se dialogové okno, ve kterém máme možnost obsah zakázat nebo povolit (obr. 7– 13) • nastavení ovládacích prvků Active X – ovládá nastavení registru operačního systému • při nastavení Maker opět kontrolujeme důvěryhodného vydavatele a digitální podpis

obr. 7 obr. 9 obr. 8 obr. 10

obr. 11 obr. 12 obr. 13

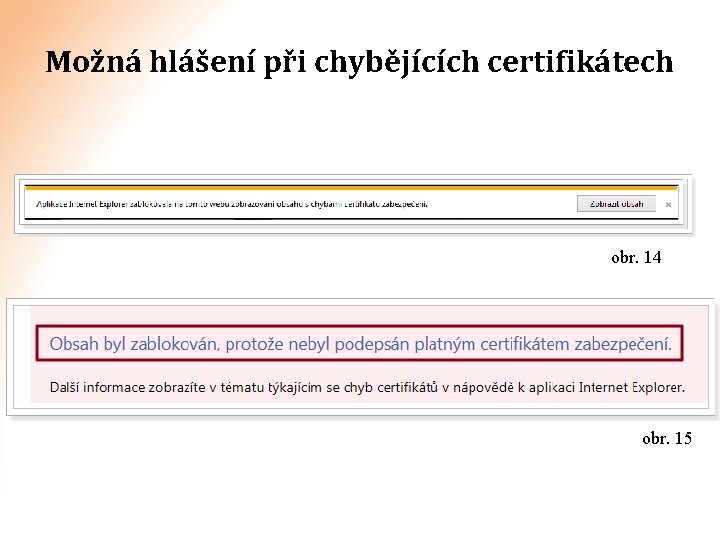

Možná hlášení při chybějících certifikátech obr. 14 obr. 15

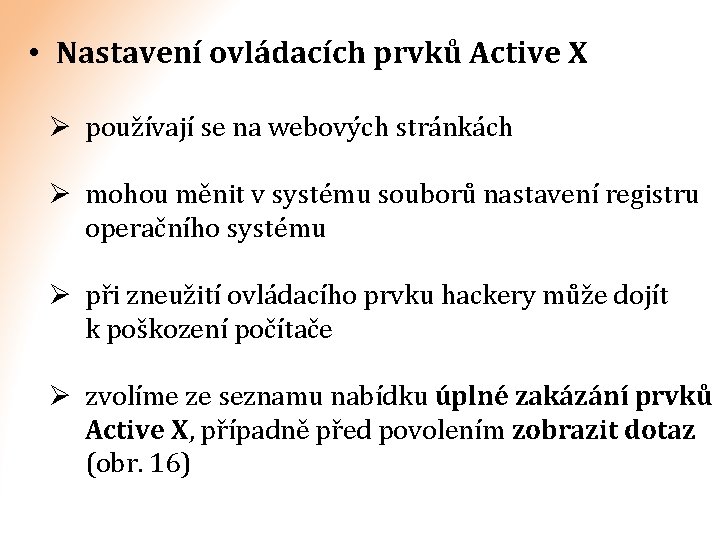

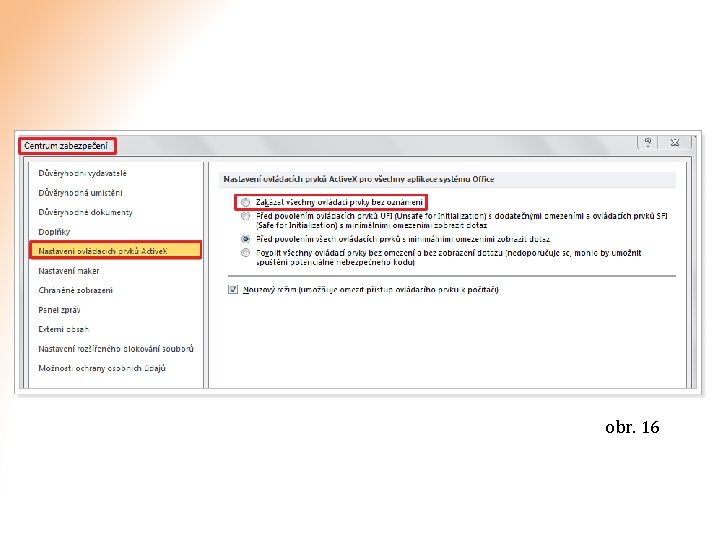

• Nastavení ovládacích prvků Active X Ø používají se na webových stránkách Ø mohou měnit v systému souborů nastavení registru operačního systému Ø při zneužití ovládacího prvku hackery může dojít k poškození počítače Ø zvolíme ze seznamu nabídku úplné zakázání prvků Active X, případně před povolením zobrazit dotaz (obr. 16)

obr. 16

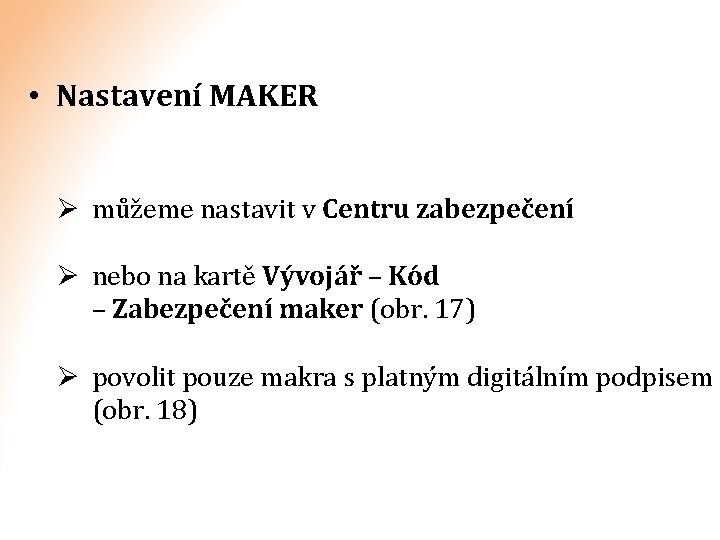

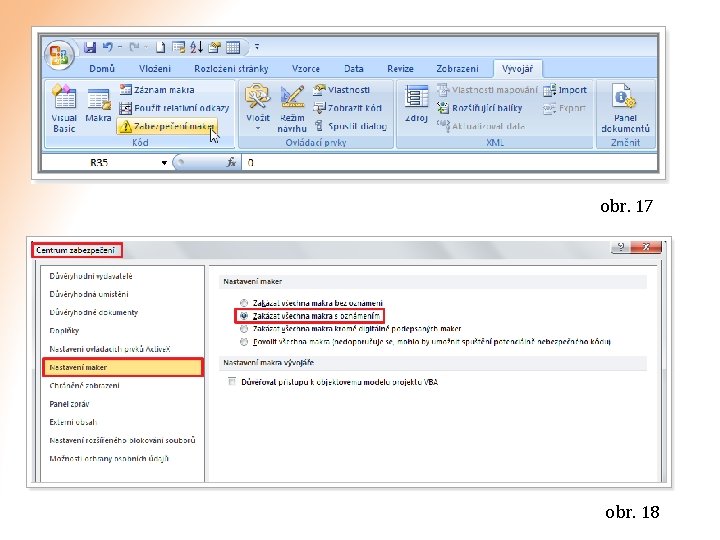

• Nastavení MAKER Ø můžeme nastavit v Centru zabezpečení Ø nebo na kartě Vývojář – Kód – Zabezpečení maker (obr. 17) Ø povolit pouze makra s platným digitálním podpisem (obr. 18)

obr. 17 obr. 18

• Panel zpráv Ø při otevírání zpráv, které obsahují nepodepsaná makra nebo nebezpečný obsah, se zobrazí výstraha Ø zablokujeme zprávu s výstrahou nebezpečný obsah

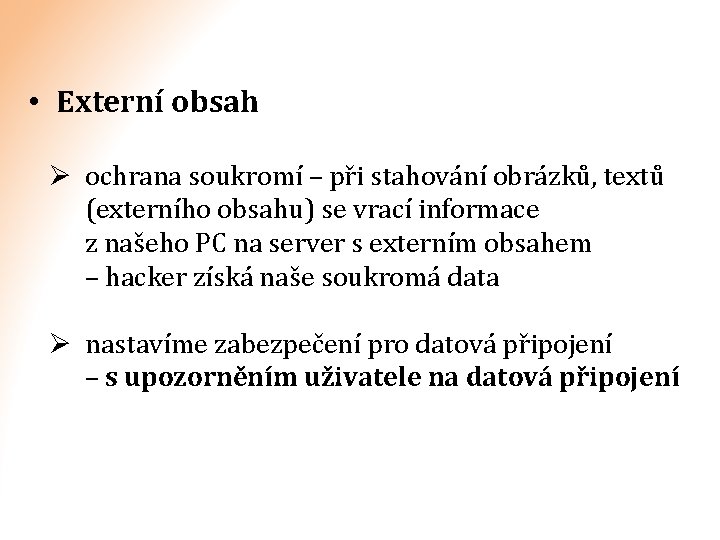

• Externí obsah Ø ochrana soukromí – při stahování obrázků, textů (externího obsahu) se vrací informace z našeho PC na server s externím obsahem – hacker získá naše soukromá data Ø nastavíme zabezpečení pro datová připojení – s upozorněním uživatele na datová připojení

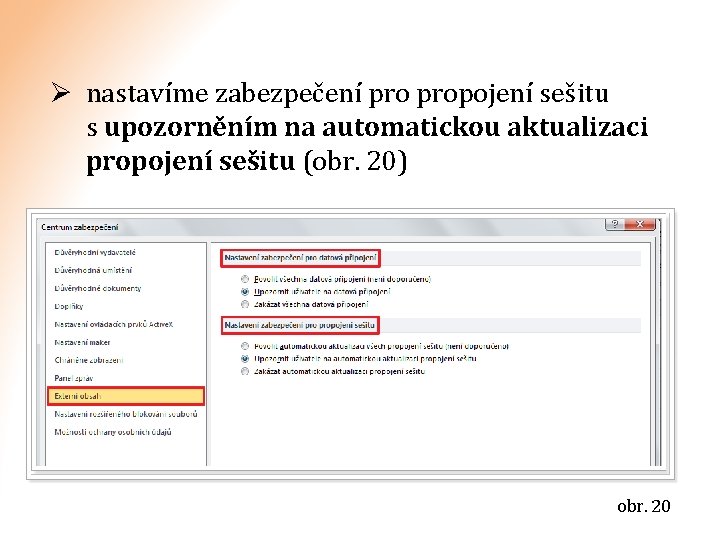

Ø nastavíme zabezpečení propojení sešitu s upozorněním na automatickou aktualizaci propojení sešitu (obr. 20) obr. 20

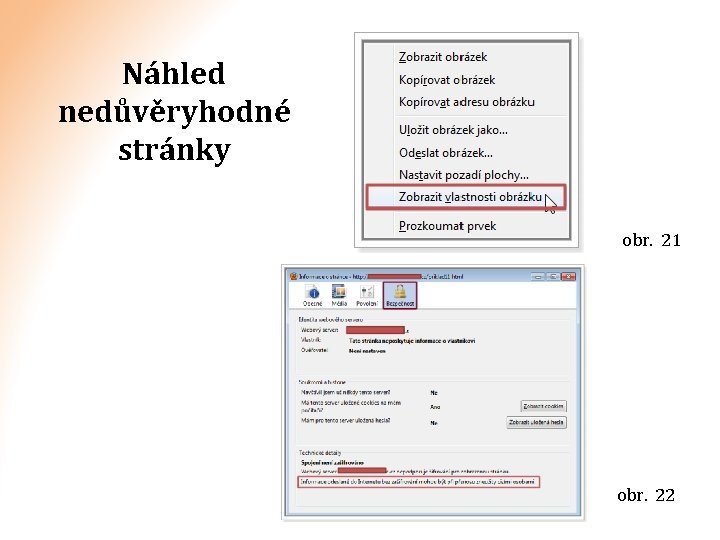

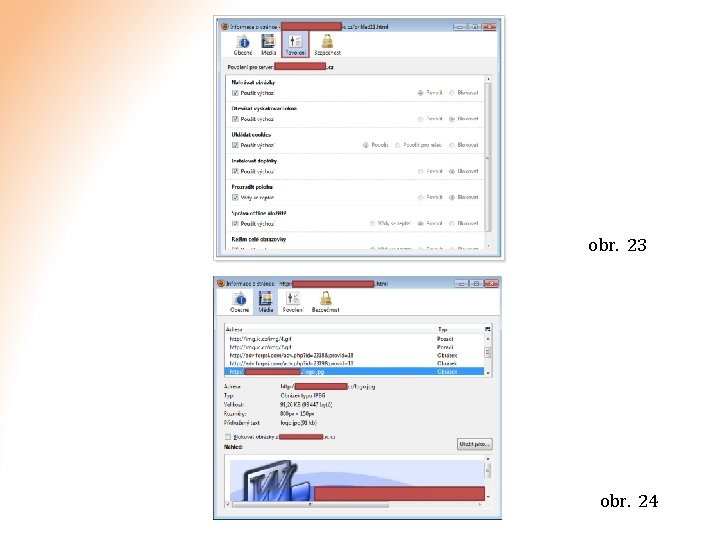

Náhled nedůvěryhodné stránky obr. 21 obr. 22

obr. 23 obr. 24

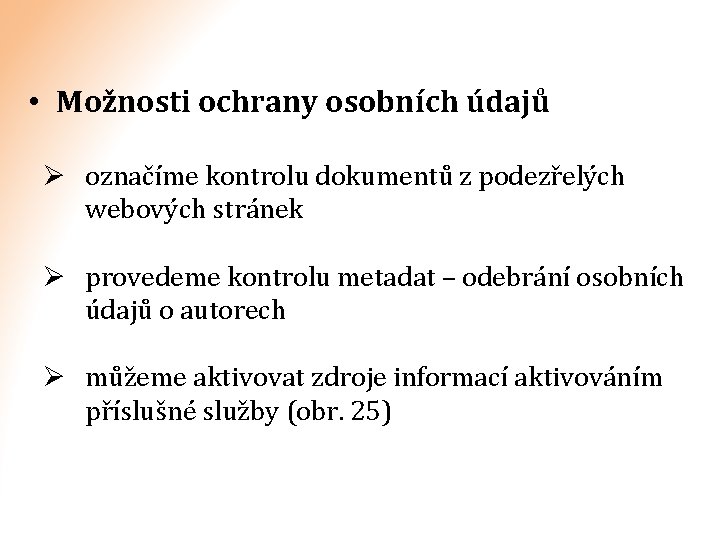

• Možnosti ochrany osobních údajů Ø označíme kontrolu dokumentů z podezřelých webových stránek Ø provedeme kontrolu metadat – odebrání osobních údajů o autorech Ø můžeme aktivovat zdroje informací aktivováním příslušné služby (obr. 25)

obr. 25

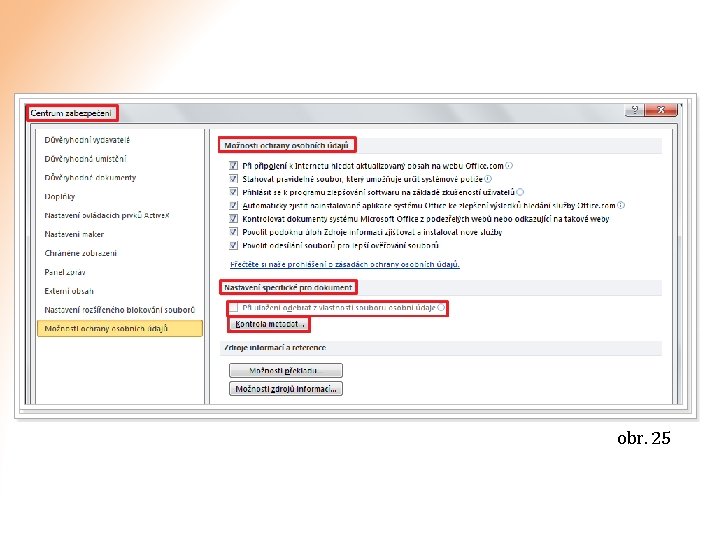

K čemu potřebujeme získat digitální ID Digitální ID – digitální certifikát • nám umožní prokázat svou identitu a pravost • je potřebný pro digitální podpis, protože poskytuje veřejný klíč • ten zakoupíme od partnera společnosti MICROSOFT – ostatní mohou ověřit digitální podpis • nebo vytvoříme vlastní klíč – ostatní nebudou moci podpis ověřit

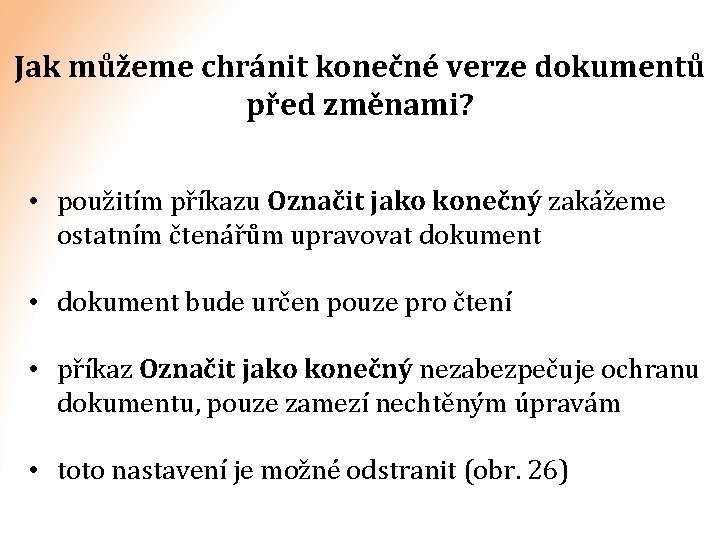

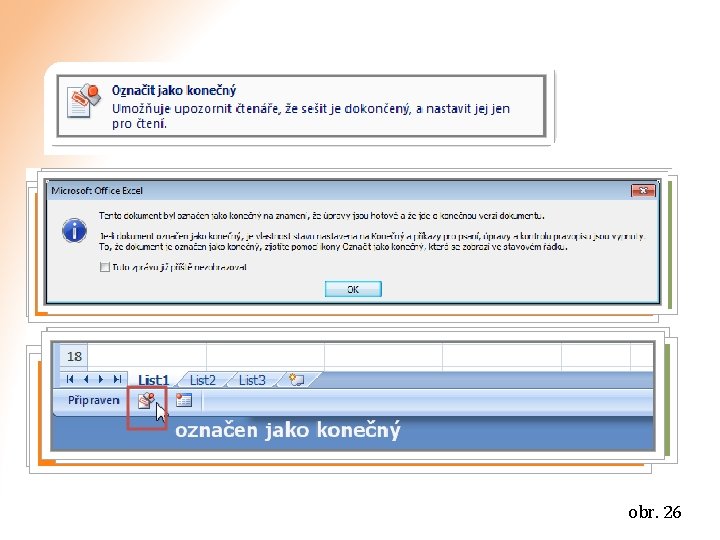

Jak můžeme chránit konečné verze dokumentů před změnami? • použitím příkazu Označit jako konečný zakážeme ostatním čtenářům upravovat dokument • dokument bude určen pouze pro čtení • příkaz Označit jako konečný nezabezpečuje ochranu dokumentu, pouze zamezí nechtěným úpravám • toto nastavení je možné odstranit (obr. 26)

obr. 26

Autorkou textů a grafického uspořádání je Růžena Hynková. Veškerý obrazový materiál je vytvořen pomocí screenshotů v programu MS Office Word a Excel 2007 a je zpracován autorkou textu.

- Slides: 34