sysvalue the reliability company apresentao Sitic 06 novembro

sysvalue – “the reliability company” apresentação Sitic ’ 06 novembro 2006 tendências em segurança de redes ou “dos mainframes à web e de volta” in “Briefing – Privacidade, Protecção de Dados e Segurança” Diário Tecnológico

contactos como encontrar a Sys. Value João Barreto, CISSP – Partner & Business Development Manager email: jbarreto@sysvalue. com tel: (351) 210108881 e (351) 963965628 Rua Serpa Pinto, nº 14ª - 1º 1200 -445 Lisboa, Portugal http: //www. sysvalue. com tel: (351) 210108800 fax: (351) 210108899 © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 2

agenda porque existe a necessidade de segurança em redes? 1 – amor-ódio entre IT Management e Security Management 2 – Como evoluiram as arquitecturas IT e como se tornaram mais complexas e inseguras 3 – Como sobreviver – Tendências - “Unified Threat Management” - “Network Access Control” - “Integrated Security Management” - “Single-Sign On” transparente 3 – Outros modos de sobrevivência – Uma visão do futuro - garantindo a continuidade de um parque informático alargado - forçando a integridade de sistemas operativos e aplicacionais - libertando os gestores de IT das tarefas “do costume” © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 3

Amor-ódio entre IT Management e Security Management © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 4

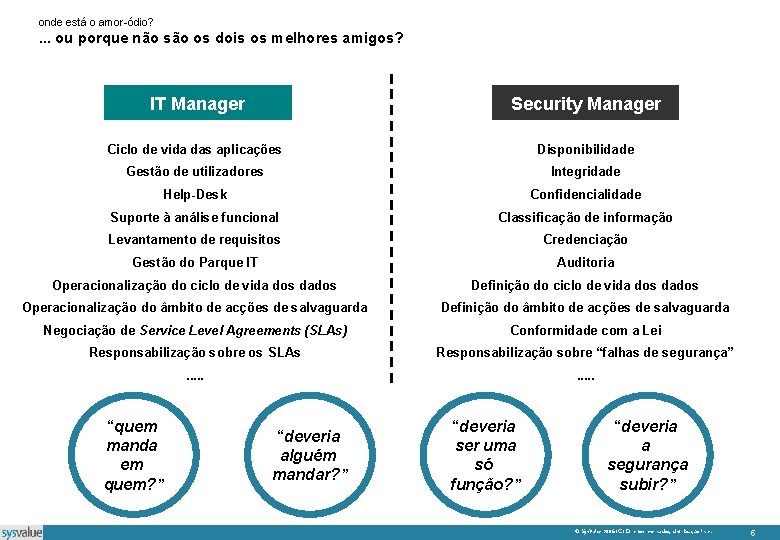

onde está o amor-ódio? . . . ou porque não são os dois os melhores amigos? IT Manager Security Manager Ciclo de vida das aplicações Disponibilidade Gestão de utilizadores Integridade Help-Desk Confidencialidade Suporte à análise funcional Classificação de informação Levantamento de requisitos Credenciação Gestão do Parque IT Auditoria Operacionalização do ciclo de vida dos dados Definição do ciclo de vida dos dados Operacionalização do âmbito de acções de salvaguarda Definição do âmbito de acções de salvaguarda Negociação de Service Level Agreements (SLAs) Conformidade com a Lei Responsabilização sobre os SLAs Responsabilização sobre “falhas de segurança” . . “quem manda em quem? ” “deveria alguém mandar? ” “deveria ser uma só função? ” “deveria a segurança subir? ” © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 5

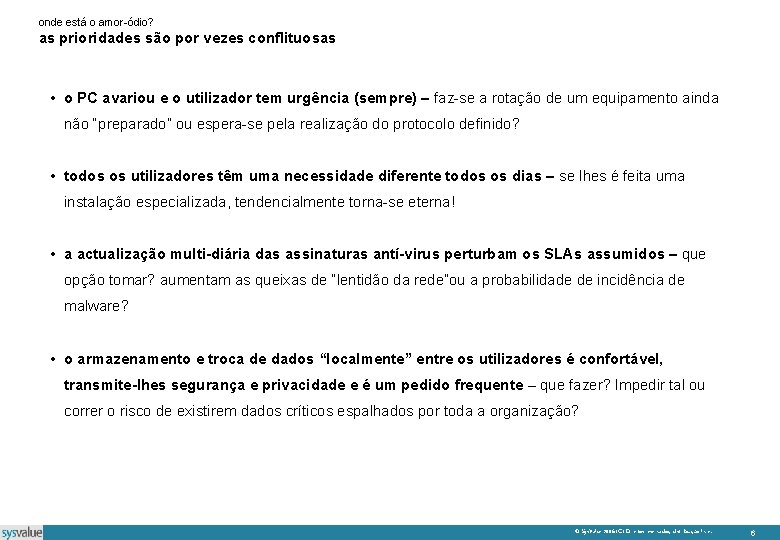

onde está o amor-ódio? as prioridades são por vezes conflituosas • o PC avariou e o utilizador tem urgência (sempre) – faz-se a rotação de um equipamento ainda não “preparado” ou espera-se pela realização do protocolo definido? • todos os utilizadores têm uma necessidade diferente todos os dias – se lhes é feita uma instalação especializada, tendencialmente torna-se eterna! • a actualização multi-diária das assinaturas antí-virus perturbam os SLAs assumidos – que opção tomar? aumentam as queixas de “lentidão da rede”ou a probabilidade de incidência de malware? • o armazenamento e troca de dados “localmente” entre os utilizadores é confortável, transmite-lhes segurança e privacidade e é um pedido frequente – que fazer? Impedir tal ou correr o risco de existirem dados críticos espalhados por toda a organização? © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 6

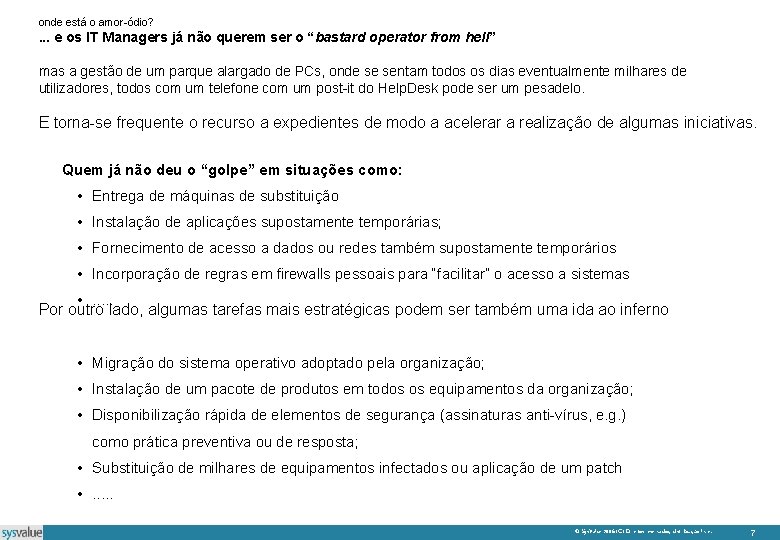

onde está o amor-ódio? . . . e os IT Managers já não querem ser o “bastard operator from hell” mas a gestão de um parque alargado de PCs, onde se sentam todos os dias eventualmente milhares de utilizadores, todos com um telefone com um post-it do Help. Desk pode ser um pesadelo. E torna-se frequente o recurso a expedientes de modo a acelerar a realização de algumas iniciativas. Quem já não deu o “golpe” em situações como: • Entrega de máquinas de substituição • Instalação de aplicações supostamente temporárias; • Fornecimento de acesso a dados ou redes também supostamente temporários • Incorporação de regras em firewalls pessoais para “facilitar” o acesso a sistemas • . . . Por outro lado, algumas tarefas mais estratégicas podem ser também uma ida ao inferno • Migração do sistema operativo adoptado pela organização; • Instalação de um pacote de produtos em todos os equipamentos da organização; • Disponibilização rápida de elementos de segurança (assinaturas anti-vírus, e. g. ) como prática preventiva ou de resposta; • Substituição de milhares de equipamentos infectados ou aplicação de um patch • . . . © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 7

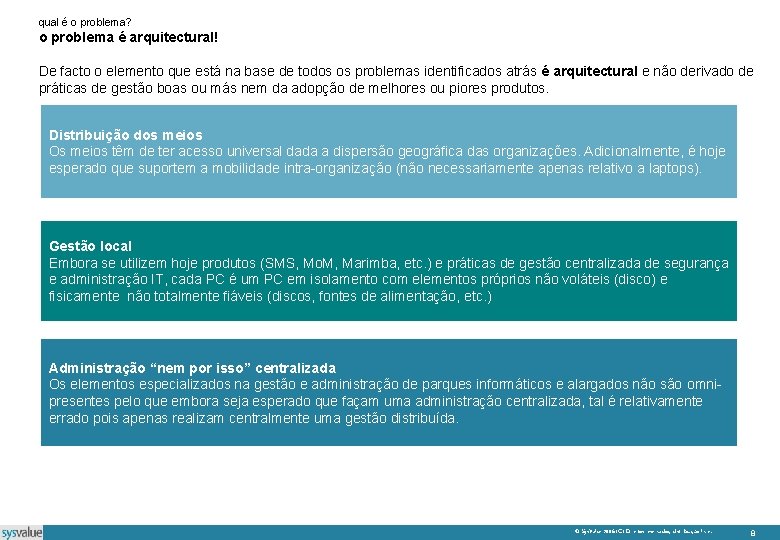

qual é o problema? o problema é arquitectural! De facto o elemento que está na base de todos os problemas identificados atrás é arquitectural e não derivado de práticas de gestão boas ou más nem da adopção de melhores ou piores produtos. Distribuição dos meios Os meios têm de ter acesso universal dada a dispersão geográfica das organizações. Adicionalmente, é hoje esperado que suportem a mobilidade intra-organização (não necessariamente apenas relativo a laptops). Gestão local Embora se utilizem hoje produtos (SMS, Mo. M, Marimba, etc. ) e práticas de gestão centralizada de segurança e administração IT, cada PC é um PC em isolamento com elementos próprios não voláteis (disco) e fisicamente não totalmente fiáveis (discos, fontes de alimentação, etc. ) Administração “nem por isso” centralizada Os elementos especializados na gestão e administração de parques informáticos e alargados não são omnipresentes pelo que embora seja esperado que façam uma administração centralizada, tal é relativamente errado pois apenas realizam centralmente uma gestão distribuída. © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 8

Como evoluiram as arquitecturas IT e se tornaram mais complexas. . . e intrinsecamente mais inseguras © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 9

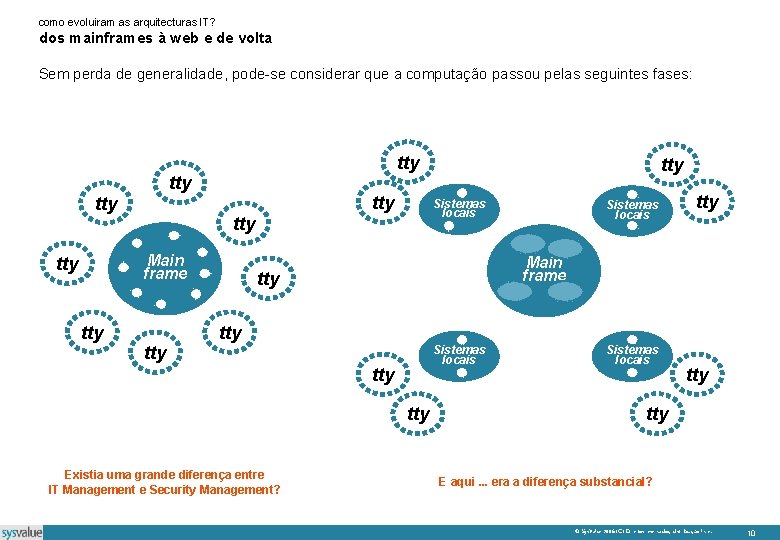

como evoluiram as arquitecturas IT? dos mainframes à web e de volta Sem perda de generalidade, pode-se considerar que a computação passou pelas seguintes fases: tty tty Sistemas locais tty Main frame tty tty tty Sistemas locais tty Existia uma grande diferença entre IT Management e Security Management? Sistemas locais tty E aqui. . . era a diferença substancial? © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 10

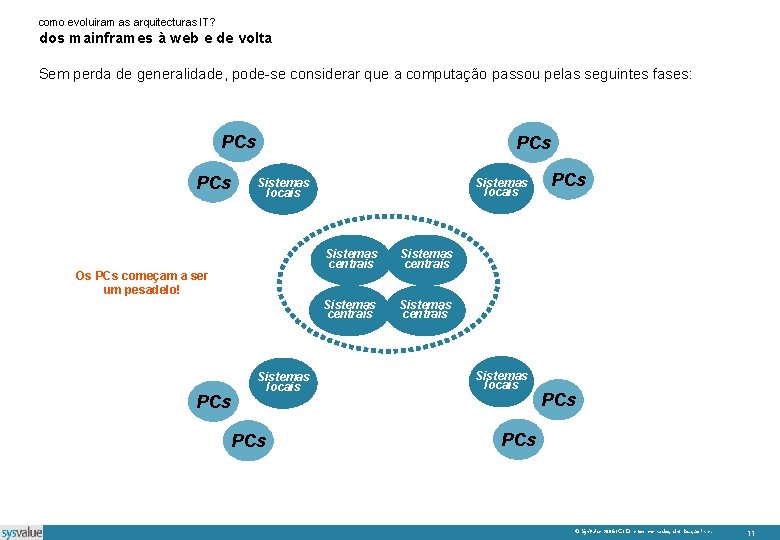

como evoluiram as arquitecturas IT? dos mainframes à web e de volta Sem perda de generalidade, pode-se considerar que a computação passou pelas seguintes fases: PCs PCs Os PCs começam a ser um pesadelo! PCs Sistemas locais PCs Sistemas centrais Sistemas locais PCs PCs © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 11

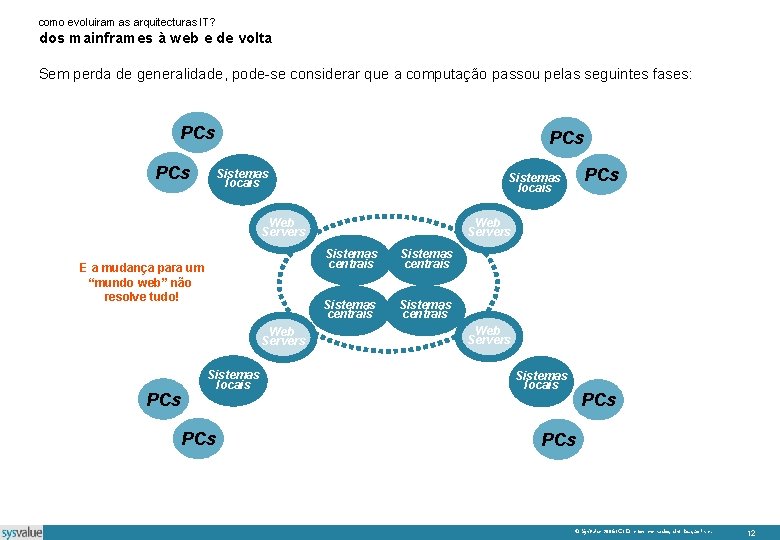

como evoluiram as arquitecturas IT? dos mainframes à web e de volta Sem perda de generalidade, pode-se considerar que a computação passou pelas seguintes fases: PCs PCs Sistemas locais Web Servers E a mudança para um “mundo web” não resolve tudo! Web Servers PCs Sistemas locais Web Servers Sistemas centrais Web Servers Sistemas locais PCs © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 12

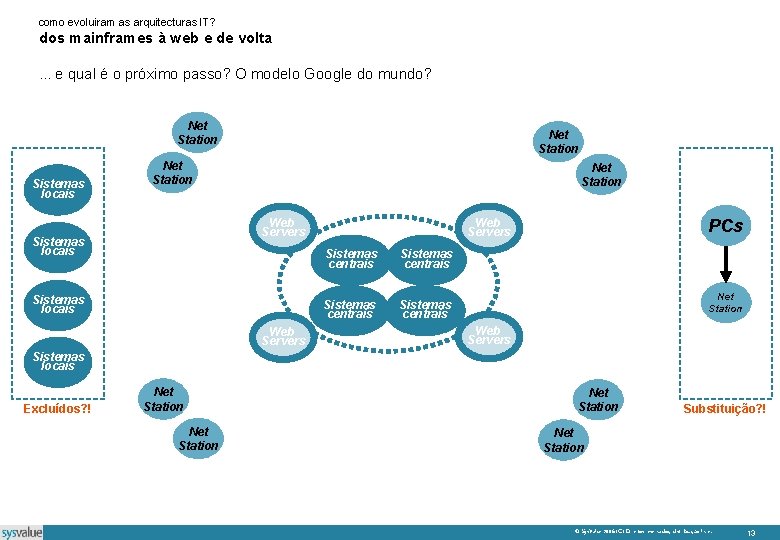

como evoluiram as arquitecturas IT? dos mainframes à web e de volta. . . e qual é o próximo passo? O modelo Google do mundo? Net Station Sistemas locais Net Station Web Servers Sistemas locais Web Servers Sistemas centrais PCs Net Station Web Servers Sistemas locais Excluídos? ! Net Station Substituição? ! Net Station © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 13

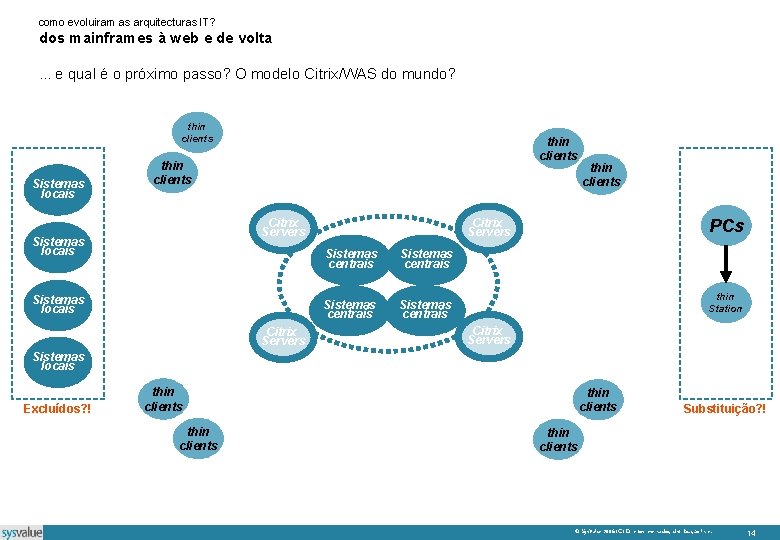

como evoluiram as arquitecturas IT? dos mainframes à web e de volta. . . e qual é o próximo passo? O modelo Citrix/WAS do mundo? thin clients Sistemas locais thin clients Citrix Servers Sistemas locais Citrix Servers thin clients Citrix Servers Sistemas centrais PCs thin Station Citrix Servers Sistemas locais Excluídos? ! thin clients Substituição? ! thin clients © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 14

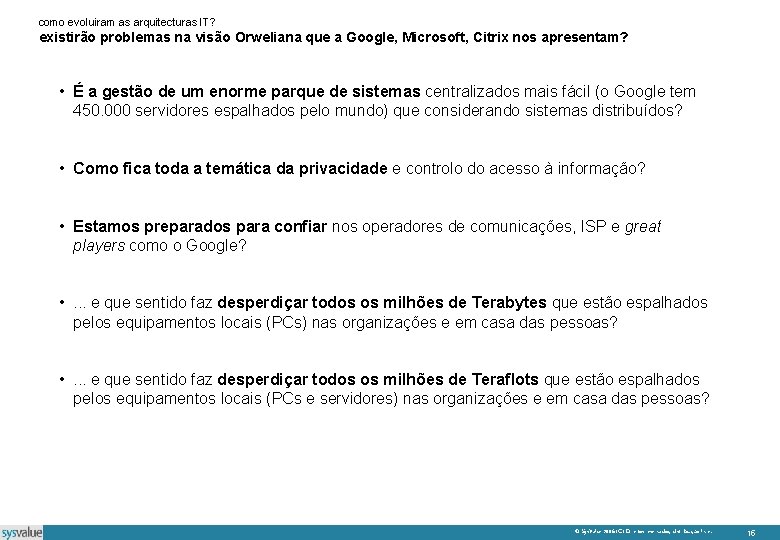

como evoluiram as arquitecturas IT? existirão problemas na visão Orweliana que a Google, Microsoft, Citrix nos apresentam? • É a gestão de um enorme parque de sistemas centralizados mais fácil (o Google tem 450. 000 servidores espalhados pelo mundo) que considerando sistemas distribuídos? • Como fica toda a temática da privacidade e controlo do acesso à informação? • Estamos preparados para confiar nos operadores de comunicações, ISP e great players como o Google? • . . . e que sentido faz desperdiçar todos os milhões de Terabytes que estão espalhados pelos equipamentos locais (PCs) nas organizações e em casa das pessoas? • . . . e que sentido faz desperdiçar todos os milhões de Teraflots que estão espalhados pelos equipamentos locais (PCs e servidores) nas organizações e em casa das pessoas? © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 15

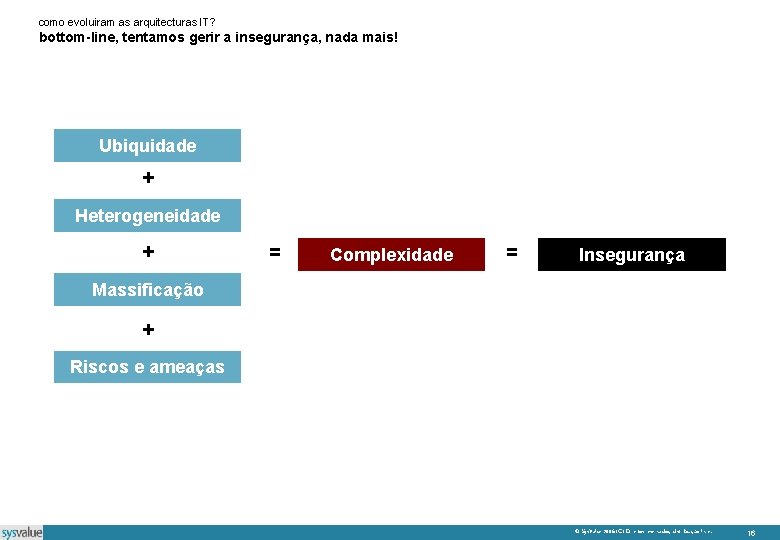

como evoluiram as arquitecturas IT? bottom-line, tentamos gerir a insegurança, nada mais! Ubiquidade + Heterogeneidade + = Complexidade = Insegurança Massificação + Riscos e ameaças © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 16

Como sobreviver? 1 - Tendências © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 17

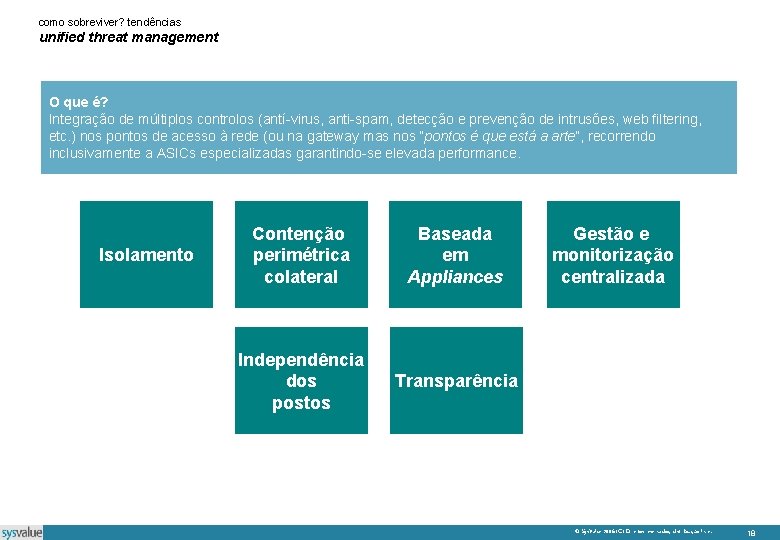

como sobreviver? tendências unified threat management O que é? Integração de múltiplos controlos (antí-virus, anti-spam, detecção e prevenção de intrusões, web filtering, etc. ) nos pontos de acesso à rede (ou na gateway mas nos “pontos é que está a arte”, recorrendo inclusivamente a ASICs especializadas garantindo-se elevada performance. Isolamento Contenção perimétrica colateral Baseada em Appliances Independência dos postos Transparência Gestão e monitorização centralizada © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 18

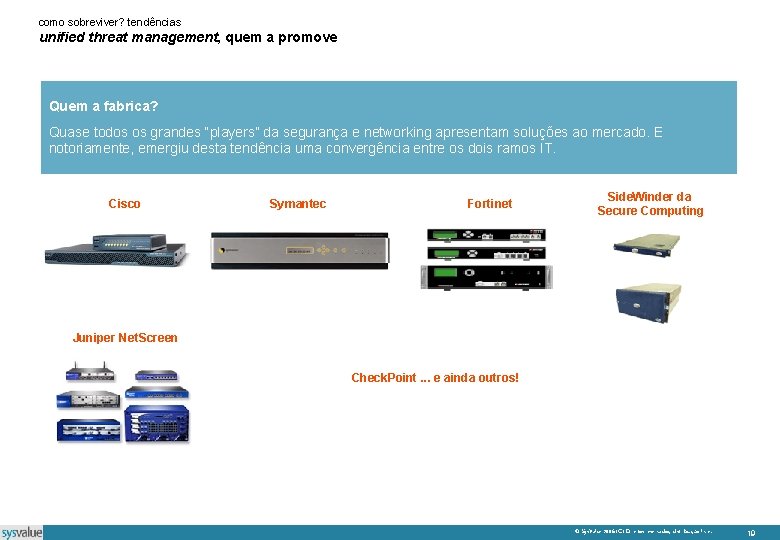

como sobreviver? tendências unified threat management, quem a promove Quem a fabrica? Quase todos os grandes “players” da segurança e networking apresentam soluções ao mercado. E notoriamente, emergiu desta tendência uma convergência entre os dois ramos IT. Cisco Symantec Fortinet Side. Winder da Secure Computing Juniper Net. Screen Check. Point. . . e ainda outros! © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 19

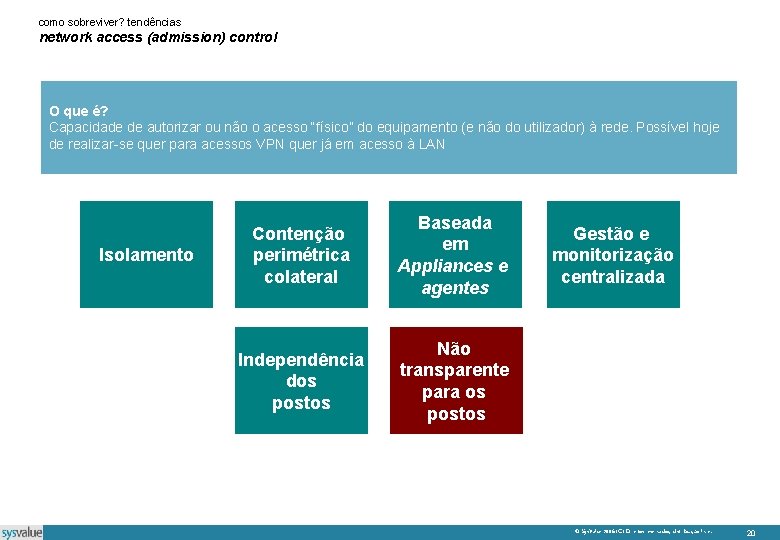

como sobreviver? tendências network access (admission) control O que é? Capacidade de autorizar ou não o acesso “físico” do equipamento (e não do utilizador) à rede. Possível hoje de realizar-se quer para acessos VPN quer já em acesso à LAN Isolamento Contenção perimétrica colateral Baseada em Appliances e agentes Independência dos postos Não transparente para os postos Gestão e monitorização centralizada © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 20

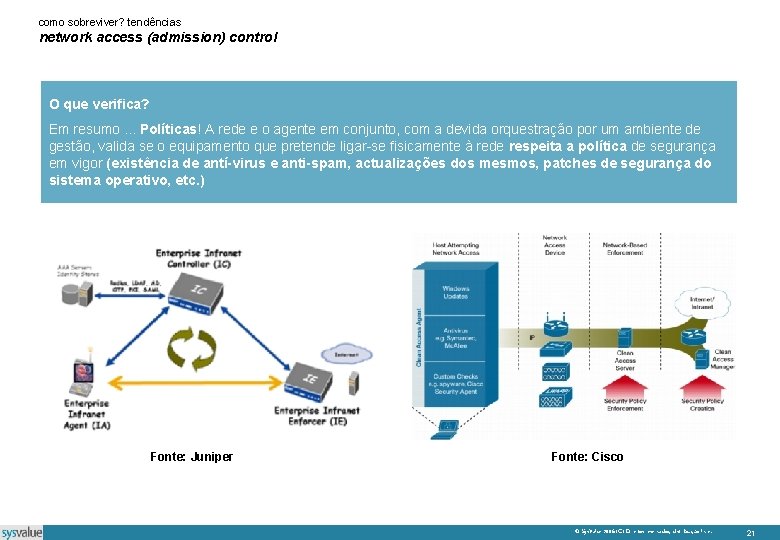

como sobreviver? tendências network access (admission) control O que verifica? Em resumo. . . Políticas! A rede e o agente em conjunto, com a devida orquestração por um ambiente de gestão, valida se o equipamento que pretende ligar-se fisicamente à rede respeita a política de segurança em vigor (existência de antí-virus e anti-spam, actualizações dos mesmos, patches de segurança do sistema operativo, etc. ) Fonte: Juniper Fonte: Cisco © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 21

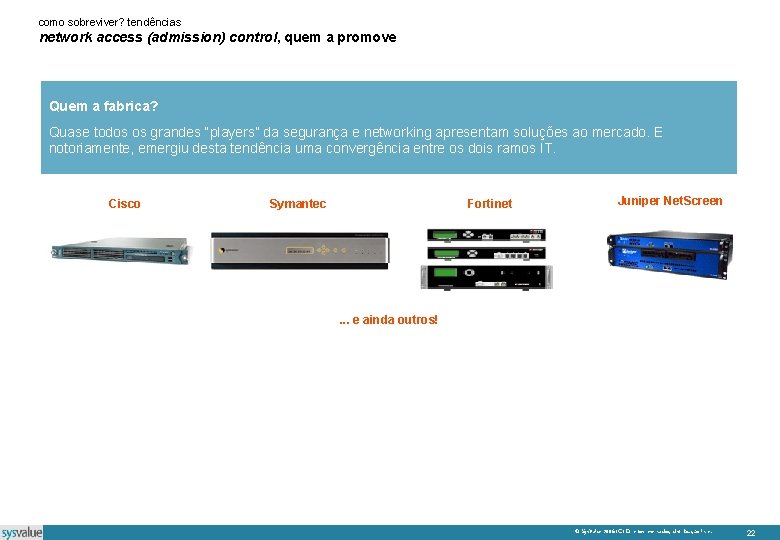

como sobreviver? tendências network access (admission) control, quem a promove Quem a fabrica? Quase todos os grandes “players” da segurança e networking apresentam soluções ao mercado. E notoriamente, emergiu desta tendência uma convergência entre os dois ramos IT. Cisco Symantec Fortinet Juniper Net. Screen . . . e ainda outros! © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 22

como sobreviver? tendências integrated security management O que é? Capacidade de monitorizar e auditar, filtrar, consolidar, analisar e responder a “eventos de segurança” (incluindo-se naturalmente potenciais incidentes) em toda a rede e sistemas de uma organização. Visão holística Visão sistémica Baseada em “tudo” Gestão de Segurança Gestão de Insegurança Gestão e monitorização centralizada © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 23

como sobreviver? tendências integrated security management, quem a promove Quem a fabrica? Quem mais? Os do costume! Cisco Symantec Fortinet © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 24

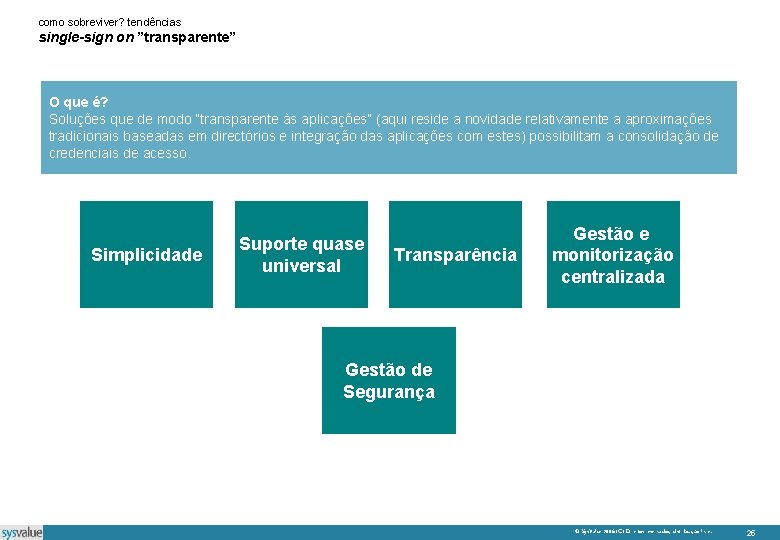

como sobreviver? tendências single-sign on ”transparente” O que é? Soluções que de modo “transparente às aplicações” (aqui reside a novidade relativamente a aproximações tradicionais baseadas em directórios e integração das aplicações com estes) possibilitam a consolidação de credenciais de acesso. Simplicidade Suporte quase universal Transparência Gestão e monitorização centralizada Gestão de Segurança © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 25

como sobreviver? tendências single-sign on “transparente” Como funciona? Um pequeno agente nos desktops/laptops intercepta pedidos de credenciais e obtém-nas junto de um serviço centralizado, fornecendo-as automaticamente às aplicações. Tal é feito por acesso, monitorização e controlo do GUI do sistema operativo (e. g. GINA, formulários de browsers, etc. ). © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 26

como sobreviver? tendências single-sign on “transparente”, quem a promove Quem a fabrica? Aqui já não são os do costume. . . mas provavelmente serão comprados por um desses. Imprivata © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 27

Como sobreviver? 2 - Uma visão do futuro © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 28

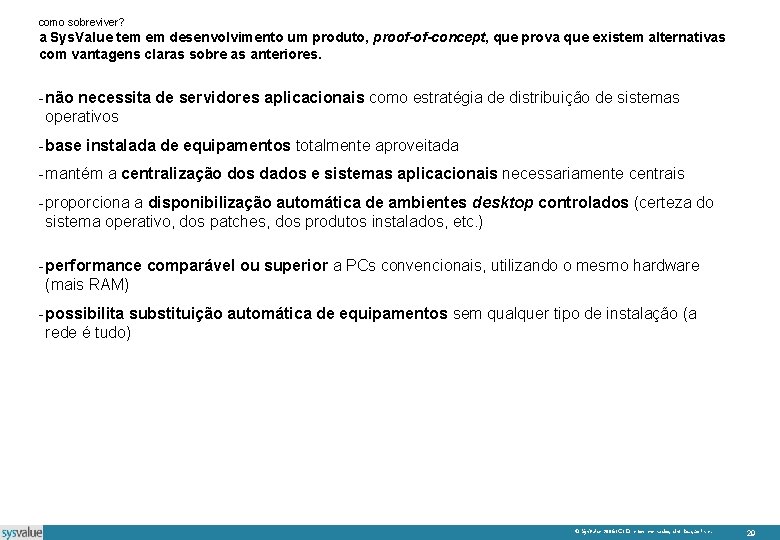

como sobreviver? a Sys. Value tem em desenvolvimento um produto, proof-of-concept, que prova que existem alternativas com vantagens claras sobre as anteriores. - não necessita de servidores aplicacionais como estratégia de distribuição de sistemas operativos - base instalada de equipamentos totalmente aproveitada - mantém a centralização dos dados e sistemas aplicacionais necessariamente centrais - proporciona a disponibilização automática de ambientes desktop controlados (certeza do sistema operativo, dos patches, dos produtos instalados, etc. ) - performance comparável ou superior a PCs convencionais, utilizando o mesmo hardware (mais RAM) - possibilita substituição automática de equipamentos sem qualquer tipo de instalação (a rede é tudo) © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 29

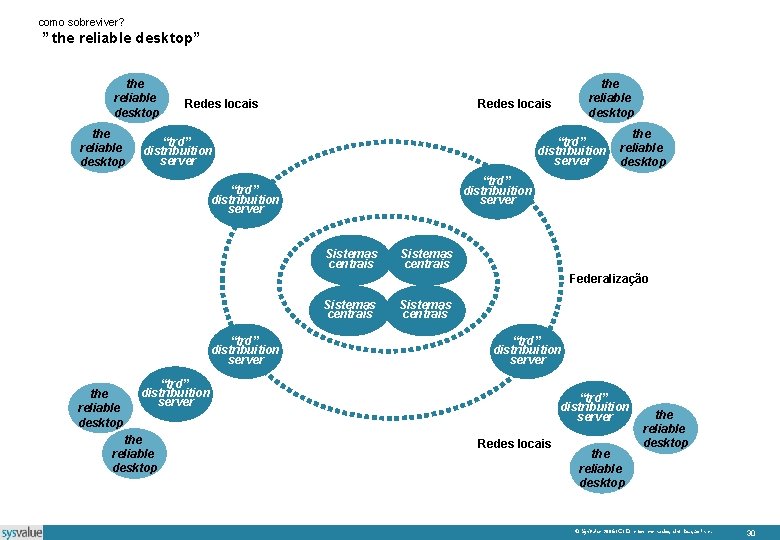

como sobreviver? ” the reliable desktop Redes locais “trd” distribuition server the reliable desktop “trd” distribuition server Sistemas centrais Federalização Sistemas centrais “trd” distribuition server the reliable desktop “trd” distribuition server Redes locais the reliable desktop © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 30

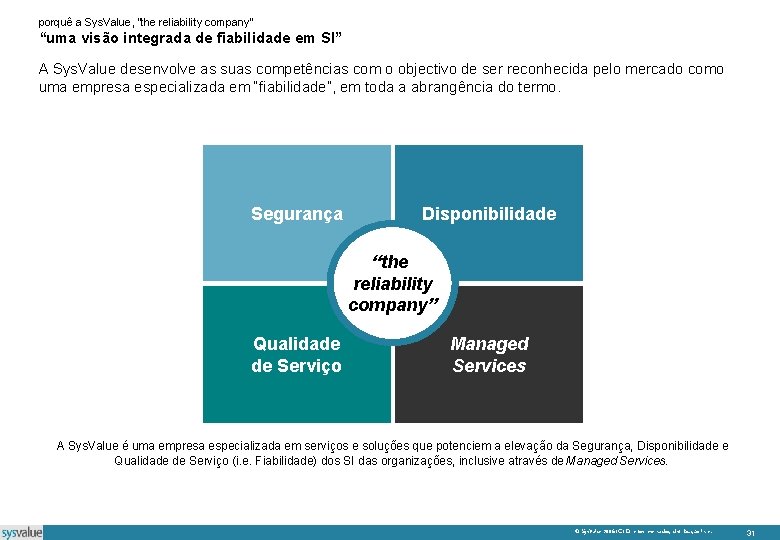

porquê a Sys. Value, “the reliability company” “uma visão integrada de fiabilidade em SI” A Sys. Value desenvolve as suas competências com o objectivo de ser reconhecida pelo mercado como uma empresa especializada em “fiabilidade”, em toda a abrangência do termo. Segurança Disponibilidade “the reliability company” Qualidade de Serviço Managed Services A Sys. Value é uma empresa especializada em serviços e soluções que potenciem a elevação da Segurança, Disponibilidade e Qualidade de Serviço (i. e. Fiabilidade) dos SI das organizações, inclusive através de Managed Services. © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 31

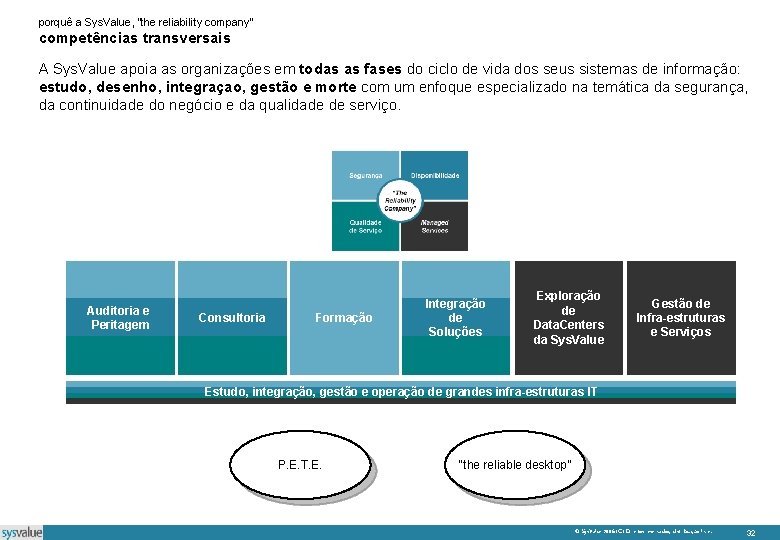

porquê a Sys. Value, “the reliability company” competências transversais A Sys. Value apoia as organizações em todas as fases do ciclo de vida dos seus sistemas de informação: estudo, desenho, integraçao, gestão e morte com um enfoque especializado na temática da segurança, da continuidade do negócio e da qualidade de serviço. Auditoria e Peritagem Consultoria Formação Integração de Soluções Exploração de Data. Centers da Sys. Value Gestão de Infra-estruturas e Serviços Estudo, integração, gestão e operação de grandes infra-estruturas IT P. E. T. E. “the reliable desktop” © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 32

porquê a Sys. Value, “the reliability company” visão integrada A oferta da Sys. Value assenta numa visão integrada da realidade empresarial com toda a temática da fiabilidade, baseada em pessoas, tecnologias e processos. Esta abordagem é convergente com o respeito de uma cadeia de valor de serviços e soluções, devidamente alicerçados em parcerias tecnológicas estratégicas e na leitura adequada da realidade de cada cliente. Pessoas Processos Tecnologia © Sys. Value 2006 (C) Direitos reservados, distribuição livre. 33

- Slides: 33