SYSTEM ZARZDZANIA BEZPIECZESTWEM INFORMACJI wymagania normy ISO 27001

SYSTEM ZARZĄDZANIA BEZPIECZEŃSTWEM INFORMACJI- wymagania normy ISO 27001: 2007 Grażyna Szydłowska

INFORMACJA NABIERA CORAZ WIĘKSZEGO ZNACZENIA W PORÓWNANIU DO POZOSTAŁYCH, MATERIALNYCH SKŁADNIKÓW MAJATKU FIRMY Information Security Management System PN ISO/IEC 27001: 2007 ISMS Technika informatyczna - Techniki bezpieczeństwa - Techniki zarządzania bezpieczeństwem informacji - Wymagania PN- EN ISO/IEC 17799: 2003 Praktyczne Zasady Zarządzania Bezpieczeństwem Informacji

Bezpieczeństwo ISO IEC 27001: 2005 wg Zarządzamy bezpieczeństwem informacji w trzech obszarach: • poufność • integralność • dostępność

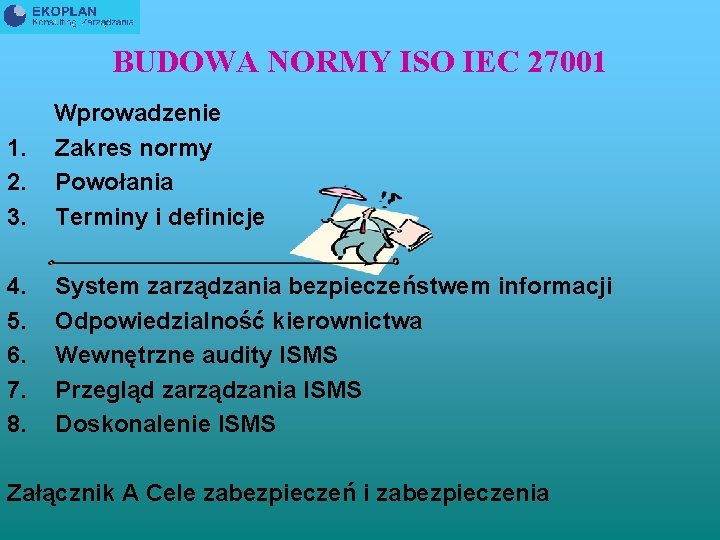

BUDOWA NORMY ISO IEC 27001 1. 2. 3. Wprowadzenie Zakres normy Powołania Terminy i definicje 4. 5. 6. 7. 8. System zarządzania bezpieczeństwem informacji Odpowiedzialność kierownictwa Wewnętrzne audity ISMS Przegląd zarządzania ISMS Doskonalenie ISMS Załącznik A Cele zabezpieczeń i zabezpieczenia

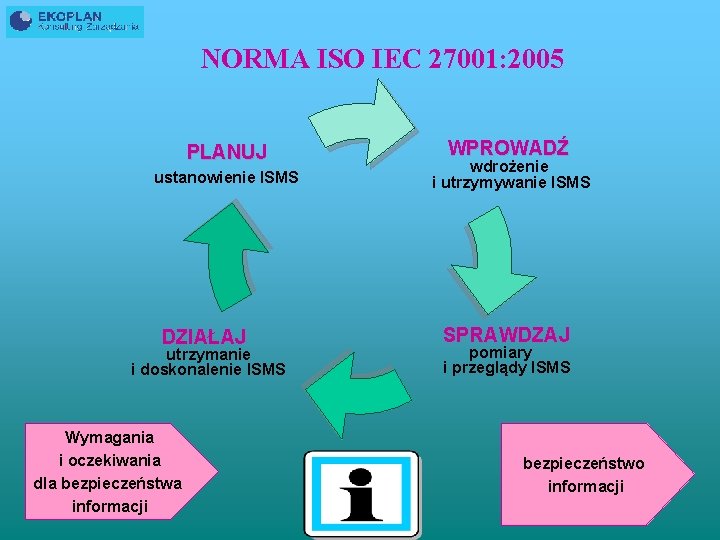

NORMA ISO IEC 27001: 2005 PLANUJ ustanowienie ISMS DZIAŁAJ utrzymanie i doskonalenie ISMS Wymagania i oczekiwania dla bezpieczeństwa informacji WPROWADŹ wdrożenie i utrzymywanie ISMS SPRAWDZAJ pomiary i przeglądy ISMS bezpieczeństwo informacji

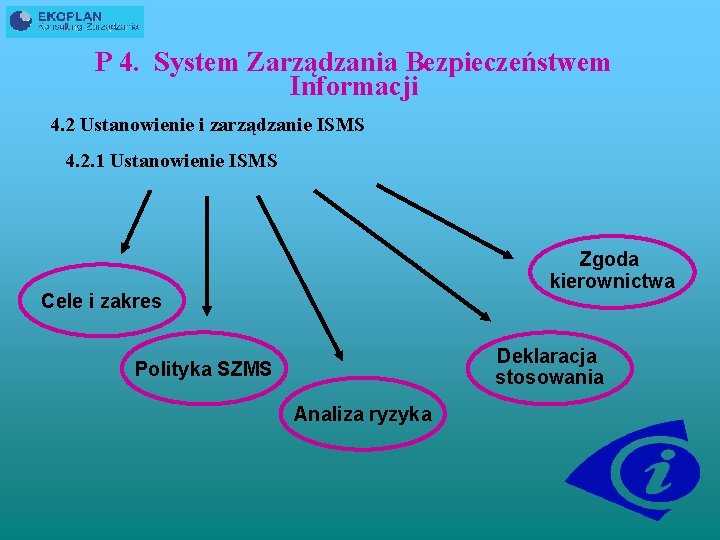

P 4. System Zarządzania Bezpieczeństwem Informacji 4. 2 Ustanowienie i zarządzanie ISMS 4. 2. 1 Ustanowienie ISMS Zgoda kierownictwa Cele i zakres Deklaracja stosowania Polityka SZMS Analiza ryzyka

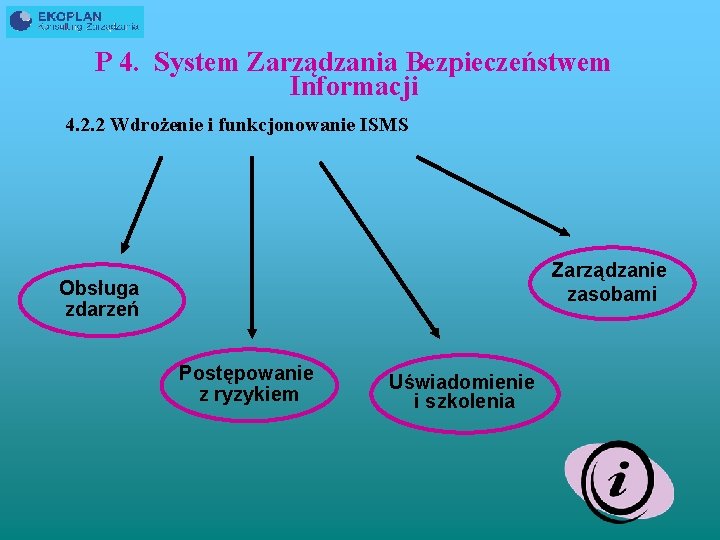

P 4. System Zarządzania Bezpieczeństwem Informacji 4. 2. 2 Wdrożenie i funkcjonowanie ISMS Zarządzanie zasobami Obsługa zdarzeń Postępowanie z ryzykiem Uświadomienie i szkolenia

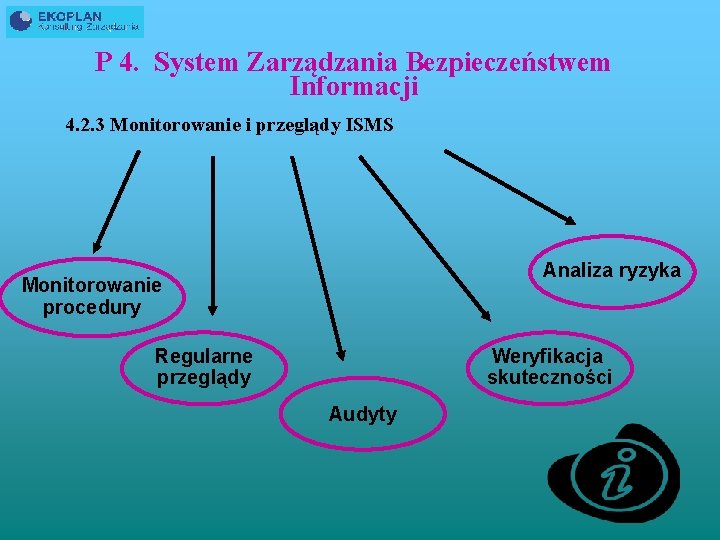

P 4. System Zarządzania Bezpieczeństwem Informacji 4. 2. 3 Monitorowanie i przeglądy ISMS Analiza ryzyka Monitorowanie procedury Regularne przeglądy Weryfikacja skuteczności Audyty

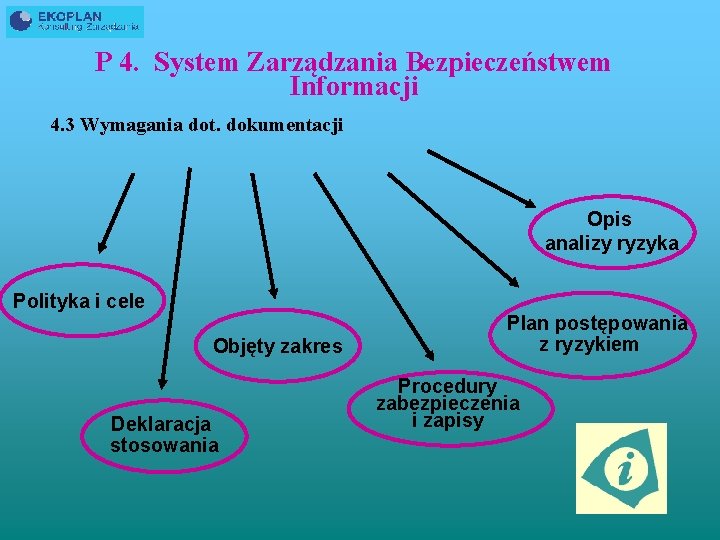

P 4. System Zarządzania Bezpieczeństwem Informacji 4. 3 Wymagania dot. dokumentacji Opis analizy ryzyka Polityka i cele Objęty zakres Deklaracja stosowania Plan postępowania z ryzykiem Procedury zabezpieczenia i zapisy

Analiza ryzyka Analizy ryzyka nie przeprowadza się tylko raz dlaczego? Wymagane jest jej okresowe ponawianie celem sprawdzenia: • czy nie nastąpiły zmiany w naszej działalności • czy nie nastąpiły zmiany priorytetów • czy katalog zasobów jest aktualny • czy katalog zagrożeń jest aktualny • czy stosowane zabezpieczenia są ciągle skuteczne i efektywne

P 5. Odpowiedzialność kierownictwa 5. 1 Zaangażowanie kierownictwa a) Ustanowienie polityki bezpieczeństwa informacji b) Zapewnienie, że cele i plany bezpieczeństwa informacji są ustanowione c) Ustalenie zadań i odpowiedzialności dla bezpieczeństwa informacji d) Zakomunikowanie wagi spełnienia wypełnienia celów zgodnych z polityką bezpieczeństwa informacji e) Zapewnienia niezbędnych zasobów f) Zatwierdzenie akceptowalnego poziomu ryzyka g) Przeprowadzenie przeglądów zarządzania

P 5. Odpowiedzialność kierownictwa 5. 2 Zarządzanie zasobami 5. 2. 1 Dostępność zasobów. Zapewnienie zasobów do: a) ustanowienia, wdrożenia, funkcjonowania i doskonalenia b) weryfikacji czy procedury bezpieczeństwa informacji wspierają wymagania biznesowe c) spełnienia wymogów prawnych d) utrzymanie odpowiedniego poziomu bezpieczeństwa przez zastosowanie wdrożonych zabezpieczeń e) prowadzanie przeglądów ISMS f) gdy potrzeba – podnoszenia skuteczności systemu

P 5. Odpowiedzialność kierownictwa 5. 2. 2 Szkolenie, uświadomienie i kompetencje Określenie kompetencji Zapisy dot. kwalifikacji … Szkolenie i ich ocena

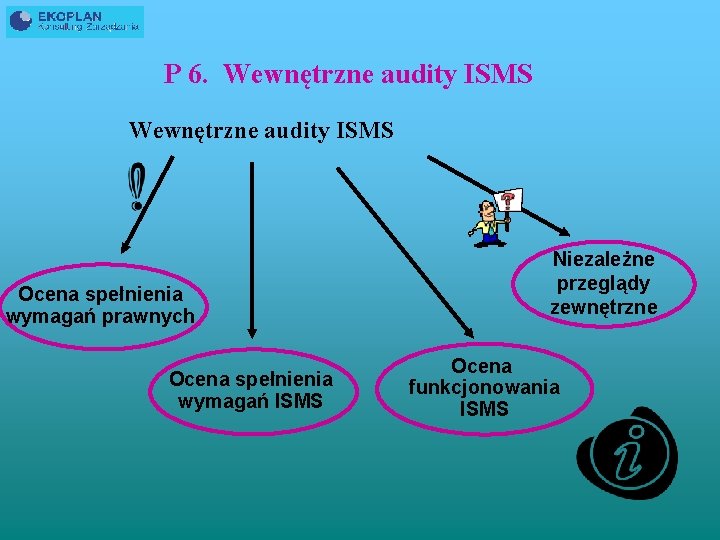

P 6. Wewnętrzne audity ISMS Ocena spełnienia wymagań prawnych Ocena spełnienia wymagań ISMS Niezależne przeglądy zewnętrzne Ocena funkcjonowania ISMS

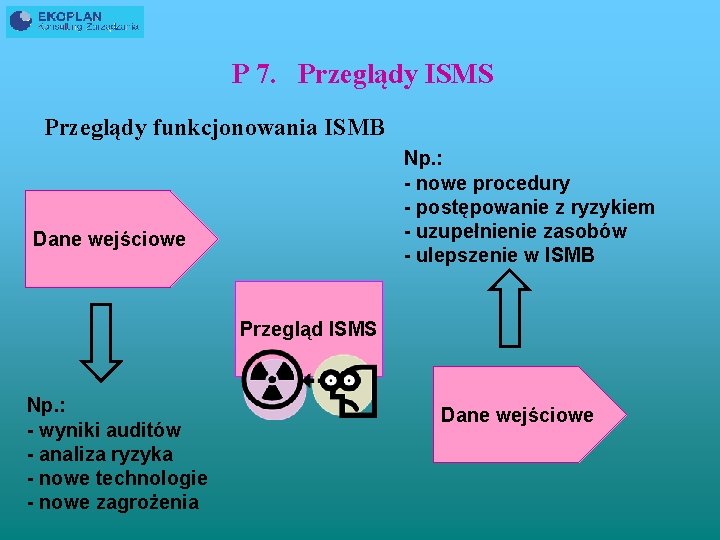

P 7. Przeglądy ISMS Przeglądy funkcjonowania ISMB Np. : - nowe procedury - postępowanie z ryzykiem - uzupełnienie zasobów - ulepszenie w ISMB Dane wejściowe Przegląd ISMS Np. : - wyniki auditów - analiza ryzyka - nowe technologie - nowe zagrożenia Dane wejściowe

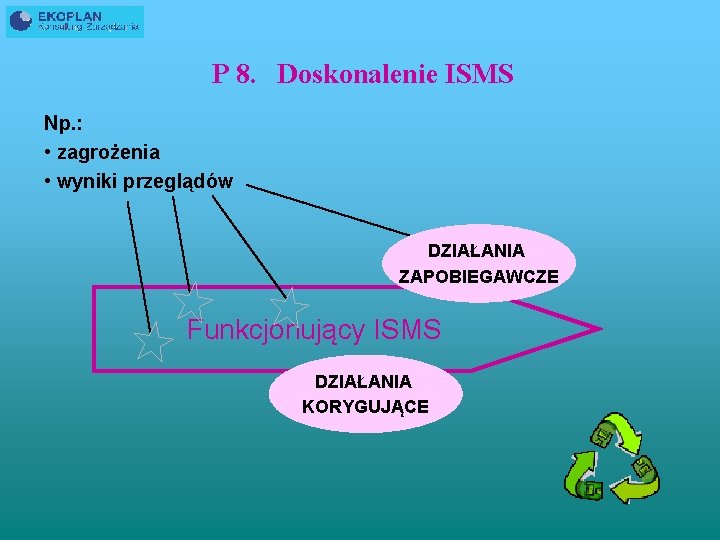

P 8. Doskonalenie ISMS Np. : • zagrożenia • wyniki przeglądów DZIAŁANIA ZAPOBIEGAWCZE Funkcjonujący ISMS DZIAŁANIA KORYGUJĄCE

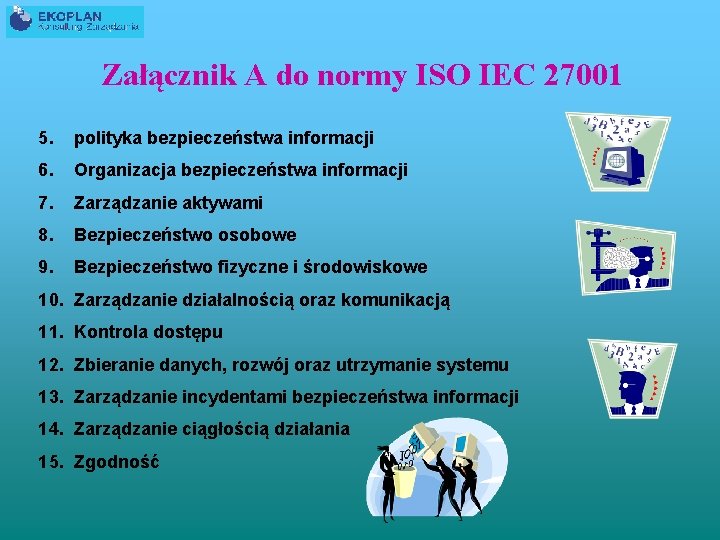

Załącznik A do normy ISO IEC 27001 5. polityka bezpieczeństwa informacji 6. Organizacja bezpieczeństwa informacji 7. Zarządzanie aktywami 8. Bezpieczeństwo osobowe 9. Bezpieczeństwo fizyczne i środowiskowe 10. Zarządzanie działalnością oraz komunikacją 11. Kontrola dostępu 12. Zbieranie danych, rozwój oraz utrzymanie systemu 13. Zarządzanie incydentami bezpieczeństwa informacji 14. Zarządzanie ciągłością działania 15. Zgodność

- Slides: 17