Spletni napadi v praksi Miha Pihler Doing security

- Slides: 34

Spletni napadi v praksi Miha Pihler “Doing security related stuff” e. CTRL d. o. o.

e. CTRL d. o. o. MCSA, MCSE, MCT, CISSP, . . . Microsoft MVP – Windows Security Slo. WUG Community Lead www. slowug. org Blog www. krneki. net/blog www. krneki. net/BE Solastnik in soavtor www. parheliatools. com

Agenda Zgodovina spletnih napadov Sporočila o napakah Google hacking Injection napadi Od strežnika do odjemalca Varovanje odjemalcev Povzetek

Zgodovina spletnih napadov Večinoma za zabavo Kaj je bolj zabavno kot okužiti tisoče spletnih strežnikov in po možnosti ustaviti Internet Buffer overflow napadi Črvi Code. Red http: //en. wikipedia. org/wiki/Code_Red_worm Nimda http: //en. wikipedia. org/wiki/Nimda_(computer_worm)

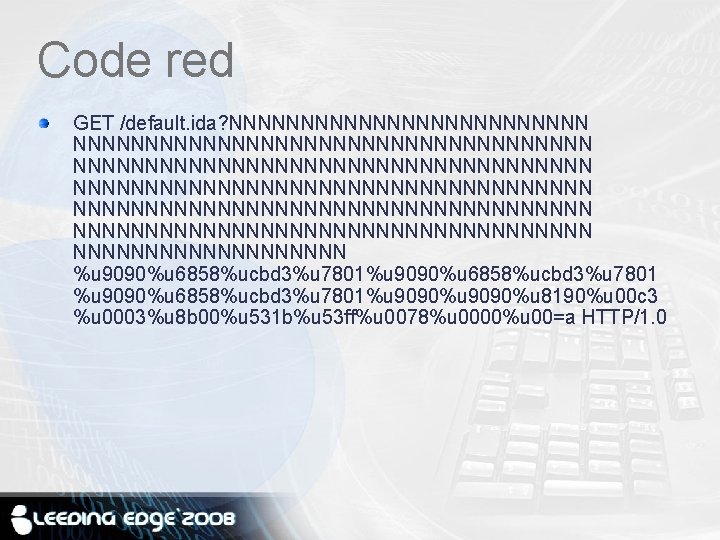

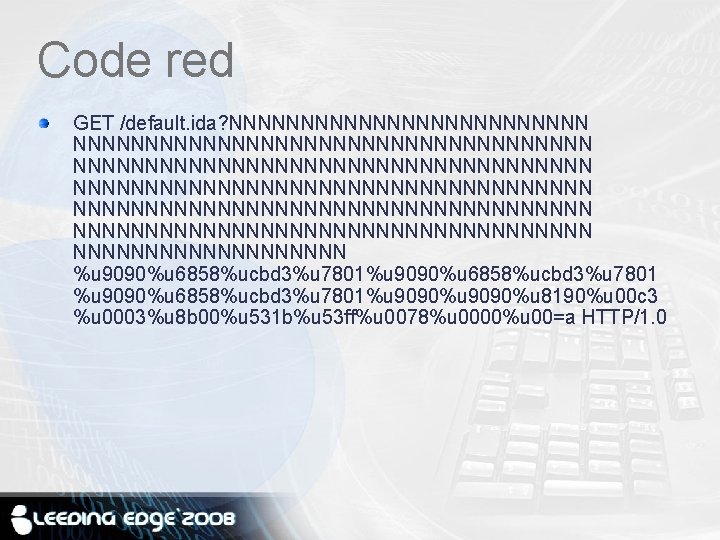

Code red GET /default. ida? NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN NNNNNNNNNNNNNNNNNNNNNNNNNNNNNNN %u 9090%u 6858%ucbd 3%u 7801%u 9090%u 8190%u 00 c 3 %u 0003%u 8 b 00%u 531 b%u 53 ff%u 0078%u 0000%u 00=a HTTP/1. 0

Zgodovina spletnih napadov Večinoma za zabavo Kaj je bolj zabavno kot okužiti tisoče spletnih strežnikov… Bolj zabavno je okužiti tisoče računalnikov in s tem zaslužiti. . .

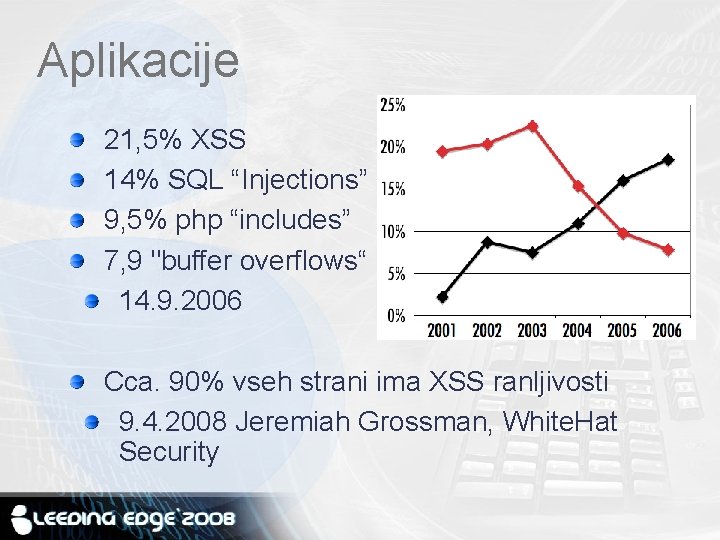

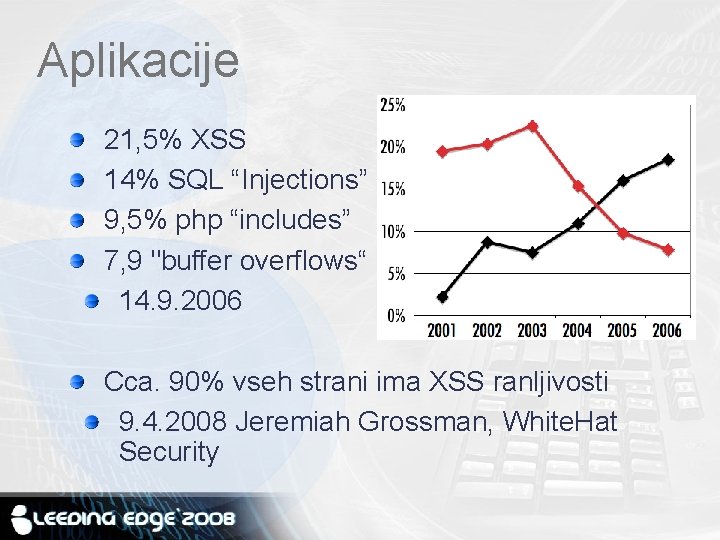

Aplikacije 21, 5% XSS 14% SQL “Injections” 9, 5% php “includes” 7, 9 "buffer overflows“ 14. 9. 2006 Cca. 90% vseh strani ima XSS ranljivosti 9. 4. 2008 Jeremiah Grossman, White. Hat Security

Agenda Zgodovina spletnih napadov Sporočila o napakah Google hacking Injection napadi Od strežnika do odjemalca Varovanje odjemalcev Povzetek

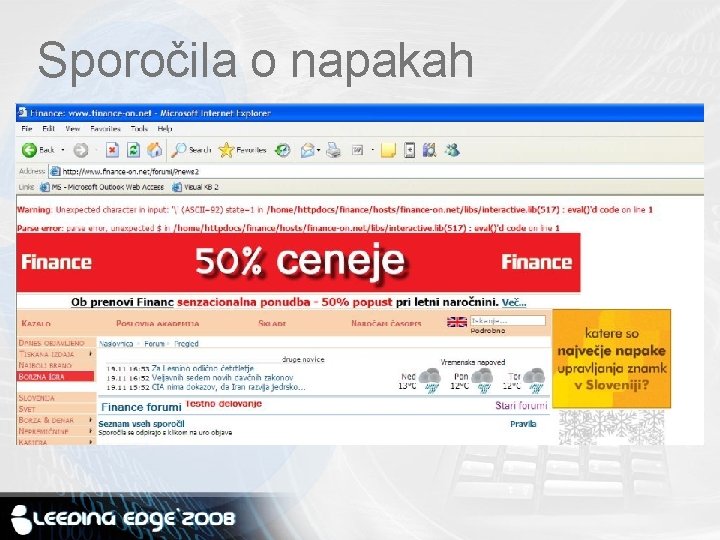

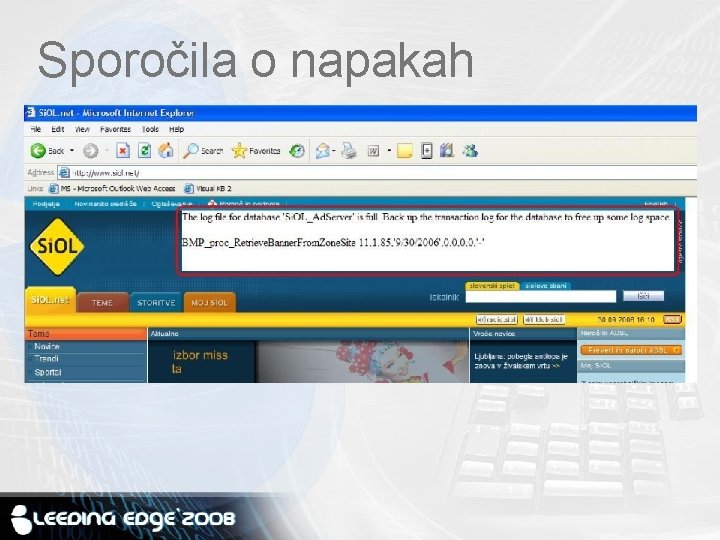

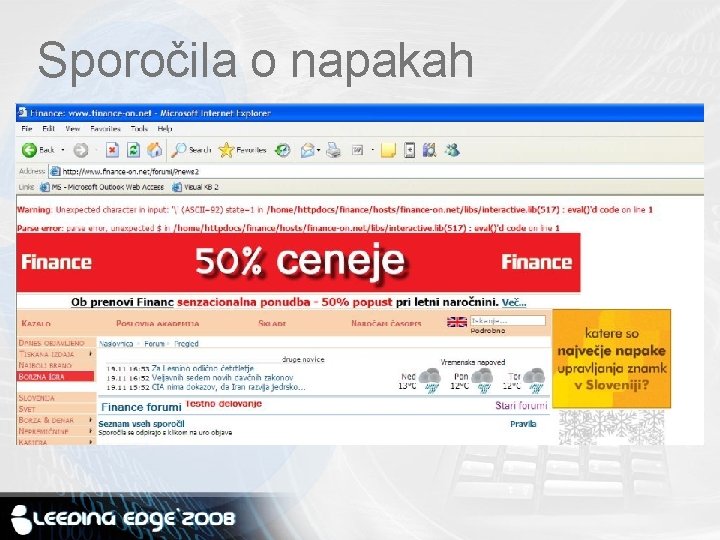

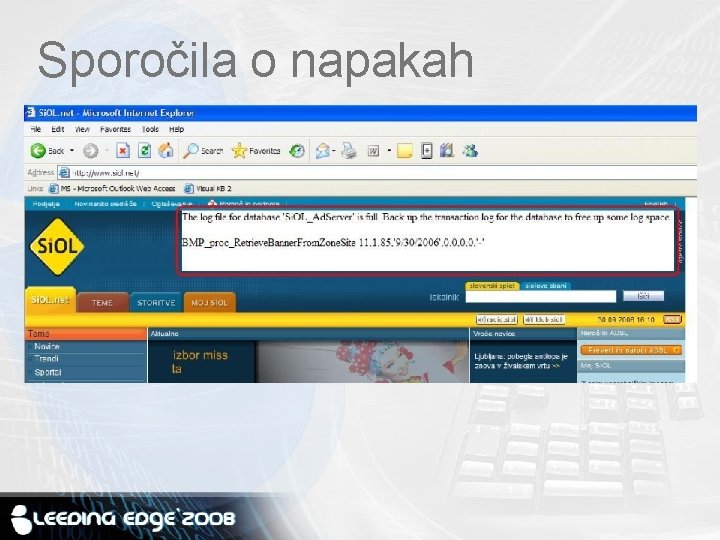

Sporočila o napakah

Sporočila o napakah

Agenda Zgodovina spletnih napadov Sporočila o napakah Google hacking Injection napadi Od strežnika do odjemalca Varovanje odjemalcev Povzetek

Google Hacking Enostavno Brez posebnih “hacking” orodij Raziskovalec je lahko enostavno anonimen TOR proxy Veliko prosto dostopnih informacij Lahko so osnova za napade

Demo “Google hacking” http: //johnny. ihackstuff. com/ghdb. php

Google Hacking Zaščita Iskanje nezaščitenih informacij in sistemov…

Agenda Zgodovina spletnih napadov Sporočila o napakah Google hacking Injection napadi Od strežnika do odjemalca Varovanje odjemalcev Povzetek

Injection in XSS napadi SQL Injection Brisanje Razkrivanje informacij Dodajanje informacij XSS napadi Pogosto je zlonamerna koda del spletnega foruma Izpostavljene so popularne strani

Injection in XSS napadi Kdo je kriv? Slabo napisane spletne aplikacije Uporaba slabe kode iz knjig/primerov

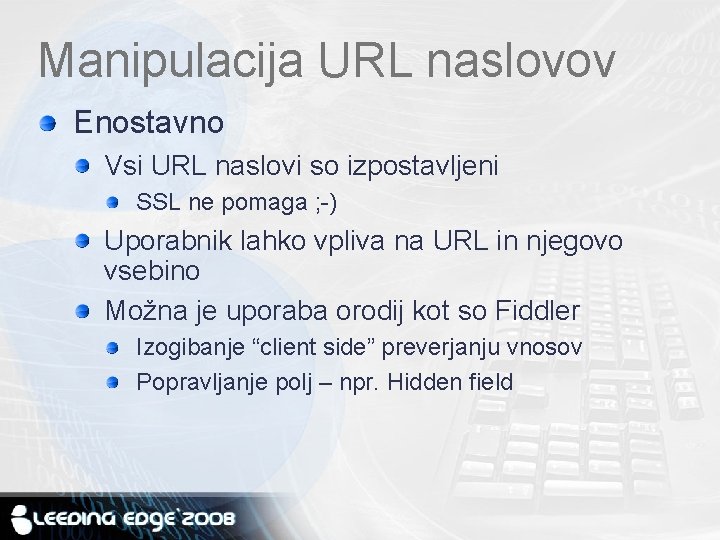

Manipulacija URL naslovov Enostavno Vsi URL naslovi so izpostavljeni SSL ne pomaga ; -) Uporabnik lahko vpliva na URL in njegovo vsebino Možna je uporaba orodij kot so Fiddler Izogibanje “client side” preverjanju vnosov Popravljanje polj – npr. Hidden field

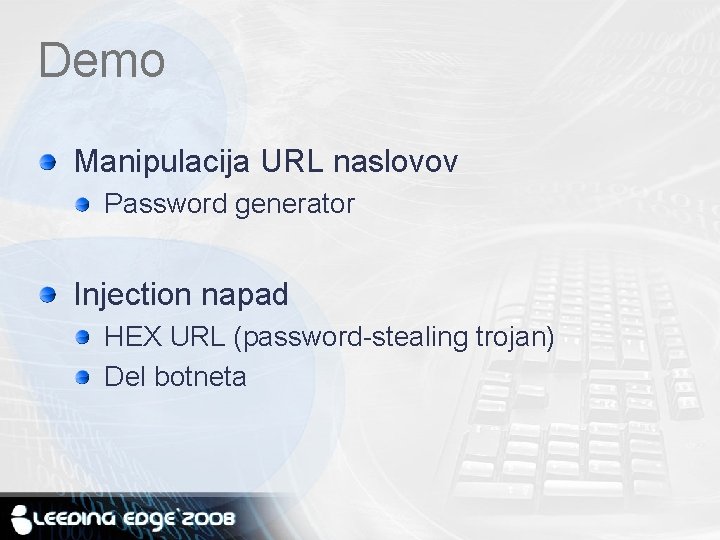

Demo Manipulacija URL naslovov Password generator Injection napad HEX URL (password-stealing trojan) Del botneta

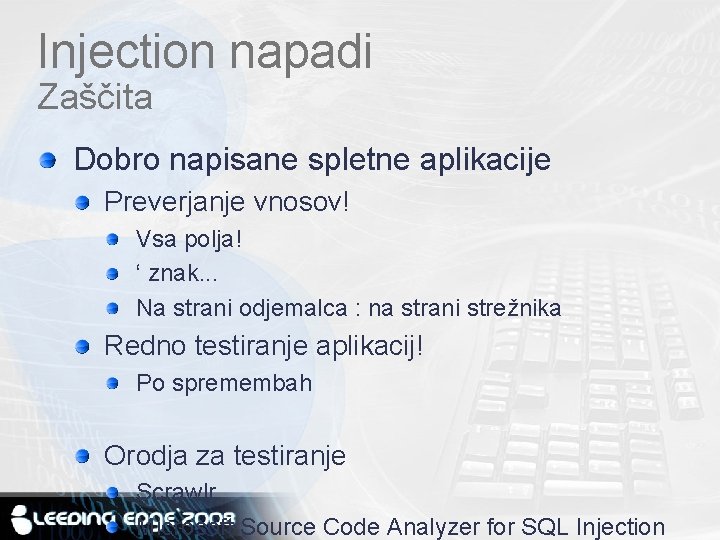

Injection napadi Zaščita Dobro napisane spletne aplikacije Preverjanje vnosov! Vsa polja! ‘ znak. . . Na strani odjemalca : na strani strežnika Redno testiranje aplikacij! Po spremembah Orodja za testiranje Scrawlr Microsoft Source Code Analyzer for SQL Injection

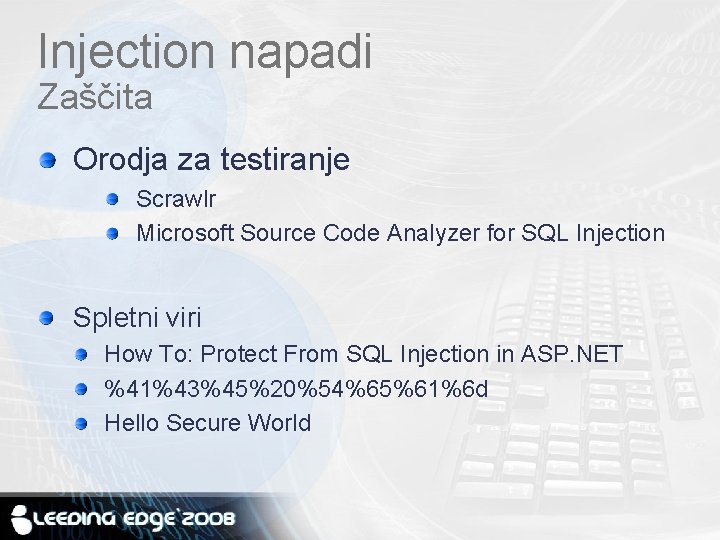

Injection napadi Zaščita Orodja za testiranje Scrawlr Microsoft Source Code Analyzer for SQL Injection Spletni viri How To: Protect From SQL Injection in ASP. NET %41%43%45%20%54%65%61%6 d Hello Secure World

Injection napadi Zaščita… Konfiguracija omrežja Izhod iz DMZ Aplikacijski spletni požarni zidovi ISA Server URL Scan 3. 0

Demo ISA Server URL Scan 3. 0 Deluje na IIS 5. 1 dalje – vključno z IIS 7

Kje vse srečamo spletne strežnike Pogoste naprave, ki jih je možno upravljati na daljavo Usmerjevalniki Pa ne samo SOHO! Hladilniki Mikrovalovne pečice

Agenda Zgodovina spletnih napadov Sporočila o napakah Google hacking Injection napadi Od strežnika do odjemalca Varovanje odjemalcev Povzetek

Od strežnika do odjemalca Napadi zaradi dobičkov Boti Spam, Phising Prehodni strežniki (proxy) DDo. S na konkurenčne spletne strani Kako dobiti bote? XSS

Demo Napadi na odjemalce DNS in usmerjevalniki

Varovanje odjemalcev Izbira brskalnika DNS napad je neodvisen od odjemalca in brskalnika Rešitev je izključitev jave IE Protected mode Integrity levels

Agenda Zgodovina spletnih napadov Sporočila o napakah Google hacking Injection napadi Od strežnika do odjemalca Varovanje odjemalcev Povzetek

Povzetek Za varnejše strežnike in omrežja DDo. S napadi Konfiguracija omrežja Zakaj izhod iz DMZ? Nameščeni popravki (OS, aplikacije, …) Varovanje informacij (Google hacking) Šifriranje podatkov Uporaba NTFS (na IIS strežniku) Ločevanje razvojnega in prod. okolja

Povzetek Za varnejše strežnike in omrežja Napadi na aplikacije Varno napisane spletne aplikacije Rutinsko preverjanje vseh sprememb Testiranje z različnimi orodji Uporaba aplikacijskih filtrov ISA URL Scan

Povzetek Za varnejše strežnike in omrežja “Web hosting” Bo potencialno varoval vaše omrežje Kadar ni možno preveriti izvorne kode Druge spletne strani lahko potencialno ogrozijo vašo spletno stran

Q&A www. krneki. net/BE www. krneki. net