Software in sicherheitsrelevanten Systemen Ralf Pinger Stefan Gerken

- Slides: 19

Software in sicherheitsrelevanten Systemen Ralf Pinger / Stefan Gerken / Helge Zücker Sommersemester 2019

Kapitel 3 - Risiko- und Gefährdungsanalyse Inhaltsübersicht 1. 2. 3. 4. 5. 6. 7. Was ist Risiko? Was ist Gefährdung? Gefährdungsraten Safety Integrity Level Failure Modes and Effects Analysis (FMEA) Fehlerbäume (Fault Trees) Markovketten Page 2 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

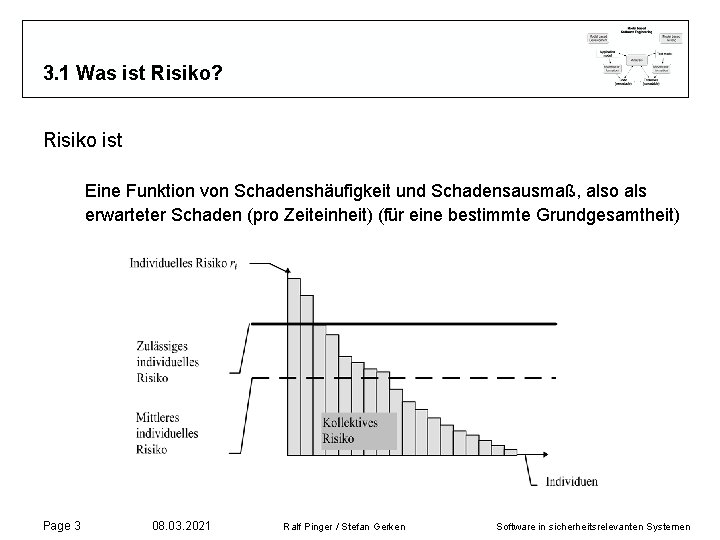

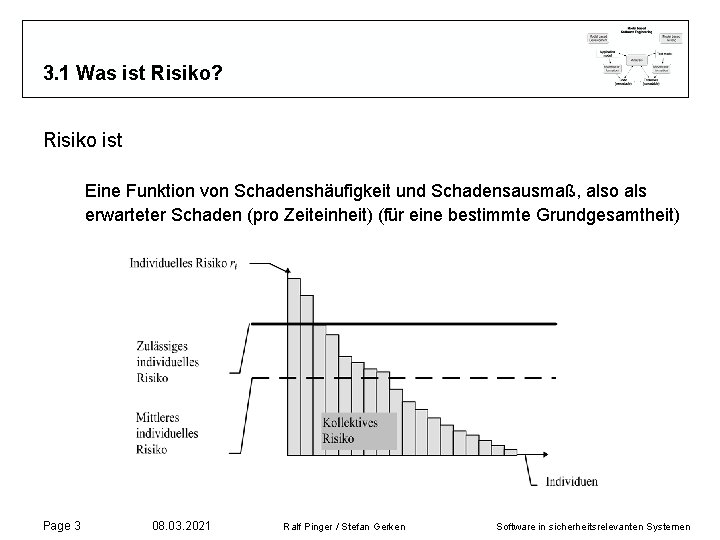

3. 1 Was ist Risiko? Risiko ist Eine Funktion von Schadenshäufigkeit und Schadensausmaß, also als erwarteter Schaden (pro Zeiteinheit) (für eine bestimmte Grundgesamtheit) Page 3 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

3. 1 Was ist Risiko? Unterschiedliche Arten von Risiko: Individuelles Risiko Bezieht sich auf einzelne Personen Kollektives Risiko Bezieht sich auf Personengruppen bzw. die Gesellschaft Risiko-Aversion erhöhte Gewichtung von Großschäden Grenzrisiko größtes noch vertretbares Risiko Restrisiko verbleibendes Risiko nach Realisierung der Sicherheitsmaßnahmen, besteht aus bewusst akzeptierten, falsch beurteilten sowie nicht erkannten Risiken Page 4 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

3. 1 Was ist Risiko? – Gesetzliche Randbedingungen EN 292 -1 (Sicherheit von Maschinen) „Eine Maschine. . . soll sicher sein. Jedoch ist absolute Sicherheit kein komplett erreichbarer Zustand. . . “ EBO § 2 (1) „ Bahnanlagen und Fahrzeuge müssen so beschaffen sein, dass sie den Anforderungen der Sicherheit und Ordnung genügen. Diese Anforderungen gelten als erfüllt, wenn die Bahnanlagen und Fahrzeuge den Vorschriften dieser Verordnung und, soweit diese keine ausdrücklichen Vorschriften enthält, anerkannten Regeln der Technik entsprechen. “ Page 5 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

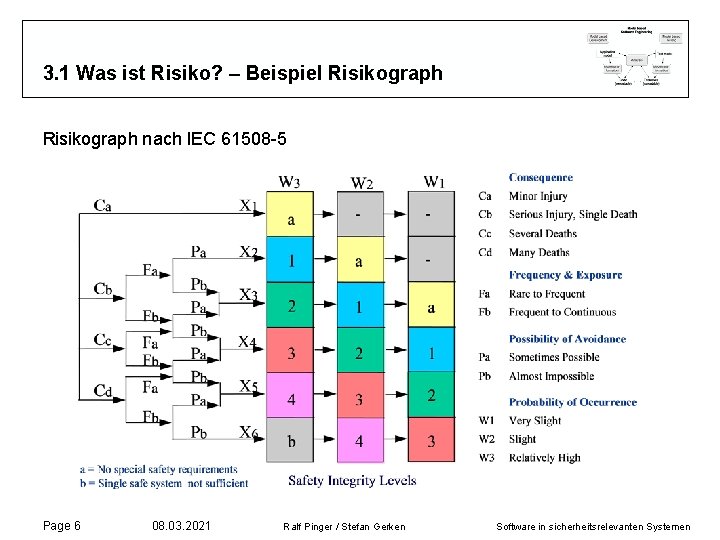

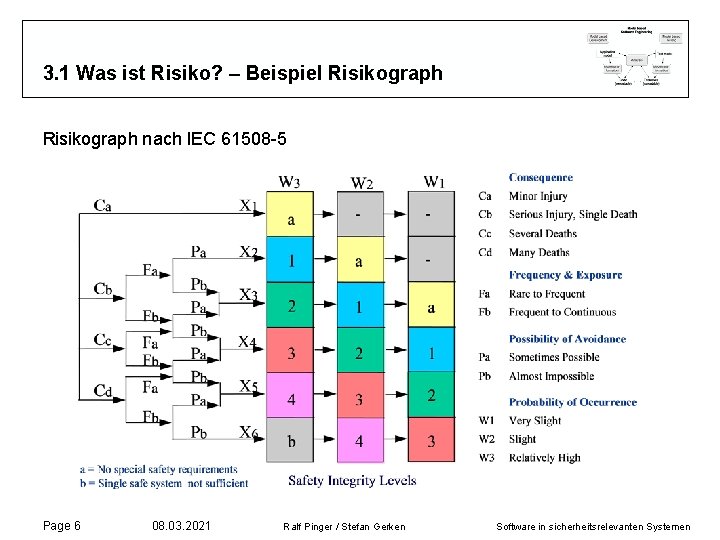

3. 1 Was ist Risiko? – Beispiel Risikograph nach IEC 61508 -5 Page 6 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

3. 2 Was ist Gefährdung? Gefährdung (englisch: Hazard) EN 50129: Hazard: A condition that could lead to an accident. Leveson: Safeware A hazard is a state or set of conditions of a system (or an object) that, together with other conditions in the environment of the system (or object), will lead inevitably to an accident (loss event). [. . ] A hazard is defined with respect to the environment of the system or component. [. . ] What constitutes a hazard depends upon where the boundaries of the system are drawn. [. . ]” Page 7 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

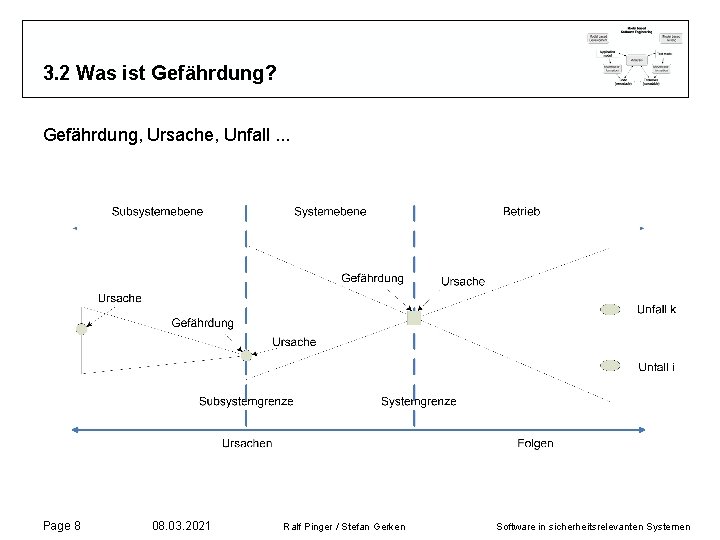

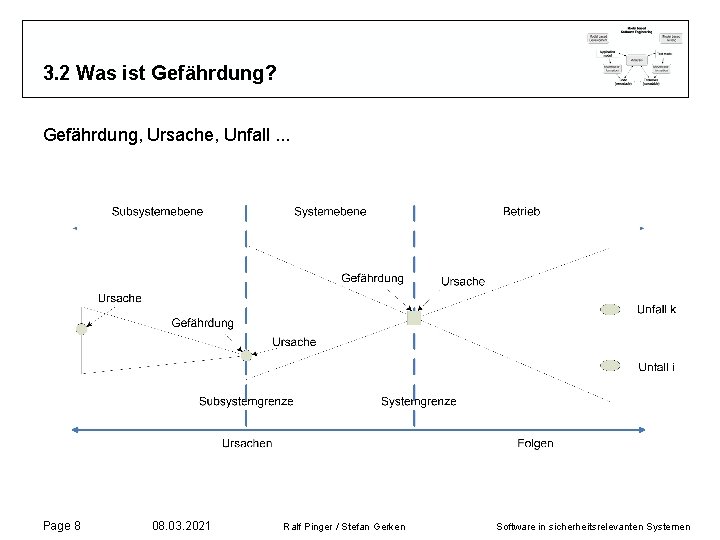

3. 2 Was ist Gefährdung? Gefährdung, Ursache, Unfall. . . Page 8 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

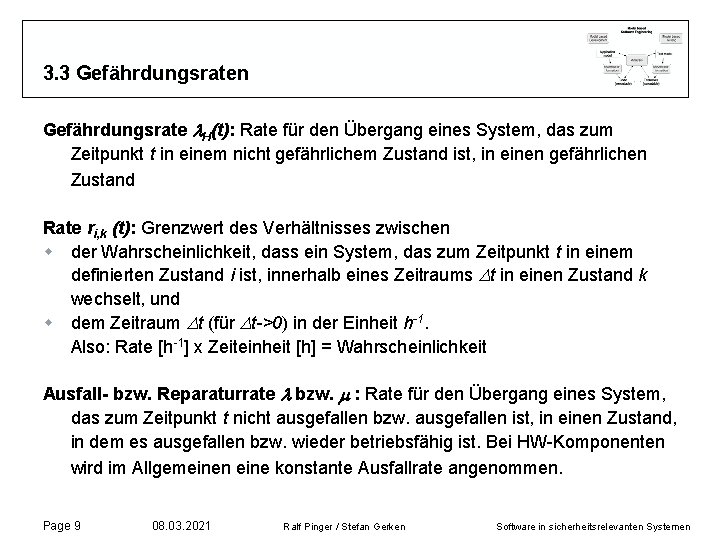

3. 3 Gefährdungsraten Gefährdungsrate l. H(t): Rate für den Übergang eines System, das zum Zeitpunkt t in einem nicht gefährlichem Zustand ist, in einen gefährlichen Zustand Rate ri, k (t): Grenzwert des Verhältnisses zwischen w der Wahrscheinlichkeit, dass ein System, das zum Zeitpunkt t in einem definierten Zustand i ist, innerhalb eines Zeitraums Dt in einen Zustand k wechselt, und w dem Zeitraum Dt (für Dt->0) in der Einheit h-1. Also: Rate [h-1] x Zeiteinheit [h] = Wahrscheinlichkeit Ausfall- bzw. Reparaturrate l bzw. m : Rate für den Übergang eines System, das zum Zeitpunkt t nicht ausgefallen bzw. ausgefallen ist, in einen Zustand, in dem es ausgefallen bzw. wieder betriebsfähig ist. Bei HW-Komponenten wird im Allgemeinen eine konstante Ausfallrate angenommen. Page 9 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

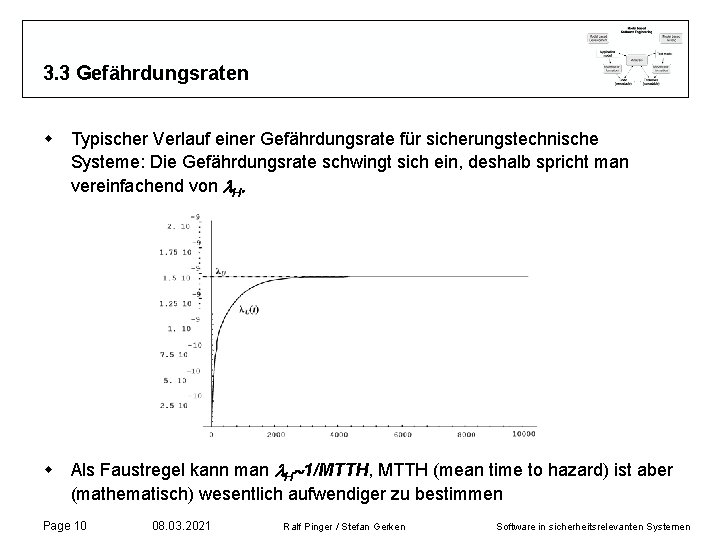

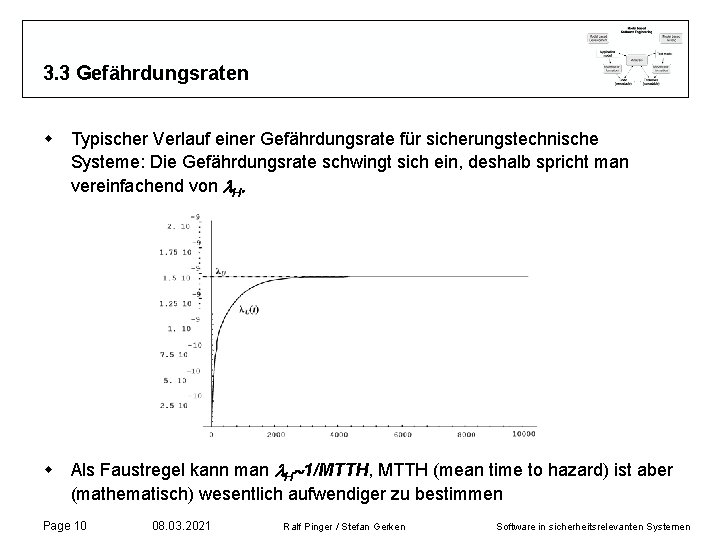

3. 3 Gefährdungsraten w Typischer Verlauf einer Gefährdungsrate für sicherungstechnische Systeme: Die Gefährdungsrate schwingt sich ein, deshalb spricht man vereinfachend von l. H. w Als Faustregel kann man l. H~1/MTTH, MTTH (mean time to hazard) ist aber (mathematisch) wesentlich aufwendiger zu bestimmen Page 10 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

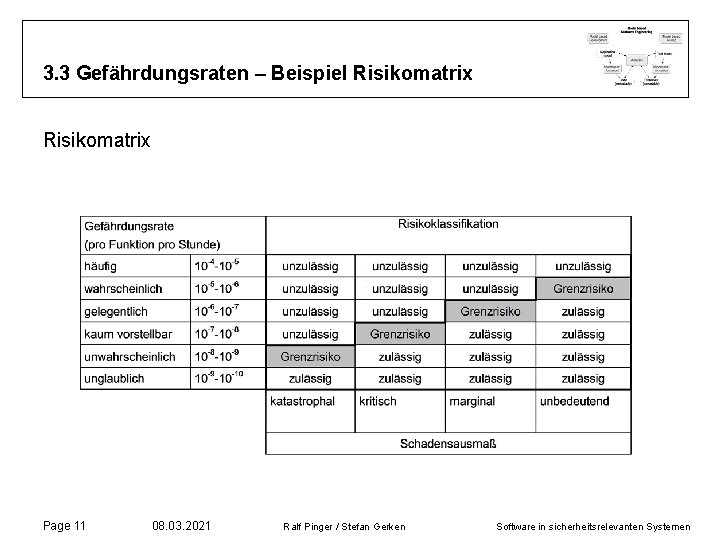

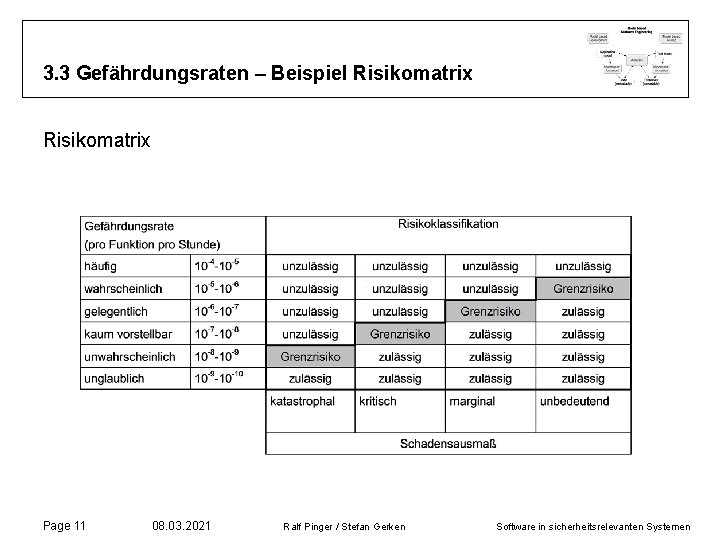

3. 3 Gefährdungsraten – Beispiel Risikomatrix Page 11 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

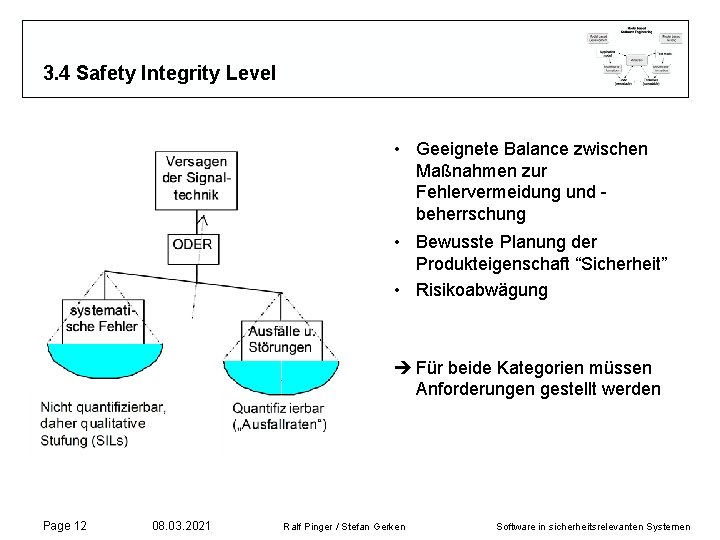

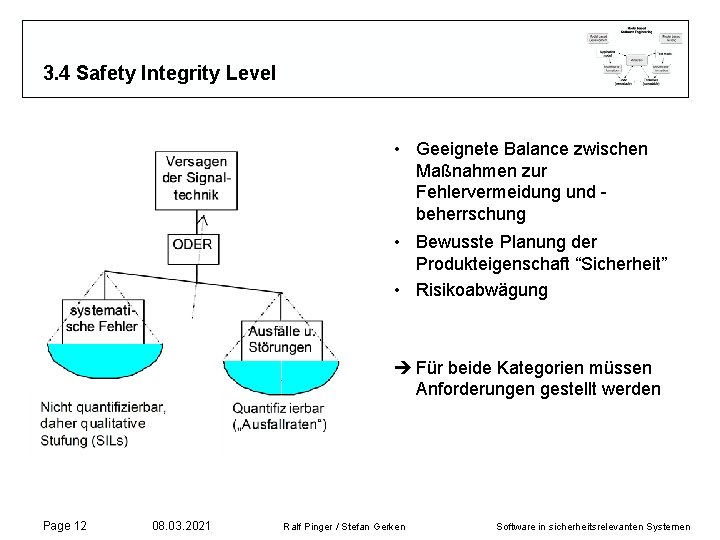

3. 4 Safety Integrity Level • Geeignete Balance zwischen Maßnahmen zur Fehlervermeidung und beherrschung • Bewusste Planung der Produkteigenschaft “Sicherheit” • Risikoabwägung Für beide Kategorien müssen Anforderungen gestellt werden Page 12 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

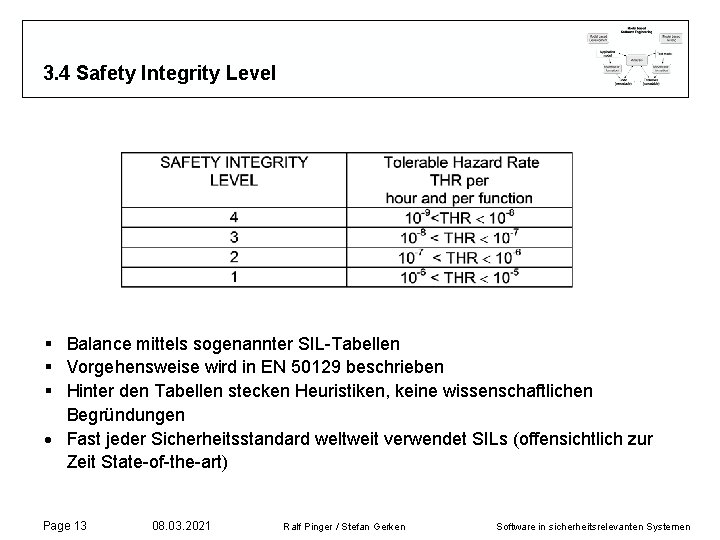

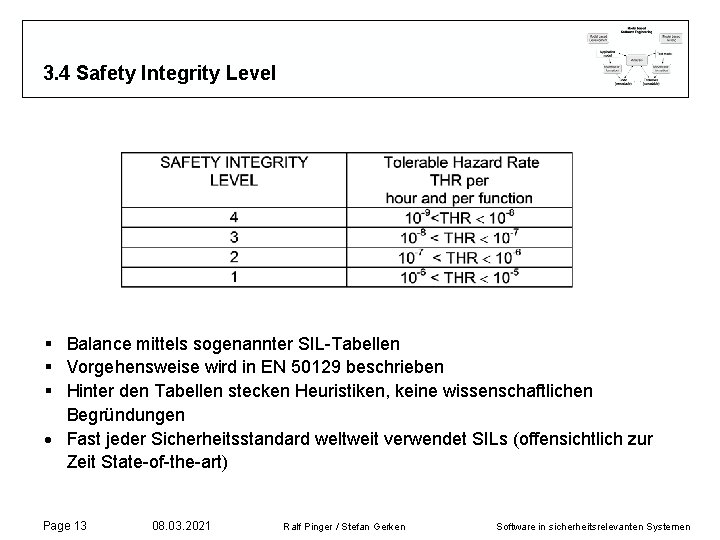

3. 4 Safety Integrity Level § Balance mittels sogenannter SIL-Tabellen § Vorgehensweise wird in EN 50129 beschrieben § Hinter den Tabellen stecken Heuristiken, keine wissenschaftlichen Begründungen · Fast jeder Sicherheitsstandard weltweit verwendet SILs (offensichtlich zur Zeit State-of-the-art) Page 13 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

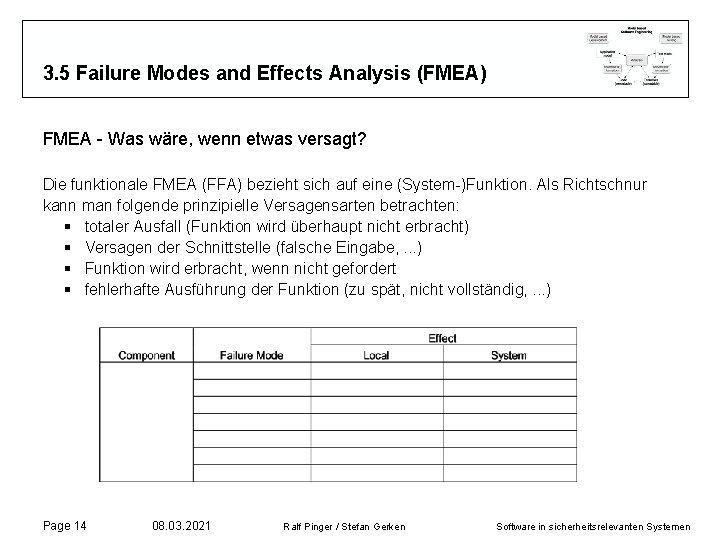

3. 5 Failure Modes and Effects Analysis (FMEA) FMEA - Was wäre, wenn etwas versagt? Die funktionale FMEA (FFA) bezieht sich auf eine (System-)Funktion. Als Richtschnur kann man folgende prinzipielle Versagensarten betrachten: § totaler Ausfall (Funktion wird überhaupt nicht erbracht) § Versagen der Schnittstelle (falsche Eingabe, . . . ) § Funktion wird erbracht, wenn nicht gefordert § fehlerhafte Ausführung der Funktion (zu spät, nicht vollständig, . . . ) Page 14 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

3. 5 Failure Modes and Effects Analysis (FMEA) Die Ergebnisse einer FFA (Functional Failure Analysis) werden in einer Tabelle protokolliert, die (mindestens) die folgenden Kategorien enthält: § Referenz: Eindeutige Referenz auf die Funktionsbeschreibung (z. B. eine Nummer), um die Rückverfolgbarkeit zu gewährleisten § Funktion: Benennung der Funktion § Ausfallart: Beschreibung der Art des Funktionsversagens § Effekt: Was resultiert aus dem Funktionsversagen? § Wirkung/Gefährdung: Welche Gefährdung entsteht? Entsteht eine Gefährdung unmittelbar/mittelbar? § Bemerkung: Platz für Kommentare, Rechtfertigung, Anmerkungen. . Weitere (optionale) Einträge können sein: § Häufigkeit: (geschätzte) Häufigkeit des Auftretens des Funktionsversagens § Schwere: (geschätztes) Ausmaß des resultierenden Unfalls. . . Page 15 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

3. 6 Fehlerbäume (Fault Trees) Der Fehlerbaum § stellt Ereigniskombinationen in Boolescher Logik dar, § die zum Top-Ereignis führen und § verwendet im Wesentlichen UND- und ODER-Verknüpfungen Eine Fehlerbaumanalyse § wird eingeordnet als deduktive Methode § hat die systematische Analyse aller möglichen Ursachen eines bestimmten unerwünschten Ereignisses (Top-Ereignis) als Ziel § erfolgt Top-down rückwärts vom Top-Ereignis zu den Ursachen Jedes Ereignis im Baum, für das keine weiteren Ursachen ermittelt werden (können), stellt ein so genanntes Basisereignis dar. Die normativen Grundlagen sowie einfache Rechenregeln finden sich in der IEC 61025. Page 16 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

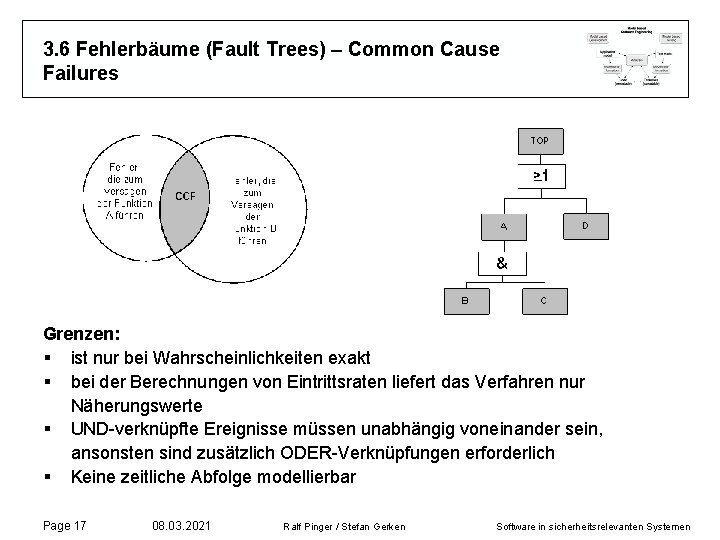

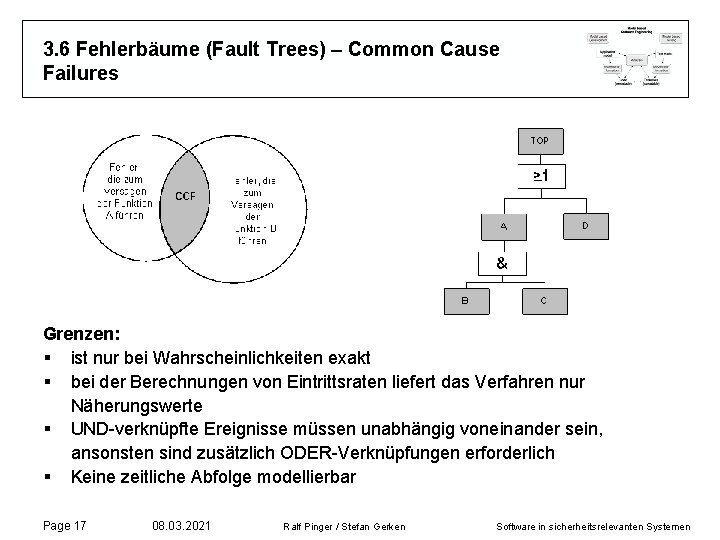

3. 6 Fehlerbäume (Fault Trees) – Common Cause Failures Grenzen: § ist nur bei Wahrscheinlichkeiten exakt § bei der Berechnungen von Eintrittsraten liefert das Verfahren nur Näherungswerte § UND-verknüpfte Ereignisse müssen unabhängig voneinander sein, ansonsten sind zusätzlich ODER-Verknüpfungen erforderlich § Keine zeitliche Abfolge modellierbar Page 17 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

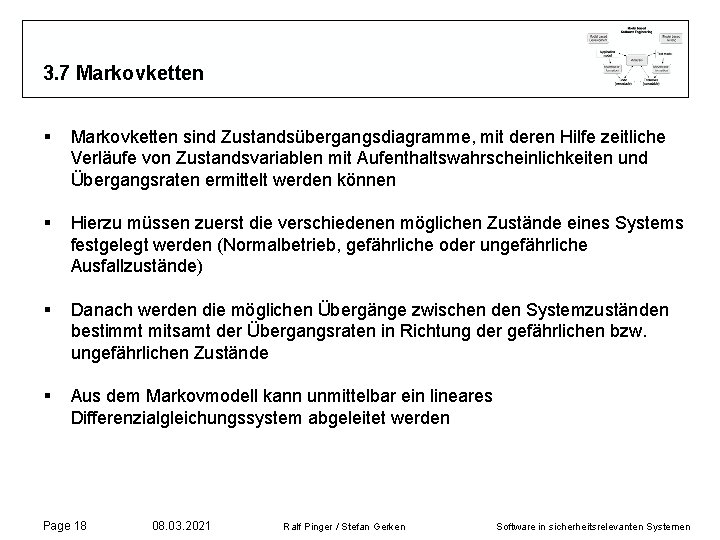

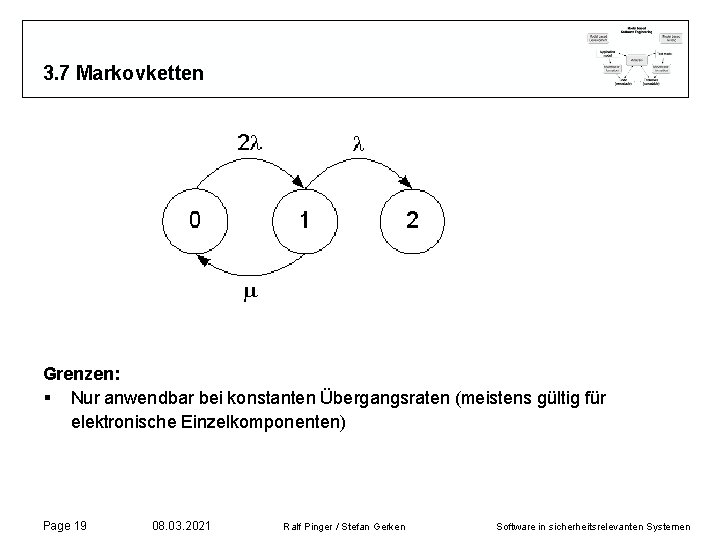

3. 7 Markovketten § Markovketten sind Zustandsübergangsdiagramme, mit deren Hilfe zeitliche Verläufe von Zustandsvariablen mit Aufenthaltswahrscheinlichkeiten und Übergangsraten ermittelt werden können § Hierzu müssen zuerst die verschiedenen möglichen Zustände eines Systems festgelegt werden (Normalbetrieb, gefährliche oder ungefährliche Ausfallzustände) § Danach werden die möglichen Übergänge zwischen den Systemzuständen bestimmt mitsamt der Übergangsraten in Richtung der gefährlichen bzw. ungefährlichen Zustände § Aus dem Markovmodell kann unmittelbar ein lineares Differenzialgleichungssystem abgeleitet werden Page 18 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen

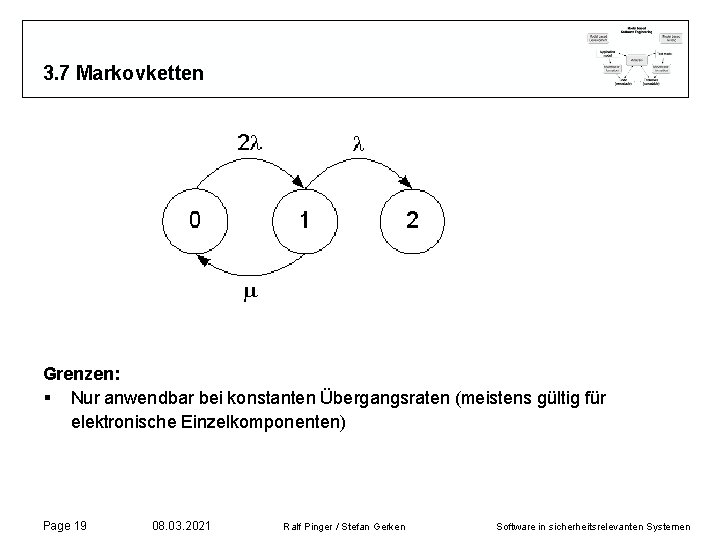

3. 7 Markovketten Grenzen: § Nur anwendbar bei konstanten Übergangsraten (meistens gültig für elektronische Einzelkomponenten) Page 19 08. 03. 2021 Ralf Pinger / Stefan Gerken Software in sicherheitsrelevanten Systemen