SISTEMAS DISTRIBUDOS Centralized vs Distributed ComputingSystems Centralized vs

SISTEMAS DISTRIBUÍDOS

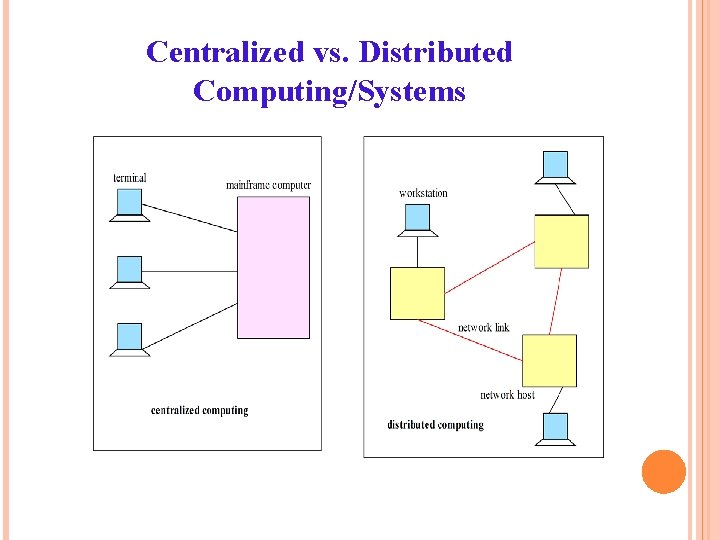

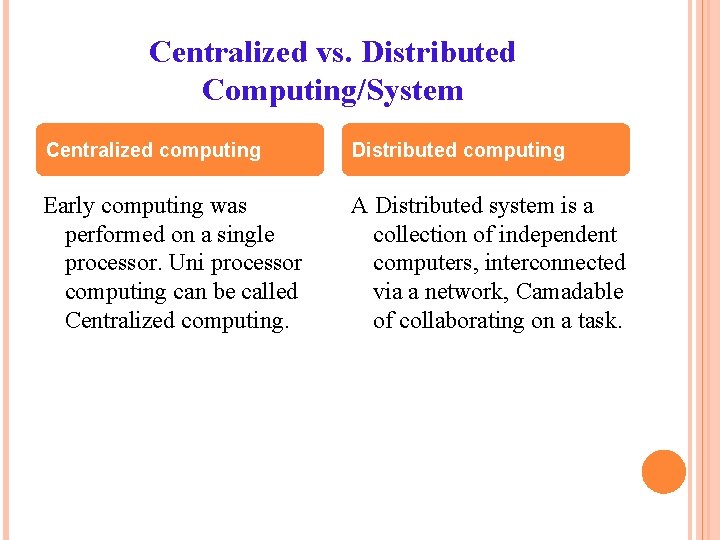

Centralized vs. Distributed Computing/Systems

Centralized vs. Distributed Computing/System Centralized computing Distributed computing Early computing was performed on a single processor. Uni processor computing can be called Centralized computing. A Distributed system is a collection of independent computers, interconnected via a network, Camadable of collaborating on a task.

DEFINIÇÃO Um sistema distribuído é aquele no qual os componentes localizados em computadores interligados em redes se comunicam e coordenam suas ações apenas passando mensagens. Características Essa definição leva às seguintes características especialmente importantes dos sistemas distribuídos:

Caracerísticas concorrência de componentes, falta de um relógio global e falhas de componentes independentes.

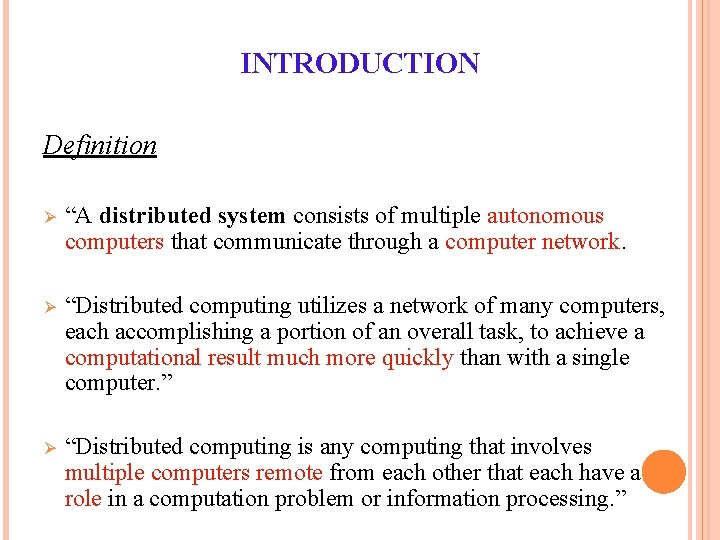

INTRODUCTION Definition Ø “A distributed system consists of multiple autonomous computers that communicate through a computer network. Ø “Distributed computing utilizes a network of many computers, each accomplishing a portion of an overall task, to achieve a computational result much more quickly than with a single computer. ” Ø “Distributed computing is any computing that involves multiple computers remote from each other that each have a role in a computation problem or information processing. ”

DEFINICAO AMPLA Um sistema distribuído é aquele no qual os componentes localizados em computadores interligados em rede se comunicam e coordenam suas ações apenas passando mensagens. Essa definição leva às seguintes características especialmente importantes dos sistemas distribuídos: concorrência de componentes, falta de um relógio global e falhas de componentes independentes.

DEFINIÇÃO Essa definição simples abrange toda a gama de sistemas nos quais computadores interligados em rede podem ser distribuídos de maneira útil. Os computadores conectados por meio de uma rede podem estar separados por qualquer distância. Eles podem estar em continentes separados, no mesmo prédio ou na mesma sala

• A Distributed system consists of multiple autonomous computers that communicate through a computer network. • Distributed computing utilizes a network of many computers, each accomplishing a portion of an overall task, to achieve a computational result much more quickly than with a single computer. • Distributed computing is any computing that involves multiple computers remote from each other that each have a role in a computation problem or information processing. • In the term distributed computing, the word distributed means spread out across space. Thus, distributed computing is an activity performed on a spatially distributed system. • These networked computers may be in the same room, same campus, same country, or in different continents.

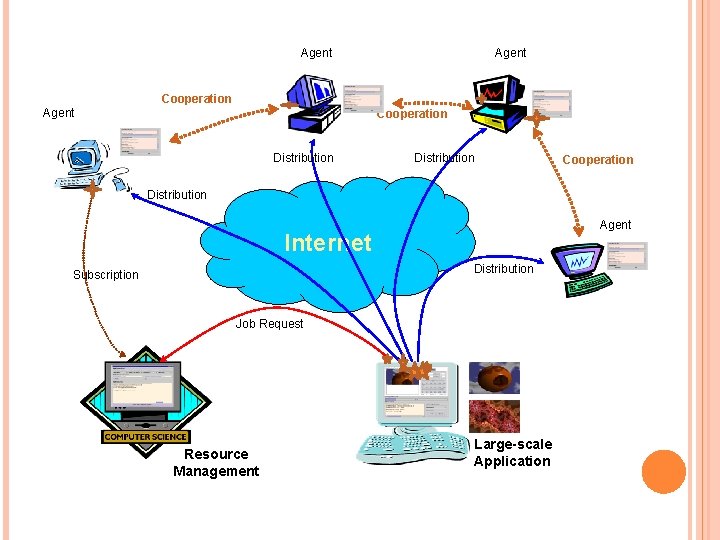

Agent Cooperation Distribution Cooperation Distribution Agent Internet Distribution Subscription Job Request Resource Management Large-scale Application

Transparency in Distributed Systems Access transparency: enables local and remote resources to be accessed using identical operations. Location transparency: enables resources to be accessed without knowledge of their physical or network location (for example, which building or IP address). Concurrency transparency: enables several processes to operate concurrently using shared resources without interference between them. Replication transparency: enables multiple instances of resources to be used to increase reliability and performance without knowledge of the replicas by users or application programmers. Failure transparency: enables the concealment of faults, allowing users and application programs to complete their tasks despite the failure of hardware or software components. Mobility transparency: allows the movement of resources and clients within a system without affecting the operation of users or programs. Performance transparency: allows the system to be reconfigured to improve performance as loads vary. Scaling transparency: allows the system and applications to expand in scale without change to the system structure or the application algorithms.

MONOLITHIC MAINFRAME APPLICATION vs DISTRIBUTED APPLICATION The monolithic mainframe application architecture: Separate, single-function applications, such as order-entry or billing Applications cannot share data or other resources Developers must create multiple instances of the same functionality (service). The distributed application architecture: Integrated applications Applications can share resources A single instance of functionality (service) can be reused.

ADVANTAGES OF DISTRIBUTED COMPUTING Cost : Better price / performance as long as everyday hardware is used for the component computers – Better use of existing hardware Performance : By using the combined processing and storage Camadacity of many nodes, performance levels can be reached that are out of the scope of centralised machines Scalability : Resources such as processing and storage Camadacity can be increased incrementally Inherent distribution : Some applications like the Web are naturally distributed Reliability : By having redundant components the impact of hardware and software faults on users can be reduced

DISADVANTAGES OF DISTRIBUTED COMPUTING The disadvantages of distributed computing: Multiple Points of Failures: the failure of one or more participating computers, or one or more network links, can generate trouble. Security Concerns: In a distributed system, there are more opportunities for unauthorized attack. Software: Distributed software is harder to develop than conventional software; hence, it is more expensive

CONCORRÊNCIA: em uma rede de computadores, a execução concorrente de programas é a norma. Posso fazer meu trabalho em meu computador, enquanto você faz o seu em sua máquina, compartilhando recursos como páginas Web ou arquivos, quando necessário. A Camadacidade do sistema de manipular recursos compartilhados pode ser ampliada pela adição de mais recursos (por exemplo, computadores) na rede. A coordenação de programas em execução concorrente eque compartilham recursos também é um assunto importante e recorrente.

INEXISTÊNCIA DE RELÓGIO GLOBAL: quando os programas precisam cooperar, eles coordenam suas ações trocando mensagens. A coordenação frequentemente depende de uma noção compartilhada do tempo em que as ações dos programas ocorrem. Entretanto, verifica-se que existem limites para a precisão com a qual os computadores podem sincronizar seus relógios em uma rede – não existe uma noção global única do tempo correto. Essa é uma consequência direta do fato de que a única comunicação se dá por meio do envio de mensagens em uma rede.

FALHAS INDEPENDENTES: todos os sistemas de computador podem falhar, e é responsabilidade dos projetistas de sistema pensar nas consequências das possíveis falhas. Nos sistemas distribuídos, as falhas são diferentes. Falhas na rede resultam no isolamento dos computadores que estão conectados a ela, mas isso não significa que eles param de funcionar. Na verdade, os programas neles existentes talvez não consigam detectar se a rede falhou ou se ficou demasiadamente lenta.

FALHAS INDEPENDENTES Analogamente, a falha de um computador ou o término inesperado de um programa em algum lugar no sistema (um colapso no sistema) não é imediatamente percebida pelos outros componentes com os quais ele se comunica. Cada componente do sistema pode falhar independentemente, deixando os outros ainda em funcionamento.

EXEMPLOS DE APLICAÇÕES DISTRIBUÍDAS MODERNAS pesquisa na Web, jogos online para vários jogadores sistemas de negócios financeiros. Distribuiçao de carga Computação científica Big Data Cloud Computing Io. T Geo Inteligência

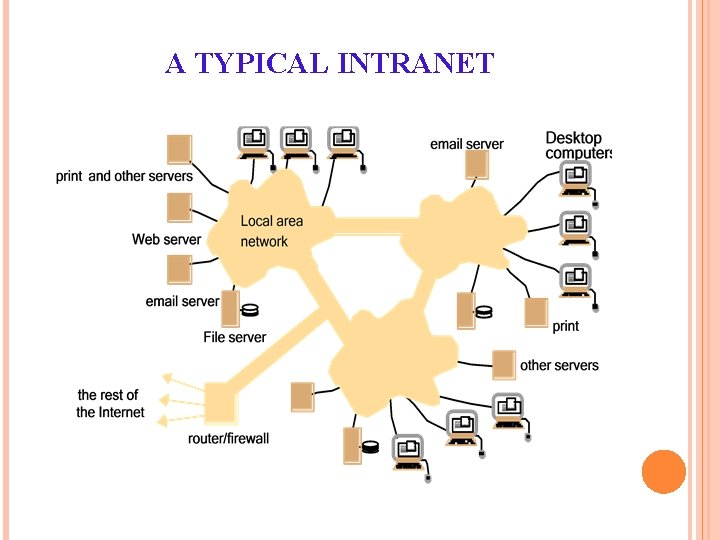

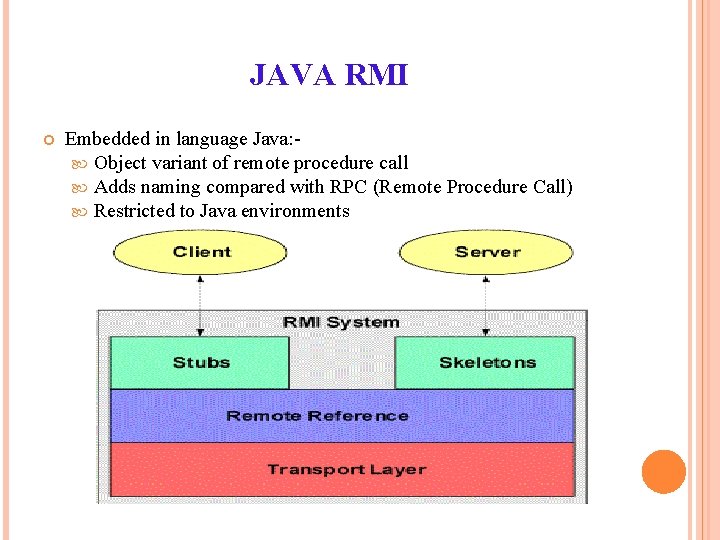

EXAMPLOS De Sistemas DISTRIBUÍDOS Network of workstations (NOW) / PCs: a group of networked personal workstations or PCs connected to one or more server machines. Distributed computing using mobile agents An intranet: a network of computers and workstations within an organization, segregated from the Internet via a protective device (a firewall). JAVA Remote Method Invocation (RMI)

DESAFIOS a heterogeneidade dos componentes, ser um sistema aberto, o que permite que componentes sejam adicionados ou substituídos, a segurança, a escalabilidadee – isto é, a Camadacidade de funcionar bem quando a carga ou o número de usuários aumenta tratamento de falhas, a concorrência de componentes, a transparência o fornecimento de um serviço de qualidade.

FINANÇAS E COMÉRCIO O crescimento do e-Commerce, exemplificado por empresas como Amazon e. Bay, e as tecnologias de pagamento subjacentes, como Pay. Pal; o surgimento associado de operações bancárias e negócios online e também os complexos sistemas de disseminação de informações para mercados financeiros.

A SOCIEDADE DA INFORMAÇÃO O crescimento da World Wide Web como repositório de informações e de conhecimento; o desenvolvimento de mecanismos de busca na Web, como Google e Yahoo, para pesquisar esse amplo repositório; o surgimento de bibliotecas digitais e a digitalização em larga escala de fontes de informação legadas, como livros (por exemplo, Google Books);

A SOCIEDADE DA INFORMAÇÃO a importância cada vez maior do conteúdo gerado pelos usuários por meio de sites como: You. Tube, Wikipedia Flickr; o surgimento das redes sociais por meio de serviços como Facebook My. Space Instagram What’s app Snapchat Twitter Linked. In

SETORES DE CRIAÇÃO E ENTRETENIMENTO O surgimento de jogos online como uma forma nova e altamente interativa de entretenimento; a disponibilidade de músicas e filmes nos lares por meio de centros de mídia ligados em rede e mais amplamente na Internet, por intermédio de conteúdo que pode ser baixado ou em streaming;

SETORES DE CRIAÇÃO E ENTRETENIMENTO O papel do conteúdo gerado pelos usuários (conforme mencionado anteriormente) como uma nova forma de criatividade, por exemplo por meio de serviços como You. Tube; Blogs E-magazines videoconferencia

SETORES DE CRIAÇÃO E ENTRETENIMENTO a criação de novas formas de arte e entretenimento Mashups Grupos de discussão Pesquisas, idéias, inovações permitidas pelas tecnologias emergentes (inclusive em rede).

ASSISTÊNCIA MÉDICA O crescimento da informática médica como disciplina, com sua ênfase nos registros eletrônicos de pacientes online e nos problemas de privacidade relacionados; o papel crescente da telemedicina no apoio ao diagnóstico remoto ou a serviços mais avançados, como cirurgias remotas (incluindo o trabalho colaborativo entre equipes médicas);

ASSISTÊNCIA MÉDICA a aplicação cada vez maior e interligação em rede e tecnologia de sistemas incorporados em vida assistida; por exemplo, para monitorar idosos em suas próprias residências.

EDUCAÇÃO O surgimento do e-learning por meio, por exemplo, de ferramentas baseadas na Web, como os ambientes de ensino virtual; suporte associado ao aprendizado à distância; suporte ao aprendizado colaborativo ou em comunidade.

TRANSPORTE E LOGÍSTICA O uso de tecnologias de localização, como o GPS, em sistemas de descoberta de rotas e sistemas de gerenciamento de tráfego mais gerais; O próprio carro moderno como exemplo de sistema distribuído complexo (também se aplica a outras formas de transporte, como a aviação);

TRANSPORTE E LOGÍSTICA o desenvolvimento de serviços de mapa baseados na Web, como Map. Quest, Google Maps e Google Earth.

CIÊNCIAS O surgimento das grades computacionais (grid) como tecnologia fundamental para e. Science, incluindo o uso de redes de computadores complexas para dar suporte ao armazenamento, à análise ao processamento de dados científicos (frequentemente em volumes muito grandes);

GERENCIAMENTO AMBIENTAL O uso de tecnologia de sensores (interligados em rede) para monitorar e gerenciar o ambiente natural; por exemplo, para emitir alerta precoce de desastres naturais, como terremotos, enchentes ou tsunamis, e para coordenar a resposta de emergência; a análise de parâmetros ambientais globais para entender melhor fenômenos naturais complexos, como a mudança climática.

INFRAESTRUTURA ALTAMENTE COMPLEXA O Google, líder de mercado em tecnologia de pesquisa na Web, fez um trabalho significativo no projeto de uma sofisticada infraestrutura de sistema distribuído para dar suporte à pesquisa (e, na verdade, a outros aplicativos e serviços do Google, como o Google Earth). Isso representa uma das maiores e mais complexas instalações de sistemas distribuídos da história da computação e, assim, exige um exame minucioso. Os destaques dessa infraestrutura incluem:

GOOGLE Uma infraestrutura física subjacente consistindo em grandes números de computadores interligados em rede, localizados em centros de dados por todo o mundo. • Um sistema de arquivos distribuído projetado para suportar arquivos muito grandes e fortemente otimizado para o estilo de utilização exigido pela busca e outros aplicativos do Google (especialmente a leitura de arquivos em velocidades altas e constantes).

GOOGLE • Um sistema associado de armazenamento distribuído estruturado que oferece rápido acesso a conjuntos de dados muito grandes. • Um serviço de bloqueio que oferece funções de sistema distribuído, como bloqueio e acordo distribuídos. • Um modelo de programação que suporta o gerenciamento de cálculos paralelos e distribuídos muito grandes na infraestrutura física subjacente.

ORGANIZATION Organizing the interaction between each computer is of prime importance. In order to be able to use the widest possible range and types of computers, the protocol or communication channel should not contain or use any information that may not be understood by certain machines. Special care must also be taken that messages are indeed delivered correctly and that invalid messages are rejected which would otherwise bring down the system and perhaps the rest of the network.

ENVIO DE FUNÇÕES Another important factor is the ability to send software to another computer in a portable way so that it may execute and interact with the existing network. This may not always be possible or practical when using differing hardware and resources, in which case other methods must be used such as cross-compiling or manually porting this software

MODELOS ARQUITETÔNICOS Foco na arquitetura – estrutura de alto nível do sistema, descrita em termos de componentes separadamente especificados e seus relacionamentos Arcabouço de referência para o projeto Base para garantir que a estrutura do sistema atenderá sua atual e provável futura demanda em termos de atributos de qualidade Ex. : confiabilidade, adaptabilidade, desempenho, gerência, etc. Descrição simplificada e abstrata dos componentes do sistema: Funcionalidades (ou responsabilidades) Distribuição física (recursos e carga de trabalho) Ex. : servidor, cliente, peer Ex. : regras de particionamento e/ou replicação Padrões de interação e comunicação Ex. : cliente-servidor, ponto-a-ponto

MODELOS ARQUITETÔNICOS Classificados em dois modelos ou “estilos”: Cliente-Servidor (client-server) Ponto-a-Ponto (Peer-to-peer) - P 2 P Foco na divisão de responsabilidades entre os componentes do sistema e na alocação física desses componentes à infraestrutura de rede Na prática existem muitos sistemas híbridos

MODELO CLIENTE-SERVIDOR Divisão das responsabilidades entre os componentes do sistema de acordo com dois papéis bem definidos: Servidores: responsáveis por gerenciar e controlar o acesso aos recursos mantidos no sistema Clientes: interagem com servidores de modo a terem acesso aos recursos que estes gerenciam

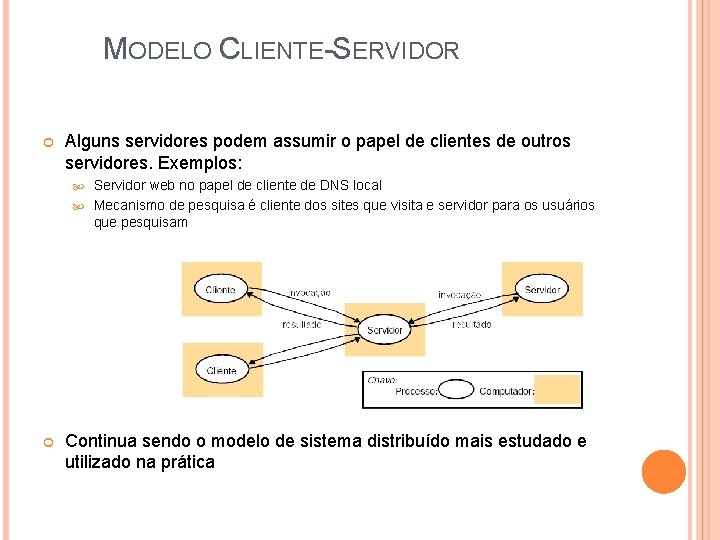

MODELO CLIENTE-SERVIDOR Alguns servidores podem assumir o papel de clientes de outros servidores. Exemplos: Servidor web no papel de cliente de DNS local Mecanismo de pesquisa é cliente dos sites que visita e servidor para os usuários que pesquisam Continua sendo o modelo de sistema distribuído mais estudado e utilizado na prática

MODELO CLIENTE-SERVIDOR Variações do modelo: Múltiplos servidores por serviço Cache e servidores proxy Clientes magros Código móvel Agentes móveis Objetos distribuídos Dispositivos móveis

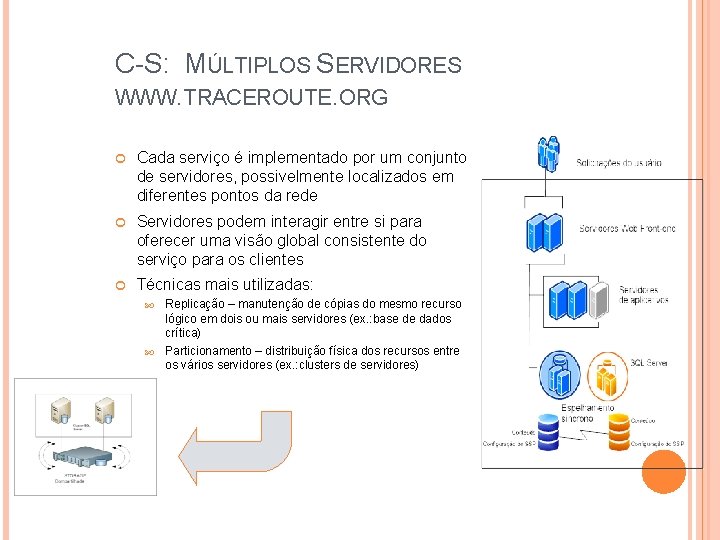

C-S: MÚLTIPLOS SERVIDORES WWW. TRACEROUTE. ORG Cada serviço é implementado por um conjunto de servidores, possivelmente localizados em diferentes pontos da rede Servidores podem interagir entre si para oferecer uma visão global consistente do serviço para os clientes Técnicas mais utilizadas: Replicação – manutenção de cópias do mesmo recurso lógico em dois ou mais servidores (ex. : base de dados crítica) Particionamento – distribuição física dos recursos entre os vários servidores (ex. : clusters de servidores)

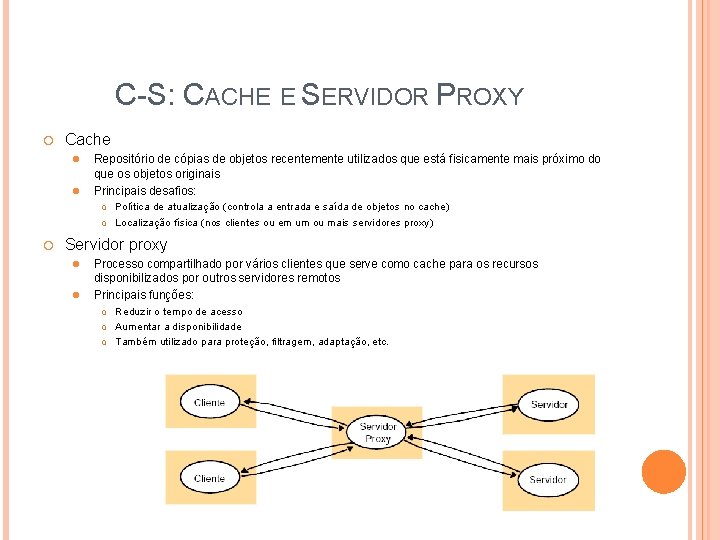

C-S: CACHE E SERVIDOR PROXY ¡ Cache l l Repositório de cópias de objetos recentemente utilizados que está fisicamente mais próximo do que os objetos originais Principais desafios: ¡ ¡ ¡ Política de atualização (controla a entrada e saída de objetos no cache) Localização física (nos clientes ou em um ou mais servidores proxy) Servidor proxy l l Processo compartilhado por vários clientes que serve como cache para os recursos disponibilizados por outros servidores remotos Principais funções: ¡ ¡ ¡ Reduzir o tempo de acesso Aumentar a disponibilidade Também utilizado para proteção, filtragem, adaptação, etc.

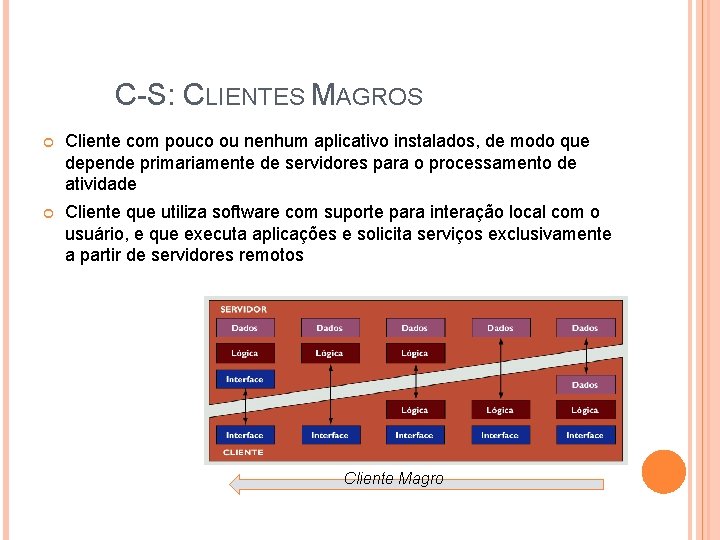

C-S: CLIENTES MAGROS Cliente com pouco ou nenhum aplicativo instalados, de modo que depende primariamente de servidores para o processamento de atividade Cliente que utiliza software com suporte para interação local com o usuário, e que executa aplicações e solicita serviços exclusivamente a partir de servidores remotos Cliente Magro

C-S: CLIENTES MAGROS Pontos a favor: Baixo custo de hardware e software para os clientes Maior facilidade de gerência e manutenção das aplicações Pontos Contra: Alto custo de hardware e software para os servidores Centralização da carga de trabalho Aumenta tráfego de mensagens Risco de sobrecarga dos servidores e/ou da rede Baixo desempenho para aplicações altamente interativas

C-S: CÓDIGO MÓVEL Serviços oferecidos na forma de um código (programa) específico que deve ser descarregado do servidor Aplicações clientes executam e interagem localmente com o código móvel recebido Dependendo do serviço, código móvel pode interagir com um ou mais servidores em nome da aplicação cliente Ex. : Applets Java, TCL scripts, Java. Script Principais benefícios: Redução do tempo de resposta para aplicações interativas Maior facilidade de customização e atualização da interface de acesso ao serviço Possibilidade de estender dinamicamente as funcionalidades das aplicações clientes

C-S: CÓDIGO MÓVEL Desafios de projeto: Heterogeneidade do código móvel e da arquitetura de execução das aplicações clientes Solução: máquinas virtuais padronizadas embutidas nas aplicações clientes Riscos de segurança na execução do código móvel Solução: limitar as ações do código móvel ou executá-lo em um ambiente isolado do restante da rede Atrasos causados pelo tempo de transferência do código móvel e pelo tempo de inicialização do seu ambiente de execução Solução: transferência do código em formato compactado; cache de códigos recentemente utilizados; préinicialização do ambiente de execução

C-S: AGENTES MÓVEIS Agente móvel Programas em execução (código + dados) que circula pela rede solicitando serviços em nome de um usuário ou de uma aplicação cliente Ex. : agente para coleta de dados, busca e comparação de preços de produtos, instalação de software, chats, etc. O acesso aos serviços é feito localmente pelo agente, ou de locais fisicamente próximos (da mesma rede local) aos servidores Benefícios: Redução dos custos e do tempo de acesso Acesso antes remoto agora passa a ser local Maior tolerância a falhas de comunicação Conexão necessária apenas durante a transferência do agente Melhor distribuição do tráfego de mensagens na rede

C-S: AGENTES MÓVEIS Desvantagens Segurança: necessária proteção contra malwares que podem interceptar as informações que estão sendo transportadas pelo agente Maior custo de processamento : custos de processamento gerados por mecanismos de segurança – limita performance Necessidade de ambiente padronizado: Cada máquina da rede deve ter plataforma se software base a fim de permitir a migração de agentes.

C-S: OBJETOS DISTRIBUÍDOS Objetos encapsulados em processos servidores Objetos acessados por outros processos (clientes) através de referências remotas para uma ou mais de suas interfaces Referência remota permite invocar remotamente os métodos disponíveis na interface do objeto referenciado Implementação na forma de middleware orientada a objetos (ex. : CORBA, COM+, Java RMI, EJB) Diferentes mecanismos para criar, executar, publicar, localizar e invocar objetos remotos Diferentes serviços de suporte Transação, persistência, replicação, segurança, etc. Diferentes fabricantes e modelos de negócio

C-S: DISPOSITIVOS MÓVEIS Aplicações clientes que executam em dispositivos móveis e acessam servidores da rede fixa através de uma infraestrutura de comunicação sem fio (Wi-Fi, GSM, 3 G, etc. ) Dispositivos móveis: notebooks, celulares, PDAs, etc. Principais benefícios: Fácil conexão dos dispositivos a uma nova rede local Inclusão de novos clientes sem a necessidade de configuração explícita Fácil integração dos clientes aos serviços locais Descoberta automática de novos serviços (sem intervenção do usuário) Desafios de projeto: Identificação de recursos independente de sua localização física Limitações de processamento, tempo de conexão e largura de banda Privacidade e segurança Atualmente dispositivos móveis comportam-se muito parecidos com dispositivos fixos

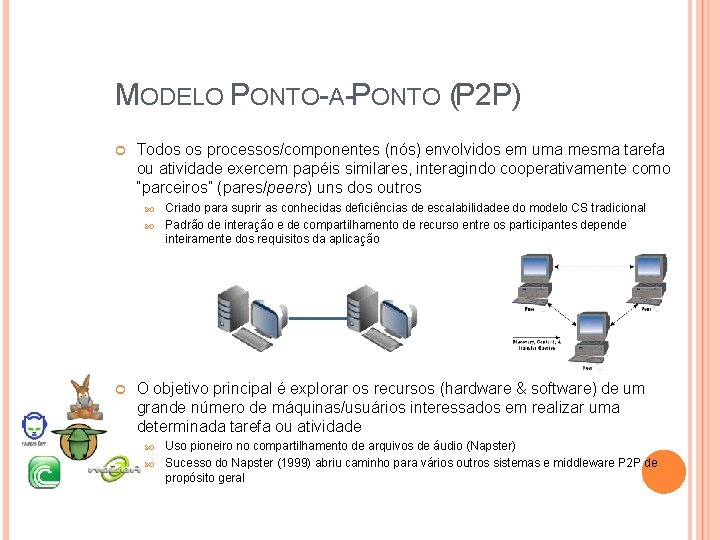

MODELO PONTO-A-PONTO (P 2 P) Todos os processos/componentes (nós) envolvidos em uma mesma tarefa ou atividade exercem papéis similares, interagindo cooperativamente como “parceiros” (pares/peers) uns dos outros Criado para suprir as conhecidas deficiências de escalabilidadee do modelo CS tradicional Padrão de interação e de compartilhamento de recurso entre os participantes depende inteiramente dos requisitos da aplicação O objetivo principal é explorar os recursos (hardware & software) de um grande número de máquinas/usuários interessados em realizar uma determinada tarefa ou atividade Uso pioneiro no compartilhamento de arquivos de áudio (Napster) Sucesso do Napster (1999) abriu caminho para vários outros sistemas e middleware P 2 P de propósito geral

MODELO PONTO-A-PONTO (P 2 P) Algumas características: Arquitetura totalmente distribuída (sem qualquer controle centralizado) Sem distinção entre clientes e servidores (cada nó é cliente e servidor ao mesmo tempo) Os nós podem trocar recursos diretamente entre si Os nós são autônomos para se juntarem ao sistema ou deixá-lo quando quiserem Necessidade de código de coordenação em cada nó para manter a consistência dos recursos e sincronizar as ações em nível de aplicação Interação entre nós pode ser feita utilizando mecanismos apropriados para comunicação em grupo Difusão seletiva (multicast) Notificação de eventos

REDES E APLICAÇÕES P 2 P ATENÇÃO: P 2 P não serve só para compartilhamento de arquivos Comunicação – Skype, GTalk, MSN Base de Dados – DNS, NTP Jogos Online – Counter Strike, Unreal Compartilhamento – e. Mule, Bit. Torrent, Gnutella Computação em Grid Content Delivery Networks (CDN) – Amazon, Azure, Coral Multimedia Streaming – TV ou Radio P 2 P Outros – Video on Demand

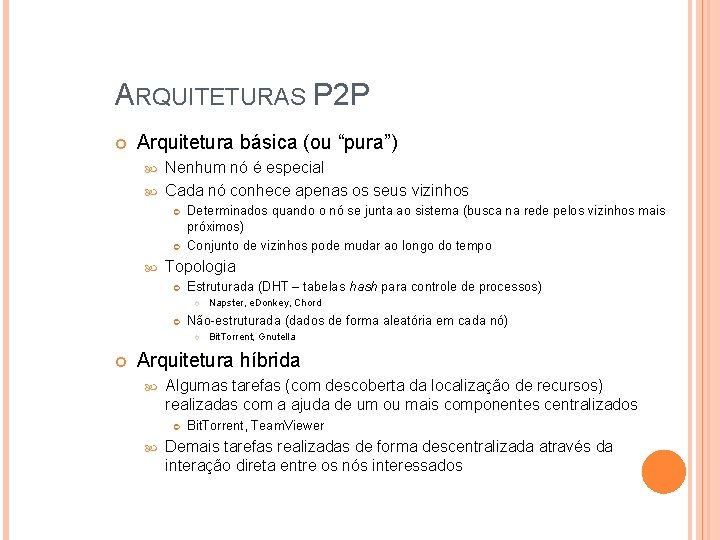

ARQUITETURAS P 2 P Arquitetura básica (ou “pura”) Nenhum nó é especial Cada nó conhece apenas os seus vizinhos Determinados quando o nó se junta ao sistema (busca na rede pelos vizinhos mais próximos) Conjunto de vizinhos pode mudar ao longo do tempo Topologia Estruturada (DHT – tabelas hash para controle de processos) Não-estruturada (dados de forma aleatória em cada nó) Napster, e. Donkey, Chord Bit. Torrent, Gnutella Arquitetura híbrida Algumas tarefas (com descoberta da localização de recursos) realizadas com a ajuda de um ou mais componentes centralizados Bit. Torrent, Team. Viewer Demais tarefas realizadas de forma descentralizada através da interação direta entre os nós interessados

P 2 P: DESCOBERTA DE RECURSOS Topologia não estruturada Busca por inundação Busca cega Busca informada com replicação Topologia estruturada Busca via mapeamento de IDs Mecanismos de busca na arquitetura híbrida Busca em catálogo centralizado Busca via super nós

P 2 P: BUSCA POR INUNDAÇÃO (FLOODING) Nó solicitador envia solicitação/consulta a todos os vizinhos Se vizinho possui o recurso, notifica Se não, repassa para todos seus vizinhos até encontrar ou atingir o TTL O solicitador pode obter resultados redundantes ou até não obter nenhum resultado mesmo que o recurso exista em algum nó da rede Desvantagens: Número grande de mensagens trocadas entre os nós Consultas podem ser duplicadas Difícil escolher o valor do tempo de vida (TTL) das consultas TTL alto demais pode sobrecarregar a rede TTL baixo demais pode encerrar a busca antes de chegar ao provedor do recurso

P 2 P: BUSCA CEGA (ALEATÓRIA) Nó solicitante seleciona um único vizinho para enviar a consulta A seleção é baseada em algumas heurísticas: Por exemplo, se o vizinho historicamente retorna resultados satisfatórios, ele deve ser selecionado com mais frequência Se o vizinho não possui o recurso, ele seleciona um dos seus vizinhos para repassar a consulta Registros para saber quando cada vizinho foi Camadaz ou não de encontrar um determinado recurso Seleção também baseada em heurística O processo se repete até que o recurso seja encontrado ou o tempo de vida consulta expire TTL = 0

P 2 P: BUSCA INFORMADA Cada nó possui um cache para armazenar a localização de recursos que tenham sido consultados previamente Ao receber uma consulta: Se o nó encontra a localização do recurso no seu cache, ele a informa ao nó de quem recebeu a consulta Do contrário, ele tenta descobrir a localização do recurso fazendo busca por inundação Uma vez que o recurso é encontrado, o caminho inverso da consulta é usado para informar a localização ao iniciador da consulta Dessa forma, os nós que fazem parte do caminho percorrido pela consulta podem atualizar seus caches, acelerando assim as próximas consultas

P 2 P: BUSCA INFORMADA COM REPLICAÇÃO A diferença para a busca informada simples (sem replicação) é que os caches dos nós que compõem o caminho inverso da consulta serão usados para armazenar o próprio recurso, ao invés de apenas a sua localização

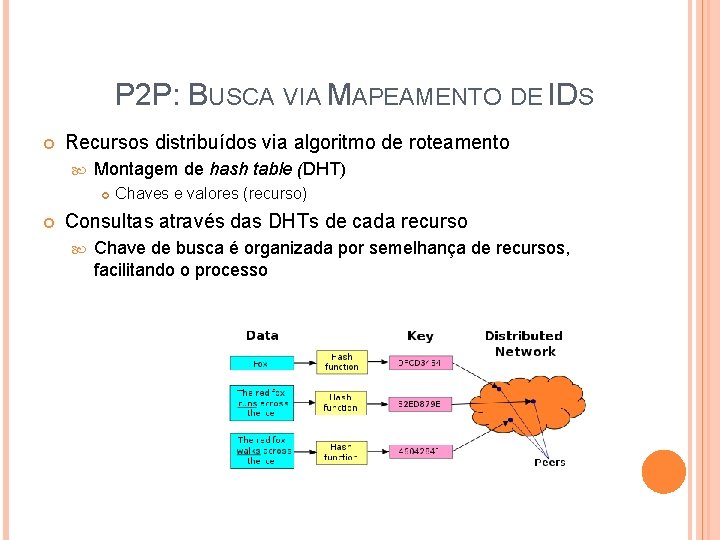

P 2 P: BUSCA VIA MAPEAMENTO DE IDS Recursos distribuídos via algoritmo de roteamento Montagem de hash table (DHT) Chaves e valores (recurso) Consultas através das DHTs de cada recurso Chave de busca é organizada por semelhança de recursos, facilitando o processo

P 2 P: BUSCA ARQUITETURA HÍBRIDAS Busca em Catálogo Centralizado Descoberta da localização dos recursos feita através de consulta a um único nó central (servidor de lookup) Cada nó fornece ao servidor de lookup meta-informação descrevendo os recursos que provê Acesso aos dados recursos feito diretamente entre os nós clientes e o nós provedores Busca via Super Nós organizados numa estrutura hierárquica composta por nós “filhos” e “super” nós Cada super nó mantém um catálogo descrevendo os recursos mantidos por cada um de seus nós filhos Um nó filho inicia uma consulta a enviando para o seu super nó Um super nó processa consultas recebidas de outros super nós em nome de seus nós filhos Acesso aos dados recursos feito diretamente entre os nós clientes e os nós provedores

REQUISITOS DE PROJETO Questões chave para o projeto (arquitetura) de um sistema distribuído Desempenho Cache e replicação Confiabilidade Qualidade de serviço (Qo. S) Geralmente consideradas fortemente na implementação de aplicações distribuídas que compartilham recursos em larga escala

REQUISITOS: DESEMPENHO Camadacidade do sistema para reagir de forma rápida e consistente às requisições dos usuários Sujeita às limitações de processamento e comunicação dos computadores e da infraestrutura de rede Principais fatores envolvidos: Tempo de resposta (responsiveness) Necessário que seja adequado ao que se espera Afetado pelo número de camadas de software necessário para a invocação dos serviços remotos e pelo volume de dados transferidos através da rede Vazão de trabalho (throughput) Medida do desempenho do sistema, critérios variáveis por funcionalidades/recursos e usuários Balanceamento de carga (load balance) Utilizado para distribuição de carga de trabalho de modo uniforme e proporcional, explorando de forma mais eficiente os recursos computacionais disponíveis

REQUISITOS: CACHE E REPLICAÇÃO Camadacidade do sistema para manter múltiplas cópias de um mesmo recurso lógico fisicamente distribuídas, de modo a reduzir o seu tempo de acesso Ex. : protocolo de cache da web (ICP) Principais questões envolvidas: Alocação e distribuição das réplicas Políticas de acesso e atualização Mecanismo de validação Compromisso entre a consistência e a qualidade do serviço Frequência de atualização X desempenho Suporte para operações “desconectadas” (off-line)

REQUISITOS: CONFIABILIDADE Camadacidade do sistema para continuar operando efetivamente, mesmo diante da ocorrência de falhas e da ameaça de acessos indevidos aos recursos compartilhados (ataques) Principais questões: Tolerância a falhas Obtida através da redundância (replicação) de recursos lógicos e físicos Implica em maiores custo e complexidade Segurança Obtida através de mecanismos de criptografia, garantia da integridade dos dados, assinatura digitais, políticas de controle de acesso, etc

REQUISITOS: QUALIDADE DE SERVIÇO (QOS) Camadacidade do sistema para oferecer serviços com garantias suficientes para atender de forma satisfatória as necessidades específicas de seus usuários Principais fatores que o compõem: Confiabilidade Segurança Desempenho Adaptabilidade Disponibilidade

MOTIVATION Inherently distributed applications Performance/cost Resource sharing Flexibility and extensibility Availability and fault tolerance Scalability Network connectivity is increasing. Combination of cheap processors often more costeffective than one expensive fast system. Potential increase of reliability.

TENDÊNCIAS EM SISTEMAS DISTRIBUÍDOS Os sistemas distribuídos estão passando por um período de mudança significativa e isso pode ser consequência de diversas tendências influentes: O surgimento da tecnologia de redes pervasivas. O surgimento da computação ubíqua, combinado ao desejo de suportar mobilidade do usuário em sistemas distribuídos. A crescente demanda por serviços multimídia. A visão dos sistemas distribuídos como um serviço público.

CHARACTERISTICS Resource Sharing Openness Concurrency Scalability Fault Tolerance Transparency

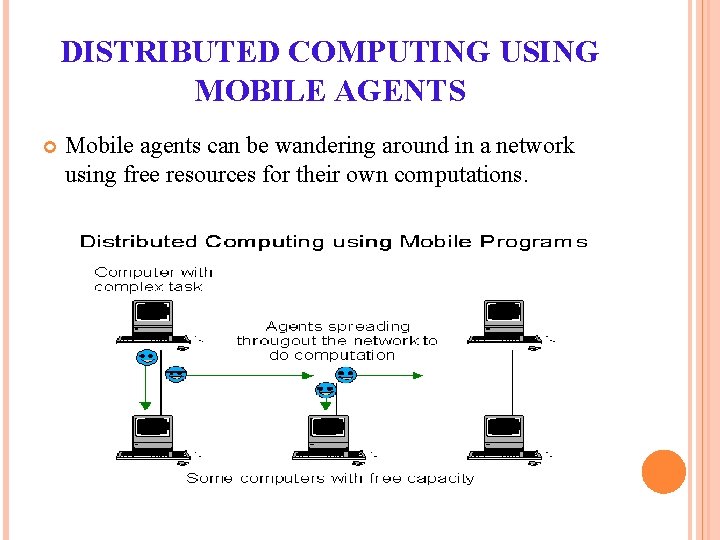

DISTRIBUTED COMPUTING USING MOBILE AGENTS Mobile agents can be wandering around in a network using free resources for their own computations.

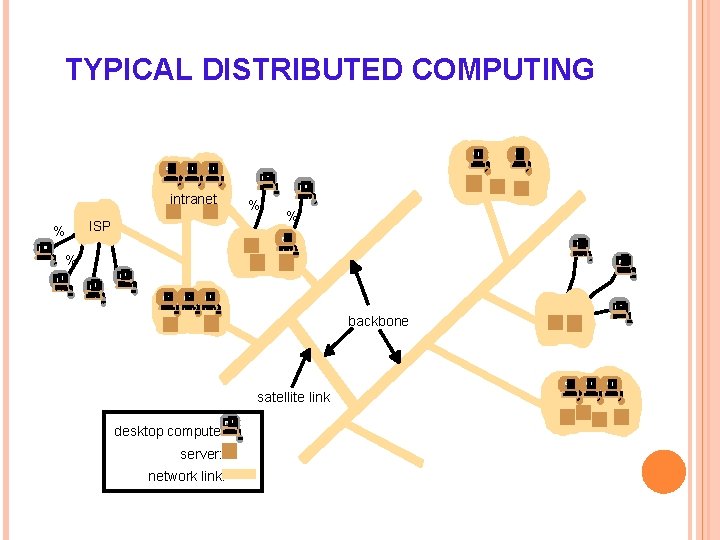

TYPICAL DISTRIBUTED COMPUTING intranet % ISP % % % backbone satellite link desktop computer: server: network link:

A TYPICAL INTRANET

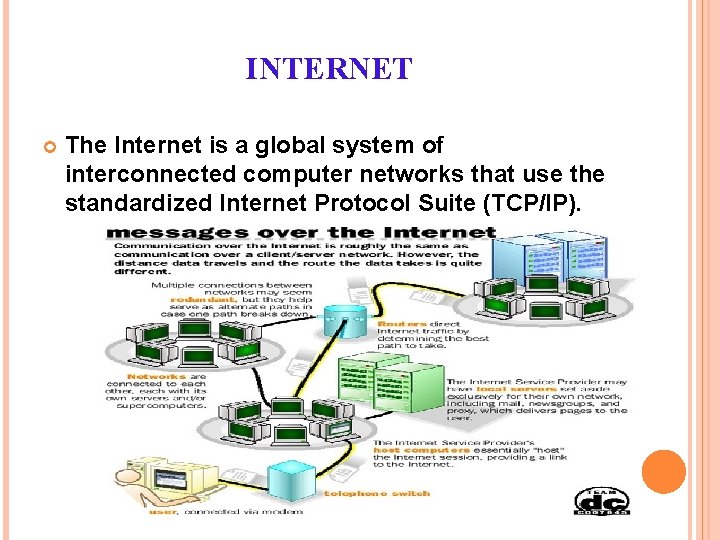

INTERNET The Internet is a global system of interconnected computer networks that use the standardized Internet Protocol Suite (TCP/IP).

JAVA RMI Embedded in language Java: Object variant of remote procedure call Adds naming compared with RPC (Remote Procedure Call) Restricted to Java environments

DESAFIOS DOS SISTEMAS DISTRIBUÍDOS Heterogeneidade Tratamento de Falhas Concorrencia Transparência Qo. S escalabilidadee Sistemas abertos Segurança

HETEROGENEIDADE: eles devem ser construídos a partir de uma variedade de redes, sistemas operacionais, hardware e linguagens de programação diferentes. Os protocolos de comunicação da Internet mascaram a diferença existente nas redes e o middleware pode cuidar das outras diferenças.

DESAFIOS: HETEROGENEIDAD. � La heterogeneidad se aplica en los siguientes elementos: Redes � Hardware de computadores � Sistemas operativos � Lenguajes de programación � Implementaciones de diferentes � desarrolladores �

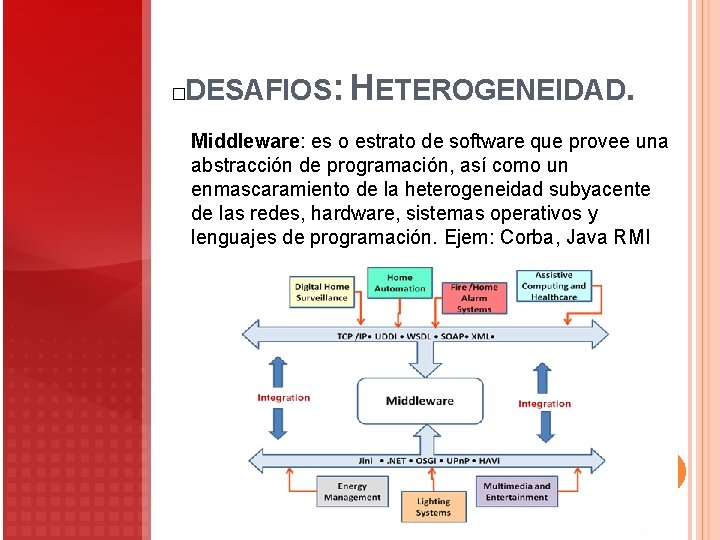

DESAFIOS: HETEROGENEIDAD. � Middleware: es o estrato de software que provee una abstracción de programación, así como un enmascaramiento de la heterogeneidad subyacente de las redes, hardware, sistemas operativos y lenguajes de programación. Ejem: Corba, Java RMI

� DESAFIOS: HETEROGENEIDAD. Heterogeneidad y código móvil Código Móvil: código que puede enviarse desde un computador a otro y ejecutarse en este último. � o concepto de máquina virtual ofrece un modo de crear código ejecutable sobre cualquier hardware �

TRATAMENTO DE FALHAS: qualquer processo, computador ou rede pode falhar, independentemente dos outros. Portanto, cada componente precisa conhecer as maneiras possíveis pelas quais os componentes de que depende podem falhar e ser projetado de forma a tratar de cada uma dessas falhas apropriadamente.

DESAFIOS: TRATAMENTO DE � FALHAS. Detección de falhas: � Ejem. Se pueden utilizar sumas de comprobación (checksums) para detectar datos corruptos en un mensaje. Enmarascamiento de falhas: � Ejem. Los mensajes pueden retransmitirse � Replicar los datos �

DESAFIOS: TRATAMIENTO DE � FALHAS. Tolerancia de falhas: los programas clientes de los servicios pueden diseñarse para tolerar ciertos falhas. Recuperación de falhas: implica o diseño de software en o que, tras una caída do servidor, o estado de los datos puede reponerse o retractarse (rollback) a una situación anterior. Redundancia: emplear componentes redundantes

CONCORRÊNCIA: a presença de múltiplos usuários em um sistema distribuído é uma fonte de pedidos concorrentes para seus recursos. Em um ambiente concorrente, cada recurso deve ser projetado para manter a consistência nos estados de seus dados.

DESAFIOS: CONCURRENCIA. � Existe la posibilidad de acceso concurrente a un mismo recurso. La concurrencia en los servidores se puede lograr a través de threads. � Cada objeto que represente un recurso compartido �debe responzabilizarse de garantizar que opera �correctamente en un entorno concurrente. � Para que un objeto sea seguro en un entorno concurrente, sus operaciones deben sincronizarse de forma que sus datos permanezcan consistentes. �

DESAFIOS: TRANSPARENCIA. � Plataforma: � estas Camadas más bajas proporcionan servicio a las � superiores y su implementación es dependiente de cada computador. �

DESAFIOS: TRANSPARENCIA. � Middleware: �es una Camada de software cuyo �propósito es enmascarar la �heterogeneidad y proporcionar �un modelo de programación �conveniente para los �programadores de aplicaciones �

TRANSPARÊNCIA: o objetivo é tornar certos aspectos da distribuição invisíveis para o programador de aplicativos, para que este se preocupe apenas com o projeto de seu aplicativo em particular. Por exemplo, ele não precisa estar preocupado com sua localização ou com os detalhes sobre como suas operações serão acessadas por outros componentes, nem se será replicado ou migrado. As falhas de rede e de processos podem ser apresentadas aos programadores de aplicativos na forma de exceções – mas elas devem ser tratadas.

DESAFIOS: TRANSPARENCIA. � Transparencia de acceso: permite acceder a los recursos locales y remotos empleando operaciones idénticas. Transparencia de ubicación: permite acceder a los recursos sin conocer su localización. Transparencia de concurrencia: permite que varios procesos operen concurrentemente sobre recursos compartidos sin interferencia mutua.

DESAFIOS: TRANSPARENCIA. � Transparencia de replicación: permite replicar los �recursos sin que los usuarios y los programadores �necesiten su conocimiento. � Transparencia frente a falhas: permite ocultar �falhas. � Transparencia de movilidad: permite la �reubicación de recursos y clientes en un sistema sin �afectar la operación de los usuarios y los programas. �

DESAFIOS: TRANSPARENCIA. � Transparencia de rendimiento: permite reconfigurar o sistema para mejorar o desempeño según varíe su carga. � Transparencia al escalado: permite al sistema y a las aplicaciones expandirse en tamaño sin cambiar la estructura do sistema o los algoritmos de aplicación. �

ESCALABILIDADEE: um sistema distribuído é considerado escalável se o custo da adição de um usuário for um valor constante, em termos dos recursos que devem ser adicionados. Os algoritmos usados para acessar dados compartilhados devem evitar gargalos 34 Sistemas Distribuídos, Conceitos e Projeto de desempenho, e os dados devem ser estruturados hierarquicamente para se obter os melhores tempos de acesso. Os dados acessados frequentemente podem ser replicados.

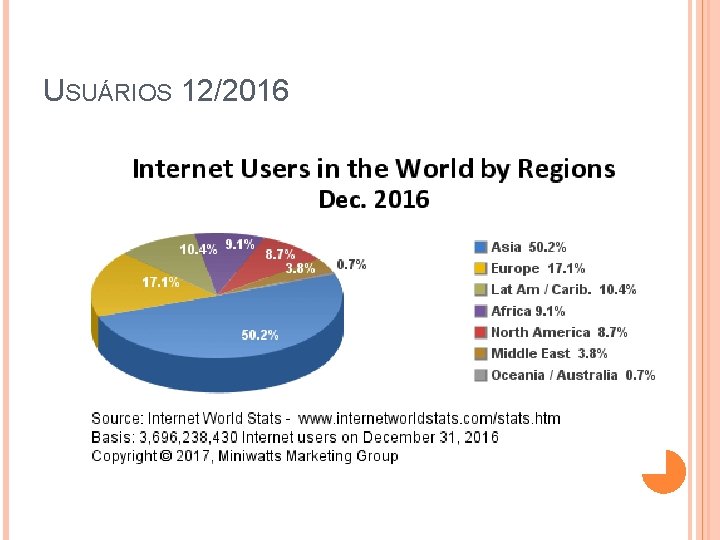

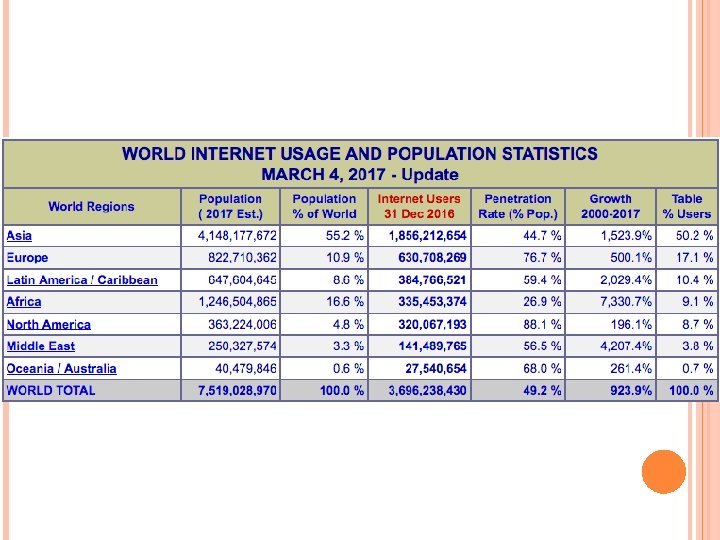

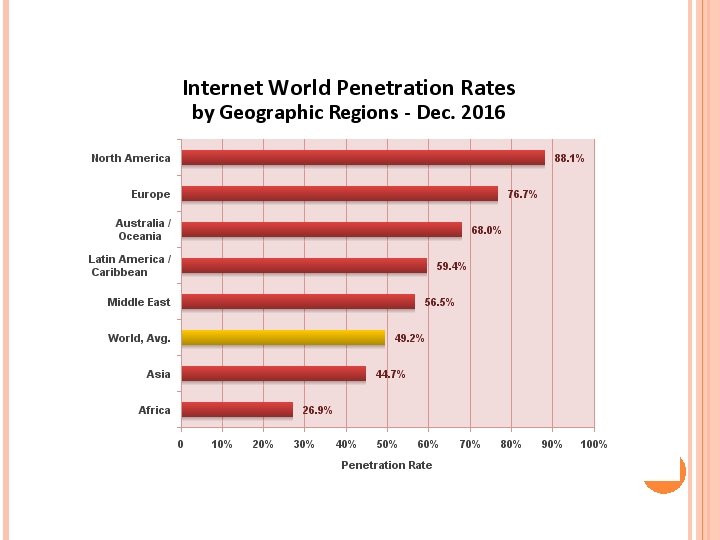

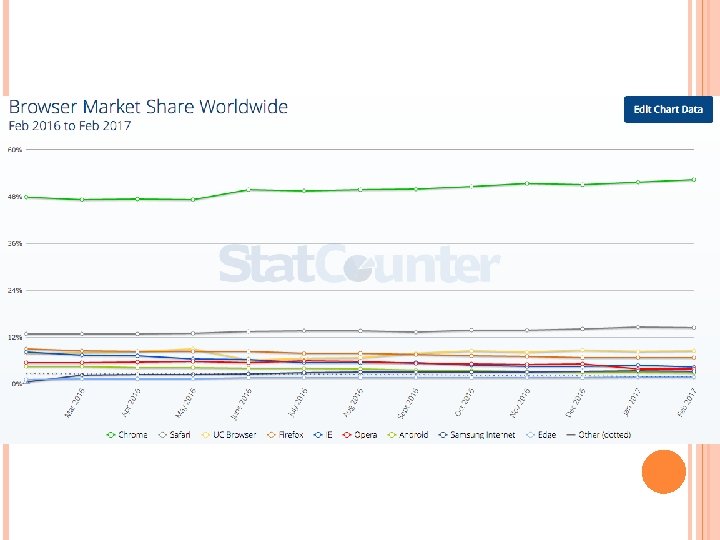

USUÁRIOS 12/2016

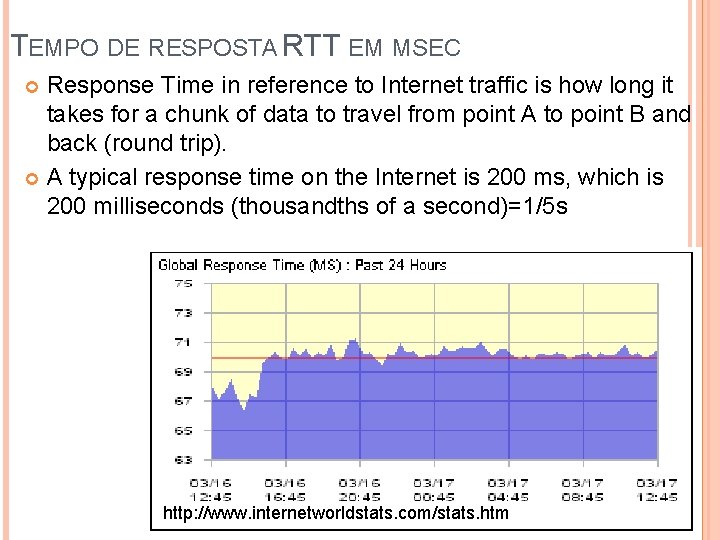

TEMPO DE RESPOSTA RTT EM MSEC Response Time in reference to Internet traffic is how long it takes for a chunk of data to travel from point A to point B and back (round trip). A typical response time on the Internet is 200 ms, which is 200 milliseconds (thousandths of a second)=1/5 s http: //www. internetworldstats. com/stats. htm

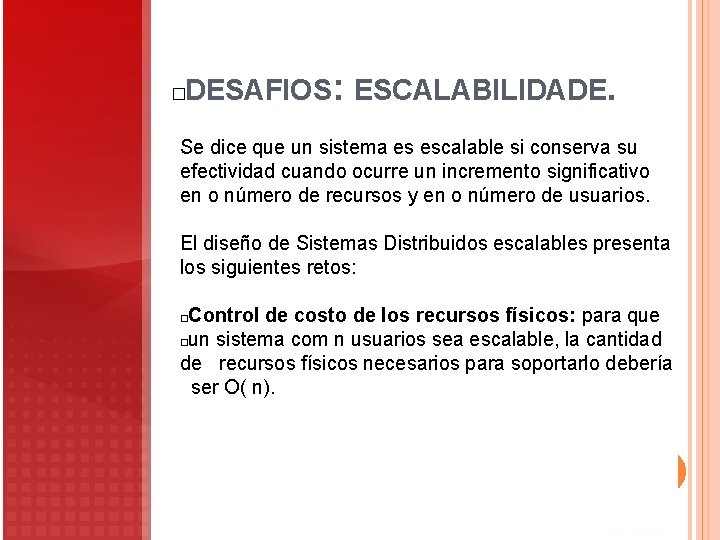

DESAFIOS: ESCALABILIDADE. � Se dice que un sistema es escalable si conserva su efectividad cuando ocurre un incremento significativo en o número de recursos y en o número de usuarios. El diseño de Sistemas Distribuidos escalables presenta los siguientes retos: Control de costo de los recursos físicos: para que �un sistema com n usuarios sea escalable, la cantidad de recursos físicos necesarios para soportarlo debería ser O( n). �

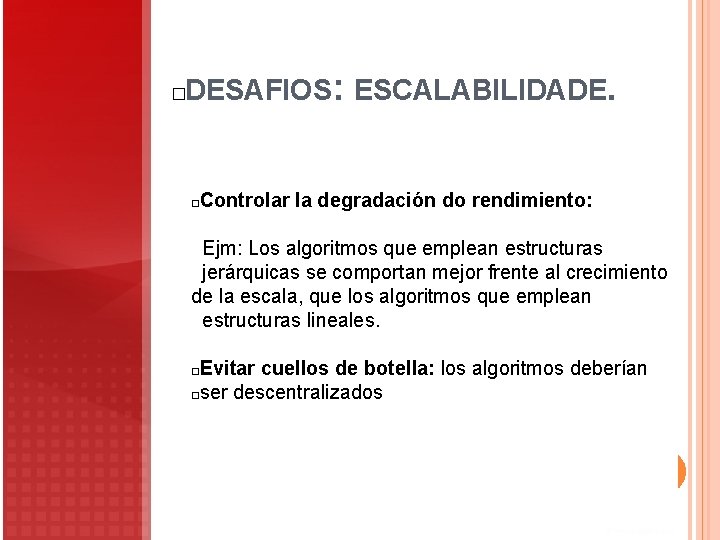

DESAFIOS: ESCALABILIDADE. � Controlar la degradación do rendimiento: � Ejm: Los algoritmos que emplean estructuras jerárquicas se comportan mejor frente al crecimiento de la escala, que los algoritmos que emplean estructuras lineales. Evitar cuellos de botella: los algoritmos deberían �ser descentralizados �

SISTEMAS ABERTOS: Diz-se que um sistema computacional é aberto quando ele pode ser estendido e reimplementado de várias maneiras. O fato de um sistema distribuído ser ou não um sistema aberto é determinado principalmente pelo grau com que novos serviços de compartilhamento de recursos podem ser adicionados e disponibilizados para uso por uma variedade de programas clientes.

A característica de sistema aberto é obtida a partir do momento em que a especificação e a documentação das principais interfaces de software dos componentes de um sistema estão disponíveis para os desenvolvedores de software. Em uma palavra, as principais interfaces são publicadas. Esse processo é similar àquele realizado por organizações de padronização, porém, frequentemente, ignora os procedimentos oficiais, os quais normalmente são pesados e lentos.

Entretanto, a publicação de interfaces é apenas o ponto de partida para adicionar e estender serviços em um sistema distribuído. O maior desafio para os projetistas é encarar a complexidade de sistemas distribuídos compostos por muitos componentes e elaborados por diferentes pessoas.

Os projetistas dos protocolos Internet elaboraram uma série de documentos, chamados Requests For Comments, ou RFCs, cada um identificado por um número. No início dos anos 80, as especificações dos protocolos de comunicação Internet foram publicadas nessa série, acompanhadas de especificações de aplicativos executados com eles, como transferência de arquivos, e-mail e telnet

Os sistemas projetados a partir de padrões públicos são chamados de sistemas distribuídos abertos , para reforçar o fato de que eles são extensíveis. Eles podem ser ampliados em nível de hardware , pela adição de computadores em uma rede, e em nível de software , pela introdução de novos serviços ou pela reimplementação dos antigos, permitindo aos programas aplicativos compartilharem recursos. Uma vantagem adicional, frequentemente mencionada para sistemas abertos, é sua independência de fornecedores individuais.

Resumindo: • Os sistemas abertos são caracterizados pelo fato de suas principais interfaces serem publicadas. • Os sistemas distribuídos abertos são baseados na estipulação de um mecanismo de comunicação uniforme e em interfaces publicadas para acesso aos recursos compartilhados. • Os sistemas distribuídos abertos podem ser construídos a partir de hardware e software heterogêneo, possivelmente de diferentes fornecedores. Para que um sistema funcione corretamente, a compatibilidade de cada componente com o padrão publicado deve ser cuidadosamente testada e verificada.

ABERTO=EXTENSÍVEL os sistemas distribuídos devem ser extensíveis – o primeiro passo é publicar as interfaces dos componentes, mas a integração de componentes escritos por diferentes programadores é um desafio real.

DESAFIOS: EXTENSIBILIDAD. � Es la característica que determina si o sistema �puede extenderse de varias maneras. �Un sistema puede ser abierto o cerrado com respecto a extensiones de hardware o de software. � Para lograr la extensibilidad es imprescindible que las interfaces clave sean publicadas. �

DESAFIOS: EXTENSIBILIDAD. � Los Sistemas Distribuidos Abiertos pueden extenderse a nivel de hardware mediante la inclusión de computadoras a la red y a nivel de software por la introducción de nuevos servicios y la reimplementación de los Antiguos. � Otro beneficio de los sistemas abiertos es su independencia de proveedores concretos. �

SEGURANÇA: a criptografia pode ser usada para proporcionar proteção adequada para os recursos compartilhados e para manter informações sigilosas em segredo, quando são transmitidas em mensagens por uma rede. Os ataques de negação de serviço ainda são um problema.

DESAFIOS: SEGURIDAD. � La seguridad tiene tres componentes: Confidencialidad: protección contra individuos no autorizados Integridad: protección contra la alteración o corrupción Disponibilidad: protección contra la interferencia que impide o acceso a los recursos

DESAFIOS: SEGURIDAD. � Existen dos desafios que no han sido resueltos en su totalidad: � Ataques de denegación de servicio. Seguridad do código móvil �

QUALIDADE DO SERVIÇO: Não basta fornecer acesso aos serviços em sistemas distribuídos. Em particular, também é importante dar garantias das qualidades associadas ao acesso aos serviços. Exemplos dessas qualidades incluem parâmetros relacionados ao desempenho, à segurança e à confiabilidade.

DIFICULDADES E AMEAÇAS PARA OS SISTEMAS DISTRIBUÍDOS Variados modos de uso: os componentes dos sistemas estão sujeitos a amplos variações na carga de trabalho – por exemplo, algumas páginas Web são acessadas vários milhões de vezes por dia. Alguns componentes de um sistema podem estar desconectados ou mal conectados em parte do tempo – por exemplo, quando computadores móveis são incluídos em um sistema.

PROBLEMAS E AMEAÇAS Alguns aplicativos têm requisitos especiais de necessitar de grande largura de banda de comunicação e baixa latência – por exemplo, aplicativos multimídia. Ampla variedade de ambientes de sistema: um sistema distribuído deve acomodar hardware, sistemas operacionais e redes heterogêneas. As redes podem diferir muito no desempenho – as redes sem fio operam a uma taxa de transmissão inferior a das redes locais cabeadas.

PROBLEMAS E AMEAÇAS Os sistemas computacionais podem apresentar ordens de grandeza totalmente diferentes – variando desde dezenas até milhões de computadores –, devendo ser igualmente suportados. Problemas internos: relógios não sincronizados, atualizações conflitantes de dados, diferentes modos de falhas de hardware e de software envolvendo os componentes individuais de um sistema. Ameaças externas: ataques à integridade e ao sigilo dos dados, negação de serviço, etc.

- Slides: 118