Sikkerhed Share with none Share with everybody Share

Sikkerhed • Share with none • Share with everybody • Share with some

Hvad er sikkerhed? • Privatliv – lækage i ens data (synlig) • Integritet – mulighed for ændring af ens data • Tilgængelighed – ingen adgang til ens data pga. hærværk Skelne mellem – Security policies (sikkerhedsregler) – Security mechanisms (sikkerhedsmekanismer)

Case: HIH • Hvilke trusler mod hvad: – Personlige data, karakter, downloading af ulovlighed • Eksempler på policy og mechanisms: – Logs vs aftale, passwords • M$ domæne: – Mindst en domænekontroller med brugerdatabasen – Brugerkonti a la rwx • rooming desktop = egen desktop på alle pcere – Computerkonti – brugerrettigheder

Værste trussel • Dumme brugere • Kevin Mitnick – Hacker til (mobil)telefoner • Social engineering • Fejl i programmer (buffer overflow fx) • design-fejl (vs pris for prg) • Hackere – script kiddies (basale), black hat (gammeldags) vs white hat (black hat med arbejde), bot net (Do. S attacks) – Sjov, virksomhedskonkurrence, hævn • Internet ikke tænkt ”sikkert” fra starten

Security logs • Auditing – Logger meget, ip adresser, tidspkt, filer • PBS – Logger mere • Scipts til max forsøg til kodeord • Bruges til forebyggelse (kan se forsøg) • Bruges til opklaring efter hacking

Channel attack • Eavesdropping – Aflytning, overvågning, kopiering/sniffing • Masquerading/impersonating (spoofing) – Udgiver sig for en anden • Message tampering – pilleri/rettelse • Replaying • Denial of service – (Do. S attacks (ping flood))

Assume the worst • Interfaces exposed – Kun for VIP • Insecure networks – Betragte alle net som usikre endtil modsat er bevist – Løsning: kryptering af al trafik • Limit time/life of secret key/passwords – Kun ”lille” tidsrum • Open source code – Meget code review, nemt med patches • Attackers large ressources – Tålmodighed er en dyd • Trusted computing base minimal – Få sikkerhedssystemer

Eksempel • Online handel – Https • Sikret, kan ikke aflyttes – Krypteret database på server – Bruger ikke lov til at rette i pris – Tjek om falske kort

Cryptografi – ”Hemmelig kode” • Cornflakes (fingerring i – med kryptering af bogstaver) • Enigma (krypteringsmaskine til ubåde under 2. verdenskrig) • Spioner, militær… • boost omkring 2. verdenskrig • open source eller closed source (ingen viden om bagdør)? – Secrecy and integrity • Imod andres nysgerrighed og for ændring (Cyclic Redundancy Check) – Authentication – kryptering af password – Signaturer- du er den, du giver dig ud for

Secrecy (Imod andres nysgerrighed) • shared key – (samme key til at kryptere og de-kryptere) • public/private keys – (public til kryptering – privat til de-kryptering) • alle sender krypteret; kun modtager dekrypterer • udveksle nøgler sikkert (kryptere nøgler) • sende kopi

Secrecy and Integrity {M}KAB Checksum • Brute force attack – Alle muligheder for at knække kode

Kryptografi • Symmetriske algoritmer – Kan de- og krypteres – 3 DES – AES (nyere, open. BSD) – RC 5 (moo) – Confusion+Diffusion • Asymmetriske algoritmer – Envejs kryptering – trap-door function/one-way function • RSA • MD 5

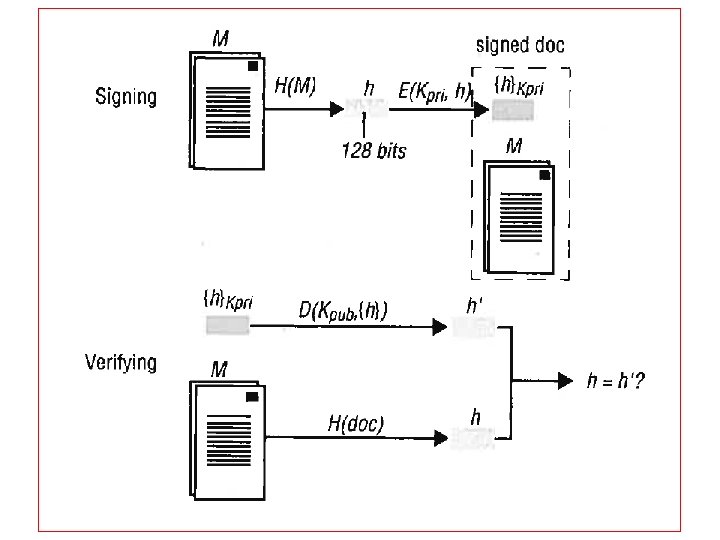

Signatures/Certificates • Public/Private key – (public til kryptering – privat til de-kryptering) • alle sender krypteret; kun modtager dekrypterer • Signatures – du er den, du giver dig ud for • Certificates – Virker for en stk tid – Bruges til kryptering – du er den, du giver dig ud for

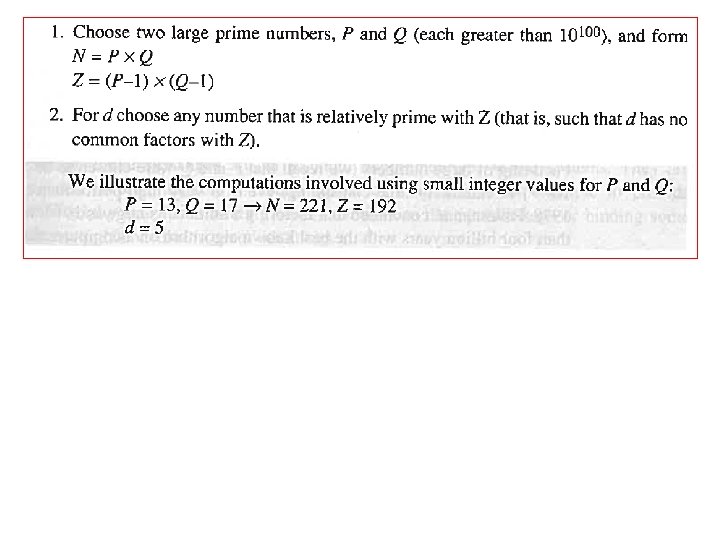

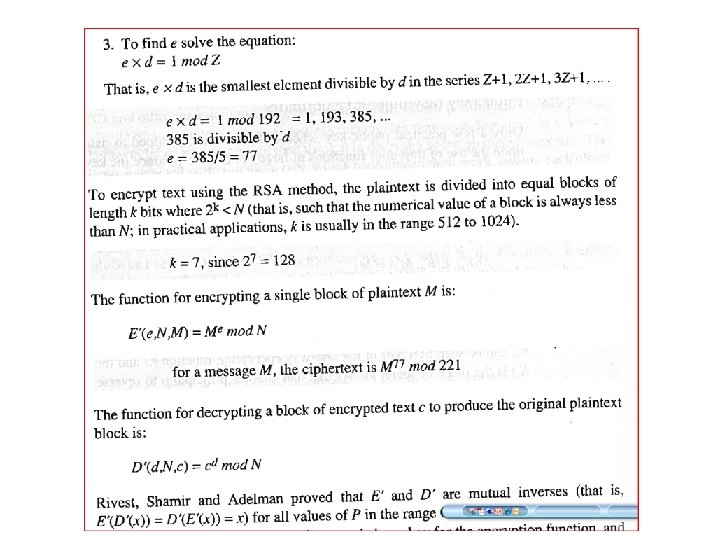

RSA • Eksempel

TLS

TLS

Authentication • • • A -> S unencrypted S -> A { {Ticket}KB , KAB}KA A decrypt A -> B {Ticket}KB , Alice, R Ticket = {KAB, Alice} • Challenge i stedet for password – Kodespørgsmål med en bestemt svar

Needham-Schroeder

Diverse • Hybrid • Cipher block chaining • Stream Ciphers

MAC + digest • MAC: vælg K (fælles), h=H(M+K) – Send M, h – Modtageren gentager checker samme resultat • Digest: – givet M, nemt udregne h – givet h, svært at finde M – givet M, svært at finde M’ så H(M) = H(M’)

- Slides: 23