Sicherheitsmanahmen fr vernetzte Industrieanlagen Markus Ripka Oktober 2019

Sicherheitsmaßnahmen für vernetzte Industrieanlagen Markus Ripka, Oktober 2019 „Oberste Priorität in der Automatisierung hat die Aufrechterhaltung der Kontrolle über Produktion und Prozess. “ Siemens

Agenda* 1. 2. 3. 4. 5. 6. 7. 8. 9. Defense in Depth Konzept Organisatorisches Maßnahmen Physische Sicherheit Engineering Bedienstationen und Programmier-Terminals Sicherheit bei PLS Steuerungen Sicherheitsmaßnahmen im Anlagennetz Fernwartung und Wartung durch Fremdfirmen Backup, Integritätskontrolle und Notfallplanung Incident Response *Die Präsentation geht von ordnungsgemäßer Betriebsführung aus (Dokumentation, Wartung, Safety, Training) und bezieht sich auf zusätzliche Sicherheitsmaßnahmen für vernetzte Industrieanlagen 2019 2

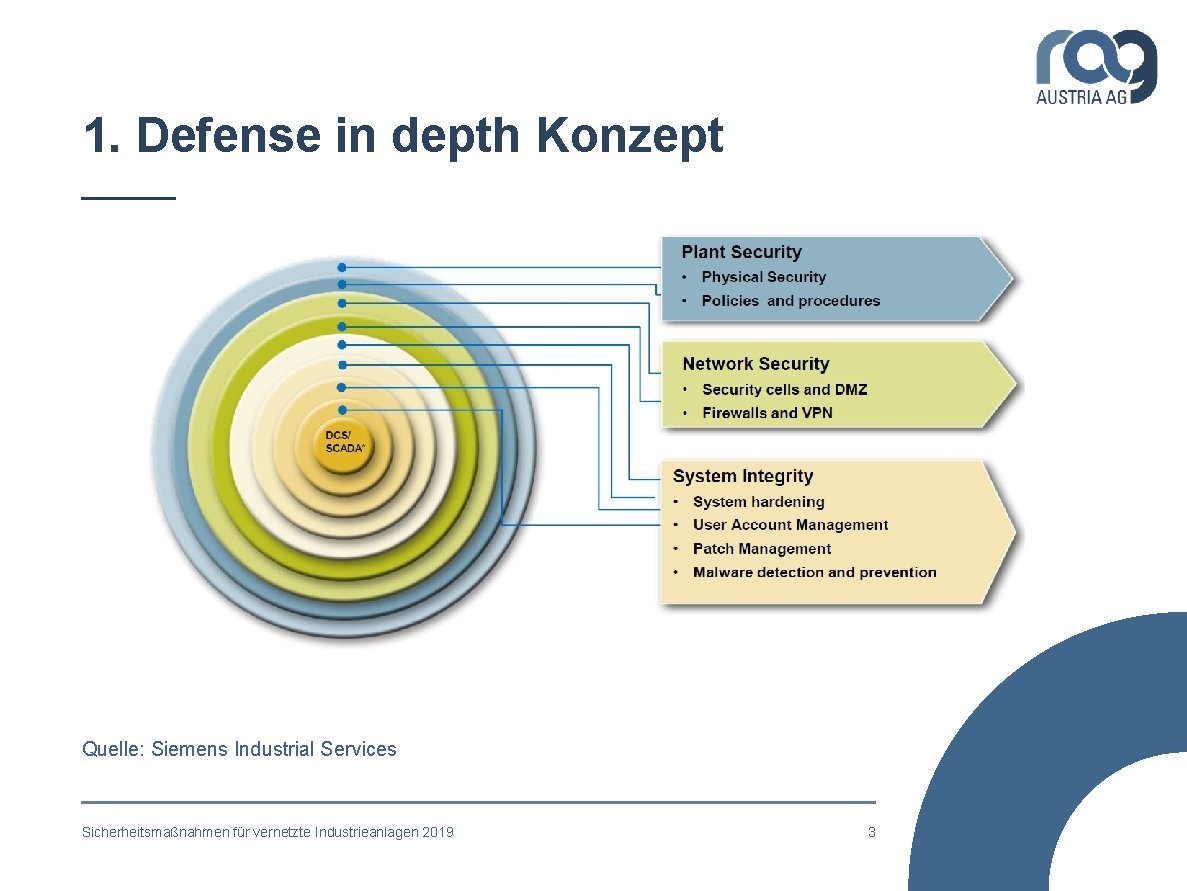

1. Defense in depth Konzept Quelle: Siemens Industrial Services Sicherheitsmaßnahmen für vernetzte Industrieanlagen 2019 3

2. Organisatorisches Maßnahmen Business Impact Analyse und Risikobewertung der Standorte, Anlagen und Systeme Passwortmanagement (Passwortdepot) bzw. Privileged Account Management, oder Identity Management Penetration Test bzw. Sicherheitsevaluierung (Netztrennung, Softwarestand, Schwachstellen, . . . ). Achtung auf möglichen Einfluss im Anlagennetzwerk. Awareness Trainings für Mitarbeiter, IT und MSR Teams Richtlinien, Prozesse und Arbeitsanweisungen definieren (Patchmanagement, Backup, Notfallplanung, Wartung durch Fremdfirmen regeln, USB Sticks, …) Monitoring der Anlagen (IT und OT, Einbruchsmeldeanlage, technische Alarme, Umweltsensoren) Sicherheitsmaßnahmen für vernetzte Industrieanlagen 2019 4

3. Physische Sicherheit der Anlagen (Zaun, Perimeterüberwachung, Einbruchsmeldeanlage, Portier, Wachdienst) MSR-Räume, Serverräumen (Zutrittsschutz, Zutrittskontrolle & Umwelteinflüsse, Öffnungssensor, Video) Zugriffsschutz für Schaltschränke und Patchpanele (Racks versperrt mit Öffnungssensor) Geräteaufstellung Server und Datensicherungen sowie Redundanzen in jeweils getrennten Brandabschnitten. Bei Bedarf Redundanz über mehrere Standorte. Sicherheitsmaßnahmen für vernetzte Industrieanlagen 2019 5

4. Engineering Bedienstationen und Programmier-Terminals Freigebenen Virenschutz einsetzen und aktuell halten Internet Zugriff und Email auf Engineering Stationen unterbinden. Damit wird sowohl ein möglicher Rückkanal als auch eine Infektion mit Schadsoftware erschwert Engineering PCs, Visualisierungsstationen, Bedienterminals in eigenem Terminal Netzsegment zusammenfassen und vom Büro bzw. Anlagen LAN trennen. Fernwartung SSH und RDP Zugriffe strikt limitieren. Patchen von Engineering Stationen zweitranging wenn kein Internetzugang vorhanden. Nicht alle Terminals zeitgleich patchen, Patchmanagement Prozess beachten. Applikations Whitelisting, bzw. Applocker auf Engineering Terminals schützen vor Infektion mit Schadsoftware. Firmen USB Sticks für den Datenaustausch mit Terminals und Programmierstationen verwenden, keinesfalls privaten Datenträger. Bzw. Medienkontrolle wo möglich. „Multihomed“ Aspekt bei Programmier-Terminals beachten (Anlagen LAN, Office LAN) Praxisbericht Sicherheit Steueranlagen 2019 6

5. Sicherheit bei PLS Steuerungen Härtung der Steuerungen und Netzwerkgeräte (Standard Passwort ändern, nicht notwendige Services deaktivieren, . . . ) Access restriction und block protection einrichten. Steuerungen gegen Fremdzugriff und Auslesen des Programmes/ Passwort Hash absichern Unterschiedliche Passwörter pro Anlage oder idealerweise pro Steuerung verwenden Firmware Updates der Steuerungen einplanen wo möglich und vom Hersteller empfohlen Update auf einen einheitlichen Stand pro Anlage. Testen! Bedienpanels der Steuerungen durch Passwort schützen (oft separat zum normalen Passwort einzurichten) Praxisbericht Sicherheit Steueranlagen 2019 7

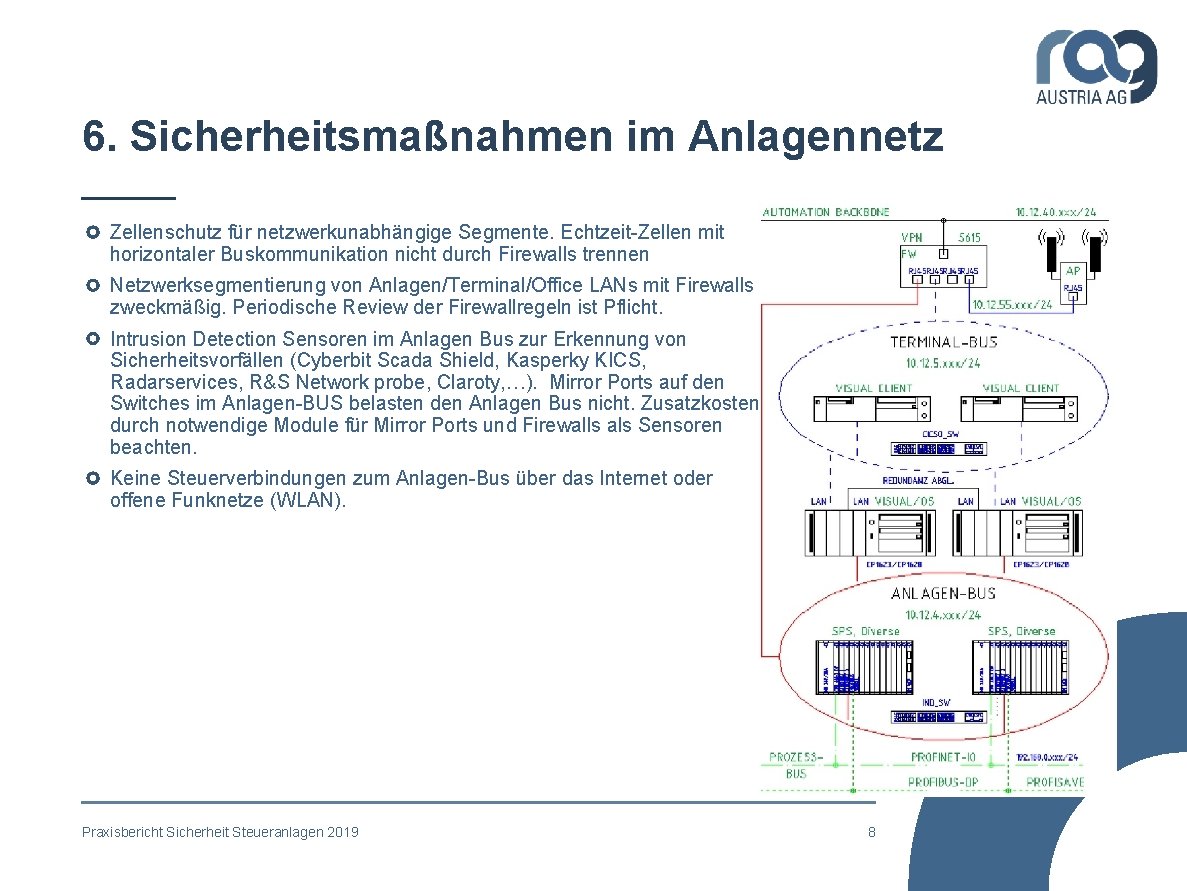

6. Sicherheitsmaßnahmen im Anlagennetz Zellenschutz für netzwerkunabhängige Segmente. Echtzeit-Zellen mit horizontaler Buskommunikation nicht durch Firewalls trennen Netzwerksegmentierung von Anlagen/Terminal/Office LANs mit Firewalls zweckmäßig. Periodische Review der Firewallregeln ist Pflicht. Intrusion Detection Sensoren im Anlagen Bus zur Erkennung von Sicherheitsvorfällen (Cyberbit Scada Shield, Kasperky KICS, Radarservices, R&S Network probe, Claroty, …). Mirror Ports auf den Switches im Anlagen-BUS belasten den Anlagen Bus nicht. Zusatzkosten durch notwendige Module für Mirror Ports und Firewalls als Sensoren beachten. Keine Steuerverbindungen zum Anlagen-Bus über das Internet oder offene Funknetze (WLAN). Praxisbericht Sicherheit Steueranlagen 2019 8

7. Fernwartung und Wartung durch Fremdfirmen Dokumentation und Kontrolle der Fernwartungsverbindungen und Datenübergabepunkte Achtung auf LTE Modems die ggf. von Fremd- oder Dritt-Firmen an den ANLAGEN oder TERMINAL Bus gesteckt werden PCs und Notebooks von Fremdfirmen dürfen nicht ans interne Netzwerk angeschlossen werden. Bei Bedarf müssen Fremdfirmen mit einem PC und User versorgt werden. Keine Fremd-Firmen PG‘s (Programmiergeräte) zulassen, eigene Programmiergeräte bereitstellen, sichere Datenschleusen für Datenträger Fernwartung über VPN zu gesicherten Jump Station mit Mehrfaktor Authentifizierung Praxisbericht Sicherheit Steueranlagen 2019 9

8. Backup, Integritätskontrolle und Notfallplanung Aktuelle Backups aller Steuerprogramme, Regelparameter und Grenzwertlisten sowie VM Image eines Engineering Terminals auf ausfallssicheres Serverlaufwerk Optional: Sicherung der PLC Programme und eventuell der aktuellen Betriebsparameter mit einem CVS System (Versiondog CVS System für Backup und Integritätskontrolle) Backup to disk to tape (Manipulation der Tapes durch Täter aus der Ferne schwierig, 3 -2 -1 Backup Regel) Wiederanlaufplan für MSR (definierter Wiederanlauf von Null aus dem Backup) nach totalem Stromausfall oder Cyberangriff • Reihenfolge Wiederherstellung, notwendige manuelle Eingriffe und mechanische Einstellungen • Aufwands- und Zeitabschätzung Praxisbericht Sicherheit Steueranlagen 2019 10

9. Incident Response 100% Sicherheit gibt es nicht unbedingt auf mögliche Vorfälle vorbereiten Incident Response Team aufstellen (IT, CISO, Betrieb, …) Im Unternehmen mögliche Szenarien vorbesprechen (Cryptojacking, Virenausbruch, Blackout, Sabotage, Umweltkatastrophe, …) und dokumentieren Einen Vorfallsreaktionsplan erstellen (Beispielepläne „incident response plan“ Internet) Maßnahmen zur Vorfallsbewältigung dürfen keinesfalls (die Prozesssteuerung und) die Safety Funktionen beeinträchtigen Notfallübungen mit Schwerpunkten abhalten (Kommunikationstests, Steueranlagen, Brand, Restore Test, Umschaltung Rechenzentren, User Remote Working Test, …) Abstimmung mit Business Continuity Planung bzw. Notfall- und Krisenmanagement (Synergien, Übergabepunkte) Praxisbericht Sicherheit Steueranlagen 2019 11

RAG Austria AG Markus Ripka Information Security Officer Markus. ripka@rag-austria. at T +43 (0)50 724 -5243 RAG Austria AG Schwarzenbergplatz 16 A-1015 Wien www. rag-austria. at

Disclaimer Die RAG Austria AG ist bei der Recherche der in dieser Unterlage dargestellten Informationen, wie auch bei der Auswahl der von ihr verwendeten Informationsquellen um größtmögliche Sorgfalt bemüht. Dennoch kann RAG keinerlei Haftung für die Richtigkeit, Vollständigkeit und/oder Aktualität der in dieser Unterlage zur Verfügung gestellten Informationen bzw. Informationsquellen übernehmen. Die in dieser Unterlage dargestellten Informationen basieren auf dem Wissenstand und der Einschätzung zum entsprechenden, in der jeweiligen Unterlage angegebenen Zeitpunkt. Die RAG Austria AG behält sich das Recht vor, Änderungen (Ergänzungen, Einschränkungen udgl) der bereitgestellten Informationen vorzunehmen. RAG haftet in keinem Fall für Verluste oder Schäden gleich welcher Art (einschließlich Folge- oder indirekter Schäden oder entgangenem Gewinn), die durch oder im Zusammenhang mit der Verwendung der in dieser Unterlage dargestellten Informationen entstehen könnten. Sämtliche Texte, Grafiken, Bilder, Logos und dgl. in dieser Unterlage sind urheberrechtlich geschützt. Jegliche, über den eigenen Gebrauch hinausreichende, Verwendung ist untersagt.

- Slides: 13