Siber gvenlik iin yeni bir a Leyla Bilge

Siber güvenlik için yeni bir çağ Leyla Bilge 11/30/2020 Symantec Araştırma Labaratuvarları Risk Analizi 1

Risk Analizi 2

Risk Analizi 3

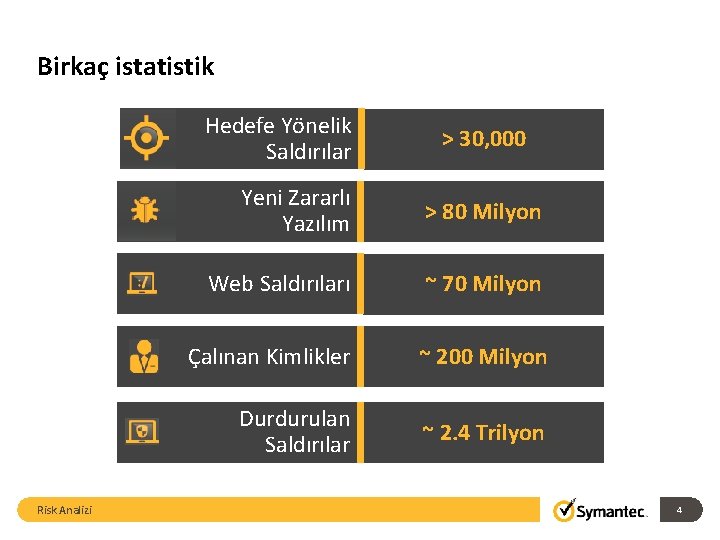

Birkaç istatistik Hedefe Yönelik Saldırılar Risk Analizi > 30, 000 Yeni Zararlı Yazılım > 80 Milyon Web Saldırıları ~ 70 Milyon Çalınan Kimlikler ~ 200 Milyon Durdurulan Saldırılar ~ 2. 4 Trilyon 4

siber suçlar Risk Analizi siber espiyonoj siber sabotaj 5

99% Siber suçlar Risk Analizi 6

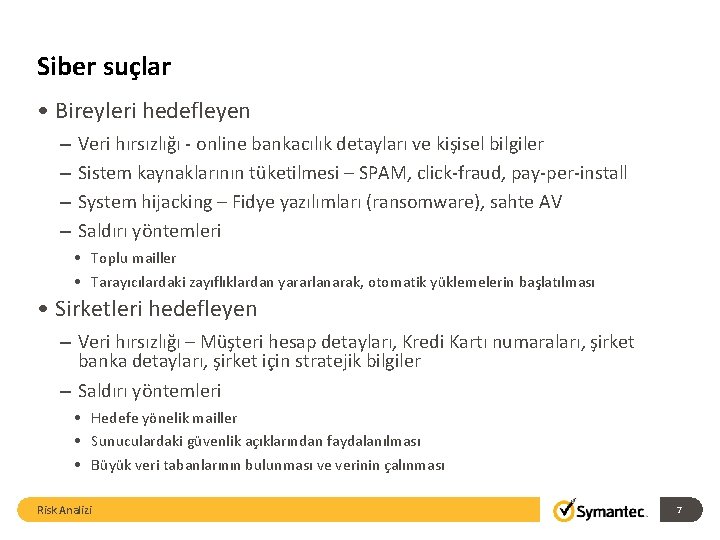

Siber suçlar • Bireyleri hedefleyen – – Veri hırsızlığı - online bankacılık detayları ve kişisel bilgiler Sistem kaynaklarının tüketilmesi – SPAM, click-fraud, pay-per-install System hijacking – Fidye yazılımları (ransomware), sahte AV Saldırı yöntemleri • Toplu mailler • Tarayıcılardaki zayıflıklardan yararlanarak, otomatik yüklemelerin başlatılması • Sirketleri hedefleyen – Veri hırsızlığı – Müşteri hesap detayları, Kredi Kartı numaraları, şirket banka detayları, şirket için stratejik bilgiler – Saldırı yöntemleri • Hedefe yönelik mailler • Sunuculardaki güvenlik açıklarından faydalanılması • Büyük veri tabanlarının bulunması ve verinin çalınması Risk Analizi 7

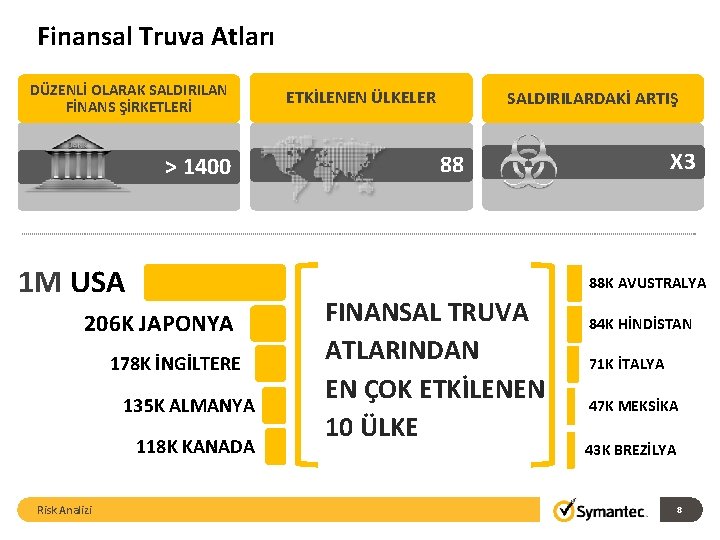

Finansal Truva Atları DÜZENLİ OLARAK SALDIRILAN FİNANS ŞİRKETLERİ > 1400 1 M USA 206 K JAPONYA 178 K İNGİLTERE 135 K ALMANYA 118 K KANADA Risk Analizi ETKİLENEN ÜLKELER SALDIRILARDAKİ ARTIŞ X 3 88 88 K AVUSTRALYA FINANSAL TRUVA ATLARINDAN EN ÇOK ETKİLENEN 10 ÜLKE 84 K HİNDİSTAN 71 K İTALYA 47 K MEKSİKA 43 K BREZİLYA 8

Fidye Yazılımları 500% ARTIŞ Risk Analizi 9

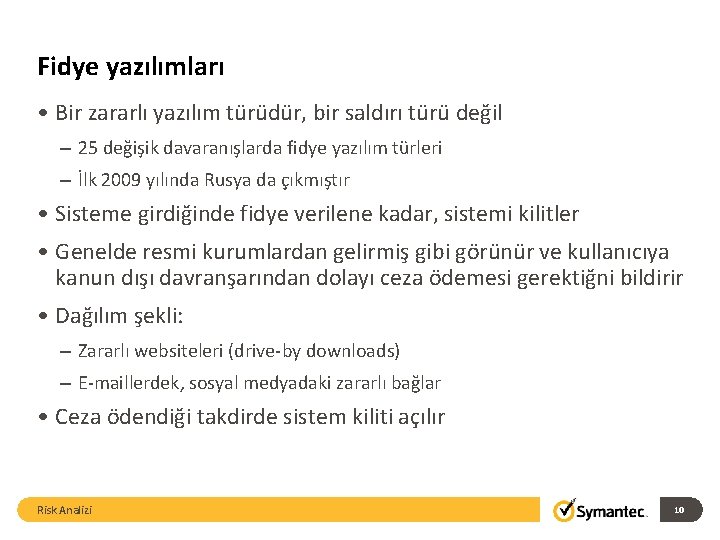

Fidye yazılımları • Bir zararlı yazılım türüdür, bir saldırı türü değil – 25 değişik davaranışlarda fidye yazılım türleri – İlk 2009 yılında Rusya da çıkmıştır • Sisteme girdiğinde fidye verilene kadar, sistemi kilitler • Genelde resmi kurumlardan gelirmiş gibi görünür ve kullanıcıya kanun dışı davranşarından dolayı ceza ödemesi gerektiğni bildirir • Dağılım şekli: – Zararlı websiteleri (drive-by downloads) – E-maillerdek, sosyal medyadaki zararlı bağlar • Ceza ödendiği takdirde sistem kiliti açılır Risk Analizi 10

Risk Analizi 11

Risk Analizi 12

siber suçlar Risk Analizi espiyonaj sabotaj 13

Siber Espiyonaj • Hedefe yönelik saldırılar / APTs – Advanced Persistent Threats • Saldırganlar – Devlet destekli hacker’lar – Çin – Rusya – ABD ve İngiltere • Amaç – Devlet ya da şirket sırları • Saldırı türü – Spearphishing emails – Watering hole sites • Aurora, Nitro, Night. Dragon, Taidoor, Elderwood, Hangover, Hidden. Lynx, Dragonfly, Turla 14 Risk Analizi

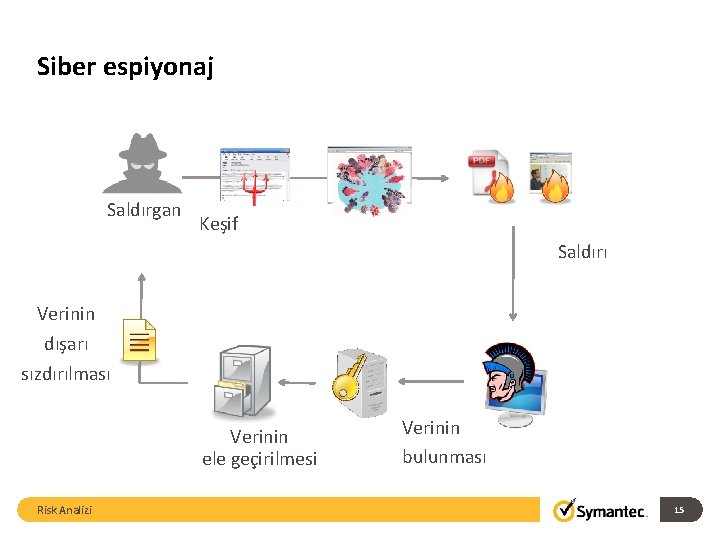

Siber espiyonaj Saldırgan Keşif Saldırı Verinin dışarı sızdırılması Verinin ele geçirilmesi Risk Analizi Verinin bulunması 15

Siber suclar Risk Analizi espiyonaj sabotaj 16

Siber Sabotaj • Siber savaşlar? • Kritik altyapılara ve askeri tesisatlara yapılan uluslararası saldırılar • Estonia Denial of Service attacks (April 2007) – Sovyet heykellerinden birinin kaldırılması yüzünden – Binlerce bilgisayar Estonya’nın önemli sitelerine saldırır – Esonya’nın interneti günlerce kesintiye uğramış, bu yüzden de ekonomik kriz • Stuxnet/Duqu (2010) – Iran’nın nükleer programına saldırı – Natanz’taki uranyum zenginleştirme merkezine sabotaj • Shamoon (2012) – Orta doğudaki petrol ve enerji şirketlerine saldırı – Cutting Sword of Justice ( )ﺳﻴﻒ ﺍﻟﻌﺪﺍﻟﺔ ﺍﻟﻘﺎﻃﻊ politik nedenlerden dolayı üstlenmiştir • Jokra (2013) – Güney Kore’deki bankalar ve broadcast şirketlerindeki bilgisayarlara saldırı – Bankalar, ATM ler de etkilenmiştir Risk Analizi 17

Bir Zavallı Programın Analiz Süreci Risk Analizi CUTTING EDGE 2014 18

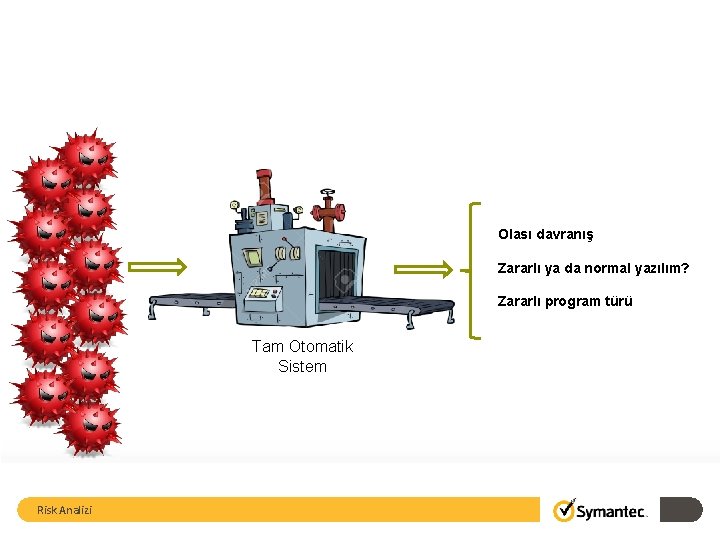

Olası davranış Zararlı ya da normal yazılım? Zararlı program türü Analiz 19 Risk Analizi

Olası davranış Zararlı ya da normal yazılım? Zararlı program türü Yazılım Analisti 20 Risk Analizi

Olası davranış Zararlı ya da normal yazılım? Zararlı program türü Tam Otomatik Sistem 21 Risk Analizi

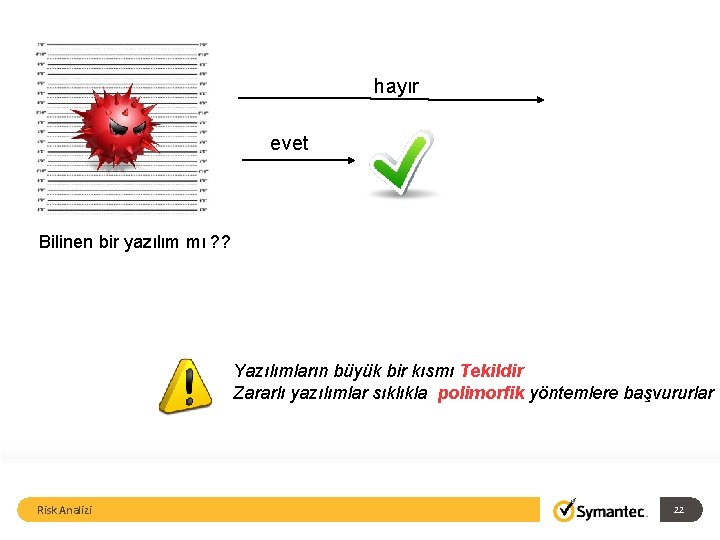

hayır evet Bilinen bir yazılım mı ? ? Yazılımların büyük bir kısmı Tekildir Zararlı yazılımlar sıklıkla polimorfik yöntemlere başvururlar Risk Analizi 22

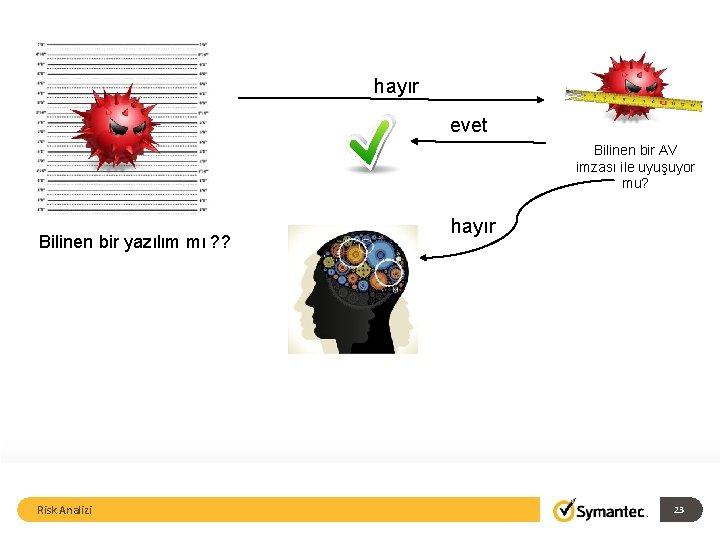

hayır evet Bilinen bir AV imzası ile uyuşuyor mu? Bilinen bir yazılım mı ? ? Risk Analizi hayır 23

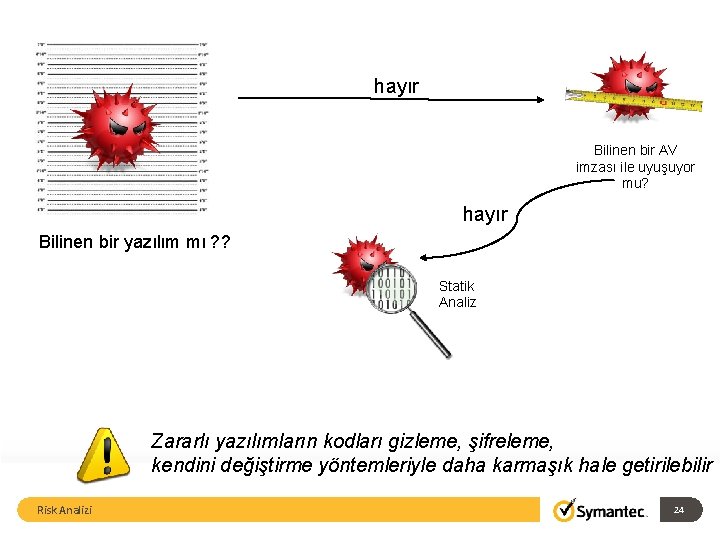

hayır Bilinen bir AV imzası ile uyuşuyor mu? hayır Bilinen bir yazılım mı ? ? Statik Analiz Zararlı yazılımların kodları gizleme, şifreleme, kendini değiştirme yöntemleriyle daha karmaşık hale getirilebilir Risk Analizi 24

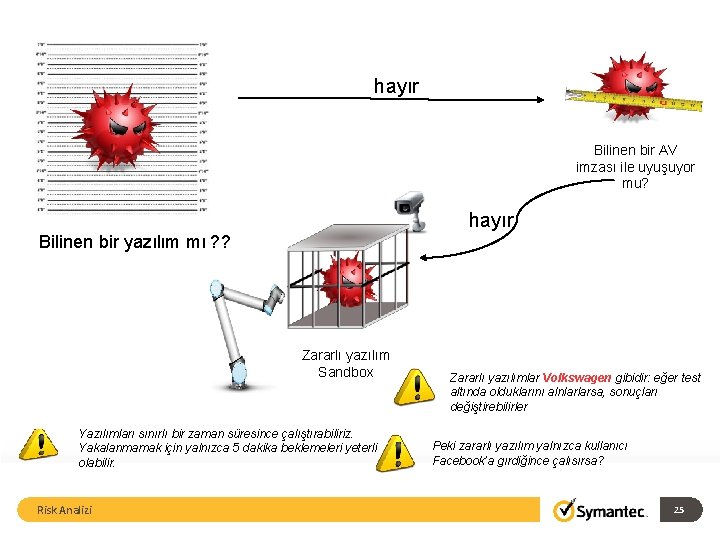

hayır Bilinen bir AV imzası ile uyuşuyor mu? hayır Bilinen bir yazılım mı ? ? Zararlı yazılım Sandbox Yazılımları sınırlı bir zaman süresince çalıştırabiliriz. Yakalanmamak için yalnızca 5 dakika beklemeleri yeterli olabilir. Risk Analizi Zararlı yazılımlar Volkswagen gibidir: eğer test altında olduklarını alnlarlarsa, sonuçları değiştirebilirler Peki zararlı yazılım yalnızca kullanıcı Facebook’a gırdiğince çalısırsa? 25

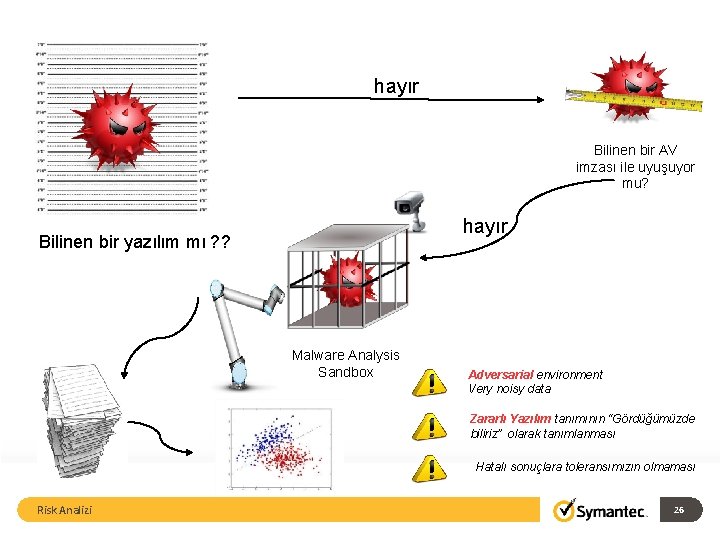

hayır Bilinen bir AV imzası ile uyuşuyor mu? hayır Bilinen bir yazılım mı ? ? Malware Analysis Sandbox Adversarial environment Very noisy data Zararlı Yazılım tanımının “Gördüğümüzde biliriz” olarak tanımlanması Hatalı sonuçlara toleransımızın olmaması Risk Analizi 26

Bunlar yalnızca bir yazılımın düzgün analizinin yapılması için gerekli adımlardı… Risk Analizi CUTTING EDGE 2014 27

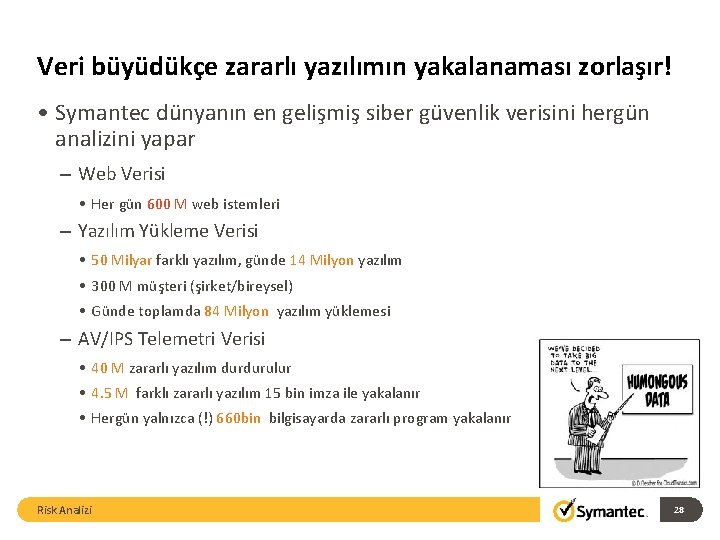

Veri büyüdükçe zararlı yazılımın yakalanaması zorlaşır! • Symantec dünyanın en gelişmiş siber güvenlik verisini hergün analizini yapar – Web Verisi • Her gün 600 M web istemleri – Yazılım Yükleme Verisi • 50 Milyar farklı yazılım, günde 14 Milyon yazılım • 300 M müşteri (şirket/bireysel) • Günde toplamda 84 Milyon yazılım yüklemesi – AV/IPS Telemetri Verisi • 40 M zararlı yazılım durdurulur • 4. 5 M farklı zararlı yazılım 15 bin imza ile yakalanır • Hergün yalnızca (!) 660 bin bilgisayarda zararlı program yakalanır Risk Analizi 28

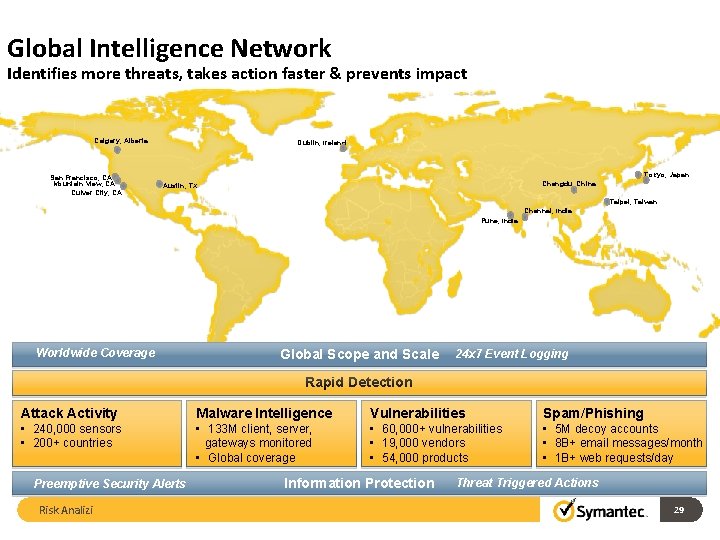

Global Intelligence Network Identifies more threats, takes action faster & prevents impact Calgary, Alberta San Francisco, CA Mountain View, CA Culver City, CA Dublin, Ireland Tokyo, Japan Chengdu, China Austin, TX Taipei, Taiwan Chennai, India Pune, India Worldwide Coverage Global Scope and Scale 24 x 7 Event Logging Rapid Detection Attack Activity Malware Intelligence Vulnerabilities Spam/Phishing • 240, 000 sensors • 200+ countries • 133 M client, server, gateways monitored • Global coverage • 60, 000+ vulnerabilities • 19, 000 vendors • 54, 000 products • 5 M decoy accounts • 8 B+ email messages/month • 1 B+ web requests/day Preemptive Security Alerts Risk Analizi Information Protection Threat Triggered Actions 29

Siber güvenlikte yeni bir çağ • Şimdiye kadar zararlı yazılım yakama sistemleri: – Önleme, Yakalama, Analiz – Bu yöntemlerin çoğu gerçekte kullanılamıyor • Eğer siber saldırganların hedef alacağı bilgisayarları önceden tahmin edebilirsek: – Daha karmaşık, pahalı zararlı yazılım yakalama sistemlerini aktive edebiliriz – Daha ayrıntılı veri toplayabiliriz – Güvenlik ayarlarını değiştirebiliriz Risk Analizi 30

Geçmiçini ne kadar iyi bilirsen, geleceğini o kadar iyi tahmin edersin W. Churchill Risk Analizi 31

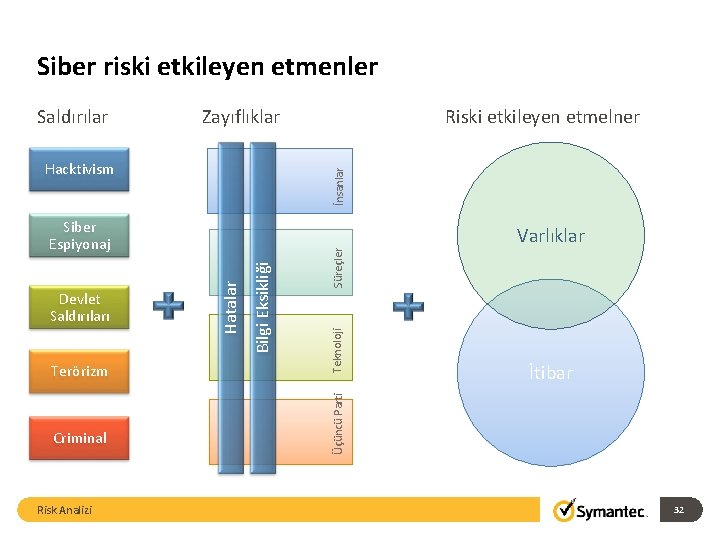

Siber riski etkileyen etmenler Zayıflıklar İnsanlar Hacktivism Siber Espiyonaj Criminal Risk Analizi Süreçler Bilgi Eksikliği Teknoloji Terörizm Varlıklar Hatalar Devlet Saldırıları Riski etkileyen etmelner İtibar Üçüncü Parti Saldırılar 32

Temiz bir geçmiş sonsuza kadar devam etmez … • Risk analizi için temel sorular: – Siber saldırılara mağdur olmuş bilgisayarların gelecekte yeniden saldırıya uğrama olasılığı daha mı yüksektir? – Hiç saldırıya uğramayanlar daha mı güvendedir. I? • Eğer cevep Evetse: – Saldırıya uğramış insanların riske yatıklık olasılığının nasıl heseplanacağı bellidir – Peki diğerleri? • Doğru risk değerlendirme yöntemi için : – Saldırılar ile ilgili bilgiler – Saldırılar ile dolaylı olarak alakalı bilgiler Risk Analizi 33

Güvenlik ekosisteminde en zayıf halka • Siber riski arttıran kullanıcılar – Siber saldırılardan bihaber kullanıcılar – Dikkatsiz kullanıcılar – İçimizdeki saldırganlar Risk Analizi 34

How do we do the risk prediction? Risk Analizi 35

Sektörlerin hedefe yönelik saldırılara göre risk sıralaması Risk Analizi 36

Mesleğin Riski Risk Analizi 37

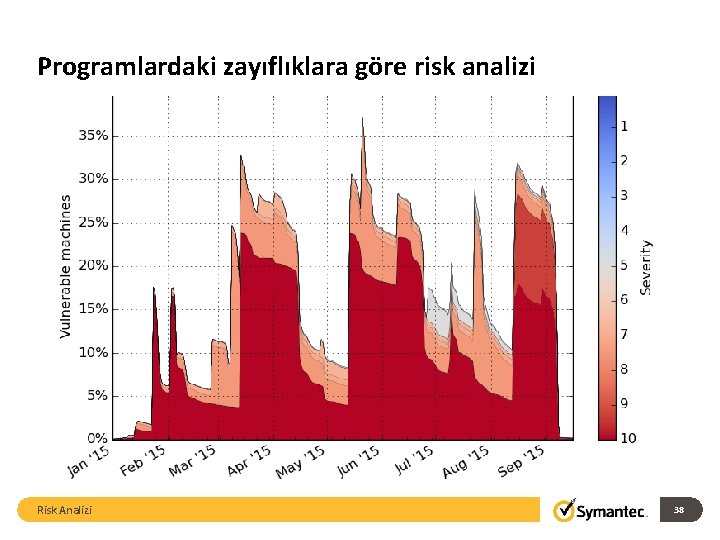

Programlardaki zayıflıklara göre risk analizi Risk Analizi 38

Neden Siber Sigorta? • Siber saldırılar dikkate alınmalıdır çünkü kimse güvende değil – Ya saldırıya uğramışsınızdır ya da farkında değilsinizdir • Risk ile başaçıkabilmenin en iyi yollarından biri sigortadır – Son yıllarda siber sigortaya istek inanılmaz oranda artmıştır • Siber sigorta Pazarı yılda 500% den çok büyümektedir – Pazar büyüklüğü: 8 milyar dolar • Bu pazarın büyümesiyle birlikte sistemin ne kadar sorunlu ortaya çıkmıştır – Standardize edilmemiş siber sigorta fiyatları ve sözleşmeleri – Geleneksel risk değerlendirme yöntemleri veri eksikliğinden dolayı yetersizdir Risk Analizi 39

Problem Risk Değerlendirmesi ve Olası Kayıp Analizi • Doğru risk değerlendirmesi için acil istek – Şirketler doğru yatırım ve risk önleme kararları için, risk hesaplamasına ihtiyaç duyarlar – Şimdiki risk değerlendirme yöntemleri abartılı risk hesaplamaları yaparlar • Doğru risk analizi zor bir iştir! – Veri eksikliği – Siber ekosisteminin dinamik özellikleri • Yeni teknolojiler, yeni saldırılar, yeni trendler, … – Risk etkileyen aktör sayısının fazla oluşu Risk Analizi 40

Teşekkürler! Copyright © 201 Symantec Corporation. All rights reserved. Symantec and the Symantec Logo are trademarks or registered trademarks of Symantec Corporation or its affiliates in the U. S. and other countries. Other names may be trademarks of their respective owners. This document is provided for informational purposes only and is not intended as advertising. All warranties relating to the information in this document, either express or implied, are disclaimed to the maximum extent allowed by law. The information in this document is subject to change without notice. Risk Analizi 41

- Slides: 41