SEGURIDAD INFORMTICA Meissa Garca Aclaraciones sobre el producto

SEGURIDAD INFORMÁTICA Meissa García

Aclaraciones sobre el producto digital � Este producto digital tiene como objetivo principal plasmar en el aula lo aprendido en el curso MOOC sobre Seguridad, privacidad e identidad digital en el entorno escolar. � El tema que se trata es la Seguridad Informática. � El producto digital está compuesto de una presentación power point, que se detalla a continuación y que se expondrá en el aula, y un ejercicio de competición online, en el que los alumnos y alumnas demostrarán lo aprendido. � Este producto digital va dirigido a alumnos/as de bachillerato. � Para mejor visualización de esta presentación

ÍNDICE 1. 2. 3. 4. 5. 6. 7. 8. 9. 10. Definición Propiedades Origen Contras qué nos protegemos Análisis y control de riesgos Elementos a proteger Tipos de seguridad Mecanismos de seguridad ¡Competición de conocimientos! Para finalizar

1. DEFINICIÓN ¿Qué es la Seguridad Informática? � La Seguridad Informática es la disciplina que se ocupa de diseñar las normas, procedimientos, métodos y técnicas destinados a conseguir un sistema informático confiable. � Es el conjunto de acciones, herramientas y dispositivos cuyo objetivo es dotar a un sistema informático de integridad y confidencialidad.

2. PROPIEDADES Propiedades de un sistema informático seguro: � Confidencialidad: Garantiza que sólo quien está autorizado es capaz de acceder. � Integridad: Garantiza que los diferentes elementos son auténticos y no han sido alterados de forma no autorizada. � Disponibilidad: Garantiza que los elementos pueden usarse siempre quesea necesario. � Autenticación. Garantizar que un elemento es quien dice ser o ha sido realizado o modificado por quien dice. � No repudio o irrenunciabilidad. Garantizar que ningún elemento puede negar una acción que ha realizado. � No repudio en origen. El emisor no puede negar la acción. � No repudio en destino. El receptor no puede negar la acción.

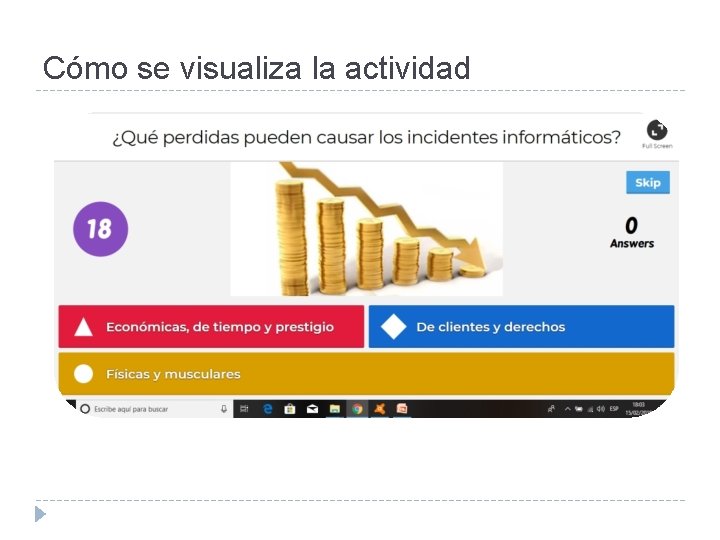

3. ORIGEN ¿Por qué fortificar nuestros sistemas? Los incidentes de seguridad pueden causar pérdidas de distintos tipos: �Económicas �Tiempo �Prestigio �Clientes �Derechos

4. CONTRA QUÉ NOS PROTEGEMOS � Nosotros mismos: borrar archivos sin darnos cuenta, eliminar programas necesarios para seguridad o aceptar correos perjudiciales para el sistema. � Accidentes y averías: causan daos en el ordenador y se pierden datos importantes. � Usuarios intrusos: acceso no deseado a datos, desde el mismo ordenador u otro equipo de la red. � Software maliciosos o malware: programas que aprovechan un acceso a nuestro ordenador (por correos electrónico, la navegación por páginas web falsas o infectadas, transmisión de archivos contaminados, etc) para instalarse y obtener información, dañar el sistema o inutilizarlo.

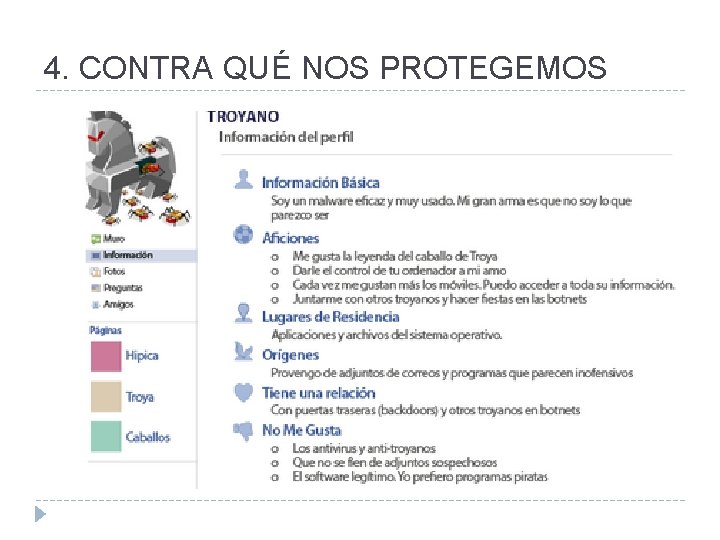

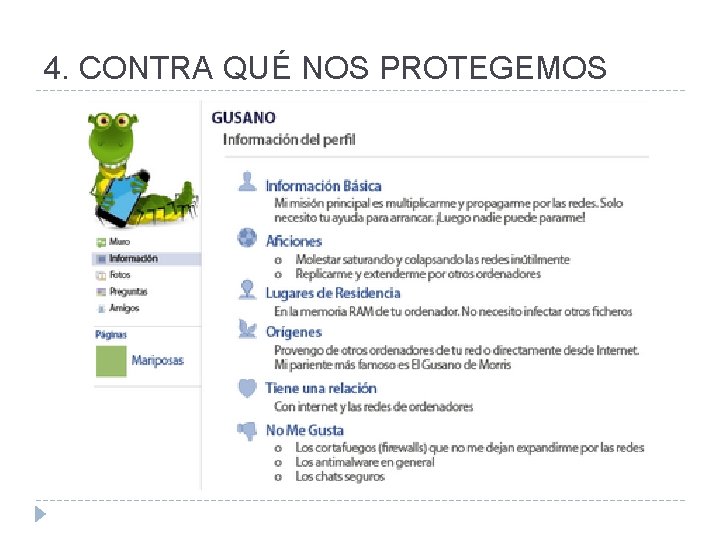

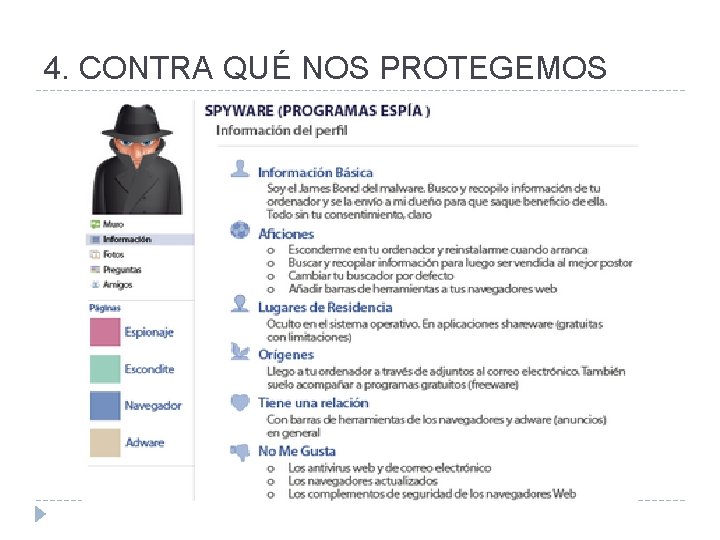

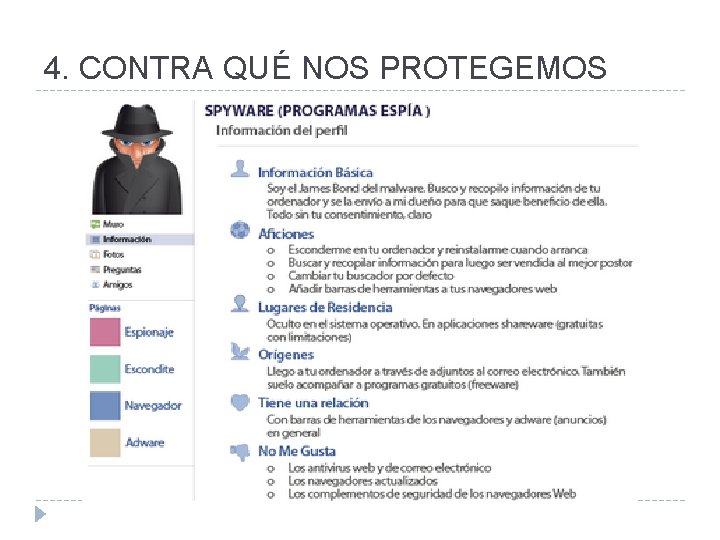

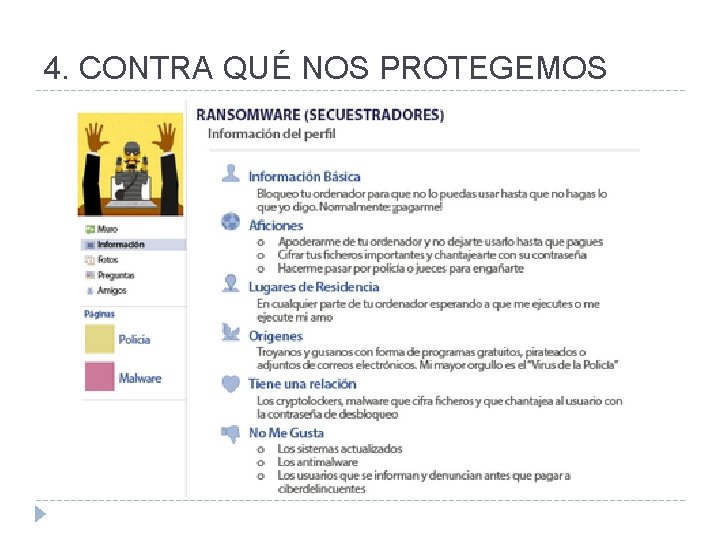

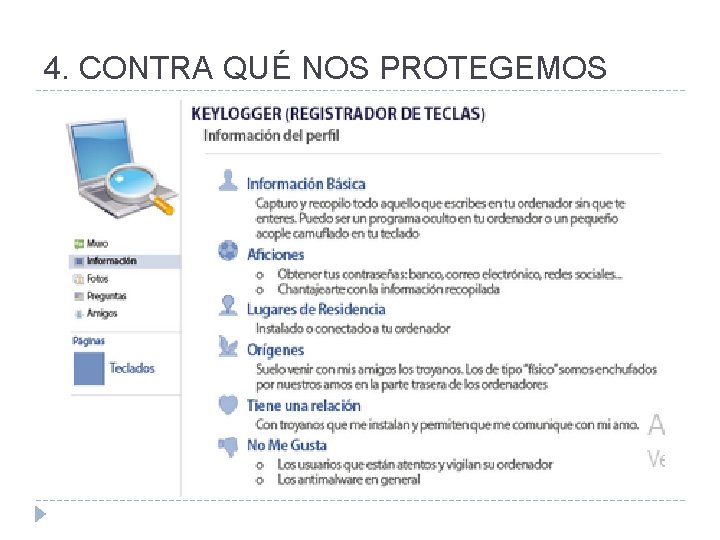

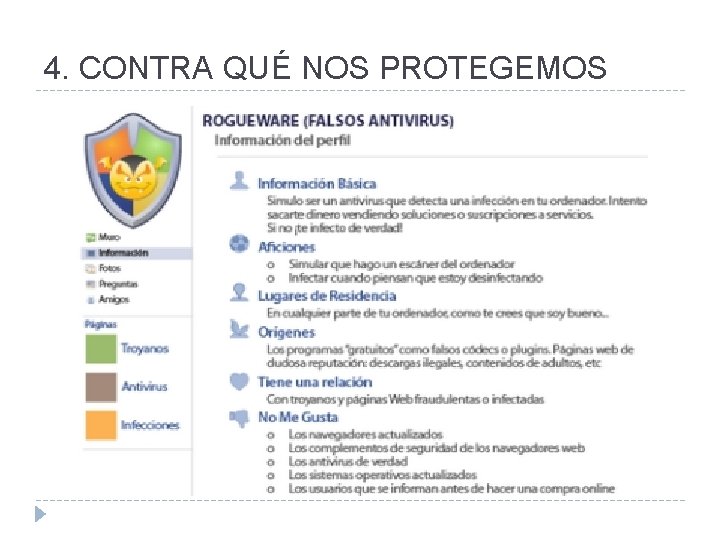

4. CONTRA QUÉ NOS PROTEGEMOS � Software maliciosos o malware: � Virus informático � Gusano informático � Troyano � Espía � Ransomware � Keylogger � Rogueware

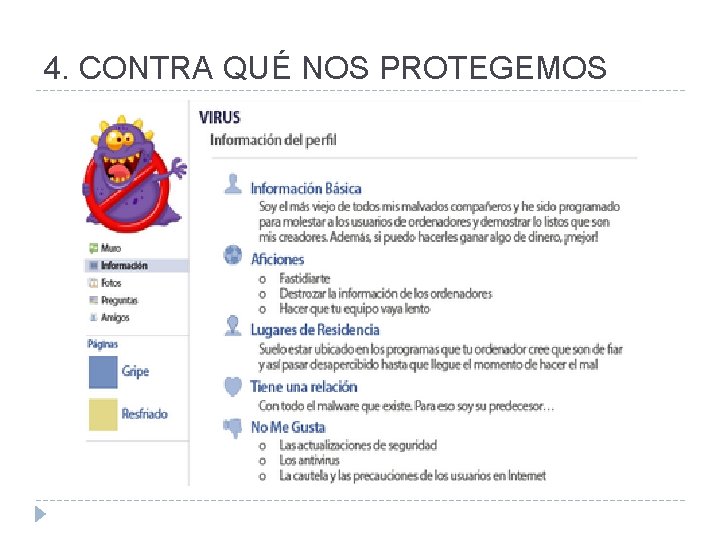

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

4. CONTRA QUÉ NOS PROTEGEMOS

5. ANÁLISIS Y CONTROL DE RIESGOS A la hora de fortificar un sistema informático tenemos que: � Analizar los elementos que lo componen y a que son vulnerables. � Analizar las posibles amenazas presentes y el riesgo o probabilidad de que se materialicen. � Estudiar el impacto que provocarían (a veces es difícil). � Seleccionar posibles contramedidas activas o pasivas.

6. ELEMENTOS A PROTEGER � Recursos físicos (hardware, suministros) � Recursos lógicos (software) � Información (datos) � Equipo humano (personal) � Actividades o Servicios instalaciones y

7. TIPOS DE SEGURIDAD � Pasivas: actúan una vez producido el incidente de seguridad para minimizar su repercusión y/o facilitar la recuperación del mismo. Son medidas correctivas: Uso de hardware adecuado frente accidentes y averías (refrigeración del sistema, conexiones eléctricas adecuadas, utilización de dispositivos SAI, etc). � Realización de copias de seguridad de datos y del sistema operativo en más de un soporte y en distintas ubicaciones físicas. � � Activas: evitan o reducen los riesgos que amenazan al sistema. Son medidas preventivas: Empleo de contraseñas adecuadas. � Encriptación de los datos. � Uso de software de seguridad informática. �

8. MECANISMOS DE SEGURIDAD 8. 1. Redundancia. 8. 2. Control de acceso. 8. 3. Antivirus. 8. 4. Antispam. 8. 5. Seguridad perimetral: Cortafuegos y elementos similares. 8. 6. Cifrado de datos, firma y certificados digitales (criptografía).

8. 1. REDUNDANCIA � Los sistemas redundantes son aquellos en los que se repiten aquellos datos o hardware de carácter crítico que se quiere asegurar ante los posibles fallos que puedan surgir por su uso continuado. � Se presenta como una solución a los problemas de protección y confiabilidad. � Este tipo de sistemas se encarga de realizar el mismo proceso en más de una estación, ya que si por algún motivo alguna dejara de funcionar o colapsara, inmediatamente otro tendría que ocupar su lugar y realizar las tareas del anterior.

8. 2. CONTROL DE ACCESO � Es el proceso de conceder permisos a usuarios o grupos de acceder a objetos tales como ficheros o impresoras en la red. � El control de acceso está basado en tres conceptos fundamentales: Identificación: acción por parte de un usuario de presentar su identidad a un sistema, usualmente se usa un identificador de usuario. Establece que el usuario es responsable de las acciones que lleve a cabo en el sistema. � Autenticación: verificación de que el usuario que trate de identificarse es válido, usualmente se implementa con una contraseña en el momento de iniciar una sección. � Autorización. � � Un ejemplo sería el certificado digital.

8. 3. ANTIVIRUS Programas cuyo objetivo es detectar, impedir la ejecución y/o o eliminar virus informáticos. � Funcionamiento: compara archivos analizados del ordenador con su propia base de datos de archivos maliciosos, también llamados firmas. También funcionan con sistemas heurísicos: analiza el código interno del archivo y determina si se trata de un virus aunque no se encentre en su base de datos de firmas. � Niveles de protección: Nivel de residente: ejecuta y analiza de forma continua los programas que se ejecutan en ele ordenador, correos, webs, etc. Consume recursos del ordenado y puede ralentizar su funcionamiento. � Nivel de análisis completo: análisis de todo el ordenador (archivos del disco duro, del sector de arranque, e la memoria �

8. 4. ANTISPAM Método para prevenir el "correo basura“, utilizado tanto por usuarios finales como por proveedores de servicios de correo electrónico. Las técnicas antispam se diferencian en cuatro categorías: � las que requieren acciones por parte humana, � las que de manera automática son los mismos correos electrónicos los administradores, � las que se automatizan por parte de los remitentes de correos electrónicos, � las empleadas por los investigadores y funcionarios encargados de hacer cumplir las leyes.

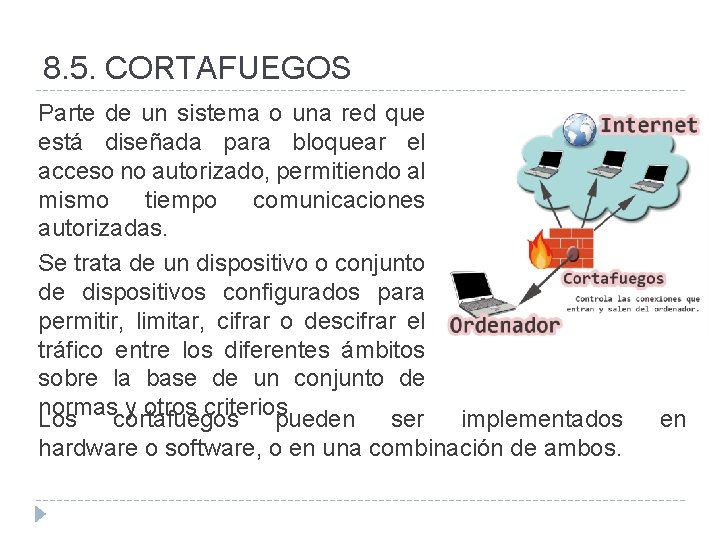

8. 5. CORTAFUEGOS Parte de un sistema o una red que está diseñada para bloquear el acceso no autorizado, permitiendo al mismo tiempo comunicaciones autorizadas. Se trata de un dispositivo o conjunto de dispositivos configurados para permitir, limitar, cifrar o descifrar el tráfico entre los diferentes ámbitos sobre la base de un conjunto de normas y otros criterios. Los cortafuegos pueden ser implementados hardware o software, o en una combinación de ambos. en

8. 6. CRIPTOGRAFÍA � Es el cifrado de información para proteger archivos, comunicaciones y claves. � La necesidad de proteger mensaje ha existido desde la antigüedad. Ya en tiempos de los romanos Julio César introdujo un sistema de cifrado para comunicarse con sus generales. � El mensaje cifrado sólo puede ser legible por el destinatario tras su desencriptación.

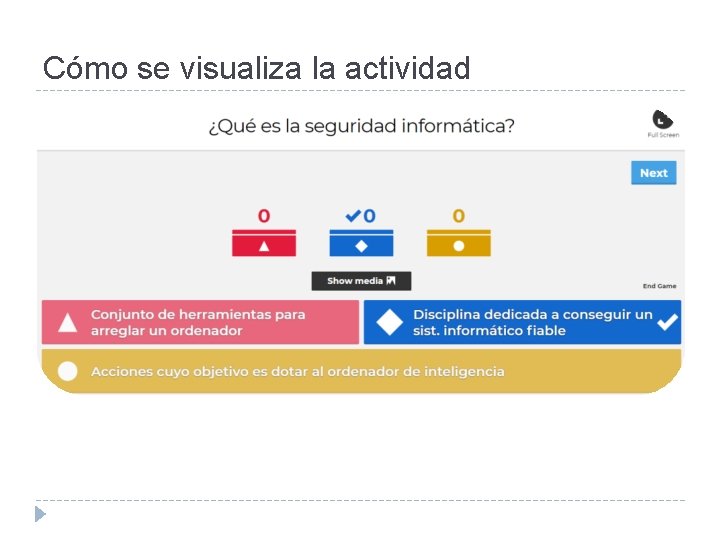

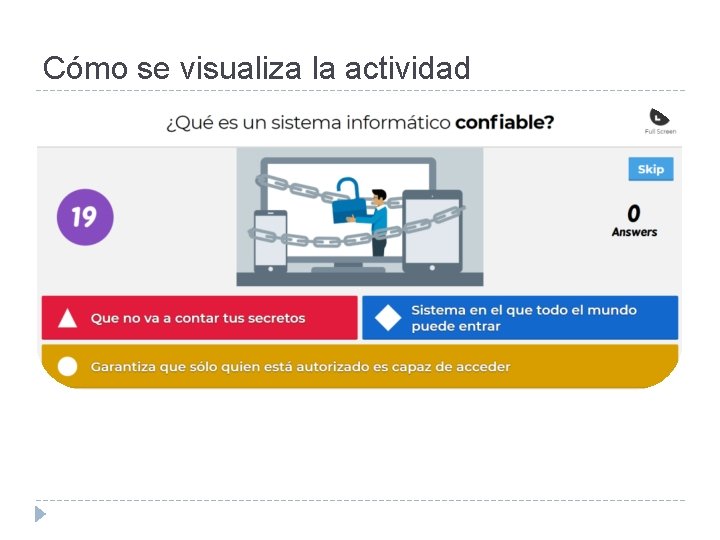

9. ¡Competición de conocimientos! � Una vez abordado el tema, vamos a hacer ver a los alumnos el grado de asimilación de los conocimientos aprendidos. � La prueba se realizará mediante un juego de competición online, con la aplicación Kahoot. � A los alumnos y alumnas sólo hay que facilitarles un código PIN que les permite acceder al juego en el enlace, https: //kahoot. it/ � En nuestro caso el PIN es: 22318

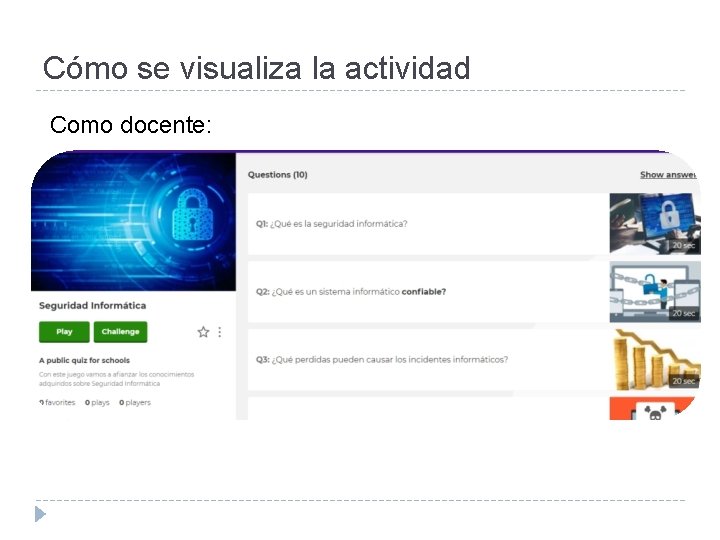

Cómo se visualiza la actividad Como docente:

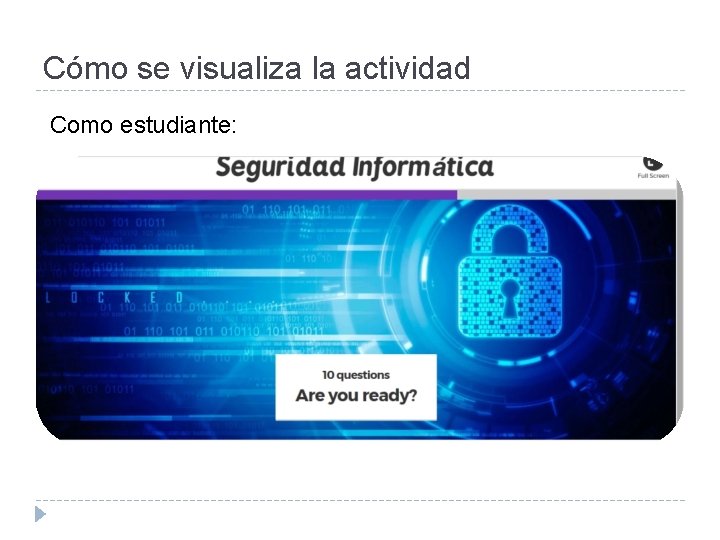

Cómo se visualiza la actividad Como estudiante:

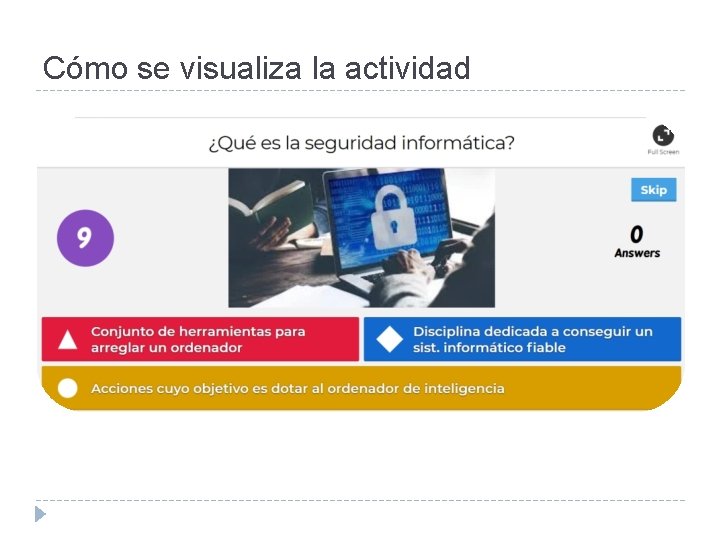

Cómo se visualiza la actividad

Cómo se visualiza la actividad

Cómo se visualiza la actividad

Cómo se visualiza la actividad

10. Para finalizar este trabajo, he elaborado un vídeo en el que se ve un simulacro de la prueba que realizaré con los alumnos y alumnas en el aula. Os dejo el enlace del mismo: https: //www. youtube. com/watch? v=s. CJ 1 Ww. Dq 66 E&fe ature=youtu. be ¡Muchas gracias por vuestra atención!

- Slides: 34