SEGURIDAD EN LA COMPUTADORA Tema Seguridad informtica Recordando

- Slides: 79

SEGURIDAD EN LA COMPUTADORA

Tema: Seguridad informática Recordando ¿Qué es un sistema informático? informático Es el conjunto que resulta de la integración de cuatro elementos: Hardware, software, datos y usuarios ¿Cuál es el objetivo de integrar estos componentes? Hacer posible el procesamiento automático de los datos, datos mediante el uso de computadores.

Tema: Seguridad informática Recordando ¿Qué son datos? datos Símbolos que representan hechos, situaciones, condiciones o valores. Los datos son la materia prima que procesamos para producir información. ¿Qué es la información? información El resultado de procesar o transformar los datos. La información es significativa para el usuario.

Tema: Seguridad informática Conceptos Como consecuencia de la amplia difusión de la tecnología informática, la información: información Se almacena y se procesa en computadores, que pueden ser independientes o estar conectados a sistemas de redes. Puede ser confidencial para algunas personas o para instituciones completas. No está centralizada y puede tener alto valor.

Tema: Seguridad informática Conceptos Como consecuencia de la amplia difusión de la tecnología informática, la información: información Puede utilizarse para fines poco éticos. Puede divulgarse sin autorización de su propietario. Puede estar sujeta a robos, sabotaje o fraudes. Puede ser alterada, destruida y mal utilizada.

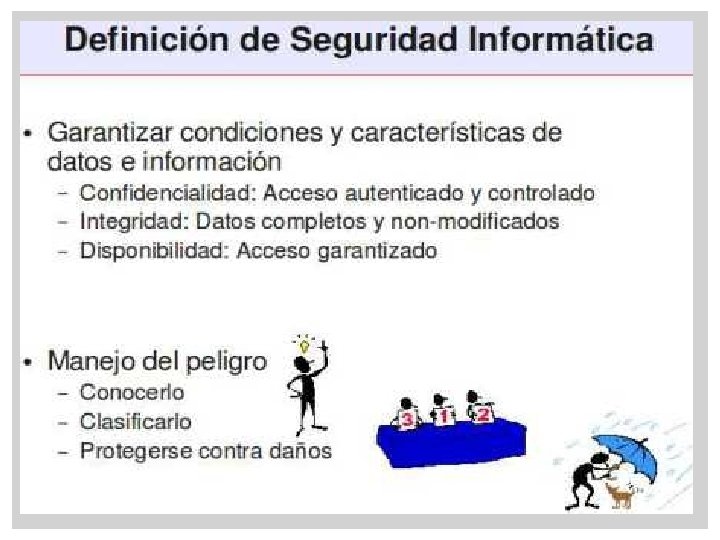

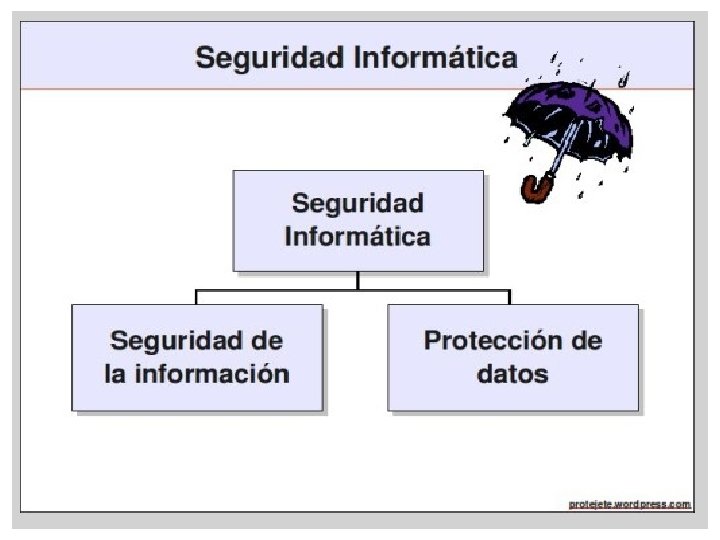

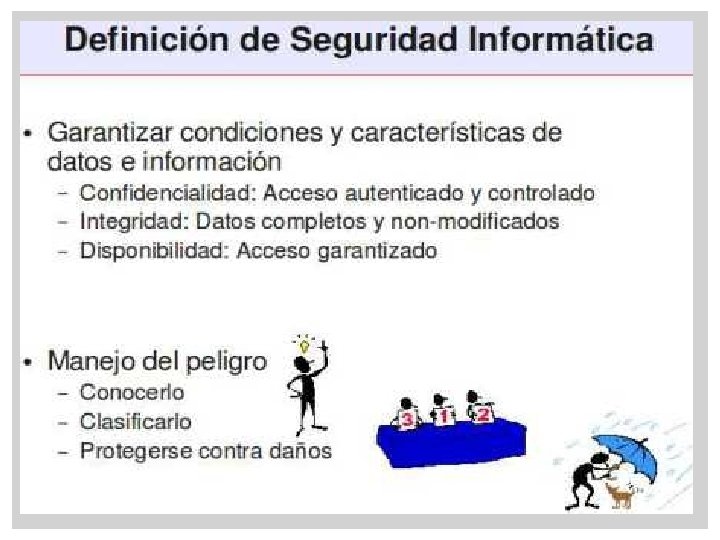

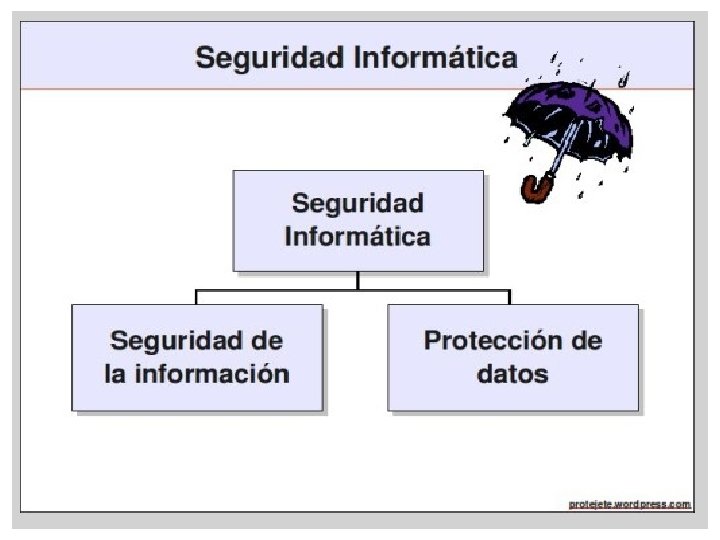

Tema: Seguridad informática Conceptos La Seguridad Informática (S. I. ) es la disciplina que se ocupa de diseñar las normas, procedimientos, métodos y técnicas, orientados a proveer condiciones seguras y confiables, para el procesamiento de datos en sistemas informáticos La decisión de aplicarlos es responsabilidad de cada usuario. Las consecuencias de no hacerlo … también.

Tema: Seguridad informática Principios de Seguridad Informática Para lograr sus objetivos, la seguridad informática se fundamenta en tres principios, que debe cumplir todo sistema informático: Confidencialidad Integridad Disponibilidad

Tema: Seguridad informática Principios de Seguridad Informática Confidencialidad Se refiere a la privacidad de los elementos de información almacenados y procesados en un sistema informático. Basándose en este principio, las herramientas de seguridad informática deben proteger al sistema de invasiones, intrusiones y accesos, por parte de personas o programas no autorizados. Este principio es particularmente importante en sistemas distribuidos, es decir, aquellos en los que usuarios, computadores y datos residen en localidades diferentes, pero están física y lógicamente interconectados.

Tema: Seguridad informática Principios de Seguridad Informática Integridad Se refiere a la validez y consistencia de los elementos de información almacenados y procesados en un sistema informático. Basándose en este principio, las herramientas de seguridad informática deben asegurar que los procesos de actualización estén sincronizados y no se dupliquen, de forma que todos los elementos del sistema manipulen adecuadamente los mismos datos. Este principio es particularmente importante en sistemas descentralizados, es decir, aquellos en los que diferentes usuarios, computadores y procesos comparten la misma información.

Tema: Seguridad informática Principios de Seguridad Informática Disponibilidad Se refiere a la continuidad de acceso a los elementos de información almacenados y procesados en un sistema informático. Basándose en este principio, las herramientas de Seguridad Informática deben reforzar la permanencia del sistema informático, en condiciones de actividad adecuadas para que los usuarios accedan a los datos con la frecuencia y dedicación que requieran. Este principio es particularmente importante en sistemas informáticos cuyo compromiso con el usuario, es prestar servicio permanente.

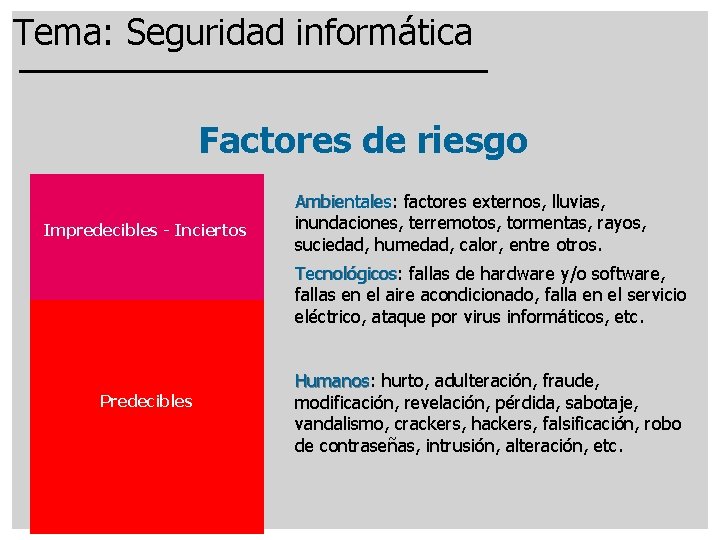

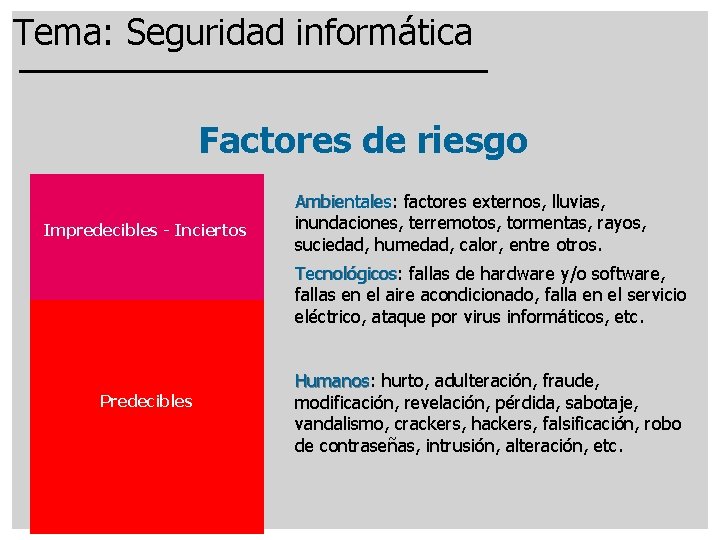

Tema: Seguridad informática Factores de riesgo Impredecibles - Inciertos Ambientales: Ambientales factores externos, lluvias, inundaciones, terremotos, tormentas, rayos, suciedad, humedad, calor, entre otros. Tecnológicos: Tecnológicos fallas de hardware y/o software, fallas en el aire acondicionado, falla en el servicio eléctrico, ataque por virus informáticos, etc. Predecibles Humanos: Humanos hurto, adulteración, fraude, modificación, revelación, pérdida, sabotaje, vandalismo, crackers, hackers, falsificación, robo de contraseñas, intrusión, alteración, etc.

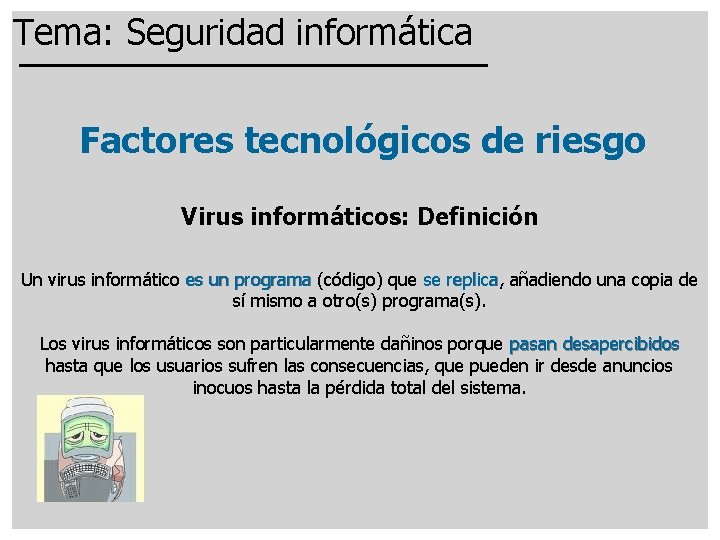

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Definición Un virus informático es un programa (código) que se replica, replica añadiendo una copia de sí mismo a otro(s) programa(s). Los virus informáticos son particularmente dañinos porque pasan desapercibidos hasta que los usuarios sufren las consecuencias, que pueden ir desde anuncios inocuos hasta la pérdida total del sistema.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Características Sus principales características son: Auto-reproducción Es la capacidad que tiene el programa de replicarse ( hacer copias de sí mismo), mismo sin intervención o consentimiento del usuario. Infección: Infección Es la capacidad que tiene el código de alojarse en otros programas, programas diferentes al portador original.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Propósitos Afectar el software: software Sus instrucciones agregan nuevos archivos al sistema o manipulan el contenido de los archivos existentes, eliminándolo parcial o totalmente. Afectar el hardware: hardware Sus instrucciones manipulan los componentes físicos. Su principal objetivo son los dispositivos de almacenamiento secundario y pueden sobrecalentar las unidades, disminuir la vida útil del medio, destruir la estructura lógica para recuperación de archivos (FAT) y otras consecuencias.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Clasificación La inmensa cantidad de virus existentes, sus diferentes propósitos, propósitos sus variados comportamientos y sus diversas consecuencias, consecuencias convierten su clasificación en un proceso complejo y polémico. A continuación se presentan las categorías que agrupan a la mayoría de los virus conocidos. Sin embargo, es importante considerar que la aparición diaria de virus cada vez más sofisticados, puede llevar al surgimiento de nuevas categorías en cualquier momento.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Clasificación Virus genérico o de archivo: archivo Se aloja como un parásito dentro de un archivo ejecutable y se replica en otros programas durante la ejecución. Los genéricos acechan al sistema esperando que se satisfaga alguna condición (fecha del sistema o número de archivos en un disco). Cuando esta condición “catalizadora” se presenta, el virus inicia su rutina de destrucción.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Clasificación Virus mutante: mutante En general se comporta igual que el virus genérico, pero en lugar de replicarse exactamente, genera copias modificadas de sí mismo Virus recombinables: recombinables Se unen, intercambian sus códigos y crean nuevos virus. Virus “Bounty Hunter” Hunter (caza-recompensas): Están diseñados para atacar un producto antivirus particular.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Clasificación Virus específicos para redes: redes Coleccionan contraseñas de acceso a la red, para luego reproducirse y dispersar sus rutinas destructivas en todos los computadores conectados. Virus de sector de arranque: arranque Se alojan en la sección del disco cuyas instrucciones se cargan en memoria al inicializar el sistema. El virus alcanza la memoria antes que otros programas sean cargados e infecta cada nuevo disquete que se coloque en la unidad.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Clasificación Virus de macro: macro Se diseñan para infectar las macros que acompañan a una aplicación específica. Una macro es un conjunto de instrucciones que ejecutan una tarea particular, activada por alguna aplicación específica como MS – Word o MS – Excel. Son virus muy fáciles de programar y se dispersan rápidamente a través de anexos a e-mail, copia de archivos usando disquetes, etc.

Tema: Seguridad informática Factores tecnológicos de riesgo Virus informáticos: Clasificación Virus de Internet: Internet Se alojan en el código subyacente de las páginas web. Cuando el usuario accede a esos sitios en Internet, el virus se descarga y ejecuta en su sistema, pudiendo modificar o destruir la información almacenada. Son de rápida y fácil dispersión, puesto que se alojan y viajan en un medio de acceso multitudinario: Internet.

1. 4 Como se propagan los virus. Mensajes que ejecutan automáticamente programas Ingeniería social Entrada de información en discos de otros usuarios infectados. Instalación de software de dudosa procedencia 1. 5 Métodos de Protección Activos: Antivirus: son programas que tratan de descubrir las trazas que ha dejado un software malicioso, para detectarlo y eliminarlo. Filtros de ficheros: proporciona seguridad Pasivos: -Evitar introducir a tu equipo medios de almacenamiento extraíbles. -No aceptar e-mails de desconocidos.

1. 6 Tipos de virus: Troyano: Consiste en robar información o alterar el sistema del hardware Gusano: Tiene la propiedad de duplicarse a sí mismo Bombas lógicas o de tiempo: Son programas que se activan al producirse un acontecimiento determinado

Tema: Seguridad informática Factores humanos de riesgo Hackers Los hackers son personas con avanzados conocimientos técnicos en el área informática y que enfocan sus habilidades hacia la invasión de sistemas a los que no tienen acceso autorizado. En general, los hackers persiguen dos objetivos: Probar que tienen las competencias para invadir un sistema protegido. Probar que la seguridad de un sistema tiene fallas.

Tema: Seguridad informática Factores humanos de riesgo Crackers Los crackers son personas con avanzados conocimientos técnicos en el área informática y que enfocan sus habilidades hacia la invasión de sistemas a los que no tienen acceso autorizado. En general, los crackers persiguen dos objetivos: Destruir parcial o totalmente el sistema. Obtener un beneficio personal (tangible o intangible) como consecuencia de sus actividades.

SEGURIDAD INFORMÁTICA CONCEPTOS BÁSICOS DE LA SEGURIDAD INFORMÁTICA Entonces, ¿Cómo nos protegemos de la forma más eficiente posible? Determinando queremos proteger (ej: Hardware, datos privados, datos públicos, sistemas, etc) Estableciendo prioridades de los factores a proteger Formando políticas de seguridad Manteniendo la seguridad en el tiempo

SEGURIDAD INFORMÁTICA CONCEPTOS BÁSICOS DE LA SEGURIDAD INFORMÁTICA Debemos enfocarnos en REDUCIR EL RIESGO, y no en tratar de eliminar las amenazas, ya que es imposible. Para eso debemos saber de QUE o QUIENES nos protegemos y también COMO nos atacan.

SEGURIDAD INFORMÁTICA SEGURIDAD EN AMBIENTE DE SERVIDORES PLATAFORMAS WEB Y

Tema: Seguridad informática Mecanismos de Seguridad Informática Conceptos Un mecanismo de seguridad informática es una técnica o herramienta que se utiliza para fortalecer la confidencialidad, la integridad y/o la disponibilidad de un sistema informático. Existen muchos y variados mecanismos de seguridad informática. Su selección depende del tipo de sistema, de su función y de los factores de riesgo que lo amenazan.

Tema: Seguridad informática Mecanismos de Seguridad Informática Clasificación según su función Preventivos: Preventivos Actúan antes de que un hecho ocurra y su función es detener agentes no deseados. Detectivos: Detectivos Actúan antes de que un hecho ocurra y su función es revelar la presencia de agentes no deseados en algún componente del sistema. Se caracterizan por enviar un aviso y registrar la incidencia. Correctivos: Correctivos Actúan luego de ocurrido el hecho y su función es corregir las consecuencias.

Tema: Seguridad informática Mecanismos de Seguridad Informática Ejemplos orientados a fortalecer la confidencialidad Encripción o cifrado de datos: datos Es el proceso que se sigue para enmascarar los datos, datos con el objetivo de que sean incomprensibles para cualquier agente no autorizado. Los datos se enmascaran usando una clave especial y siguiendo una secuencia de pasos pre-establecidos, conocida como “algoritmo de cifrado”. cifrado El proceso inverso se conoce como descifrado, usa la misma clave y devuelve los datos a su estado original.

Tema: Seguridad informática Mecanismos de Seguridad Informática Ejemplos orientados a fortalecer la integridad Software anti-virus: anti-virus Ejercen control preventivo, detectivo y correctivo sobre ataques de virus al sistema. Software “firewall”: Ejercen control preventivo y detectivo sobre intrusiones no deseadas a los sistemas. Software para sincronizar transacciones: transacciones Ejercen control sobre las transacciones que se aplican a los datos.

Tema: Seguridad informática Mecanismos de Seguridad Informática Ejemplos orientados a fortalecer la disponibilidad Planes de recuperación o planes de contingencia: contingencia Es un esquema que especifica los pasos a seguir en caso de que se interrumpa la actividad del sistema, con el objetivo de recuperar la funcionalidad. Dependiendo del tipo de contingencia, esos pasos pueden ejecutarlos personas entrenadas, sistemas informáticos especialmente programados o una combinación de ambos elementos.

Tema: Seguridad informática Mecanismos de Seguridad Informática Ejemplos orientados a fortalecer la disponibilidad Respaldo de los datos: datos Es el proceso de copiar los elementos de información recibidos, transmitidos, almacenados, procesados y/o generados por el sistema. Existen muchos mecanismos para tomar respaldo, dependiendo de lo que se quiera asegurar. Algunos ejemplos son: Copias de la información en dispositivos de almacenamiento secundario, computadores paralelos ejecutando las mismas transacciones, etc.

ANTIVIRUS § ¿Qué son? Son programas cuyo objetivo es detectar y/o eliminar virus informáticos. § La aparición de sistemas operativos más avanzados, ha hecho que los antivirus puedan no sólo buscar detectar virus informáticos, sino bloquearlos y prevenir una infección, y actualmente ya son capaces de reconocer otros tipos de malware, como spyware, rootkits, etc.

LIBRES Avast! Free Antivirus 5 Avira Anti. Vir Free Edition AVG Free Microsoft Security Essentials Panda Cloud Antivirus

COMERCIALES ESET NOD 32 Antivirus 5 Kaspersky Antivirus 2012 Norton Antivirus 2012 Panda Antivirus Pro 2012 Mc. Afee Antivirus Plus 2012

FIREWALLS Filtrar contenidos y puntos de acceso. Eliminar programas que no estén relacionados con la actividad. Tener monitorizado los accesos de los usuarios a la red, permite asimismo reducir la instalación de software que no es necesario o que puede generar riesgo para la continuidad del negocio. Su significado es barrera de fuego y no permite que otra persona no autorizada tenga acceso desde otro equipo al tuyo.

COPIAS DE SEGURIDAD Una copia de seguridad (o backup) es una copia de seguridad con el fin de restaurar el original después de una eventual pérdida de datos. Copias de seguridad del sistema Un sistema de copia de seguridad de ficheros es el basado en copiar los bloques que han sufrido algún cambio. Copias de seguridad de los datos Si un fichero está abierto, el contenido en el disco no reflejará exactamente lo que el usuario ve. Especialmente en ficheros de bases de datos. Se realiza una copia de seguridad del disco duro de ordenador. Tipos de copias de seguridad: - Snapshot – Copia en escritura - Copia de seguridad de ficheros abiertos – Ficheros bloqueados - Copias de seguridad de bases de datos.

Fortaleza y manejo responsable de las contraseñas El sistema debe estar diseñado para sondear la seguridad. Aquí se presentan algunos problemas sobre la administración de contraseñas que deben ser considerados: - Posibilidad de que algún atacante pueda obtener la contraseña. - Formas de almacenar contraseñas - Longevidad de una contraseña - Mayor fortaleza: más caracteres combinando mayúsculas, minúsculas y números. - Menor fortaleza: menos caracteres.

¿QUÉ SON LOS SPYWARE? 1. Son programas que se instalan en nuestro PC que se encargan de robar datos de nuestro ordenador y hacer movimientos con ellos en internet 2. Cierto parentesco a un virus pero no tienen código malicioso 3. Difícil detención por parte de los antivirus 4. Pasan datos a empresas de publicidad

¿CÓMO ENTRAN EN NUESTRO PC Y CÓMO EVITARLOS? Al visitar sitios de Internet (Cookies) Acompañando algún virus o llamado por un Troyano Ocultos en programa gratuitos (Freeware) los cuales al aceptar sus condiciones de uso estamos aceptando que cumplan sus funciones de espías. Programas Antispyware Ad-Aware 1. 05 SE Personal

Tema: Seguridad informática Mecanismos de Seguridad Informática Seguridad física ¿Qué debemos proteger? Todos los dispositivos que componen el hardware: Procesador, memoria principal, dispositivos de entrada y de salida, dispositivos de almacenamiento …. . . y los respaldos

Tema: Seguridad informática Mecanismos de Seguridad Informática Seguridad física ¿Cómo? (Algunos ejemplos) Restringir el acceso a las áreas de computadoras Restringir el acceso a las impresoras Instalar detectores de humo y extintores (fuego) Colocar los dispositivos lejos del piso (agua) Colocar los dispositivos lejos de las ventanas (lluvia) Colocar pararrayos (rayos) Proteger las antenas externas (vientos)

Tema: Seguridad informática Mecanismos de Seguridad Informática Un mecanismo correctivo para factores de riesgo humano: Sanciones legales. Legislación sobre delitos informáticos en Perú LEY 30171 LEY QUE MODIFICA LA LEY 30096 – PROMULGADA EL 10/ 03/2014

LEY DE DELITOS INFORMÁTICOS: ¿QUÉ INFRACCIONES Y SANCIONES INCLUYE? Entre los nuevos delitos aprobados, que tienen en común el uso de la tecnología informática, se pueden citar los siguientes: Se castiga con una pena de hasta cuatro años al que tenga acceso ilícito a todo o parte de un sistema informático. También se sanciona a los que atenten contra la integridad de los datos informáticos, borrándolos o deteriorándolos, con hasta seis años de prisión. Igualmente se sanciona a los que afectan la integridad de un sistema informático inutilizándolo o impidiendo su acceso con hasta seis años de cárcel. Asimismo, se castiga hasta con cinco años de prisión a la persona que crea, ingresa o usa ilegalmente una base de datos para comercializar, traficar o vender esa información. Además se sanciona a los que practican la interceptación de datos informáticos. Se regula un castigo mayor de hasta ocho años cuando se trate de información clasificada como secreta o confidencial. Esa pena sube hasta 10 años cuando se compromete la defensa o la seguridad nacional.

USO SEGURO DE INTERNET Y LAS REDES SOCIALES Semana 15 Computo I Doc. Crisbianeth Karol Garcia Escobedo

Tema: Seguridad informática Mecanismos de Seguridad Informática Seguridad en el Uso del Internet ¿Qué debemos proteger? La seguridad y el uso responsable de Internet y las redes sociales por parte de los menores ha de ser una prioridad por parte de familias y educadores. Además de cualquier usuario

5 SÍNTOMAS IMPORTANTES Cambian solas pagina de inicio del navegador. Ventanitas pop-ups por todos lados incluso sin tener el navegador abierto de temas pornográficos. Barras de búsquedas de sitios como la de Alexa, Hotbar, etc. . que no podemos eliminar. Botones que se aparecen la barras de herramientas del navegador y no podemos sacarlos. La navegación por la red se hace cada día más lenta.

¿ES SEGURO INTERNET? ¿ES SEGURA LA VIDA? ¿CÓMO TE MUEVES EN LA RED? ¿CÓMO TE MUEVES EN LA VIDA?

ADICCIÓN A INTERNET Para evitarlo: PREVENCIÓN Y EDUCACIÓN

Uso responsable de INTERNET Poner límites es educar: ➔ Cuándo ➔ Para qué ➔ Cómo ➔ Con quién

Algunos MIEDOS Acosos y agresiones, aunque no más que en la vida real

SOBRE LA SEGURIDAD DE TU EQUIPO: Sea c u al s ea tu equipo (de sob remesa, portátil, t ab let o smartphone) ten la precaución de tenerlo siemp re a ctualizado con prog ramas antivirus y corta fu egos p ara evitar infecciones y ataques externos d e vi rus, malware y demás programas malic iosos que pueden hacer que tu equipo no fun cione bien o, lo que es peor, que accedan a él para rob ar inf ormación y datos, siempre con no muy bu enas intenciones, claro. Los sistema s operativos propietarios son más susceptib l es d e ser atacados p or software malic ioso que los sistemas lib res. Es por ello por lo qu e es muy recomendable optar por distrib u ciones basadas en Linux como sistema opera tivo de nuestros equipos. En dispositivos móviles se recomienda bloquear la pan talla para evitar el acceso de otras personas al contenido d e nuestro dispositivo. Persona liza tu equipo con t u cuenta de usuario, sobre tod o si se trata de un equipo compartido con otros usuarios.

SOBRE LOS REGISTROS: Una gran mayoría de las herramientas 2. 0 que usamos tienen la ventaja de ser gratuitas y de no necesitar ser instaladas en nuestros equipos. Sin embargo, casi siempre es necesario registrarse con un nombre de usuario y contraseña y una dirección de correo electrónico donde nos enviarán un mensaje de confirmación. Es fundamental leer las condiciones de uso antes de aceptarlas para después no llevarnos desagradables sorpresas. Esto es algo que lamentablemente pocas veces se hace.

SOBRE LAS CONTRASEÑAS: Las contraseñas son personales e intransferibles, por lo que no deben ser conocidas por nadie distinto a nosotros mismos. Las contraseñas deben ser seguras para evitar que sean descubiertas por terceros y puedan suplantarnos la identidad. La seguridad de las contraseñas será mayor si éstas contienen caracteres alfanuméricos, mayúsculas, minúsculas y algún signo de puntación o símbolo y el total de estos caracteres debe ser al menos 8. Debe evitarse el uso de contraseñas fáciles de descifrar (del tipo 123456, password, usuario, minombre. . . ) Se recomienda el cambio de contraseñas cada cierto tiempo, cumpliendo siempre los requisitos establecidos en el apartado anterior.

SOBRE LA NAVEGACIÓN WEB: Navega siempre por sitios web permitidos. Evita las páginas no recomendadas para tu edad. Activa el bloqueador de ventanas emergentes de tu navegador para evitar el spam. No te dejes llevar por la publicidad engañosa que en no pocasiones inundan las páginas web. Instala sólo programas de sitios de confianza. Así evitarás que en tu equipo se instalen programas no deseados y maliciosos.

SOBRE EL USO DE REDES SOCIALES: ¿Tienes la edad mínima necesaria para poder estar registrado en una red social? Si no es así, ¿te has registrado con una edad o fecha de nacimiento falsa? ¿Es ésta una actuación que cumple las normas de uso? ¿Verdad que no? Si a pesar de que no debas estar por edad en una red social aún así estás, aprende a usarla de forma adecuada. Algunos consejos: Respeta y hazte respetar. Usa en cada momento un lenguaje adecuado. Cuida tu privacidad y comparte fotos y vídeos sólo con familiares y círculo de amistades cercano. No trates con desconocidos. Evita el uso de la webcam. Ten claro quienes son tus amigos. Compórtate como en la vida real y usa el sentido común en todo momento. Si en algún momento te sientes acosado comunícaselo a algún adulto cercano a ti (familia, profesor. . . )

SOBRE EL ACOMPAÑAMIENTO: No dejemos que los menores se aíslen, que no naveguen solos encerrados en sus habitaciones. Los adultos debemos acompañar a nuestros menores en el proceso de descubrir las posibilidades que nos ofrece Internet y las redes sociales. Aprendamos juntos, en familia. Algunas ideas más se ofrecen en la última parte de la siguiente presentación creada para una sesión de formación dirigida a padres y madres:

EL SPAM ¿QUÉ ES? Spam es correo no solicitado anónimo y masivo Anónimo: el spam real es enviado con direcciones de remitentes falsas Envíos masivos: el spam real se envía en cantidades masivas. Los spammers hacen dinero. No solicitado: dependiendo de si el usuario ha escogido recibirlo o no.

¿CÓMO SABER QUE ES SPAM? No son de publicidad No contienen ninguna proposición comercial Ofrecer bienes y servicios Mensajes políticos Súplicas seudocaritativas Estafas financieras Cadenas de cartas Falso spam usado para propagar programas maliciosos

¿QUÉ HACER CON EL SPAM? Un antispam de calidad debe ser capaz de distinguir entre el spam verdadero (no solicitado y masivo) La correspondencia no solicitada Ser revisado o borrado según la conveniencia del destinatario. Malwarebytes Anti-Malware.

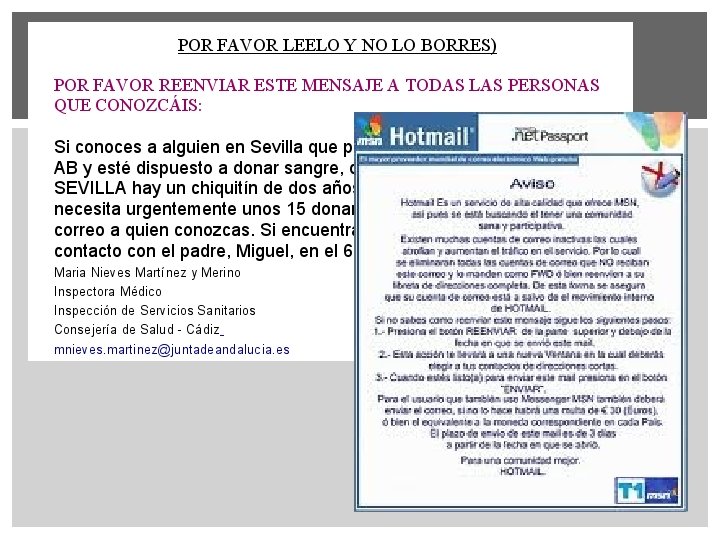

HOAX Hoax: bulo (en inglés) para ser divulgado de manera masiva haciendo uso de otros medios de comunicación siendo Internet el más. Cómo reconocer un bulo: 1. Son anónimos 2. Carecen de fecha de publicación 3. Contienen un gancho para captar la atención

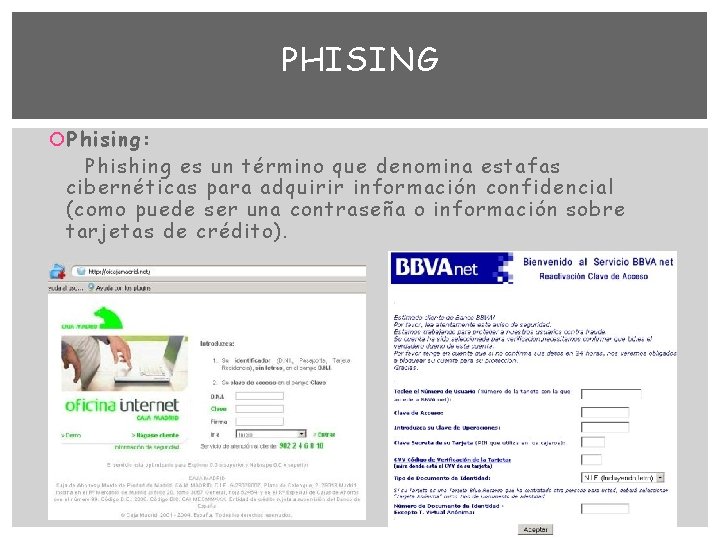

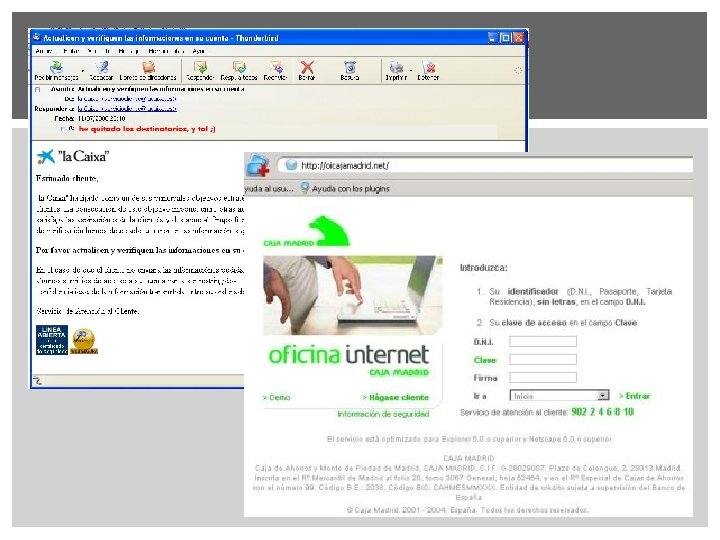

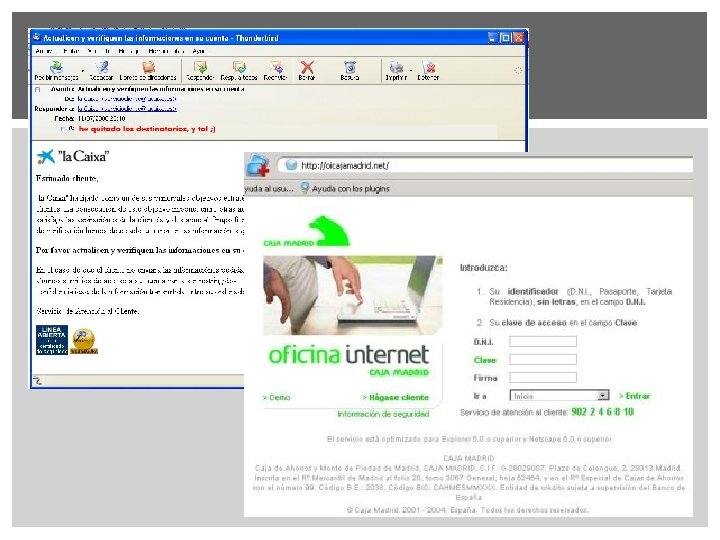

PHISING Phising: Phishing es un término que denomina estafas cibernéticas para adquirir información confidencial (como puede ser una contraseña o información sobre tarjetas de crédito).

RECOMENDACIONES PARA SEGURIDAD INFORMATICA * 1. -Utilización de aplicaciones de protección: cortafuegos, antivirus, antiespías, etc.

* 2. -Encriptación de la información y uso de contraseñas

* 3. -Capacitación a los usuarios de un sistema * 4. -Capacitación a la población general sobre las nuevas tecnologías y las amenazas que pueden traer. Ver analfabetismo informático.

5. -Conviértase en experto o busque la ayuda de expertos 6. -Entienda su negocio: Proteger lo que uno no comprende es una tarea complicada. Por ejemplo, usted puede poseer sólidos conocimientos sobre seguridad y obtener un trabajo que le exige administrar los bienes TI de un bufete de abogados.

7. -Catalogue sus bienes Estoy seguro de que usted no conoce todos los bienes informáticos que posee su compañía.

8. -Bloquee los escritorio: los usuarios no violan la seguridad de manera intencional, pero suelen generar riesgos de manera involuntaria. Instalan juegos que sus amigos les envían por correo electrónico; visitan sitios Web inseguros, cambian la configuración del sistema para facilitar su trabajo.

http: //www. alertaenlinea. gov/articulos/s 0009 -seguridadinformatica http: //blog. capacityacademy. com/2012/07/11/las-8 -mejores -herramientas-de-seguridad-y-hacking/

Gracias