Segurana de Rede VPN Prof Sales Filho salesfilhocefetrn

![Bibliografias n n n [Stallings 2008] Stallings, William. Criptografia e segurança de redes, 4. Bibliografias n n n [Stallings 2008] Stallings, William. Criptografia e segurança de redes, 4.](https://slidetodoc.com/presentation_image_h2/761fc49252535d4c1a5b1ef4226020db/image-13.jpg)

- Slides: 13

Segurança de Rede VPN Prof. Sales Filho <salesfilho@cefetrn. br>

Objetivos Apresentar o IPSec n Uso do IPSec para criação de VPN´s n Realizar a configuração de VPN utilizando roteadores CISCO n 2

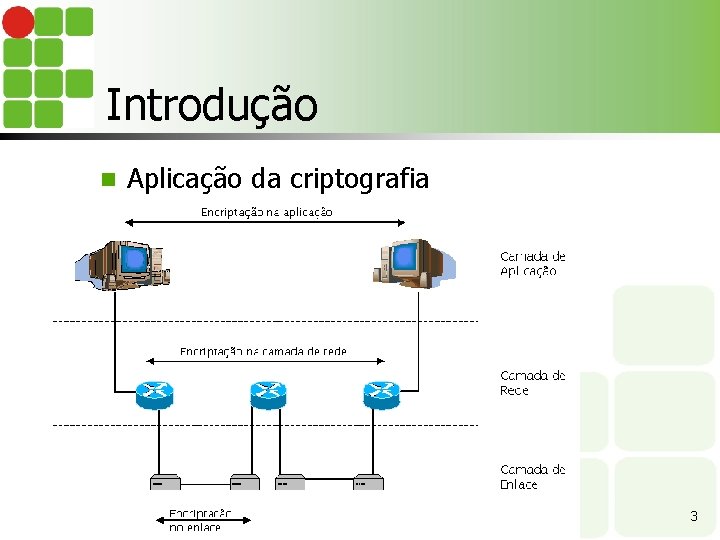

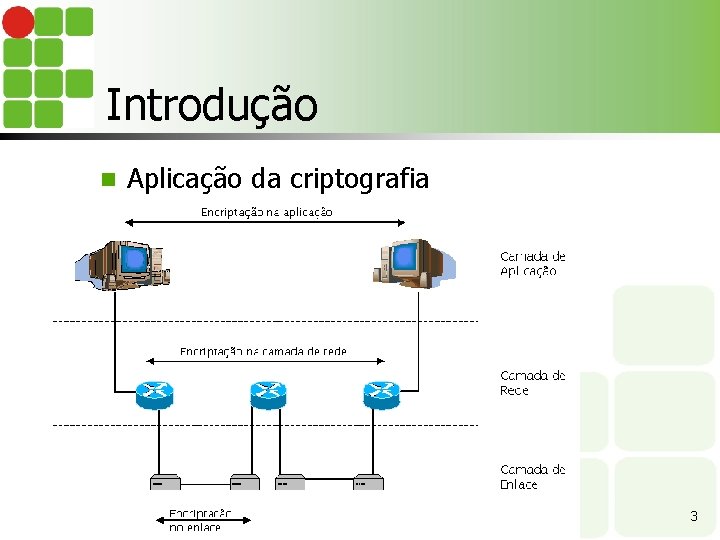

Introdução n Aplicação da criptografia 3

IPSec n Definições É um framework (um conjunto de diversas ferramentas, compondo um sistema) de padrões abertos que visa a garantir uma comunicação segura em redes IP n Implementa criptografia e autenticação na camada de rede n Solução de segurança fim-a-fim, ao contrário da anterior (enlace), que é ponto-a-ponto n 4

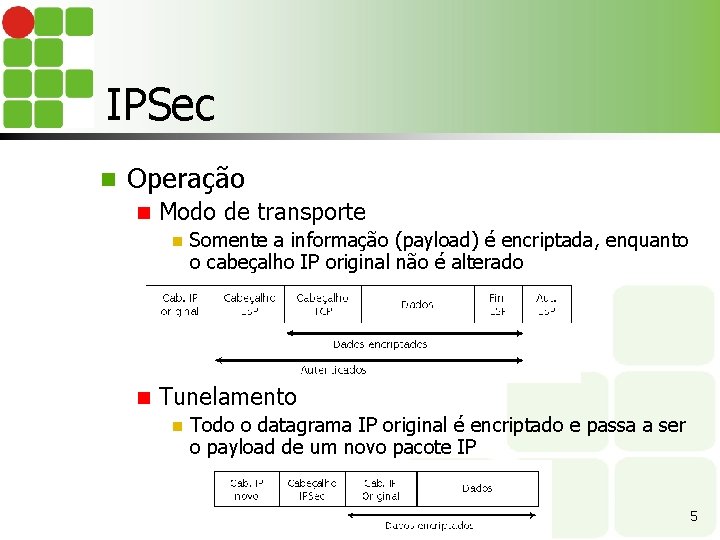

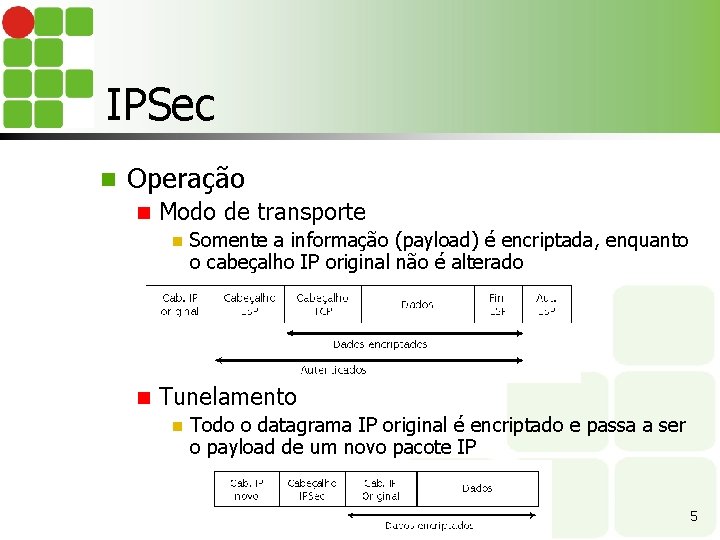

IPSec n Operação n Modo de transporte n n Somente a informação (payload) é encriptada, enquanto o cabeçalho IP original não é alterado Tunelamento n Todo o datagrama IP original é encriptado e passa a ser o payload de um novo pacote IP 5

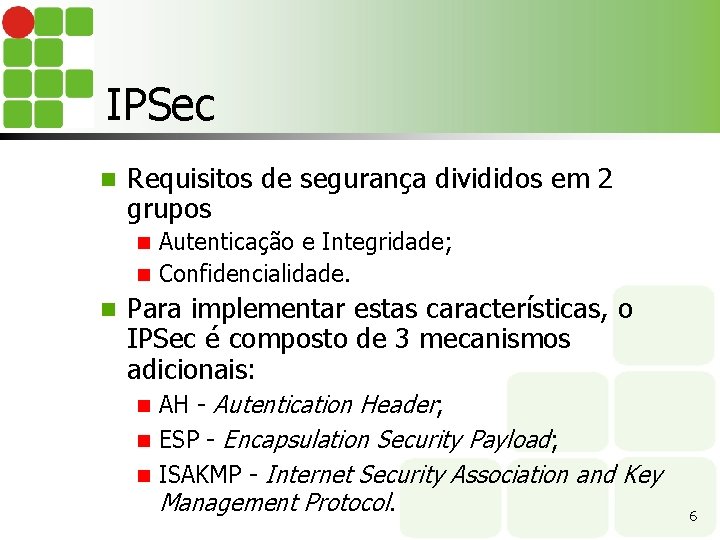

IPSec n Requisitos de segurança divididos em 2 grupos Autenticação e Integridade; n Confidencialidade. n n Para implementar estas características, o IPSec é composto de 3 mecanismos adicionais: AH - Autentication Header; n ESP - Encapsulation Security Payload; n ISAKMP - Internet Security Association and Key Management Protocol. n 6

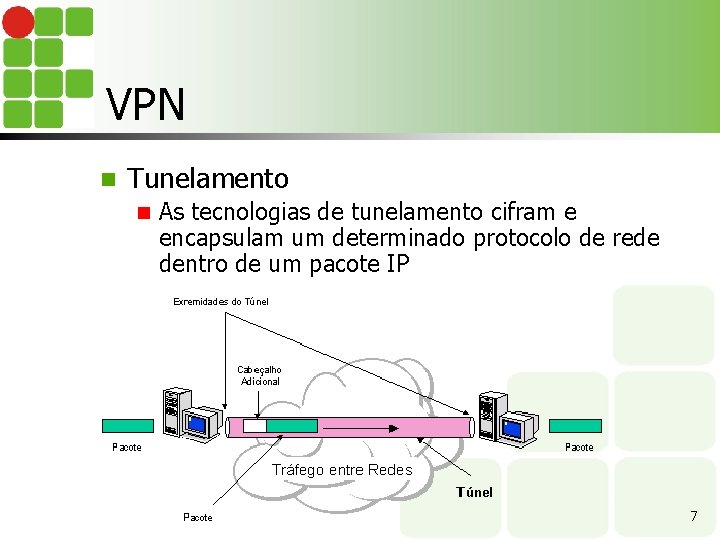

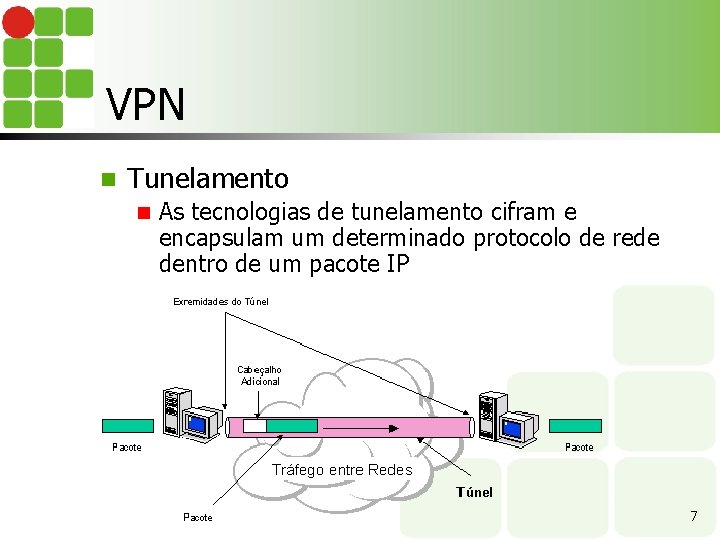

VPN n Tunelamento n As tecnologias de tunelamento cifram e encapsulam um determinado protocolo de rede dentro de um pacote IP 7

VPN n Tunelamento em Nível 2 - Enlace - (PPP sobre IP) PPTP (Point-to-Point Tunneling Protocol) da Microsoft n L 2 TP (Layer 2 Tunneling Protocol) da IETF n L 2 F (Layer 2 Forwarding) da Cisco é utilizada para VPNs discadas n n Tunelamento em Nível 3 - Rede - (IP sobre IP) n O IP Security Tunnel Mode (IPSec) 8

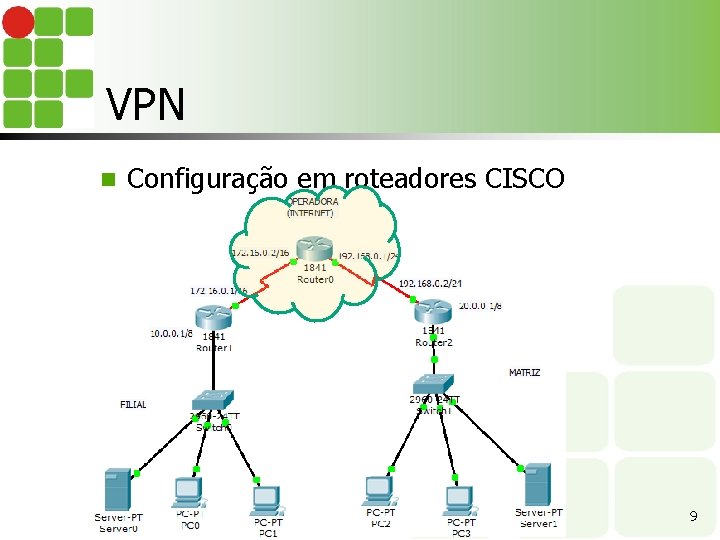

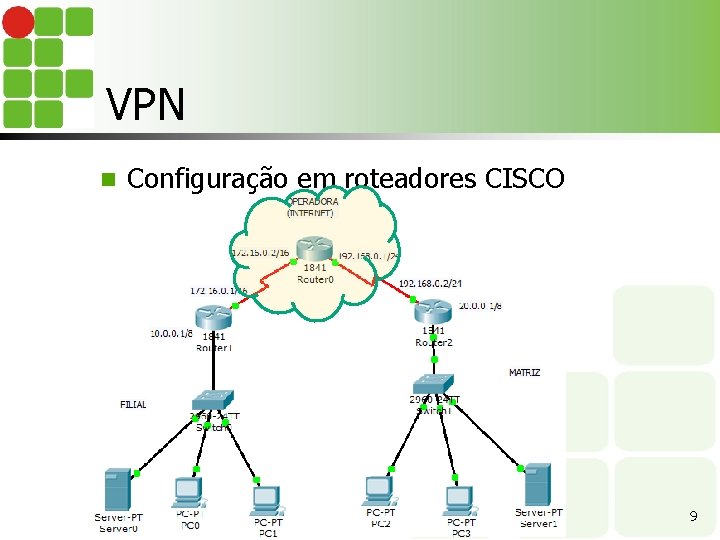

VPN n Configuração em roteadores CISCO 9

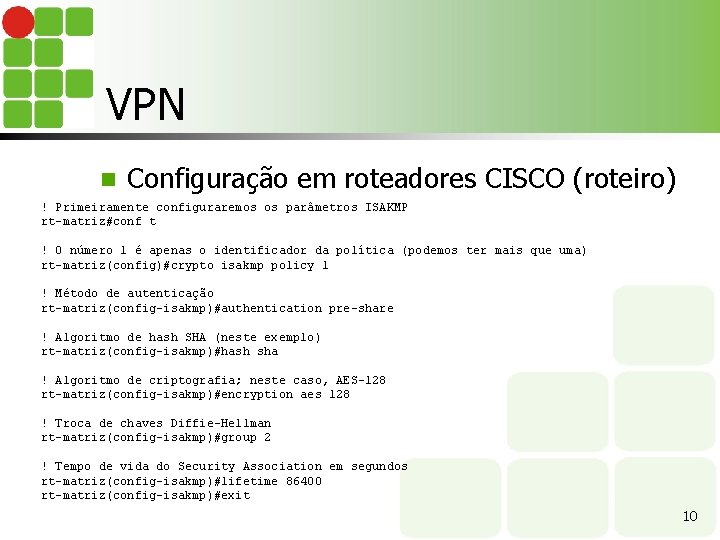

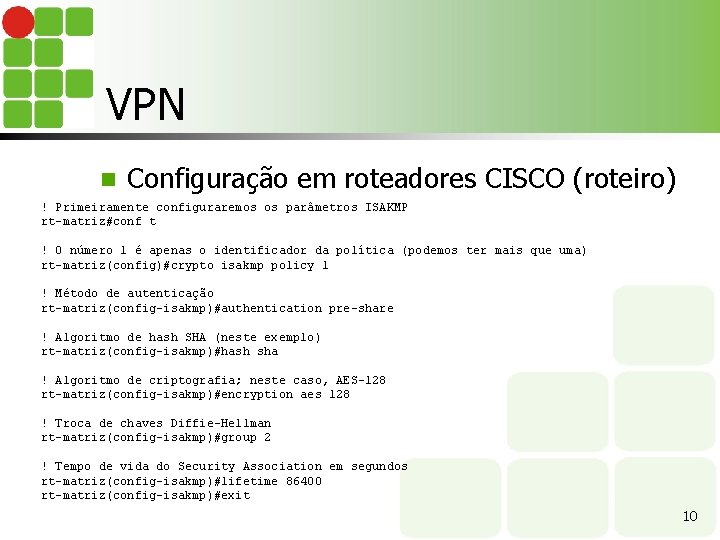

VPN n Configuração em roteadores CISCO (roteiro) ! Primeiramente configuraremos os parâmetros ISAKMP rt-matriz#conf t ! O número 1 é apenas o identificador da política (podemos ter mais que uma) rt-matriz(config)#crypto isakmp policy 1 ! Método de autenticação rt-matriz(config-isakmp)#authentication pre-share ! Algoritmo de hash SHA (neste exemplo) rt-matriz(config-isakmp)#hash sha ! Algoritmo de criptografia; neste caso, AES-128 rt-matriz(config-isakmp)#encryption aes 128 ! Troca de chaves Diffie-Hellman rt-matriz(config-isakmp)#group 2 ! Tempo de vida do Security Association em segundos rt-matriz(config-isakmp)#lifetime 86400 rt-matriz(config-isakmp)#exit 10

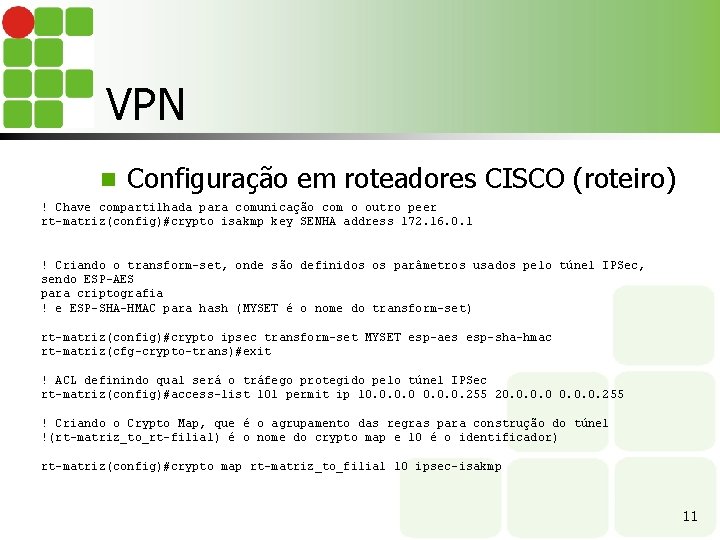

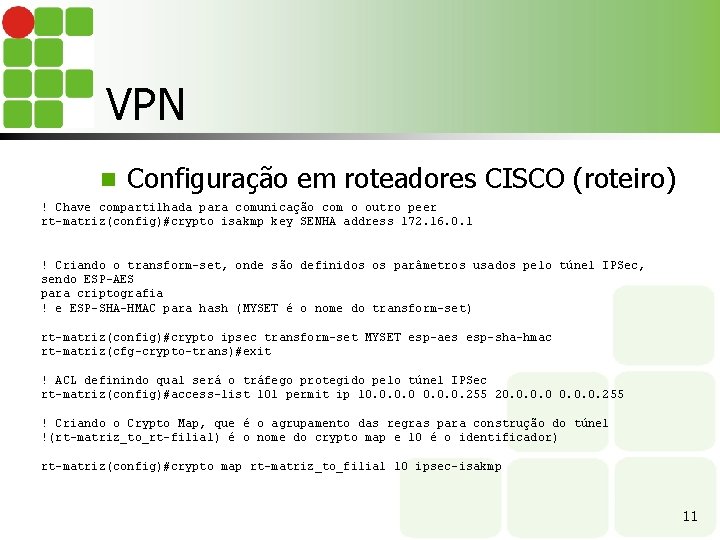

VPN n Configuração em roteadores CISCO (roteiro) ! Chave compartilhada para comunicação com o outro peer rt-matriz(config)#crypto isakmp key SENHA address 172. 16. 0. 1 ! Criando o transform-set, onde são definidos os parâmetros usados pelo túnel IPSec, sendo ESP-AES para criptografia ! e ESP-SHA-HMAC para hash (MYSET é o nome do transform-set) rt-matriz(config)#crypto ipsec transform-set MYSET esp-aes esp-sha-hmac rt-matriz(cfg-crypto-trans)#exit ! ACL definindo qual será o tráfego protegido pelo túnel IPSec rt-matriz(config)#access-list 101 permit ip 10. 0. 255 20. 0. 255 ! Criando o Crypto Map, que é o agrupamento das regras para construção do túnel !(rt-matriz_to_rt-filial) é o nome do crypto map e 10 é o identificador) rt-matriz(config)#crypto map rt-matriz_to_filial 10 ipsec-isakmp 11

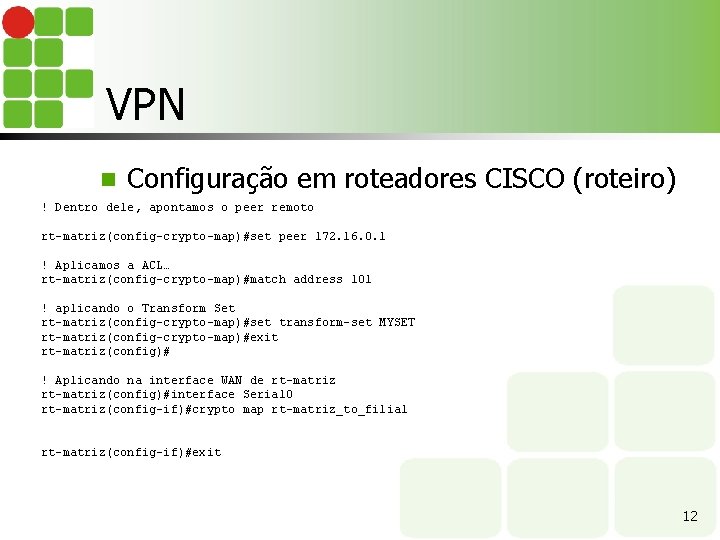

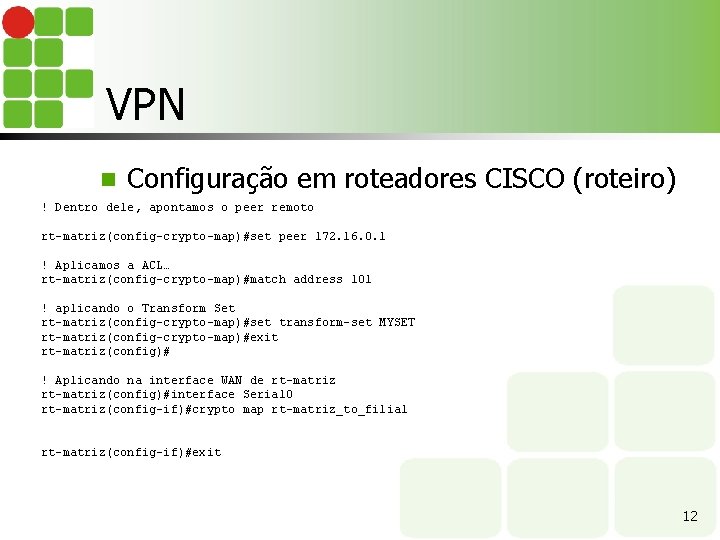

VPN n Configuração em roteadores CISCO (roteiro) ! Dentro dele, apontamos o peer remoto rt-matriz(config-crypto-map)#set peer 172. 16. 0. 1 ! Aplicamos a ACL… rt-matriz(config-crypto-map)#match address 101 ! aplicando o Transform Set rt-matriz(config-crypto-map)#set transform-set MYSET rt-matriz(config-crypto-map)#exit rt-matriz(config)# ! Aplicando na interface WAN de rt-matriz(config)#interface Serial 0 rt-matriz(config-if)#crypto map rt-matriz_to_filial rt-matriz(config-if)#exit 12

![Bibliografias n n n Stallings 2008 Stallings William Criptografia e segurança de redes 4 Bibliografias n n n [Stallings 2008] Stallings, William. Criptografia e segurança de redes, 4.](https://slidetodoc.com/presentation_image_h2/761fc49252535d4c1a5b1ef4226020db/image-13.jpg)

Bibliografias n n n [Stallings 2008] Stallings, William. Criptografia e segurança de redes, 4. Ed. São Paulo: Pearson Prentice Hall, 2008. [Minasi 2003] Minasi, Mark et al. Dominando o Windows Server 2003 - a bíblia. Pearson, 2003. [ESR] Segurança de Redes e Sistemas http: //www. gta. ufrj. br/~rezende/cursos/eel 879/traba lhos/vpn/ipsec. html http: //www. rnp. br/newsgen/9811/vpn. html