Segurana de Dados Eduardo Mazza Batista Agosto 2006

Segurança de Dados Eduardo Mazza Batista Agosto - 2006

Agenda • • Introdução Segurança Conceitos Básicos Copyright Seguranças em SGBD Controle de Acesso Referências

Introdução • • Segurança – conceito conhecido porém não muito praticado Grande importâncias para algumas a maioria das aplicações

Introdução • A segurança está espalhada por todo caminho • • Segurança de Rede Segurança de Sistema Segurança de Ambiente Físico Segurança Social Segurança de Aplicação Segurança do SGBD “A corrente sempre quebra no elo mais fraco”

Conceitos Básicos • • Privacidade Integridade Autenticidade “Disponibilidade”

Lei de Copyright • Problemas: • A lei de Copyright não protege dados • Difícil de se validar • • Geralmente são feitos acordos Técnicas propõem uso de ruídos para cópias ilegais serem identificadas

Segurança em um SGBD • Trabalha prevenir: • Acesso não autorizado (privacidade) • Alteração de informações (autenticidade integridade) • Destruição de informações (disponibilidade, privacidade)

Controle de Acesso • Técnicas: • Controle de Acesso Flexível (Discretionary) • Controle de Acesso Obrigatório (Mandatory) • Controle de Acesso Baseado em Perfil (Role-Based) • Bancos Estatísticos

Controle de Acesso Flexível • • O dono do recurso decide quem está autorizado a acessar o recurso e os privilégios sobre este recurso Uso de comandos GRANT e REVOKE

Controle de Acesso Obrigatório • • Usado para informações organizada em níveis como dados militares ou do governo Informação que está em um nível acima não deve “descer” o seu nível

Controle de Acesso Baseado em Perfil • • Grupos de usuário com permissões comuns formam um perfil Privilégios podem ser concedidos a usuários ou perfis

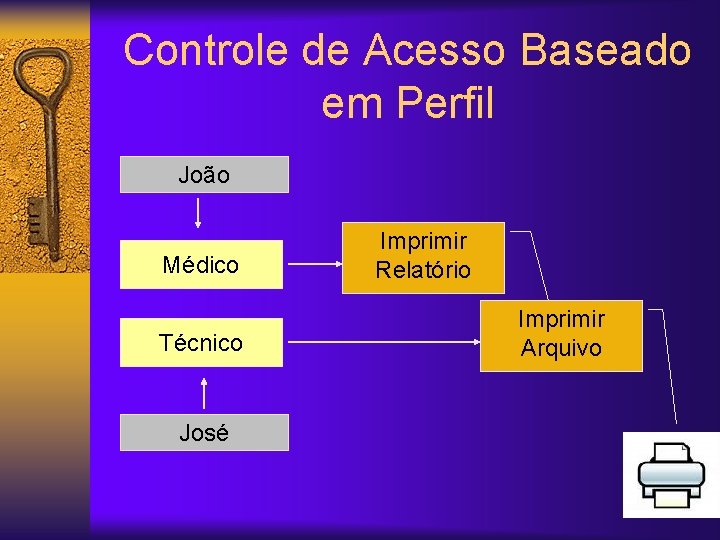

Controle de Acesso Baseado em Perfil João Médico Técnico José Imprimir Relatório Imprimir Arquivo

Controle de Acesso Baseado em Perfil • • Grupos de usuário com permissões comuns formam um perfil Privilégios podem ser concedidos a usuários ou perfis

Controle de Acesso em Object -Oriented BD • Controle de Acesso Flexível: • 3 níveis: • Subject to user • Inter-object • Intra-object • Controle de Acesso Obrigatório • Cálculo para saber que level pertence

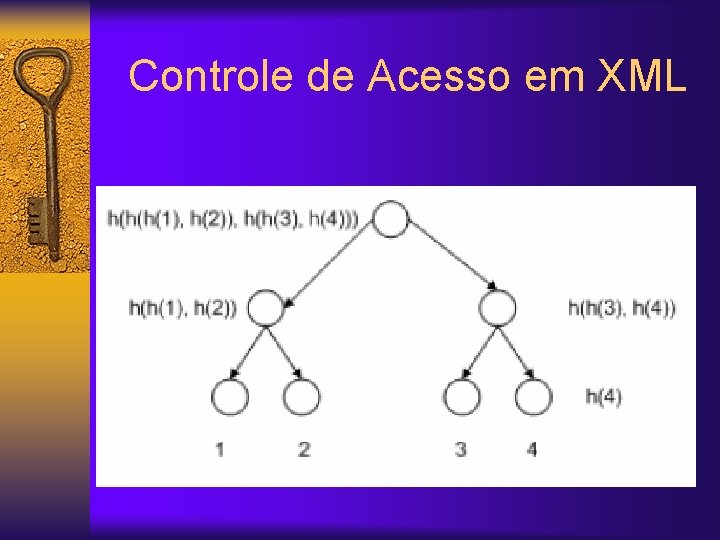

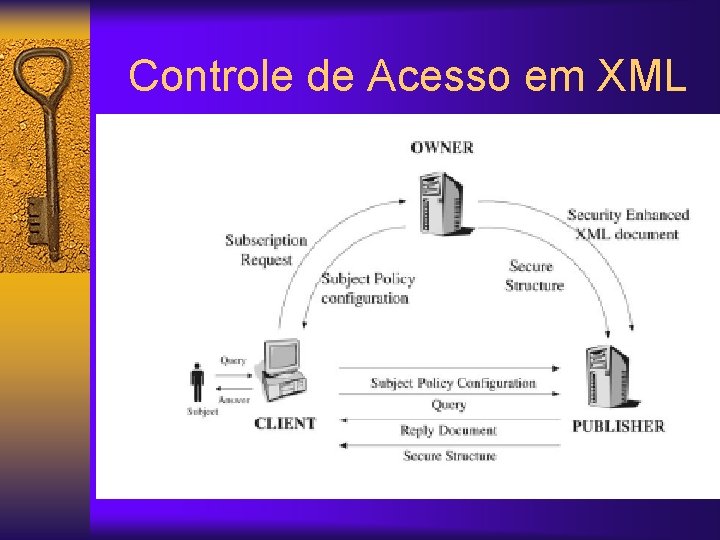

Controle de Acesso em XML • Soluções: • Ver documento como um grafo • Usar uma hash tree • Usuário precisa de uma Policy Configuration

Controle de Acesso em XML

Controle de Acesso em XML

Controle de Acesso em XML • • Através da Policy Configuration é possível podar o resultado da consulta Estrutura de segurança (security structure) • Verificação da integridade • Verificação da completude

Principais Referências • • Ralph C. Losey, Esq, Pratical and Legal Protection of Computer Databases. Navathe, Sistemas de Banco de Dados Mohan Atreya, et al. Digital Signatures Adams C. , Lloyd S. Understaindg PKI Roshan K. Thomas. Ravi S. Sandhu. Discretionary Access Copntrol on Object-Oriented Databases Bertino E. , et al. , Selective and Authentic Third-Party Distribution of XML Documents Nyanchama G. , et al. Mandatory Security in an OODB

Perguntas? ? ?

- Slides: 20