SEGURANA DA INFORMAO A FORENSE DIGITAL E O

- Slides: 43

SEGURANÇA DA INFORMAÇÃO A FORENSE DIGITAL E O HACKER ÉTICO PETTER ANDERSON LOPES

SOBRE MIM q q - CONSULTOR EM SEGURANÇA DA INFORMAÇÃO E FORENSE DIGITAL q - ESPECIALISTA EM DESENVOLVIMENTO DE SISTEMAS - ESPECIALISTA EM FORENSE DIGITAL, PENTEST, AUDITORIA E ANÁLISE DE VULNERABILIDADES q q - MBA EM GESTÃO EM TECNOLOGIA DA INFORMAÇÃO - EDITOR ASSOCIADO EFORENSICS, HAKIN 9 E PENTEST MAGAZINE. q ADMIN HTTPS: //WWW. FACEBOOK. COM/DIGITALFORENSE/ q HTTPS: //WWW. FACEBOOK. COM/GROUPS/216366638481732/

CERTIFICAÇÕES

A INFORMAÇÃO QUAL O VALOR DA INFORMAÇÃO? QUANDO CONTRATAR UM HACKER ÉTICO? COMO PROTEGER DADOS PESSOAIS? QUANDO CONTRATAR UM CONSULTOR EM FORENSE DIGITAL? COMO IDENTIFICAR GOLPES NA INTERNET? COMO REPORTAR CRIMES DIGITAIS?

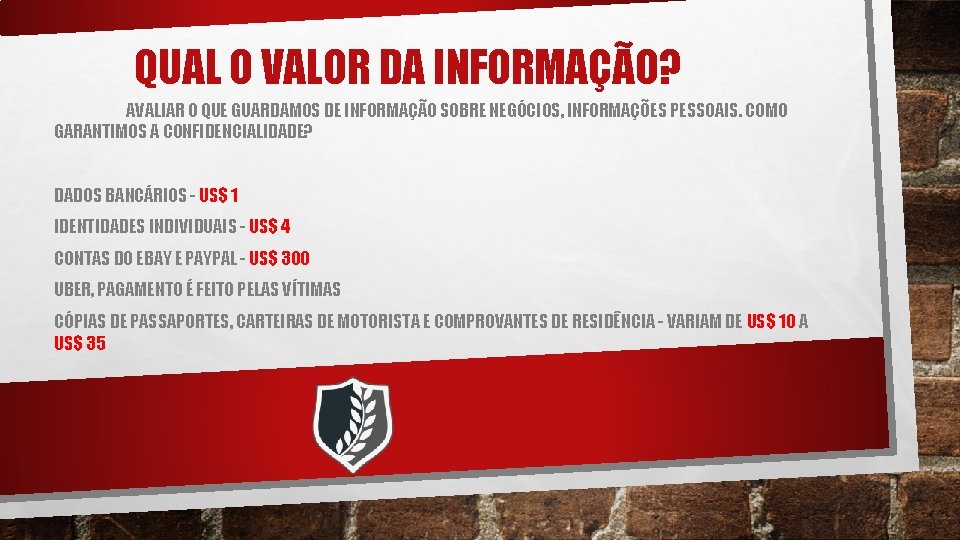

QUAL O VALOR DA INFORMAÇÃO? AVALIAR O QUE GUARDAMOS DE INFORMAÇÃO SOBRE NEGÓCIOS, INFORMAÇÕES PESSOAIS. COMO GARANTIMOS A CONFIDENCIALIDADE? DADOS BANCÁRIOS - US$ 1 IDENTIDADES INDIVIDUAIS - US$ 4 CONTAS DO EBAY E PAYPAL - US$ 300 UBER, PAGAMENTO É FEITO PELAS VÍTIMAS CÓPIAS DE PASSAPORTES, CARTEIRAS DE MOTORISTA E COMPROVANTES DE RESIDÊNCIA - VARIAM DE US$ 10 A US$ 35

QUAL O VALOR DA INFORMAÇÃO? SEGUNDO A SIXGILL (EMPRESA ISRAELENSE), O BANDIDO QUE ESTAVA NEGOCIANDO AS LISTAS DE DADOS COM FOTOS TAMBÉM CONTAVA COM “PACOTES MENORES”, MAIS “ACESSÍVEIS” AOS CIBERCRIMINOSOS EM BUSCA DE DELITOS EM ESCALA MENOR. HAVIA ATÉ MESMO CONJUNTOS INDIVIDUAIS, COM APENAS A IDENTIFICAÇÃO E A IMAGEM, A US$ 70 CADA. FONTE: HTTPS: //WWW. TECMUNDO. COM. BR/SEGURANCA/128077 -CRIMINOSOS-VENDENDO-DADOS-SELFIES-VITIMAS-DARK-WEB. HTM

BLACKFRIDAY, A LOJA E O CLIENTE APESAR DOS PROBLEMAS DE FRAUDE ORIUNDOS DE PARCEIROS, RAFAEL ENFATIZA QUE ESSA QUESTÃO NÃO É EXCLUSIVA DELES. “SOFREMOS UM PROBLEMA MUITO MAIOR COM PÁGINAS FALSAS DO FACEBOOK, POR EXEMPLO, PRINCIPALMENTE EM DATAS SAZONAIS (O USUÁRIO ACESSA À PROPAGANDA FALSA E TEM SEUS DADOS ROUBADOS). OU SEJA, HOJE O FACEBOOK TAMBÉM É BASTANTE COBRADO POR NÓS”, CONTA. NA BLACK FRIDAY, POR EXEMPLO, ELE GARANTE QUE SÃO CRIADAS DE 3 A 4 PÁGINAS FRAUDULENTAS POR DIA. FONTE: HTTPS: //WWW. ECOMMERCEBRASIL. COM. BR/NOTICIAS/FRAUDE-NA-PUBLICIDADE-E-NO-MARKETING-DIGITAL/

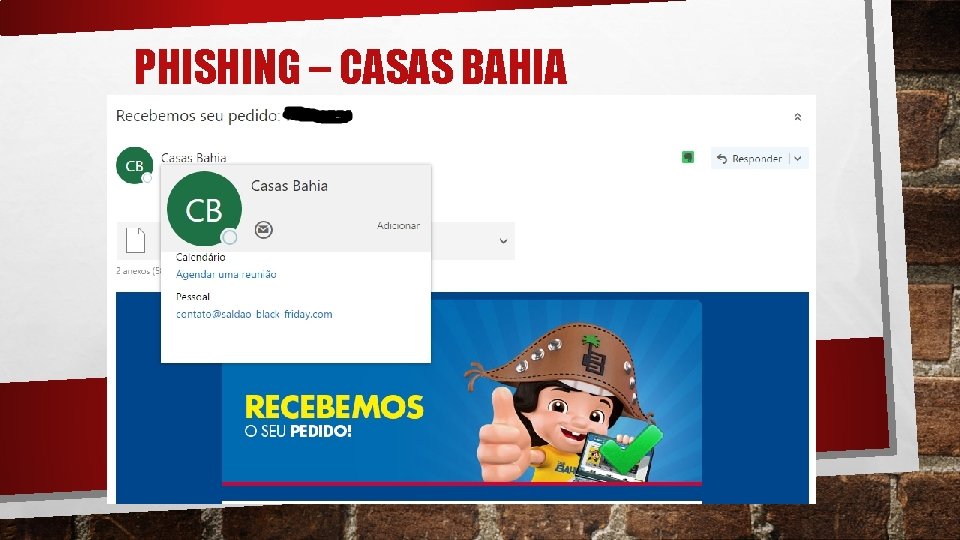

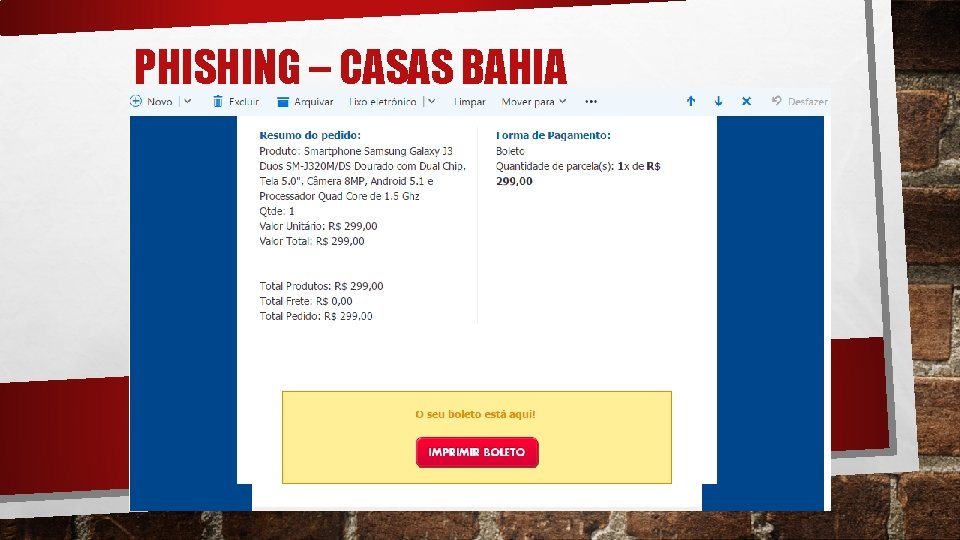

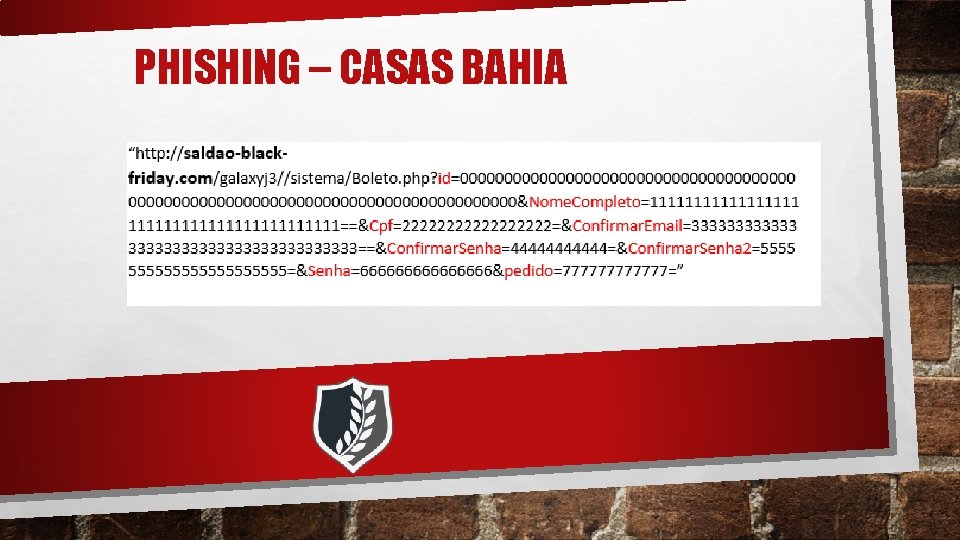

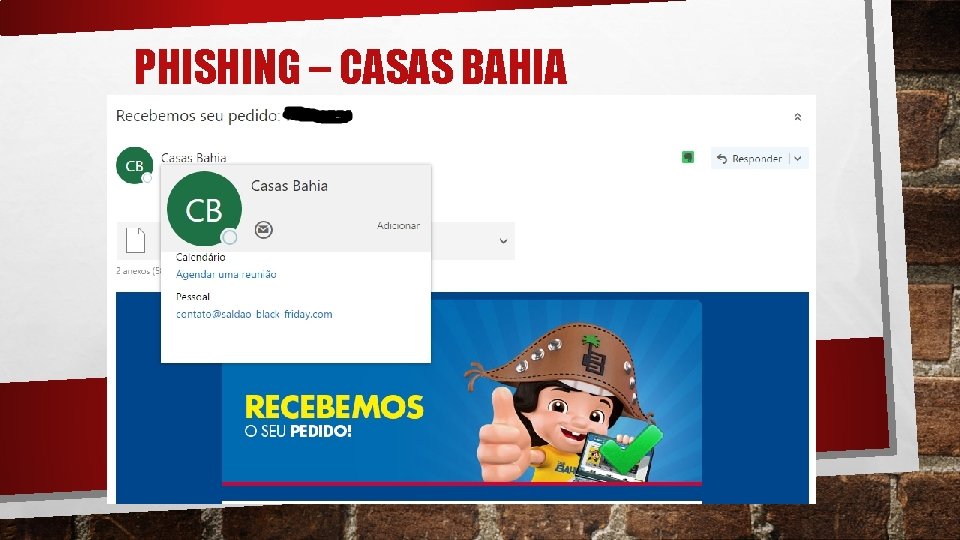

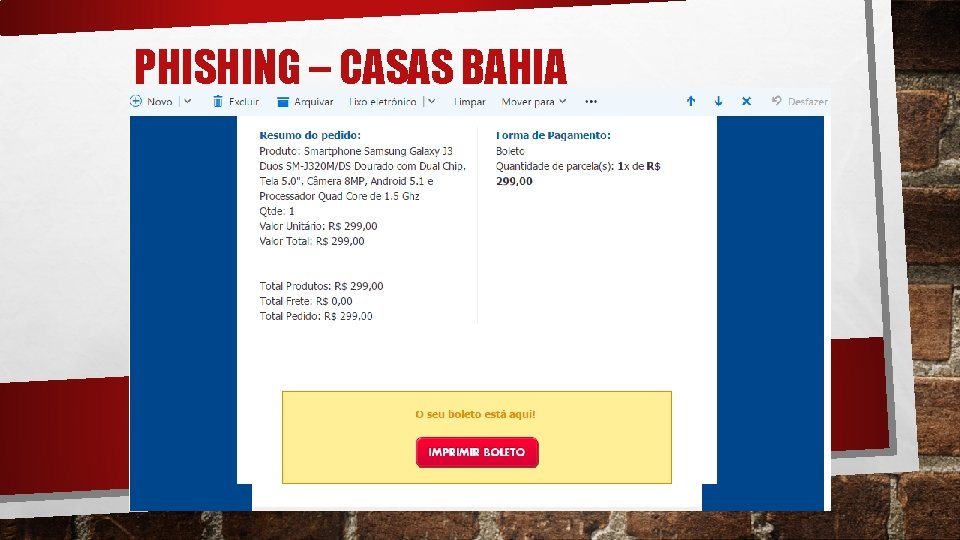

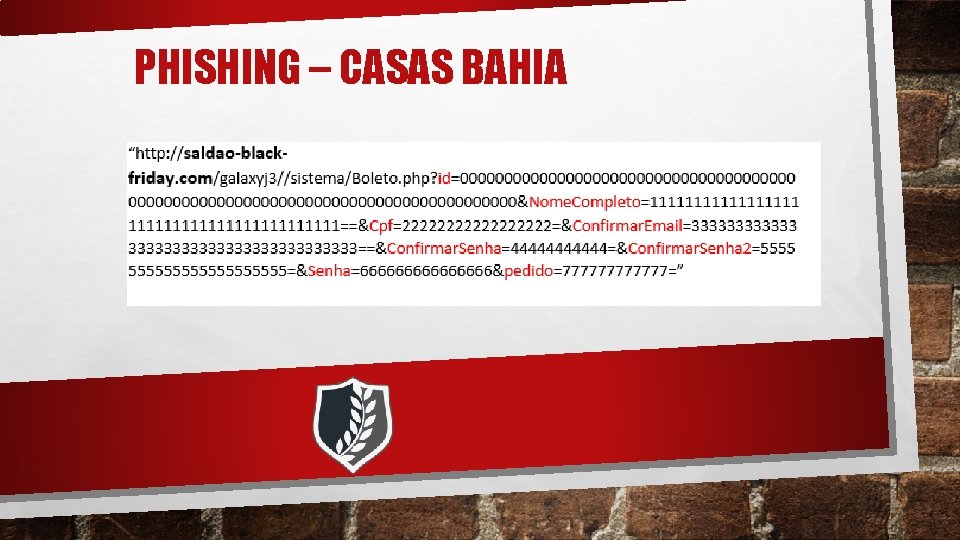

PHISHING – CASAS BAHIA

PHISHING – CASAS BAHIA

PHISHING – CASAS BAHIA

2018 - BRASIL, CENTRO DO CIBERCRIME MUNDIAL RECENTEMENTE, A MCAFEE E A CSIS DIVULGARAM UM ESTUDO INFORMANDO QUE O CIBERCRIME GERA ANUALMENTE UM PREJUÍZO DE QUASE US$ 600 BILHÕES PARA AS EMPRESAS NO MUNDO TODO, UM MONTANTE QUE REPRESENTA CERCA DE 0, 8% DO PIB MUNDIAL. NA AMÉRICA LATINA, A ESTIMATIVA É DE QUE AS PERDAS COM O CIBERCRIME CUSTEM ENTRE US$ 15 E 30 BILHÕES. NA REALIDADE, ESSES NÚMEROS PODEM SER MUITO MAIORES, POIS GRANDE PARTE DOS PREJUÍZOS CAUSADOS POR ATACANTES CIBERNÉTICOS NÃO SÃO OFICIALMENTE REGISTRADOS. FONTE: HTTPS: //WWW. ADMINISTRADORES. COM. BR/NOTICIAS/COTIDIANO/BRASIL-JA-E-CONSIDERADO-UM-POLO-DO-CIBERCRIME-MUNDIAL/124026/

2018 - BRASIL, CENTRO DO CIBERCRIME MUNDIAL EXISTE UMA COMUNIDADE BEM DESENVOLVIDA DE HACKERS BRASILEIROS E CURSOS DE IMPLEMENTAÇÃO DE MALWARE SÃO VENDIDOS ABERTAMENTE ONLINE. POR AQUI, A MODALIDADE MAIS COMUM É O CRIME FINANCEIRO, VITIMANDO PRINCIPALMENTE OS BANCOS E AS INSTITUIÇÕES FINANCEIRAS. A MAIORIA DAS VEZES ESTE USUÁRIO TEM POUCO CONHECIMENTO SOBRE CIBERSEGURANÇA, E A FACILIDADE DE REALIZAR ATAQUES COM O CRESCIMENTO DO “CIBERCRIME AS A SERVICE”, JÁ QUE UMA PESSOA MAL INTENCIONADA CONSEGUE COMPRAR KITS PARA A EXECUÇÃO DE MALWARES NA DARK WEB SEM PRECISAR TER CONHECIMENTO TÉCNICO PARA DESENVOLVER UM ATAQUE. FONTE: HTTPS: //WWW. ADMINISTRADORES. COM. BR/NOTICIAS/COTIDIANO/BRASIL-JA-E-CONSIDERADO-UM-POLO-DO-CIBERCRIME-MUNDIAL/124026/

HACKER ÉTICO PENTEST OU TESTE DE INVASÃO - PENTESTER SEGURANÇA OFENSIVA

OS DOIS LADOS DA MOEDA, DA PREVENÇÃO À REAÇÃO. HACKER’S VS CRACKER’S. HACKER ÉTICO/PENTESTER, COMO A SEGURANÇA OFENSIVA PODE AJUDAR NA PREVENÇÃO?

OS DOIS LADOS DA MOEDA, DA PREVENÇÃO À REAÇÃO. HACKER’S VS CRACKER’S. HACKER – CONHECIMENTOS PROFUNDOS EM INFORMÁTICA, AUXILIAM EM QUESTÕES DE SEGURANÇA E DESENVOLVEM NOVAS FUNCIONALIDADES PARA O MUNDO. CRACKER – USA SEU CONHECIMENTO DE FORMA ILEGAL

OS DOIS LADOS DA MOEDA, DA PREVENÇÃO À REAÇÃO. HACKER ÉTICO/PENTESTER, COMO A SEGURANÇA OFENSIVA PODE AJUDAR NA PREVENÇÃO? “SE VOCÊ CONHECE O INIMIGO E A SI MESMO, VOCÊ NÃO PRECISA TEMER O RESULTADO DE CEM BATALHAS. ” - SUN TZU, A ARTE DA GUERRA

OS DOIS LADOS DA MOEDA, DA PREVENÇÃO À REAÇÃO. MOBILIDADE E SUAS PREOCUPAÇÕES. LEVAMOS O PROBLEMA PARA CASA OU EMPRESA? AQUISIÇÃO SEGURA, COMPRAS PELA INTERNET, AQUISIÇÃO DE PRODUTOS. O COMERCIANTE SE PREOCUPA COM A SEGURANÇA? SEGURANÇA EM DESENVOLVIMENTO DE SISTEMAS. ADQUIRIMOS SISTEMAS SEGUROS?

OS DOIS LADOS DA MOEDA, DA PREVENÇÃO À REAÇÃO. ENGENHARIA SOCIAL. RANSOMWARE, FILELESS, MAN IN THE MIDDLE, PHISHING. REDES PÚBLICAS. ESTAMOS SEGUROS QUANDO USAMOS WI-FI PÚBLICO?

SEGUIREMOS O EXEMPLO DO GDPR DA EU? EM MAIO, QUANDO TIVER INÍCIO A VIGÊNCIA DA REGULAMENTAÇÃO GERAL DA PROTEÇÃO DE DADOS (GDPR), TODAS AS EMPRESAS DO MUNDO QUE LIDAM COM DADOS DE PESSOAS OU SERVIÇOS DOS PAÍSES DA UNIÃO EUROPÉIA (UE) VÃO ADERIR A UM NOVO E COMPLEXO CONJUNTO DE DIRETRIZES DE SEGURANÇA. EM CASO DE “NÃO-CUMPRIMENTO”, ESSAS EMPRESAS PODEM SER MULTADAS EM ATÉ 4% DO FATURAMENTO GLOBAL ANUAL OU € 20 MILHÕES (APROXIMADAMENTE R$ 80 MILHÕES) – VAI PREVALECER O VALOR QUE FOR MAIOR. FONTE: HTTP: //WWW. SECURITYREPORT. COM. BR/OVERVIEW/VOCE-ACHA-QUE-A-GDPR-NAO-VAI-AFETAR-SUA-EMPRESA-NO-BRASIL

OS DOIS LADOS DA MOEDA, DA PREVENÇÃO À REAÇÃO. O PERITO EM COMPUTAÇÃO FORENSE. O QUE FAZ UM PERITO EM COMPUTAÇÃO FORENSE? QUANDO PROCURAR UM PERITO? QUEM PODE SER PERITO?

COMO E DO QUÊ ME PROTEGER? O QUE É ENGENHARIA SOCIAL? MOTIVAÇÃO PARA ATAQUE CAIXAS ELETRÔNICOS E MÁQUINAS DE CARTÃO PHISHING FAKE NEWS CYBERBULLYING

NÃO FALE COM ESTRANHOS

REDES SOCIAIS CUIDADO COM AS SUAS POSTAGENS E CURTIDAS O QUE ESTÁ NA INTERNET, LÁ SEMPRE FICARÁ BIGDATA E INTELIGÊNCIA ARTIFICIAL ANÁLISE COMPORTAMENTAL PARA MANIPULAR RESULTADOS (EX: TRUMP)

REDES SOCIAIS – CASO FACEBOOK “ACESSO AOS DADOS DE 50 MILHÕES DE USUÁRIOS DO FACEBOOK. A COMPANHIA OBTEVE AS INFORMAÇÕES EM 2014 E AS USOU PARA CONSTRUIR UMA APLICAÇÃO DESTINADA A PREVER AS DECISÕES DOS ELEITORES E INFLUENCIAR SOBRE ELAS. ”

REDES SOCIAIS – CASO FACEBOOK “SEGUNDO A REDE SOCIAL, ALEKSANDR KOGAN, UM PROFESSOR DE PSICOLOGIA RUSSO-AMERICANO DA UNIVERSIDADE DE CAMBRIDGE, ACESSOU OS PERFIS DE MILHÕES DE USUÁRIOS QUE BAIXARAM UM APLICATIVO PARA O FACEBOOK CHAMADO "THIS IS YOUR DIGITAL LIFE" E QUE OFERECIA UM SERVIÇO DE PROGNÓSTICO DA PERSONALIDADE. ”

REDES SOCIAIS – CASO FACEBOOK “COM ESSE ACESSO, ELE ENCAMINHOU MAIS DE 50 MILHÕES DE PERFIS À CAMBRIDGE ANALYTICA. DESSES, 30 MILHÕES DELES TINHAM INFORMAÇÕES SUFICIENTES PARA SEREM EXPLORADAS COM FINS POLÍTICOS. ELE CONSEGUIU ESSES DADOS APESAR DE SOMENTE 270 MIL USUÁRIOS TEREM DADO SEU CONSENTIMENTO PARA QUE O APLICATIVO ACESSASSE SUA INFORMAÇÃO PESSOAL, SEGUNDO O "NYT". ”

REDES SOCIAIS – CASO FACEBOOK “AO COMPARTILHAR ESSES DADOS COM A EMPRESA E COM UM DOS SEUS FUNDADORES, CHRISTOPHER WYLIE, KOGAN VIOLOU AS REGRAS DO FACEBOOK, QUE ELIMINOU O APLICATIVO EM 2015 E EXIGIU A TODOS OS ENVOLVIDOS QUE DESTRUÍSSEM OS DADOS COLETADOS. ” FONTE: HTTPS: //G 1. GLOBO. COM/ECONOMIA/NOTICIA/ACOES-DO-FACEBOOK-CAEM-APOS-INVESTIGACAO-DE-VAZAMENTO-DE-DADOS-RELACIONADO-A-CAMPANHA-DE-TRUMP. GHTML

MANDA NUDES? PORNÔ DE VINGANÇA O QUE ESTÁ NA INTERNET, LÁ SEMPRE FICARÁ AS VÍTIMAS NA MAIORIA SÃO MULHERES

CRIMES COMUNS NA INTERNET NOTÍCIAS FALSAS – FAKE NEWS HOAX - BOATOS NA INTERNET CYBERSTALKING – PERSEGUIÇÃO VIRTUAL CYBERBULLYING

PENSE ANTES DE ESCREVER NORMALMENTE EM TEMPOS ONDE AS OPINIÕES ESTÃO EM CONFLITO E MUITO TEM-SE A DIZER, É FATO QUE A TECNOLOGIA FACILITA A LIBERDADE DE EXPRESSÃO. MAS ATÉ ONDE PODEMOS CHEGAR COM TODA ESSA LIBERDADE? TEMOS REALMENTE A LIBERDADE QUE ACHAMOS? DOS CRIMES MAIS COMUNS COMETIDOS EM VÁRIOS POSTS ESPALHADOS PELA INTERNET, PODEMOS CATEGORICAMENTE CITAR 4, QUE SÃO: CALÚNIA, DIFAMAÇÃO, AMEAÇA E INJÚRIA.

FAKE NEWS - HOAX - BOATOS NA INTERNET

FAKE NEWS - HOAX - BOATOS NA INTERNET A VERDADE É QUE CADA UMA DAS FOTOS SAIU DE ÉPOCAS DIFERENTES E EM SITES DISTINTOS. O ESQUELETÃO AÍ DE CIMA, POR EXEMPLO, É DE UMA EXPOSIÇÃO OCORRIDA EM 2007 OCORRIDA NA BÉLGICA. A OBRA DE ARTE FOI FEITA PELO ESCULTOR ITALIANO GINO DE DOMINICIS, MEDE 24 METROS E SE CHAMA CALAMITA COSMICA. A OUTRA FOTO, QUE MOSTRA TRÊS HOMENS ANALISANDO UM ENORME ESQUELETO ENTERRADO NO CHÃO, É DE UM CONCURSO DE FOTOMONTAGENS REALIZADO EM 2014. A TERCEIRA FOTO, DE DOIS HOMENS MANUSEANDO UM CR NIO GIGANTE TAMBÉM É DE UM CONCURSO DE FOTOMONTAGENS (FEITA PELO EXTINTO SITE WHORTH 1000). FONTE: HTTP: //WWW. E-FARSAS. COM/FOI-ENCONTRADO-EM-JERUSALEM-O-ESQUELETO-DO-GIGANTE-GOLIAS. HTML

FAKE NEWS - HOAX - BOATOS NA INTERNET INFORMAÇÕES IRRESPONSÁVEIS COMPARTILHADAS NAS REDES SOCIAIS, ALÉM DE SE ENCAIXAREM EM CRIMES COMUNS COMO INJÚRIA, CALÚNIA E DIFAMAÇÃO, PODEM TAMBÉM SER CLASSIFICADAS COMO CRIME DIGITAL, O QUE PODE AUMENTAR A PENA. FONTE: HTTP: //NOTICIAS. BAND. UOL. COM. BR/CAFECOMJORNAL/VIDEOS/16412866/MENTIR-PODE-CARACTERIZAR-INJURIA-CALUNIA-E-DIFAMACAO

CYBERSTALKING – PERSEGUIÇÃO VIRTUAL

CYBERSTALKING – PERSEGUIÇÃO VIRTUAL UM ARQUITETO ACUSADO DE PERSEGUIR UMA PROFESSORA UNIVERSITÁRIA PELA INTERNET — ATO BATIZADO DE CYBERSTALKING — ASSINOU ACORDO PARA ENCERRAR PROCESSO CÍVEL CONTRA ELE EM MINAS GERAIS: ELE ASSUMIU TER CRIADO 32 E-MAILS E 60 PERFIS FALSOS EM REDES SOCIAIS, PROMETEU PAGAR INDENIZAÇÃO DE R$ 10 MIL E ACEITOU A PUBLICAÇÃO DE UM TEXTO NO FACEBOOK NO QUAL A VÍTIMA USA A PRÓPRIA CONTA PARA CONTAR O QUE OCORREU. FONTE: HTTP: //WWW. CONVERGENCIADIGITAL. COM. BR/CGILUA. EXE/SYS/START. HTM? USERACTIVETEMPLATE=SITE&INFOID=47572&SID=4

CYBERBULLYING - AGRESSÃO MORAL

CYBERBULLYING - AGRESSÃO MORAL ENTRE ADOLESCENTES, JOVENS E ESTUDANTES, ESSES CONFLITOS SÃO COMUNS E FAZEM PARTE DA AFIRMAÇÃO DA IDENTIDADE. PESQUISAS REVELAM DADOS ASSUSTADORES SOBRE OS ATAQUES POR MEIO DA INTERNET, DONDE UM EM CADA DEZ JOVENS JÁ SOFREU ATAQUE VIRTUAL E APONTAM QUE, ENTRE OS ADOLESCENTES, ESSE TIPO DE PRÁTICA É MAIS COMUM NAS MENINAS. NORMALMENTE, OS AGRESSORES CRIAM UM PERFIL FALSO NA INTERNET COM O OBJETIVO DE INTIMIDAR E RIDICULARIZAR SUA VÍTIMA, ATRAVÉS DE MONTAGENS DE FOTOS PORNOGRÁFICAS COM O ROSTO DO AGREDIDO. QUANDO AS OFENSAS, INTIMIDAÇÕES E AGRESSÕES ON-LINE ENVOLVEM ADULTOS, PODE SER ENTENDIDO COMO CRIME DE CALÚNIA E/OU DIFAMAÇÃO E NÃO USAMOS O TERMO BULLYING/CYBERBULLYING. DE ACORDO COM O CÓDIGO PENAL: CALÚNIA (ART. 138 DO CÓDIGO PENAL); DIFAMAÇÃO (ART. 139 DO CÓDIGO PENAL); INJÚRIA (ART. 140 DO CÓDIGO PENAL). O CYBERBULLYING EM SI NÃO É UM TIPO PENAL NO BRASIL, MAS MUITAS DAS PRÁTICAS QUE O COMPÕEM PODEM SER ASSOCIADAS À CONDUTAS ILÍCITAS. DENÚNCIA: HTTP: //NEW. SAFERNET. ORG. BR/DENUNCIE/. FONTE: HTTPS: //PERICIACOMPUTACIONAL. COM/CYBERBULLYING-CARACTERISTICAS-CONSEQUENCIAS-E-COMO-EVITAR/

MANDA NUDES? O AUTOR DA DIVULGAÇÃO INDEVIDA RESPONDERÁ POR DIFAMAÇÃO (IMPUTAR FATO OFENSIVO À REPUTAÇÃO) OU INJÚRIA (OFENDER A DIGNIDADE OU DECORO), COMO DESCREVEM OS ARTIGOS 139 E 140, AMBOS DO CÓDIGO PENAL. E QUANDO A VÍTIMA FOR CRIANÇA OU ADOLESCENTE, O ARTIGO 241 DO ESTATUTO DA CRIANÇA E DO ADOLESCENTE(ECA) DEFINE COMO CRIME GRAVE A DIVULGAÇÃO DE FOTOS, GRAVAÇÕES OU IMAGENS DE CRIANÇAS OU ADOLESCENTES EM SITUAÇÃO DE SEXO EXPLÍCITO OU PORNOGRÁFICA. FONTE: HTTPS: //ALVESARAUJOADV. JUSBRASIL. COM. BR/ARTIGOS/371574186/MANDA-NUDES-QUANDO-O-PRAZER-SE-TORNA-CASO-DE-POLICIA

MANDA NUDES? E SE A PESSOA TIVER INVADIDO UM DISPOSITIVO ELETRÔNICO RESPONDERÁ NOS TERMOS DA LEI Nº LEI 12. 737/12, QUE CRIMINALIZA A INVASÃO DE DISPOSITIVO DE INFORMÁTICA ALHEIO PARA OBTER, ADULTERAR OU DESTRUIR DADOS OU INFORMAÇÕES SEM AUTORIZAÇÃO DO PROPRIETÁRIO. A LEI FOI APELIDADA DE “CAROLINA DIECKMANN”, POIS A ATRIZ TEVE SEU COMPUTADOR HACKEADO E SUAS FOTOS ÍNTIMAS, DIVULGADAS. E NÃO FICA SOMENTE NA ÁREA CRIMINAL, O RESPONSÁVEL PELA DIVULGAÇÃO DAS FOTOS RESPONDERÁ CIVILMENTE POR ISSO, OU SEJA, CABE UM INDENIZAÇÃO POR DANOS MORAIS. FONTE: HTTPS: //ALVESARAUJOADV. JUSBRASIL. COM. BR/ARTIGOS/371574186/MANDA-NUDES-QUANDO-O-PRAZER-SE-TORNA-CASO-DE-POLICIA

DESCARTE DE MÍDIAS OS DADOS PODEM SER RECUPERADOS, MESMO DEPOIS DE APAGADOS E FORMATADO. CUIDADO COM HD’S, PENDRIVES, CARTÕES DE MEMÓRIA, SMARTPHONES.

DIREITO DIGITAL MARCO CIVIL DA INTERNET + CÓDIGO DE DEFESA AO CONSUMIDOR, ANDAM LADO A LADO. LEI CAROLINA DIECKMANN – INVASÃO DE DISPOSITIVOS FONTE: HTTPS: //PERICIACOMPUTACIONAL. COM/DIREITO-DIGITAL/ FONTE: HTTPS: //PERICIACOMPUTACIONAL. COM/A-INTERNET-NAO-E-UMATERRA-SEM-LEIS/

DENÚNCIA ONLINE VOCÊ PODE EFETUAR A DENÚNCIA ONLINE NO SITE: HTTP: //NEW. SAFERNET. ORG. BR/DENUNCIE/ CASO RESIDA NO RIO GRANDE DO SUL NO SITE: HTTPS: //WWW. DELEGACIAONLINE. RS. GOV. BR/D OL/#!/INDEX/MAIN

THE END - MUITO OBRIGADO!!! WWW. PERICIACOMPUTACIONAL. COM HTTPS: //WWW. FACEBOOK. COM/DIGITALFORENSE HTTPS: //BR. LINKEDIN. COM/IN/PETTER-ANDERSON-LOPES (54) 99645 -0777 OU PETTER@PERICIACOMPUTACIONAL. COM