Security In WiFi Networks ubomr k FMFI Univerzita

Security In Wi-Fi Networks Ľubomír Žák FMFI Univerzita Komenského v Bratislave Školiteľ: RNDr. Peter Gaži Ph. D. 2012

Obsah 1. Wi. Fi 2. WEP 3. WPA 4. WPA 2 5. WPS 6. Výsledky experimentov

Wi-Fi Technológia umožňujúca bezdrôtový prenos dát po sieti WLAN – wireless local area network Založené na štandardoch Institute of Electrical and Electronics Engineers (IEEE) 802. 11 a 802. 11 x Zariadenie využívajúce Wi-Fi sa môže pripojiť k internetu v prípade, že sa v jeho dosahu nachádza aspoň jedna bezdrôtová sieť

Bezpečnosť 802. 11 Technológia Wi-Fi používa kvôli bezpečnosti prenášaných dát rôzne druhy šifrovania 802. 11 WEP WPA Možnosť kombinovať s TKIP, EAP, LEAP, PEAP. . . 802. 11 i WPA 2

WEP Wired Equivalent Privacy Bol prvým pokusom o bezpečný prenos dát (1999) Postupom času sa ukázalo, že obsahuje viacero bezpečnostných nedostatkov Používanie toho istého statického kľúča pre komunikáciu medzi užívateľmi/ komunikáciu medzi Access Point a užívateľom Nedostatky RC 4 šifry (resp. jej implementácie vo WEP)

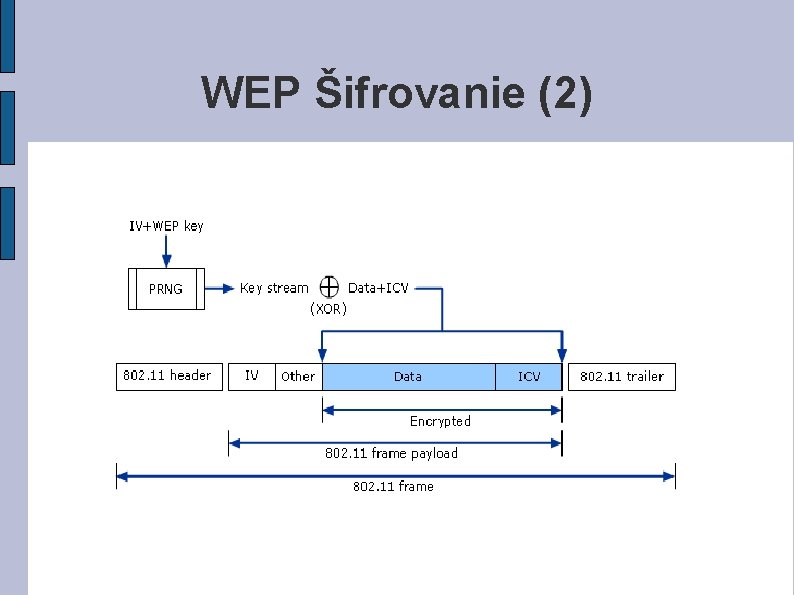

WEP Šifrovanie 1. Vypočíta sa 32 -bitový Integrity Checksum Value (ICV) pre frame data 2. ICV sa pripojí k dátam 3. Vygeneruje sa 24 bitový inicializačný vektor a pripojí sa k WEP key 4. WEP key a IV sa použijú ako vstup do PRNG odkiaľ dostaneme 24 -bitovú sekvenciu 5. PRNG bit sekvencia (key stream) je XOR-ovaná s kombináciou IV a dát 6. IV sa pridá na začiatok framu (nešifrovaný!)

WEP Šifrovanie (2)

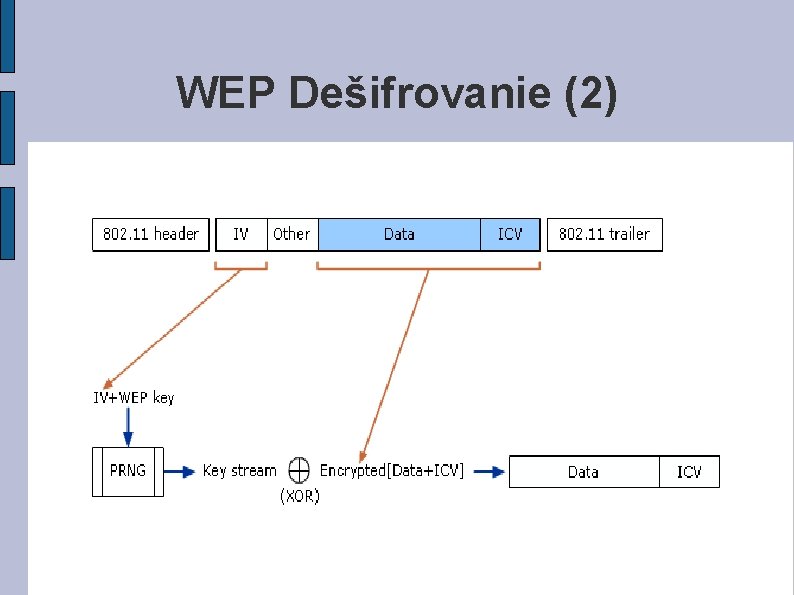

WEP Dešifrovanie 1. IV sa získa priamo z packetu 2. Takto získaný IV sa pripojí k WEP key 3. IV+WEP key slúžia ako vstup do PRNG 4. Výstupom PRNG je 24 -bitová sekvencia 5. Spraví sa XOR medzi výstupom PRNG a kombináciou data+ICV 6. Vypočíta sa ICV pre dešifrované data a porovná sa s ICV v prichádzajúcom packete 7. Ak sa zhodujú, packet je validný

WEP Dešifrovanie (2)

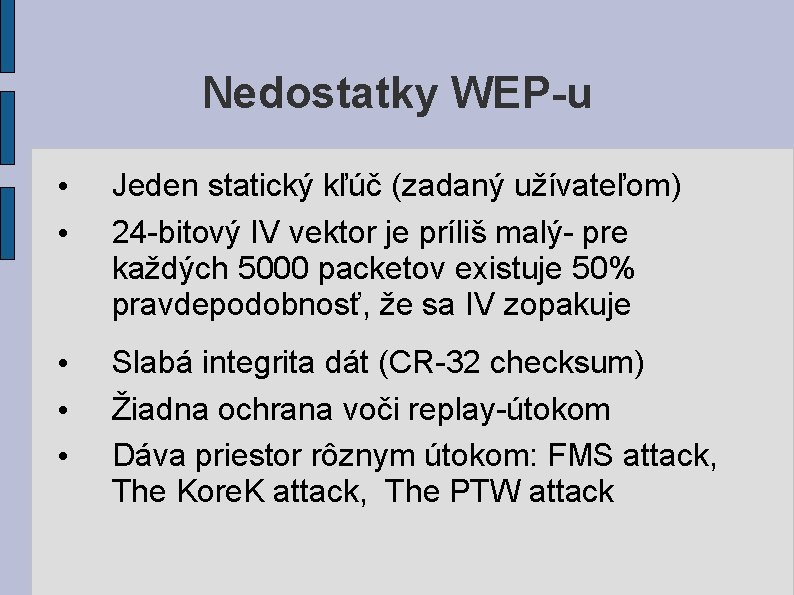

Nedostatky WEP-u • • Jeden statický kľúč (zadaný užívateľom) 24 -bitový IV vektor je príliš malý- pre každých 5000 packetov existuje 50% pravdepodobnosť, že sa IV zopakuje • • • Slabá integrita dát (CR-32 checksum) Žiadna ochrana voči replay-útokom Dáva priestor rôznym útokom: FMS attack, The Kore. K attack, The PTW attack

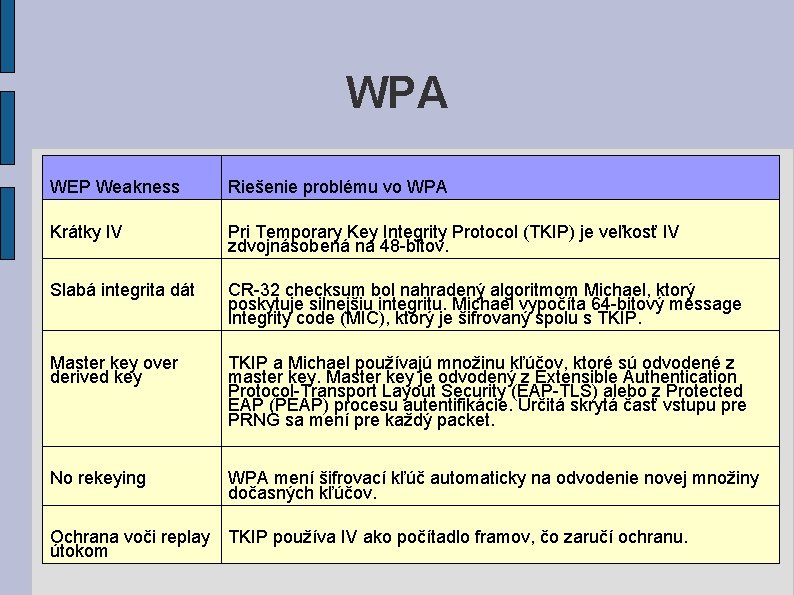

WPA WEP Weakness Riešenie problému vo WPA Krátky IV Pri Temporary Key Integrity Protocol (TKIP) je veľkosť IV zdvojnásobená na 48 -bitov. Slabá integrita dát CR-32 checksum bol nahradený algoritmom Michael, ktorý poskytuje silnejšiu integritu. Michael vypočíta 64 -bitový message integrity code (MIC), ktorý je šifrovaný spolu s TKIP. Master key over derived key TKIP a Michael používajú množinu kľúčov, ktoré sú odvodené z master key. Master key je odvodený z Extensible Authentication Protocol-Transport Layout Security (EAP-TLS) alebo z Protected EAP (PEAP) procesu autentifikácie. Určitá skrytá časť vstupu pre PRNG sa mení pre každý packet. No rekeying WPA mení šifrovací kľúč automaticky na odvodenie novej množiny dočasných kľúčov. Ochrana voči replay TKIP používa IV ako počítadlo framov, čo zaručí ochranu. útokom

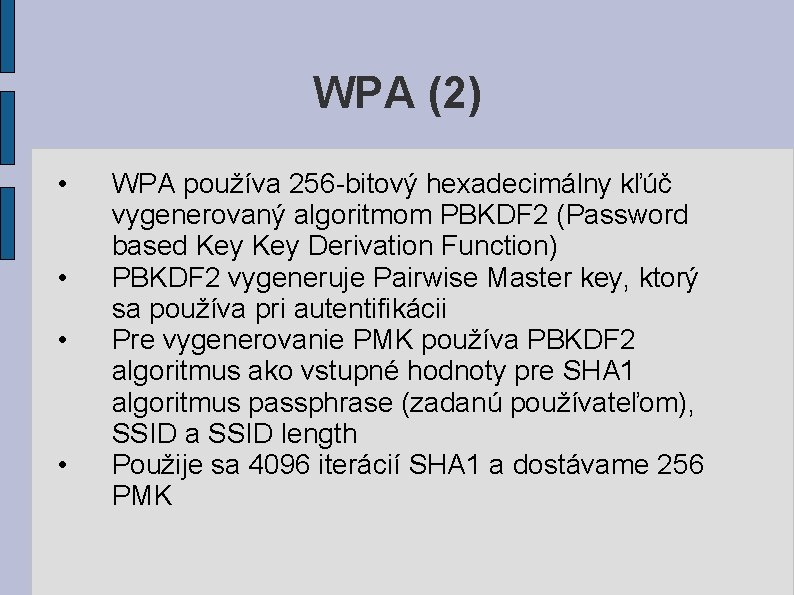

WPA (2) • • WPA používa 256 -bitový hexadecimálny kľúč vygenerovaný algoritmom PBKDF 2 (Password based Key Derivation Function) PBKDF 2 vygeneruje Pairwise Master key, ktorý sa používa pri autentifikácii Pre vygenerovanie PMK používa PBKDF 2 algoritmus ako vstupné hodnoty pre SHA 1 algoritmus passphrase (zadanú používateľom), SSID a SSID length Použije sa 4096 iterácií SHA 1 a dostávame 256 PMK

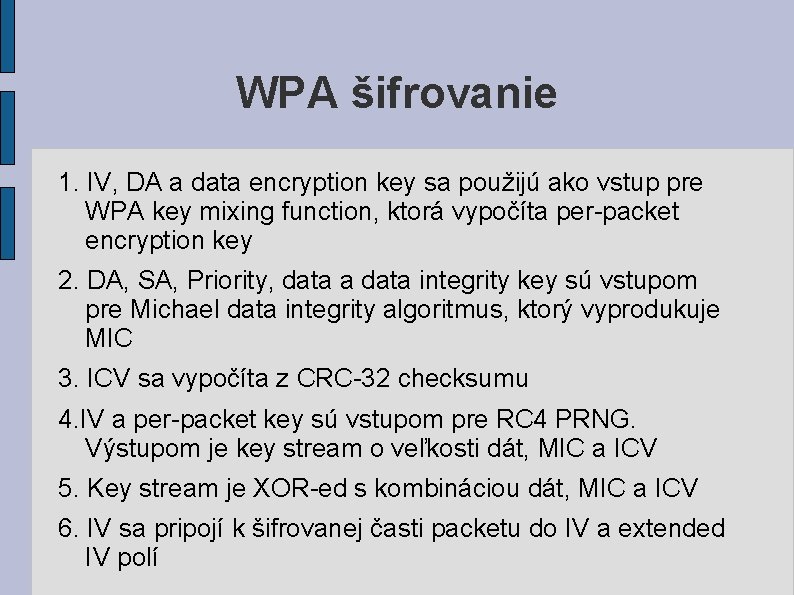

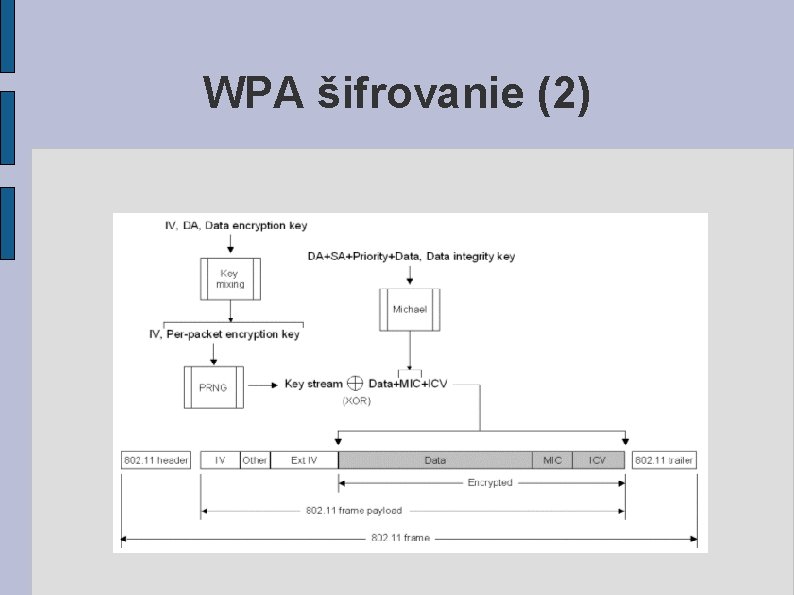

WPA šifrovanie 1. IV, DA a data encryption key sa použijú ako vstup pre WPA key mixing function, ktorá vypočíta per-packet encryption key 2. DA, SA, Priority, data a data integrity key sú vstupom pre Michael data integrity algoritmus, ktorý vyprodukuje MIC 3. ICV sa vypočíta z CRC-32 checksumu 4. IV a per-packet key sú vstupom pre RC 4 PRNG. Výstupom je key stream o veľkosti dát, MIC a ICV 5. Key stream je XOR-ed s kombináciou dát, MIC a ICV 6. IV sa pripojí k šifrovanej časti packetu do IV a extended IV polí

WPA šifrovanie (2)

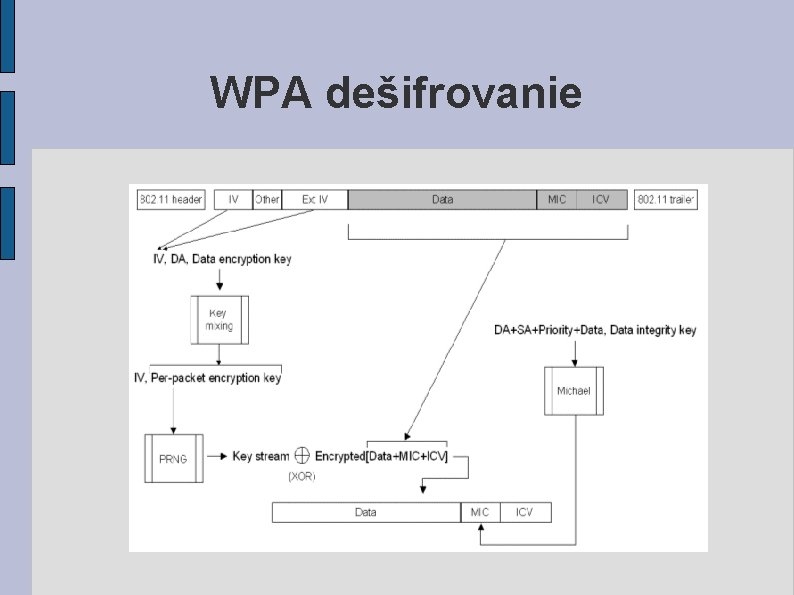

WPA dešifrovanie

WPA Safety • • • Otázkou je, nakoľko je WPA protokol bezpečný. Útočník poľahky zistí SSID, SSID length a hashovaný passphrase – teoreticky môže uskutočniť slovníkový brute force útok: SSID+SSID length+Passphrase ako vstup do PBKDF 2 a porovná výsledný hash Idea je v praxi nerealizovateľná – – príliš veľa možností (pre každú pozíciu ASCII znaky 32 – 126, dĺžka passphrase je 8 – 63 znakov) SHA 1 je pomerne CPU intensive algoritmus

WPA Safety (2) • • • Do úvahy ale prichádza ľudský faktor: väčšina používateľov používa slovníkové heslá kvôli memorabilite To viedlo k vývoju viacerých programov realizujúcich slovníkové útoky 2009 – wpacracker. com – používateľ môže za poplatok využiť veľkú výpočtovú silu Amazon's EC 2 Cloud Computing Service- 135 miliónov slov veľký slovník s odpoveďou do 20 minút

WPA Safety (3) • WPA Enterprise mode poskytuje zvýšenú bezpečnosť oproti WPA PSK • Autentifikácia pomocou username a password

WPA 2 • Šifrovanie WPA 2 formálne nahrádza WEP • Špecifický mód Advanced Encryption Standard (AES) známy ako Counter Mode with Cipher Block Chaining Message Authentication (CBC-MAC) Protocol (CCMP) • Rovnaká množina kľúčov ako pri WPA

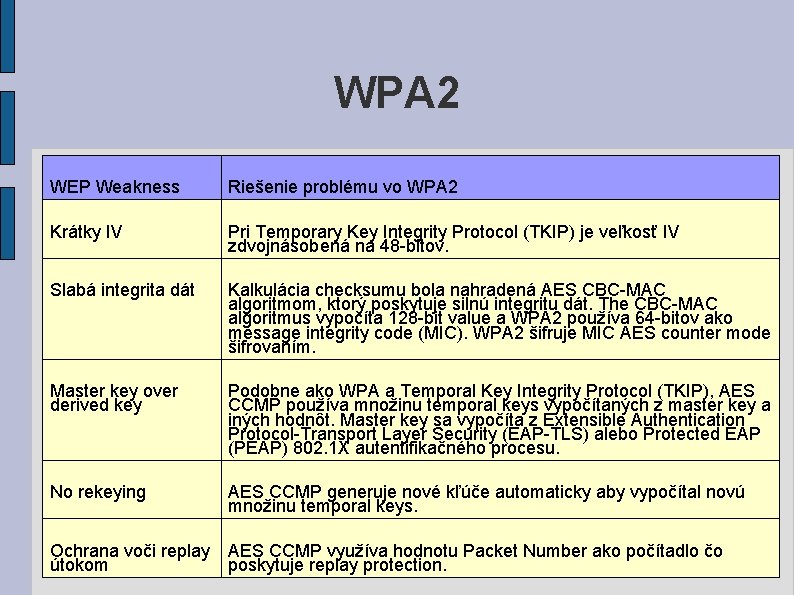

WPA 2 WEP Weakness Riešenie problému vo WPA 2 Krátky IV Pri Temporary Key Integrity Protocol (TKIP) je veľkosť IV zdvojnásobená na 48 -bitov. Slabá integrita dát Kalkulácia checksumu bola nahradená AES CBC-MAC algoritmom, ktorý poskytuje silnú integritu dát. The CBC-MAC algoritmus vypočíta 128 -bit value a WPA 2 používa 64 -bitov ako message integrity code (MIC). WPA 2 šifruje MIC AES counter mode šifrovaním. Master key over derived key Podobne ako WPA a Temporal Key Integrity Protocol (TKIP), AES CCMP používa množinu temporal keys vypočítaných z master key a iných hodnôt. Master key sa vypočíta z Extensible Authentication Protocol-Transport Layer Security (EAP-TLS) alebo Protected EAP (PEAP) 802. 1 X autentifikačného procesu. No rekeying AES CCMP generuje nové kľúče automaticky aby vypočítal novú množinu temporal keys. Ochrana voči replay AES CCMP využíva hodnotu Packet Number ako počítadlo čo útokom poskytuje replay protection.

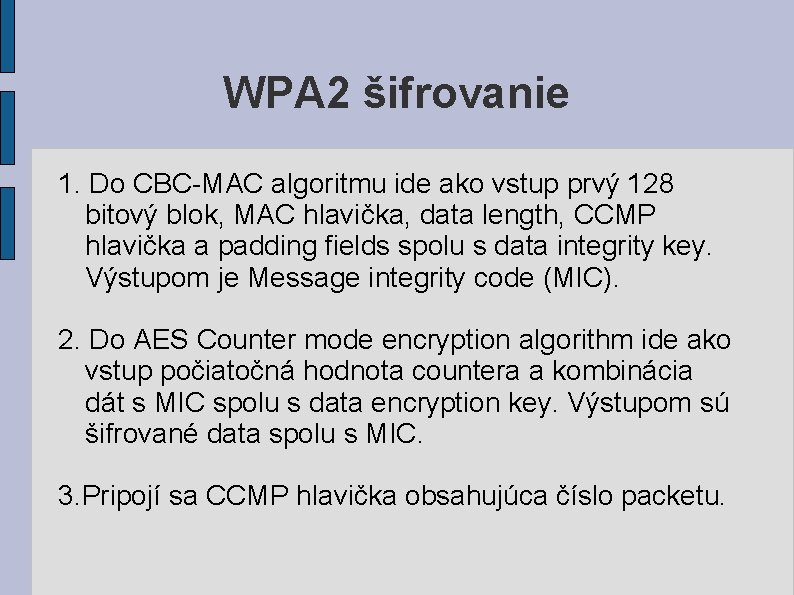

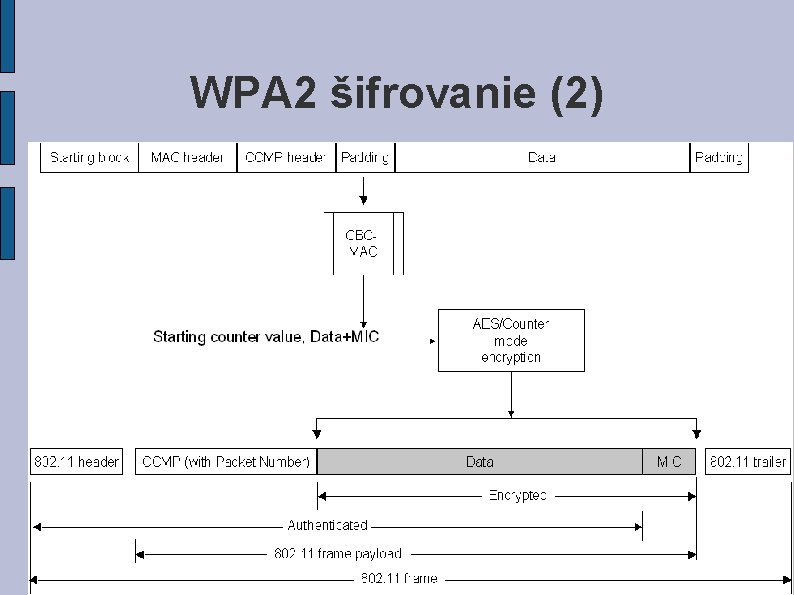

WPA 2 šifrovanie 1. Do CBC-MAC algoritmu ide ako vstup prvý 128 bitový blok, MAC hlavička, data length, CCMP hlavička a padding fields spolu s data integrity key. Výstupom je Message integrity code (MIC). 2. Do AES Counter mode encryption algorithm ide ako vstup počiatočná hodnota countera a kombinácia dát s MIC spolu s data encryption key. Výstupom sú šifrované data spolu s MIC. 3. Pripojí sa CCMP hlavička obsahujúca číslo packetu.

WPA 2 šifrovanie (2)

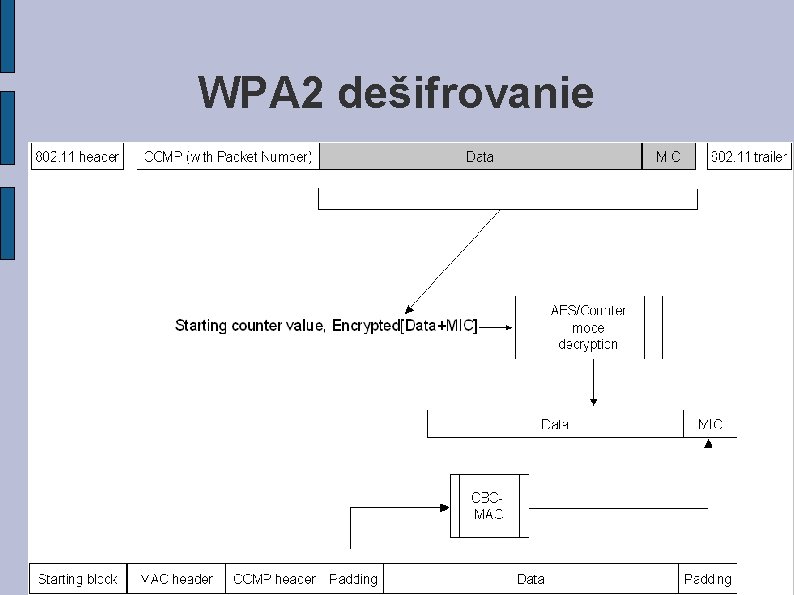

WPA 2 dešifrovanie

WPS • WPS – Wifi Protected Setup • Štandard, ktorého zámerom bolo jednoduchšie nastavovanie domácich bezdrôtových sietí • Generovanie náhodných názvov sietí a kľúčov • Tri druhy autentifikácie, zaujíma nás externá

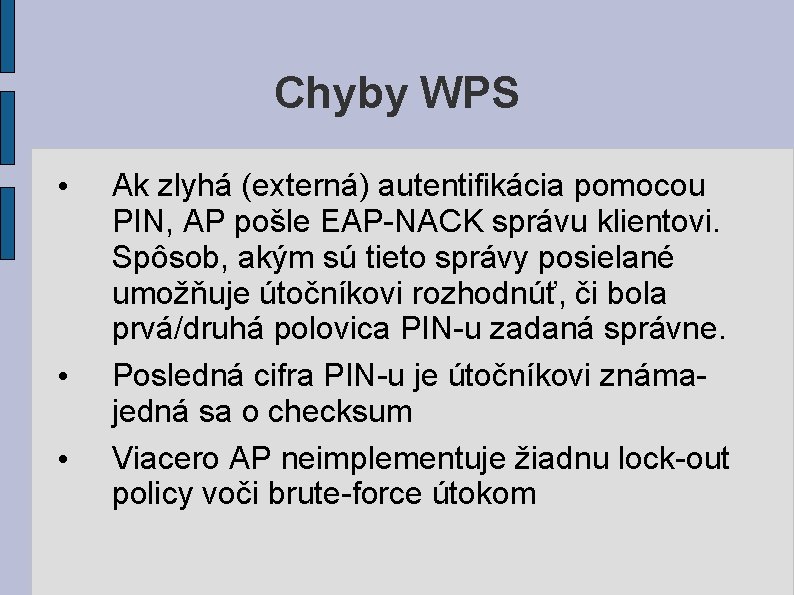

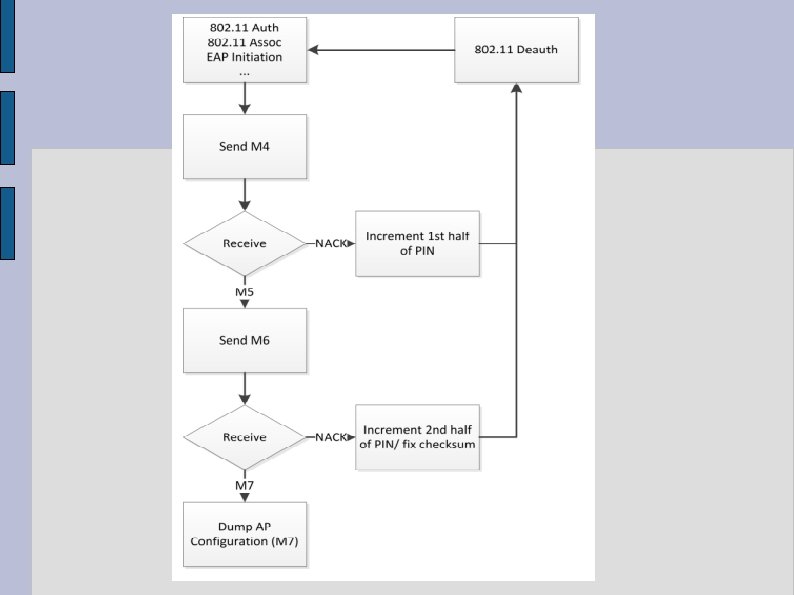

Chyby WPS • • • Ak zlyhá (externá) autentifikácia pomocou PIN, AP pošle EAP-NACK správu klientovi. Spôsob, akým sú tieto správy posielané umožňuje útočníkovi rozhodnúť, či bola prvá/druhá polovica PIN-u zadaná správne. Posledná cifra PIN-u je útočníkovi známa- jedná sa o checksum Viacero AP neimplementuje žiadnu lock-out policy voči brute-force útokom

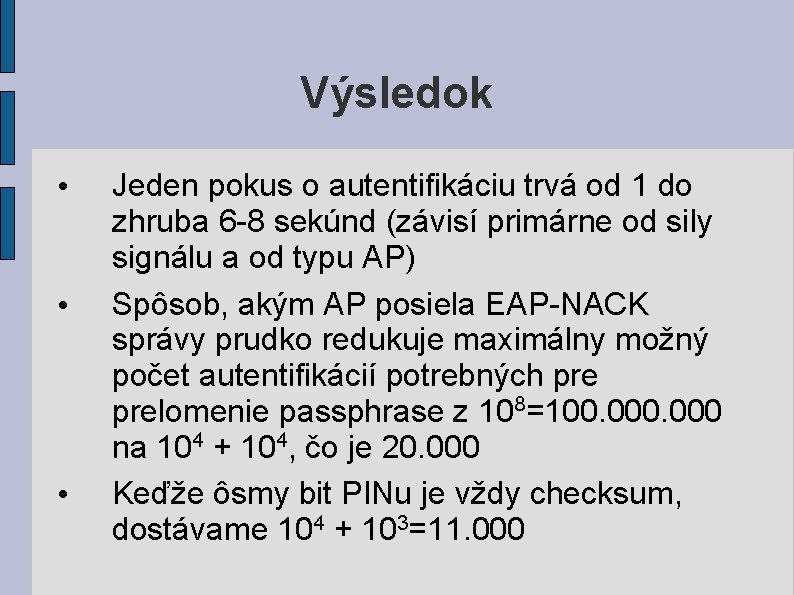

Výsledok • • • Jeden pokus o autentifikáciu trvá od 1 do zhruba 6 -8 sekúnd (závisí primárne od sily signálu a od typu AP) Spôsob, akým AP posiela EAP-NACK správy prudko redukuje maximálny možný počet autentifikácií potrebných prelomenie passphrase z 108=100. 000 na 104 + 104, čo je 20. 000 Keďže ôsmy bit PINu je vždy checksum, dostávame 104 + 103=11. 000

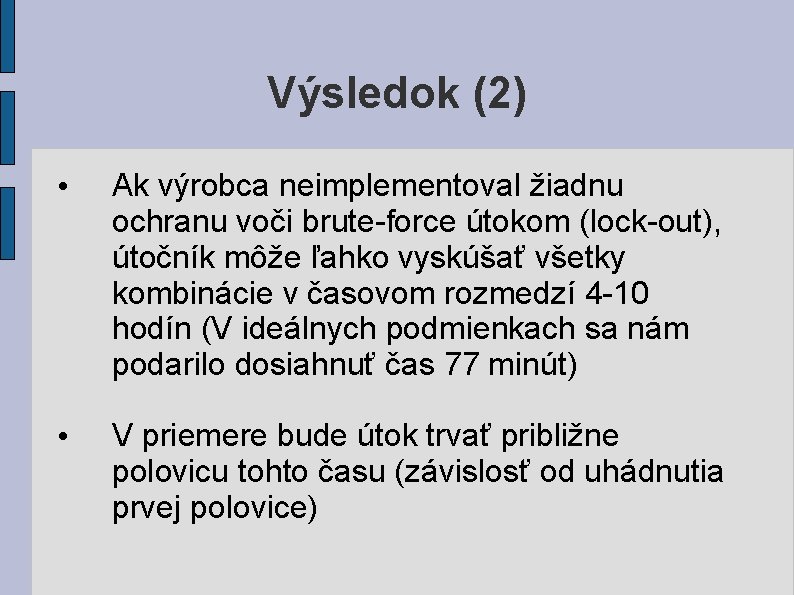

Výsledok (2) • Ak výrobca neimplementoval žiadnu ochranu voči brute-force útokom (lock-out), útočník môže ľahko vyskúšať všetky kombinácie v časovom rozmedzí 4 -10 hodín (V ideálnych podmienkach sa nám podarilo dosiahnuť čas 77 minút) • V priemere bude útok trvať približne polovicu tohto času (závislosť od uhádnutia prvej polovice)

Kto je v ohrození ? • Ťažko sa dostať k relevantným dátam o počte AP náchylných voči útoku • Z tých, ktoré podporujú WPS, je 74% napadnuteľných týmto typom útoku (inak povedané, na týchto zariadeniach útok úspešne dobehne v rozumnom čase) • WPS je enabled by default na 87% zariadení, na 23% nemá stlačenie tlačidla/zmena konfigurácie pre vypnutie WPS žiaden efekt voči útoku

Ako sa brániť ? • Na strane používateľa • Na strane výrobcov – – – Vypnúť WPS manuálne (nemusí pomôcť) Firmware upgrade WPA/WPA 2 enterprise mode Zmena systému respond policy nie je možná (PIN delený na first/second half nebol dobrý nápad) Implementácia lockout policy po X neúspešných pokusoch by zabránila tomuto útoku

Experimenty • Reaver (tool implementujúci brute force attack) • V ideálnych podmienkach WPA 2 passphrase prelomená v priemere za 148 minút (rôzne dĺžky) • V dvoch organizáciách anonymne uskutočnený útok – V oboch sa objavili AP, na ktoré útok fungoval – Nestretli sme sa s lockout policy – Nebezpečenstvo pre inak bezpečné siete – Útok možno nepraktický z časových dôvodov (pri horšom signále trvanie útoku môže

Ďakujem za pozornosť !

- Slides: 32