Secure Multiparty Computation problems solutions Thnh vin nhm

Secure Multiparty Computation problems & solutions Thành viên nhóm: Hoàng Xuân Nhật Huy Nguyễn Nam Tiệp Giảng viên hướng dẫn : Nguyễn Thị Ái Thảo

Nội dung chính: Introduction Related work Framework Specific secure multi-party computation Outline of some approaches Conclusion

: Secure multiparty computation is a protocol in which a group of people can get together and compute any function of many variables in a special way. Each participant in the group provides one or more variables. The result of the function is known to everyone in the group, but no one learns anything about the inputs of any other members other than what is obvious from the output of the function.

INTRODUCTION: Ví Dụ: How can a group of people calculate their average salary without anyone learning the salary of anyone else?

INTRODUCTION: 2. VỀ THỊ TRƯỜNG: Xem xét thị trường Bên thứ 3 Công ty A Công ty B

INTRODUCTION: KHI THÔNG TIN VỊ TRÍ CỦA A VÀ B BỊ TIẾT LỘ CHO BÊN THỨ 3 THÌ: Bên thứ 3 1. Chiếm lĩnh thị trường trước khi A hoặc B bắt đầu. 2. Công ty bất động sản có thể thực sự tăng giá trong đàm phán. 3. ………. .

INTRODUCTION: 3. Tài chính: HỢP TÁC LÀM VIỆC TRÊN MỘT DỰ ÁN VÌ LỢI ÍCH LẪN NHAU. NHƯNG KHÔNG AI THÍCH TIẾT LỘ NHỮNG YÊU CẦU CỦA MÌNH CHO BÊN KIA, HOẶC THẬM CHÍ LÀ MỘT SỰ ĐÁNG TIN CẬY CỦA BÊN THỨ BA Làm thế nào họ có thể hợp tác trong dự án này trong khi vẫn giữ sự riêng tư của thông tin cá nhân?

INTRODUCTION: VẤN ĐỀ NÀY ĐƯỢC GỌI LÀ : SECURE MULTIPARTY COMPUTATION (SMC) Nghiên cứu trong khu vực SMC chỉ được tập trung vào một tập giới hạn các vấn đề SMC cụ thể nhưng tính toán bảo mật liên quan thì kêu gọi nghiên cứu SMC trong một loạt các lĩnh vực tính toán

FRAMEWORK • Transformation Framework: là một hệ thống tính toán để chuyển đổi từ mô hình tính toán bình sang mô hình tính toán nâng cao hơn (SMC) nhằm bảo đảm tính riêng tư cho dữ liệu đầu vào. • Dựa vào số lượng input đầu vào để chia thành 2 loại: - Mô hình Multi-input - Mô hình Single-input

FRAMEWORK • Mô hình Multi-input thường có 2 đầu vào phân biệt nên việc chuyển đổi sang mô hình SMC sẽ dễ dàng hơn. • Mô hình Single-input thường có 1 đầu vào hoặc một tập hợp các yếu tố đầu vào nên để chuyển nó sang mô hình SMC thì ta phải làm cách nào đó chuyển nó sang mô hình tính toán nhiều đầu vào.

FRAMEWORK Để chuyển đổi Single-input sang Multi-input ta tập trung vào 2 loại chuyển đổi: • Chuyển đổi đồng nhất: trong chuyển đổi này thì mỗi bộ dữ liệu được chia làm 2 bộ dữ liệu đơn nhưng các dữ liệu đơn thì không bị cắt thành 2 phần. • Chuyển đổi không đồng nhất: mỗi dữ liệu đơn sẽ được cắt thành 2 phần và mỗi phần sẽ là 1 dữ liệu riêng biệt

FRAMEWORK Sau khi đã thực hiện các chuyển đổi trên thì vấn đề đặt ra là: Làm thế nào để thực hiện việc tính toán với các dữ liệu ở trên mà đôi khi các bên lại không muốn tiến lộ dữ liệu của mình.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Tính bảo mật trong việc tính toán hợp tác khoa học. Tính bảo mật trong truy vấn dữ liệu. Tính bảo mật trong việc phát hiện xâm phạm. Tính bảo mật trong việc khai thác dữ liệu. Tính toán bảo mật hình học Tính toán phân tích thống kê Các vấn đề tính toán đa thành phần khác

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Cooperative Scientific Computations Problem 1: Linear Systems of Equations Alice Bob : M 1*x = b 1 : M 2*x = b 2

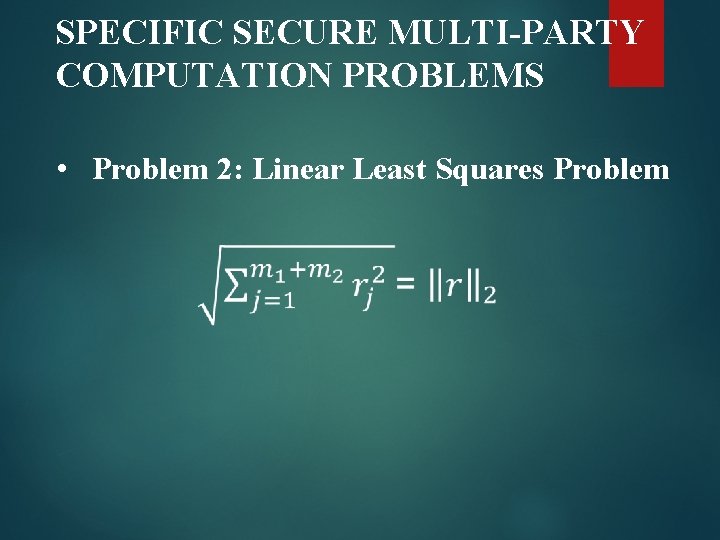

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS • Problem 2: Linear Least Squares Problem

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS • Problem 3: Linear Programming Alice : M 1*x <= b 1 Bob : M 2*x <= b 2 Y = a 1*x 1 + … + an*xn minimize?

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Database Query Problem 4 : Database query Alice có 1 chuỗi q Bob có mảng dữ liệu chuỗi T = [t 1, t 2, …. , t. N] Alice muốn biết là chuỗi q có giống với bất kì chuỗi nào trong mảng T của Bob không?

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Intrusion Detection Problem 5 : Profile matching Các dữ liệu cá nhân của Alice bị hacker biết được. Bob đã thu thập được 1 số thông tin của hacker từ những lần đột nhập gần đây Bob có thể xác định được hacker là ai nếu Alice tiết lộ những dữ liệu bị mất của cô ấy cho Bob để Bob so sánh với các dữ liệu của hacker. Tuy nhiên Bob không muốn tiết lộ dữ liệu của hacker cũng như Alice không muốn tiết lộ thông tin cá nhân của cô ấy.

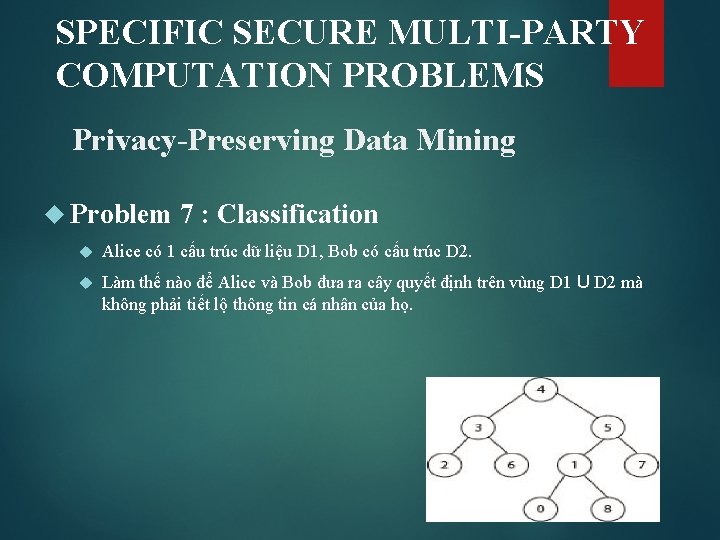

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Data Mining Problem 7 : Classification Alice có 1 cấu trúc dữ liệu D 1, Bob có cấu trúc D 2. Làm thế nào để Alice và Bob đưa ra cây quyết định trên vùng D 1 U D 2 mà không phải tiết lộ thông tin cá nhân của họ.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Data Mining Problem 8 : Data Clustering Alice và Bob muốn cùng nhau phân nhóm dữ liệu trên vùng D 1 union D 2

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Data Mining Problem 9 : Mining Association Rules Alice và Bob muốn cùng nhau xác định các luật lệ khi hợp tác với nhau.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Geometric Computation PROBLEM 10: INTERSECTION - ALICE CÓ HÌNH A, BOB CÓ HÌNH B - CẢ HAI ĐỀU MUỐN BIẾT A VÀ B CÓ GIAO NHAU HAY KHÔNG

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Geometric Computation PROBLEM 11: POINT INCLUSION - ALICE CÓ MỘT ĐIỂM A, BOB CÓ MỘT HÌNH ĐA GIÁC P. - CẢ HAI ĐÊU MUỐN BIẾT ĐIỂM A CÓ NẰM TRONG P HAY KHÔNG.

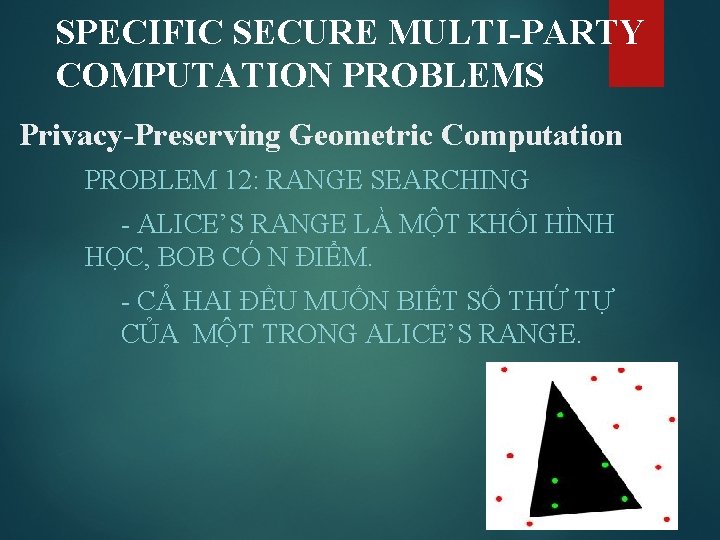

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Geometric Computation PROBLEM 12: RANGE SEARCHING - ALICE’S RANGE LÀ MỘT KHỐI HÌNH HỌC, BOB CÓ N ĐIỂM. - CẢ HAI ĐỀU MUỐN BIẾT SỐ THỨ TỰ CỦA MỘT TRONG ALICE’S RANGE.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Geometric Computation PROBLEM 13: CLOSSET PAIR - ALICE CÓ N ĐIỂM, BOB CÓ M ĐIỂM. - ALICE VÀ BOB MUỐN TÌM RA HAI ĐIỂM CÓ KHOẢNG CÁCH NHỎ NHẤT.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Geometric Computation PROBLEM 14: CONVEX HULL - ALICE CÓ N ĐIỂM, BOB CÓ M ĐIỂM. - ALICE VÀ BOB MUỐN TÌM RA CONVEX HULL CỦA TẬP N+M ĐIỂM.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Privacy-Preserving Statistical Analysis PROBLEM 15: CORRELATION AND REGRESSION ANALYSIS - ALICE CÓ TẬP D 1={X 1, X 2, . . . , XN}, BOB CÓ TẬP D 2 = {Y 1, Y 2, . . . , YN}. - ALICE VÀ BOB MUỐN BIÊT: + HỆ SỐ TƯƠNG QUAN GIỮA X VÀ Y. + ĐƯỜNG HỒI QUY.

SPECIFIC SECURE MULTI-PARTY COMPUTATION PROBLEMS Other Specific Secure Multi-Party Computation Problems THERE ARE MANY OTHER INTERESTING SECURE MULTI-PARTY COMPU- TATION PROBLEMS: - SELECTION PROBLEM. - SORTING PROBLEM. - SHORTEST PATH PROBLEM. - PRIVACY-PRESERVING POLYNOMIAL INTERPOLATION.

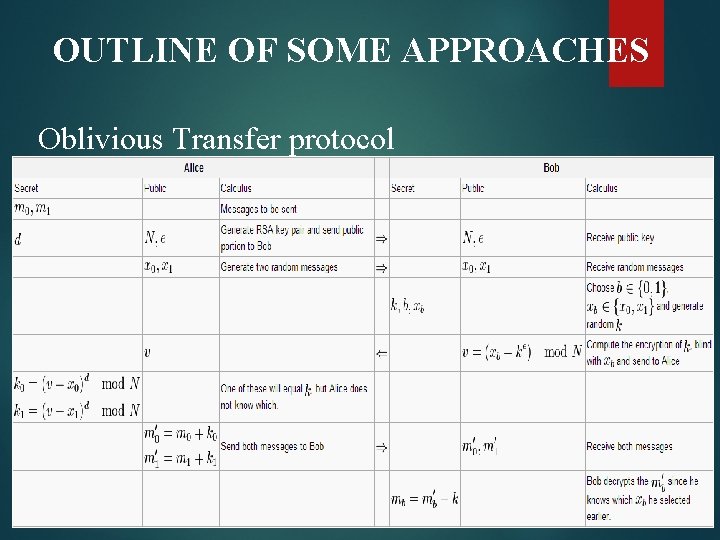

OUTLINE OF SOME APPROACHES Ví dụ: Alice có 2 tin nhắn m 1 và m 2, Bob cần nhận 1 tin nhắn mb từ Alice mà Bob không cần biết tin nhắn còn lại và Alice cũng không biết được chỉ số b.

OUTLINE OF SOME APPROACHES Oblivious Transfer protocol

OUTLINE OF SOME APPROACHES Ví dụ: giải quyết vấn đề 10 ta cần giải quyết 3 vấn đề: 1) Vấn đề đánh giá 1 hàm tuyến tính 2) Vấn đề so sánh 3) Vấn đề đánh giá một biểu thức Boolean Mikhail J. Atallah and Wenliang Du. Secure multi-party computational geometry. In WADS 2001: Seventh International Workshop on Algorithms and Data Structures, pages 165{179, Providence, Rhode Island, USA, August 8 -10 2001

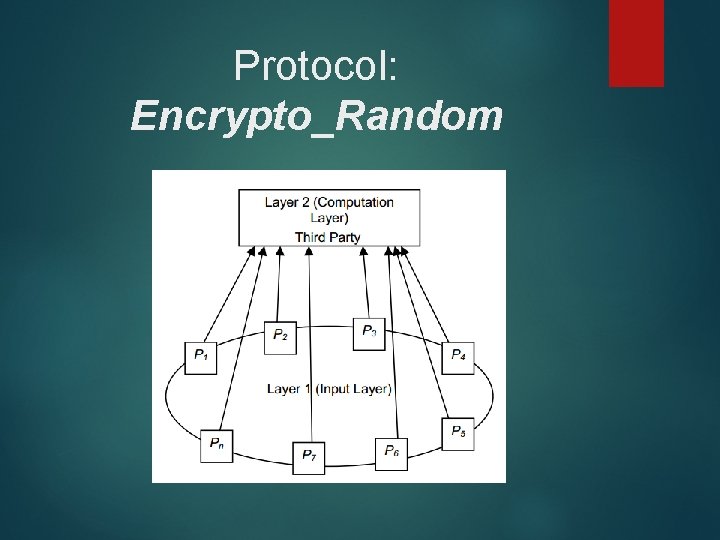

OUTLINE OF SOME APPROACHES Đôi khi nó giúp tìm ra một giải pháp hiệu quả bằng cách đưa vào một giao thức thứ 3. Bên thứ 3 này phải không biết gì về đầu vào 1 trong 2 người tham gia.

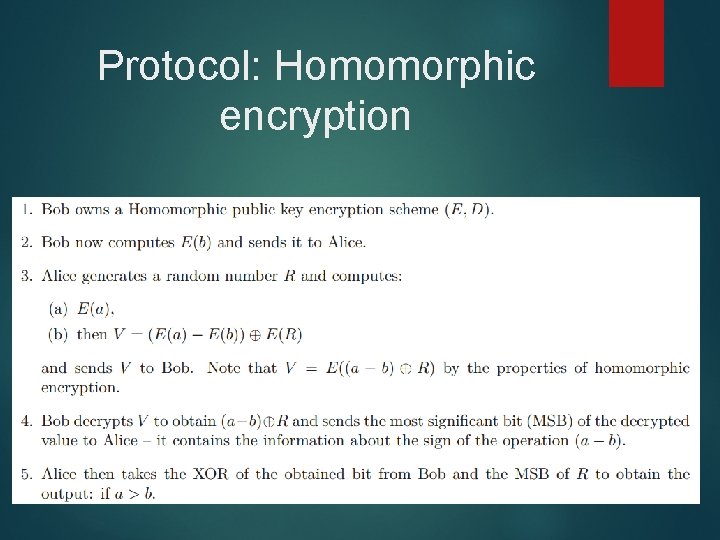

Protocol: Homomorphic encryption

Protocol: Encrypto_Random

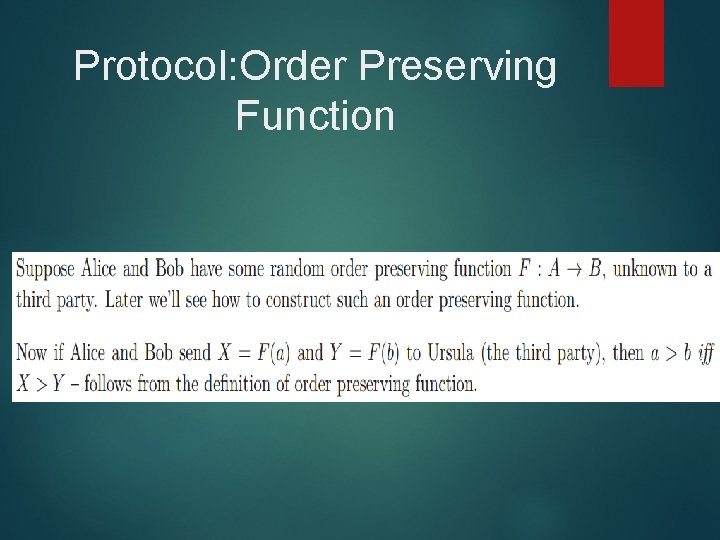

Protocol: Order Preserving Function

CONCLUSION Các vấn đề đã được giới thiệu: • Giới thiệu Secure Multi-Party Computation là gì và các công việc sử dụng SMC • Giới thiệu sơ lượt về các loại chuyển đổi từ mô hình thường sang mô hình SMC • Đi vào các vấn đề cụ thể của SMC • Đưa ra 1 giải pháp cho 1 bài toán minh họa

THANKS YOU FOR LISTENING

- Slides: 37