Se prparer NAP Cyril Voisin Chef de programme

- Slides: 52

Se préparer à NAP Cyril Voisin Chef de programme Sécurité Microsoft France

Sommaire Rappels sur NAP Démo de configuration et de fonctionnement avec 802. 1 X Comment se préparer

NAP Rappels

Votre politique, et non pas la topologie, définit le périmètre

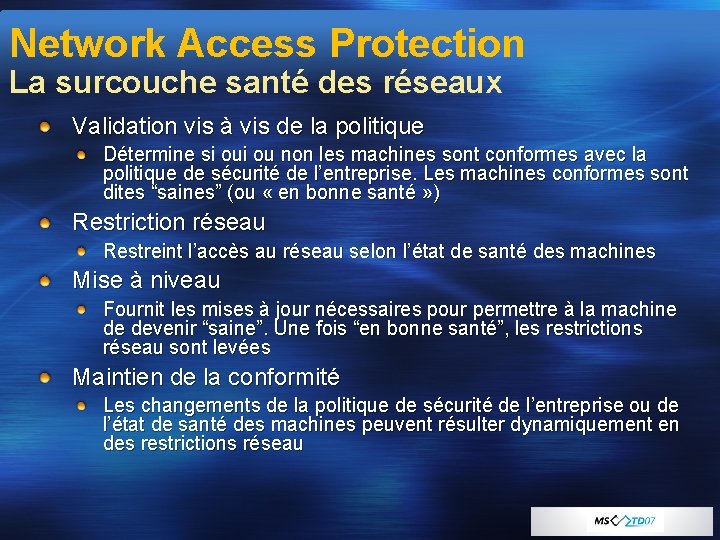

Network Access Protection La surcouche santé des réseaux Validation vis à vis de la politique Détermine si ou non les machines sont conformes avec la politique de sécurité de l’entreprise. Les machines conformes sont dites “saines” (ou « en bonne santé » ) Restriction réseau Restreint l’accès au réseau selon l’état de santé des machines Mise à niveau Fournit les mises à jour nécessaires pour permettre à la machine de devenir “saine”. Une fois “en bonne santé”, les restrictions réseau sont levées Maintien de la conformité Les changements de la politique de sécurité de l’entreprise ou de l’état de santé des machines peuvent résulter dynamiquement en des restrictions réseau

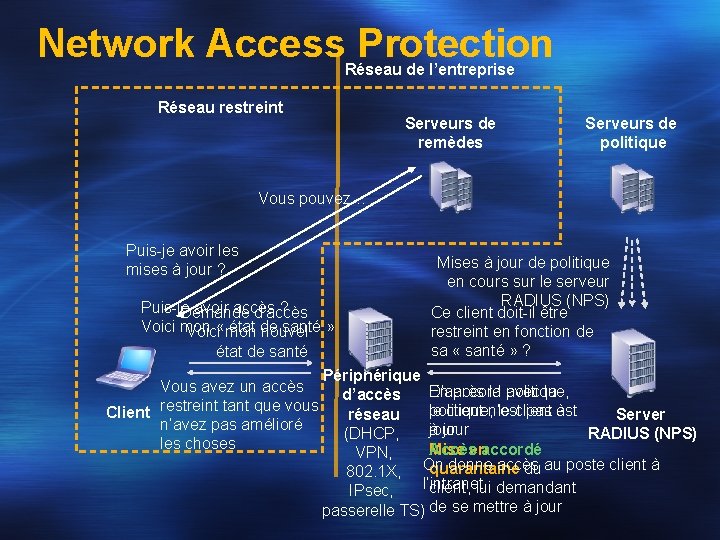

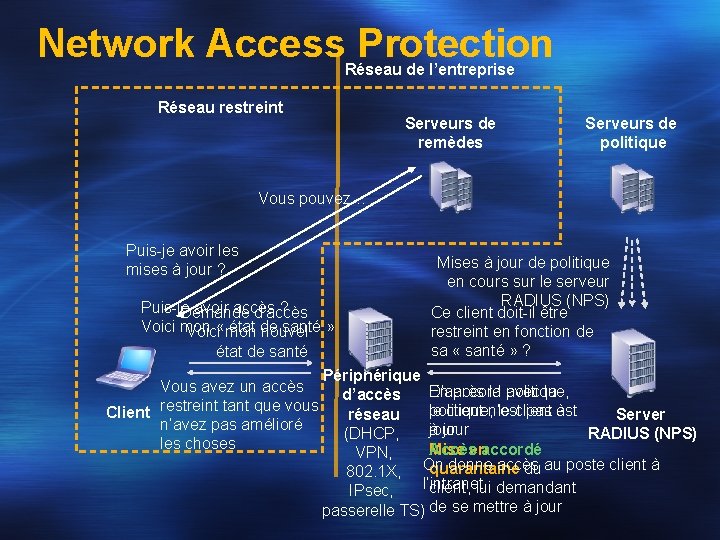

Network Access Protection Réseau de l’entreprise Réseau restreint Serveurs de remèdes Serveurs de politique Vous pouvez… Puis-je avoir les mises à jour ? Puis-je avoir accès ? Demande d’accès Voici mon état de santé » Voici « mon nouvel état de santé Vous avez un accès Client restreint tant que vous n’avez pas amélioré les choses Mises à jour de politique en cours sur le serveur RADIUS (NPS) Ce client doit-il être restreint en fonction de sa « santé » ? Périphérique D’après En accord la avec politique, la d’accès le client n’est politique, le client pas est à réseau Server jour à jour (DHCP, RADIUS (NPS) Mise enaccordé Accès VPN, donne accès quarantaine du au poste client à 802. 1 X, On l’intranet client, lui demandant IPsec, passerelle TS) de se mettre à jour

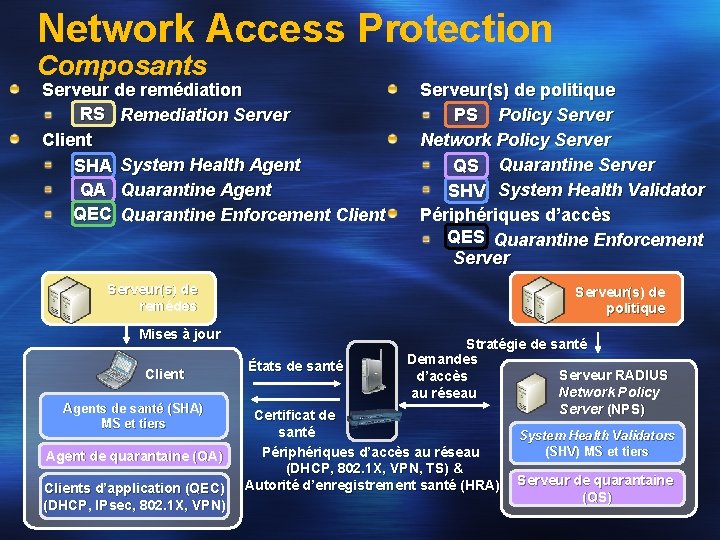

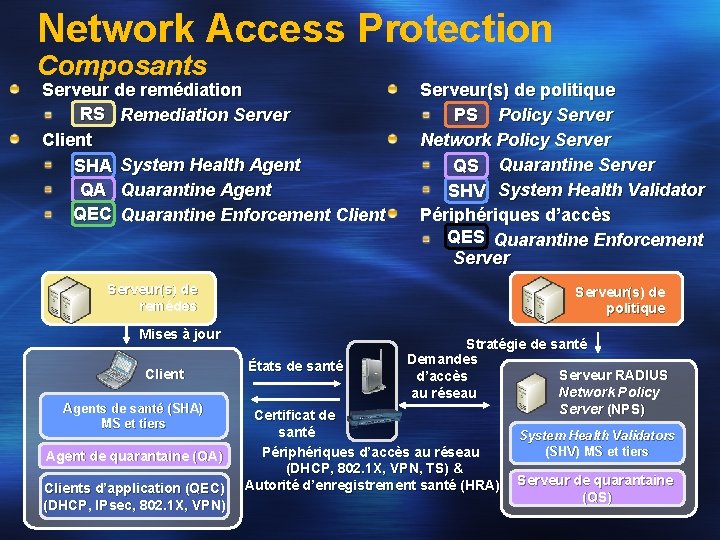

Network Access Protection Composants Serveur de remédiation RS Remediation Server Client SHA System Health Agent QA Quarantine Agent QEC Quarantine Enforcement Client Serveur(s) de politique PS Policy Server Network Policy Server QS Quarantine Server SHV System Health Validator Périphériques d’accès QES Quarantine Enforcement Server Serveur(s) de remédes Serveur(s) de politique Mises à jour Client Agents de santé (SHA) MS et tiers Agent de quarantaine (QA) Clients d’application (QEC) (DHCP, IPsec, 802. 1 X, VPN) États de santé Stratégie de santé Demandes Serveur RADIUS d’accès Network Policy au réseau Server (NPS) Certificat de santé Périphériques d’accès au réseau (DHCP, 802. 1 X, VPN, TS) & Autorité d’enregistrement santé (HRA) System Health Validators (SHV) MS et tiers Serveur de quarantaine (QS)

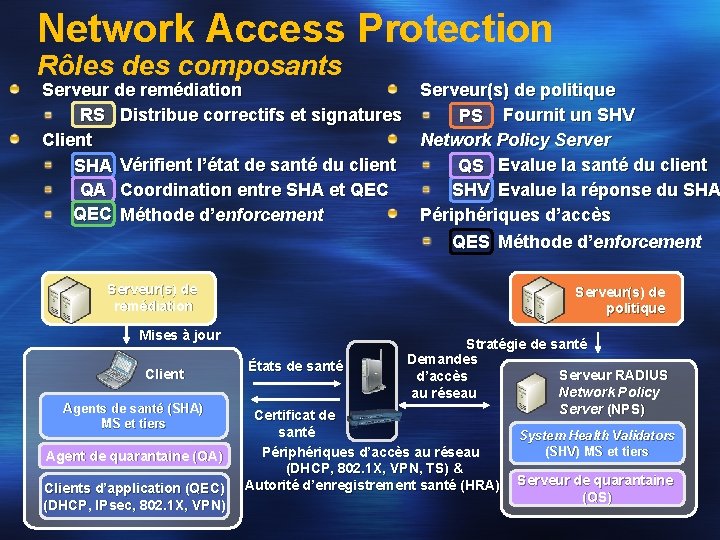

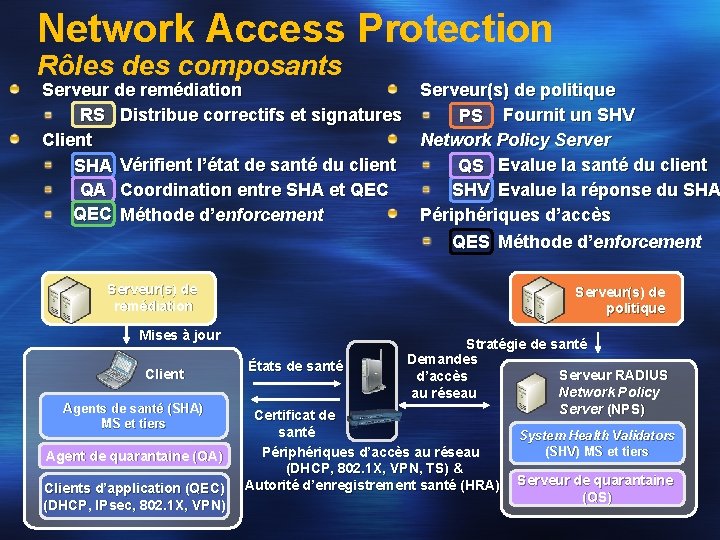

Network Access Protection Rôles des composants Serveur(s) de politique Serveur de remédiation RS Distribue correctifs et signatures PS Fournit un SHV Network Policy Server Client SHA Vérifient l’état de santé du client QS Evalue la santé du client QA Coordination entre SHA et QEC SHV Evalue la réponse du SHA QEC Méthode d’enforcement Périphériques d’accès QES Méthode d’enforcement Serveur(s) de remédiation Serveur(s) de politique Mises à jour Client Agents de santé (SHA) MS et tiers Agent de quarantaine (QA) Clients d’application (QEC) (DHCP, IPsec, 802. 1 X, VPN) États de santé Stratégie de santé Demandes Serveur RADIUS d’accès Network Policy au réseau Server (NPS) Certificat de santé Périphériques d’accès au réseau (DHCP, 802. 1 X, VPN, TS) & Autorité d’enregistrement santé (HRA) System Health Validators (SHV) MS et tiers Serveur de quarantaine (QS)

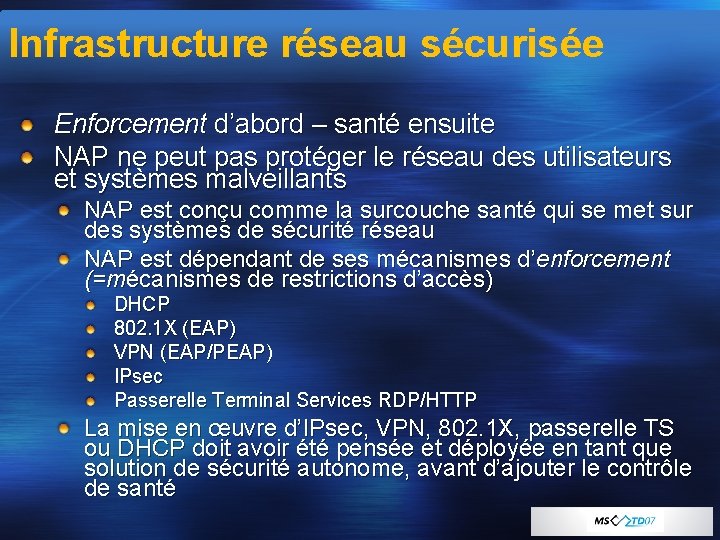

Infrastructure réseau sécurisée Enforcement d’abord – santé ensuite NAP ne peut pas protéger le réseau des utilisateurs et systèmes malveillants NAP est conçu comme la surcouche santé qui se met sur des systèmes de sécurité réseau NAP est dépendant de ses mécanismes d’enforcement (=mécanismes de restrictions d’accès) DHCP 802. 1 X (EAP) VPN (EAP/PEAP) IPsec Passerelle Terminal Services RDP/HTTP La mise en œuvre d’IPsec, VPN, 802. 1 X, passerelle TS ou DHCP doit avoir été pensée et déployée en tant que solution de sécurité autonome, avant d’ajouter le contrôle de santé

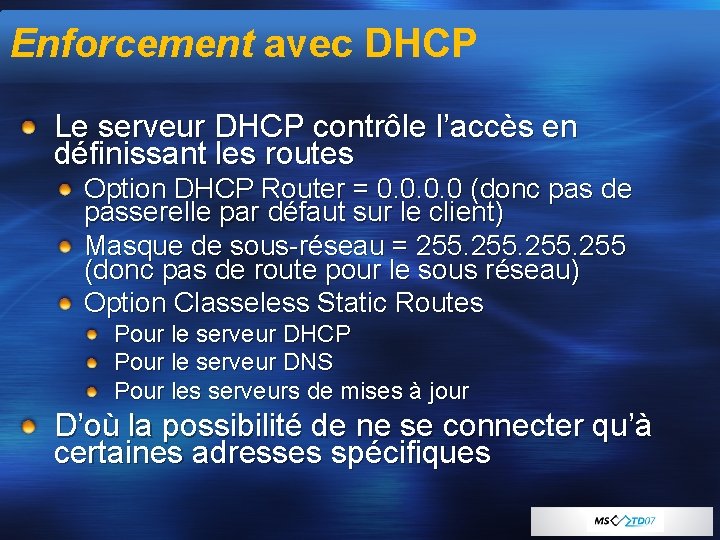

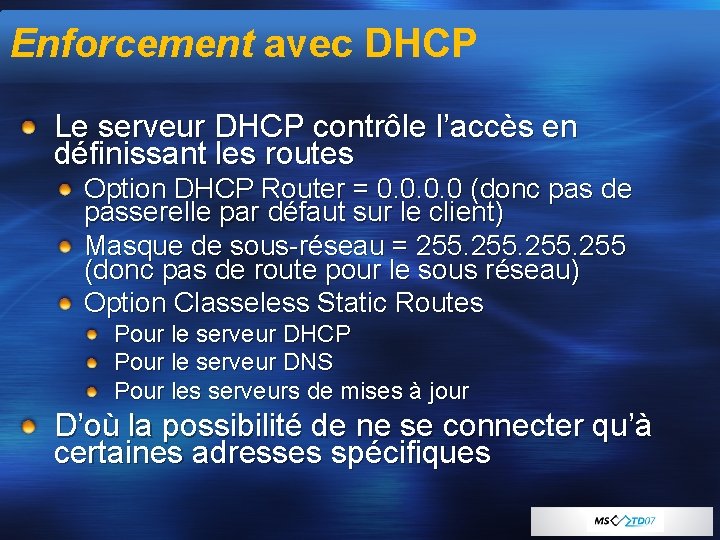

Enforcement avec DHCP Le serveur DHCP contrôle l’accès en définissant les routes Option DHCP Router = 0. 0 (donc pas de passerelle par défaut sur le client) Masque de sous-réseau = 255 (donc pas de route pour le sous réseau) Option Classeless Static Routes Pour le serveur DHCP Pour le serveur DNS Pour les serveurs de mises à jour D’où la possibilité de ne se connecter qu’à certaines adresses spécifiques

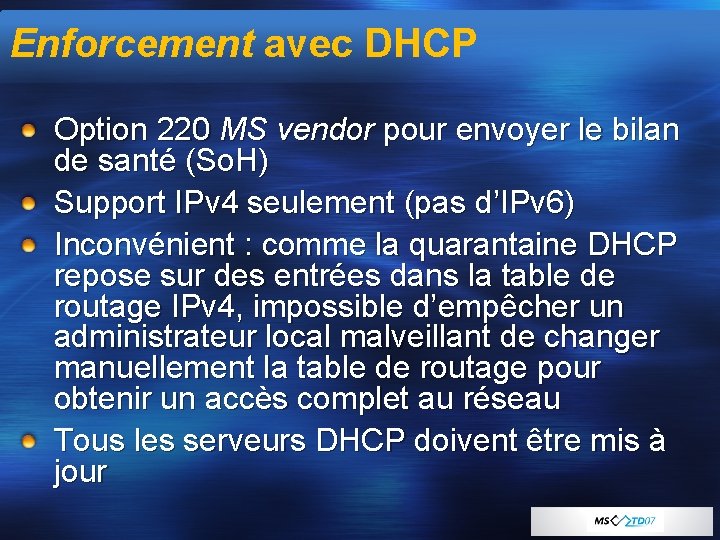

Enforcement avec DHCP Option 220 MS vendor pour envoyer le bilan de santé (So. H) Support IPv 4 seulement (pas d’IPv 6) Inconvénient : comme la quarantaine DHCP repose sur des entrées dans la table de routage IPv 4, impossible d’empêcher un administrateur local malveillant de changer manuellement la table de routage pour obtenir un accès complet au réseau Tous les serveurs DHCP doivent être mis à jour

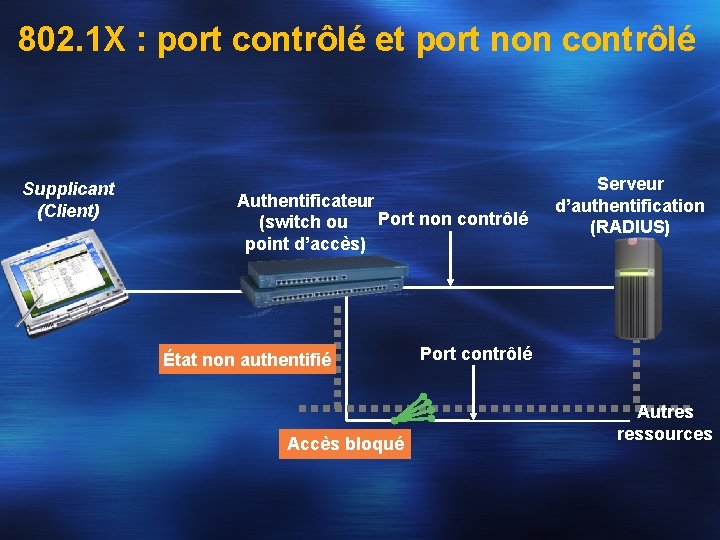

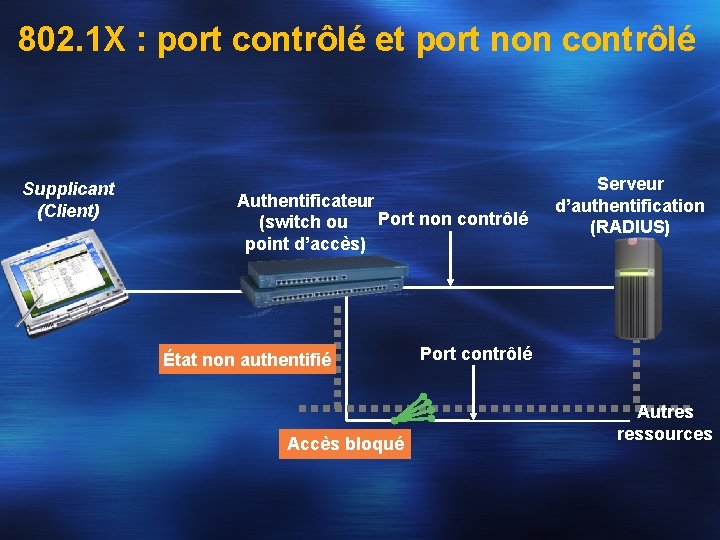

802. 1 X : port contrôlé et port non contrôlé Supplicant (Client) Authentificateur Port non contrôlé (switch ou point d’accès) État non authentifié Accèsautorisé bloqué Serveur d’authentification (RADIUS) Port contrôlé Autres ressources

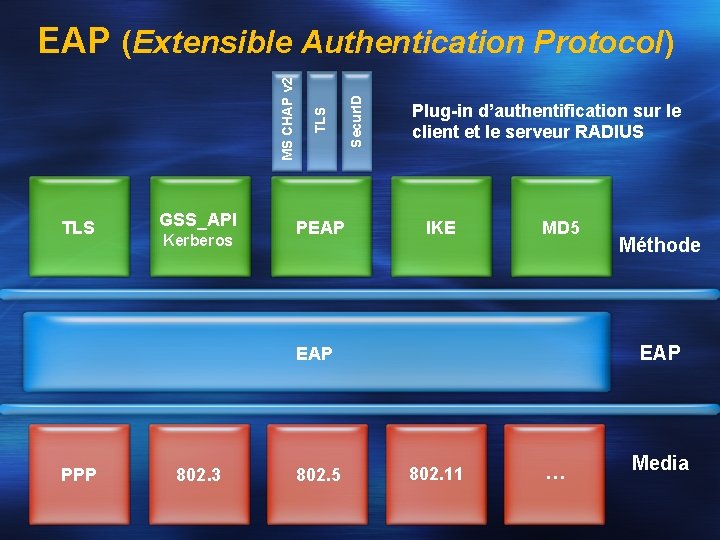

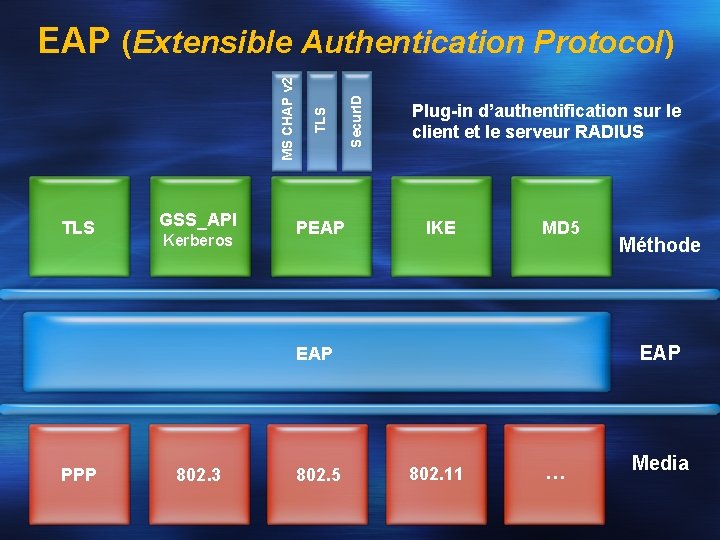

TLS GSS_API Kerberos PEAP Secur. ID TLS MS CHAP v 2 EAP (Extensible Authentication Protocol) Plug-in d’authentification sur le client et le serveur RADIUS IKE MD 5 EAP PPP 802. 3 802. 5 Méthode 802. 11 … Media

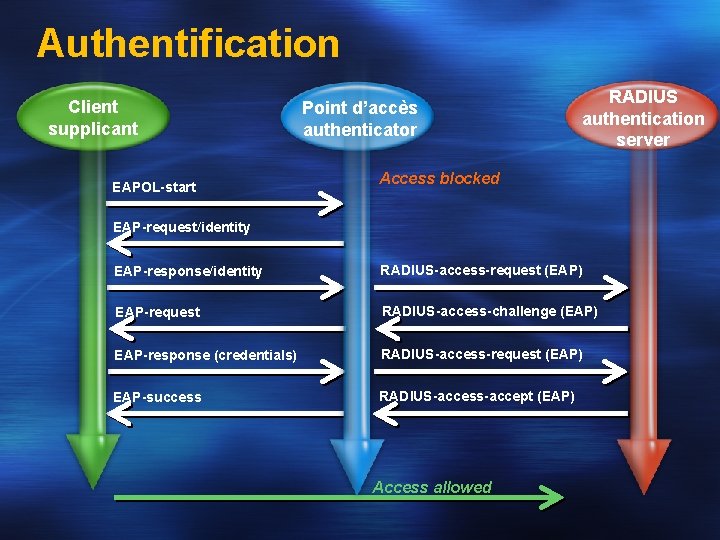

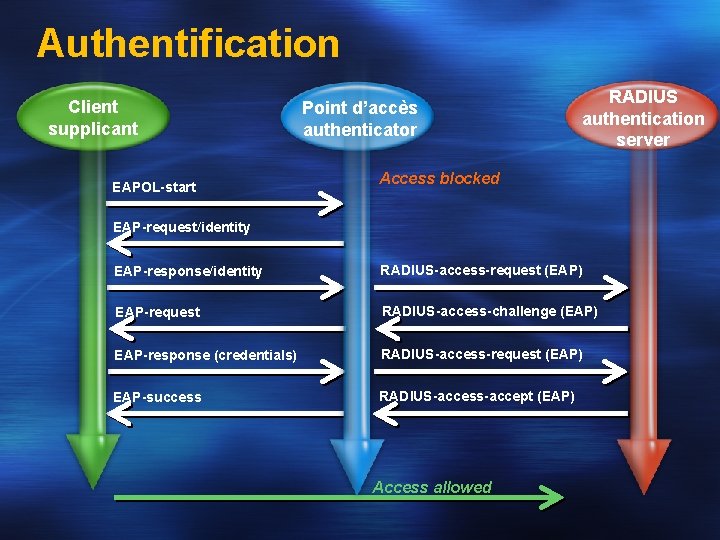

Authentification Client supplicant EAPOL-start Point d’accès authenticator RADIUS authentication server Access blocked EAP-request/identity EAP-response/identity RADIUS-access-request (EAP) EAP-request RADIUS-access-challenge (EAP) EAP-response (credentials) RADIUS-access-request (EAP) EAP-success RADIUS-access-accept (EAP) Access allowed

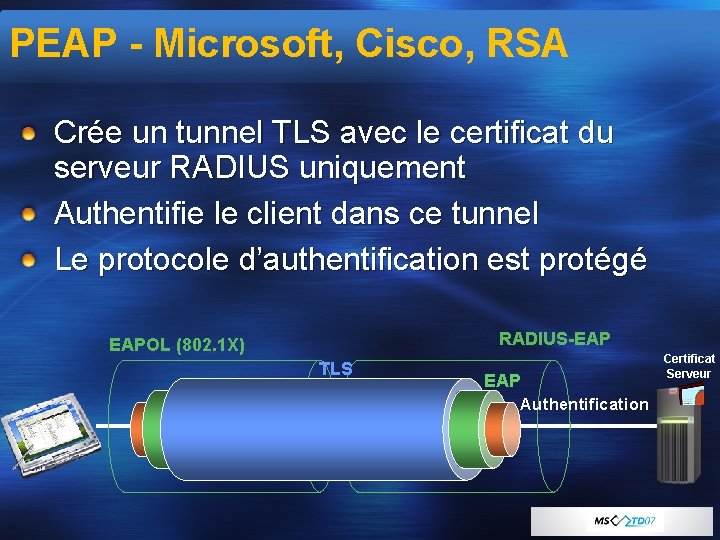

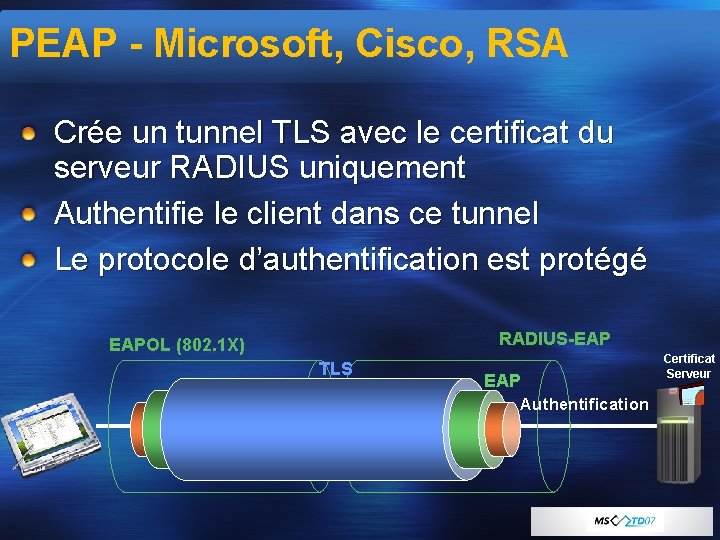

PEAP - Microsoft, Cisco, RSA Crée un tunnel TLS avec le certificat du serveur RADIUS uniquement Authentifie le client dans ce tunnel Le protocole d’authentification est protégé RADIUS-EAP EAPOL (802. 1 X) TLS EAP Authentification Certificat Serveur

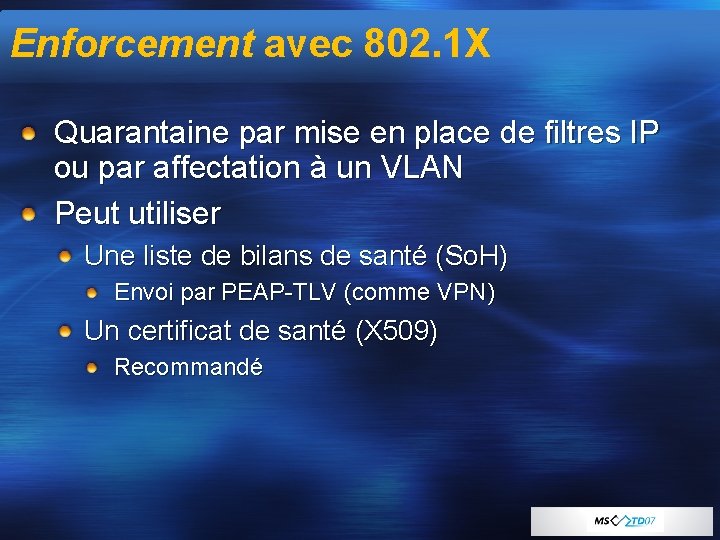

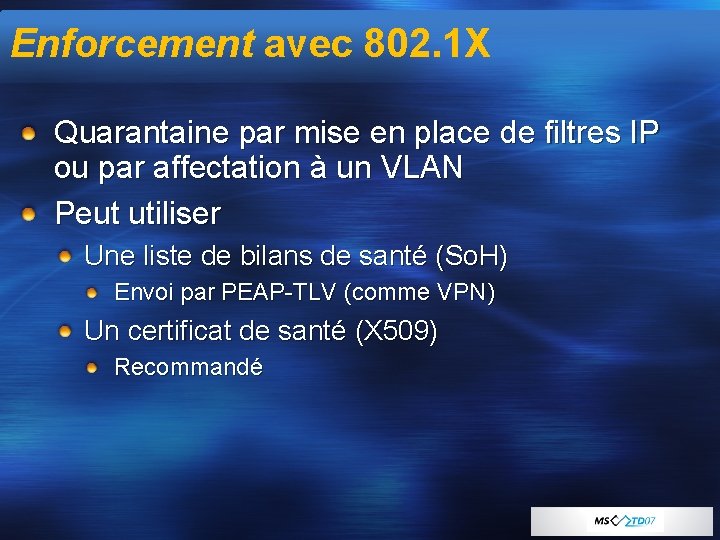

Enforcement avec 802. 1 X Quarantaine par mise en place de filtres IP ou par affectation à un VLAN Peut utiliser Une liste de bilans de santé (So. H) Envoi par PEAP-TLV (comme VPN) Un certificat de santé (X 509) Recommandé

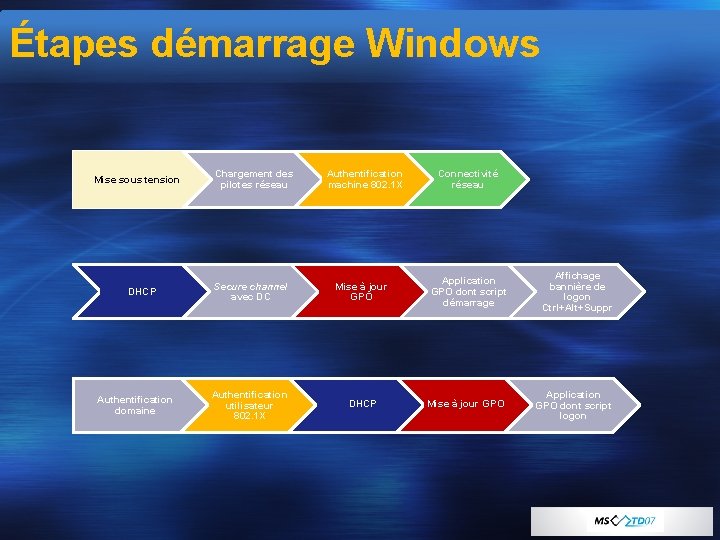

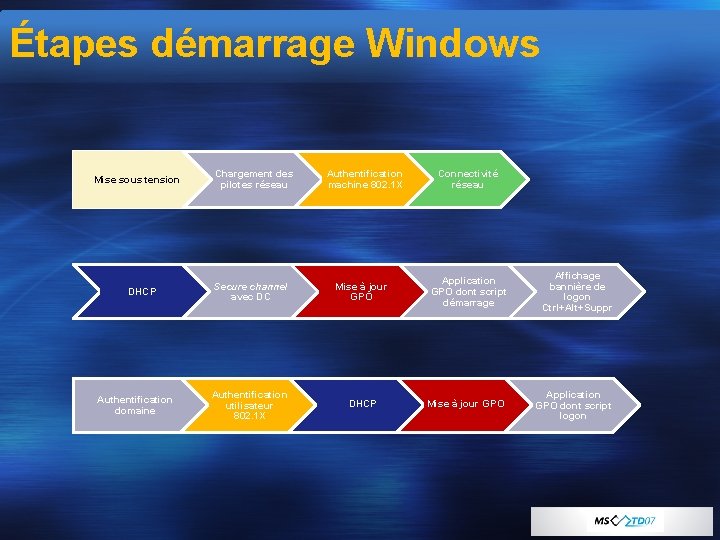

Étapes démarrage Windows Mise sous tension DHCP Authentification domaine Chargement des pilotes réseau Authentification machine 802. 1 X Secure channel avec DC Mise à jour GPO Authentification utilisateur 802. 1 X DHCP Connectivité réseau Application GPO dont script démarrage Affichage bannière de logon Ctrl+Alt+Suppr Mise à jour GPO Application GPO dont script logon

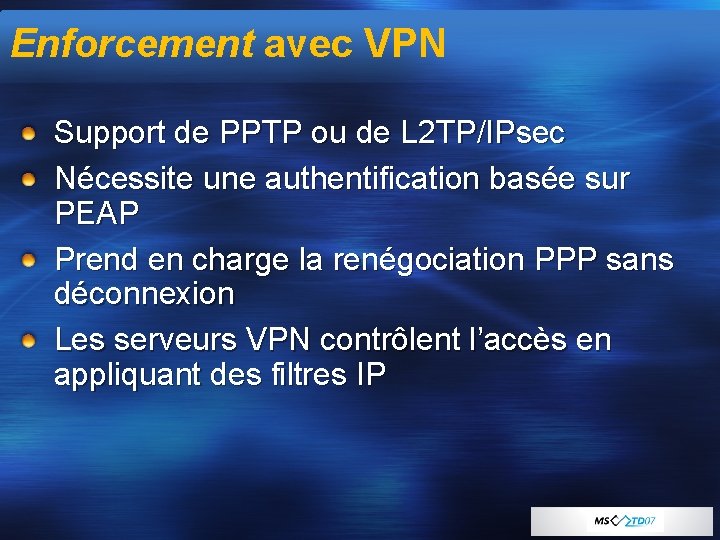

Enforcement avec VPN Support de PPTP ou de L 2 TP/IPsec Nécessite une authentification basée sur PEAP Prend en charge la renégociation PPP sans déconnexion Les serveurs VPN contrôlent l’accès en appliquant des filtres IP

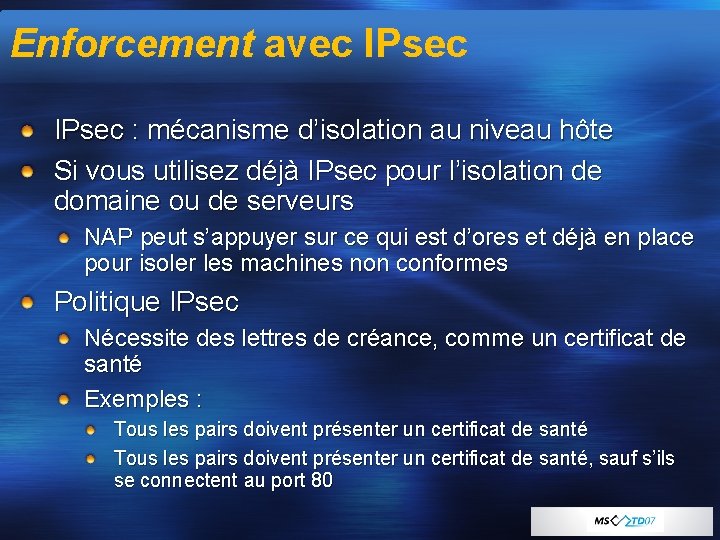

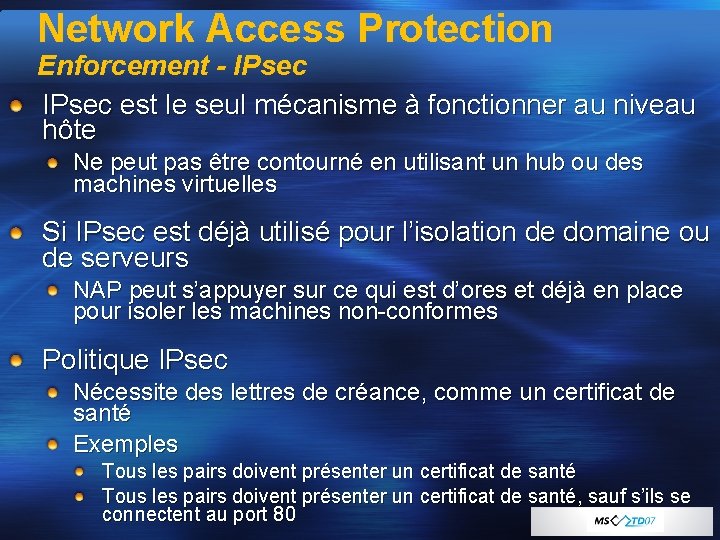

Enforcement avec IPsec : mécanisme d’isolation au niveau hôte Si vous utilisez déjà IPsec pour l’isolation de domaine ou de serveurs NAP peut s’appuyer sur ce qui est d’ores et déjà en place pour isoler les machines non conformes Politique IPsec Nécessite des lettres de créance, comme un certificat de santé Exemples : Tous les pairs doivent présenter un certificat de santé, sauf s’ils se connectent au port 80

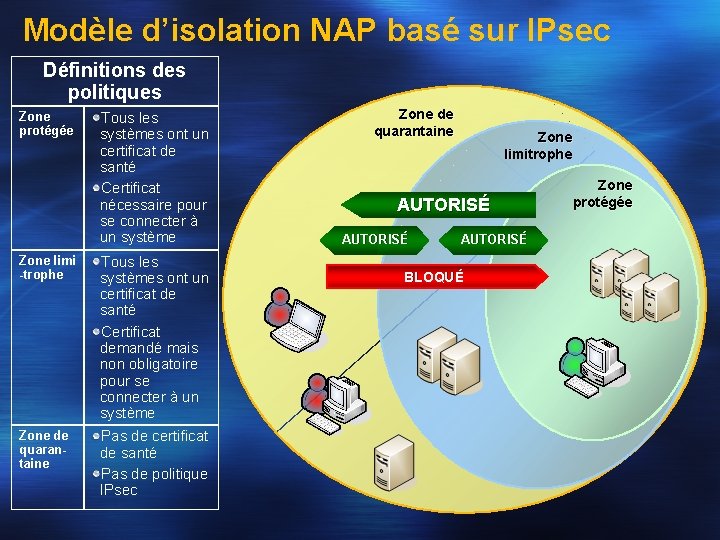

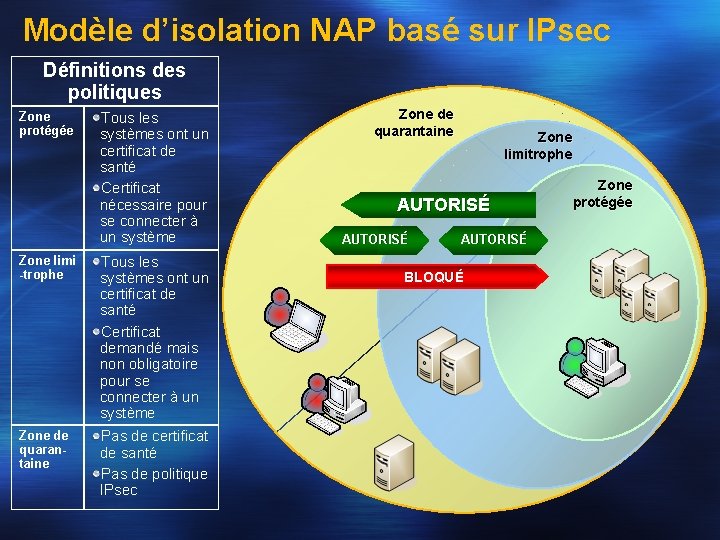

Modèle d’isolation NAP basé sur IPsec Définitions des politiques Zone protégée Tous les systèmes ont un certificat de santé Certificat nécessaire pour se connecter à un système Zone limi -trophe Tous les systèmes ont un certificat de santé Certificat demandé mais non obligatoire pour se connecter à un système Zone de quarantaine Pas de certificat de santé Pas de politique IPsec Zone de quarantaine Zone limitrophe AUTORISÉ BLOQUÉ Zone protégée

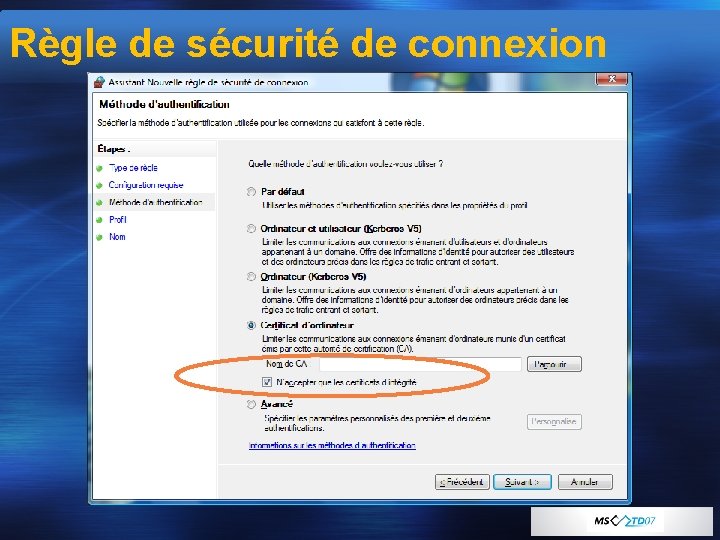

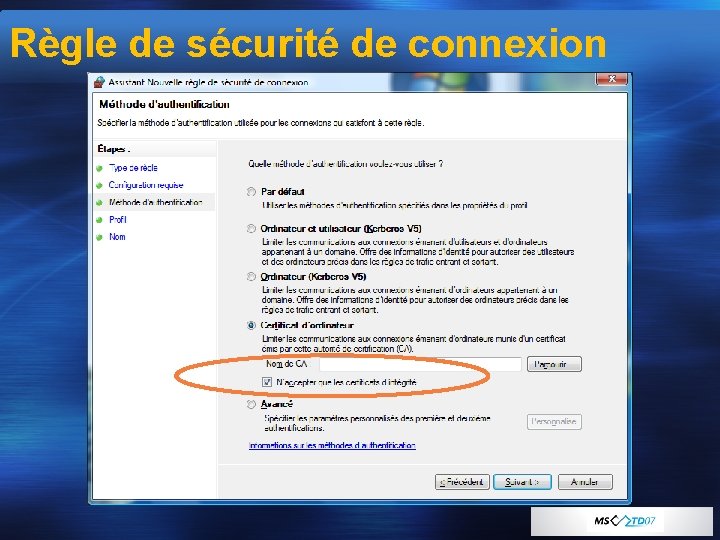

Règle de sécurité de connexion

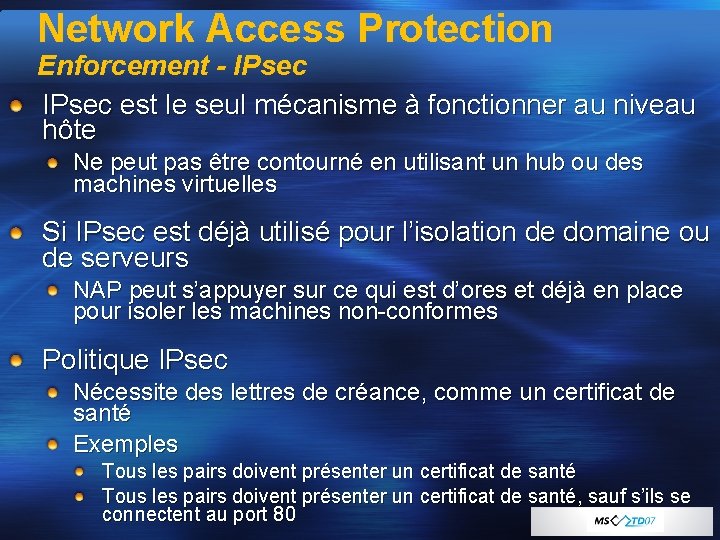

Network Access Protection Enforcement - IPsec est le seul mécanisme à fonctionner au niveau hôte Ne peut pas être contourné en utilisant un hub ou des machines virtuelles Si IPsec est déjà utilisé pour l’isolation de domaine ou de serveurs NAP peut s’appuyer sur ce qui est d’ores et déjà en place pour isoler les machines non-conformes Politique IPsec Nécessite des lettres de créance, comme un certificat de santé Exemples Tous les pairs doivent présenter un certificat de santé, sauf s’ils se connectent au port 80

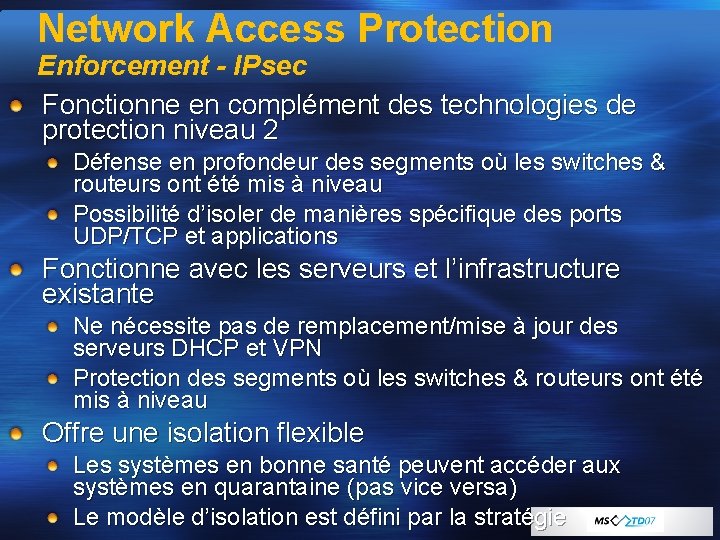

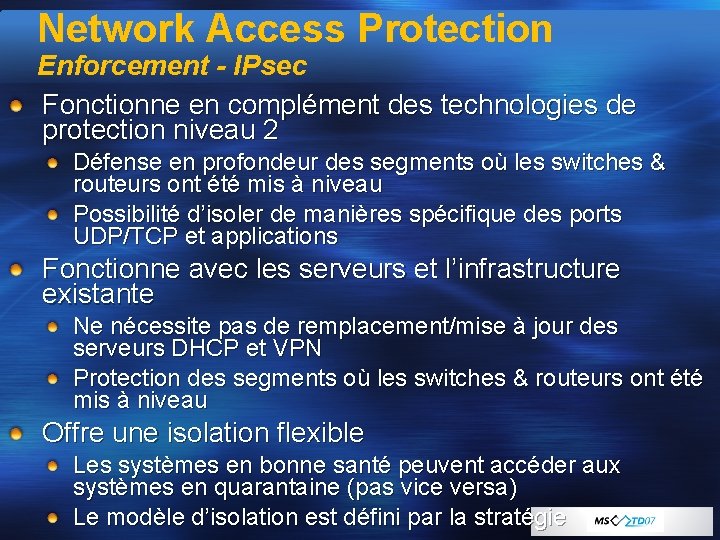

Network Access Protection Enforcement - IPsec Fonctionne en complément des technologies de protection niveau 2 Défense en profondeur des segments où les switches & routeurs ont été mis à niveau Possibilité d’isoler de manières spécifique des ports UDP/TCP et applications Fonctionne avec les serveurs et l’infrastructure existante Ne nécessite pas de remplacement/mise à jour des serveurs DHCP et VPN Protection des segments où les switches & routeurs ont été mis à niveau Offre une isolation flexible Les systèmes en bonne santé peuvent accéder aux systèmes en quarantaine (pas vice versa) Le modèle d’isolation est défini par la stratégie

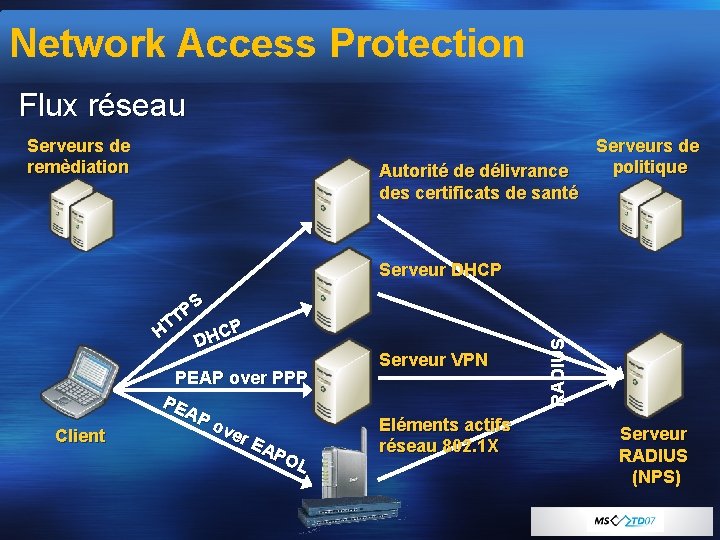

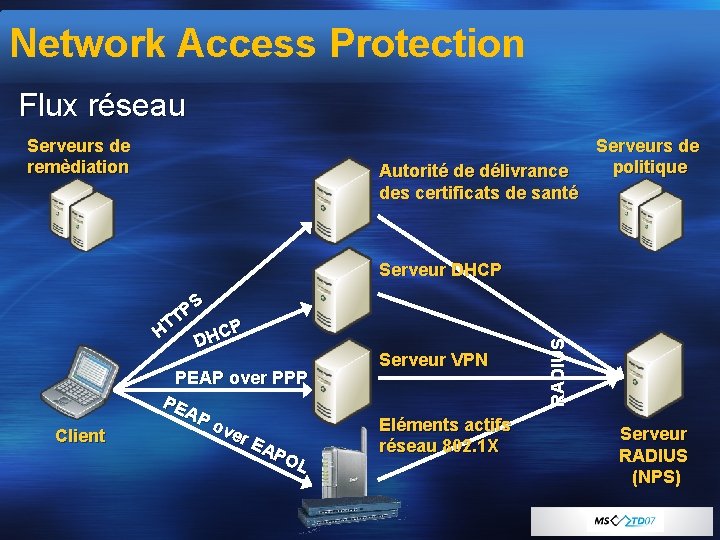

Network Access Protection Flux réseau Serveurs de remèdiation Autorité de délivrance des certificats de santé Serveurs de politique PS T HT CP H D PEAP over PPP Client PE AP ov er EA PO L Serveur VPN Eléments actifs réseau 802. 1 X RADIUS Serveur DHCP Serveur RADIUS (NPS)

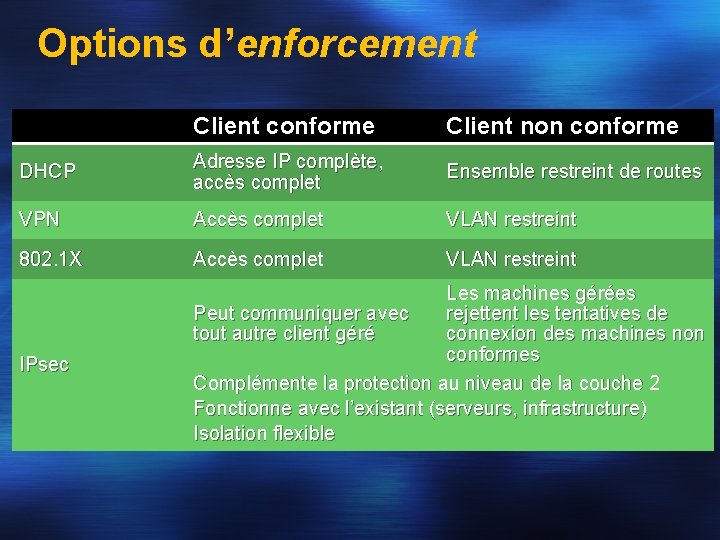

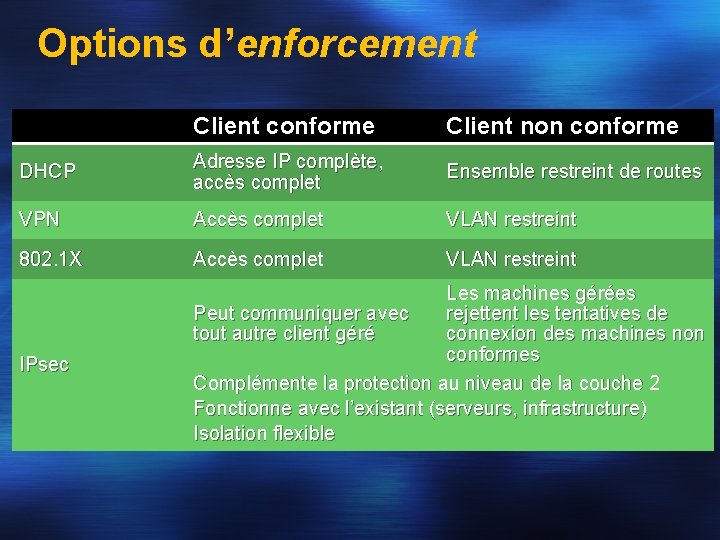

Options d’enforcement Client conforme Client non conforme DHCP Adresse IP complète, accès complet Ensemble restreint de routes VPN Accès complet VLAN restreint 802. 1 X Accès complet VLAN restreint IPsec Les machines gérées rejettent les tentatives de Peut communiquer avec tout autre client géré connexion des machines non conformes Complémente la protection au niveau de la couche 2 Fonctionne avec l’existant (serveurs, infrastructure) Isolation flexible

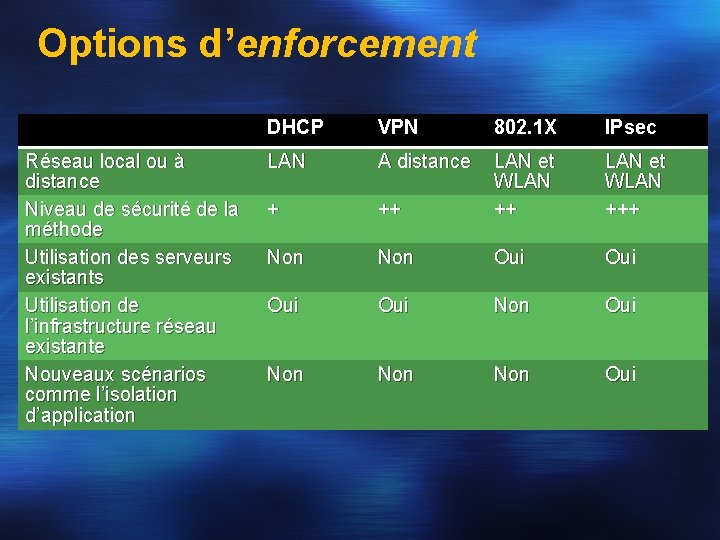

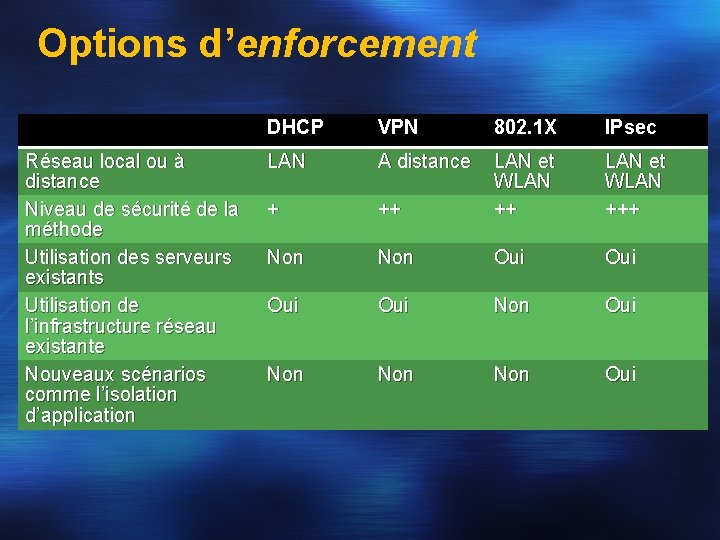

Options d’enforcement Réseau local ou à distance Niveau de sécurité de la méthode Utilisation des serveurs existants Utilisation de l’infrastructure réseau existante Nouveaux scénarios comme l’isolation d’application DHCP VPN 802. 1 X IPsec LAN A distance + ++ LAN et WLAN +++ Non Oui Oui Non Non Oui

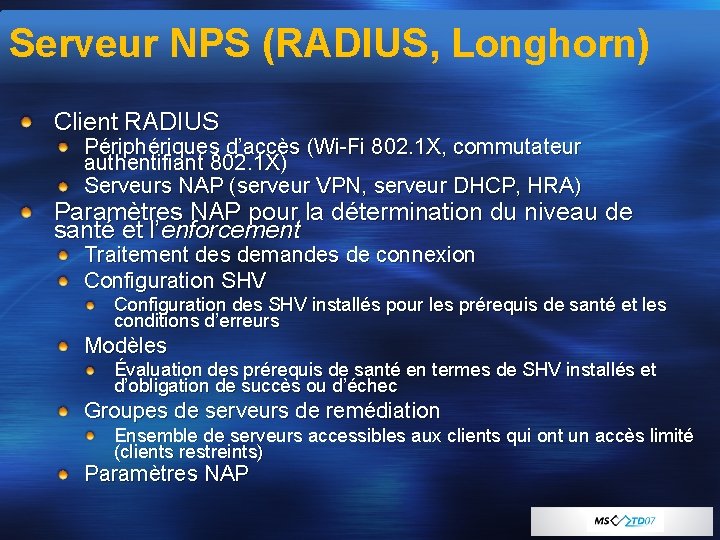

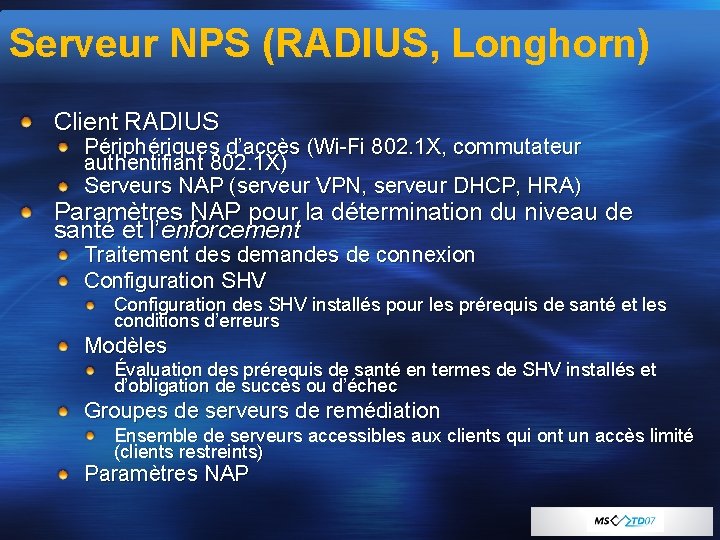

Serveur NPS (RADIUS, Longhorn) Client RADIUS Périphériques d’accès (Wi-Fi 802. 1 X, commutateur authentifiant 802. 1 X) Serveurs NAP (serveur VPN, serveur DHCP, HRA) Paramètres NAP pour la détermination du niveau de santé et l’enforcement Traitement des demandes de connexion Configuration SHV Configuration des SHV installés pour les prérequis de santé et les conditions d’erreurs Modèles Évaluation des prérequis de santé en termes de SHV installés et d’obligation de succès ou d’échec Groupes de serveurs de remédiation Ensemble de serveurs accessibles aux clients qui ont un accès limité (clients restreints) Paramètres NAP

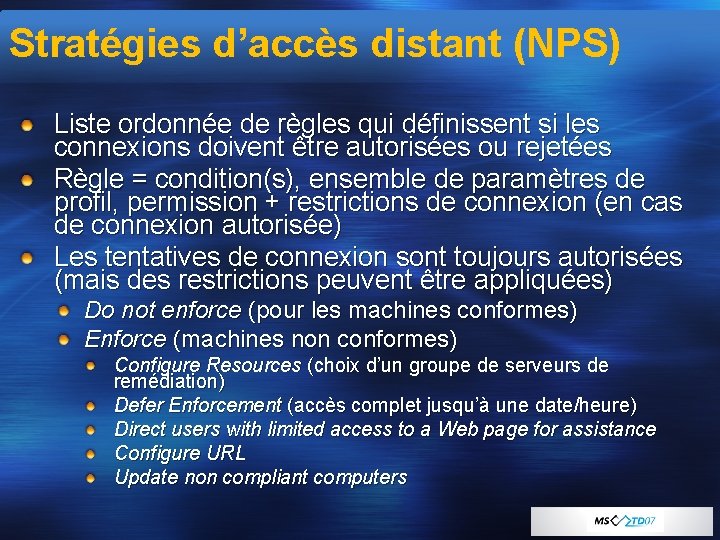

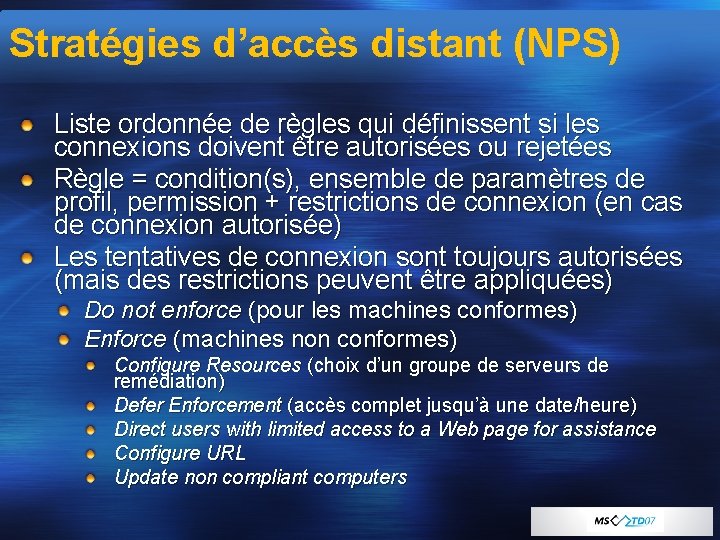

Stratégies d’accès distant (NPS) Liste ordonnée de règles qui définissent si les connexions doivent être autorisées ou rejetées Règle = condition(s), ensemble de paramètres de profil, permission + restrictions de connexion (en cas de connexion autorisée) Les tentatives de connexion sont toujours autorisées (mais des restrictions peuvent être appliquées) Do not enforce (pour les machines conformes) Enforce (machines non conformes) Configure Resources (choix d’un groupe de serveurs de remédiation) Defer Enforcement (accès complet jusqu’à une date/heure) Direct users with limited access to a Web page for assistance Configure URL Update non compliant computers

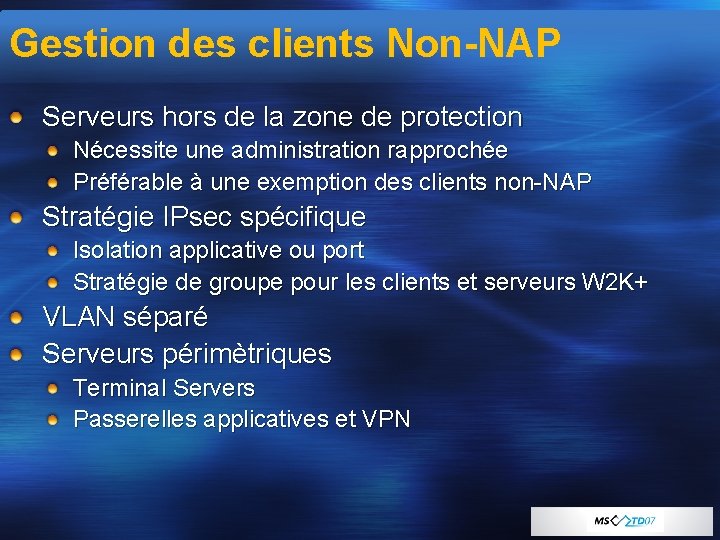

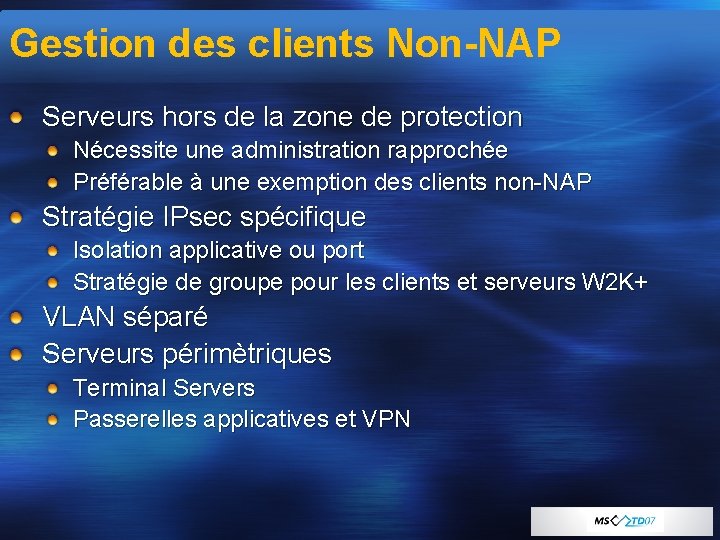

Gestion des clients Non-NAP Serveurs hors de la zone de protection Nécessite une administration rapprochée Préférable à une exemption des clients non-NAP Stratégie IPsec spécifique Isolation applicative ou port Stratégie de groupe pour les clients et serveurs W 2 K+ VLAN séparé Serveurs périmètriques Terminal Servers Passerelles applicatives et VPN

802. 1 X et IPsec : au choix ! NAP supporte les 2 technologies Il est possible de les combiner comme 2 couches dans une stratégie de défense en profondeur NAP vous offre la possibilité de positionner la protection au niveau Réseau Hôte Application Ou toute combinaison des 3 précédents selon les besoins, les risques, l’infrastructure existante et le cycle de mise à jour

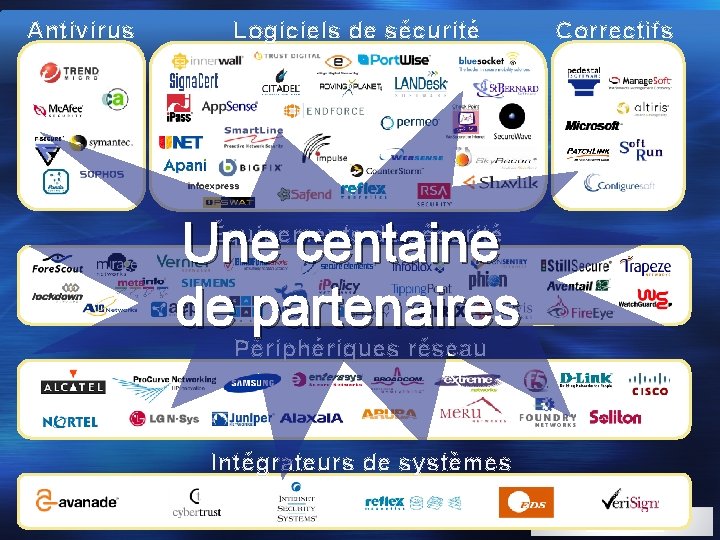

Antivirus Logiciels de sécurité Une centaine de partenaires Équipements de sécurité Périphériques réseau Networking Devices Intégrateurs de systèmes Networking Devices Correctifs

Démo 802. 1 X Cisco 3750 (testée avec Enterasys N 1/DFE Platinum)

NAP Comment se préparer

Les fondations NAP est la surcouche santé de vos réseaux, s’attache à la conformité vis à vis de votre politique et repose sur les technologies de sécurité réseau déjà existantes Des technologies serveurs Un modèle de conformité que le système peut faire respecter Des technologies d’isolation réseau Des outils de génération de rapports et d’analyse Gestion de l’identité Gestion de la conformité Opérations matures (personnes, processus, technologies)

Tâches de préparation Modéliser ce qui est pris en compte dans l’état de santé Analyser les exemptions Définition de zones de politique de santé Analyse de l’infrastructure réseau sécurisée Déploiement de serveurs NPS (RADIUS) Sélection des moyens d’isolation (enforcement) dans chaque zone Planification du déploiement et du définition du processus de gestion du changement Tableaux de bord et mesures

Développer un modèle de conformité à la politique de santé Que faire pour que NAP fonctionne bien ? Définir les politiques de santé pour les réseaux qui doivent être protégés Les personnes (et pas la technologie) définissent la politique Définir les bases pour les réseaux utilisant NAP pour la gestion de la conformité Quels paramètres sont requis pour accéder à ce réseau ? Quels SHA (System Health Agents) doivent s’exécuter pour couvrir ces paramètres ? Définir les processus qui maintiennent ces bases à jour Les personnes et les processus assurent ces fonctions – pas la technologie Surveiller la conformité – NAP permet d’automatiser cette tâche Isoler lorsque c’est nécessaire – NAP permet d’automatiser cette tâche Rapporter et corriger – NAP permet d’automatiser cette tâche

Modélisation de la santé Disponibilité d’une politique de santé écrite et approuvée ? Bien plus qu’une discussion technique – différentes divisions peuvent avoir des politiques différents Quelles sont les bases pour l’entreprise ? Quelles sont les politiques “optimisées” ? Bases : anti-virus, contrôle des correctifs, pare-feu personnel, etc. Optimisées : configuration spéciale de l’OS, ensembles d’applications, allocations PKI, isolation IPsec, etc. Nécessité d’allouer le temps nécessaire pour évaluer les risques de l’entreprises Le contrôle de santé devrait être un mandat venant du sommet de l’entreprise Nécessité d’allouer du temps pour travailler avec les différentes divisions et leurs architectes

Modélisation de l’état de santé Qu’est-ce qui doit être protégé ? Comment est-ce protégé aujourd’hui ? Quelles politiques de santé existent ou ont besoin d’être crées ? Comment sont gérées ces politiques ? Quels sont les prérequis de santé qui vont être exigés ? Est-ce que vous avez l’adhésion de tous les groupes (administrateurs réseau, administrateurs sécurité, administrateurs postes de travail) pour vous lancer ?

Analyse des exemptions Des exemptions de base sont fournies par défaut en fonction du type et du niveau de système d’exploitation Les exemptions doivent être gérables Mettre en place un processus de documentation des exemptions afin de savoir en fin de compte où sont les trous ! Plans d’atténuation des exemptions Peut-on les isoler par d’autres moyens ? Segmentation IP grâce à IPsec Contrôle de VLAN Accès extranet/invité

Zonage de politique de santé Utiliser le profil de l’entreprise Quels groupes ont besoin de quel accès à quelles données ? Besoins des divisions Géré ou non géré Employés distant / accès à distance Succursales Exemptions ? L’équipe informatique interne est-elle centralisée ou décentralisée ? Quelles combinaisons de méthodes d’enforcement peuvent le mieux satisfaire les besoins de l’entreprise ?

Analyse de l’infrastructure réseau Quelle infrastructure est en place pour la prise en charge les politiques de santé ? Y a-t-il une IGC (PKI) ? Quels sont les serveurs RADIUS et à quoi sont-ils utilisés? VPN? S’appuient sur Active Directory ? Y a-t-il des commutateurs compatibles 802. 1 X ? Quels sont les SHA/SHV dont vous avez besoin pour appliquer les politiques de santé ? Est-il possible de repenser l’architecture de l’infrastructure ? Logique et physique ? Mise en place de l’infrastructure & planning de mise à jour

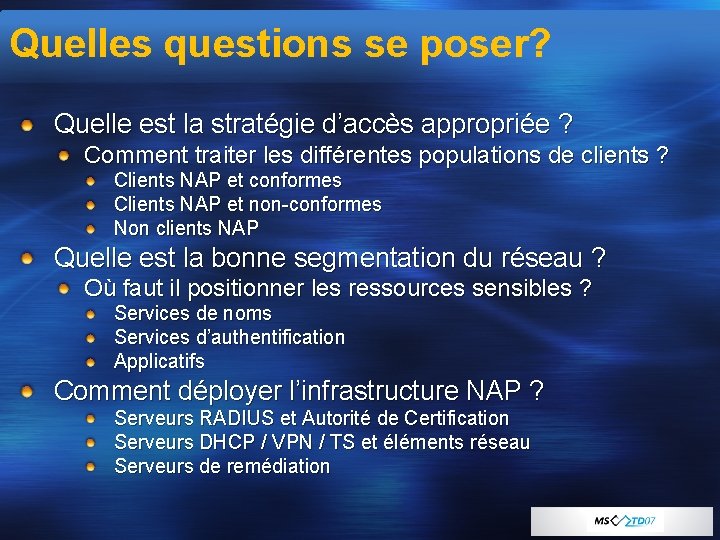

Quelles questions se poser? Quelle est la stratégie d’accès appropriée ? Comment traiter les différentes populations de clients ? Clients NAP et conformes Clients NAP et non-conformes Non clients NAP Quelle est la bonne segmentation du réseau ? Où faut il positionner les ressources sensibles ? Services de noms Services d’authentification Applicatifs Comment déployer l’infrastructure NAP ? Serveurs RADIUS et Autorité de Certification Serveurs DHCP / VPN / TS et éléments réseau Serveurs de remédiation

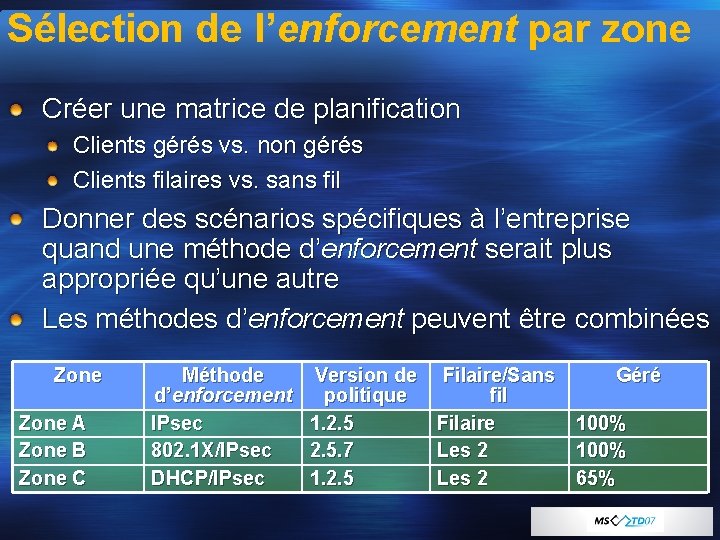

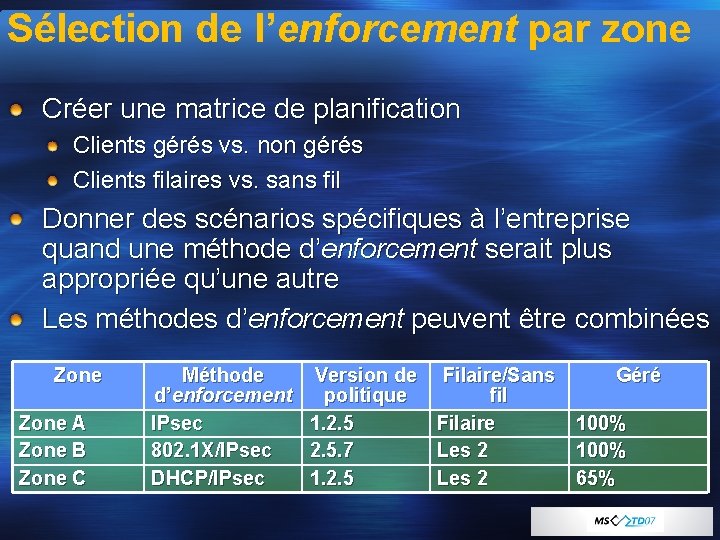

Sélection de l’enforcement par zone Créer une matrice de planification Clients gérés vs. non gérés Clients filaires vs. sans fil Donner des scénarios spécifiques à l’entreprise quand une méthode d’enforcement serait plus appropriée qu’une autre Les méthodes d’enforcement peuvent être combinées Zone A Zone B Zone C Méthode Version de Filaire/Sans d’enforcement politique fil IPsec 1. 2. 5 Filaire 802. 1 X/IPsec 2. 5. 7 Les 2 DHCP/IPsec 1. 2. 5 Les 2 Géré 100% 65%

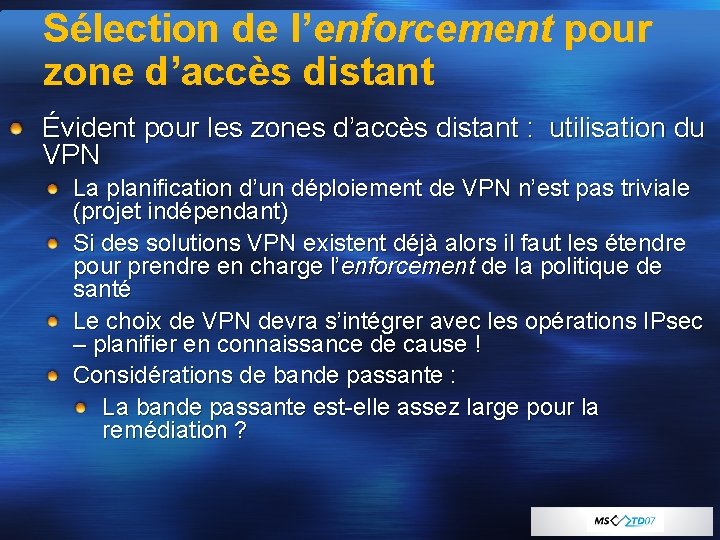

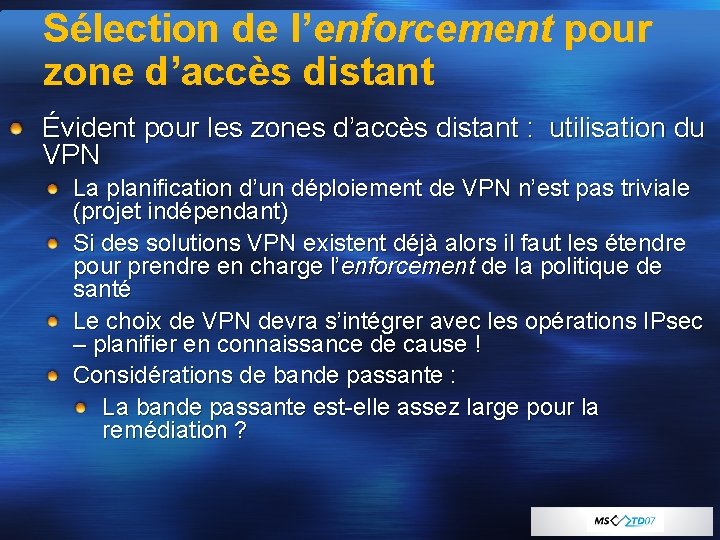

Sélection de l’enforcement pour zone d’accès distant Évident pour les zones d’accès distant : utilisation du VPN La planification d’un déploiement de VPN n’est pas triviale (projet indépendant) Si des solutions VPN existent déjà alors il faut les étendre pour prendre en charge l’enforcement de la politique de santé Le choix de VPN devra s’intégrer avec les opérations IPsec – planifier en connaissance de cause ! Considérations de bande passante : La bande passante est-elle assez large pour la remédiation ?

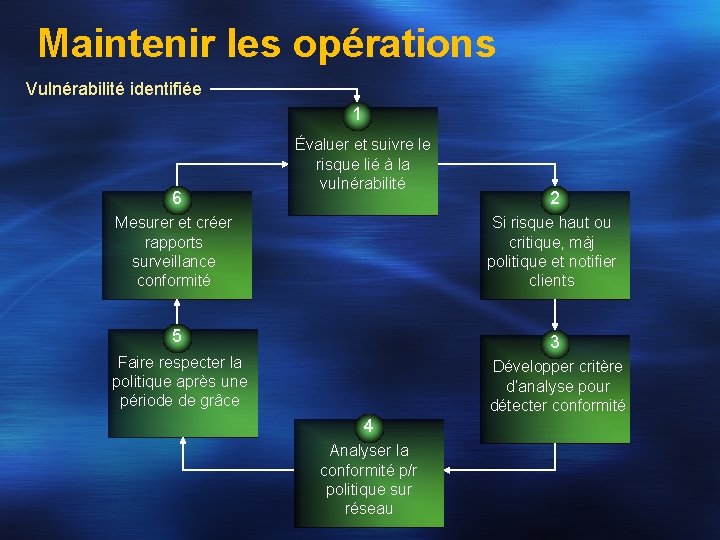

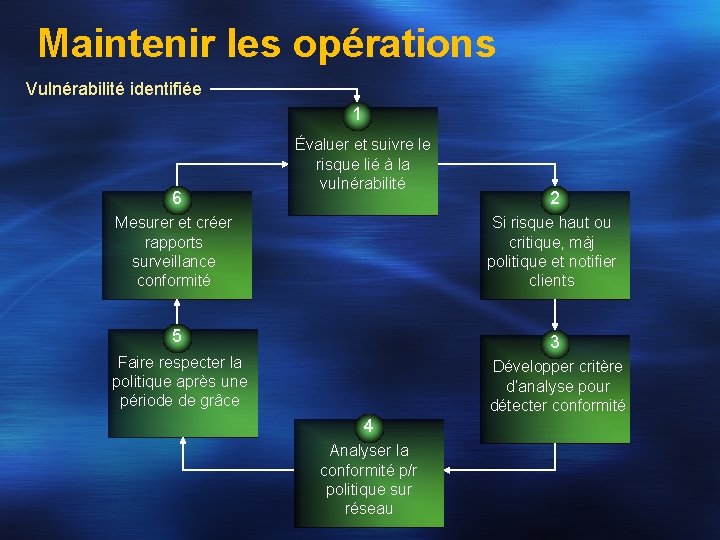

Maintenir les opérations Vulnérabilité identifiée 1 6 Évaluer et suivre le risque lié à la vulnérabilité 2 Mesurer et créer rapports surveillance conformité Si risque haut ou critique, màj politique et notifier clients 5 3 Faire respecter la politique après une période de grâce Développer critère d’analyse pour détecter conformité 4 Analyser la conformité p/r politique sur réseau

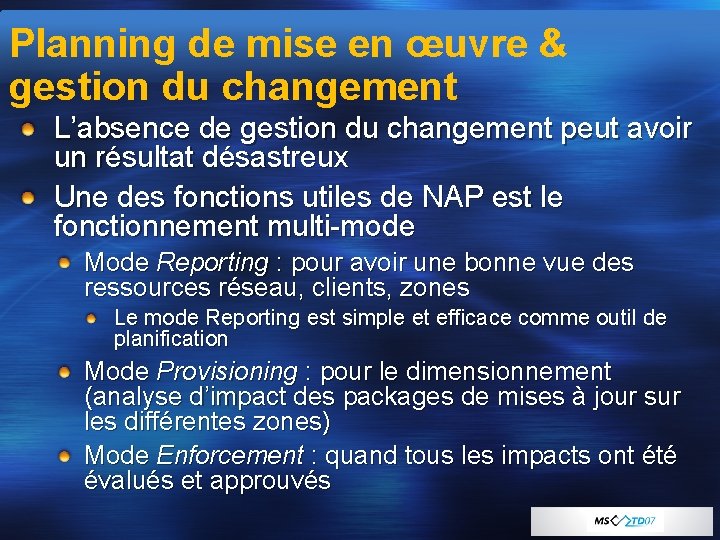

Planning de mise en œuvre & gestion du changement L’absence de gestion du changement peut avoir un résultat désastreux Une des fonctions utiles de NAP est le fonctionnement multi-mode Mode Reporting : pour avoir une bonne vue des ressources réseau, clients, zones Le mode Reporting est simple et efficace comme outil de planification Mode Provisioning : pour le dimensionnement (analyse d’impact des packages de mises à jour sur les différentes zones) Mode Enforcement : quand tous les impacts ont été évalués et approuvés

Tableaux de bord La meilleure façon d’améliorer la réponse à incident est d’avoir des mesures à analyser Combien de temps pour sceller une zone ? Faut-il ajuster la politique ou la remédiation dans une zone donnée ? Quels sont les objectifs (mesures) à atteindre pour chaque zone ? Pour l’entreprise ? Il y aura un incident de sécurité/santé NAP est un moyen d’atténuation que vous pouvez mettre en œuvre proactivement La technologie DÉPEND de vos processus

En résumé Contrôle d’accès au réseau basé sur la politique de santé Flexibilité grâce au choix de la méthode d’enforcement Protection au niveau de l’accès au réseau et/ou de l’accès à l’hôte et/ou de l’accès à l’application selon les besoins, les risques, l’infrastructure existante et le cycle de mise à jour Large support de l’industrie Plateforme avec une architecture extensible , basée sur les standards : solution multivendeur de bout en bout Large écosystème de partenaires (une centaine) : préservation des investissements déjà effectués Préparation : la technologie ne peut pas tout : Aide à automatiser la surveillance de la conformité, isolation si nécessaire, rapports / correction les personnes définissent la politique de santé, les bases et les processus de maintien à jour de ces bases

Autres sessions Déployer l’isolation avec IPsec Windows Vista : améliorations du firewall et IPsec Longhorn Server de A à Z

Références La session NAP des JMS 2006 disponible en PPT & vidéos depuis http: //www. microsoft. com/france/securite/jms/inf or. mspx PPT : http: //download. microsoft. com/download/5/9/F/59 F 51 CACB 200 -4 E 11 -9221 CB 7213661 F 7 E/[300]_Controle_sante_machines_(NAP). pp t Vidéo : http: //www. microsoft. com/france/events/event. aspx? Event. I D=118771226 http: //www. microsoft. com/france/events/event. aspx? Event. I D=118771227 http: //www. microsoft. com/france/events/event. aspx? Event. I D=118771228

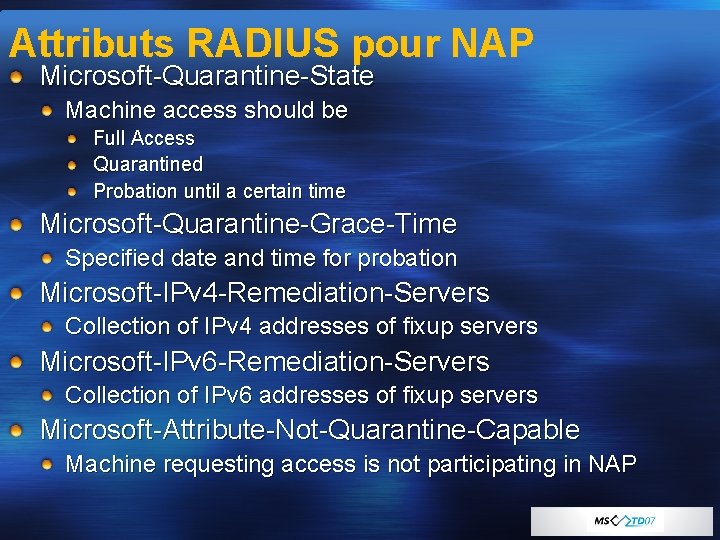

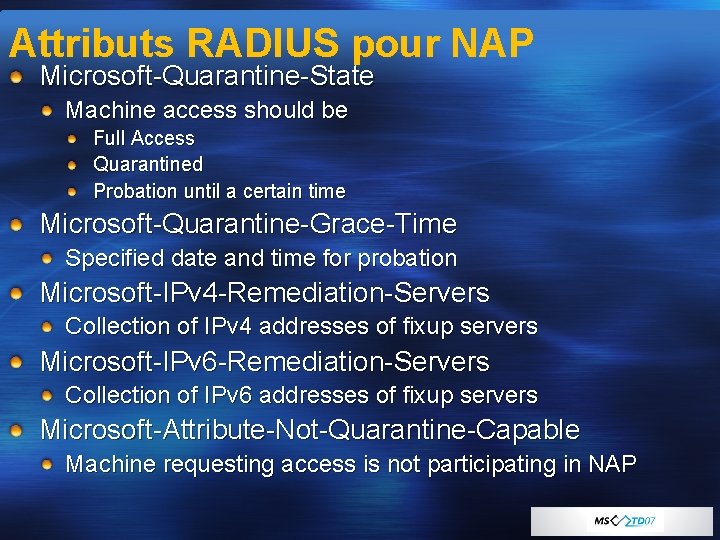

Attributs RADIUS pour NAP Microsoft-Quarantine-State Machine access should be Full Access Quarantined Probation until a certain time Microsoft-Quarantine-Grace-Time Specified date and time for probation Microsoft-IPv 4 -Remediation-Servers Collection of IPv 4 addresses of fixup servers Microsoft-IPv 6 -Remediation-Servers Collection of IPv 6 addresses of fixup servers Microsoft-Attribute-Not-Quarantine-Capable Machine requesting access is not participating in NAP