Scurit JAVA et JAAS Fabien Sanglard Yang Cao

Sécurité JAVA et JAAS Fabien Sanglard – Yang Cao

Plan l l Les différents aspects de la sécurité JAVA. Évolution de la sécurité depuis JAVA 1. 0 La protection de l’utilisateur. La protection du système (JAAS). l l Authentification Autorisation Étude détaillé Démo

La sécurité JAVA. l Aspect fondamentale, dès la première version. – l Principe de Sand-Box. Évolution => Granularité très fine: – Définition de stratégies de sécurité.

La sécurité JAVA. l Nouveaux dans JDK 1. 4 : – – – JCE 1. 2 (Java Cryptography Extension). JSSE (Java Secure Socket Extension). JAAS (Java Authentification & Autorisation Service).

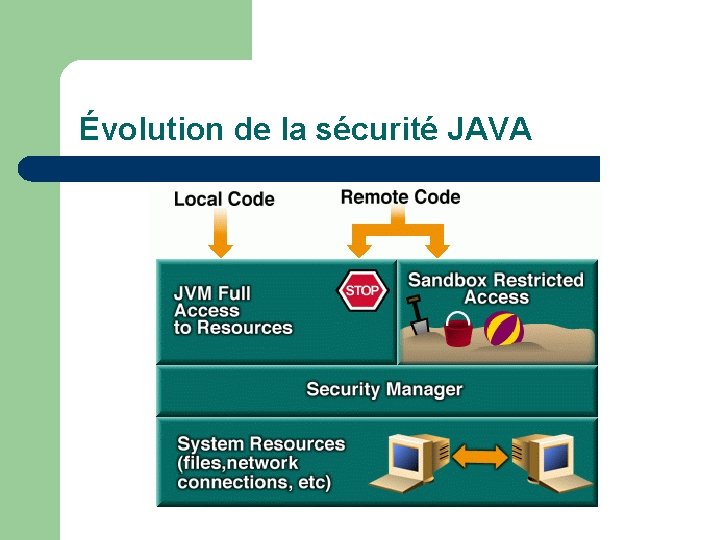

Évolution de la sécurité JAVA l JAVA 1. 0 (1995) – – l But : Protéger l’utilisateur du système. Concernait principalement les applets. Apparition du principe « Sand. Box » . – Un code non approuvé est limité l l Pas d’accès aux systèmes de fichiers. Pas d’accès réseaux.

Évolution de la sécurité JAVA La Sand. Box 1. 0

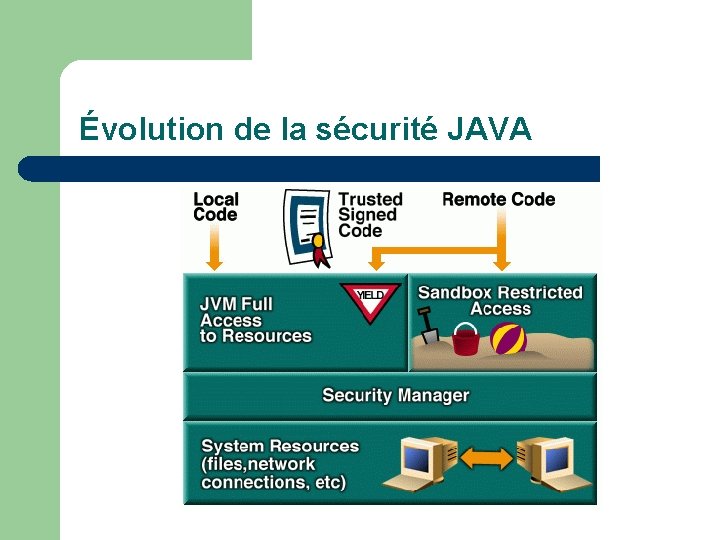

Évolution de la sécurité JAVA l JAVA 1. 1 (1996) – Raffinement du modèle de Sand. Box. l l – Possibilité de «signer» une applet. Le code approuvé possède alors les même droits qu’un code local. Problème : Violation du principe du « moindre privilège » .

Évolution de la sécurité JAVA

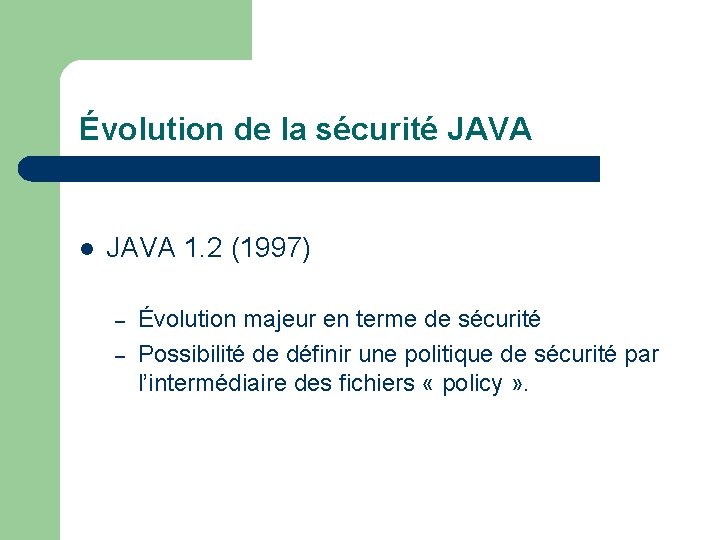

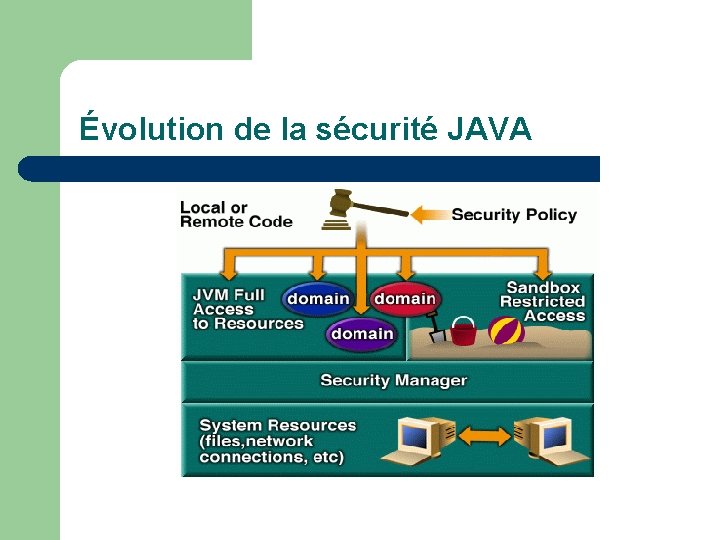

Évolution de la sécurité JAVA l JAVA 1. 2 (1997) – – Évolution majeur en terme de sécurité Possibilité de définir une politique de sécurité par l’intermédiaire des fichiers « policy » .

Évolution de la sécurité JAVA

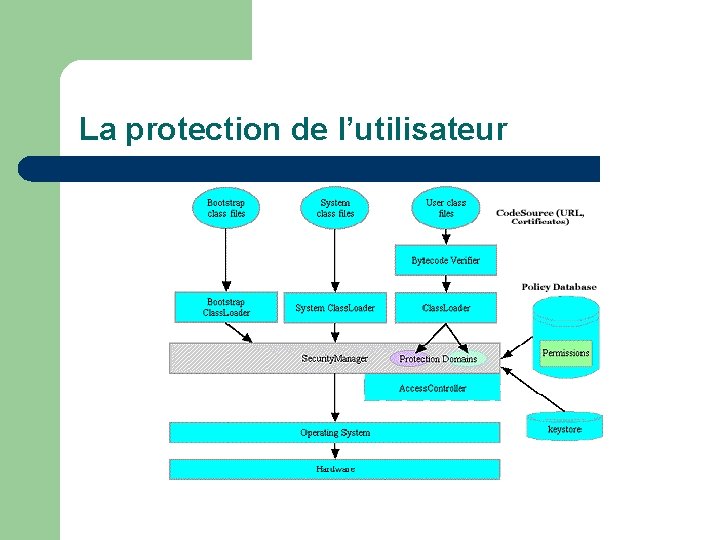

La protection de l’utilisateur

La protection de l’utilisateur l Quelques exemples de tout cela : - Une applet critique exécutée localement fonctionne sans problème. C: > java Write. File. Applet

La protection de l’utilisateur l Quelques exemples de tout cela : – – Une applet critique exécutée localement fonctionne sans problème. Si on ajoute un « Security Manager » , rien ne va plus. C: >java -Djava. security. manager Write. File. Applet

La protection de l’utilisateur l Quelques exemples de tout cela : - Un outil permettant d’écrire facilement des fichiers « policy » : Policytool. exe

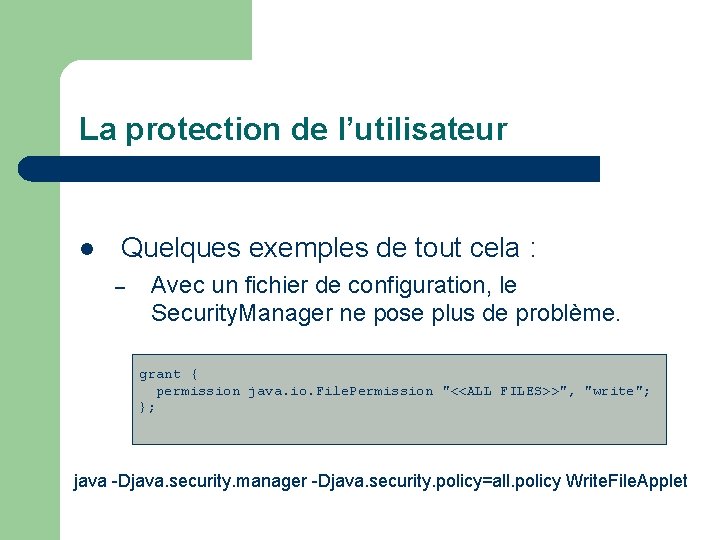

La protection de l’utilisateur l Quelques exemples de tout cela : – Avec un fichier de configuration, le Security. Manager ne pose plus de problème. grant { permission java. io. File. Permission "<<ALL FILES>>", "write"; }; java -Djava. security. manager -Djava. security. policy=all. policy Write. File. Applet

La protection de l’utilisateur l Quelques exemples de tout cela : – – Un dernier exemple avec un browser. Il est plus difficile de spécifier le fichier « policy » à utiliser…. .

Java Authentification & Autorisation l But : – l Protéger le système de l’utilisateur. Comment : – – Créer un objet partagé par l’authentification et l’autorisation. Étendre le modèle de sécurité standard ( security policy) pour gérer cet objet. Authentification Subject Autorisation Interactions

Java Authentification & Autorisation l Comment ça marche ? 1. Authentification 1. 2. On « branche » des modules de connexion à une entité. Si l’utilisateur « passe » tout ces modules, il acquière alors une identité virtuel. Autorisation 1. 2. Il peut alors tenter d’exécuter des actions « critiques » . Ces actions sont soumises au système de restrictions d’accès.

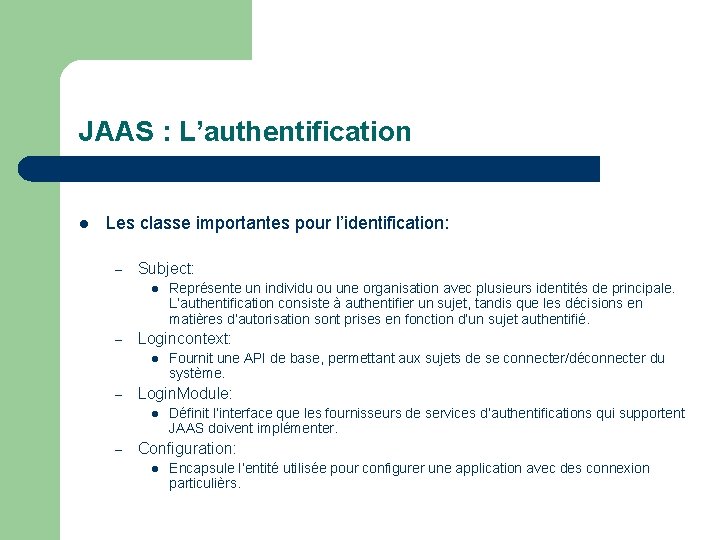

JAAS : L’authentification l Les classe importantes pour l’identification: – Subject: l – Logincontext: l – Fournit une API de base, permettant aux sujets de se connecter/déconnecter du système. Login. Module: l – Représente un individu ou une organisation avec plusieurs identités de principale. L’authentification consiste à authentifier un sujet, tandis que les décisions en matières d’autorisation sont prises en fonction d’un sujet authentifié. Définit l’interface que les fournisseurs de services d’authentifications qui supportent JAAS doivent implémenter. Configuration: l Encapsule l’entité utilisée pour configurer une application avec des connexion particulièrs.

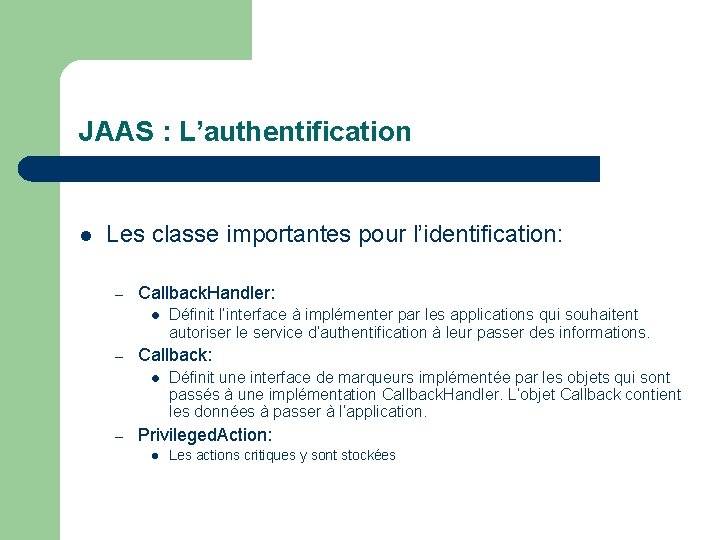

JAAS : L’authentification l Les classe importantes pour l’identification: – Callback. Handler: l – Callback: l – Définit l’interface à implémenter par les applications qui souhaitent autoriser le service d’authentification à leur passer des informations. Définit une interface de marqueurs implémentée par les objets qui sont passés à une implémentation Callback. Handler. L’objet Callback contient les données à passer à l’application. Privileged. Action: l Les actions critiques y sont stockées

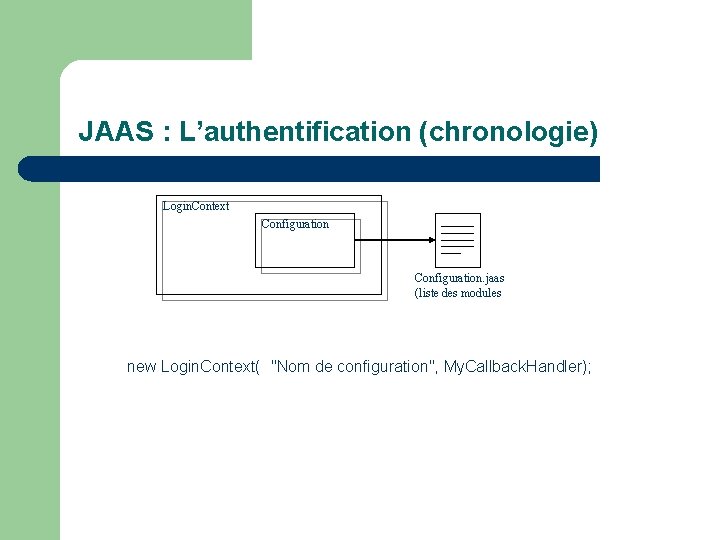

JAAS : L’authentification (chronologie) Login. Context Configuration. jaas (liste des modules new Login. Context( "Nom de configuration", My. Callback. Handler);

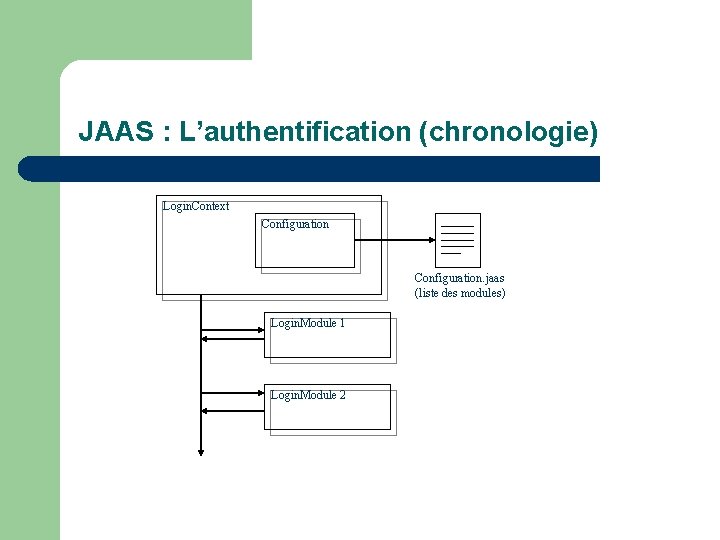

JAAS : L’authentification (chronologie) Login. Context Configuration. jaas (liste des modules) Login. Module 1 Login. Module 2

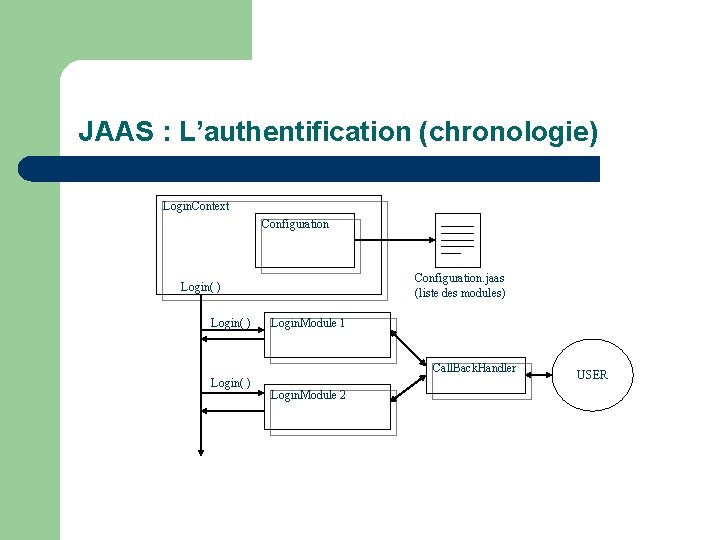

JAAS : L’authentification (chronologie) Login. Context Configuration. jaas (liste des modules) Login( ) Login. Module 1 Call. Back. Handler Login( ) Login. Module 2 USER

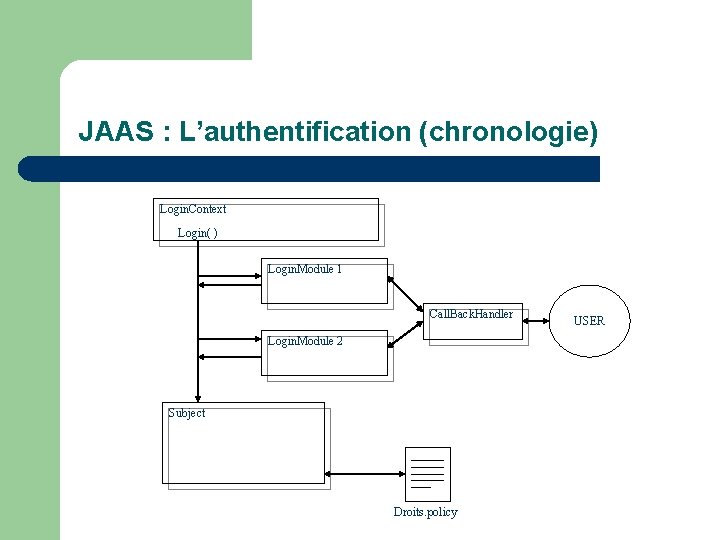

JAAS : L’authentification (chronologie) Login. Context Login( ) Login. Module 1 Call. Back. Handler Login. Module 2 Subject Droits. policy USER

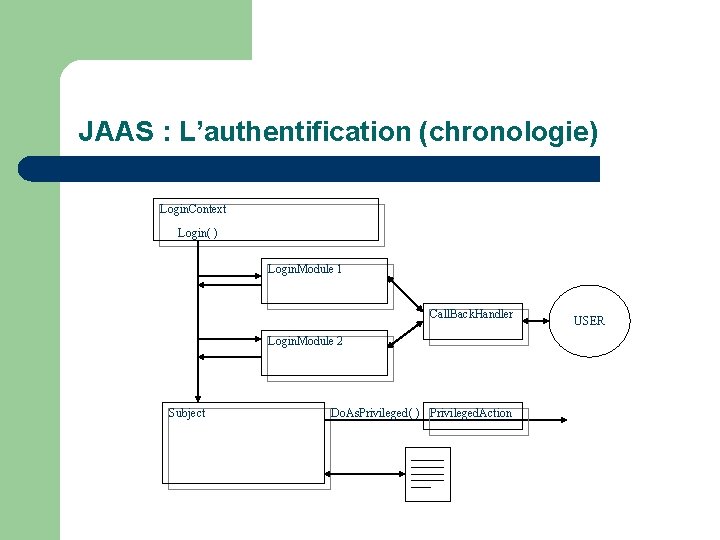

JAAS : L’authentification (chronologie) Login. Context Login( ) Login. Module 1 Call. Back. Handler Login. Module 2 Subject Do. As. Privileged( ) Privileged. Action USER

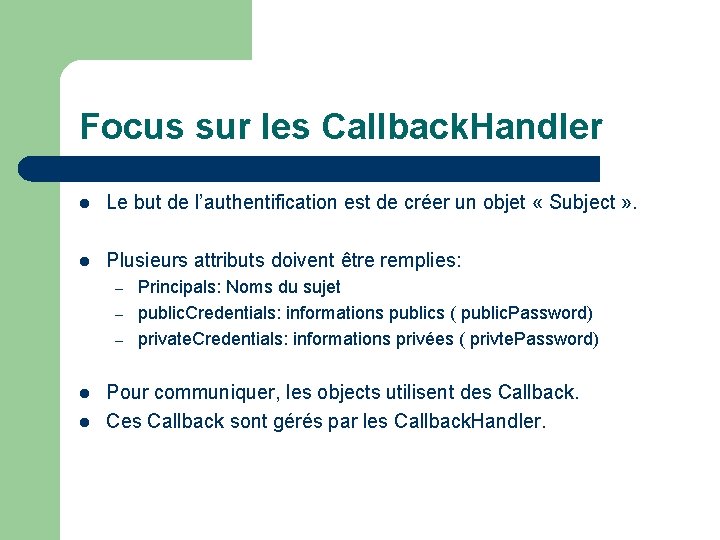

Focus sur les Callback. Handler l Le but de l’authentification est de créer un objet « Subject » . l Plusieurs attributs doivent être remplies: – – – l l Principals: Noms du sujet public. Credentials: informations publics ( public. Password) private. Credentials: informations privées ( privte. Password) Pour communiquer, les objects utilisent des Callback. Ces Callback sont gérés par les Callback. Handler.

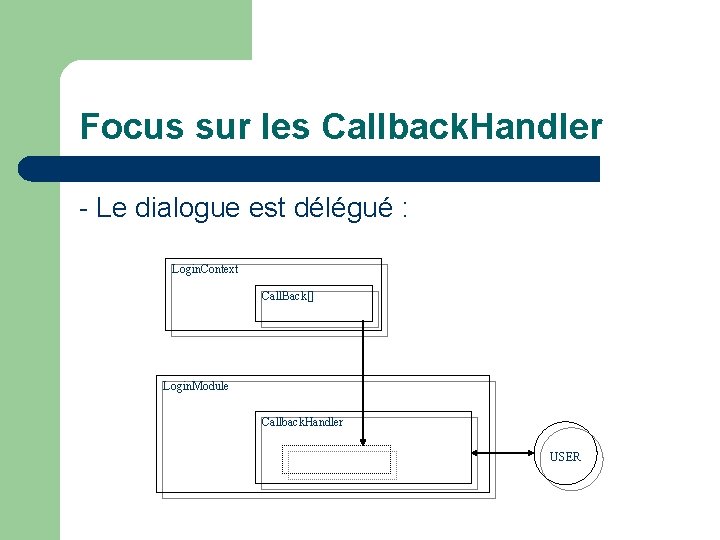

Focus sur les Callback. Handler - Le dialogue est délégué : Login. Context Call. Back[] Login. Module Callback. Handler USER

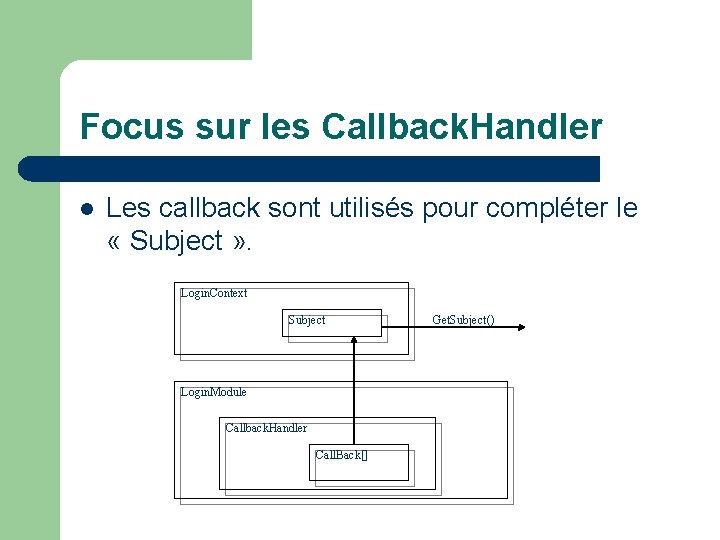

Focus sur les Callback. Handler l Les callback sont utilisés pour compléter le « Subject » . Login. Context Subject Login. Module Callback. Handler Call. Back[] Get. Subject()

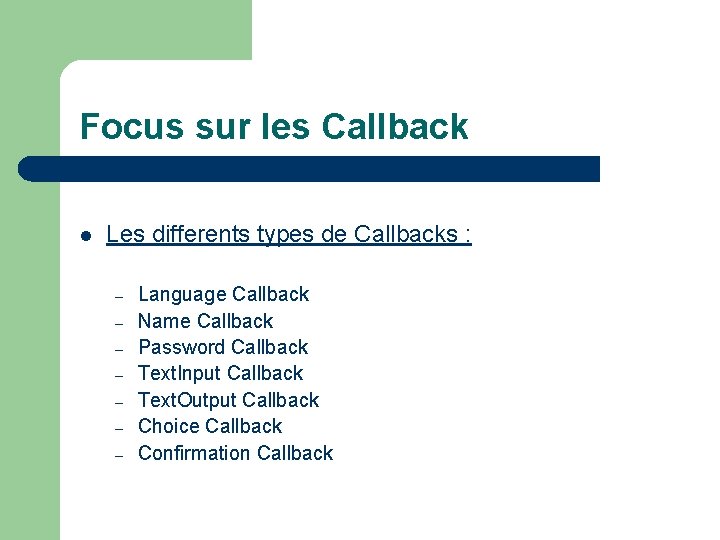

Focus sur les Callback l Les differents types de Callbacks : – – – – Language Callback Name Callback Password Callback Text. Input Callback Text. Output Callback Choice Callback Confirmation Callback

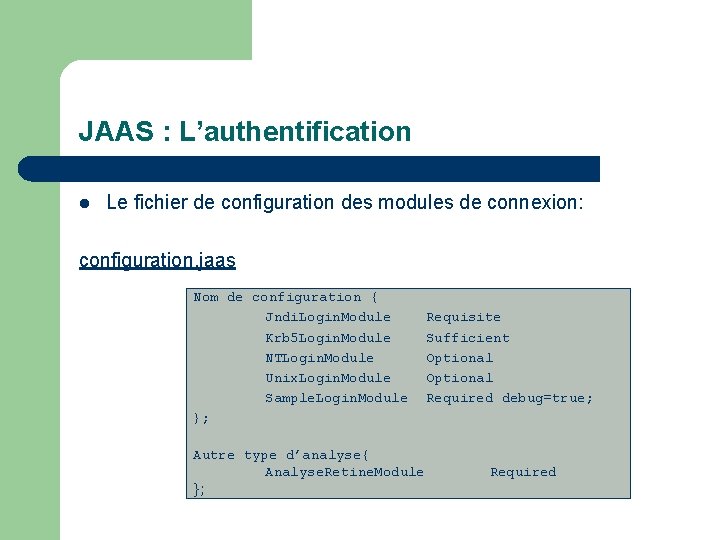

JAAS : L’authentification l Le fichier de configuration des modules de connexion: configuration. jaas Nom de configuration { Jndi. Login. Module Krb 5 Login. Module NTLogin. Module Unix. Login. Module Sample. Login. Module }; Autre type d’analyse{ Analyse. Retine. Module }; Requisite Sufficient Optional Required debug=true; Required

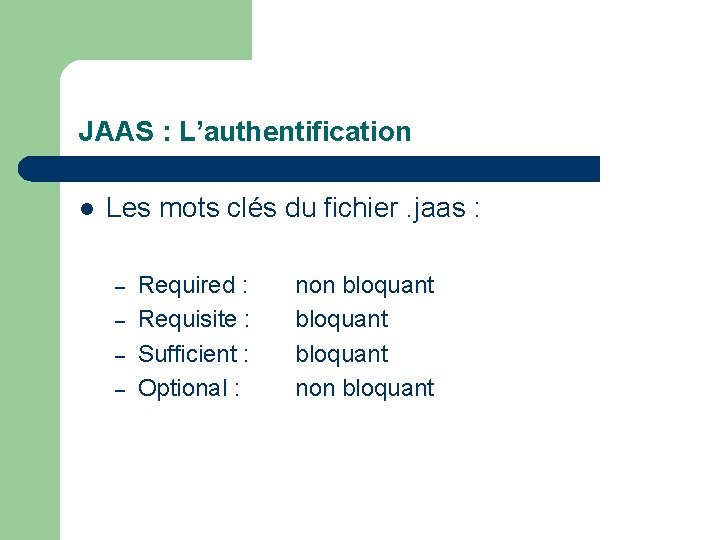

JAAS : L’authentification l Les mots clés du fichier. jaas : – – Required : Requisite : Sufficient : Optional : non bloquant non bloquant

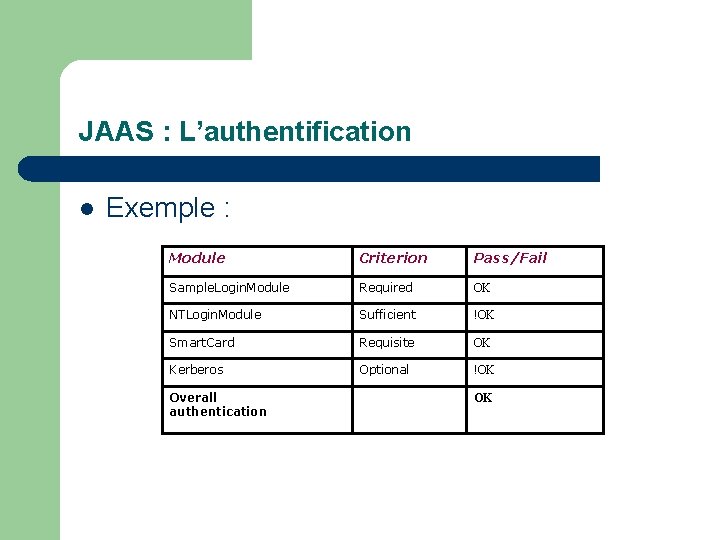

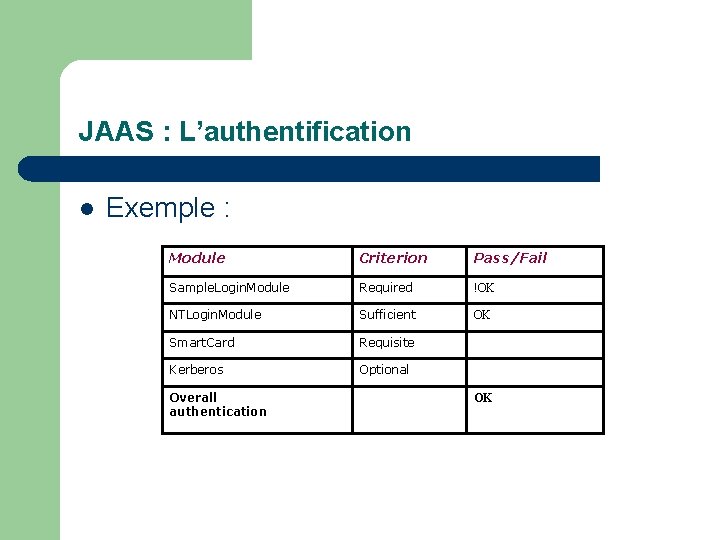

JAAS : L’authentification l Exemple : Module Criterion Pass/Fail Sample. Login. Module Required OK NTLogin. Module Sufficient !OK Smart. Card Requisite OK Kerberos Optional !OK Overall authentication OK

JAAS : L’authentification l Exemple : Module Criterion Pass/Fail Sample. Login. Module Required !OK NTLogin. Module Sufficient OK Smart. Card Requisite Kerberos Optional Overall authentication OK

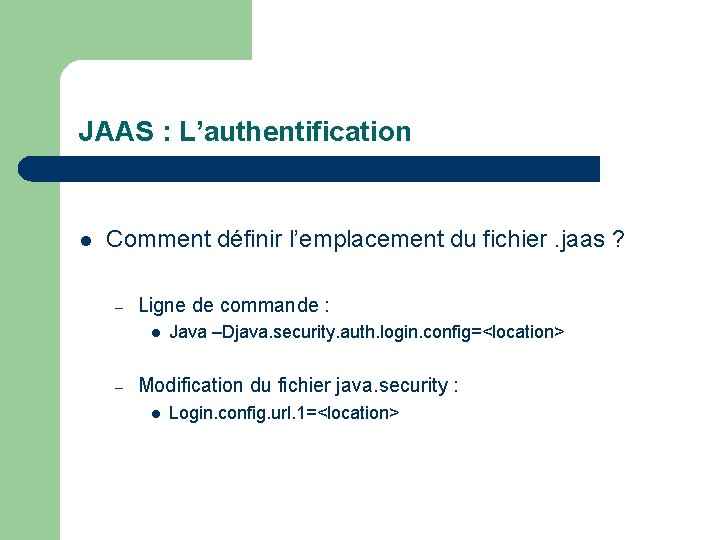

JAAS : L’authentification l Comment définir l’emplacement du fichier. jaas ? – Ligne de commande : l – Java –Djava. security. auth. login. config=<location> Modification du fichier java. security : l Login. config. url. 1=<location>

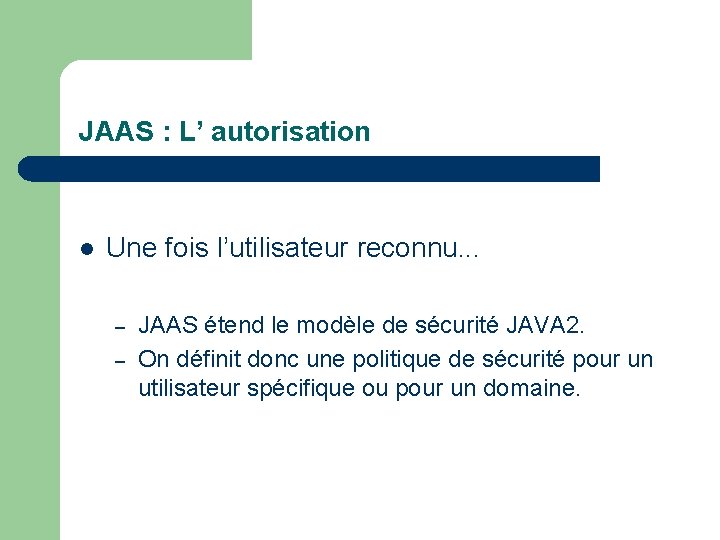

JAAS : L’ autorisation l Une fois l’utilisateur reconnu. . . – – JAAS étend le modèle de sécurité JAVA 2. On définit donc une politique de sécurité pour un utilisateur spécifique ou pour un domaine.

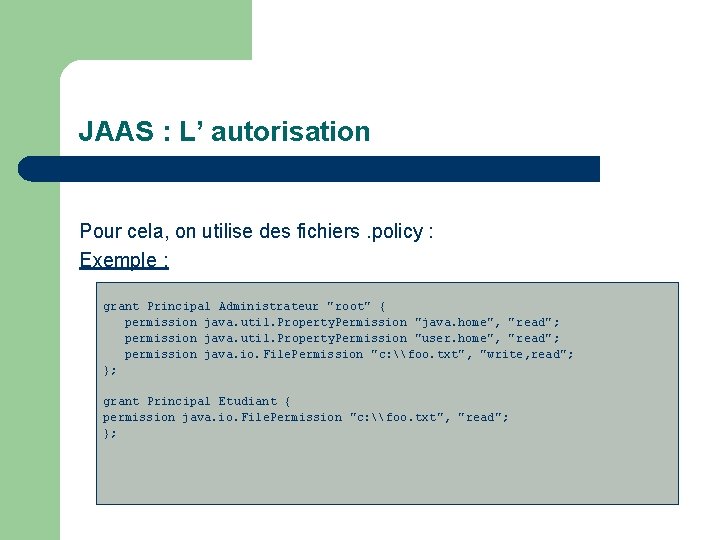

JAAS : L’ autorisation Pour cela, on utilise des fichiers. policy : Exemple : grant Principal Administrateur " root" { permission java. util. Property. Permission "java. home", "read"; permission java. util. Property. Permission "user. home", "read"; permission java. io. File. Permission "c: \foo. txt", "write, read"; }; grant Principal Etudiant { permission java. io. File. Permission "c: \foo. txt", "read"; };

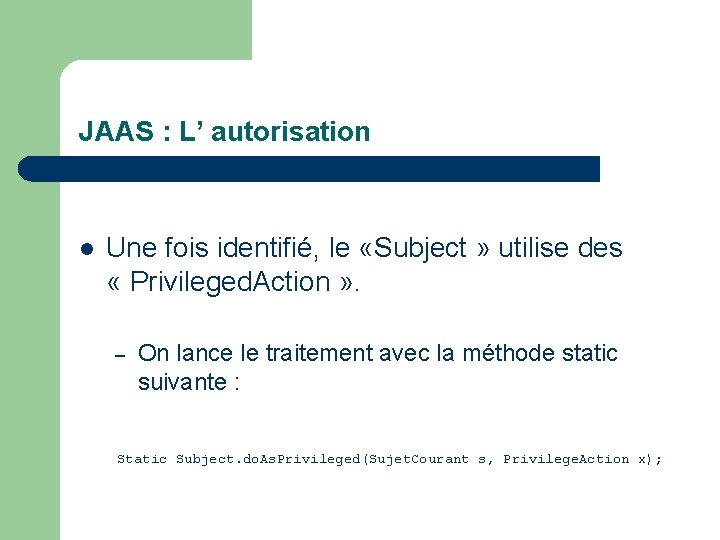

JAAS : L’ autorisation l Une fois identifié, le «Subject » utilise des « Privileged. Action » . – On lance le traitement avec la méthode static suivante : Static Subject. do. As. Privileged(Sujet. Courant s, Privilege. Action x);

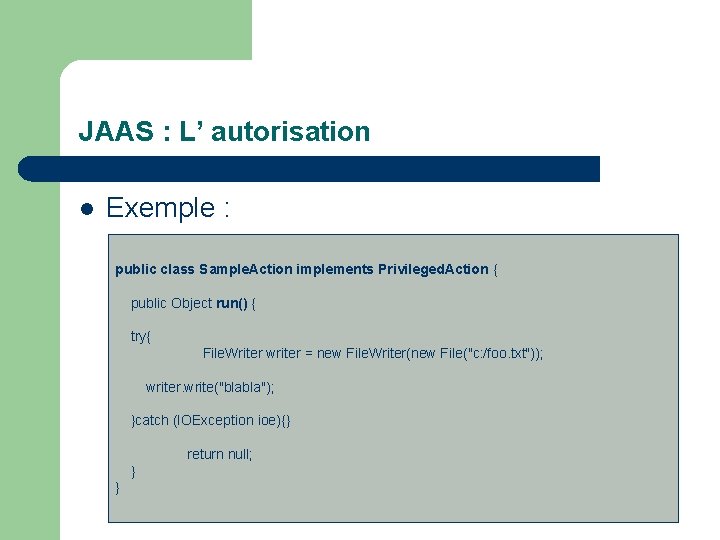

JAAS : L’ autorisation l Exemple : public class Sample. Action implements Privileged. Action { public Object run() { try{ File. Writer writer = new File. Writer(new File("c: /foo. txt")); writer. write("blabla"); }catch (IOException ioe){} return null; } }

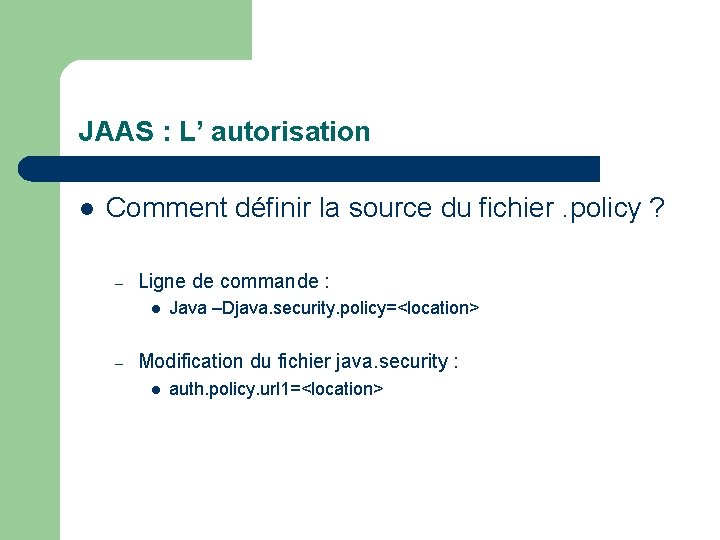

JAAS : L’ autorisation l Comment définir la source du fichier. policy ? – Ligne de commande : l – Java –Djava. security. policy=<location> Modification du fichier java. security : l auth. policy. url 1=<location>

JAAS: la démo (enfin)…

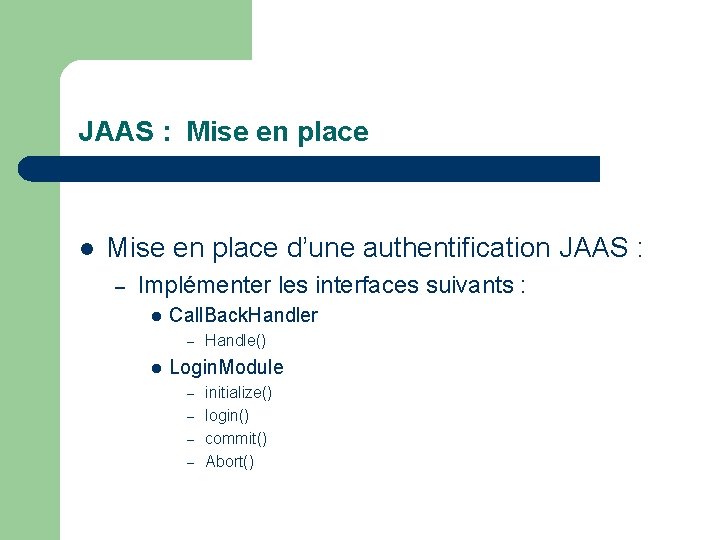

JAAS : Mise en place l Mise en place d’une authentification JAAS : – Implémenter les interfaces suivants : l Call. Back. Handler – l Handle() Login. Module initialize() – login() – commit() – Abort() –

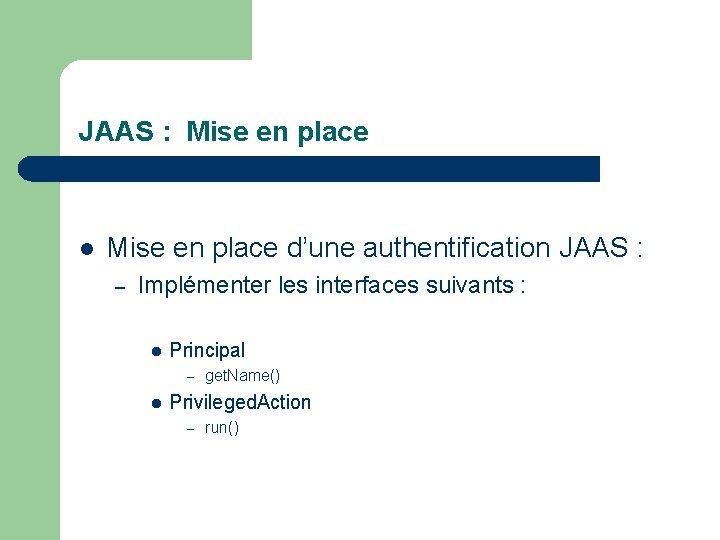

JAAS : Mise en place l Mise en place d’une authentification JAAS : – Implémenter les interfaces suivants : l Principal – l get. Name() Privileged. Action – run()

Java Authentification & Autorisation l Où trouver JAAS ? – – – API d’extension pour JAVA 1. 3 Incorporé à JAVA 1. 4 Incorporé aux spécifications J 2 EE 1. 3

- Slides: 43