Scurit informatique Franois Boutin Plan Intrusion Virus Spyware

Sécurité informatique François Boutin

Plan Ø Intrusion Ø Virus Ø Spyware Ø Troyen Ø Spam Ø Phishing Ø Échanges sécurisés Ø Hoax Ø Cookies Ø Règles générales

Pare-feu (ex : Zone. Alarm, Outpost) Ø Objectif l Surveiller les informations entrantes et sortantes l Interdire les communications non autorisées l Fermer les ports non utiles Ø Préciser les règles de filtrage l Quels sont les programmes autorisés à accéder au net l Qui est autorisé à accéder à la machine (de l’extérieur) Ø Scanner de ports (ex : Inoculer) l Vérifie la sécurité d’une machine (scanne 1024 ports) l Et notamment le bon fonctionnement du Firewall

Virus Ø Définition d’un virus l l Ø Type de virus l l Ø Programme qui s’exécute sur un ordinateur Capable de se cacher et de se reproduire Virus d’application : infectent des programmes Virus macro : infectent des documents bureautique Virus de boot : se lancent à l’allumage de l’ordinateur Virus de mail (vers) : utilisent le carnet d’adresse Que faire l l Ne pas installer n’importe quoi et se méfier des pièces jointes Antivirus personnel (Anti. Vir, Avast) ou en ligne (Secuser, Inoculer) Sauvegardes régulières et mises à jour fréquentes Créer une disquette de boot avec antivirus

Spyware : logiciel espion Ø Définition l Logiciel chargé de collecter des infos personnels l … et de les transmettre à un tiers (par Internet) Ø Lutter contre l Ne pas installer n’importe quel programme « gratuit » l Voir conditions d’utilisation des programmes (Ka. Za. A…) l Eviter de saisir des informations personnelles l Utiliser un antispyware : Ad-Aware, AVG, Spybot, … l Utiliser un pare-feu

Troyen (trojan) Ø Définition l Permet au pirate de prendre le contrôle d’un ordinateur l … en tirant partie d’une faille de sécurité l Ne se duplique pas (contrairement aux virus) Ø Application courante l Keylogger (enregistrement de touche tapées au clavier) l Administration d’un poste à distance l Relai de pirate ou de spammeur Ø Lutter contre l Installer un pare-feu et un anti troyen (A²) l Ne pas exécuter n’importe quoi l Mettre à jour ses applications

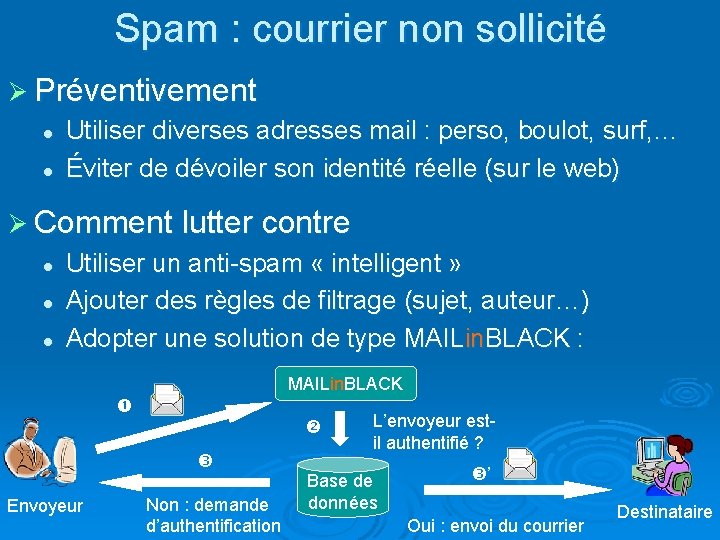

Spam : courrier non sollicité Ø Préventivement l Utiliser diverses adresses mail : perso, boulot, surf, … l Éviter de dévoiler son identité réelle (sur le web) Ø Comment lutter contre l Utiliser un anti-spam « intelligent » l Ajouter des règles de filtrage (sujet, auteur…) l Adopter une solution de type MAILin. BLACK : MAILin. BLACK Envoyeur Non : demande d’authentification L’envoyeur estil authentifié ? Base de données ’ Oui : envoi du courrier Destinataire

Hameçonnage (Phishing) Ø Définition l Obtention d’infos personnelles usurpation d’identité l Par l’intermédiaire de faux sites web aux de faux mails Ø Comment agir l Utiliser un anti spam l Aucune information « sensible » ne doit être sollicitée l Contrôler l’adresse du site ou du mail proposés l Se connecter de manière sécurisée au site officiel

SSL : sécurisation des échanges Ø Principe l Authentification (certificat signé par autorité de contrôle) l Échange cryptés (en utilisant une clé publique) Ø Avantage l Les échanges sont complètement sécurisés Ø En pratique l Pages sécurisées : https (cadenas dans barre d’état) l Transfert de fichiers sécurisé : FTPs l Connexion sécurisée à un ordinateur distant : SSH

HOAX Ø Définition l Information fausse propagée par les internautes l Encourageant le spam Ø Dans le doute que faire l Hoax. Buster ou Hoax. Killer : pour tester si c’est un hoax l Ne pas transmettre le courrier Ø Exemple de hoax l Google France fêtera ses 10 années d’existence en janvier 2008. …Google offrira donc pour 45 euros* de matériel informatique à toutes les personnes qui feront suivre ce mail à au moins 10 contacts différents, avec la mention « Google a 10 ans » en objet.

Cookies Ø Définition l Un cookie est un petit fichier texte d'information l Enregistré sur votre ordinateur par votre navigateur l À la demande du site Web que vous visitez l Ne peut être lu par aucun autre site Ø Objectif l Conserver des données de session l Exemple : identifiant, mot de passe, contenu caddie… Ø Risque l Négligeable l Attention en cas de vol / d’utilisation de l’unité centrale

Règles générales Ø Prudence l Ne pas conserver ses mots de passe « sous le clavier » l Ne pas stocker son mot de passe sur la machine l Éviter d’enregistrer son mot de passe (cookie) l Choisir un mot de passe complexe l Formater le disque avant de se séparer de sa machine Ø Pas de parano l Si vous êtes bien équipé (pare feu, antivirus…) l Si vous éviter d’installer n’importe quoi l Si vous faites sauvegardes et mises à jour régulières l … pas de raison de trop s’inquiéter

- Slides: 12