RETI WIRELESS Storia ed evoluzione delle reti senza

- Slides: 22

RETI WIRELESS Storia ed evoluzione delle reti senza fili 6 giugno 2006 Reti Wireless

Argomenti Ø Ø Ø Ø Ø 6 giugno 2006 Architettura di una rete wireless Storia ed evoluzione dei primi standard Crittografia e autenticazione WEP Debolezze del WEP Crittografia e autenticazione WPA - WPA 2 Configurazione di un access point Il nuovo standard 802. 11 n Autenticazione EAP Cenni a PEAP-MSCHAP Futuro delle reti wireless Reti Wireless Cristiano Meda

Dispositivi di una rete wireless Ø Access point 6 giugno 2006 Ø Network devices Reti Wireless Cristiano Meda

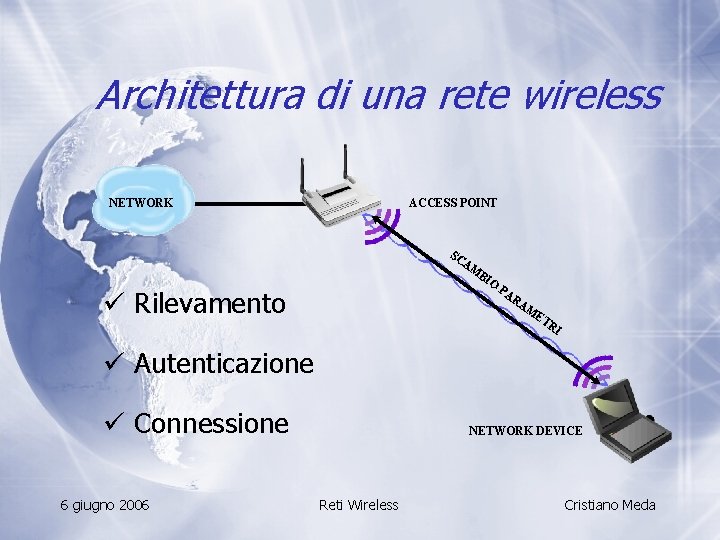

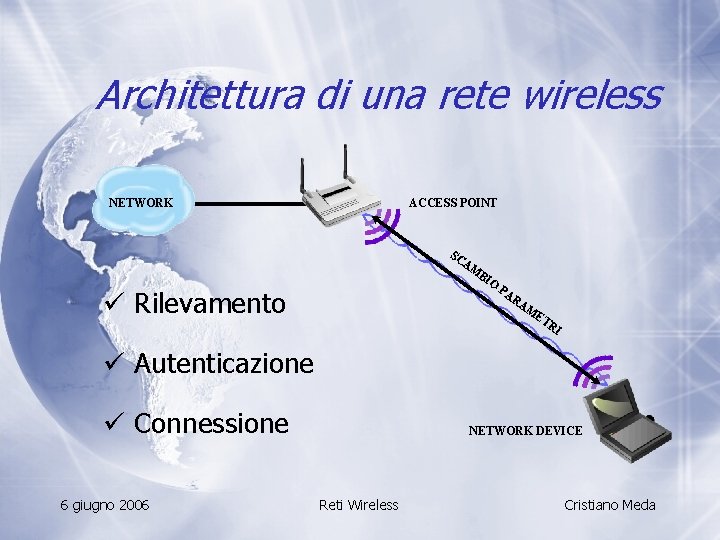

Architettura di una rete wireless ACCESS POINT NETWORK SC AM ü Rilevamento BI O PA R AM ET RI ü Autenticazione ü Connessione 6 giugno 2006 NETWORK DEVICE Reti Wireless Cristiano Meda

Roadmap dello standard IEEE 802. 11 Ø IEEE 802. 11 - Lo standard originale 2 Mbps, 2. 4 GHz (1997) Ø IEEE 802. 11 a - 54 Mbps, 5 GHz standard (1999, approvato nel 2001) Ø IEEE 802. 11 b - Miglioramento del 802. 11 col supporto di 5. 5 e 11 Mbps (1999) Ø IEEE 802. 11 g - 54 Mbps, 2. 4 GHz standard (compatibile con il 802. 11 b) (2003) Ø IEEE 802. 11 i - (ratificato nel 2004) Miglioramento della sicurezza Ø IEEE 802. 11 j - Estensione per il Giappone Ø IEEE 802. 11 n - Aumento della banda disponibile Ø IEEE 802. 11 p - WAVE - Wireless Ability in Vehicular Environments Ø IEEE 802. 11 r - Roaming rapido Ø IEEE 802. 11 s - Gestione della topologia della rete Ø IEEE 802. 11 t - Gestione e Test Ø IEEE 802. 11 u - Connessione con reti non 802 , ad esempio reti cellulari 6 giugno 2006 Reti Wireless Cristiano Meda

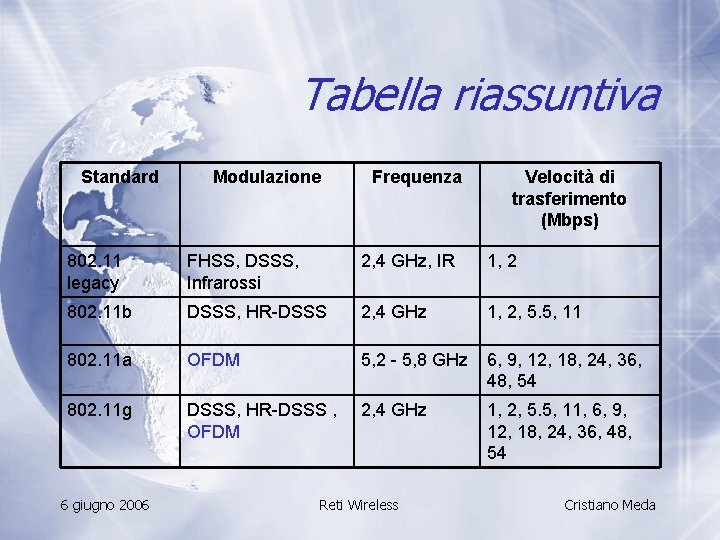

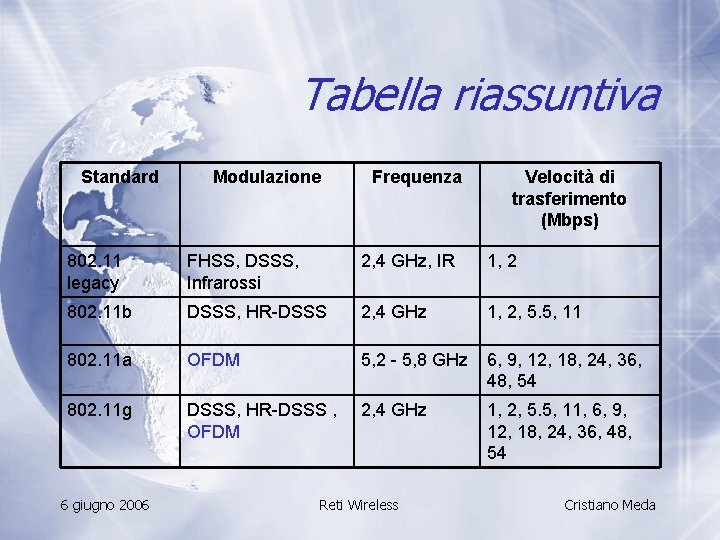

Tabella riassuntiva Standard Modulazione Frequenza Velocità di trasferimento (Mbps) 802. 11 legacy FHSS, DSSS, Infrarossi 2, 4 GHz, IR 1, 2 802. 11 b DSSS, HR-DSSS 2, 4 GHz 1, 2, 5. 5, 11 802. 11 a OFDM 5, 2 - 5, 8 GHz 6, 9, 12, 18, 24, 36, 48, 54 802. 11 g DSSS, HR-DSSS , OFDM 2, 4 GHz 1, 2, 5. 5, 11, 6, 9, 12, 18, 24, 36, 48, 54 6 giugno 2006 Reti Wireless Cristiano Meda

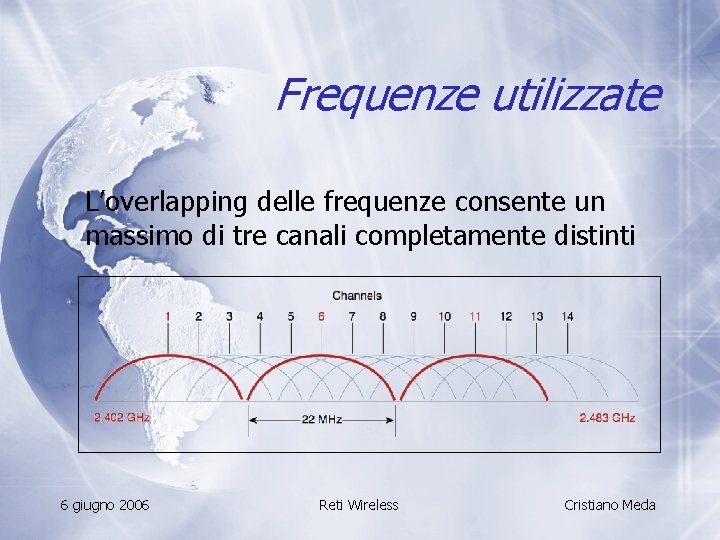

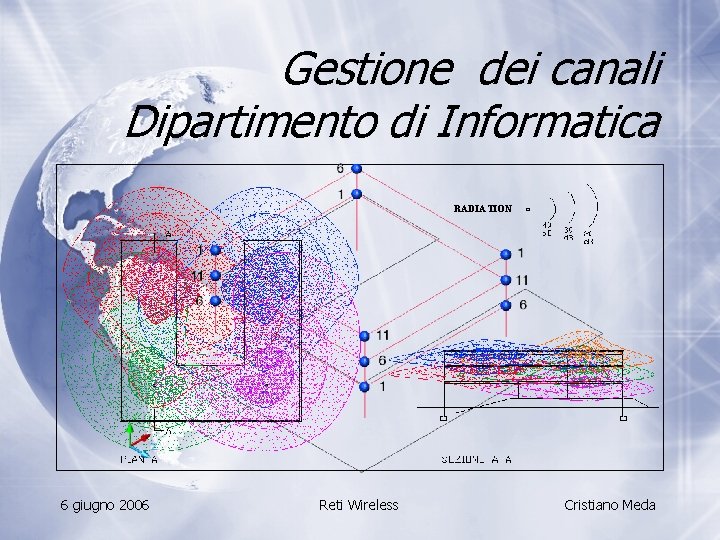

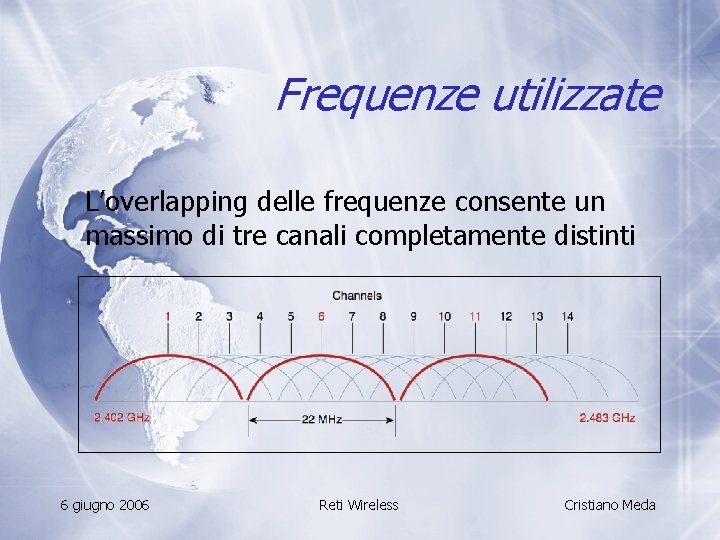

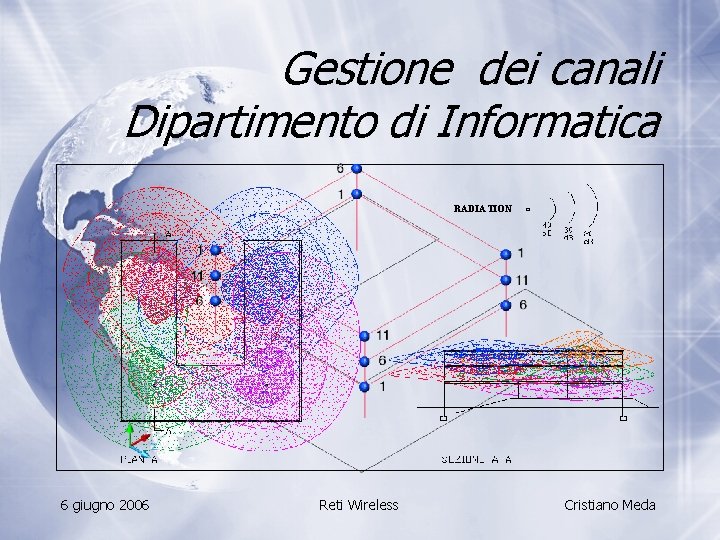

Frequenze utilizzate L’overlapping delle frequenze consente un massimo di tre canali completamente distinti 6 giugno 2006 Reti Wireless Cristiano Meda

Gestione dei canali Dipartimento di Informatica RADIATION 6 giugno 2006 Reti Wireless Cristiano Meda

Crittografia e autenticazione CRITTOGRAFIA Metodo per rendere un messaggio "offuscato" in modo da non essere comprensibile a persone non autorizzate AUTENTICAZIONE Il processo tramite il quale un computer, un software o un utente destinatario, verifica che il computer, il software o l'utente dal quale esso ha ricevuto una certa comunicazione sia realmente il mittente che sostiene di essere 6 giugno 2006 Reti Wireless Cristiano Meda

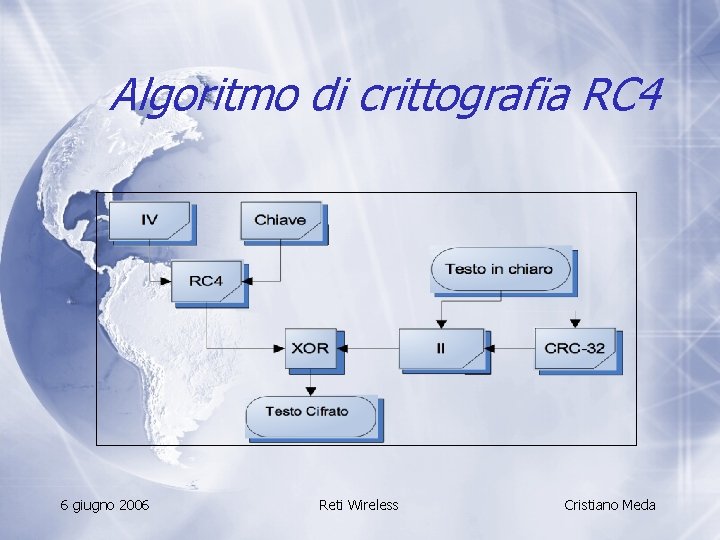

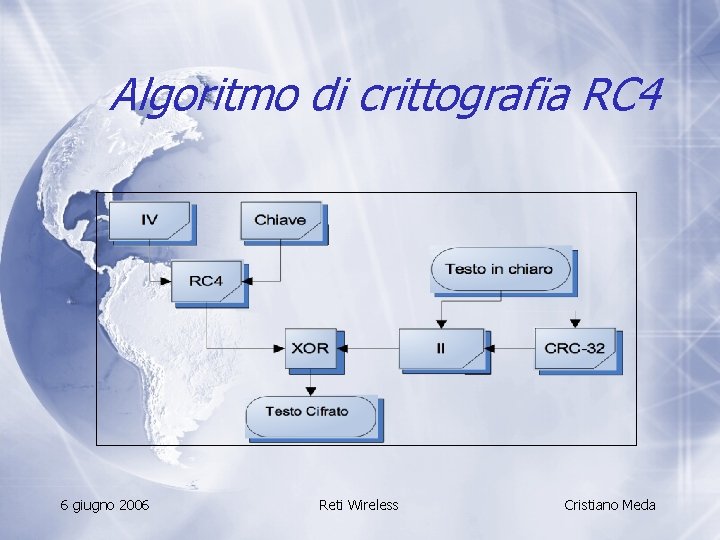

WEP (Wired Equivalent Privacy) Ø E’ parte dello standard IEEE 802. 11 (ratificato nel 1999) e nello specifico è quella parte dello standard che specifica il protocollo utilizzato per rendere sicure le trasmissioni radio delle reti Wi-Fi Ø WEP usa l'algoritmo di cifratura stream RC 4 per la sicurezza e utilizza il CRC-32 per verificare l'integrità dei dati 6 giugno 2006 Reti Wireless Cristiano Meda

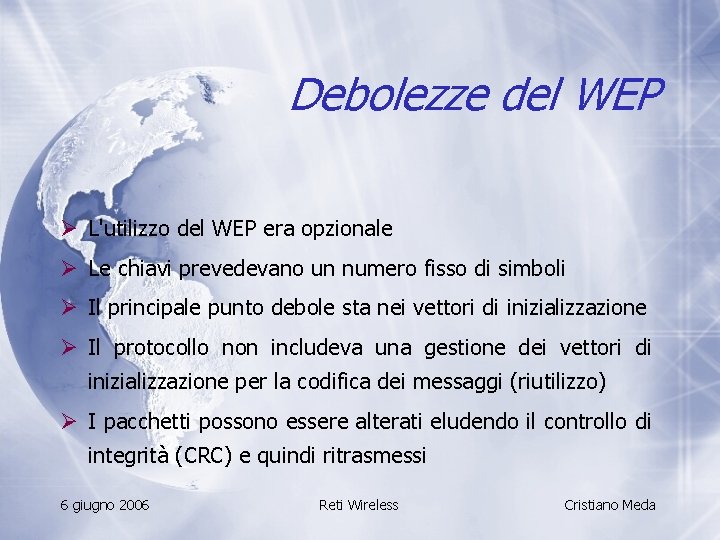

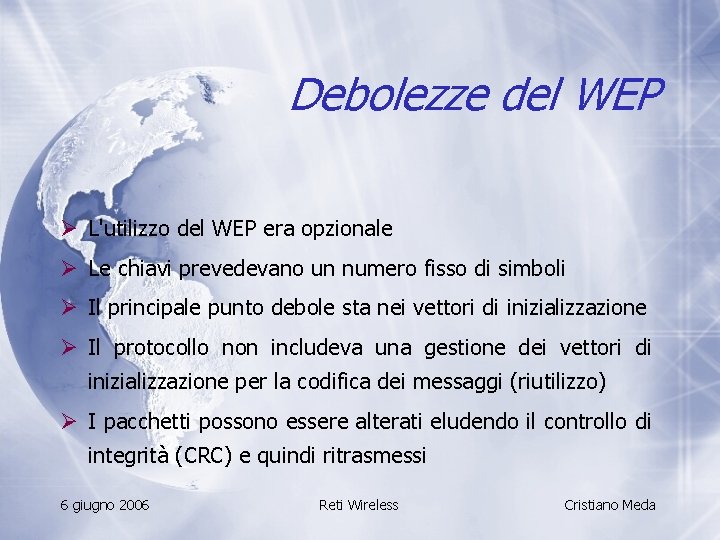

Debolezze del WEP Ø L'utilizzo del WEP era opzionale Ø Le chiavi prevedevano un numero fisso di simboli Ø Il principale punto debole sta nei vettori di inizializzazione Ø Il protocollo non includeva una gestione dei vettori di inizializzazione per la codifica dei messaggi (riutilizzo) Ø I pacchetti possono essere alterati eludendo il controllo di integrità (CRC) e quindi ritrasmessi 6 giugno 2006 Reti Wireless Cristiano Meda

Algoritmo di crittografia RC 4 6 giugno 2006 Reti Wireless Cristiano Meda

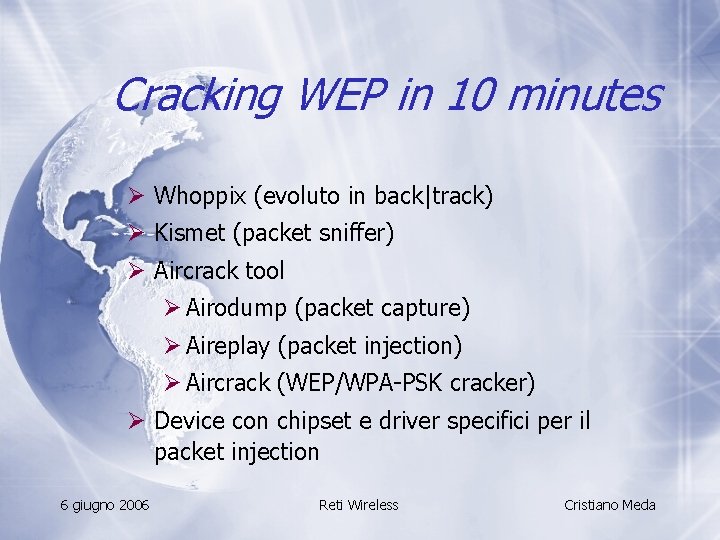

Cracking WEP in 10 minutes Ø Whoppix (evoluto in back|track) Ø Kismet (packet sniffer) Ø Aircrack tool Ø Airodump (packet capture) Ø Aireplay (packet injection) Ø Aircrack (WEP/WPA-PSK cracker) Ø Device con chipset e driver specifici per il packet injection 6 giugno 2006 Reti Wireless Cristiano Meda

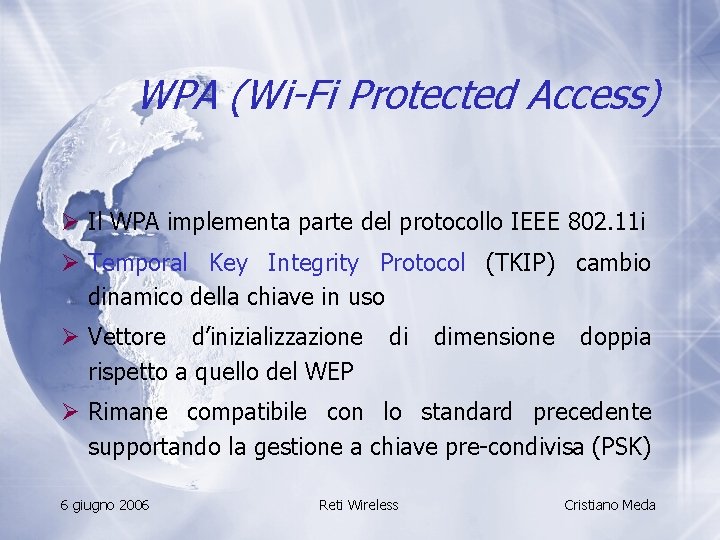

WPA (Wi-Fi Protected Access) Ø Il WPA implementa parte del protocollo IEEE 802. 11 i Ø Temporal Key Integrity Protocol (TKIP) cambio dinamico della chiave in uso Ø Vettore d’inizializzazione rispetto a quello del WEP di dimensione doppia Ø Rimane compatibile con lo standard precedente supportando la gestione a chiave pre-condivisa (PSK) 6 giugno 2006 Reti Wireless Cristiano Meda

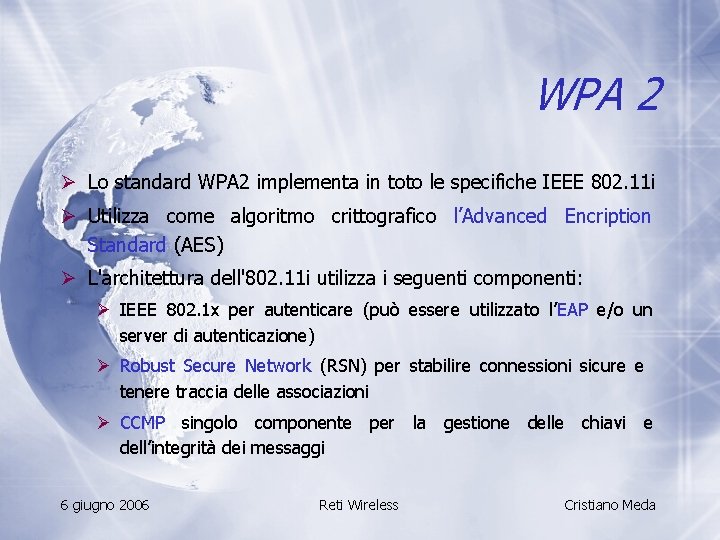

WPA 2 Ø Lo standard WPA 2 implementa in toto le specifiche IEEE 802. 11 i Ø Utilizza come algoritmo crittografico l’Advanced Encription Standard (AES) Ø L'architettura dell'802. 11 i utilizza i seguenti componenti: Ø IEEE 802. 1 x per autenticare (può essere utilizzato l’EAP e/o un server di autenticazione) Ø Robust Secure Network (RSN) per stabilire connessioni sicure e tenere traccia delle associazioni Ø CCMP singolo componente per la gestione delle chiavi e dell’integrità dei messaggi 6 giugno 2006 Reti Wireless Cristiano Meda

Configurazione di un access point Ø Extended service set identifier (ESSID) Ø Sistema di crittografia Ø Sistema di autenticazione Ø Filtraggio dei MAC address Ø Network address Translation (NAT) Ø Firewall integrato 6 giugno 2006 Reti Wireless Cristiano Meda

Il nuovo standard 802. 11 n Ø Nel Gennaio 2004 IEEE ha avviato lo studio dello standard 802. 11 n per realizzare reti wireless di dimensioni metropolitane Ø La velocità reale di questo standard dovrebbe essere di 100 Mbps, quella fisica dovrebbe essere prossima a 250 Mbps (ben 5 volte più rapido dell’attuale 802. 11 g) Ø MIMO (multiple-input multiple-output) consente di utilizzare più antenne per trasmettere e più antenne per ricevere incrementando la banda disponibile utilizzando una multiplazione di tipo spaziale 6 giugno 2006 Reti Wireless Cristiano Meda

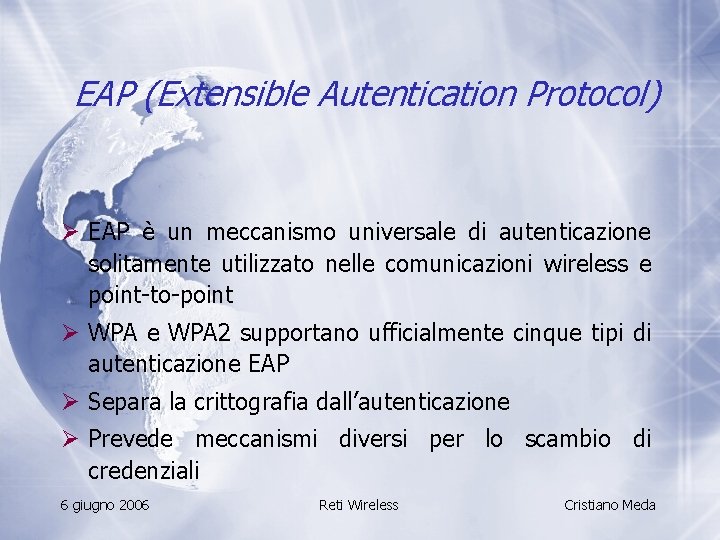

EAP (Extensible Autentication Protocol) Ø EAP è un meccanismo universale di autenticazione solitamente utilizzato nelle comunicazioni wireless e point-to-point Ø WPA e WPA 2 supportano ufficialmente cinque tipi di autenticazione EAP Ø Separa la crittografia dall’autenticazione Ø Prevede meccanismi diversi per lo scambio di credenziali 6 giugno 2006 Reti Wireless Cristiano Meda

EAP (Extensible Autentication Protocol) Ø LEAP proprietario della Cisco Systems attualmente abbandonato Ø EAP-TLS molto sicura, il TLS è considerato il successore di SSL (certificati per utente e server, giusto trade-off tra sicurezza e complessità) Ø EAP-MD 5 vulnerabile ad attacchi a dizionario Ø EAP-TTLS usa certificati PKI solo dal lato server, supporta comunicazione multi-piattaforma Ø EAP-FAST successore di LEAP proposto da Cisco Systems Ø EAP-SIM utilizzato per reti GSM Ø EAP-AKA utilizzato per reti UMTS 6 giugno 2006 Reti Wireless Cristiano Meda

PEAP e Ms. CHAP Ø Proposti da Cisco Systems, Microsoft e RSA security Ø PEAP è simile a EAP-TTLS, utilizza un certificato PKI nel lato server e un canale sicuro TLS Ø Ms. CHAP richiede una autenticazione reciproca Ø Consente di non inviare le proprie credenziali Ø Necessita di un server RADIUS o IAS 6 giugno 2006 Reti Wireless Cristiano Meda

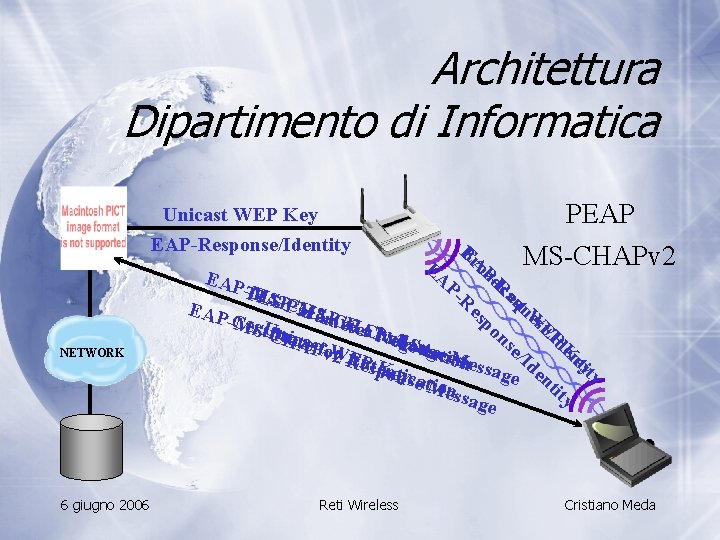

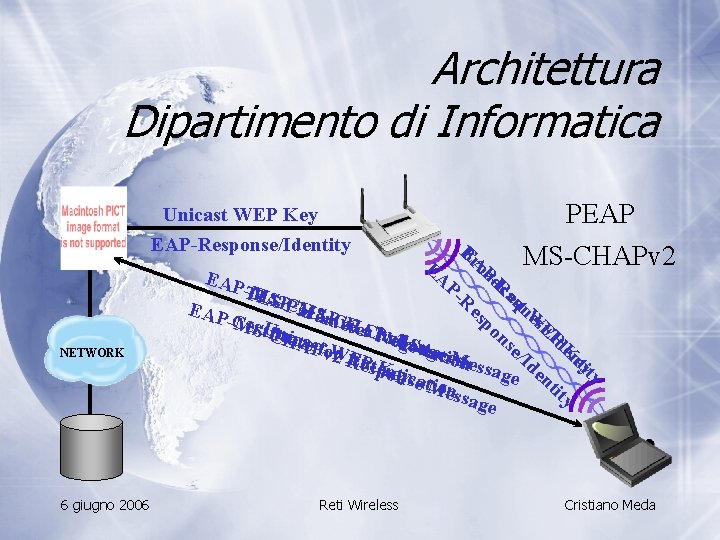

Architettura Dipartimento di Informatica Unicast WEP Key EAP-Response/Identity NETWORK 6 giugno 2006 PEAP MS-CHAPv 2 BEr EA Ao. Pa d-Rc EAP P -TM aesq -R ELA S-PP tu. W C es Hr. A a. M EAP es S a P m Cve. H p -C Me. Srt-Uf n 2 t. E/IP t on e. A C r P h Cic. Hiac. A N v a d. K e 2 lglao. Sntu taes. Pfto. W se en g i c a v 2 r A e / c t e Eu I i M etyi o s R P s n essa de estp. K enoetnyic ty ge n seat. M tit ioens y sage Reti Wireless Cristiano Meda

UWB (Ultra Wide Band) Ø Si basa sull’invio di milioni di piccolissimi segmenti d’energia radio per ogni secondo, utilizzando una serie di frequenze poi riassemblate dal ricevitore Ø Sviluppato negli anni ‘ 80 per impieghi militari nell’ambito delle applicazioni radar Ø questi dispositivi possono raggiungere un troughtput di 1 Gbps ma hanno un’area d’azione limitata a circa 10 m Ø Questi dispositivi si pongono come valida e definitiva alternativa alla rete cablata 6 giugno 2006 Reti Wireless Cristiano Meda