RelatedKey Kasumi attacks Jn Kotrady Obsah Diferenn kryptoanalza

Related-Key Kasumi attacks Ján Kotrady

Obsah ▪ Diferenčná kryptoanalýza ▪ Boomerang attack* ▪ Amplified Boomerang Attack* ▪ Related-Key Rectangle Attack* ▪ KASUMI Related-Key Rectangle Attack ▪ KASUMI Related-Key Sandwich (Boomerang) Attack*

Diferenčná kryptoanalýza „myšlienka“

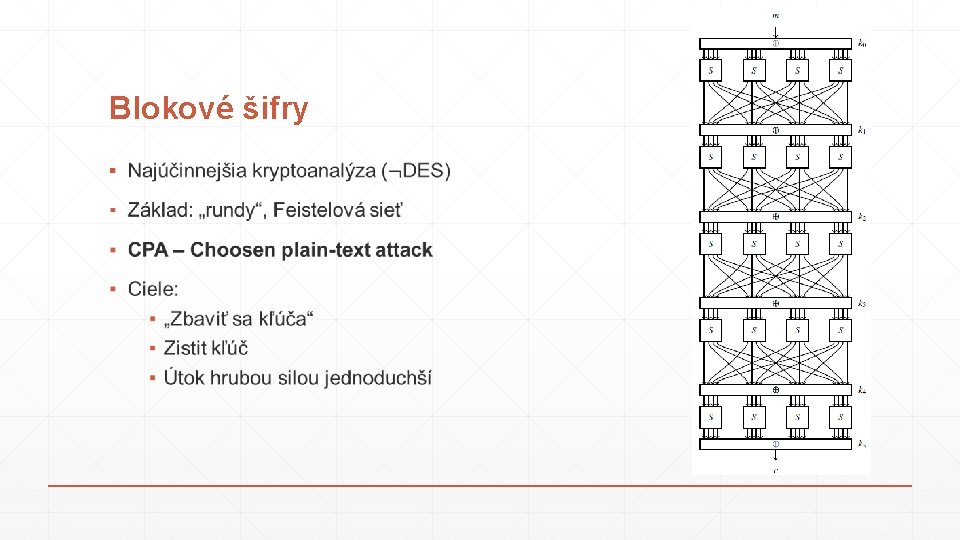

Blokové šifry ▪

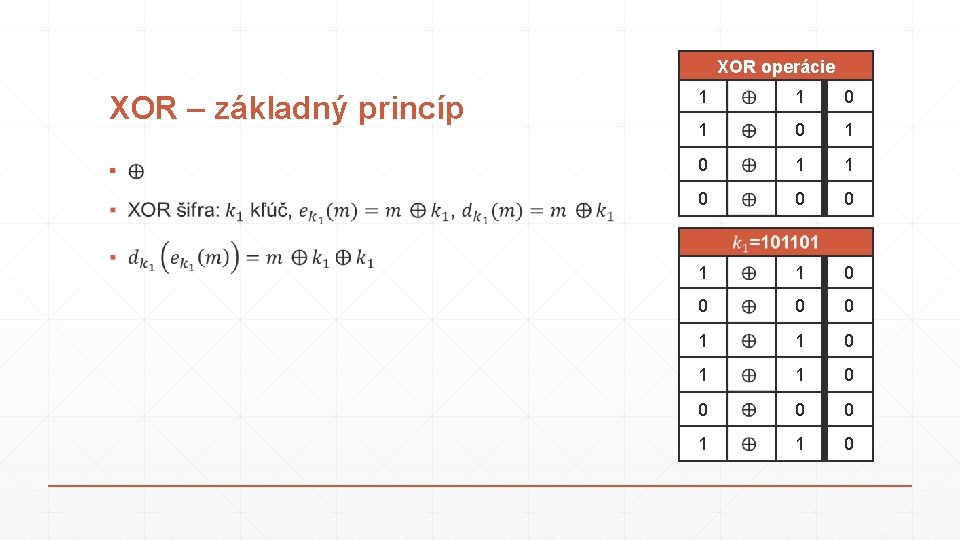

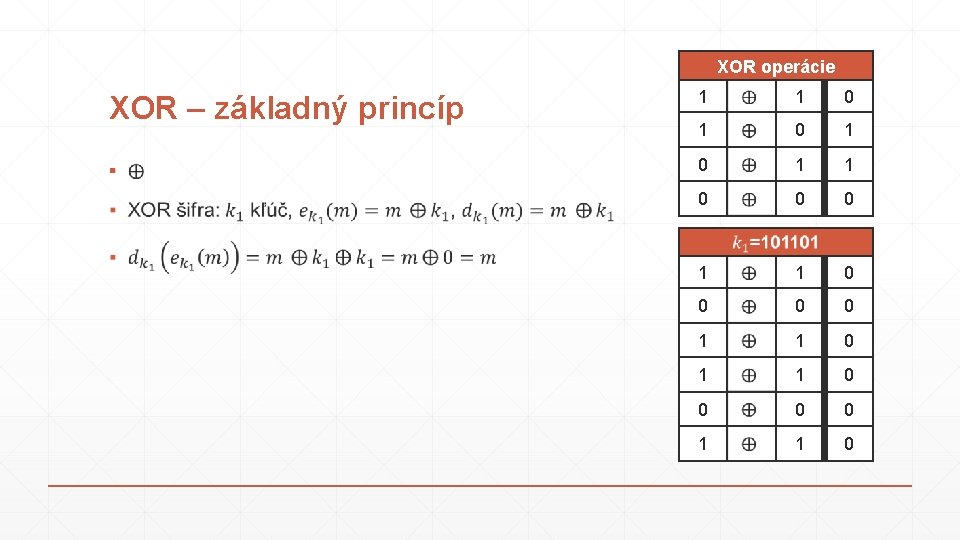

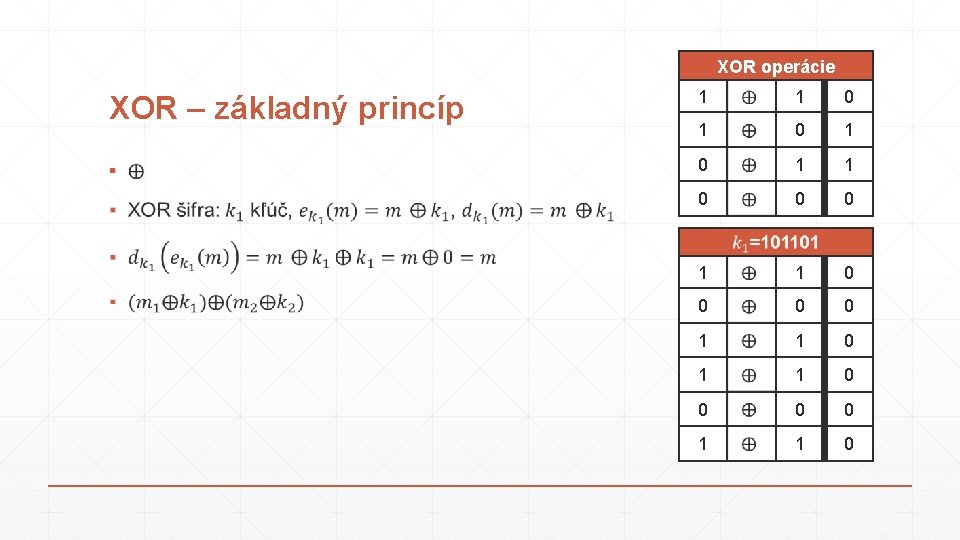

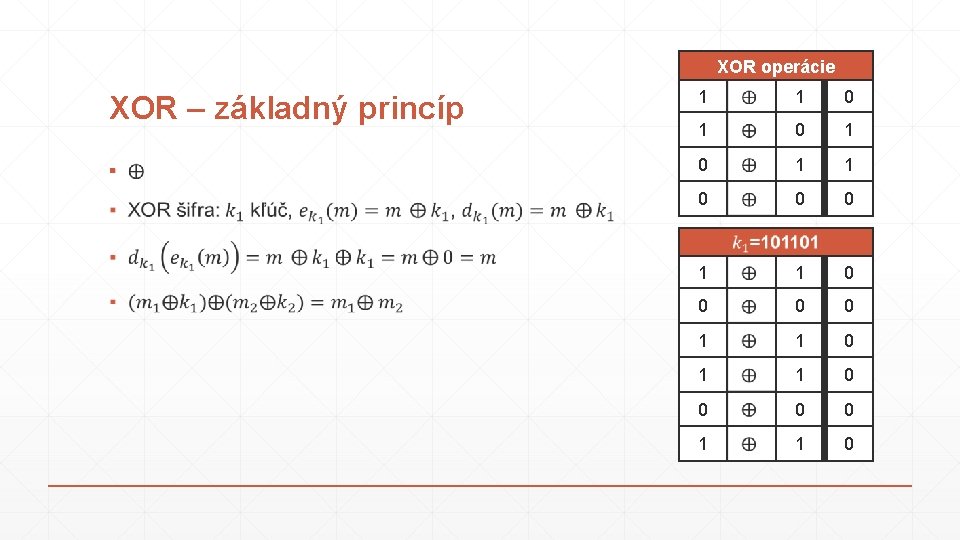

XOR operácie XOR – základný princíp 1 1 0 1 ▪ 0 1 1 0 0 0 0 1 1 0

XOR operácie XOR – základný princíp 1 1 0 1 ▪ 0 1 1 0 0 0 0 1 1 0

XOR operácie XOR – základný princíp 1 1 0 1 ▪ 0 1 1 0 0 0 0 1 1 0

XOR operácie XOR – základný princíp 1 1 0 1 ▪ 0 1 1 0 0 0 0 1 1 0

Práve sme pochopili diferenčnú kryptoanalýzu

Práve sme pochopili diferenčnú kryptoanalýzu nasleduje jej aplikácia

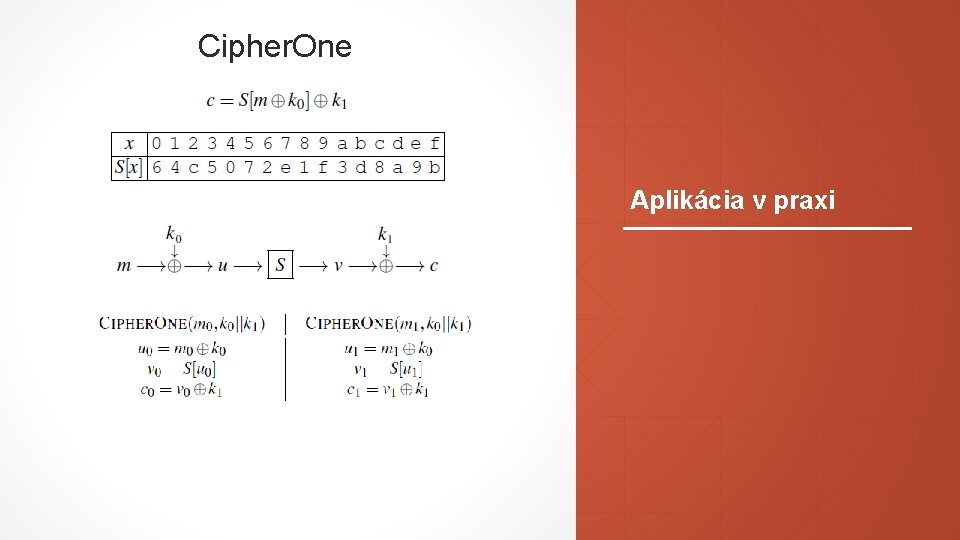

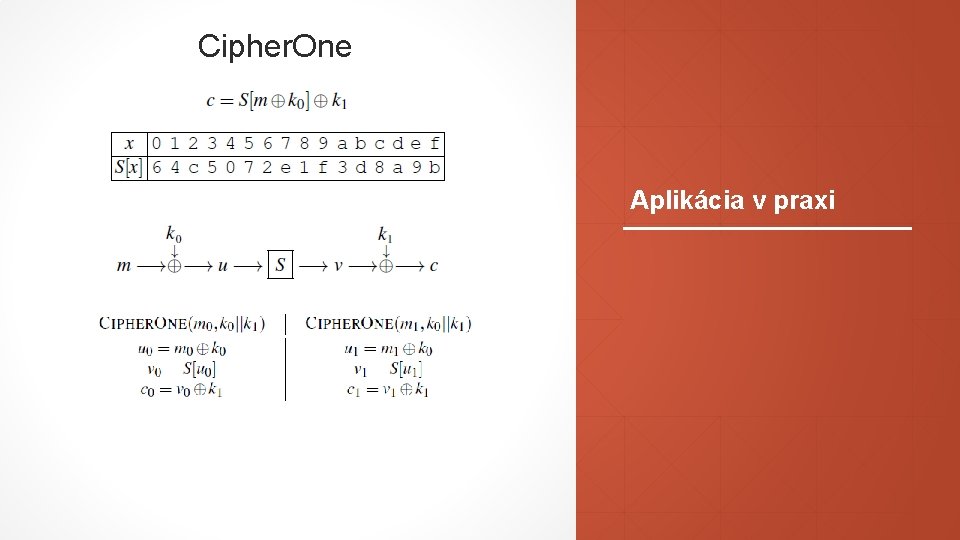

Cipher. One

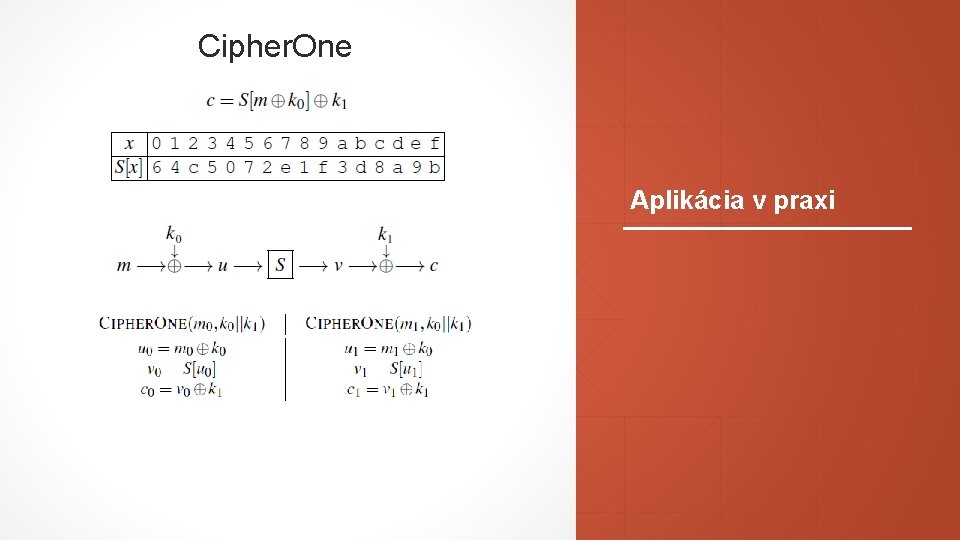

Cipher. One Aplikácia v praxi

Cipher. One Aplikácia v praxi

Cipher. One Aplikácia v praxi

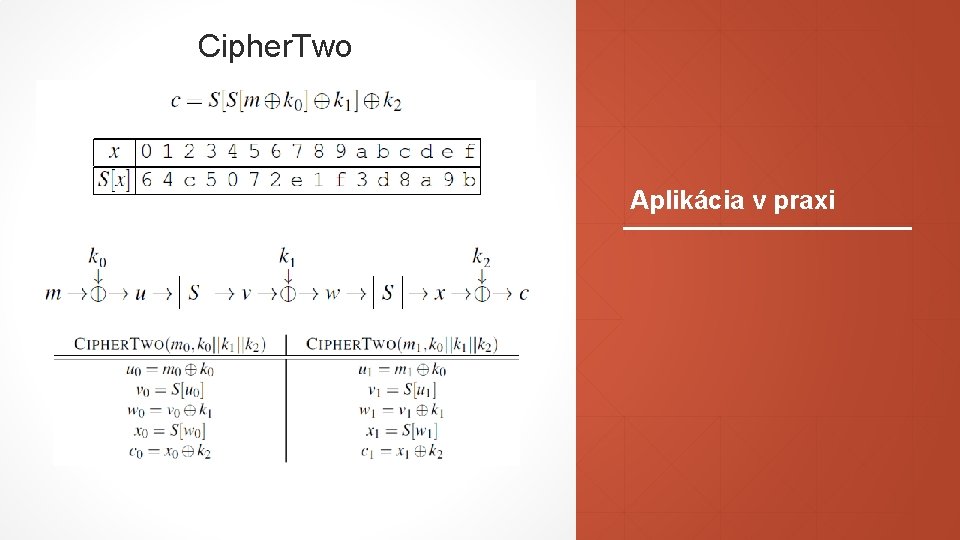

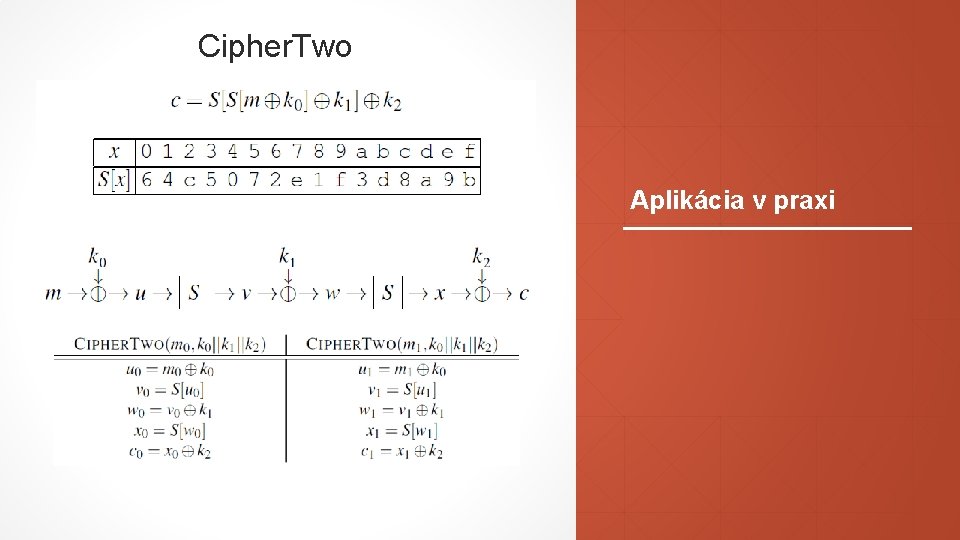

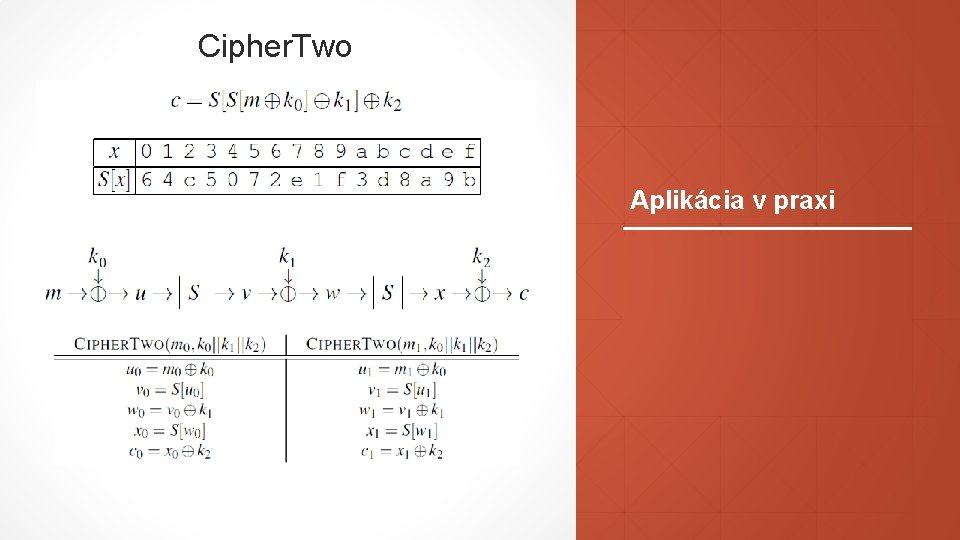

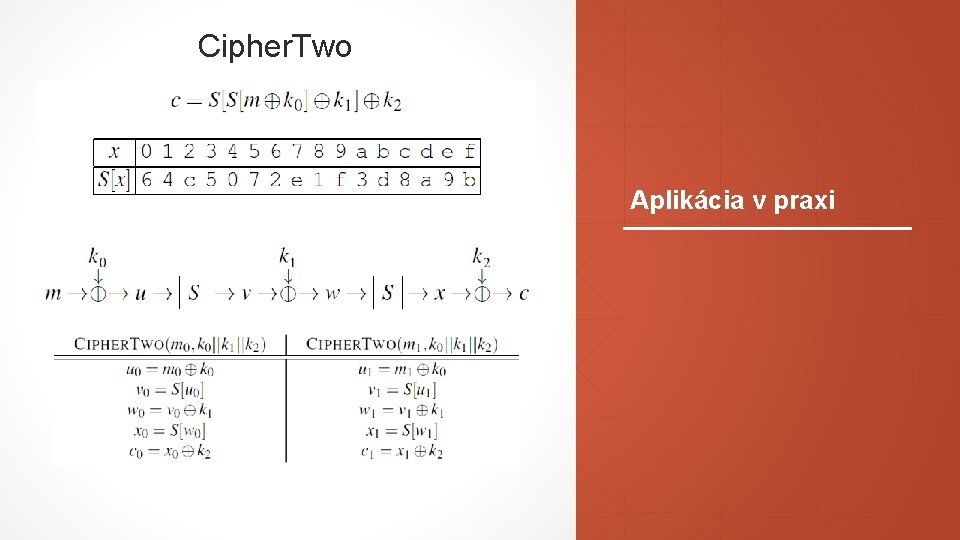

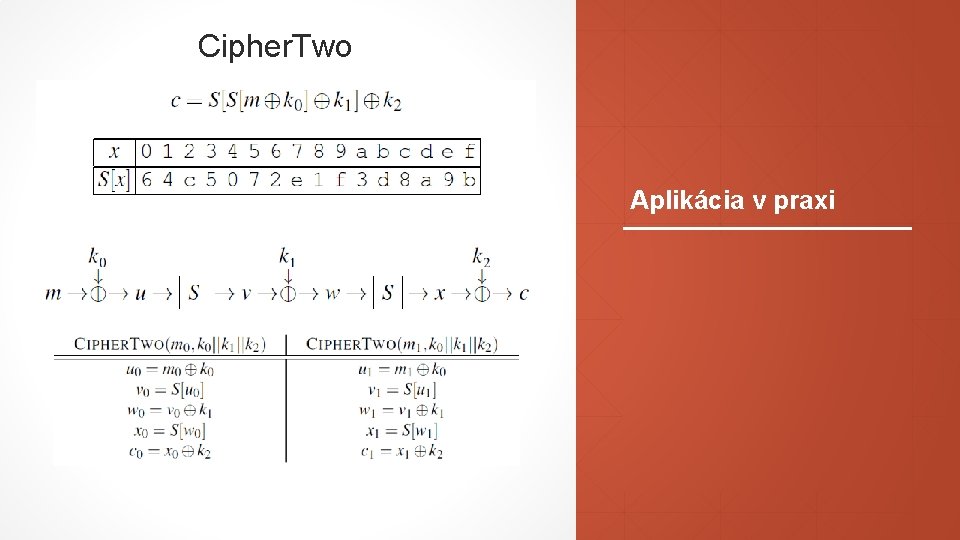

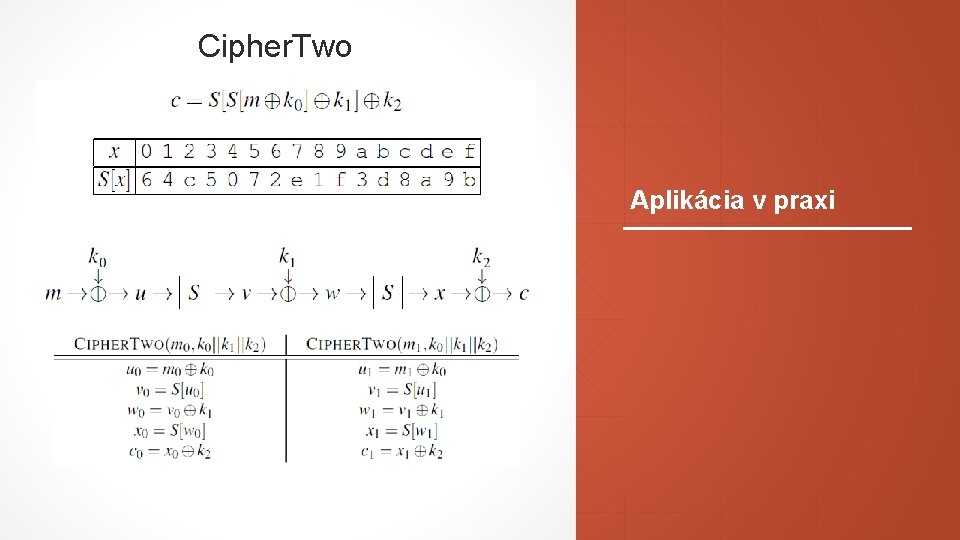

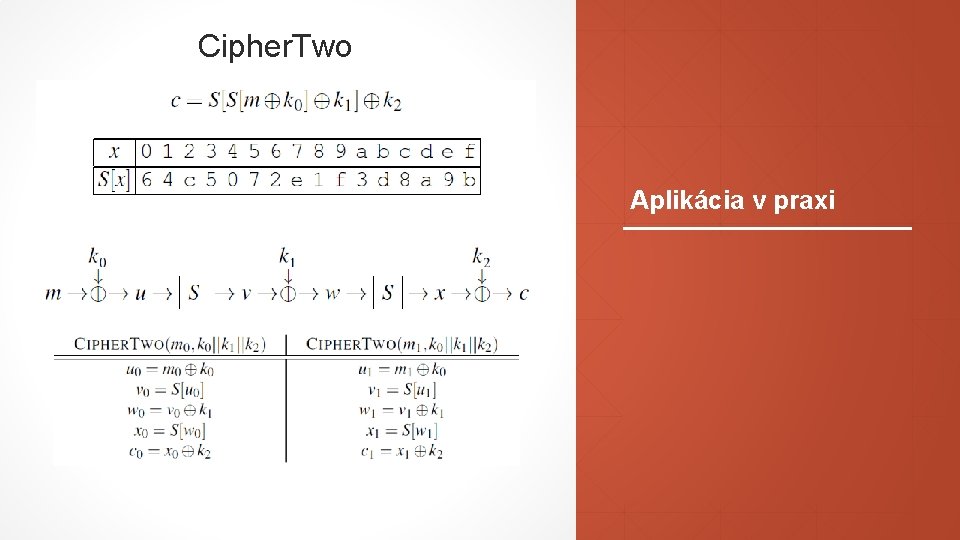

Cipher. Two

Cipher. Two Aplikácia v praxi

Cipher. Two Aplikácia v praxi

Cipher. Two Aplikácia v praxi

![Analýza S-boxu S[x]=f Analýza S-boxu S[x]=f](http://slidetodoc.com/presentation_image_h/119640f13fb5fa861a0275bf02b31fb4/image-19.jpg)

Analýza S-boxu S[x]=f

Cipher. Two Aplikácia v praxi

Cipher. Two Aplikácia v praxi

Cipher. Two Aplikácia v praxi

Cipher. Two Aplikácia v praxi

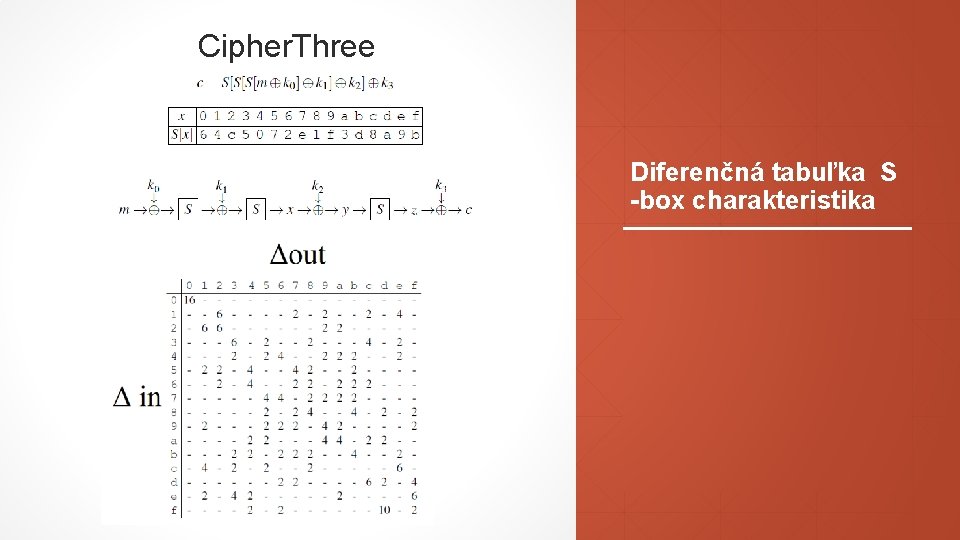

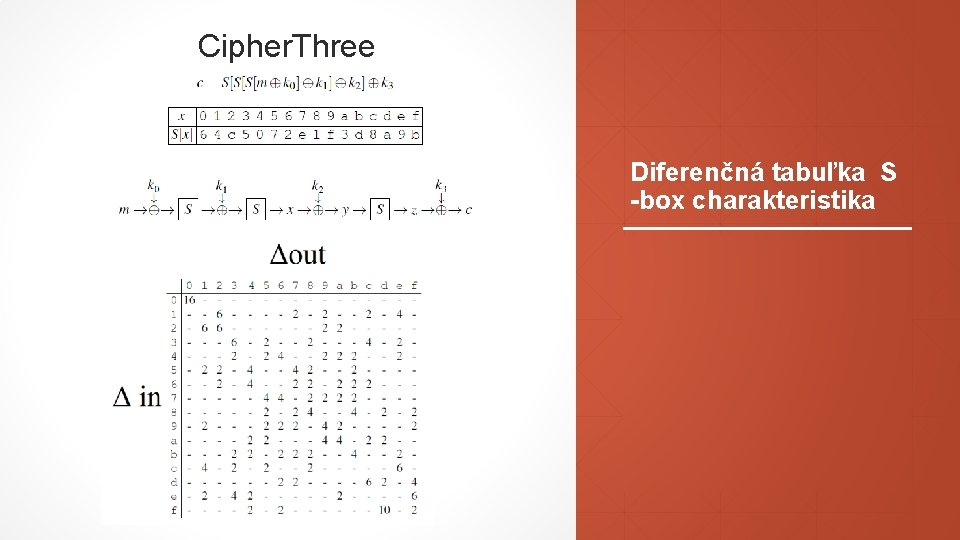

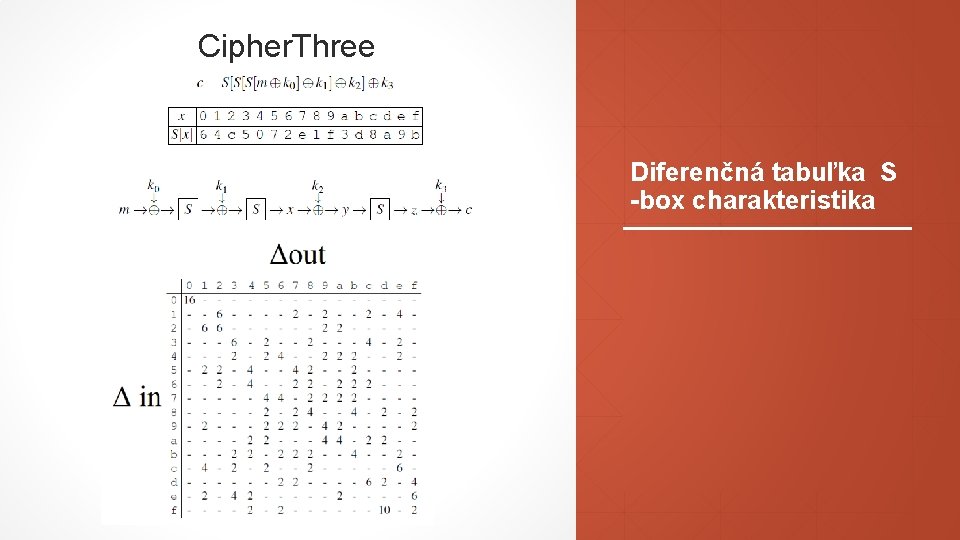

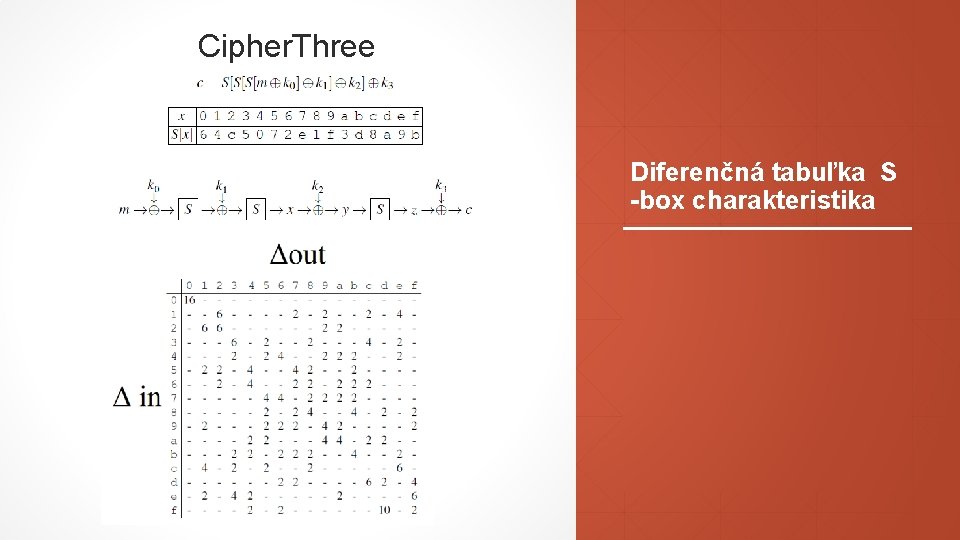

Cipher. Three

Cipher. Three Diferenčná tabuľka S -box charakteristika

Cipher. Three Diferenčná tabuľka S -box charakteristika

Cipher. Three Diferenčná tabuľka S -box charakteristika

Cipher. Three Diferenčná tabuľka S -box charakteristika

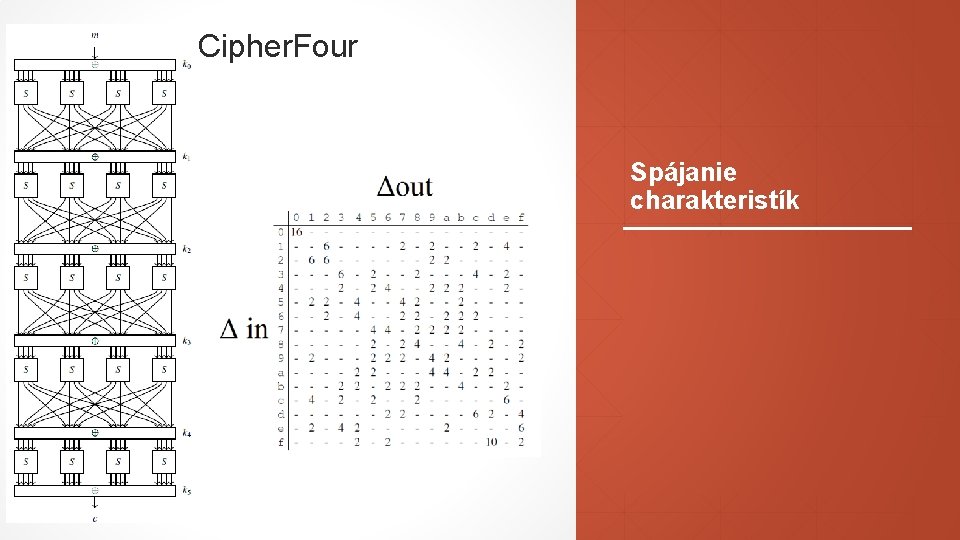

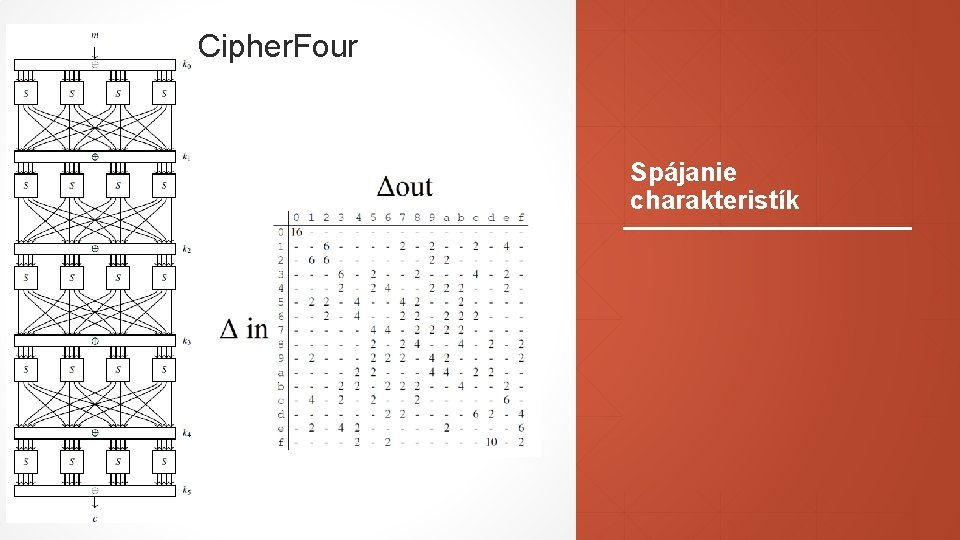

Cipher. Four

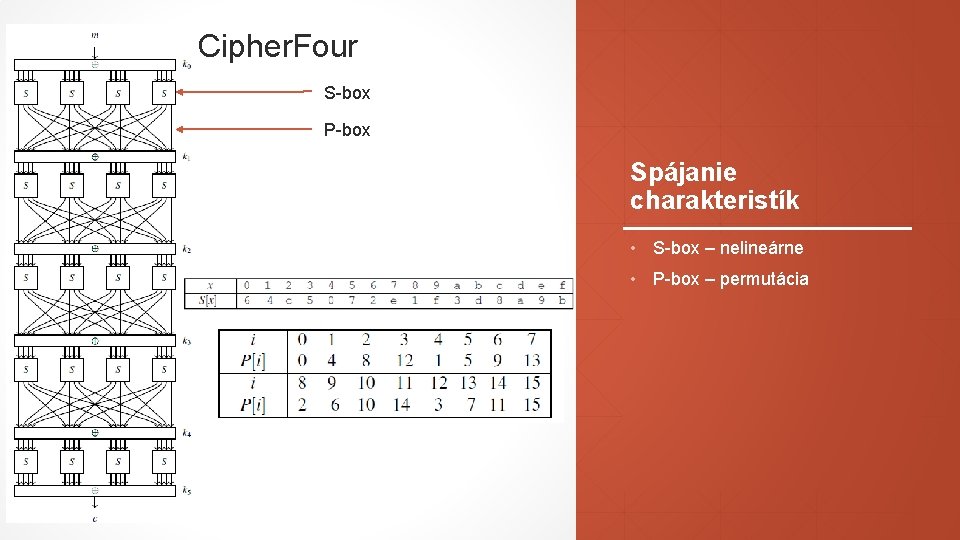

Cipher. Four S-box P-box Spájanie charakteristík • S-box – nelineárne • P-box – permutácia

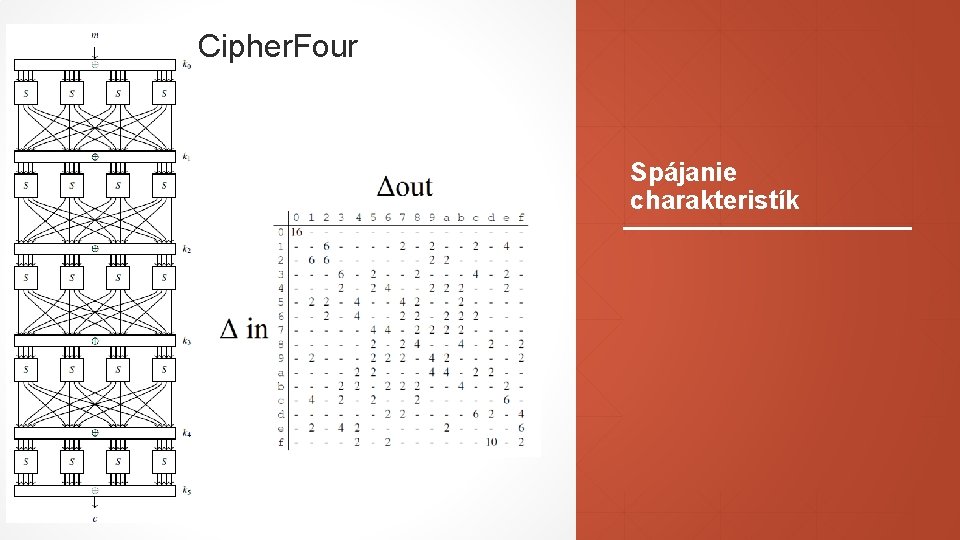

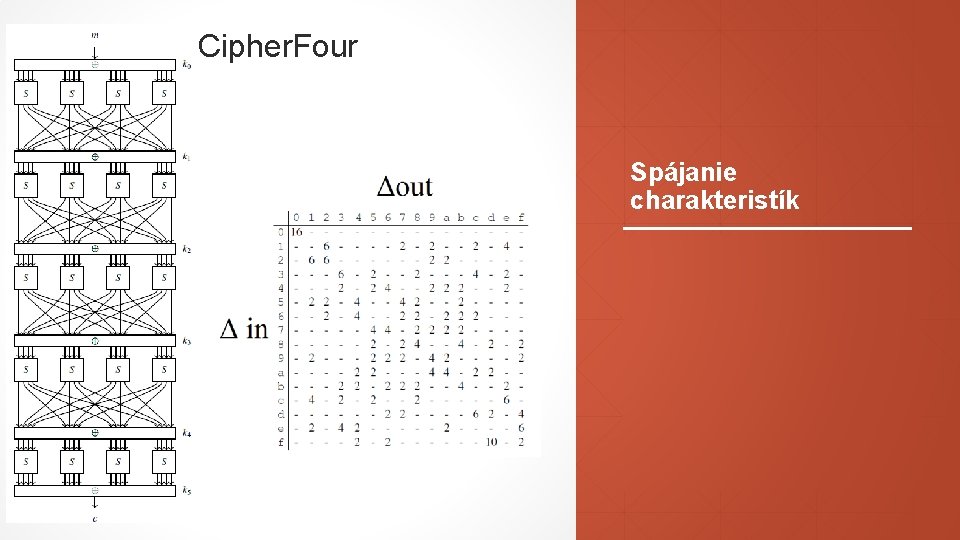

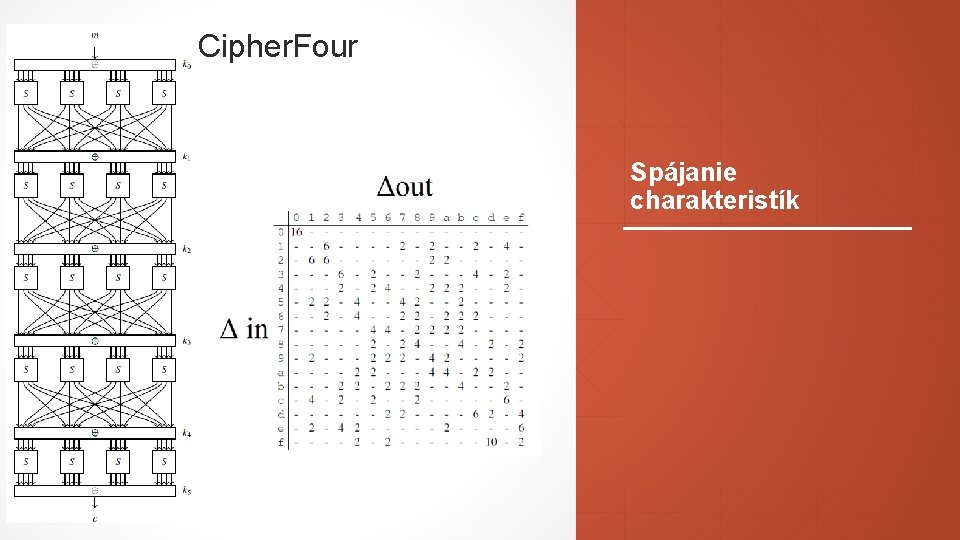

Cipher. Four Spájanie charakteristík

Cipher. Four Spájanie charakteristík

Cipher. Four Spájanie charakteristík

Cipher. Four Spájanie charakteristík

Cipher. Four Spájanie charakteristík

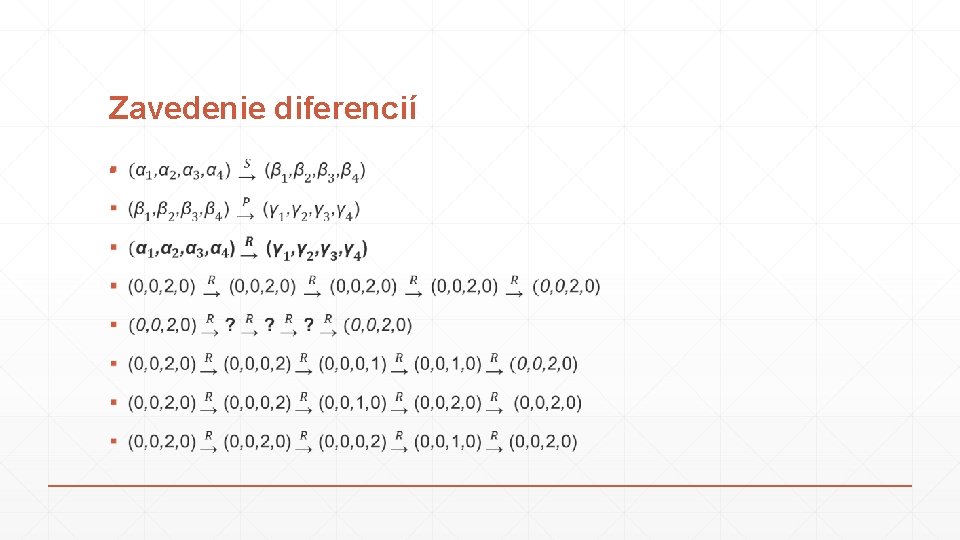

Zavedenie diferencií ▪

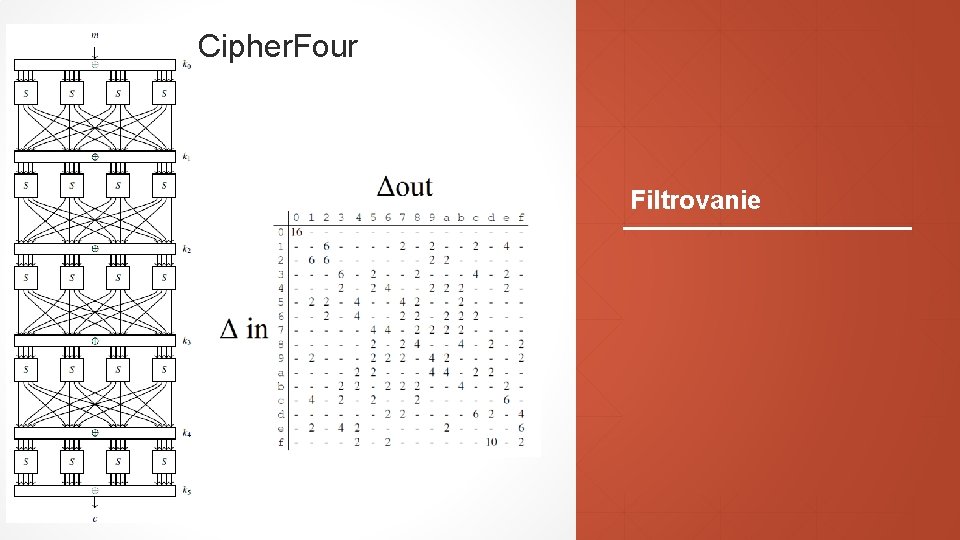

Cipher. Four Filtrovanie

Útok na šifru KASUMI POPIS ÚTOKU

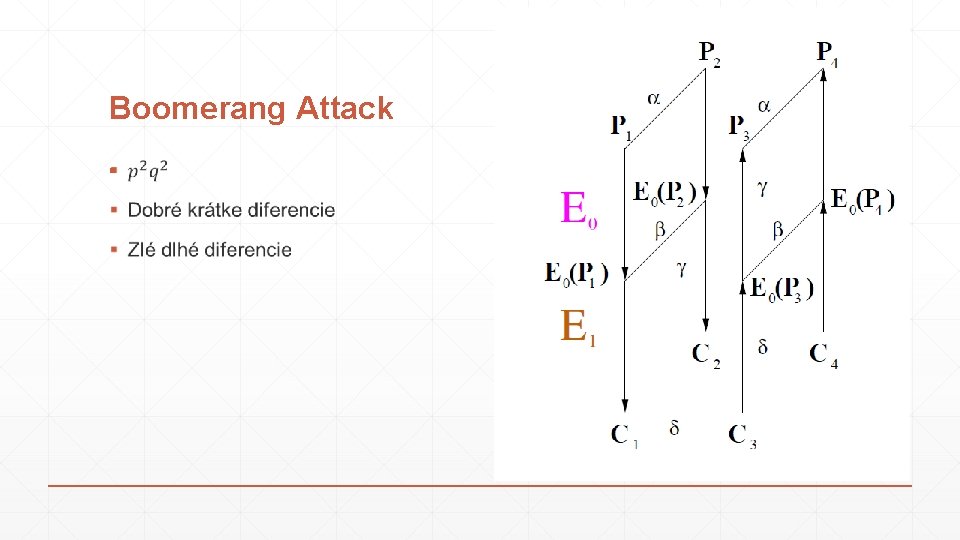

Boomerang Attack ▪

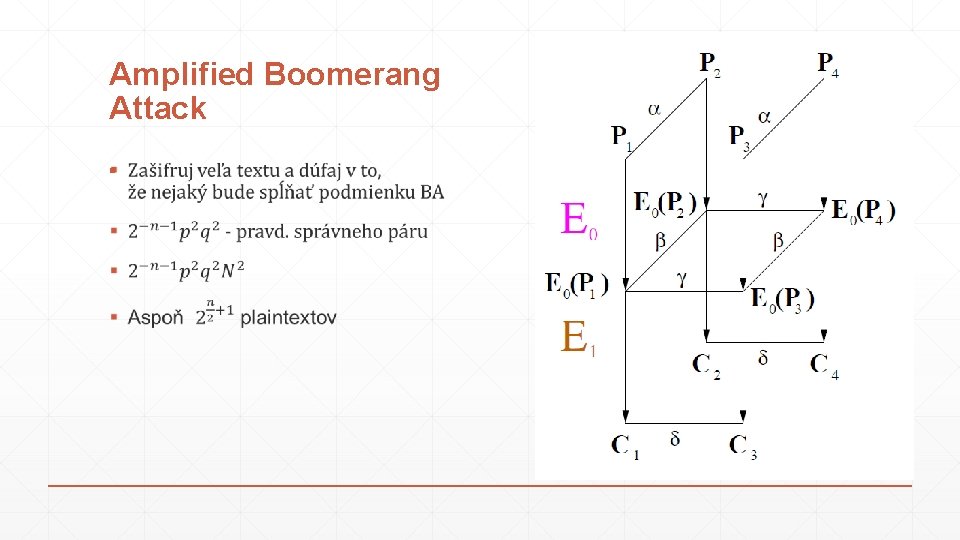

Amplified Boomerang Attack ▪

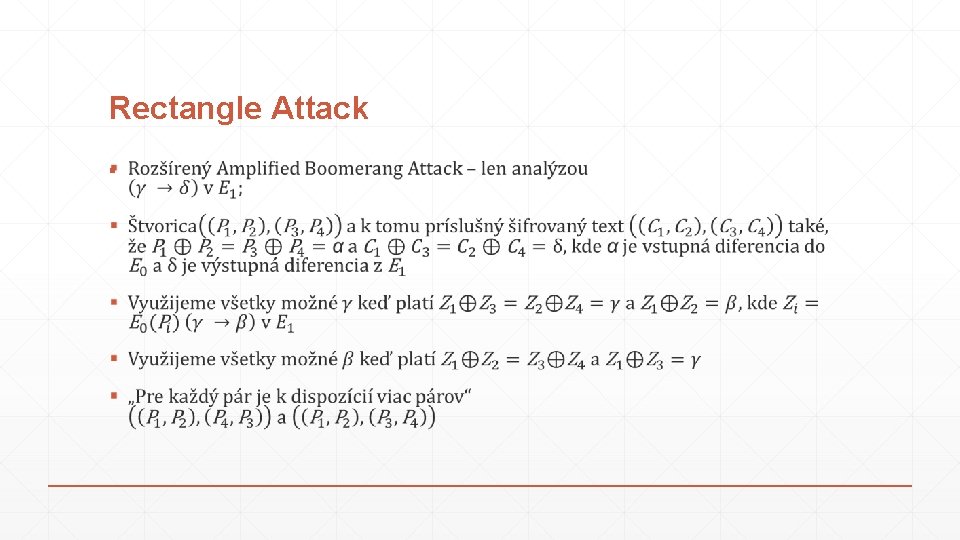

Rectangle Attack ▪

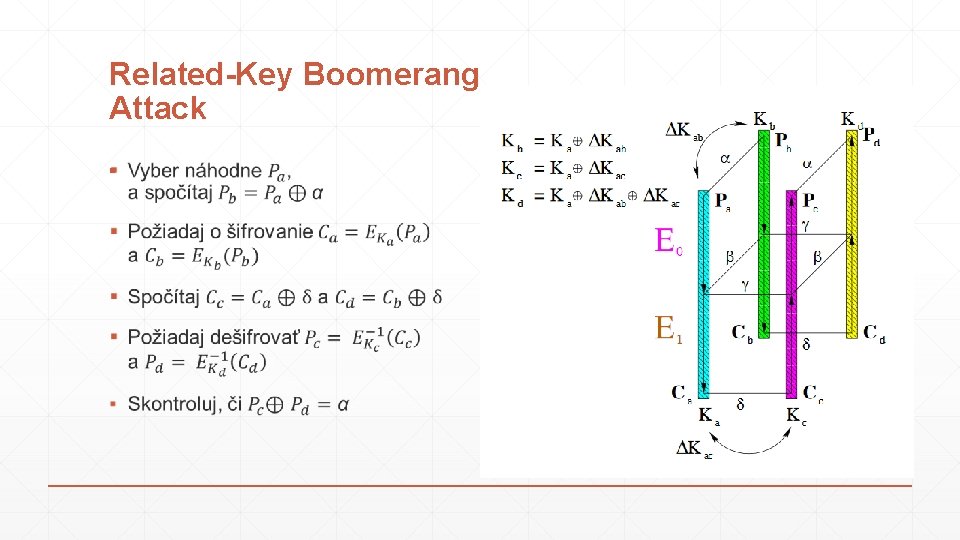

Related-Key Boomerang Attack ▪

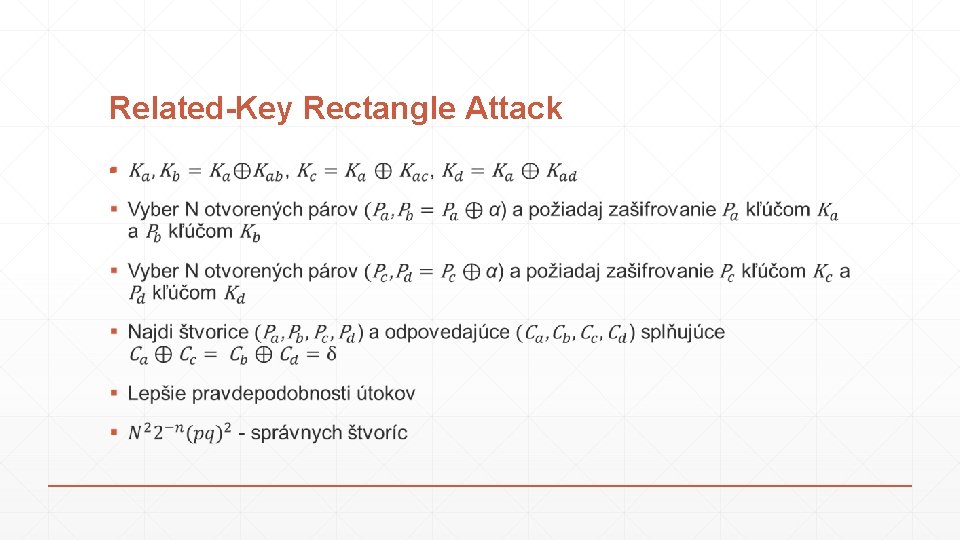

Related-Key Rectangle Attack ▪

Útok na šifru KASUMI sekcia: Related-Key Boomerang and Rectangle Attacks on the Full KASUMI

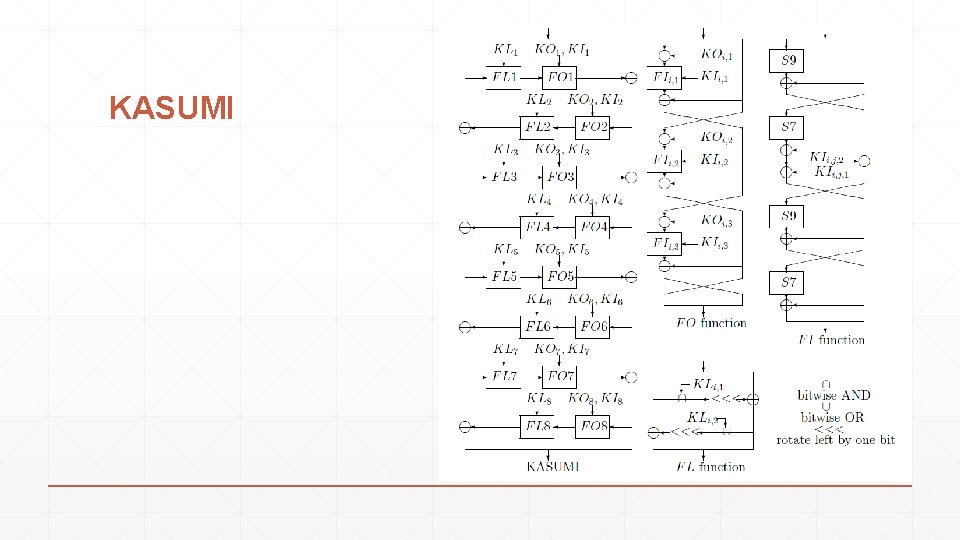

KASUMI

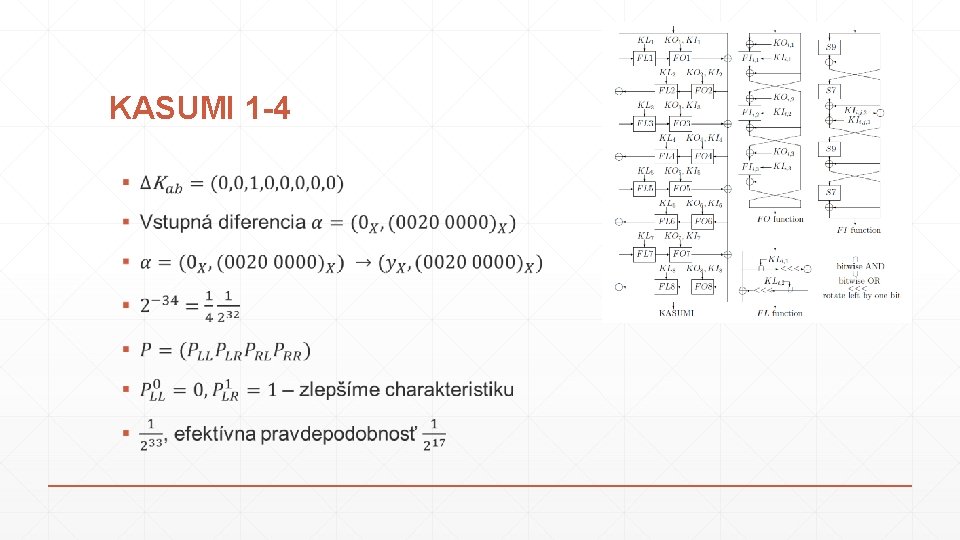

KASUMI 1 -4

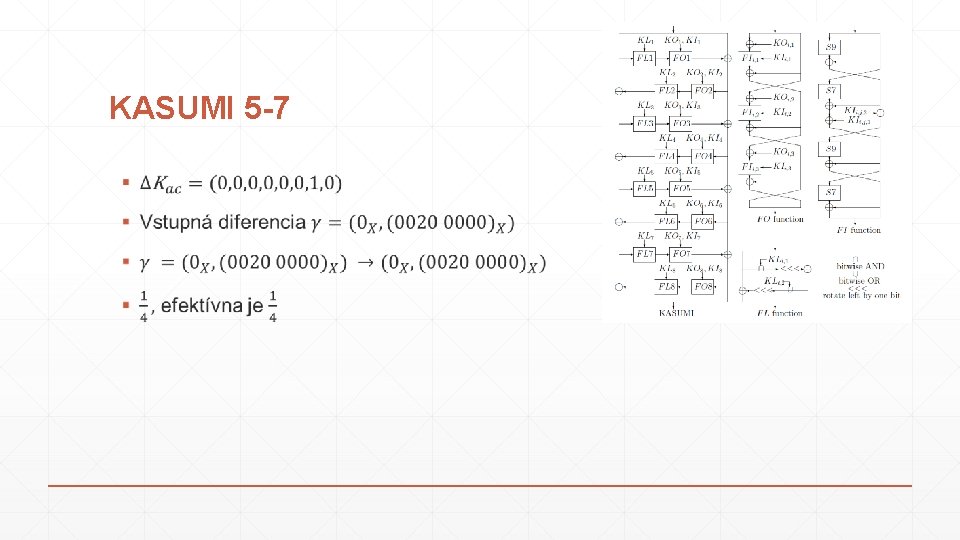

KASUMI 5 -7

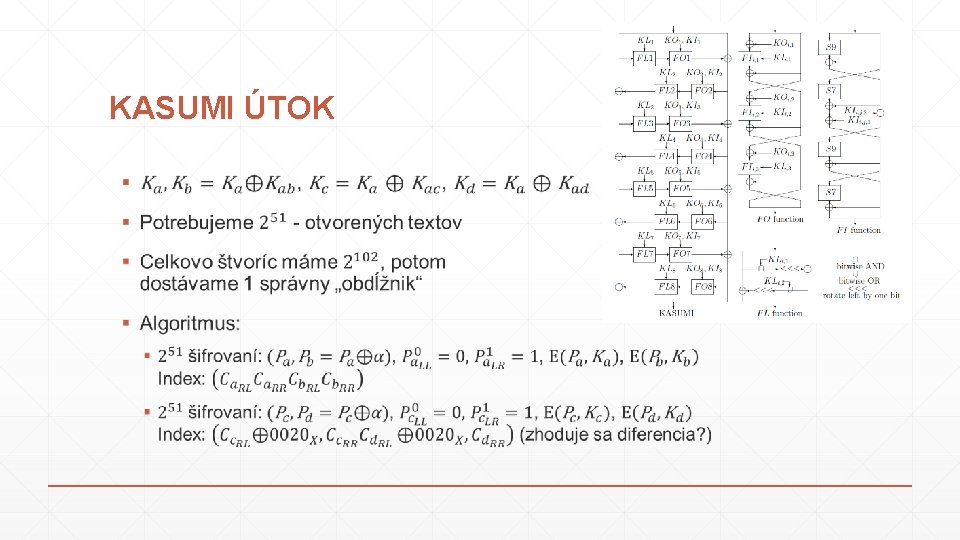

KASUMI ÚTOK

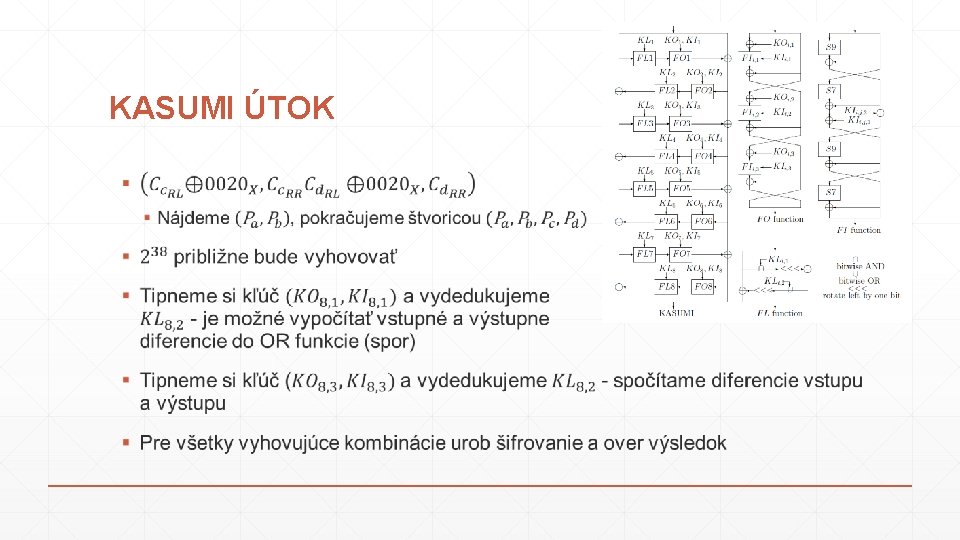

KASUMI ÚTOK

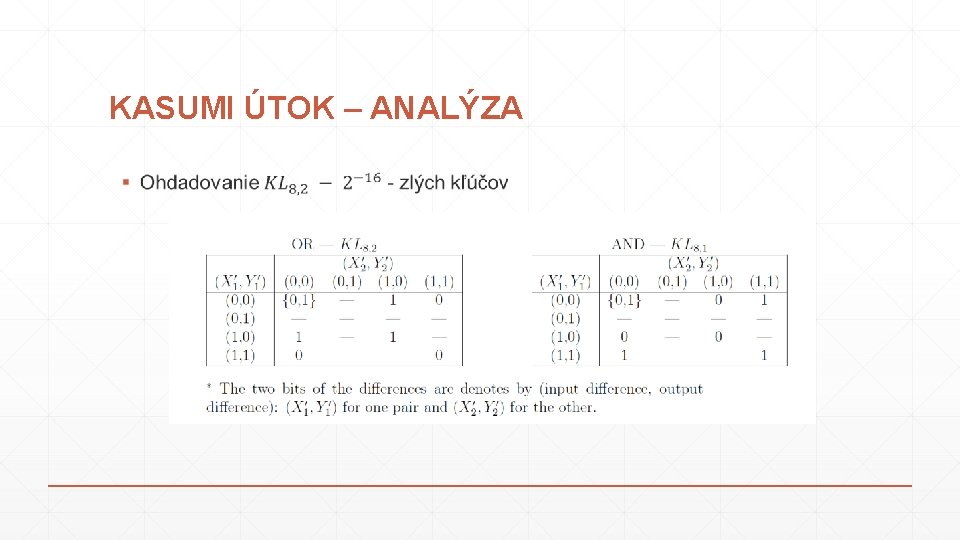

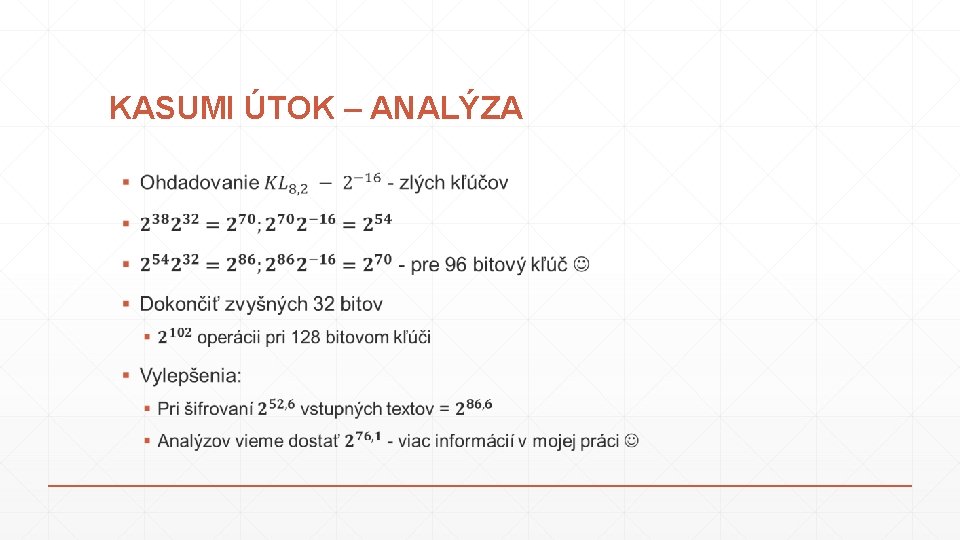

KASUMI ÚTOK – ANALÝZA

KASUMI ÚTOK – ANALÝZA

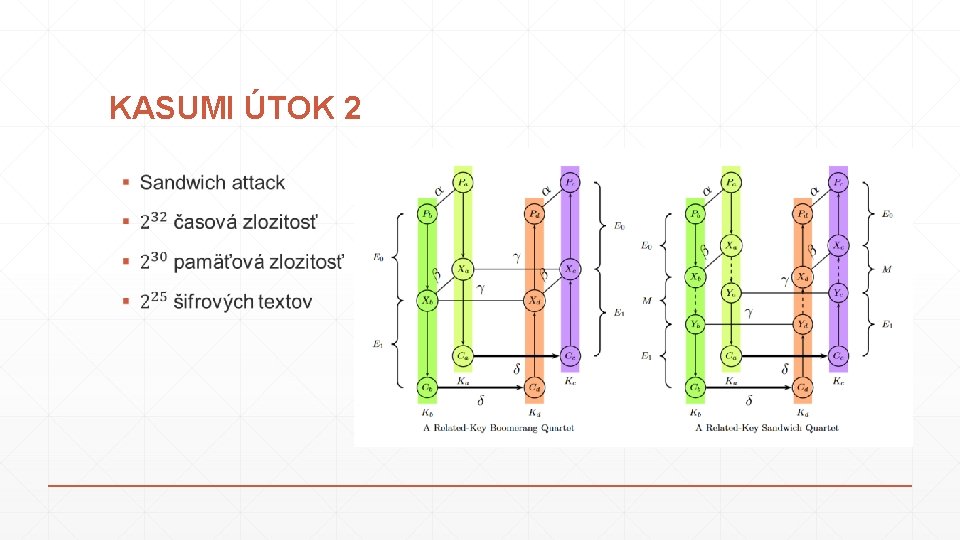

KASUMI ÚTOK 2

Zdroj ▪ E. Biham, O, Dunkelman: Techniques for Cryptanalysis of Block Ciphers (Information Security and Cryptography), Springer, 2017, ISBN 978 -3642172311 ▪ DUNKELMAN, Orr; KELLER, Nathan; SHAMIR, Adi. A practical-time related-key attack on the KASUMI cryptosystem used in GSM and 3 G telephony. In: Annual Cryptology Conference. Springer Berlin Heidelberg, 2010. p. 393 -410.

Ďakujem za pozornosť. 44/ 44

- Slides: 56