REDES VIRTUAIS PRIVADAS SOBRE TECNOLOGIA IP IP VPN

REDES VIRTUAIS PRIVADAS SOBRE TECNOLOGIA IP IP VPN Edgard Jamhour

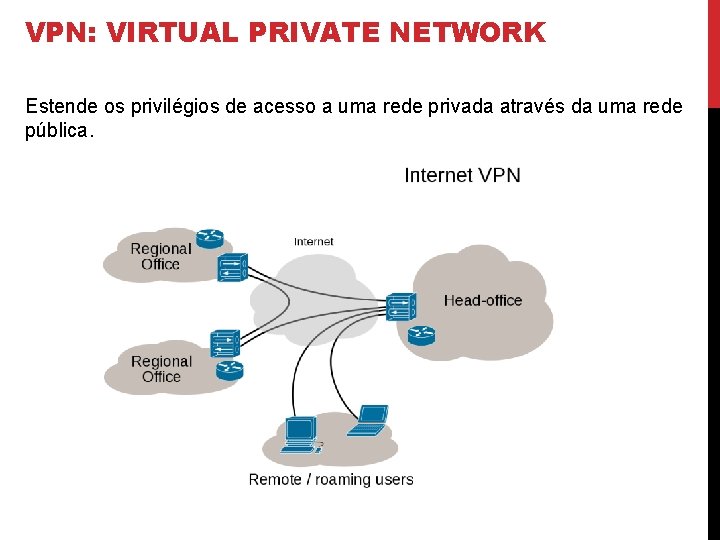

VPN: VIRTUAL PRIVATE NETWORK Estende os privilégios de acesso a uma rede privada através da uma rede pública.

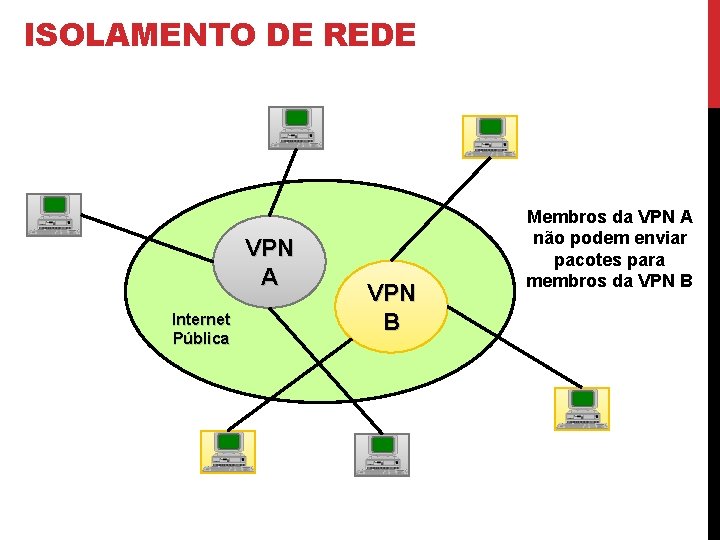

ISOLAMENTO DE REDE VPN A Internet Pública VPN B Membros da VPN A não podem enviar pacotes para membros da VPN B

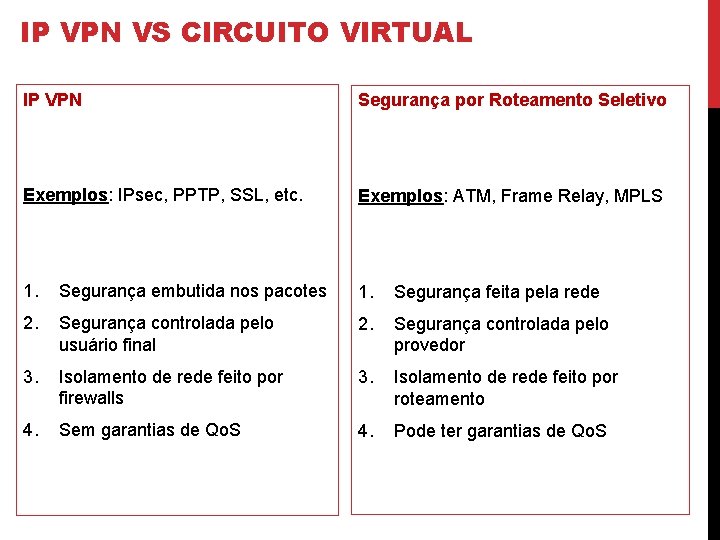

IP VPN VS CIRCUITO VIRTUAL IP VPN Segurança por Roteamento Seletivo Exemplos: IPsec, PPTP, SSL, etc. Exemplos: ATM, Frame Relay, MPLS 1. Segurança embutida nos pacotes 1. Segurança feita pela rede 2. Segurança controlada pelo usuário final 2. Segurança controlada pelo provedor 3. Isolamento de rede feito por firewalls 3. Isolamento de rede feito por roteamento 4. Sem garantias de Qo. S 4. Pode ter garantias de Qo. S

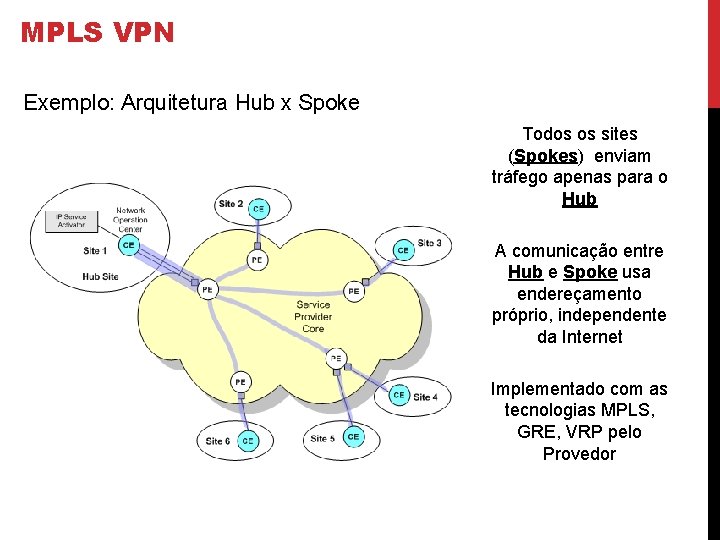

MPLS VPN Exemplo: Arquitetura Hub x Spoke Todos os sites (Spokes) enviam tráfego apenas para o Hub A comunicação entre Hub e Spoke usa endereçamento próprio, independente da Internet Implementado com as tecnologias MPLS, GRE, VRP pelo Provedor

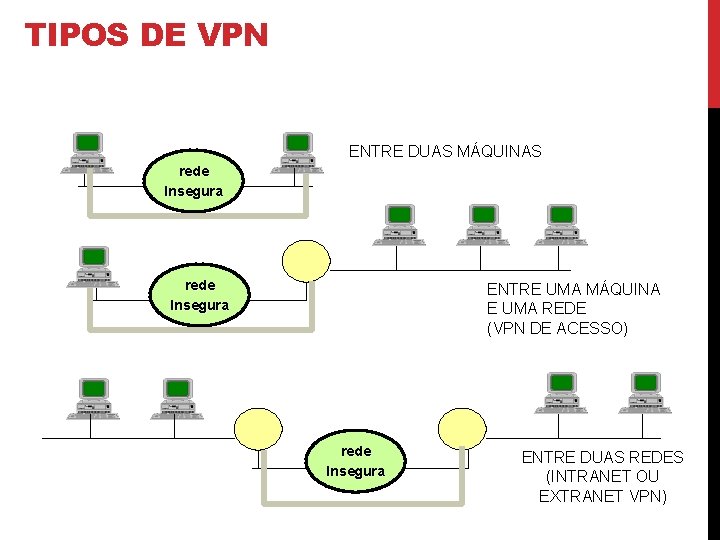

TIPOS DE VPN ENTRE DUAS MÁQUINAS rede Insegura ENTRE UMA MÁQUINA E UMA REDE (VPN DE ACESSO) rede Insegura ENTRE DUAS REDES (INTRANET OU EXTRANET VPN)

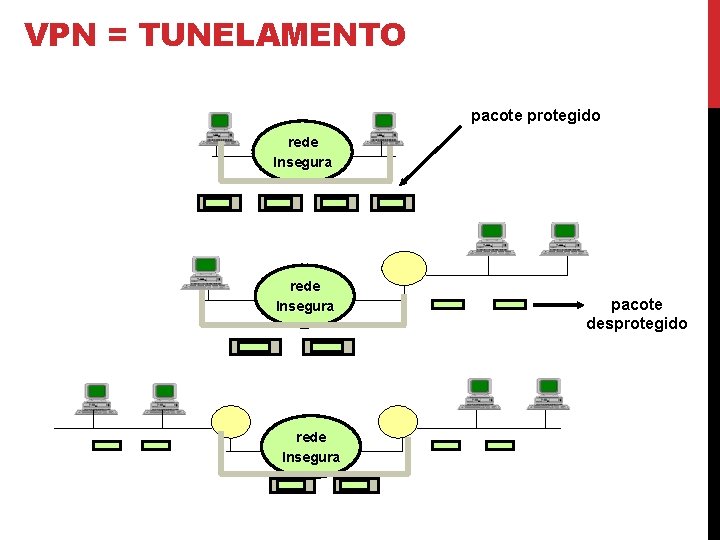

VPN = TUNELAMENTO pacote protegido rede Insegura pacote desprotegido

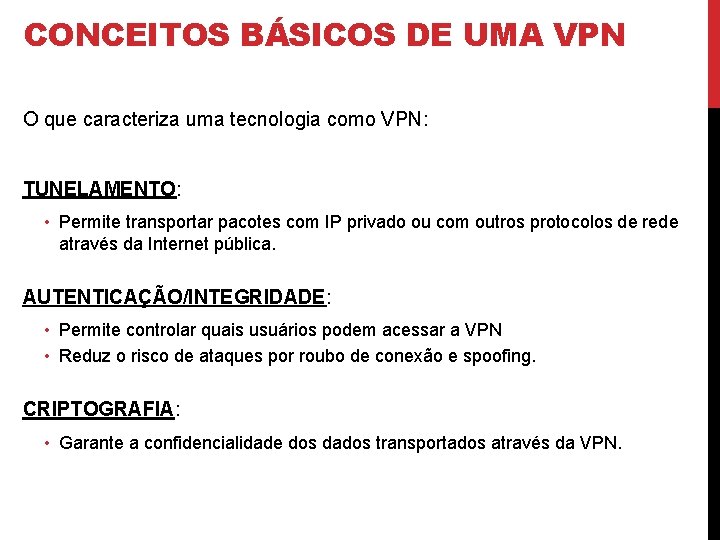

CONCEITOS BÁSICOS DE UMA VPN O que caracteriza uma tecnologia como VPN: TUNELAMENTO: • Permite transportar pacotes com IP privado ou com outros protocolos de rede através da Internet pública. AUTENTICAÇÃO/INTEGRIDADE: • Permite controlar quais usuários podem acessar a VPN • Reduz o risco de ataques por roubo de conexão e spoofing. CRIPTOGRAFIA: • Garante a confidencialidade dos dados transportados através da VPN.

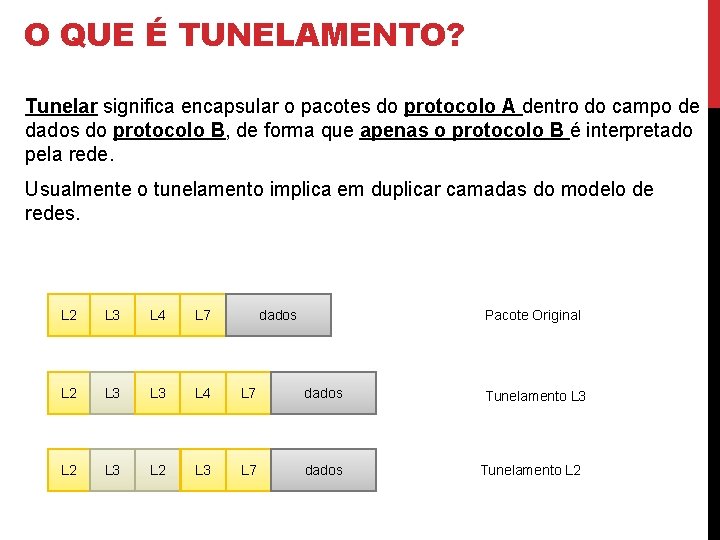

O QUE É TUNELAMENTO? Tunelar significa encapsular o pacotes do protocolo A dentro do campo de dados do protocolo B, de forma que apenas o protocolo B é interpretado pela rede. Usualmente o tunelamento implica em duplicar camadas do modelo de redes. Pacote Original L 2 L 3 L 4 L 7 dados L 2 L 3 L 7 L 4 L 7 dados L 2 L 3 L 2 L 7 L 3 L 7 dados Tunelamento L 3 Tunelamento L 2

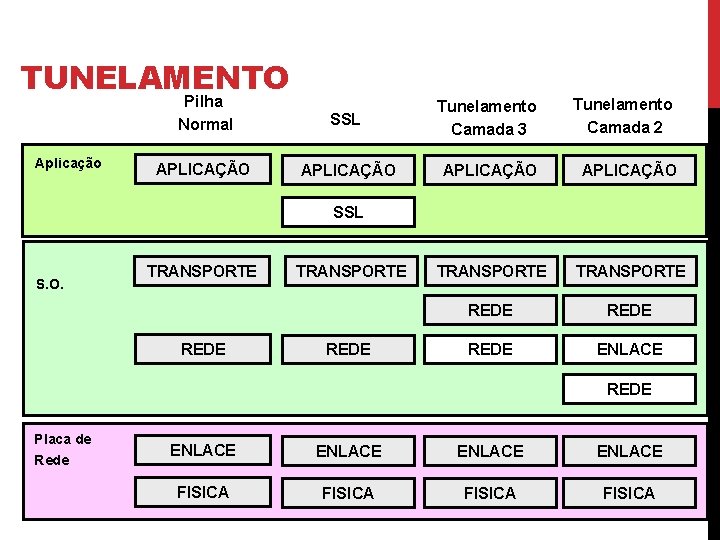

TUNELAMENTO Aplicação Pilha Normal APLICAÇÃO SSL Tunelamento Camada 3 Tunelamento Camada 2 APLICAÇÃO TRANSPORTE REDE ENLACE SSL S. O. TRANSPORTE REDE Placa de Rede ENLACE FISICA

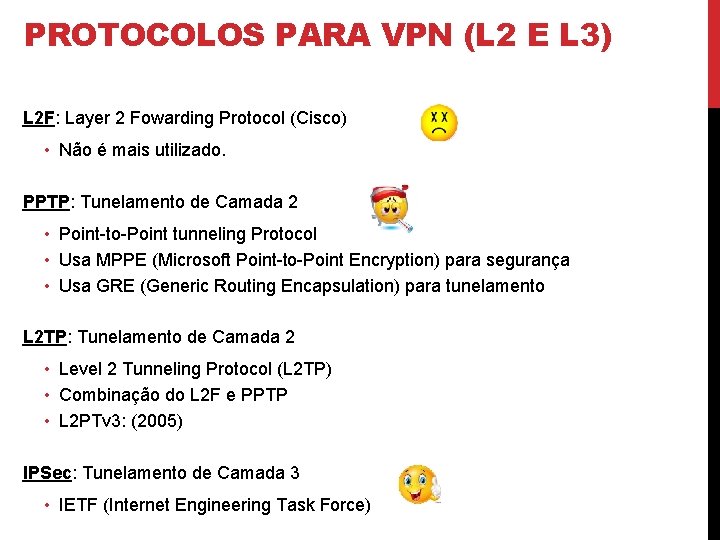

PROTOCOLOS PARA VPN (L 2 E L 3) L 2 F: Layer 2 Fowarding Protocol (Cisco) • Não é mais utilizado. PPTP: Tunelamento de Camada 2 • Point-to-Point tunneling Protocol • Usa MPPE (Microsoft Point-to-Point Encryption) para segurança • Usa GRE (Generic Routing Encapsulation) para tunelamento L 2 TP: Tunelamento de Camada 2 • Level 2 Tunneling Protocol (L 2 TP) • Combinação do L 2 F e PPTP • L 2 PTv 3: (2005) IPSec: Tunelamento de Camada 3 • IETF (Internet Engineering Task Force)

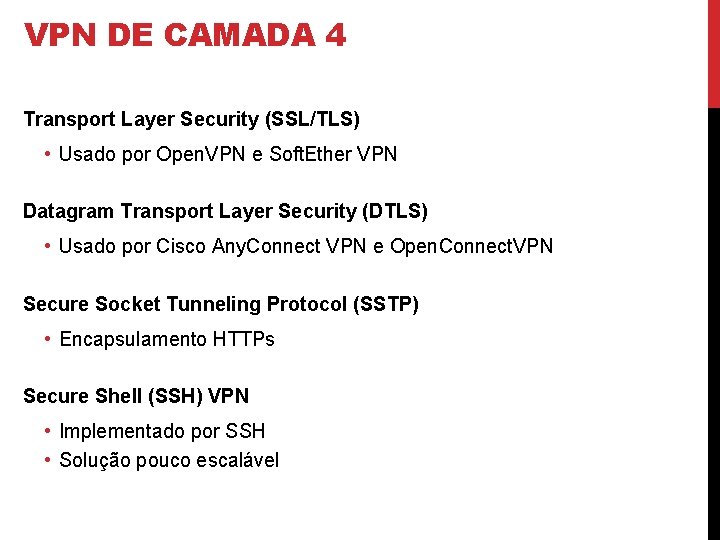

VPN DE CAMADA 4 Transport Layer Security (SSL/TLS) • Usado por Open. VPN e Soft. Ether VPN Datagram Transport Layer Security (DTLS) • Usado por Cisco Any. Connect VPN e Open. Connect. VPN Secure Socket Tunneling Protocol (SSTP) • Encapsulamento HTTPs Secure Shell (SSH) VPN • Implementado por SSH • Solução pouco escalável

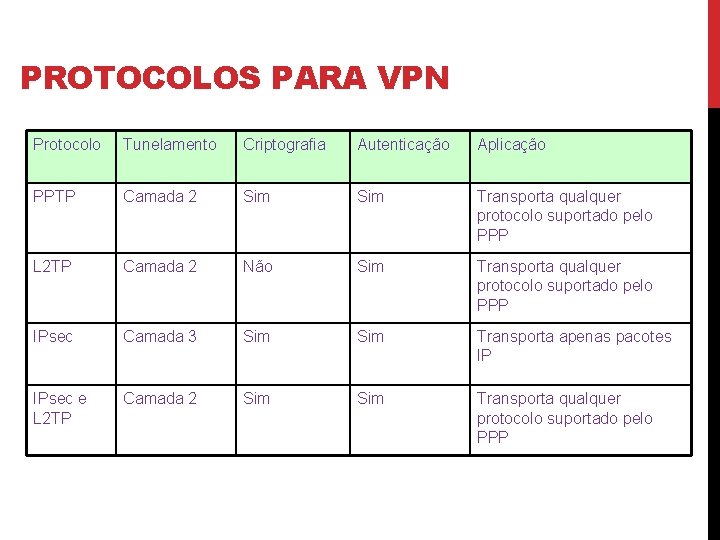

PROTOCOLOS PARA VPN Protocolo Tunelamento Criptografia Autenticação Aplicação PPTP Camada 2 Sim Transporta qualquer protocolo suportado pelo PPP L 2 TP Camada 2 Não Sim Transporta qualquer protocolo suportado pelo PPP IPsec Camada 3 Sim Transporta apenas pacotes IP IPsec e L 2 TP Camada 2 Sim Transporta qualquer protocolo suportado pelo PPP

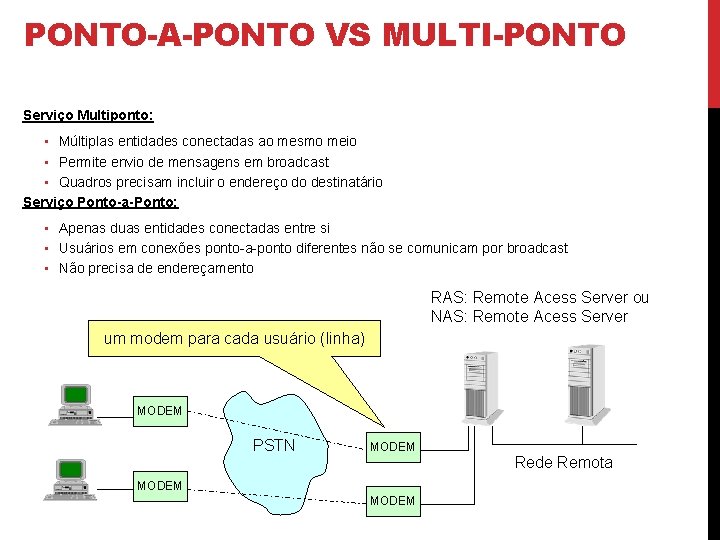

PONTO-A-PONTO VS MULTI-PONTO Serviço Multiponto: • Múltiplas entidades conectadas ao mesmo meio • Permite envio de mensagens em broadcast • Quadros precisam incluir o endereço do destinatário Serviço Ponto-a-Ponto: • Apenas duas entidades conectadas entre si • Usuários em conexões ponto-a-ponto diferentes não se comunicam por broadcast • Não precisa de endereçamento RAS: Remote Acess Server ou NAS: Remote Acess Server um modem para cada usuário (linha) MODEM PSTN MODEM Rede Remota MODEM

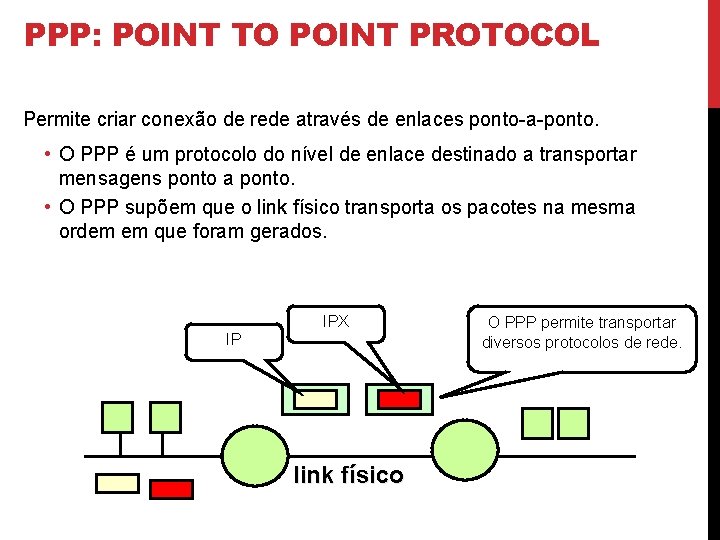

PPP: POINT TO POINT PROTOCOL Permite criar conexão de rede através de enlaces ponto-a-ponto. • O PPP é um protocolo do nível de enlace destinado a transportar mensagens ponto a ponto. • O PPP supõem que o link físico transporta os pacotes na mesma ordem em que foram gerados. IPX IP link físico O PPP permite transportar diversos protocolos de rede.

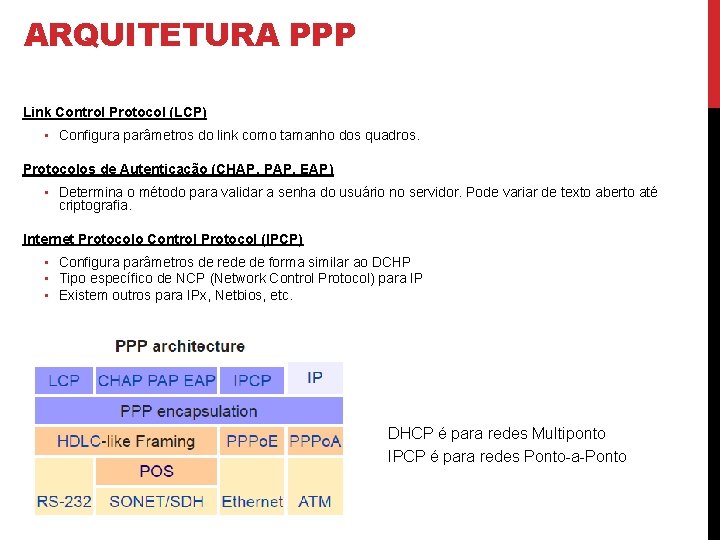

ARQUITETURA PPP Link Control Protocol (LCP) • Configura parâmetros do link como tamanho dos quadros. Protocolos de Autenticação (CHAP, PAP, EAP) • Determina o método para validar a senha do usuário no servidor. Pode variar de texto aberto até criptografia. Internet Protocolo Control Protocol (IPCP) • Configura parâmetros de rede de forma similar ao DCHP • Tipo específico de NCP (Network Control Protocol) para IP • Existem outros para IPx, Netbios, etc. DHCP é para redes Multiponto IPCP é para redes Ponto-a-Ponto

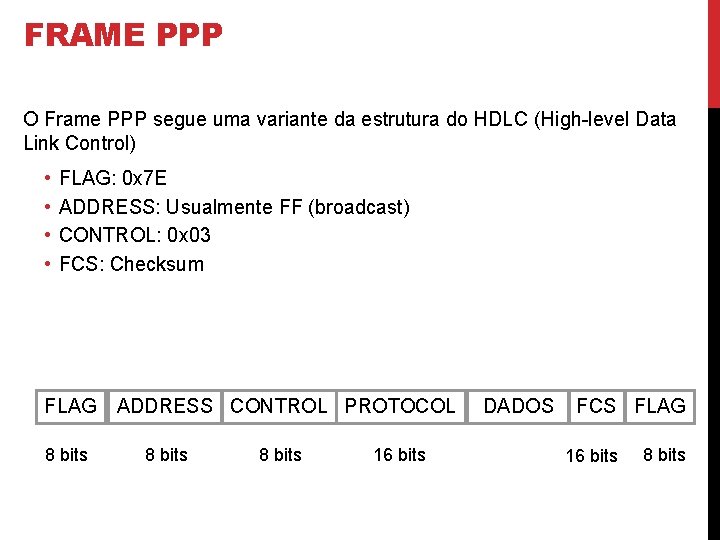

FRAME PPP O Frame PPP segue uma variante da estrutura do HDLC (High-level Data Link Control) • • FLAG: 0 x 7 E ADDRESS: Usualmente FF (broadcast) CONTROL: 0 x 03 FCS: Checksum FLAG ADDRESS CONTROL PROTOCOL 8 bits 16 bits DADOS FCS FLAG 16 bits 8 bits

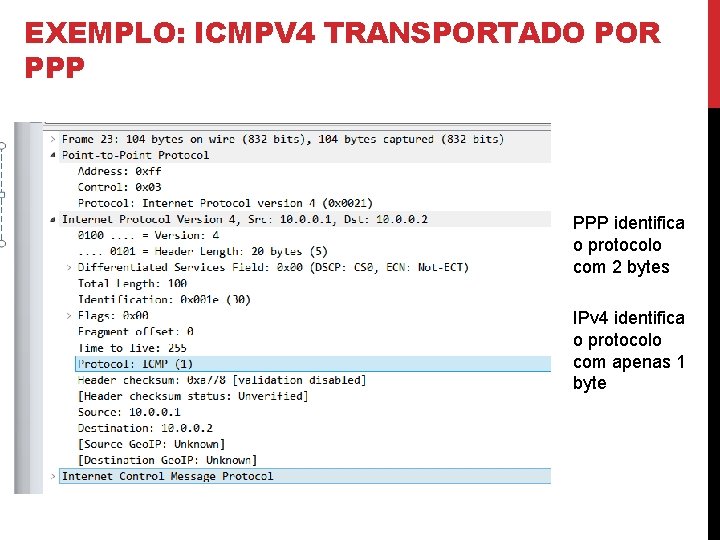

EXEMPLO: ICMPV 4 TRANSPORTADO POR PPP identifica o protocolo com 2 bytes IPv 4 identifica o protocolo com apenas 1 byte

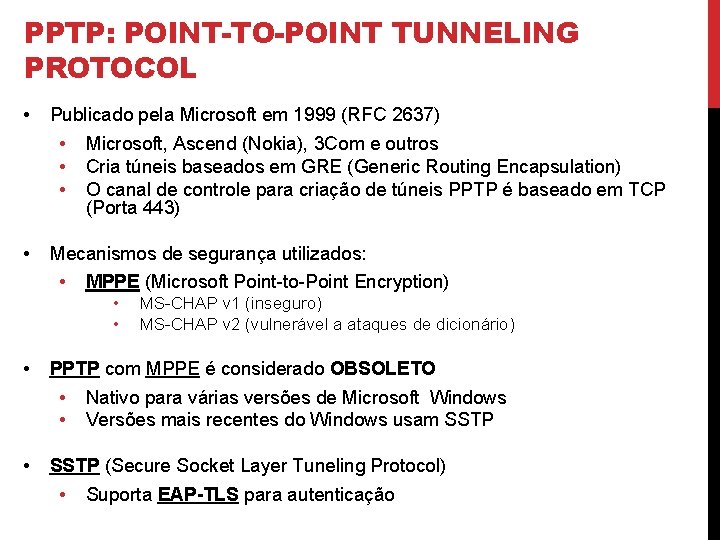

PPTP: POINT-TO-POINT TUNNELING PROTOCOL • Publicado pela Microsoft em 1999 (RFC 2637) • • Microsoft, Ascend (Nokia), 3 Com e outros Cria túneis baseados em GRE (Generic Routing Encapsulation) O canal de controle para criação de túneis PPTP é baseado em TCP (Porta 443) Mecanismos de segurança utilizados: • MPPE (Microsoft Point-to-Point Encryption) • • • PPTP com MPPE é considerado OBSOLETO • • • MS-CHAP v 1 (inseguro) MS-CHAP v 2 (vulnerável a ataques de dicionário) Nativo para várias versões de Microsoft Windows Versões mais recentes do Windows usam SSTP (Secure Socket Layer Tuneling Protocol) • Suporta EAP-TLS para autenticação

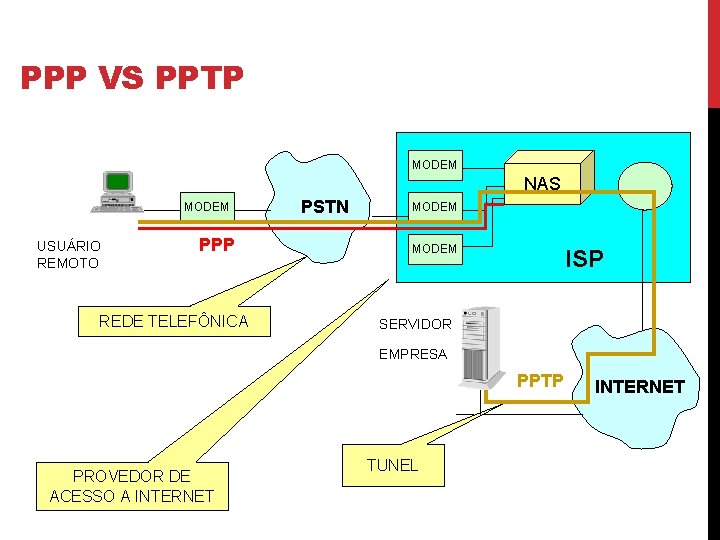

PPP VS PPTP MODEM NAS MODEM USUÁRIO REMOTO PPP REDE TELEFÔNICA PSTN MODEM ISP SERVIDOR EMPRESA PPTP PROVEDOR DE ACESSO A INTERNET TUNEL INTERNET

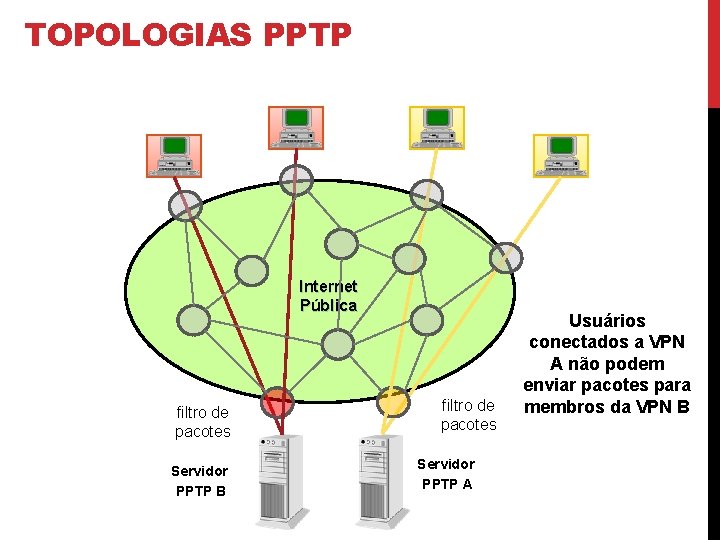

TOPOLOGIAS PPTP Internet Pública filtro de pacotes Servidor PPTP B filtro de pacotes Servidor PPTP A Usuários conectados a VPN A não podem enviar pacotes para membros da VPN B

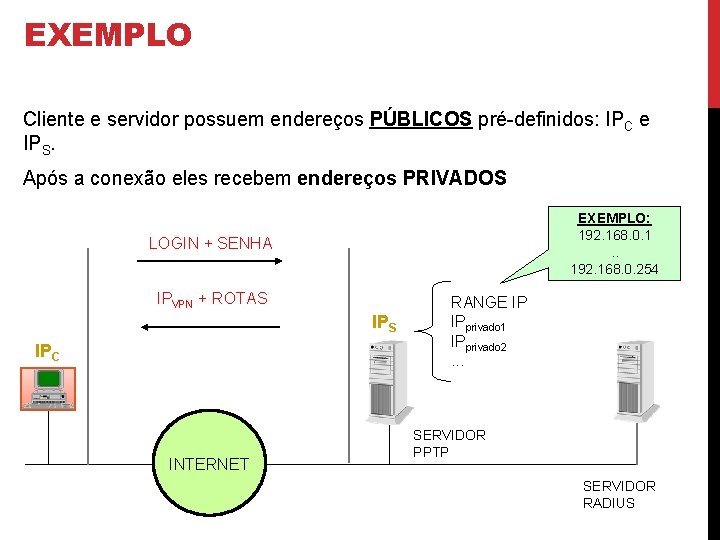

EXEMPLO Cliente e servidor possuem endereços PÚBLICOS pré-definidos: IPC e IPS. Após a conexão eles recebem endereços PRIVADOS EXEMPLO: 192. 168. 0. 1. . 192. 168. 0. 254 LOGIN + SENHA IPVPN + ROTAS IPC INTERNET RANGE IP IPprivado 1 IPprivado 2. . . SERVIDOR PPTP SERVIDOR RADIUS

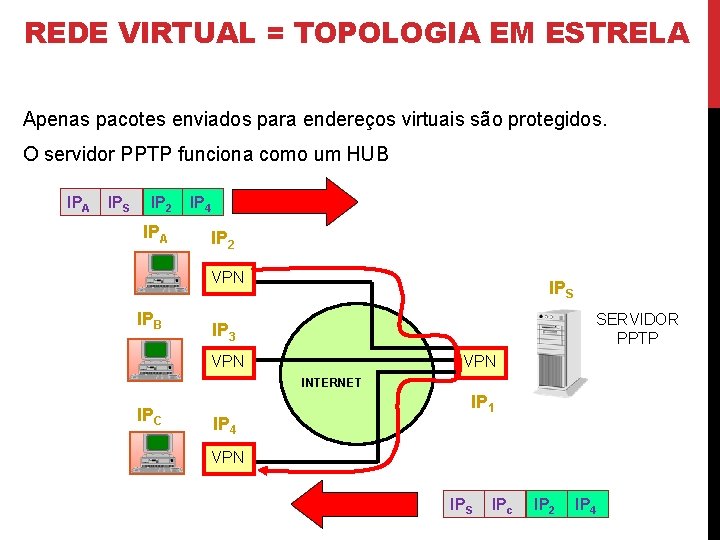

REDE VIRTUAL = TOPOLOGIA EM ESTRELA Apenas pacotes enviados para endereços virtuais são protegidos. O servidor PPTP funciona como um HUB IPA IPS IP 2 IPA IP 4 IP 2 VPN IPB IPS SERVIDOR PPTP IP 3 VPN INTERNET IPC IP 4 IP 1 VPN IPS IPc IP 2 IP 4

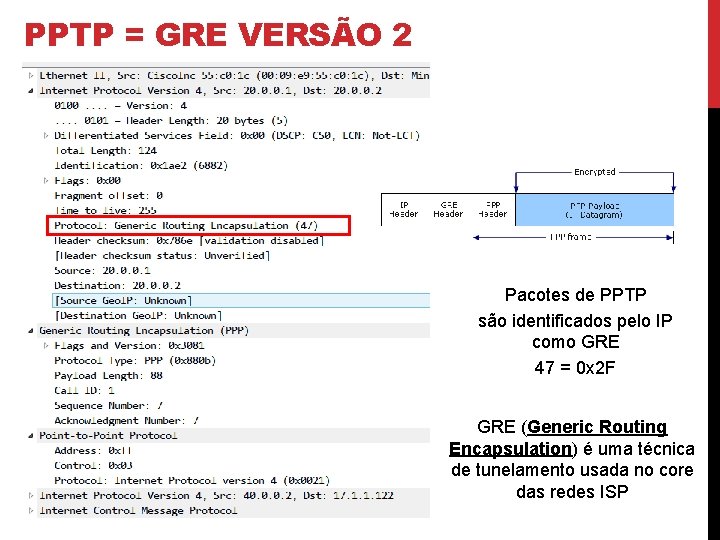

PPTP = GRE VERSÃO 2 Pacotes de PPTP são identificados pelo IP como GRE 47 = 0 x 2 F GRE (Generic Routing Encapsulation) é uma técnica de tunelamento usada no core das redes ISP

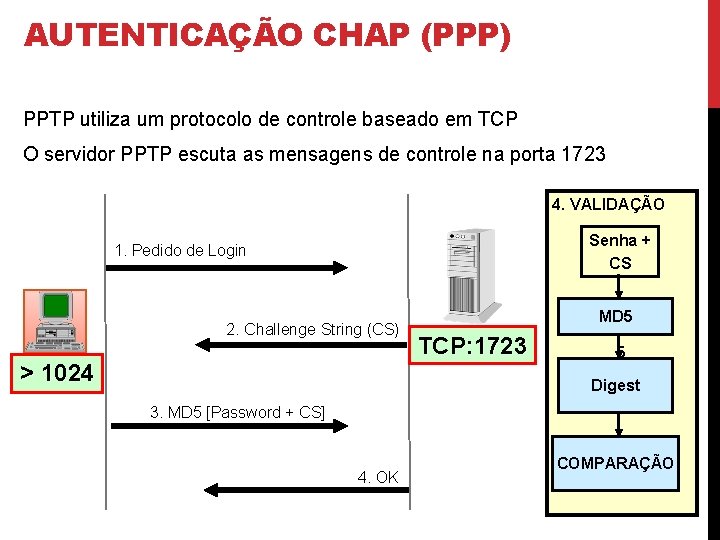

AUTENTICAÇÃO CHAP (PPP) PPTP utiliza um protocolo de controle baseado em TCP O servidor PPTP escuta as mensagens de controle na porta 1723 4. VALIDAÇÃO Senha + CS 1. Pedido de Login 2. Challenge String (CS) > 1024 MD 5 TCP: 1723 5 Digest 3. MD 5 [Password + CS] 4. OK COMPARAÇÃO

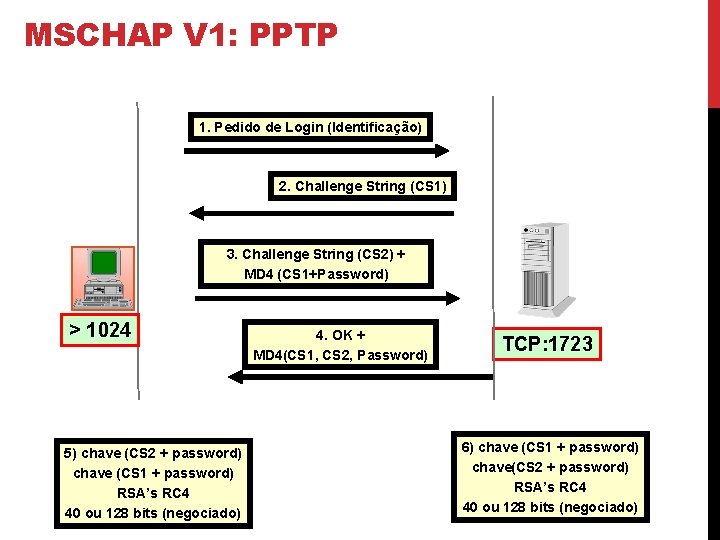

MSCHAP V 1: PPTP 1. Pedido de Login (Identificação) 2. Challenge String (CS 1) 3. Challenge String (CS 2) + MD 4 (CS 1+Password) > 1024 5) chave (CS 2 + password) chave (CS 1 + password) RSA’s RC 4 40 ou 128 bits (negociado) 4. OK + MD 4(CS 1, CS 2, Password) TCP: 1723 6) chave (CS 1 + password) chave(CS 2 + password) RSA’s RC 4 40 ou 128 bits (negociado)

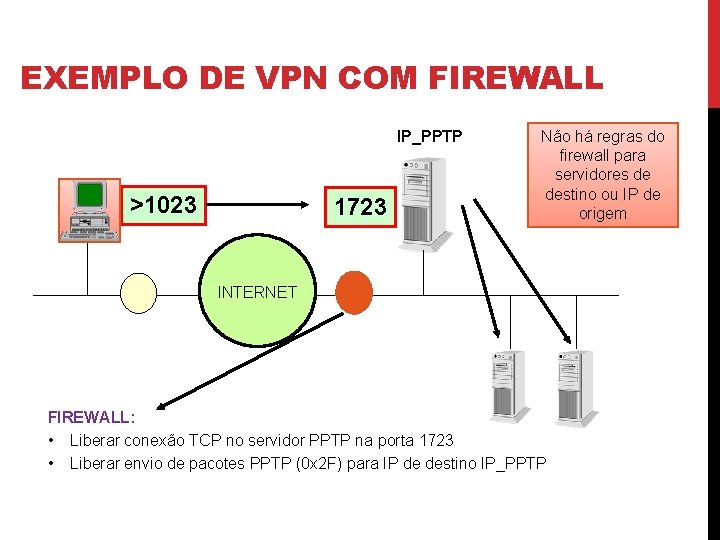

EXEMPLO DE VPN COM FIREWALL IP_PPTP >1023 1723 Não há regras do firewall para servidores de destino ou IP de origem INTERNET FIREWALL: • Liberar conexão TCP no servidor PPTP na porta 1723 • Liberar envio de pacotes PPTP (0 x 2 F) para IP de destino IP_PPTP

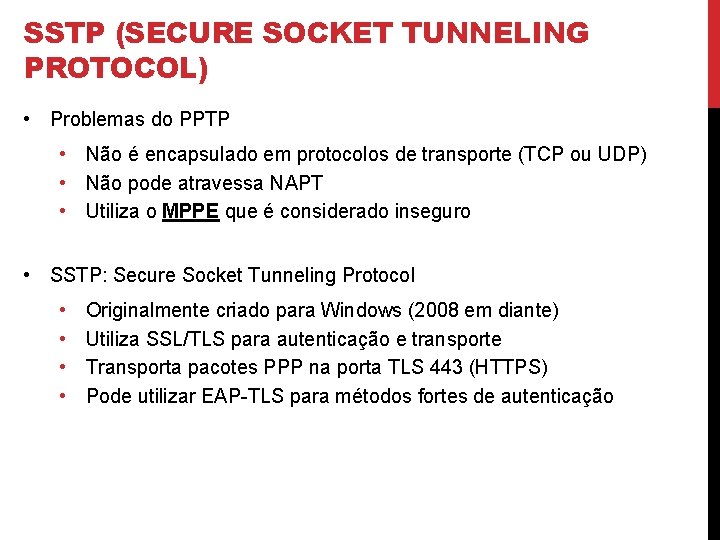

SSTP (SECURE SOCKET TUNNELING PROTOCOL) • Problemas do PPTP • Não é encapsulado em protocolos de transporte (TCP ou UDP) • Não pode atravessa NAPT • Utiliza o MPPE que é considerado inseguro • SSTP: Secure Socket Tunneling Protocol • • Originalmente criado para Windows (2008 em diante) Utiliza SSL/TLS para autenticação e transporte Transporta pacotes PPP na porta TLS 443 (HTTPS) Pode utilizar EAP-TLS para métodos fortes de autenticação

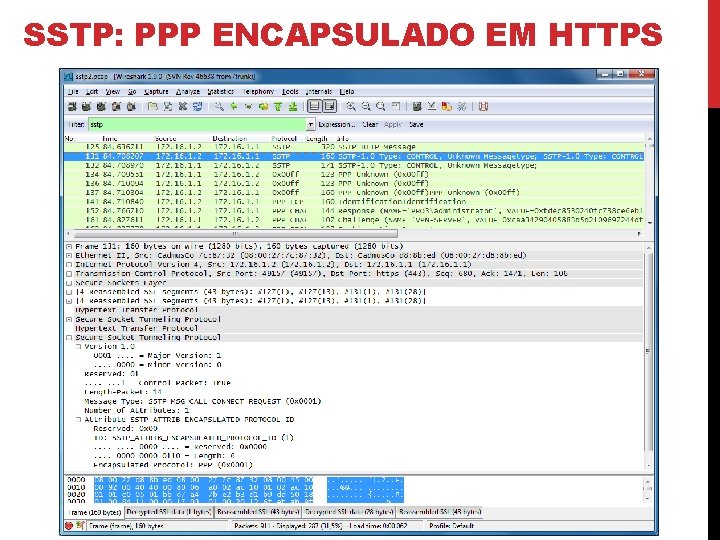

SSTP: PPP ENCAPSULADO EM HTTPS

OPENVPN • Software “open-source” que implementa uma VPN baseada em SSL/TLS • Baseado em Open. SSL • Escrito por James Yonan • Publicado como GNU GPL (General Public License) • Suporta autenticação de clientes usando: • Chave Estática: segredos pré-compartilhados • TLS/SSL + certificados para autenticação e troca de chaves • Nome Usuários/ Senha (novo) • Protocolo de Transporte: Suporte a NAT • UDP: Tipicamente (porta 1195) • TCP: Opcional (porta 1194)

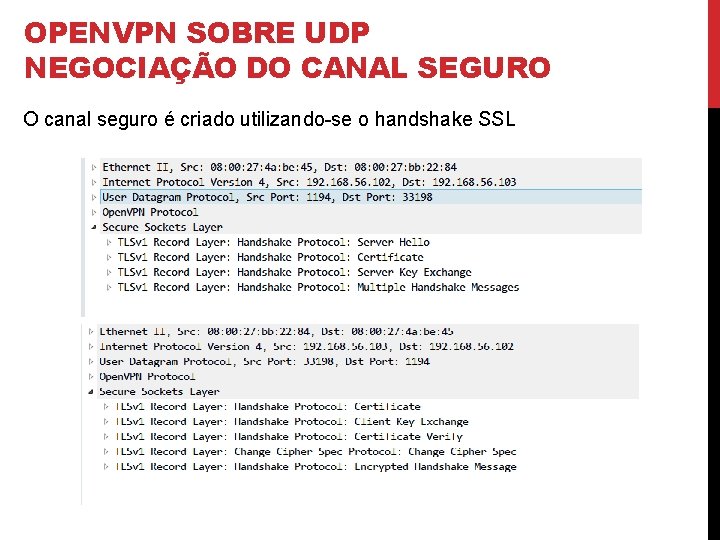

OPENVPN SOBRE UDP NEGOCIAÇÃO DO CANAL SEGURO O canal seguro é criado utilizando-se o handshake SSL

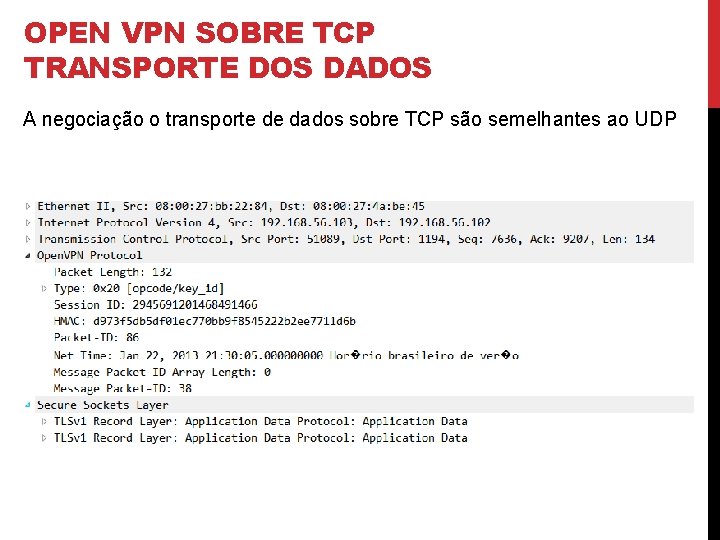

OPEN VPN SOBRE TCP TRANSPORTE DOS DADOS A negociação o transporte de dados sobre TCP são semelhantes ao UDP

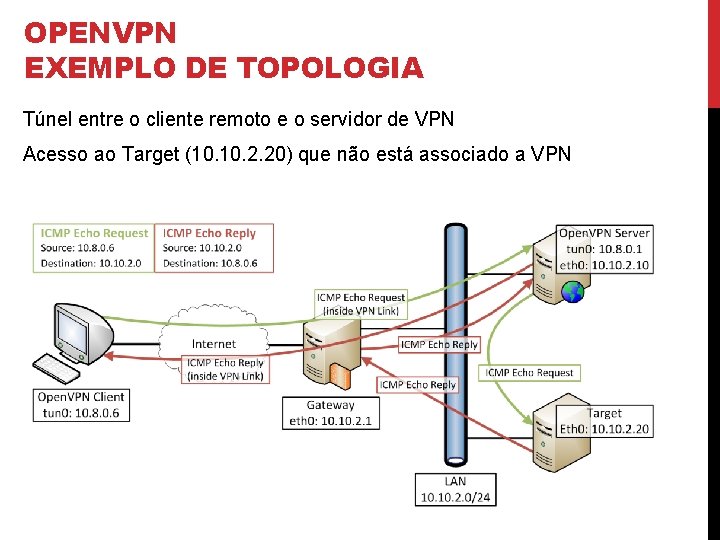

OPENVPN EXEMPLO DE TOPOLOGIA Túnel entre o cliente remoto e o servidor de VPN Acesso ao Target (10. 2. 20) que não está associado a VPN

L 2 TP: LAYER TWO TUNNELING PROTOCOL Baseado nos Protocolos: • PPTP • L 2 F As mensagens do protocolo L 2 TP são de dois tipos: • Mensagens de controle: • Utilizadas para estabelecer e manter as conexões • Mensagens de dados: • Utilizadas para transportar informações

L 2 TP Possui suporte as seguintes funções: • • Tunnelamento de múltiplos protocolos Autenticação Anti-spoofing Integridade de dados • Certificar parte ou todos os dados • Padding de Dados • Permite esconder a quantidade real de dados Transportados Não possui suporte nativo para criptografia.

PPTP E L 2 TP PPTP: • Negociação do Túnel usando TCP • Dados são transportados em GRE/PPP • Não possui mecanismos fortes de integridade dos pacotes (baseia-se apenas no PPP). • Túneis são usualmente criados pelo cliente. L 2 TP: • • Negociação do túnel usando UDP Dados são transportados em UDP/L 2 TP/PPP Utiliza porta padrão 1701 Túneis são usualmente criados automaticamente pelo NAS.

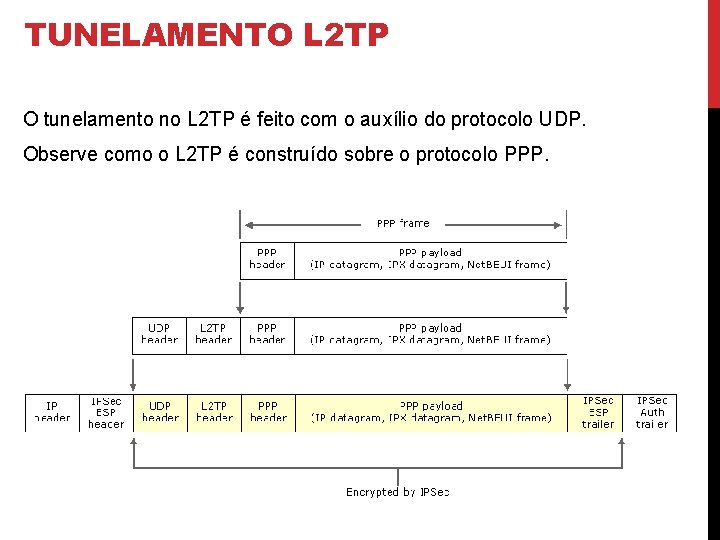

TUNELAMENTO L 2 TP O tunelamento no L 2 TP é feito com o auxílio do protocolo UDP. Observe como o L 2 TP é construído sobre o protocolo PPP.

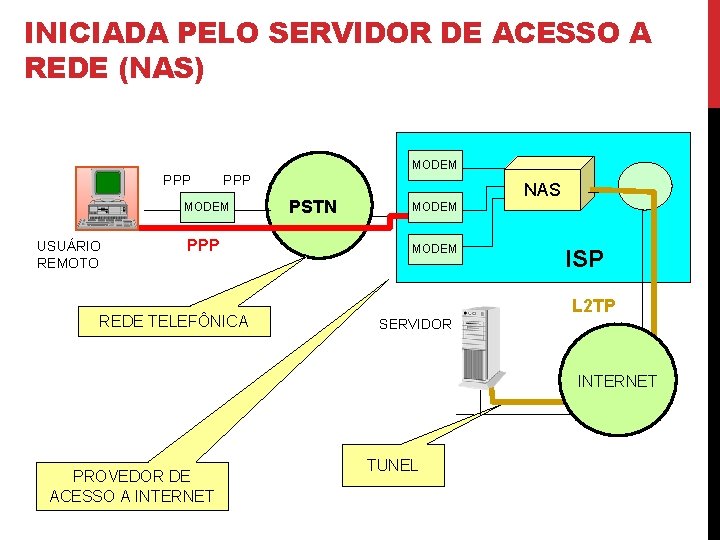

INICIADA PELO SERVIDOR DE ACESSO A REDE (NAS) MODEM PPP MODEM USUÁRIO REMOTO PPP REDE TELEFÔNICA PSTN NAS MODEM ISP L 2 TP SERVIDOR INTERNET PROVEDOR DE ACESSO A INTERNET TUNEL

IP SEC - IP SEGURO Padrão aberto baseado em RFC (IETF). • Comunicação segura em camada 3 (IPv 4 e IPv 6) • Provê recursos de segurança sobre redes IP: • Autenticação, Integridade e Confidencialidade Dois modos de funcionamento: • Modo Transporte • Modo Túnel Dois Protocolos (Mecanismos) • IPsec ESP: IP Encapsulating Security Payload (50) • IPsec AH: IP Autentication Header (51)

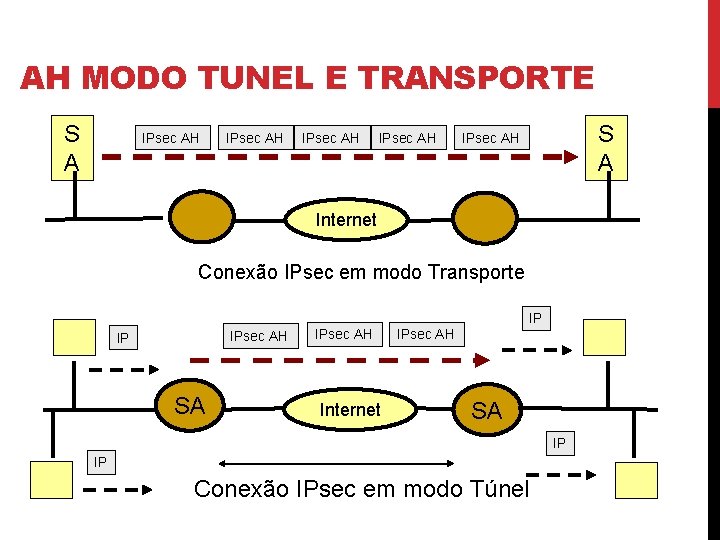

MODOS DE UTILIZAÇÃO DO IPSEC Modo transporte • Garante a segurança apenas dos dados provenientes das camadas superiores. • Utilizado geralmente para comunicação "fim-a-fim" entre computadores. Modo tunel • Fornece segurança também para a camada IP. • Utilizado geralmente para comunicação entre roteadores.

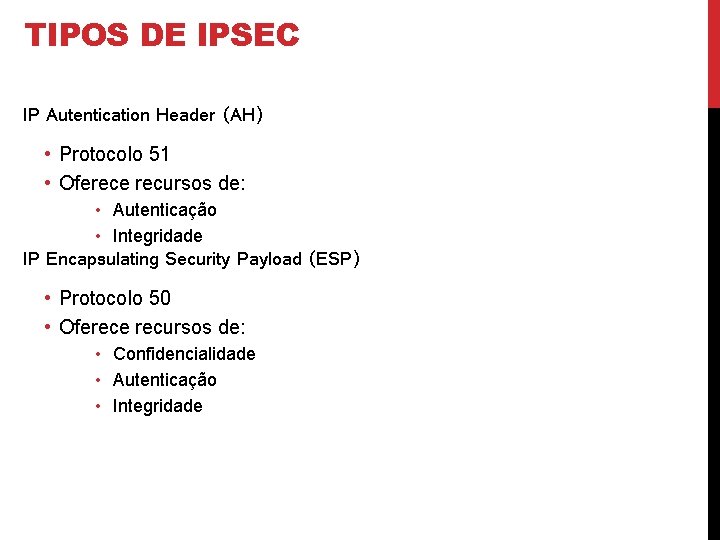

TIPOS DE IPSEC IP Autentication Header (AH) • Protocolo 51 • Oferece recursos de: • Autenticação • Integridade IP Encapsulating Security Payload (ESP) • Protocolo 50 • Oferece recursos de: • Confidencialidade • Autenticação • Integridade

PROTOCOLO AH Definido pelo protocolo IP tipo 51 Utilizando para criar canais seguros com autenticação e integridade, mas sem criptografia. Permite incluir uma “assinatura digital” em cada pacote transportado. Protege a comunicação pois atacantes não conseguem falsificar pacotes assinados.

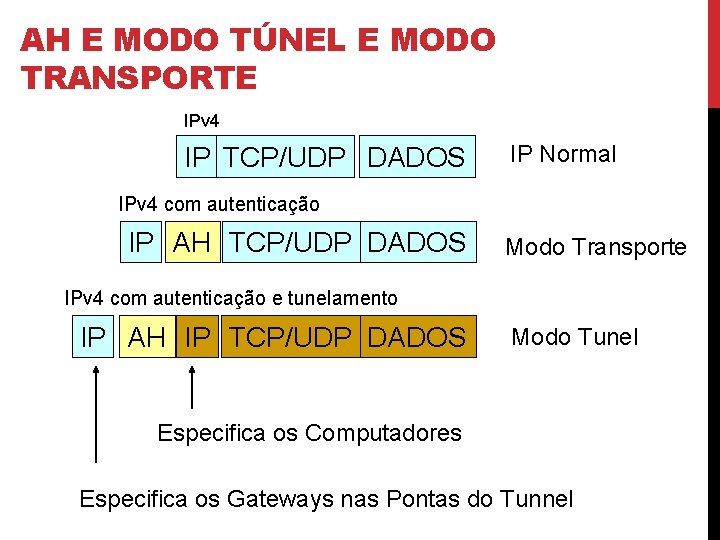

AH E MODO TÚNEL E MODO TRANSPORTE IPv 4 IP TCP/UDP DADOS IP Normal IPv 4 com autenticação IP AH TCP/UDP DADOS Modo Transporte IPv 4 com autenticação e tunelamento IP AH IP TCP/UDP DADOS Modo Tunel Especifica os Computadores Especifica os Gateways nas Pontas do Tunnel

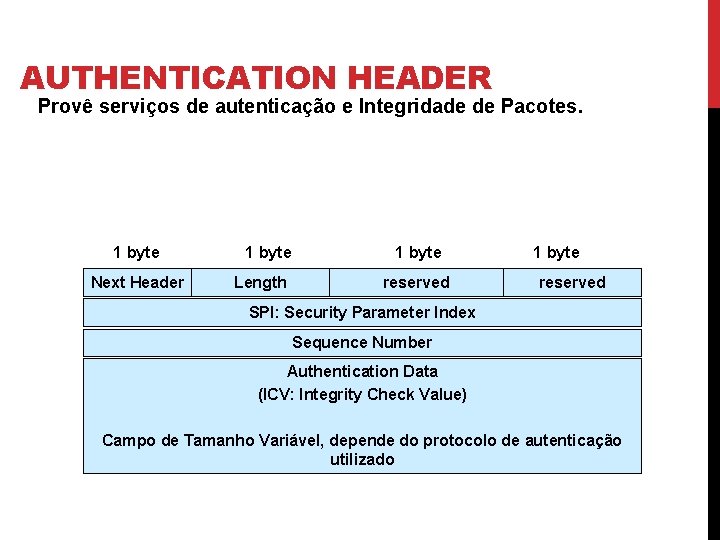

AUTHENTICATION HEADER Provê serviços de autenticação e Integridade de Pacotes. 1 byte Next Header 1 byte Length 1 byte reserved SPI: Security Parameter Index Sequence Number Authentication Data (ICV: Integrity Check Value) Campo de Tamanho Variável, depende do protocolo de autenticação utilizado

CAMPOS DO IPSEC AH Next Header: • Código do protocolo encapsulado pelo IPsec, de acordo com os códigos definidos pela IANA (UDP, TCP, etc. . . ) Length: • comprimento do cabeçalho em múltiplos de 32. Security Parameter Index: • identificador de 32 bits, com a SA compartilhada pelo transmissor e pelo receptor. Authentication Data: • Código de verificação de integridade (ICV) de tamanho variável, depende do protocolo utilizado.

AUTHENTICATION DATA Para enviar um pacote: • O transmissor constrói um pacote com todos os campos IP e protocolos das camadas superiores. • Ele substitui todos os campos que mudam ao longo da transmissão com 0’s (por exemplo, o TTL) • O pacote é completado com 0’s para se tornar múltiplo de 16 bits. • Um checksum criptográfico é computado para concatenação: • Algoritmos: HMAC-MD 5 ou HMAC-SHA-1 • MAC: Message Authentication Code

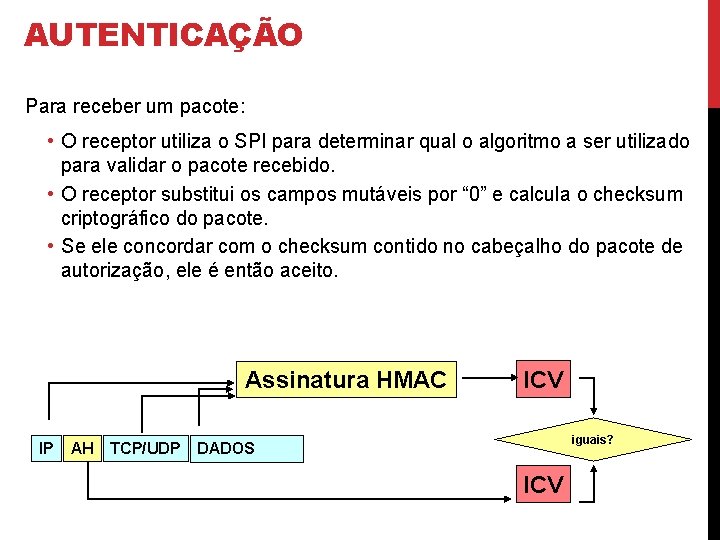

AUTENTICAÇÃO Para receber um pacote: • O receptor utiliza o SPI para determinar qual o algoritmo a ser utilizado para validar o pacote recebido. • O receptor substitui os campos mutáveis por “ 0” e calcula o checksum criptográfico do pacote. • Se ele concordar com o checksum contido no cabeçalho do pacote de autorização, ele é então aceito. Assinatura HMAC IP AH TCP/UDP ICV iguais? DADOS ICV

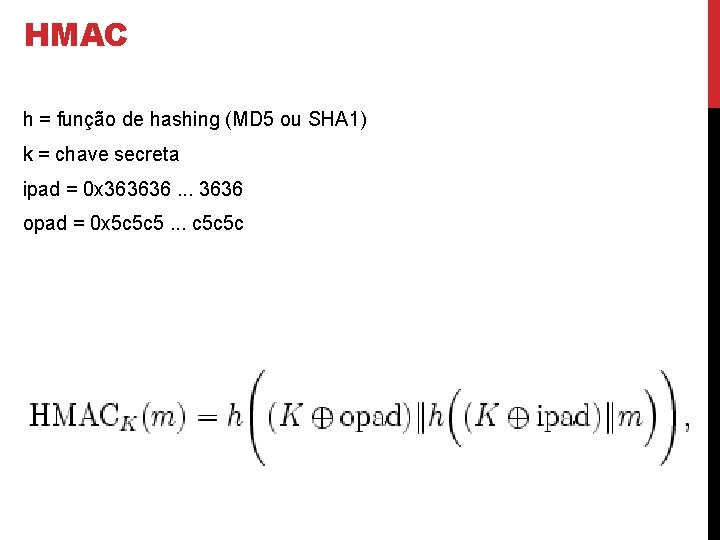

HMAC h = função de hashing (MD 5 ou SHA 1) k = chave secreta ipad = 0 x 363636. . . 3636 opad = 0 x 5 c 5 c 5. . . c 5 c 5 c

SECURITY ASSOCIATION Uma vez definida uma política comum a ambos os computadores, uma associação de segurança (SA) é criada para “lembrar” as condições de comunicação entre os hosts. Isso evita que as políticas sejam revistas pelo IPsec a cada novo pacote recebido ou transmitido. Cada pacote IPsec identifica a associação de segurança ao qual é relacionado pelo campo SPI contido tanto no IPsec AH quanto no IPsec ESP.

ASSOCIAÇÃO DE SEGURANÇA SA: Associação de Segurança • Contrato estabelecido após uma negociação que estabelece como uma comunicação IPsec deve ser realizada. • Algoritmo de Autenticaçã/Criptografia • Chave de Sessão SPI: Secure Parameter Index • Número inteiro (32 bits) que identifica um SA. • É transmitido junto com os pacotes IPsec para permitir ao destinatário validar/decriptografar os pacotes recebidos.

AH MODO TUNEL E TRANSPORTE S A IPsec AH S A IPsec AH Internet Conexão IPsec em modo Transporte IP IPsec AH IP SA IPsec AH Internet IPsec AH SA IP IP Conexão IPsec em modo Túnel

PROTOCOLO ESP Definido pelo protocolo IP tipo 50 Utilizando para criar canais seguros com autenticação, integridade e criptografia. Além da criptografia, permite incluir uma “assinatura digital” em cada pacote transportado. Protege a comunicação pois atacantes não conseguem falsificar pacotes assinados e criptografados.

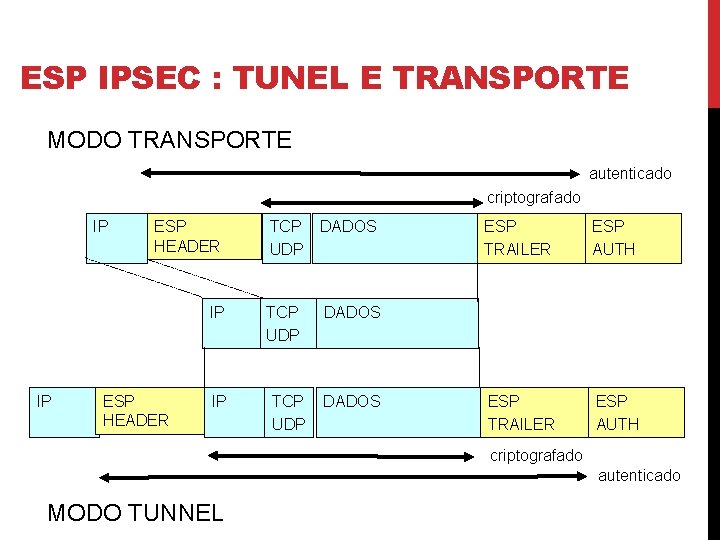

ESP IPSEC : TUNEL E TRANSPORTE MODO TRANSPORTE autenticado criptografado IP IP ESP HEADER TCP UDP DADOS IP TCP UDP DADOS ESP HEADER IP TCP UDP DADOS ESP TRAILER ESP AUTH criptografado autenticado MODO TUNNEL

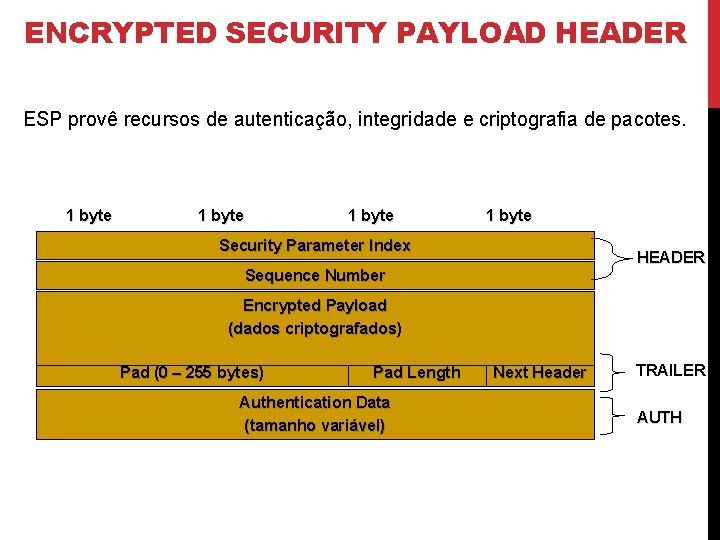

ENCRYPTED SECURITY PAYLOAD HEADER ESP provê recursos de autenticação, integridade e criptografia de pacotes. 1 byte Security Parameter Index HEADER Sequence Number Encrypted Payload (dados criptografados) Pad (0 – 255 bytes) Pad Length Authentication Data (tamanho variável) Next Header TRAILER AUTH

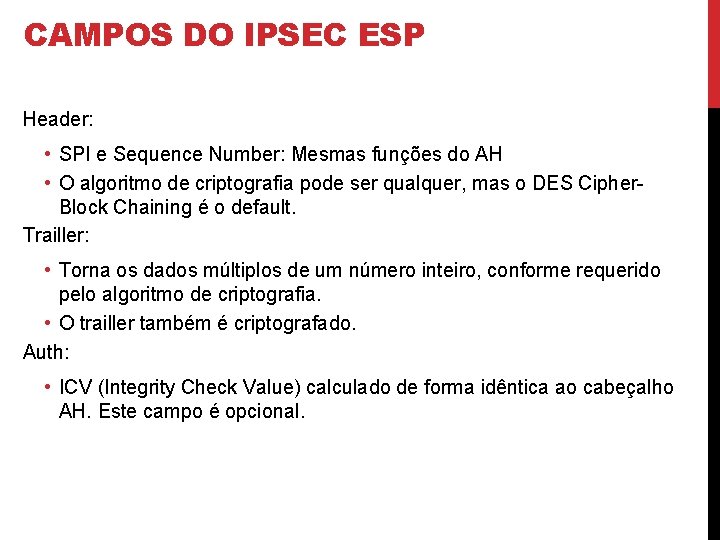

CAMPOS DO IPSEC ESP Header: • SPI e Sequence Number: Mesmas funções do AH • O algoritmo de criptografia pode ser qualquer, mas o DES Cipher. Block Chaining é o default. Trailler: • Torna os dados múltiplos de um número inteiro, conforme requerido pelo algoritmo de criptografia. • O trailler também é criptografado. Auth: • ICV (Integrity Check Value) calculado de forma idêntica ao cabeçalho AH. Este campo é opcional.

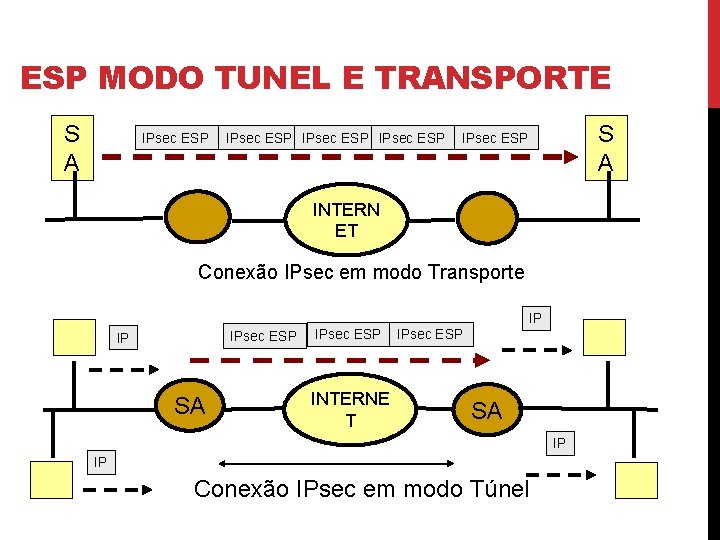

ESP MODO TUNEL E TRANSPORTE S A IPsec ESP S A IPsec ESP INTERN ET Conexão IPsec em modo Transporte IP IPsec ESP IP SA IPsec ESP INTERNE T IPsec ESP SA IP IP Conexão IPsec em modo Túnel

CONFIGURAÇÃO DO IPSEC Cada dispositivo de rede (Host ou Gateway) possui uma política de segurança que orienta o uso de IPsec. Uma política IPsec é formada por um conjunto de regras, muito semelhantes as regras de um firewall. As políticas IPsec são definidas de maneira distinta para os pacotes transmitidos e para os pacotes recebidos.

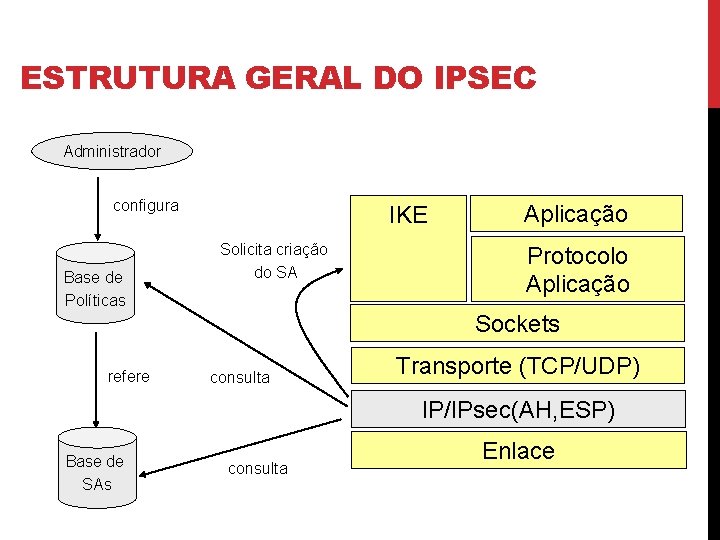

ESTRUTURA GERAL DO IPSEC Administrador configura Base de Políticas IKE Solicita criação do SA Aplicação Protocolo Aplicação Sockets refere consulta Transporte (TCP/UDP) IP/IPsec(AH, ESP) Base de SAs consulta Enlace

POLÍTICAS DE SEGURANÇA Uma Política IPsec é formada por um conjunto de regras com o seguinte formato: • Se CONDICAO Satisfeita Então executar ACAO da POLÍTICA A CONDIÇÃO (Chamada de Filtro): • define quando uma regra de Política deve ser tornar ATIVA. A AÇÃO: • define o que deve ser feito quando a condição da REGRA for SATISFEITA.

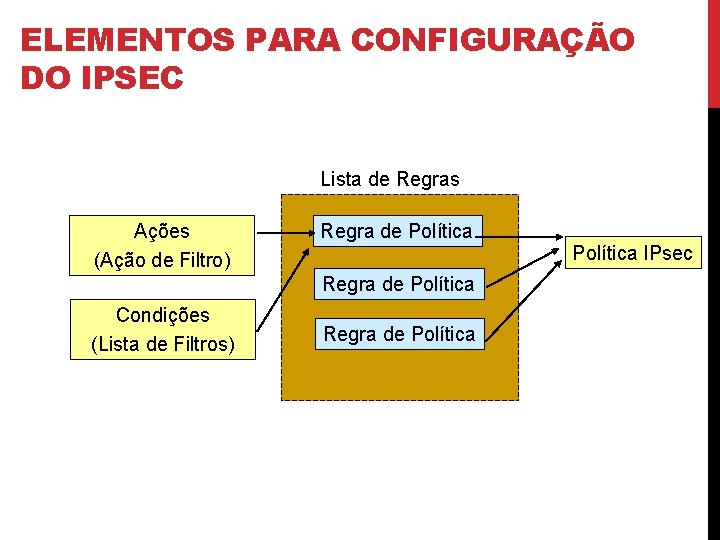

ELEMENTOS PARA CONFIGURAÇÃO DO IPSEC Lista de Regras Ações (Ação de Filtro) Regra de Política Condições (Lista de Filtros) Regra de Política IPsec

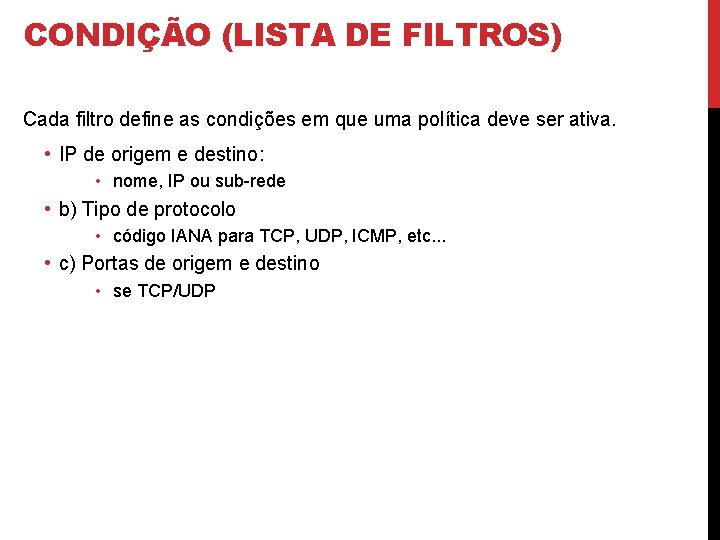

CONDIÇÃO (LISTA DE FILTROS) Cada filtro define as condições em que uma política deve ser ativa. • IP de origem e destino: • nome, IP ou sub-rede • b) Tipo de protocolo • código IANA para TCP, UDP, ICMP, etc. . . • c) Portas de origem e destino • se TCP/UDP

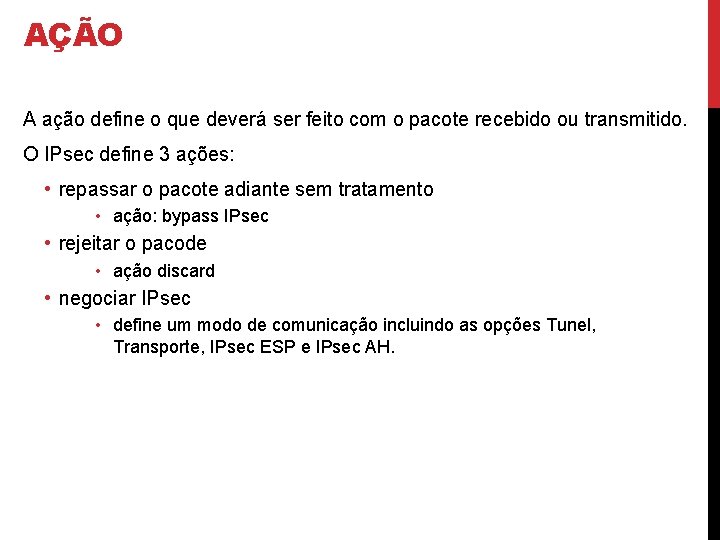

AÇÃO A ação define o que deverá ser feito com o pacote recebido ou transmitido. O IPsec define 3 ações: • repassar o pacote adiante sem tratamento • ação: bypass IPsec • rejeitar o pacode • ação discard • negociar IPsec • define um modo de comunicação incluindo as opções Tunel, Transporte, IPsec ESP e IPsec AH.

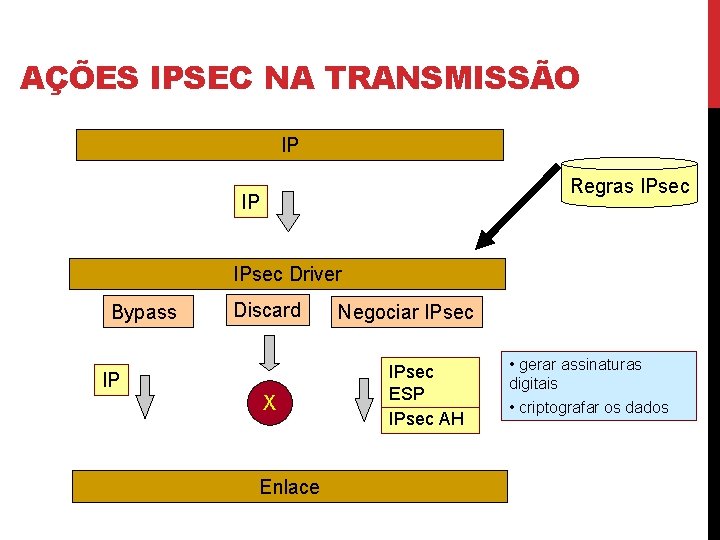

AÇÕES IPSEC NA TRANSMISSÃO IP Regras IPsec IP IPsec Driver Bypass Discard IP X Enlace Negociar IPsec ESP IPsec AH • gerar assinaturas digitais • criptografar os dados

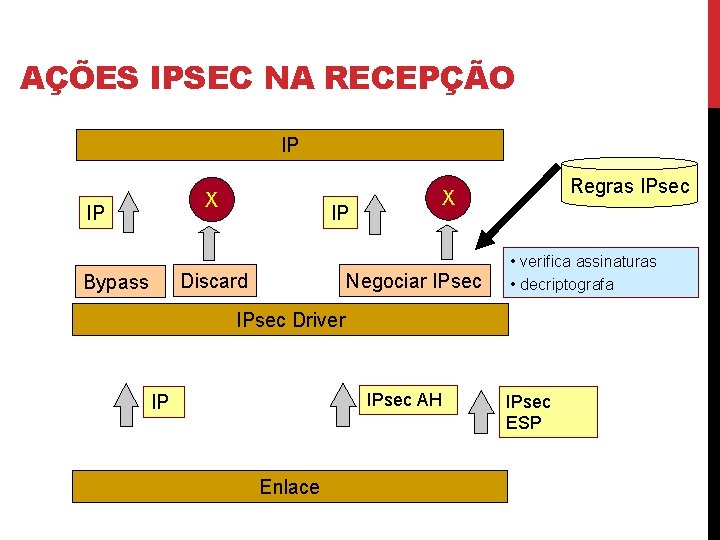

AÇÕES IPSEC NA RECEPÇÃO IP X IP IP Discard Bypass Regras IPsec X Negociar IPsec • verifica assinaturas • decriptografa IPsec Driver IPsec AH IP Enlace IPsec ESP

NEGOCIAR IPSEC Se a ação for do tipo Negociar IPsec, deve-se definir: • Obrigatoriedade: • Facultativo: aceita comunicação insegura • (se o outro não suporta IPsec). • Obrigatório: aceita apenas comunicação segura. • (rejeita a comunicação se o outro não suportar IPsec) • Tipo de IPsec: • AH(hash) ou ESP(cripto, hash) • Modo Túnel ou Modo Transporte • Se modo túnel, especificar o IP do fim do túnel

![ALGORITMOS IPSEC CRIPTOGRAFIA • MUST NULL (1) • MUSTTriple. DES-CBC [RFC 2451] • SHOULD+ ALGORITMOS IPSEC CRIPTOGRAFIA • MUST NULL (1) • MUSTTriple. DES-CBC [RFC 2451] • SHOULD+](http://slidetodoc.com/presentation_image_h2/b62c5d611071545038bbcd6c3b6e59e8/image-66.jpg)

ALGORITMOS IPSEC CRIPTOGRAFIA • MUST NULL (1) • MUSTTriple. DES-CBC [RFC 2451] • SHOULD+ AES-CBC with 128 -bit keys [RFC 3602] • SHOULD AES-CTR [RFC 3686] • SHOULD NOT DES-CBC [RFC 2405] (3) AUTENTICAÇÃO • • MUST HMAC-SHA 1 -96 [RFC 2404] MUST NULL (1) SHOULD+ AES-XCBC-MAC-96 [RFC 3566] MAY HMAC-MD 5 -96 [RFC 2403] (2)

IMPLEMENTAÇÃO DE POLÍTICAS Para que dois computadores "A" e "B" criem uma comunicação IPsec: • Computador A: • deve ter políticas IPsec para transmitir pacotes cujo endereço de destino é "B". • deve ter políticas IPsec para receber pacotes cujo endereço de origem é "B". • Computador B: • deve ter políticas IPsec para transmitir pacotes cujo endereço de destino é "A". • deve ter políticas IPsec para receber pacotes cujo endereço de origem é "A".

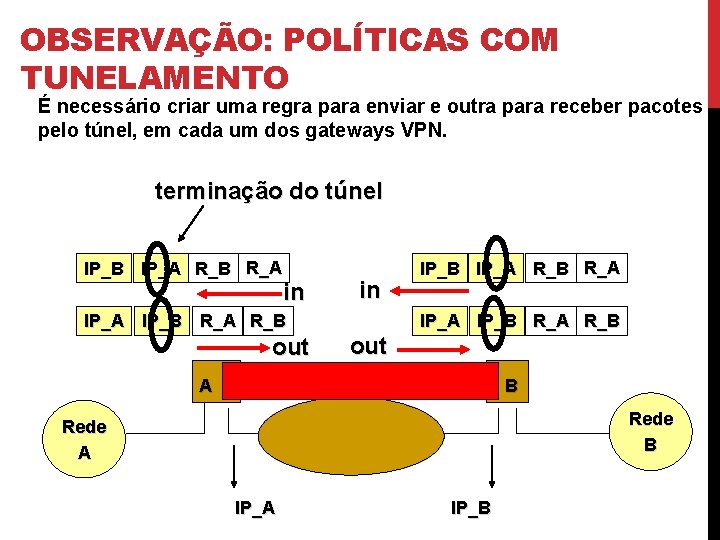

OBSERVAÇÃO: POLÍTICAS COM TUNELAMENTO É necessário criar uma regra para enviar e outra para receber pacotes pelo túnel, em cada um dos gateways VPN. terminação do túnel IP_B IP_A R_B R_A in in IP_A IP_B R_A R_B out IP_B IP_A R_B R_A IP_B R_A R_B out A B Rede A IP_B

IKE: INTERNET KEY EXCHANGE O IPsec define um mecanismo que permite negociar as chaves de criptografia de forma automática A negociação de SA e o gerenciamento de chaves é implementado por mecanismos externos ao IPsec. A única relação entre esses mecanismos externos e o IPsec é através do SPI (Secure Parameter Index). O gerenciamento de chaves é implementado de forma automática pelo protocolo: • IKE: Internet Key Exchange Protocol

PRINCÍPIOS PARA CRIAÇÃO DAS SA Princípio: • Todo dispositivo que estabelece um SA deve ser previamente autenticado. • Autenticação de “peers” numa comunicação IPsec. • Através de segredos pré-definidos. • Através do Kerberos. • Através de Certificados. • Negocia políticas de segurança. • Manipula a troca de chaves de sessão.

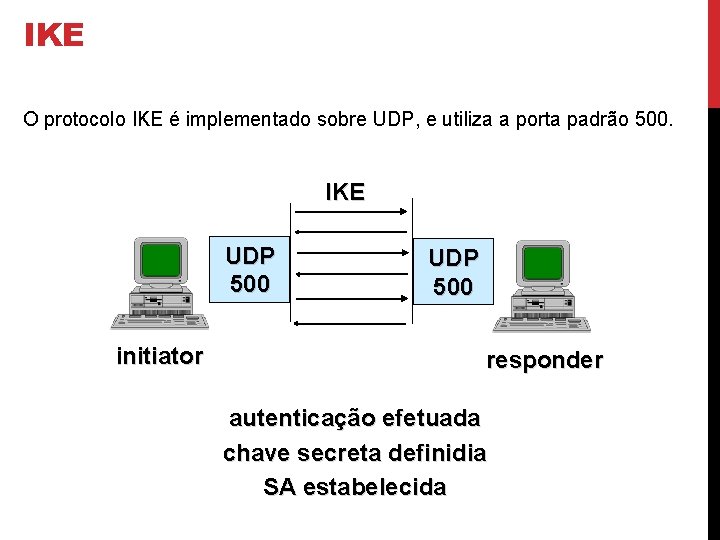

IKE O protocolo IKE é implementado sobre UDP, e utiliza a porta padrão 500. IKE UDP 500 initiator UDP 500 responder autenticação efetuada chave secreta definidia SA estabelecida

IPSEC FAZ UMA NEGOCIAÇÃO EM DUAS FASE 1: Main Mode • O resultado da negociação da fase 1 é denominado “IKE Main Mode SA’. • A “IKE Main Mode SA” é utilizada para as futuras negociações de SA entre os peers • A IKE SA tem um tempo de vida limitado por tempo e o número de IPsec SA’s negociadas. FASE 2: Quick Mode • O resultado da negociação da fase 2 é denominado “IPsec SA” • O “IPsec SA” é utilizado para transmissão de dados • A IKE SA tem um tempo de vida limitado por tempo e a quantidade de bytes trocados pela SA.

IKE = ISAKMP E OAKLEY O IKE (RFC 2409) é uma combinação de dois protocolos definidos anteriormente: • OAKLEY (RFC 2412) • Protocolo de Troca de Chaves • Utiliza o algoritmo Diffie-Hellman • ISAKMP (RFC 2408) • Internet Security Association and Key Management Protocol • Conjunto de mensagens para autenticar os peers e definir os parâmetros da associação de segurança.

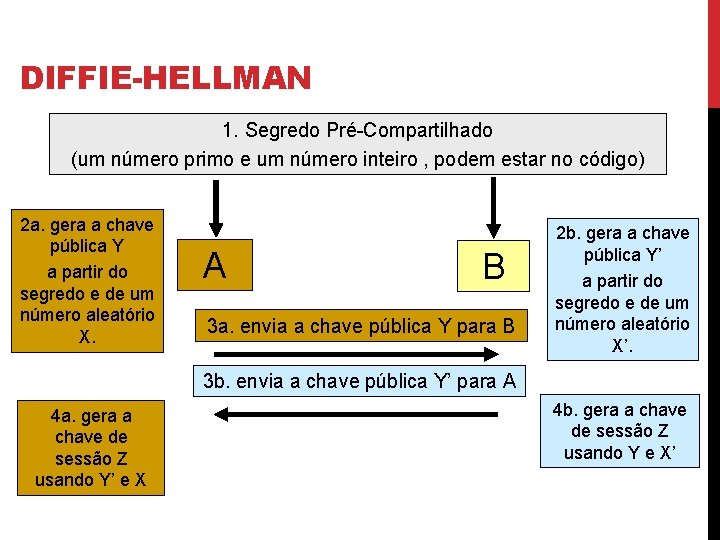

ALGORITMO DIFFIE-HELLMAN 1) Cada host obtém os parâmetros "Diffie-Hellman“ (podem ser hardcoded). • Um número primo 'p' (> 2) e uma base g (numero inteiro < p). 2) Cada host gera um número privado X < (p – 1). 3) Cada host gera sua chave pública Y: • Y = g^X % p 4) Os hosts trocam as chaves públicas e calculam a chave secreta Z. • Zb = Ya^Xb % p e Za=Yb ^Xa % p Matematicamente Z é idêntica para ambos os hosts: Za = Zb

DIFFIE-HELLMAN 1. Segredo Pré-Compartilhado (um número primo e um número inteiro , podem estar no código) 2 a. gera a chave pública Y a partir do segredo e de um número aleatório X. A B 3 a. envia a chave pública Y para B 2 b. gera a chave pública Y’ a partir do segredo e de um número aleatório X’. 3 b. envia a chave pública Y’ para A 4 a. gera a chave de sessão Z usando Y’ e X 4 b. gera a chave de sessão Z usando Y e X’

ISAKMP O ISAKMP permite que os peers definam todos os parâmetros da associação de segurança e façam a troca de chaves. Os parâmetros negociados são: • • • modo de autenticação SPI modo túnel ou transporte modo ESP ou AH protocolos de assinatura protocolos de criptografia

FASES DE CRIAÇÃO DA SA FASE 1: Cria o IKE Main Mode SA 1. Policy Negotiation, determina: • O Algoritmo de criptografia: DES, 3 DES, 40 bit. DES, ou nenhum. • O Algoritmo de integridade: MD 5 or SHA. • O Método de autenticação: Public Key Certificate, preshared key, or Kerberos V 5. • O grupo Diffie-Hellman. 2. Key Information Exchange • Utiliza Diffie-Helman para trocar um segredo compartilhado 3. Authentication • Utiliza um dos mecanismos da fase 1 para autenticar o usuário.

FASES DE CRIAÇÃO DA SA FASE 2: Cria a IPsec SA • Define o SA que será realmente usado para comunicação segura 1. Policy Negotiation • Determina: • O protocolo IPsec: AH, ESP. • O Algoritmo de Integridade: MD 5, SHA. • O Algoritmo de Criptografia: DES, 3 DES, 40 bit. DES, or none. O SA e as chaves são passadas para o driver IPsec, junto com o SPI.

MODOS ISAKMP O ISAKMP define quatro modos de operação: • Troca Básica • Consiste de 4 mensagens • A troca de chaves é feita com as identidades • Não protege a identidade • Troca com Proteção de Identidade • Consiste de 6 mensagens • Protege a Identidade • Troca somente Autenticação • Não calcula chaves • Não protege a Identidade • Troca Agressiva • Consiste de 3 mensagens • Não protege a Identidade

NAT TRAVERSAL (NAT-T) Em seu modo básico, o IPsec não pode atravessar roteadores que implementam NAT, pois as portas TCP e UDP podem estar criptografadas. Para resolver esse problema, um mecanismo denominado “Traversal NAT” encapsula os pacotes IPsec em UDP. No caso do IPsec, o encapsula mento é feito na porta UDP 4500, a qual também deve ser liberada no firewall.

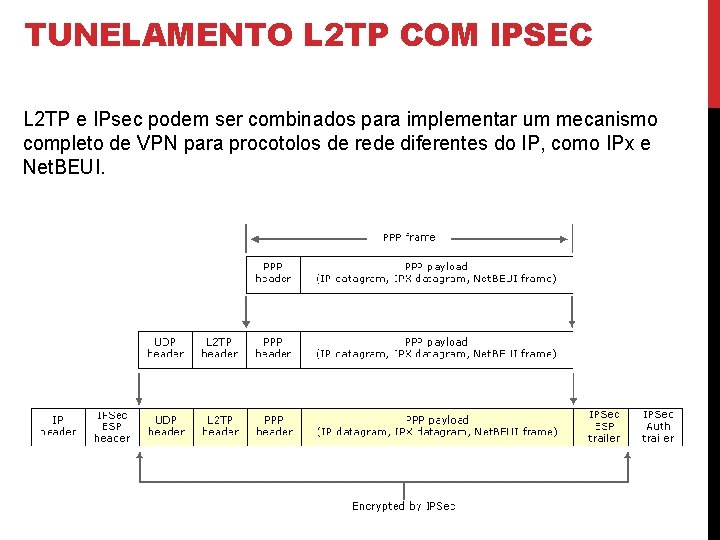

TUNELAMENTO L 2 TP COM IPSEC L 2 TP e IPsec podem ser combinados para implementar um mecanismo completo de VPN para procotolos de rede diferentes do IP, como IPx e Net. BEUI.

CONCLUSÃO IPsec é uma extensão de segurança para o protocolo IP definido pelo IETF, que permite criar políticas que servem tanto para intranets quanto para extranets. IPsec define mecanismos que são padronizados tanto para IPv 4 (IPsec é facultativo) quanto para IPv 6 (neste caso, IPsec é mandatório). Existem críticas sobre o modo atual de operação do IKE em dua fases, bem como o uso do protocolo AH. Esses temas são sujeitos a revisões futuras

- Slides: 82