Quelques dfinitions concernant la scurit informatique LES OBJECTIFS

Quelques définitions concernant la sécurité informatique LES OBJECTIFS: • Empêcher la divulgation non-autorisée de données • Empêcher la modification non-autorisée de données. • Empêcher l’utilisation non-autorisée de ressources réseau ou informatiques LES CHAMPS D’ APPLICATION: • Sécurité réseaux • Sécurité système • Sécurité des données

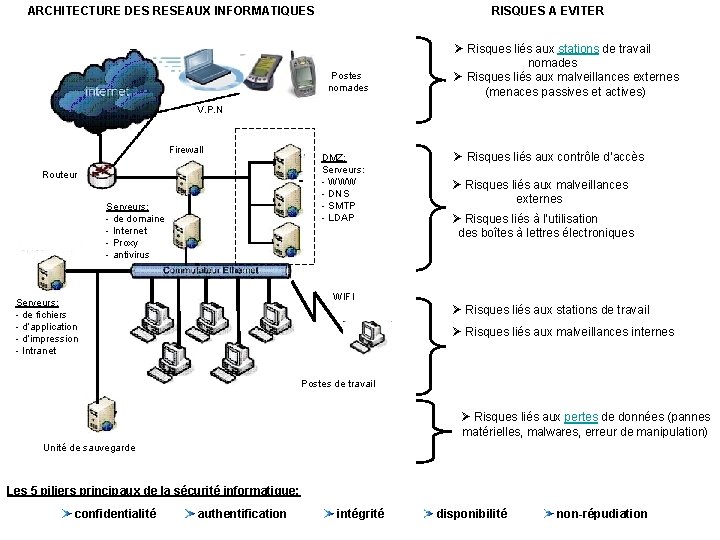

ARCHITECTURE DES RESEAUX INFORMATIQUES RISQUES A EVITER Postes nomades Ø Risques liés aux stations de travail nomades Ø Risques liés aux malveillances externes (menaces passives et actives) V. P. N Firewall Routeur Serveurs: - de domaine - Internet - Proxy - antivirus DMZ: Serveurs: - WWW - DNS - SMTP - LDAP WIFI Serveurs: - de fichiers - d’application - d’impression - Intranet Ø Risques liés aux contrôle d’accès Ø Risques liés aux malveillances externes Ø Risques liés à l’utilisation des boîtes à lettres électroniques Ø Risques liés aux stations de travail Ø Risques liés aux malveillances internes Postes de travail Ø Risques liés aux pertes de données (pannes matérielles, malwares, erreur de manipulation) Unité de sauvegarde Les 5 piliers principaux de la sécurité informatique: confidentialité authentification intégrité disponibilité non-répudiation

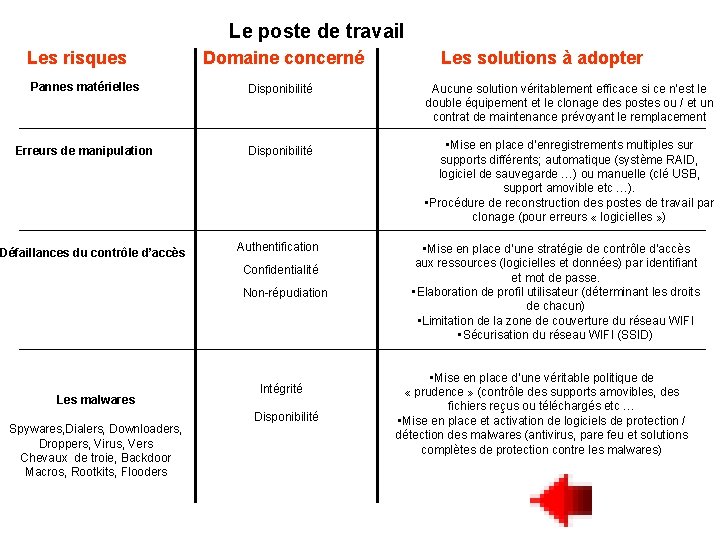

Le poste de travail Les risques Domaine concerné Pannes matérielles Disponibilité Erreurs de manipulation Disponibilité Défaillances du contrôle d’accès Authentification Confidentialité Non-répudiation Les malwares Spywares, Dialers, Downloaders, Droppers, Virus, Vers Chevaux de troie, Backdoor Macros, Rootkits, Flooders Intégrité Disponibilité Les solutions à adopter Aucune solution véritablement efficace si ce n’est le double équipement et le clonage des postes ou / et un contrat de maintenance prévoyant le remplacement • Mise en place d’enregistrements multiples sur supports différents; automatique (système RAID, logiciel de sauvegarde …) ou manuelle (clé USB, support amovible etc …). • Procédure de reconstruction des postes de travail par clonage (pour erreurs « logicielles » ) • Mise en place d’une stratégie de contrôle d’accès aux ressources (logicielles et données) par identifiant et mot de passe. • Elaboration de profil utilisateur (déterminant les droits de chacun) • Limitation de la zone de couverture du réseau WIFI • Sécurisation du réseau WIFI (SSID) • Mise en place d’une véritable politique de « prudence » (contrôle des supports amovibles, des fichiers reçus ou téléchargés etc … • Mise en place et activation de logiciels de protection / détection des malwares (antivirus, pare feu et solutions complètes de protection contre les malwares)

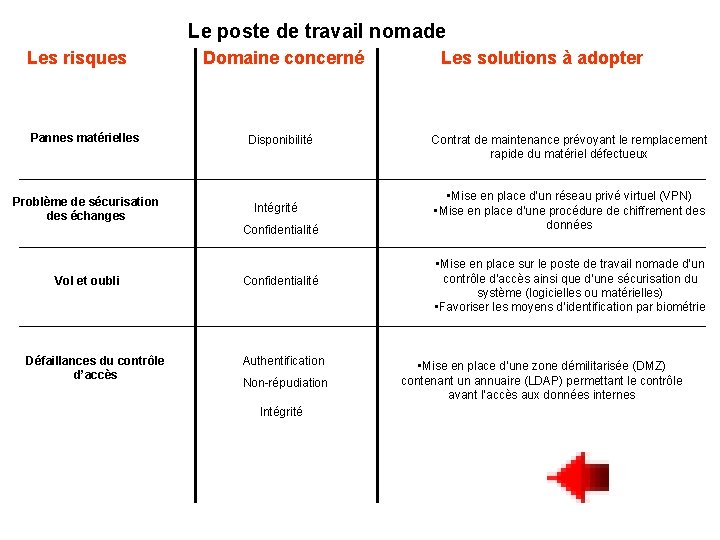

Le poste de travail nomade Les risques Pannes matérielles Problème de sécurisation des échanges Domaine concerné Disponibilité Intégrité Confidentialité Vol et oubli Défaillances du contrôle d’accès Confidentialité Authentification Non-répudiation Intégrité Les solutions à adopter Contrat de maintenance prévoyant le remplacement rapide du matériel défectueux • Mise en place d’un réseau privé virtuel (VPN) • Mise en place d’une procédure de chiffrement des données • Mise en place sur le poste de travail nomade d’un contrôle d’accès ainsi que d’une sécurisation du système (logicielles ou matérielles) • Favoriser les moyens d’identification par biométrie • Mise en place d’une zone démilitarisée (DMZ) contenant un annuaire (LDAP) permettant le contrôle avant l’accès aux données internes

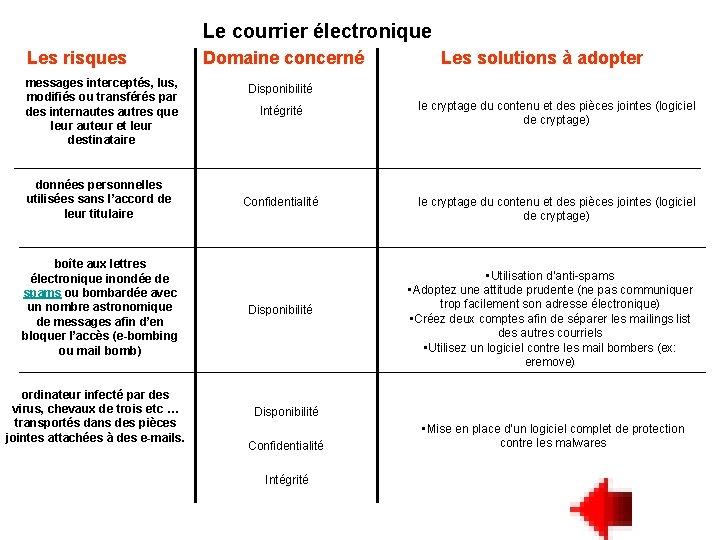

Le courrier électronique Les risques messages interceptés, lus, modifiés ou transférés par des internautes autres que leur auteur et leur destinataire données personnelles utilisées sans l’accord de leur titulaire boîte aux lettres électronique inondée de spams ou bombardée avec un nombre astronomique de messages afin d’en bloquer l’accès (e-bombing ou mail bomb) ordinateur infecté par des virus, chevaux de trois etc … transportés dans des pièces jointes attachées à des e-mails. Domaine concerné Les solutions à adopter Disponibilité Intégrité le cryptage du contenu et des pièces jointes (logiciel de cryptage) Confidentialité le cryptage du contenu et des pièces jointes (logiciel de cryptage) Disponibilité • Utilisation d’anti-spams • Adoptez une attitude prudente (ne pas communiquer trop facilement son adresse électronique) • Créez deux comptes afin de séparer les mailings list des autres courriels • Utilisez un logiciel contre les mail bombers (ex: eremove) Disponibilité Confidentialité Intégrité • Mise en place d’un logiciel complet de protection contre les malwares

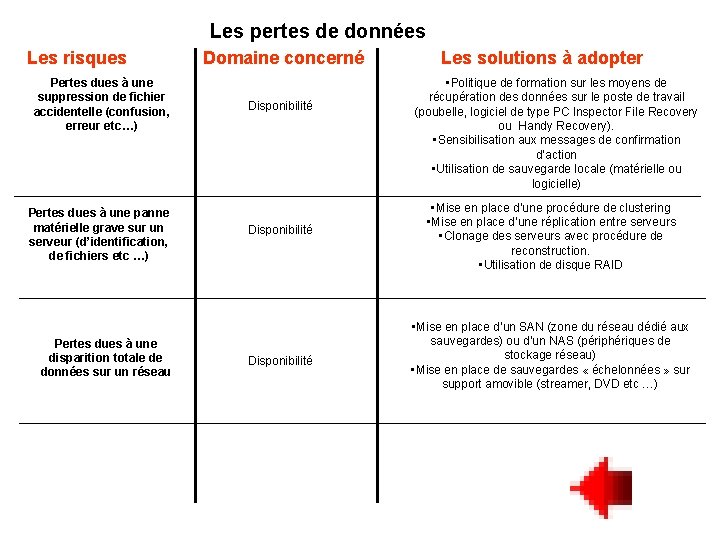

Les pertes de données Les risques Pertes dues à une suppression de fichier accidentelle (confusion, erreur etc…) Pertes dues à une panne matérielle grave sur un serveur (d’identification, de fichiers etc …) Pertes dues à une disparition totale de données sur un réseau Domaine concerné Disponibilité Les solutions à adopter • Politique de formation sur les moyens de récupération des données sur le poste de travail (poubelle, logiciel de type PC Inspector File Recovery ou Handy Recovery). • Sensibilisation aux messages de confirmation d’action • Utilisation de sauvegarde locale (matérielle ou logicielle) Disponibilité • Mise en place d’une procédure de clustering • Mise en place d’une réplication entre serveurs • Clonage des serveurs avec procédure de reconstruction. • Utilisation de disque RAID Disponibilité • Mise en place d’un SAN (zone du réseau dédié aux sauvegardes) ou d’un NAS (périphériques de stockage réseau) • Mise en place de sauvegardes « échelonnées » sur support amovible (streamer, DVD etc …)

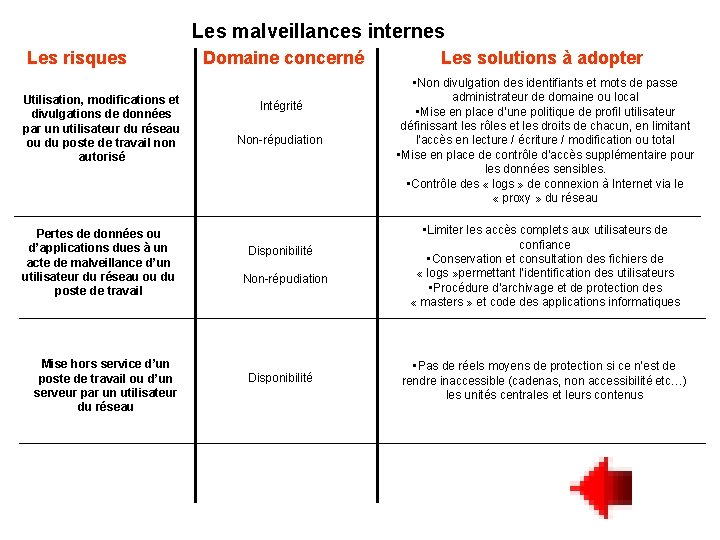

Les malveillances internes Les risques Utilisation, modifications et divulgations de données par un utilisateur du réseau ou du poste de travail non autorisé Pertes de données ou d’applications dues à un acte de malveillance d’un utilisateur du réseau ou du poste de travail Mise hors service d’un poste de travail ou d’un serveur par un utilisateur du réseau Domaine concerné Intégrité Non-répudiation Disponibilité Les solutions à adopter • Non divulgation des identifiants et mots de passe administrateur de domaine ou local • Mise en place d’une politique de profil utilisateur définissant les rôles et les droits de chacun, en limitant l’accès en lecture / écriture / modification ou total • Mise en place de contrôle d’accès supplémentaire pour les données sensibles. • Contrôle des « logs » de connexion à Internet via le « proxy » du réseau • Limiter les accès complets aux utilisateurs de confiance • Conservation et consultation des fichiers de « logs » permettant l’identification des utilisateurs • Procédure d’archivage et de protection des « masters » et code des applications informatiques • Pas de réels moyens de protection si ce n’est de rendre inaccessible (cadenas, non accessibilité etc…) les unités centrales et leurs contenus

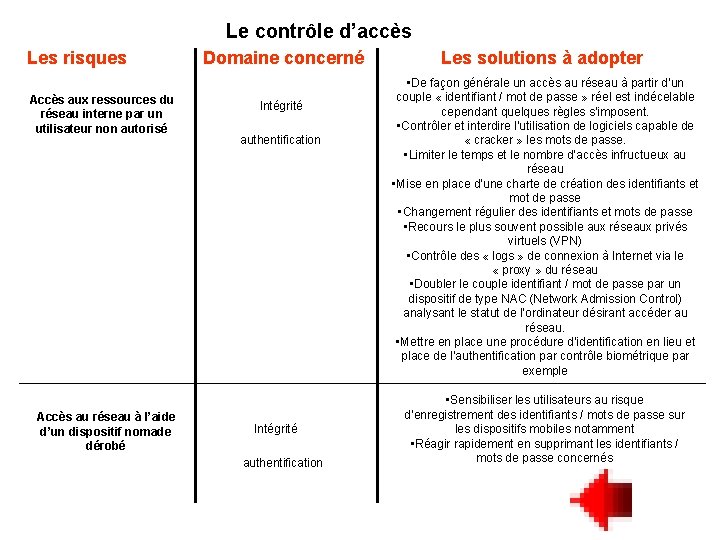

Le contrôle d’accès Les risques Accès aux ressources du réseau interne par un utilisateur non autorisé Accès au réseau à l’aide d’un dispositif nomade dérobé Domaine concerné Intégrité authentification Les solutions à adopter • De façon générale un accès au réseau à partir d’un couple « identifiant / mot de passe » réel est indécelable cependant quelques règles s’imposent. • Contrôler et interdire l’utilisation de logiciels capable de « cracker » les mots de passe. • Limiter le temps et le nombre d’accès infructueux au réseau • Mise en place d’une charte de création des identifiants et mot de passe • Changement régulier des identifiants et mots de passe • Recours le plus souvent possible aux réseaux privés virtuels (VPN) • Contrôle des « logs » de connexion à Internet via le « proxy » du réseau • Doubler le couple identifiant / mot de passe par un dispositif de type NAC (Network Admission Control) analysant le statut de l’ordinateur désirant accéder au réseau. • Mettre en place une procédure d’identification en lieu et place de l’authentification par contrôle biométrique par exemple • Sensibiliser les utilisateurs au risque d’enregistrement des identifiants / mots de passe sur les dispositifs mobiles notamment • Réagir rapidement en supprimant les identifiants / mots de passe concernés

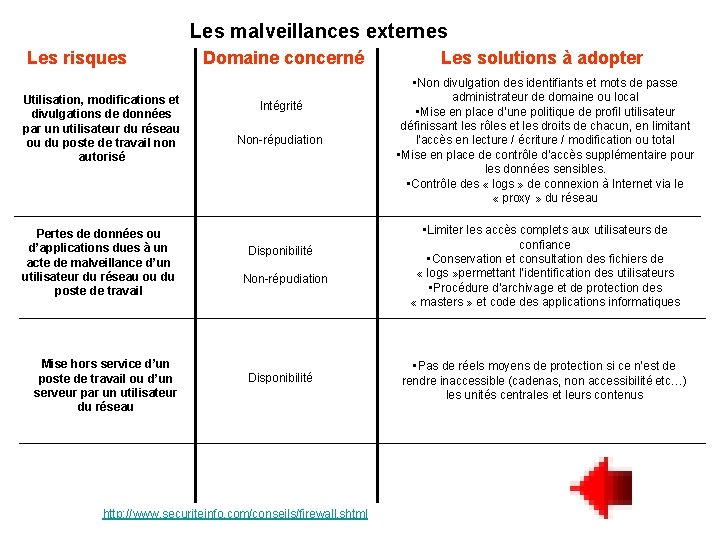

Les malveillances externes Les risques Utilisation, modifications et divulgations de données par un utilisateur du réseau ou du poste de travail non autorisé Pertes de données ou d’applications dues à un acte de malveillance d’un utilisateur du réseau ou du poste de travail Mise hors service d’un poste de travail ou d’un serveur par un utilisateur du réseau Domaine concerné Intégrité Non-répudiation Disponibilité http: //www. securiteinfo. com/conseils/firewall. shtml Les solutions à adopter • Non divulgation des identifiants et mots de passe administrateur de domaine ou local • Mise en place d’une politique de profil utilisateur définissant les rôles et les droits de chacun, en limitant l’accès en lecture / écriture / modification ou total • Mise en place de contrôle d’accès supplémentaire pour les données sensibles. • Contrôle des « logs » de connexion à Internet via le « proxy » du réseau • Limiter les accès complets aux utilisateurs de confiance • Conservation et consultation des fichiers de « logs » permettant l’identification des utilisateurs • Procédure d’archivage et de protection des « masters » et code des applications informatiques • Pas de réels moyens de protection si ce n’est de rendre inaccessible (cadenas, non accessibilité etc…) les unités centrales et leurs contenus

- Slides: 9