PublicKey Infrastructures Software Engineering Lab 1 Overview Multiple

Public-Key Infrastructures 박사과정 : 장수진 석사과정 : 고정호 김경렬 김경태 유형준 Software Engineering Lab 1

Overview • Multiple certification authority의 관계 구조 • way to associate different certification policies or practies with different certification paths • name constraint에 대한 concept • 인증 경로들의 find and validate 방법 • certificate management protocol • 공개키 기반구조에 대한 법률에 대한 최근 변동 • SET와 Defense Infrastructure 2

Requirements : 공개키 기반구조는 광범위한 범위의 전자 상거래를 위하여 필요 – 1. Scalability – 2. Support for multiple applications – 3. Interoperability of separately-administered infrastructures – 4. Support for multiple policies – 5. Simple risk management – 6. Limitation of certification authority liability – 7. Standards 3

Certification Authority Interrelationship Structure • General Hierarchical Structure with Additional Links • Top-down Hierarchical Structure • Privacy Enhanced Mail Infrastructure • Forest of Hierarchies • PGP’s Web of Trust • Progressive-Constraint Trust Model • Multiply-Signed Certificates 4

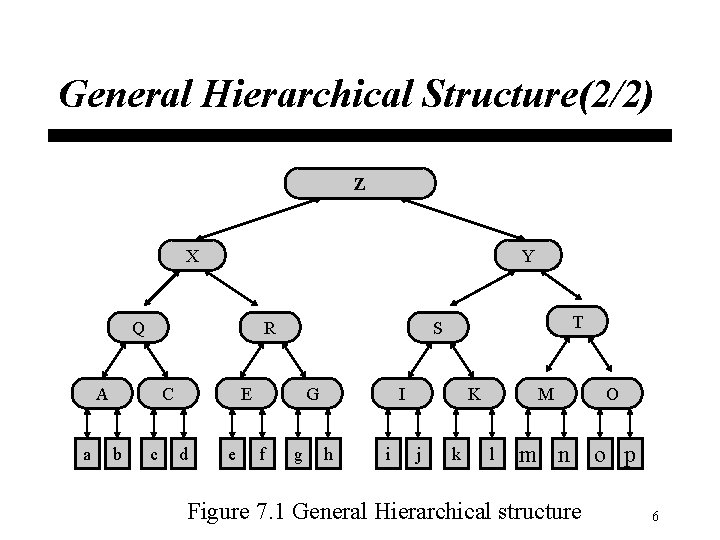

General Hierarchical Structure(2/2) Z X Y Q R A a C b c E d e G f T S g I h i K j k l M O m n o p Figure 7. 1 General Hierarchical structure 6

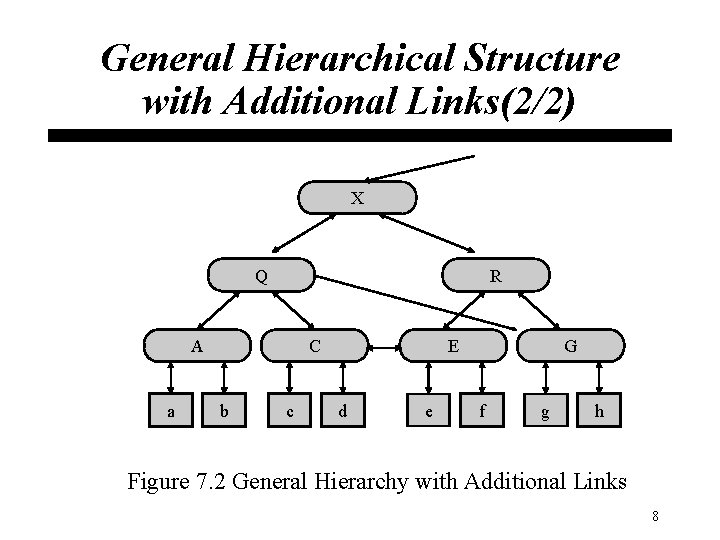

General Hierarchical Structure with Additional Links(2/2) X Q R A a C b c E d e G f g h Figure 7. 2 General Hierarchy with Additional Links 8

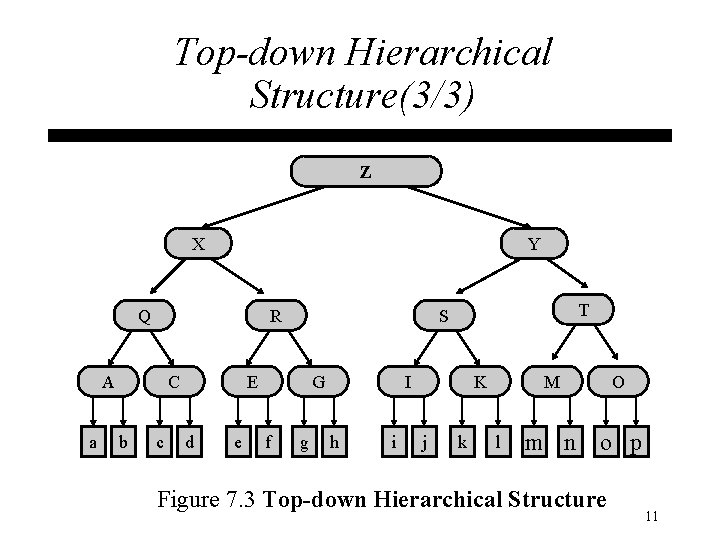

Top-down Hierarchical Structure(3/3) Z X Y Q R A a C b c E d e G f T S g I h i K j k l M O m n o p Figure 7. 3 Top-down Hierarchical Structure 11

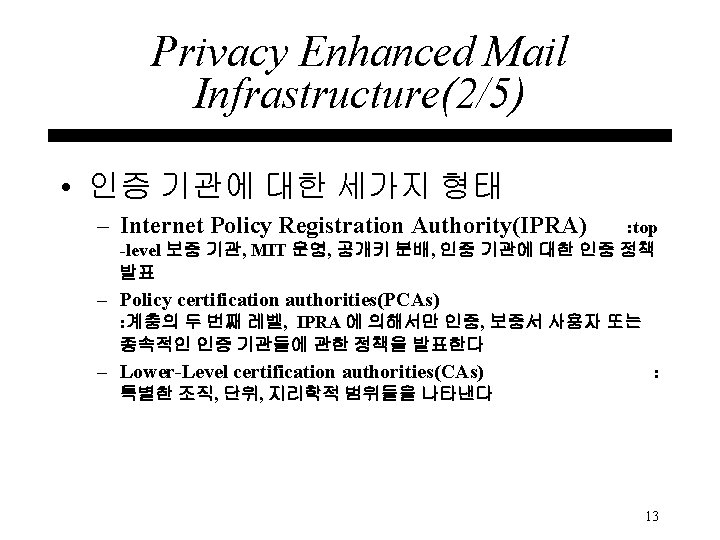

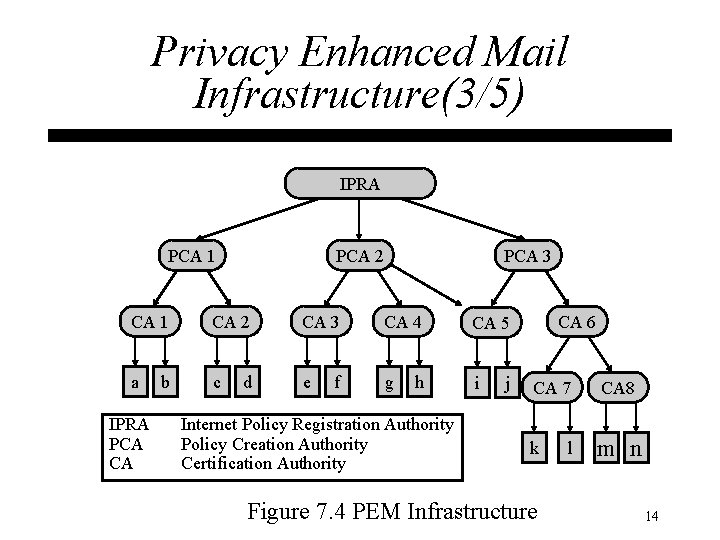

Privacy Enhanced Mail Infrastructure(3/5) IPRA PCA 1 PCA 2 PCA 3 CA 1 CA 2 CA 3 CA 4 CA 5 a c e g i IPRA PCA CA b d f h Internet Policy Registration Authority Policy Creation Authority Certification Authority j CA 6 CA 7 CA 8 k m n Figure 7. 4 PEM Infrastructure l 14

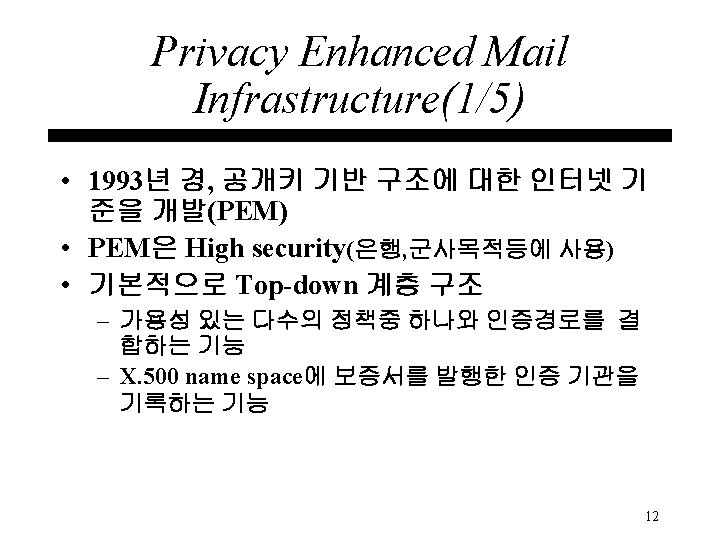

Privacy Enhanced Mail Infrastructure(4/5) • PEM 명세서 – organizational certification authority : 회사, 정부기관, 교육기관에 고용된 사람이나 학생 – residential certification authority : 지리적인 주소를 기초로 하여 보증서 발행 – PERSONA certification authority : 신분을 숨기고자 하는사용자를 위하여 설계 15

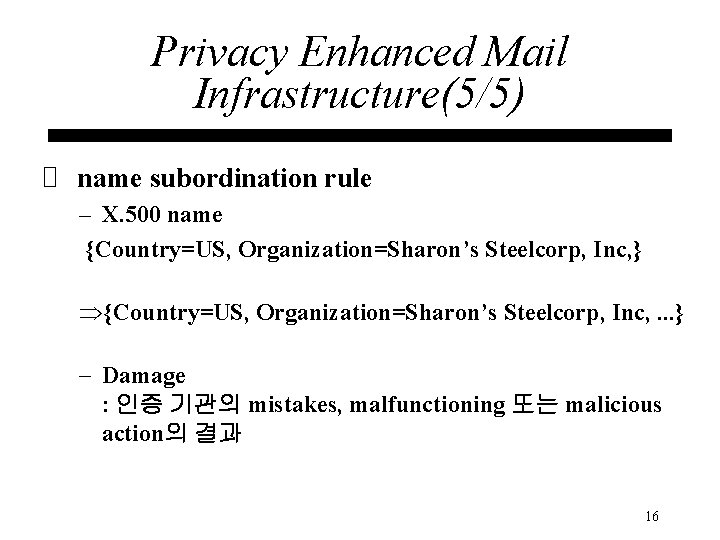

Privacy Enhanced Mail Infrastructure(5/5) name subordination rule – X. 500 name {Country=US, Organization=Sharon’s Steelcorp, Inc, } Þ{Country=US, Organization=Sharon’s Steelcorp, Inc, . . . } - Damage : 인증 기관의 mistakes, malfunctioning 또는 malicious action의 결과 16

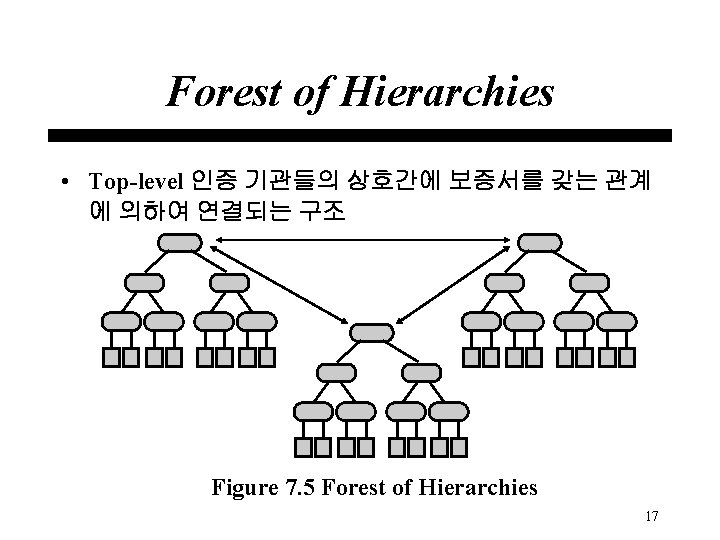

Forest of Hierarchies • Top-level 인증 기관들의 상호간에 보증서를 갖는 관계 에 의하여 연결되는 구조 Figure 7. 5 Forest of Hierarchies 17

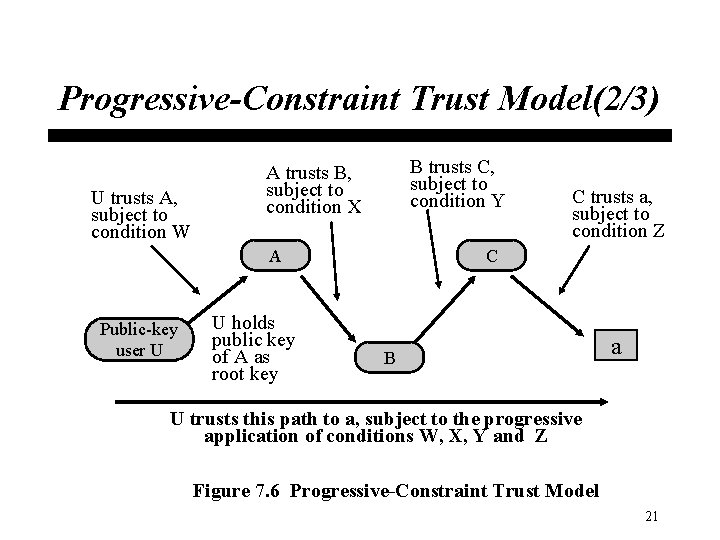

Progressive-Constraint Trust Model(2/3) U trusts A, subject to condition W B trusts C, subject to condition Y A trusts B, subject to condition X A Public-key user U U holds public key of A as root key C trusts a, subject to condition Z C B a U trusts this path to a, subject to the progressive application of conditions W, X, Y and Z Figure 7. 6 Progressive-Constraint Trust Model 21

The Certificate Policy Concept • Certificate policy : A named set of rules that indicates the applicability of a certificate to a particular community and/or class of application with common security requirements. – Ex) CA는 제품의 상거래를 위해 주어진 가격의 범위 내에서 전자적인 자료교환을 인증 • • 발급자와 사용자가 certificate policy 인식 object identifier로 등록, 할당 등록된 object는 statement로 발급 object identifier 전달은 statement 참조로 25

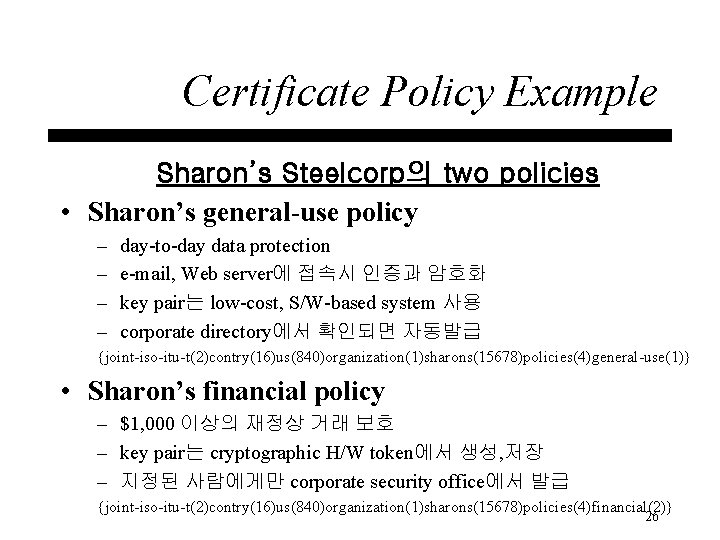

Certificate Policy Example Sharon’s Steelcorp의 two policies • Sharon’s general-use policy – – day-to-day data protection e-mail, Web server에 접속시 인증과 암호화 key pair는 low-cost, S/W-based system 사용 corporate directory에서 확인되면 자동발급 {joint-iso-itu-t(2)contry(16)us(840)organization(1)sharons(15678)policies(4)general-use(1)} • Sharon’s financial policy – $1, 000 이상의 재정상 거래 보호 – key pair는 cryptographic H/W token에서 생성, 저장 – 지정된 사람에게만 corporate security office에서 발급 {joint-iso-itu-t(2)contry(16)us(840)organization(1)sharons(15678)policies(4)financial(2)} 26

Certificate Policies Extension • certificate policy의 reference를 위해 X. 509 v 3에 서 정의 • non-critical – CA의 적용 가능한 certificate policies list – 단지 policy에 따라 사용제한을 받지 않도록 한다. Ex) staff : sharon’s general-use policy를 위한 object identifier 포함 management staff : sharon’s general-use and sharon’s financial policy 모 두를 위한 object identifier 발급 – Application에 의한 사용을 목적으로 설계 Ex) e-mail, Web server, financial application 27

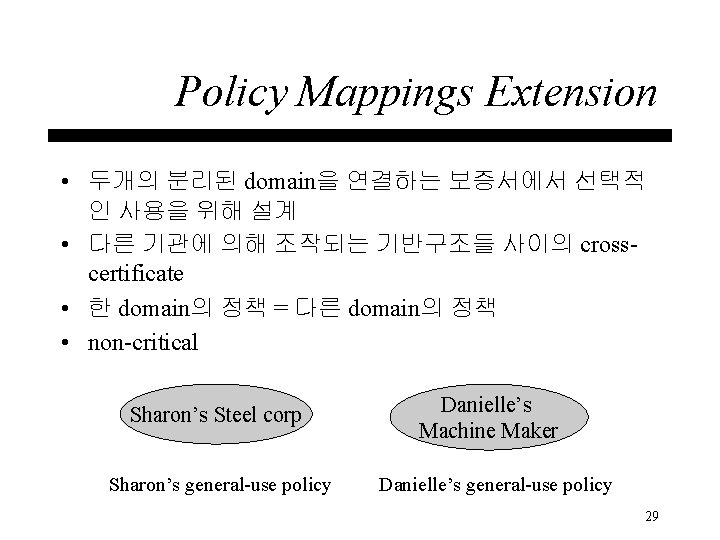

Policy Mappings Extension • 두개의 분리된 domain을 연결하는 보증서에서 선택적 인 사용을 위해 설계 • 다른 기관에 의해 조작되는 기반구조들 사이의 crosscertificate • 한 domain의 정책 = 다른 domain의 정책 • non-critical Sharon’s Steel corp Sharon’s general-use policy Danielle’s Machine Maker Danielle’s general-use policy 29

Policy Constraints Extension • Require Explicit Policy indicator – 인증경로에 수용가능한 policy identifier가 모든 보증서에 존재 함을 알리기 위해 사용 • Inhibit Policy Mapping indicator – 나머지 인증경로에서 허가되지 않은 polish mapping을 규정 – 외부 조직의 CA를 통한 보증서에서 기록 30

Contents of a Certificate Policy • • Community and applicability restrictions Identification and authentication policy Key management policy Operational policy Local security policy Legal provisions Policy administration 31

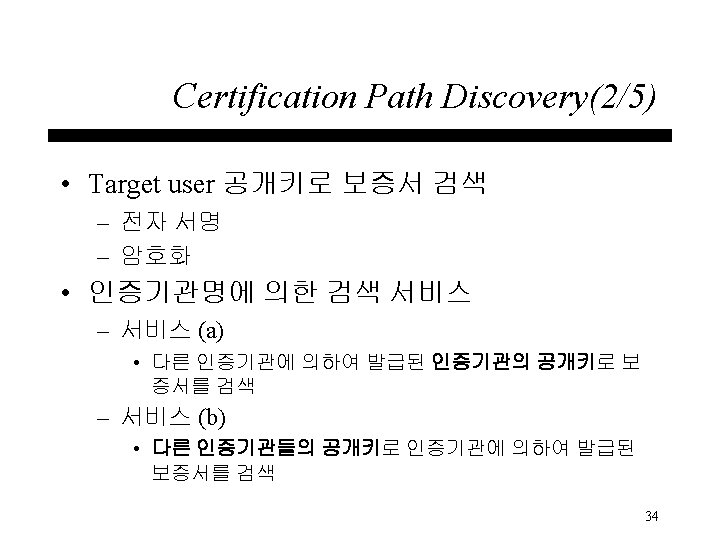

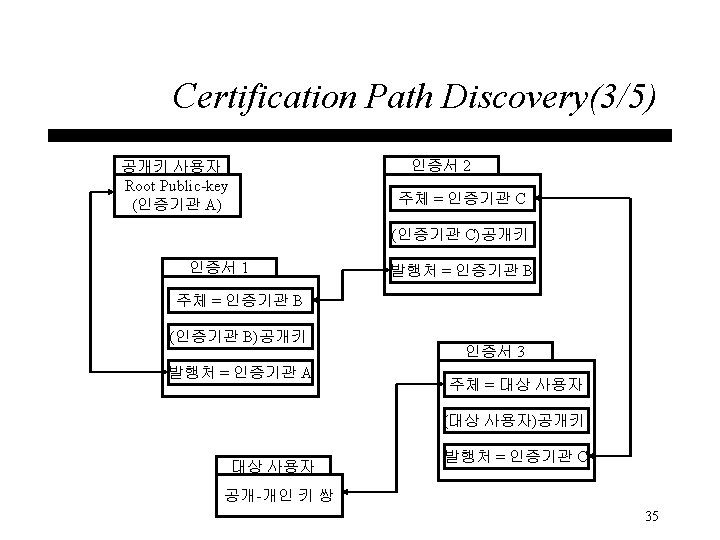

Certification Path Discovery & Validation • Large-scale public-key systems – 적당한 인증 경로를 찾는 방법 – 발견된 인증 경로를 검증하는 방법 • task 분할 용이 – certification path discovery • security-critical function이 없음 – certification path validation • security-critical function이 있음 32

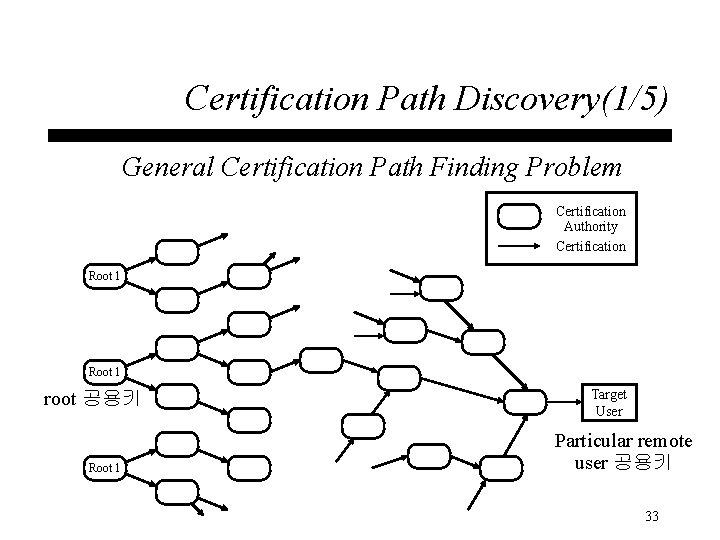

Certification Path Discovery(1/5) General Certification Path Finding Problem Certification Authority Certification Root 1 root 공용키 Root 1 Target User Particular remote user 공용키 33

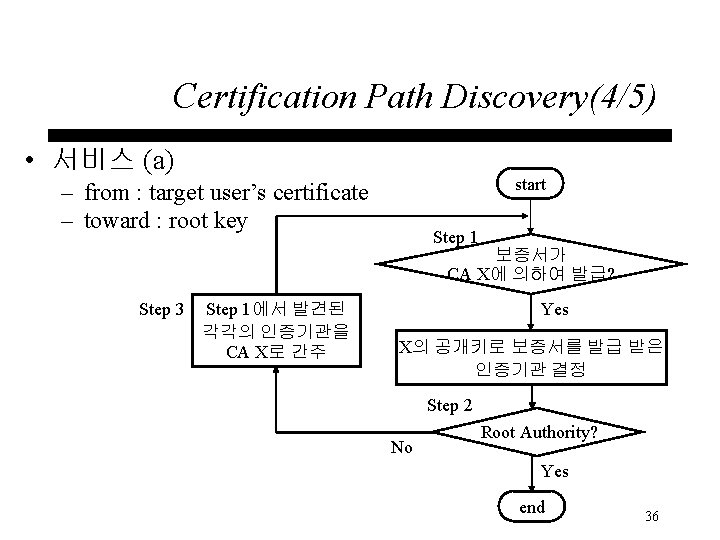

Certification Path Discovery(4/5) • 서비스 (a) start – from : target user’s certificate – toward : root key Step 1 보증서가 CA X에 의하여 발급? Step 3 Step 1에서 발견된 각각의 인증기관을 CA X로 간주 Yes X의 공개키로 보증서를 발급 받은 인증기관 결정 Step 2 No Root Authority? Yes end 36

Certification Path Discovery(5/5) • 서비스 (a) & (b) – 유연성 – X. 500 or other directory technology • a set of reverse certificates • a set of forward certificates – X. 509 certificates의 extension fields • IETF PKIX group • 포인터(웹 URLs) – CA의 구조 : hierarchy • top-down hierarchy – 각 end-entity에는 오직 하나의 경로만 존재 – 경로 쉽게 찾음 37

Certification Path Validation(1/2) • Action – – – 전자 서명을 검증 보증서내의 names와 certification path와 일치하는가? 유효기간이 정확한가? 각각의 certificate가 취소되었는가? 요구된 certificate policies가 보증서에 나타나 있는가? Basic constraints와 name constraints가 따르는가? 38

Certificate Management Protocols • Public-key infrastructure의 표준은 필요 불가결 – public-key products의 다양한 공급자 – public-key technology의 advantages • 다양한 public-key infrastructure product vendors – 그들 자신만의 독자적인 protocol 구현 • 보증서 발행을 요구 • 보증서 폐지를 요구 • cross-certification을 제정 • 표준화 활동 시작 – Internet community에서 제정 – U. S. Federal Government 40

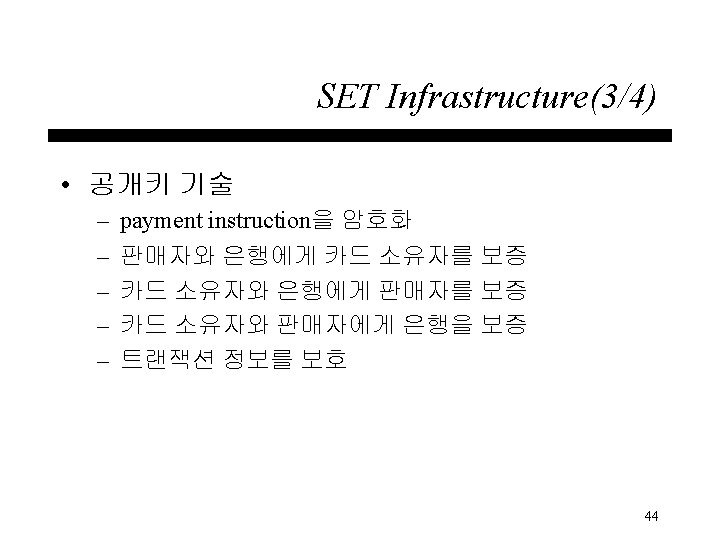

Case Studies • SET Infrastructure – Visa & Master. Card – 인터넷 기반 전자 쇼핑 부문에서 카드 지불 지원 • Do. D MISSI Infrastructure – U. S. National Security Agency(NSA : 국가 보안국) – MISSI program하에서 공개키 infrastructure 개발 41

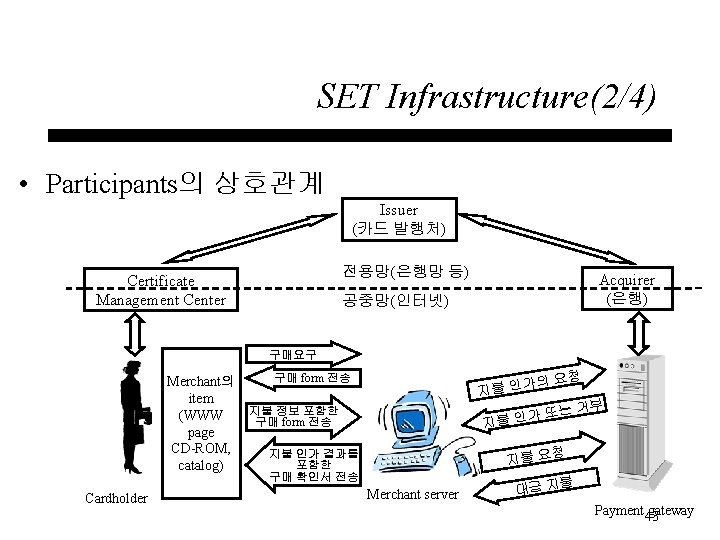

SET Infrastructure(1/4) • SET 환경의 participants – – – issuer (카드 발행처 : 은행이나 카드 회사) Cardholder (카드 소유자) Merchant (판매자) Acquirer (은행) Payment gateway (지불 게이트웨이) Certification (인증기관) 42

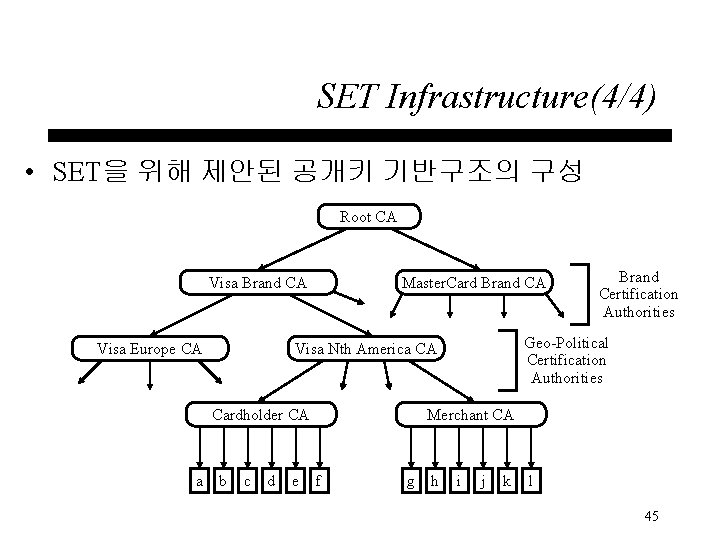

SET Infrastructure(4/4) • SET을 위해 제안된 공개키 기반구조의 구성 Root CA Visa Brand CA Visa Europe CA Master. Card Brand CA a Geo-Political Certification Authorities Visa Nth America CA Cardholder CA b c d e Brand Certification Authorities Merchant CA f g h i j k l 45

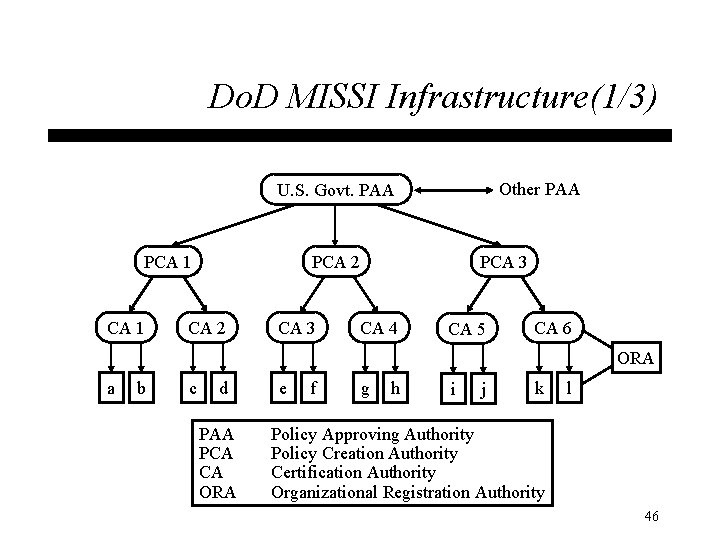

Do. D MISSI Infrastructure(1/3) Other PAA U. S. Govt. PAA PCA 1 PCA 2 CA 3 PCA 3 CA 4 CA 5 CA 6 ORA a b c d PAA PCA CA ORA e f g h i j k l Policy Approving Authority Policy Creation Authority Certification Authority Organizational Registration Authority 46

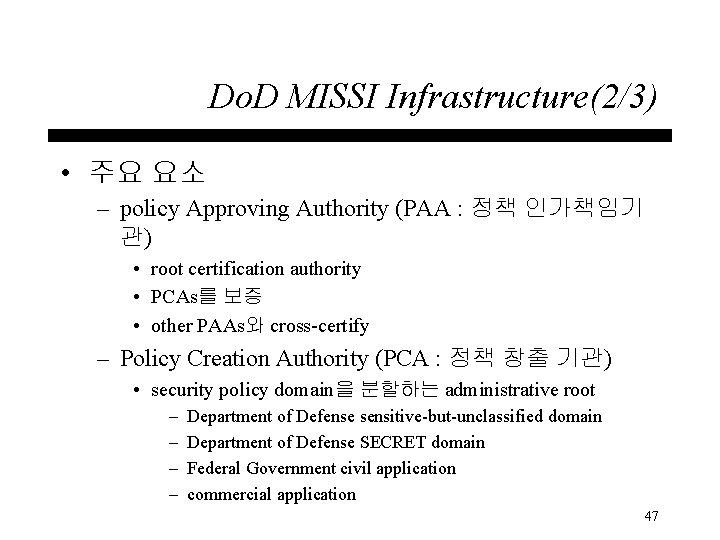

Do. D MISSI Infrastructure(2/3) • 주요 요소 – policy Approving Authority (PAA : 정책 인가책임기 관) • root certification authority • PCAs를 보증 • other PAAs와 cross-certify – Policy Creation Authority (PCA : 정책 창출 기관) • security policy domain을 분할하는 administrative root – – Department of Defense sensitive-but-unclassified domain Department of Defense SECRET domain Federal Government civil application commercial application 47

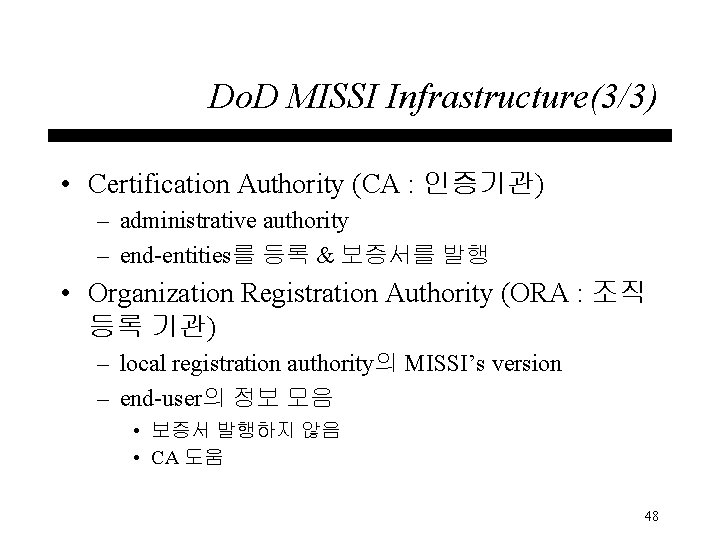

Do. D MISSI Infrastructure(3/3) • Certification Authority (CA : 인증기관) – administrative authority – end-entities를 등록 & 보증서를 발행 • Organization Registration Authority (ORA : 조직 등록 기관) – local registration authority의 MISSI’s version – end-user의 정보 모음 • 보증서 발행하지 않음 • CA 도움 48

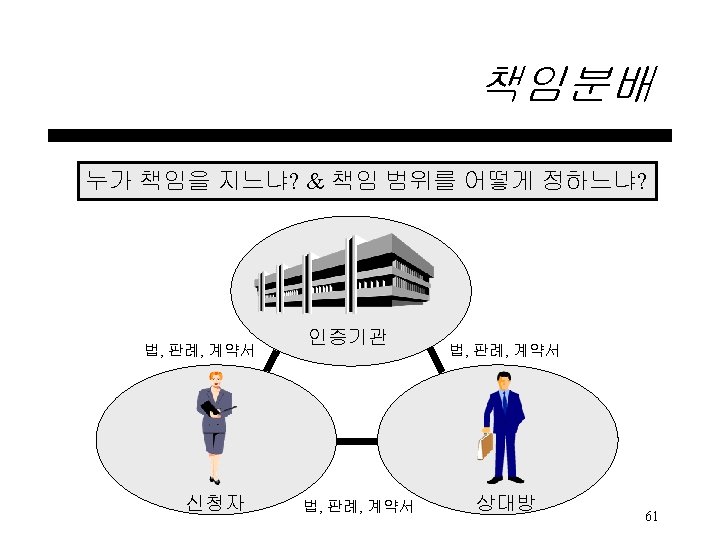

법률(Legislation) ® 디지털 서명법 ® 기술(Technology) ® 범위와 세부사항(Scope and Detail) ® 쓰기와 서명(Writings and Signatures) ® 인증기관 품질과 표준 ® 신청인 표준(Subscriber Standards) ® 책임분배(Apportionment of Liability) 49

- Slides: 64