PROYECTO DE TITULACIN PREVIO LA OBTENCIN DEL TTULO

PROYECTO DE TITULACIÓN PREVIO LA OBTENCIÓN DEL TÍTULO DE INGENIERO EN SISTEMAS E INFORMÁTICA TEMA: IMPLEMENTACIÓN DE UNA APLICACIÓN DE BUSINESS INTELLIGENCE QUE PERMITA EL ANÁLISIS DE VULNERABILIDADES PARA MITIGAR EL IMPACTO DE LOS INCIDENTES EN LA RED DE INVESTIGACIÓN CEDIA. CASO DE ESTUDIO ESPE AUTOR: REYES MENA FRANCISCO XAVIER DIRECTOR: ING. WALTER FUERTES, PHD SANGOLQUÍ, 2017 1

CONTENIDO Motivación y Contexto Objetivos Diseño de la Investigación Evaluación de Resultados Conclusiones y Recomendaciones

Antecedentes Universidad Tecnología CSIRT

Problemática CSIRT

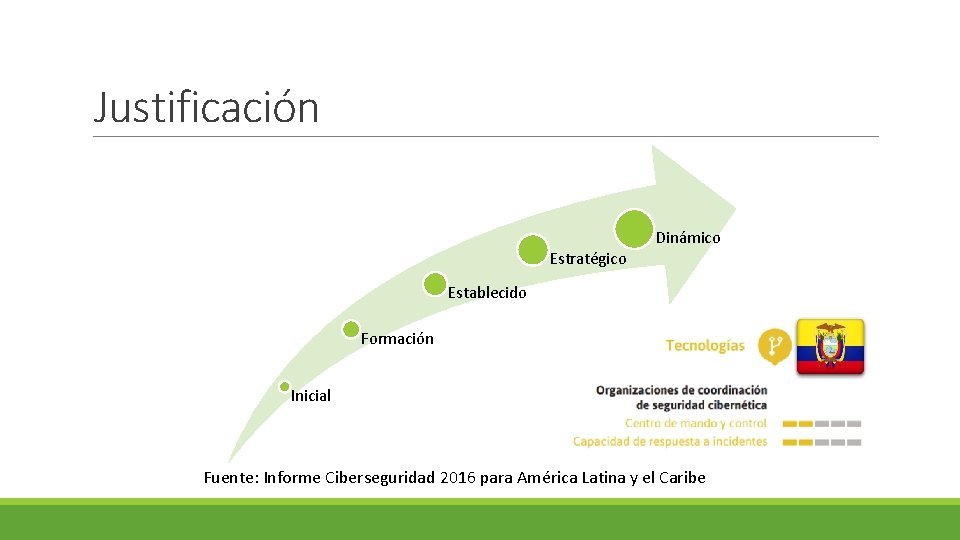

Justificación Dinámico Estratégico Establecido Formación Inicial Fuente: Informe Ciberseguridad 2016 para América Latina y el Caribe

Objetivos Objetivo General Mejorar el análisis de vulnerabilidades de las Universidades miembros de CEDIA aplicando Business Intelligence, con el fin de mitigar el impacto de los incidentes. Objetivos Específicos Realizar una evaluación cualitativa de “Passive Vulnerability Scanner” VS “Snort” analizando la funcionalidad de cada uno en un mismo escenario de prueba. Implementar una aplicación de Business Intelligence que permita la gestión de las vulnerabilidades en el CSIRT-CEDIA. Realizar pruebas, evaluación y documentación de la propuesta.

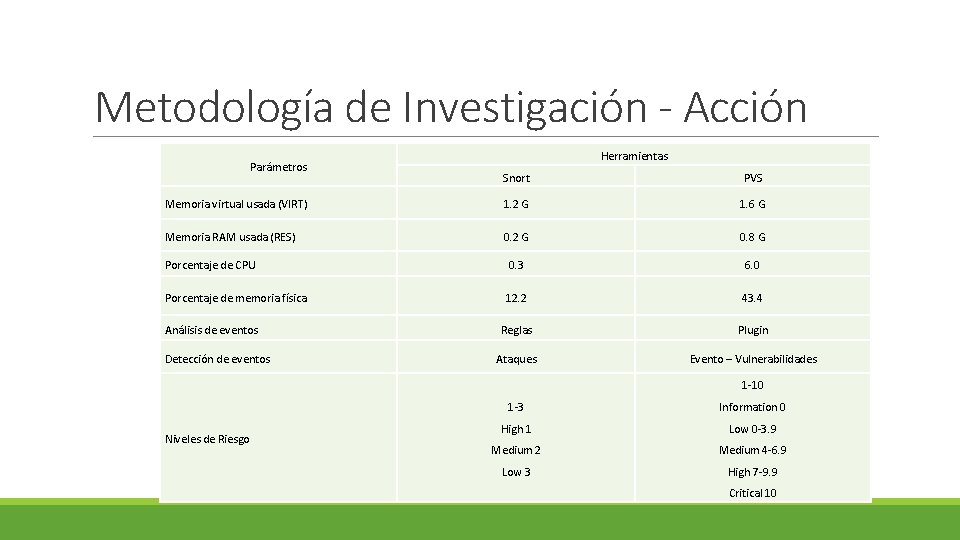

Metodología de Investigación - Acción Parámetros Herramientas Snort PVS Memoria virtual usada (VIRT) 1. 2 G 1. 6 G Memoria RAM usada (RES) 0. 2 G 0. 8 G Porcentaje de CPU 0. 3 6. 0 Porcentaje de memoria física 12. 2 43. 4 Reglas Plugin Ataques Evento – Vulnerabilidades Análisis de eventos Detección de eventos 1 -10 Niveles de Riesgo 1 -3 Information 0 High 1 Low 0 -3. 9 Medium 2 Medium 4 -6. 9 Low 3 High 7 -9. 9 Critical 10

Metodología de Investigación - Acción PASSIVE VULNERABILITY SCANNER (PVS) IDS SNORT

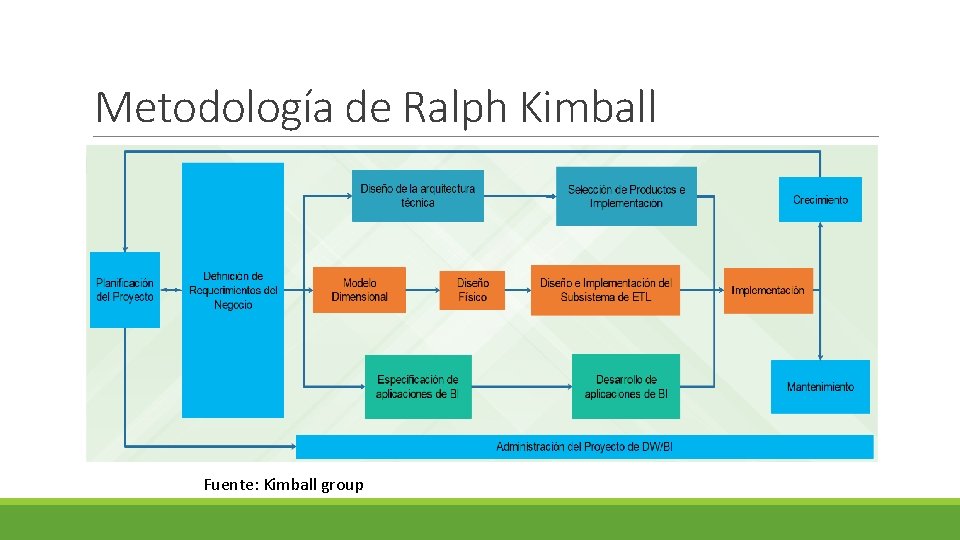

Metodología de Ralph Kimball Fuente: Kimball group

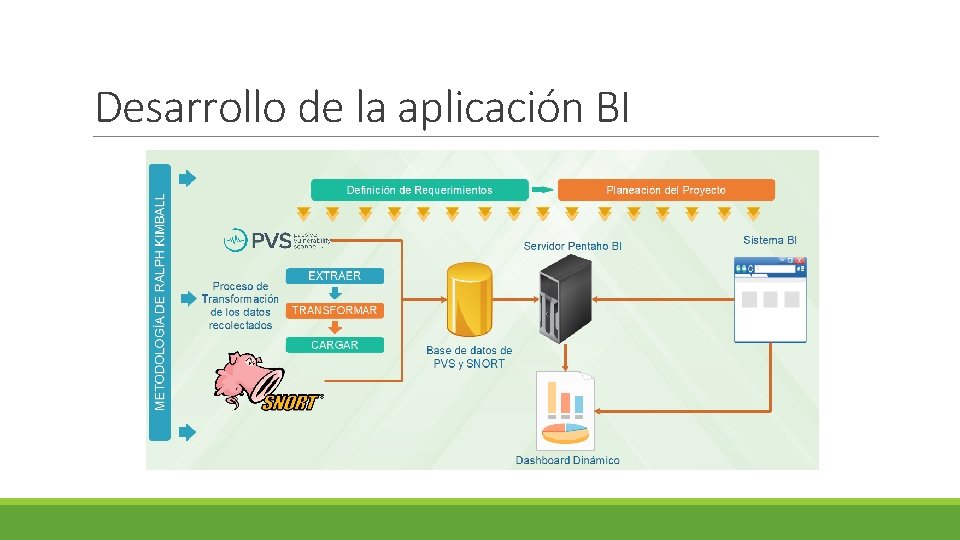

Desarrollo de la aplicación BI

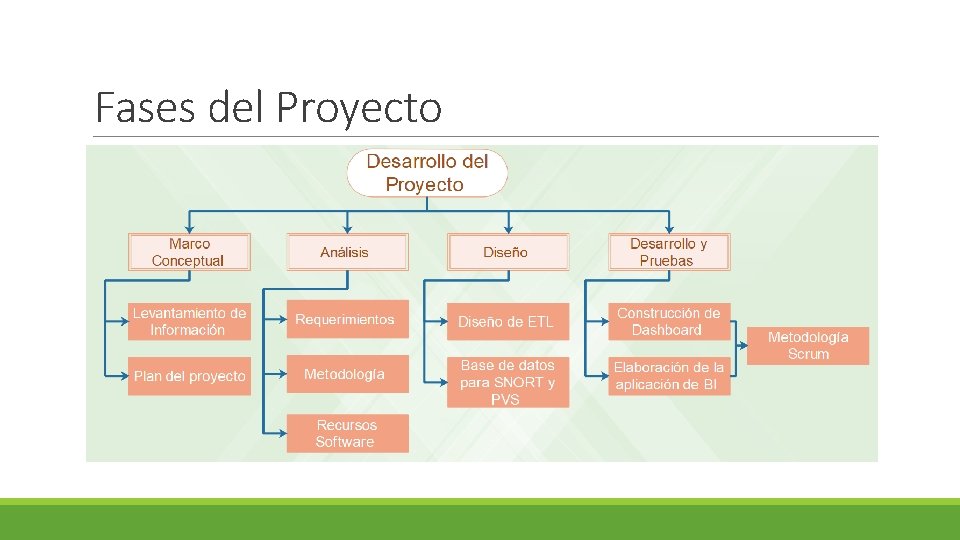

Fases del Proyecto

Requerimientos de ETL Los datos en tiempo real, se deberán actualizar automáticamente. Ante errores suscitados en los procesos ETL, este notificará del problema enviando un e-mail al Administrador del sistema. El sistema permitirá a los usuarios designar que niveles de seguridad desean registrar, tanto para Snort como para Passive Vulnerability Scanner.

Requerimientos de Sistema BI Impresión de Dashboards. Exportación a Excel de las Tablas de Dashboard Autenticación de Usuario Visualizar Dashboard PVS Visualizar Reportes Visualizar Dashboard Snort Acceder a Pentaho

Herramientas de Desarrollo Actualizador Reglas Snort Base de Datos Herramienta ETL Business Intelligence Diseño de Dashboard Diseño de Aplicación

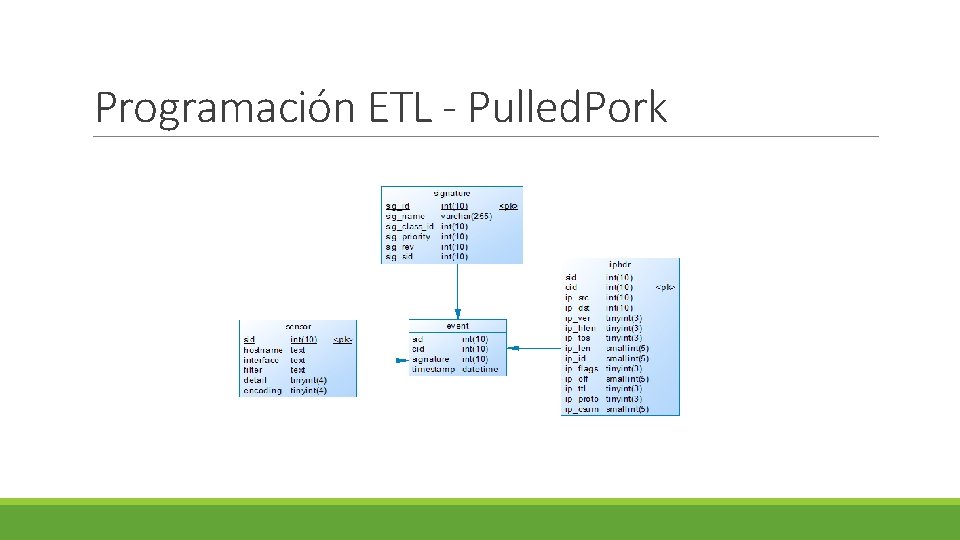

Programación ETL - Pulled. Pork

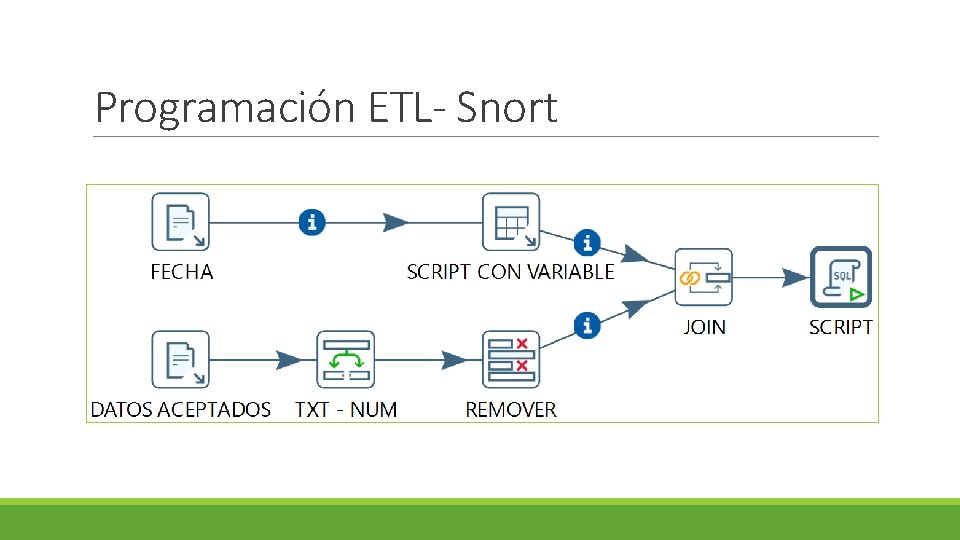

Programación ETL- Snort

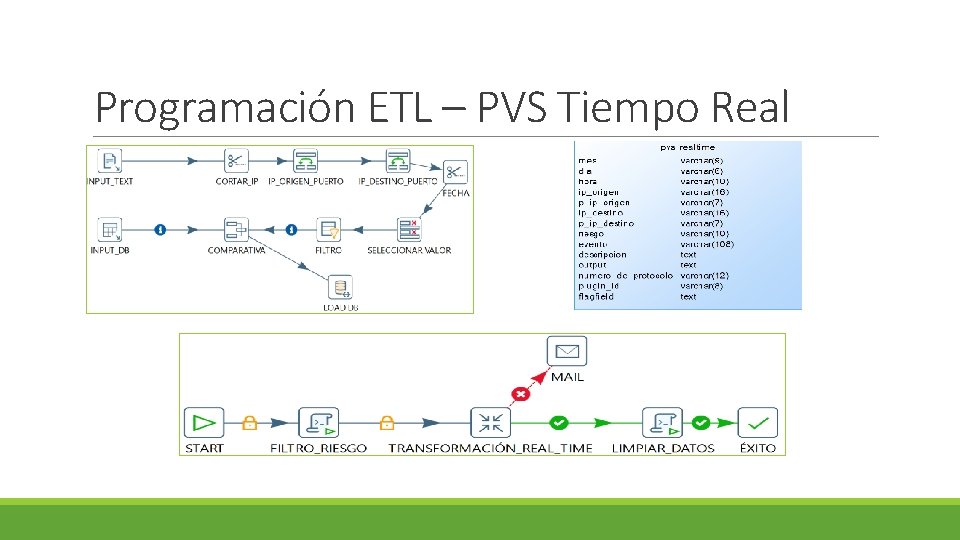

Programación ETL – PVS Tiempo Real

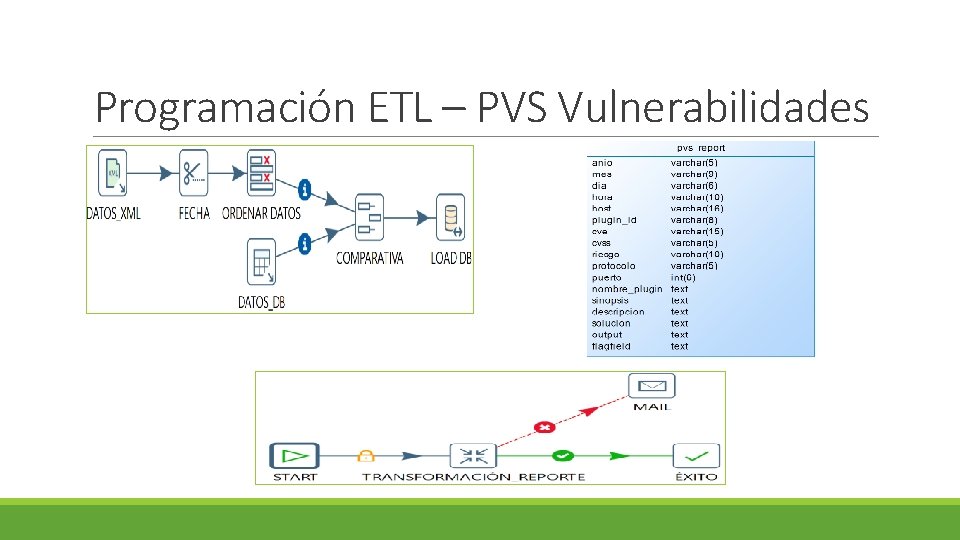

Programación ETL – PVS Vulnerabilidades

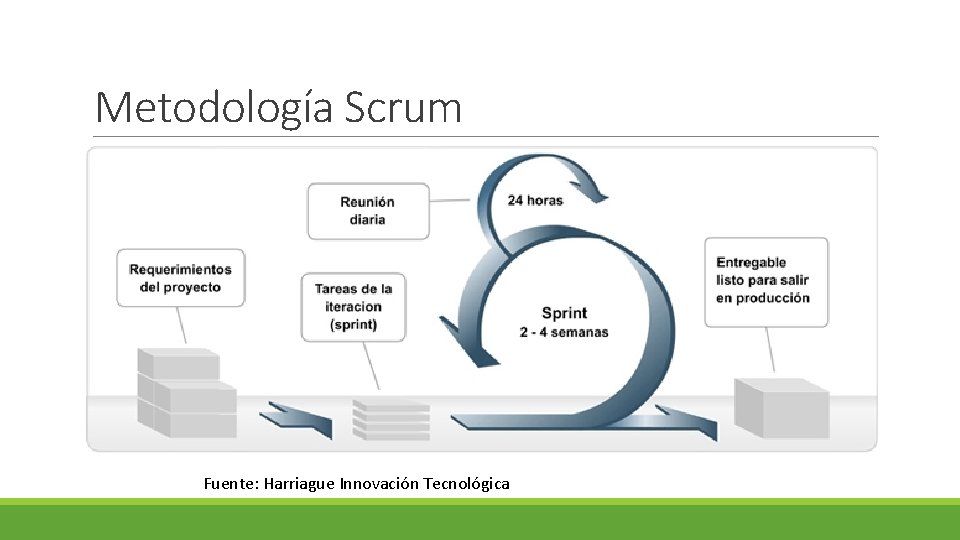

Metodología Scrum Fuente: Harriague Innovación Tecnológica

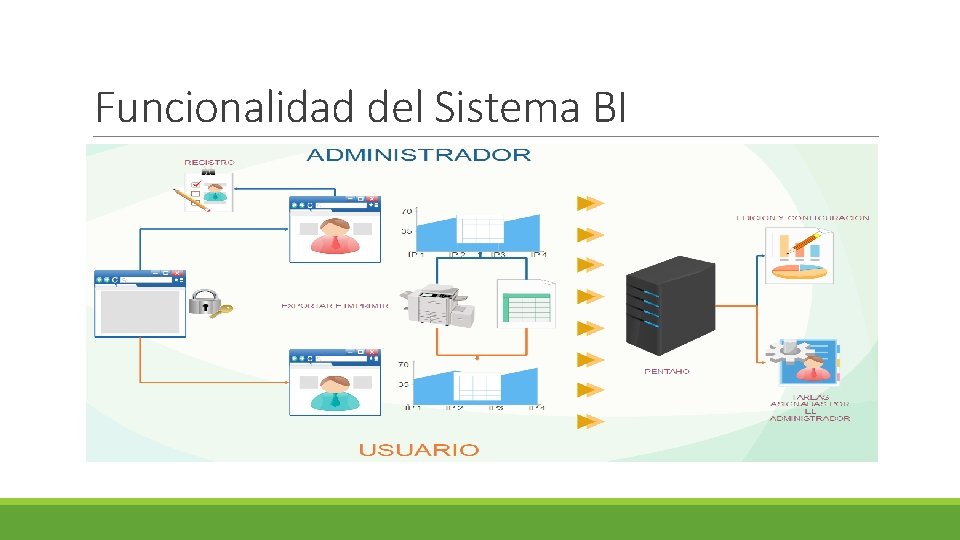

Funcionalidad del Sistema BI

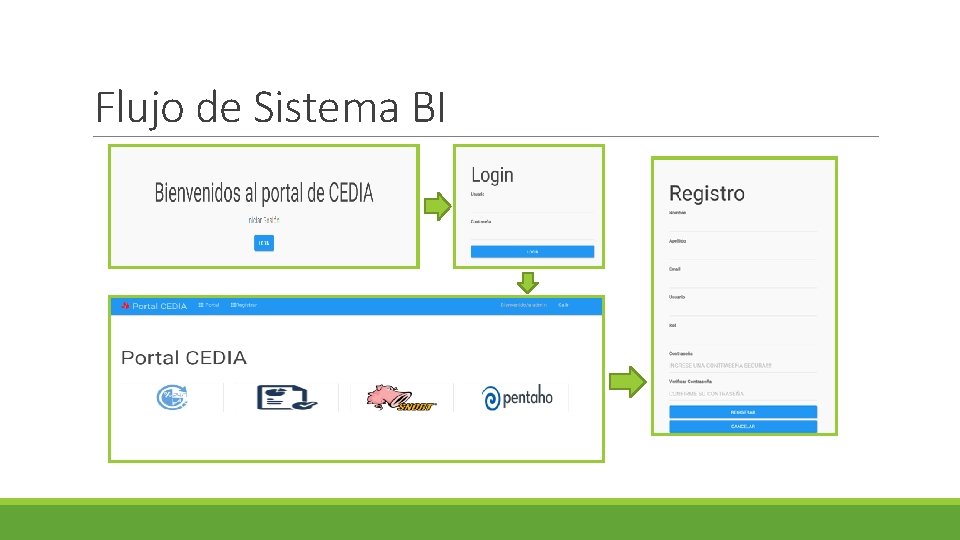

Flujo de Sistema BI

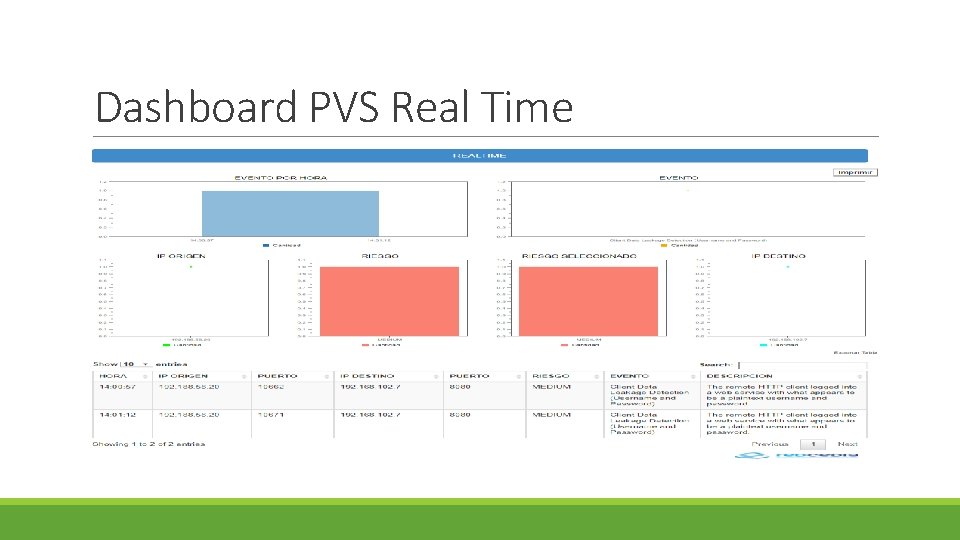

Dashboard PVS Real Time

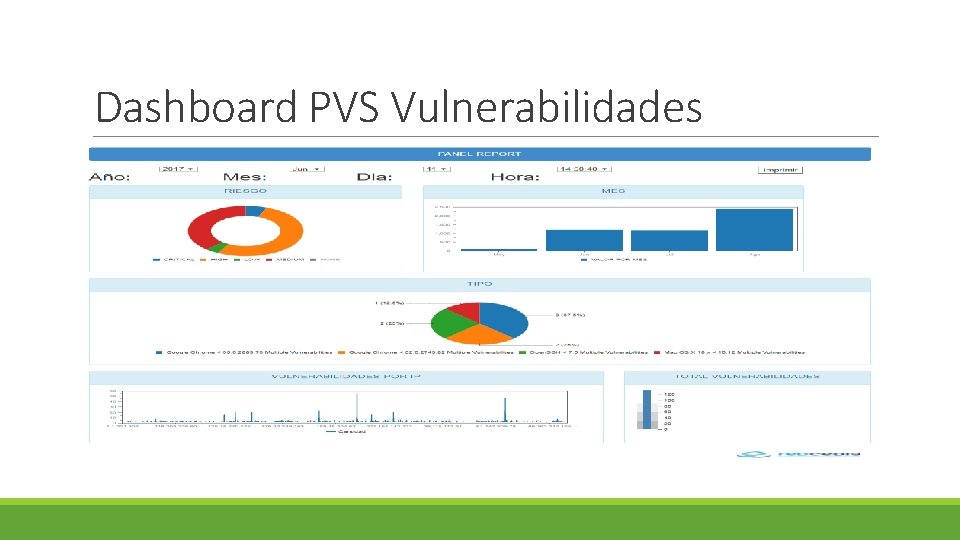

Dashboard PVS Vulnerabilidades

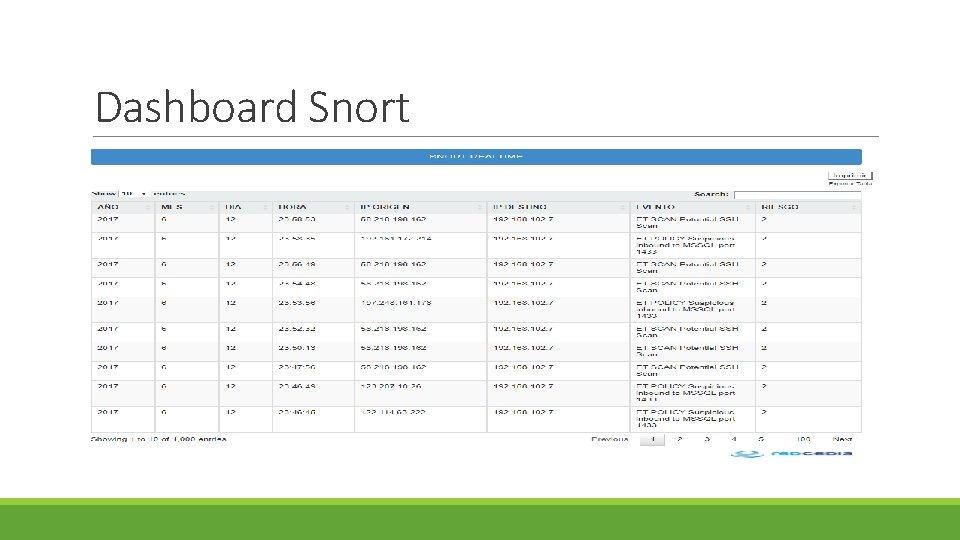

Dashboard Snort

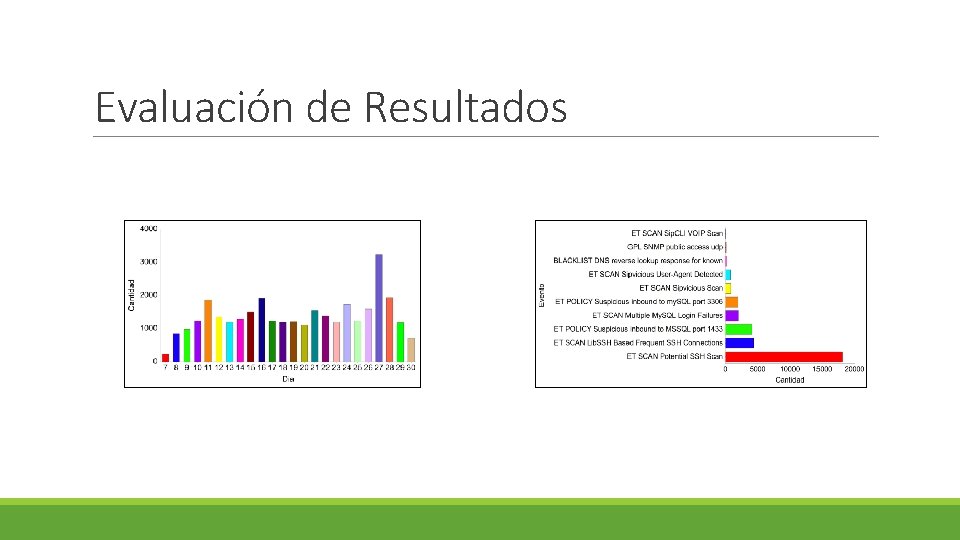

Evaluación de Resultados

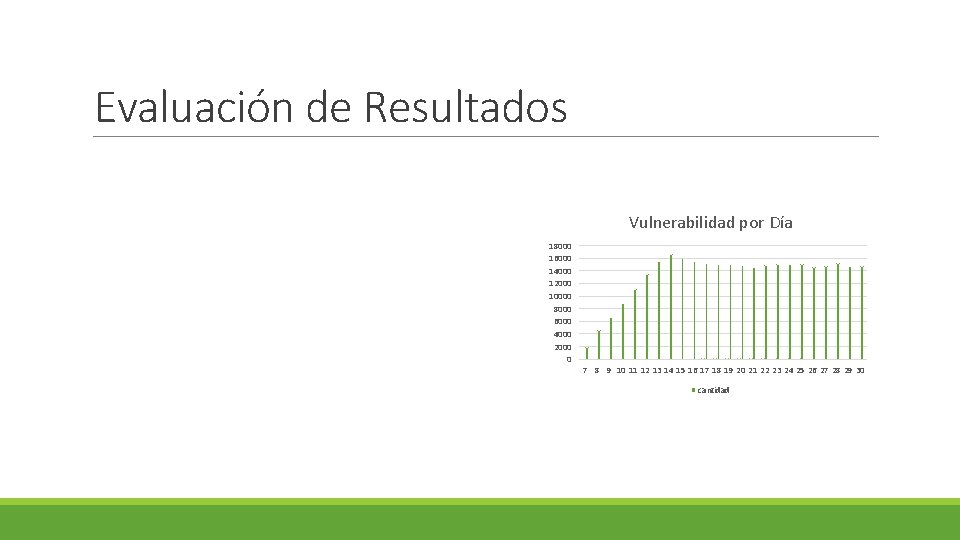

Evaluación de Resultados Vulnerabilidad por Día 18000 16000 14000 12000 10000 8000 6000 4000 2000 0 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 cantidad

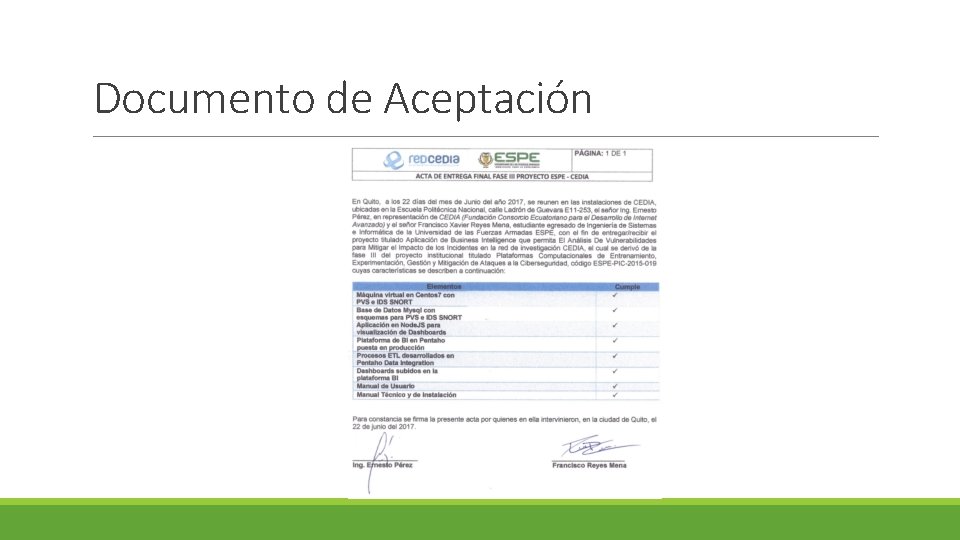

Documento de Aceptación

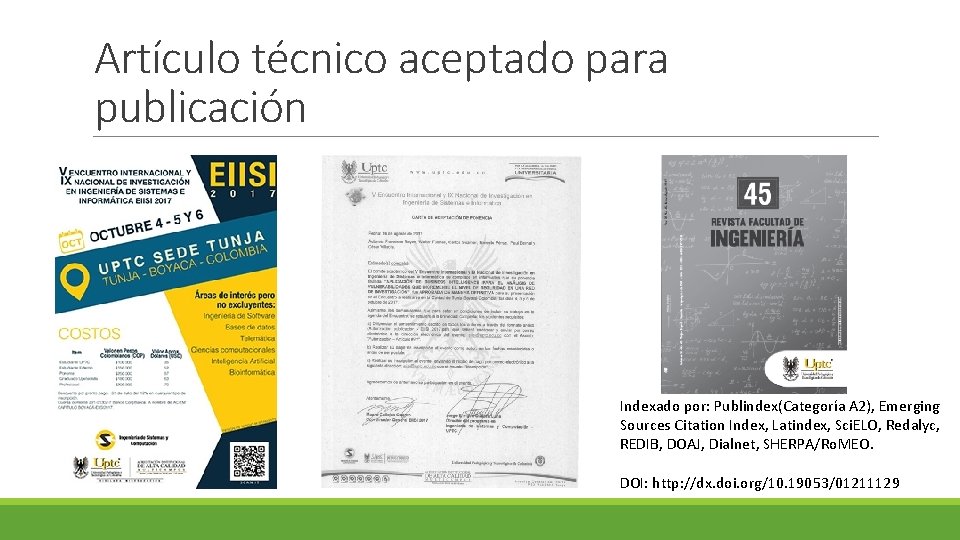

Artículo técnico aceptado para publicación Indexado por: Publindex(Categoría A 2), Emerging Sources Citation Index, Latindex, Sci. ELO, Redalyc, REDIB, DOAJ, Dialnet, SHERPA/Ro. MEO. DOI: http: //dx. doi. org/10. 19053/01211129

Conclusiones Generación de dashboard Respuesta inmediata Puesta en producción

Recomendaciones Uso total Software libre Destinar recursos Trabajo futuro

- Slides: 31