PROYECTO DE LEY SOBRE DELITOS INFORMTICOS Cifras Delitos

PROYECTO DE LEY SOBRE DELITOS INFORMÁTICOS

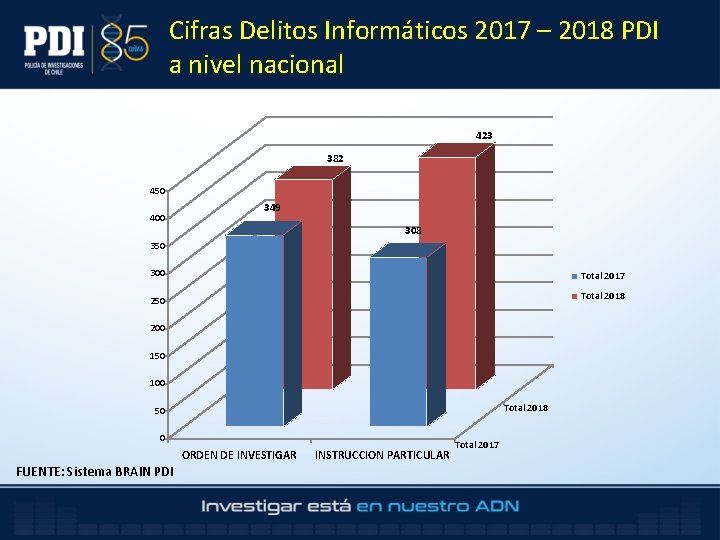

Cifras Delitos Informáticos 2017 – 2018 PDI a nivel nacional 423 382 450 400 349 308 350 300 Total 2017 Total 2018 250 200 150 100 Total 2018 50 0 ORDEN DE INVESTIGAR FUENTE: Sistema BRAIN PDI INSTRUCCION PARTICULAR Total 2017

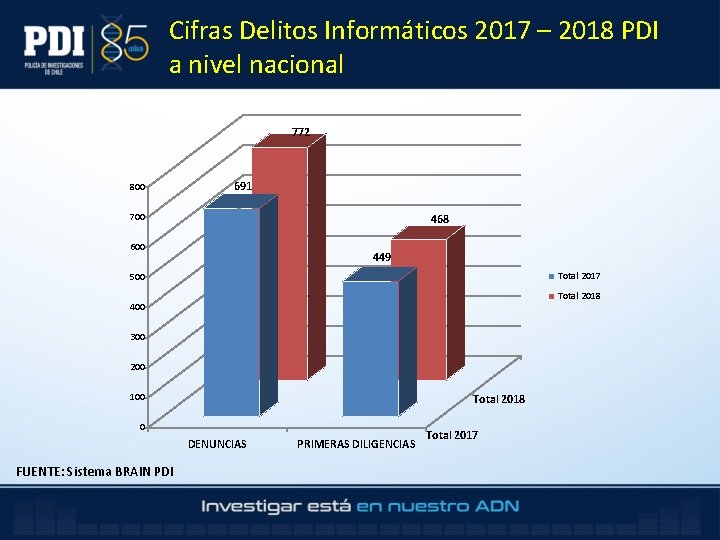

Cifras Delitos Informáticos 2017 – 2018 PDI a nivel nacional 772 800 691 700 468 600 449 Total 2017 500 Total 2018 400 300 200 100 Total 2018 0 DENUNCIAS FUENTE: Sistema BRAIN PDI PRIMERAS DILIGENCIAS Total 2017

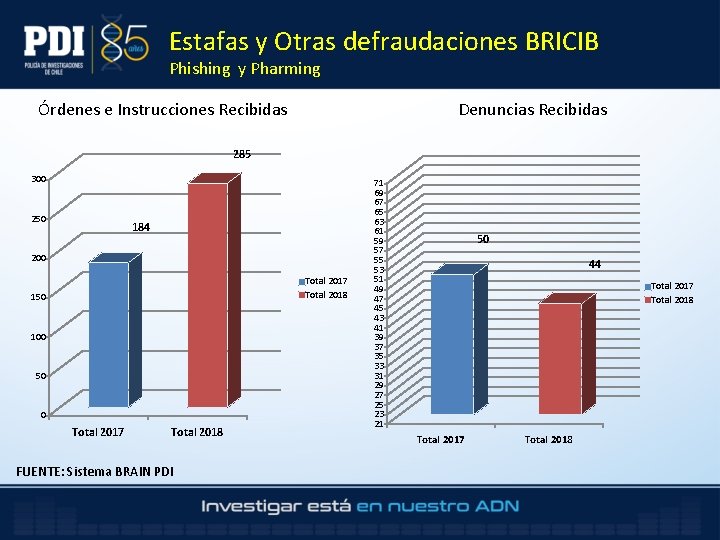

Estafas y Otras defraudaciones BRICIB Phishing y Pharming Órdenes e Instrucciones Recibidas Denuncias Recibidas 285 300 250 184 200 Total 2017 Total 2018 150 100 50 0 Total 2017 Total 2018 FUENTE: Sistema BRAIN PDI 71 69 67 65 63 61 59 57 55 53 51 49 47 45 43 41 39 37 35 33 31 29 27 25 23 21 50 44 Total 2017 Total 2018

Alcances al Proyecto de Ley… El Mensaje Presidencial considera 7 artículos, a saber: Artículo 1°. - Perturbación informática. Artículo 2°. - Acceso ilícito. Artículo 3°. - Interceptación ilícita. Artículo 4°. - Daño informático. Artículo 5°. - Falsificación informática Artículo 6°. - Fraude informático Artículo 7°. - Abuso de dispositivos

Artículo 2°. - Acceso ilícito. En cuanto al Acceso Ilícito, que considera el que indebidamente acceda con el ánimo de apoderarse, usar o conocer la información contenida en un sistema informático, debiera incluirse la difusión, distribución y/o comercialización de los datos. (Caso Shadow Brokers Chile) Artículo 4°. - Daño informático. En cuanto a este artículo se debería definir a que corresponde un “daño serio”, por cuanto en las investigaciones quedaría a criterio de las víctimas indicar si se produjo tal efecto. (Eliminación base de datos empresa o eliminación fotos de familiares)

Artículo 7º. - Abuso de los dispositivos. Es importante que se incorpore en nuestra legislación, puesto que han existido casos donde se han encontrado personas portando dispositivos P. O. S. , Skimmer (Clonadores de tarjeta), programas maliciosos para la comisión de delitos, pero que actualmente no se pueden perseguir. Sin embargo, se debería incorporar que se justifique su procedencia o uso. TÍTULO II, del Procedimiento, Artículo 11°. (Sobre interceptación de comunicaciones) Es importante considerar que en temas informáticos una sola persona podría realizar varias acciones y alterar diversos sistemas, sin necesidad de participar en una asociación ilícita, o en una agrupación u organización, por lo que las técnicas previstas en este artículo deberían también poder aplicarse en estos casos, dado el anonimato que entrega el uso de Internet.

Nudos críticos al momento de la investigación - El aumento en la cantidad de preservación de información a 2 años viene a facilitar las investigaciones, no obstante ello, existen Proveedores de Servicios de Internet que señalan: § No tener información. § Sólo almacenan información por 6 meses. § Debido a su configuración no tienen la capacidad técnica. - No existe un debido control o registro de usuarios de chip de telefonía de prepago. - Carencia o ausencia de fiscalización.

RODRIGO FIGUEROA BUNSTER Subprefecto Jefe Bricib Metropolitana r. figueroa@cibercrimen. cl

- Slides: 9