Protecciones complementarias contra infecciones de virus Seguridad perimetral

- Slides: 13

Protecciones complementarias contra infecciones de virus: Seguridad perimetral Grupo de profundización en Seguridad Informática - Escuela de Ingeniería de Antioquia ALEJANDRO URIBE POSADA

AGENDA • • Introducción Virus informáticos Dispositivos de seguridad perimetral Propuesta de combinación de antivirus y un esquema de seguridad perimetral • Conclusiones y Acciones futuras • Preguntas

INTRODUCCIÓN • Objetivo: Maximizar el tiempo de continuidad en la operación evitando el ataque de agentes dañinos. • Interconexión de redes – Transferencia de archivos • Seguridad Primordial: – Controles de acceso – Administración de instalación de parches

VIRUS INFORMÁTICOS • Características: – Dañino – Autorreproductor – Subrepticio • Compuesto por: – Módulo de reproducción – Módulo de ataque – Módulo de defensa • Herramientas de Antivirus: – Requieren administración cuidadosa – No garantizan prevención ni contención – Consolas de administración vía red

DISPOSITIVOS DE SEGURIDAD PERIMETRAL • Firewall – Se caracteriza por: • Verificar el tráfico entre dos redes • Autorizar que tráfico puede ser transferido • Ser inmune – Clases: • • Packet filter Application Gateway Circuit Level Gateway Proxy Server

DISPOSITIVOS DE SEGURIDAD PERIMETRAL • Sistemas de detección de intrusos (IDS) – Funciones: • Revisa todo el tráfico que pasa a través de un segmento de red • Monitorear la operación de un equipo – Utiliza un conjunto de reglas programables – Pasa inadvertido en la red

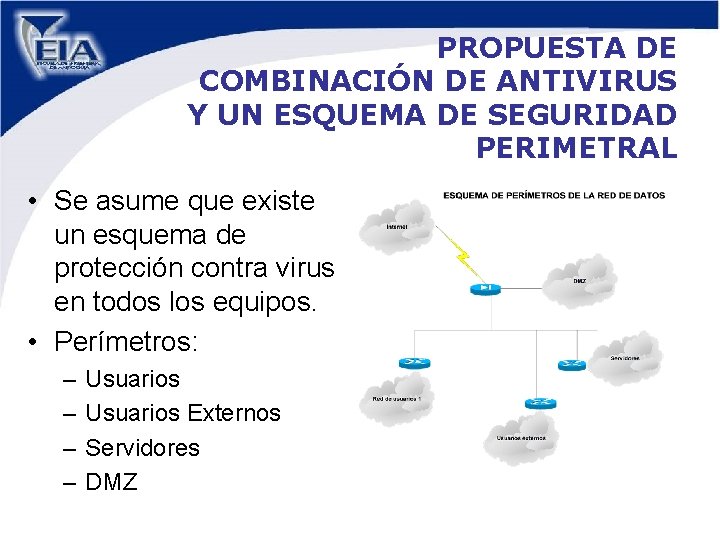

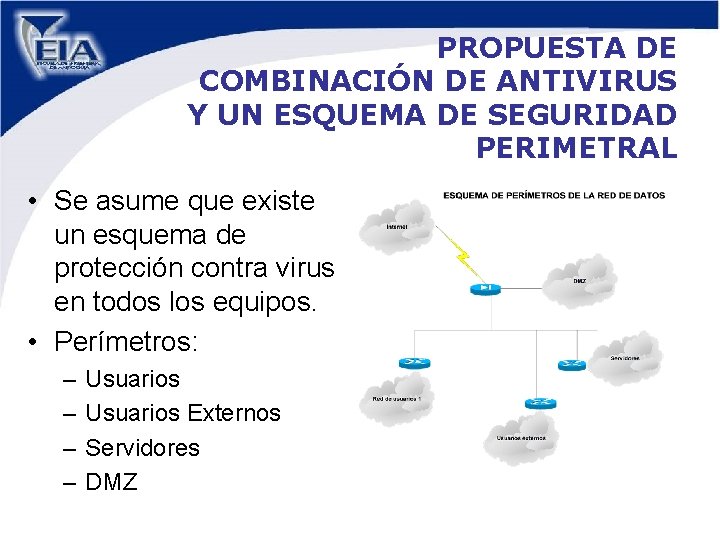

PROPUESTA DE COMBINACIÓN DE ANTIVIRUS Y UN ESQUEMA DE SEGURIDAD PERIMETRAL • Se asume que existe un esquema de protección contra virus en todos los equipos. • Perímetros: – – Usuarios Externos Servidores DMZ

PROPUESTA DE COMBINACIÓN DE ANTIVIRUS Y UN ESQUEMA DE SEGURIDAD PERIMETRAL • Implementación de Firewall en los perímetros: – Usuarios • Limitar acceso sitios - Se corta el servicio en caso de una infección – Usuarios Externos • Limitar acceso sitios - Se corta el servicio en caso de una infección – Servidores • Acceso únicamente a servicios autorizados – DMZ • Acceso únicamente a servicios autorizados

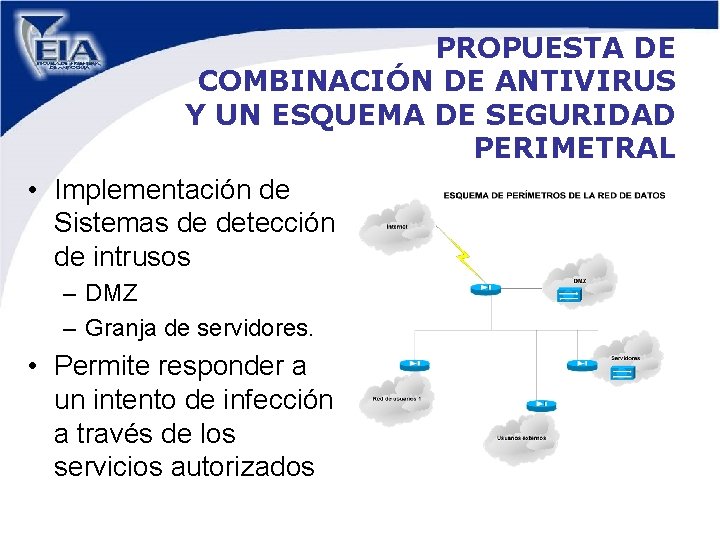

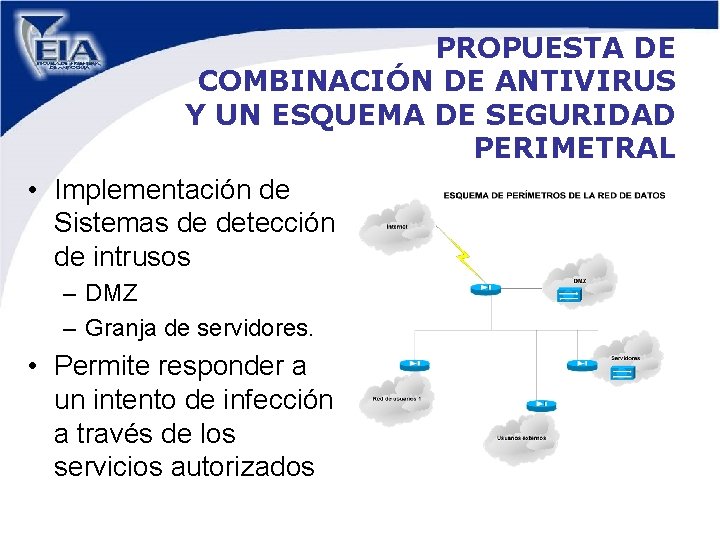

PROPUESTA DE COMBINACIÓN DE ANTIVIRUS Y UN ESQUEMA DE SEGURIDAD PERIMETRAL • Implementación de Sistemas de detección de intrusos – DMZ – Granja de servidores. • Permite responder a un intento de infección a través de los servicios autorizados

CONCLUSIONES Y ACCIONES FUTURAS • Los esquemas de protección contra virus han mostrado efectividad para la prevención de los mismos • Existen problemas cuando se trata de situaciones reactivas • La seguridad perimetral aumenta la prevención • En un incidente permite contener y aislar el incidente para que los otros segmentos puedan seguir operando • ACCIÓN FUTURA: Implementar un modelo matemático que pruebe esta teoría de diseño, que tenga en cuenta: – Tamaño de la red – Parámetros de transmisión

GRUPO DE PROFUNDIZACIÓN EN SEGURIDAD INFORMÁTICA • Profesor coordinador: Manuel Humberto Santander Peláez • Steven Moncayo V • Katherine Ochoa • Alejandro Uribe Posada • Carolina Gómez • Arles Yaid Ramirez • Lucas Betancur Tobón

¿PREGUNTAS?

Por su atención, Muchas Gracias!