Projet Scurit et rseau informatique Bonnaud Frdric scurit

Projet: « Sécurité et réseau informatique » Bonnaud Frédéric

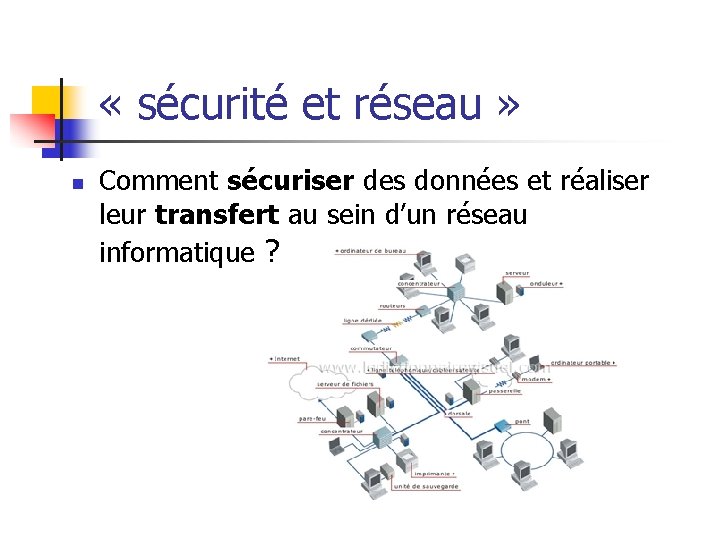

« sécurité et réseau » n Comment sécuriser des données et réaliser leur transfert au sein d’un réseau informatique ?

Les Objectifs n Définir les grandes lignes du projet: n Sécurité, confidentialité informatique: n n n Cryptographie symétrique: César, OU-Exclusif… Cryptographie asymétrique: RSA… Communication informatique: n n Protocoles standards: TCP, IP… Application Client/Serveur: les sockets…

Sécurité, confidentialité informatique

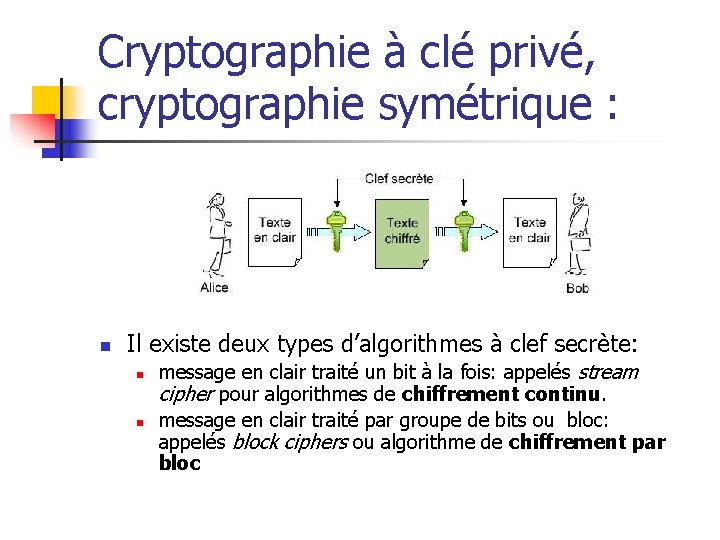

Cryptographie à clé privé, cryptographie symétrique : n Il existe deux types d’algorithmes à clef secrète: n n message en clair traité un bit à la fois: appelés stream cipher pour algorithmes de chiffrement continu. message en clair traité par groupe de bits ou bloc: appelés block ciphers ou algorithme de chiffrement par bloc

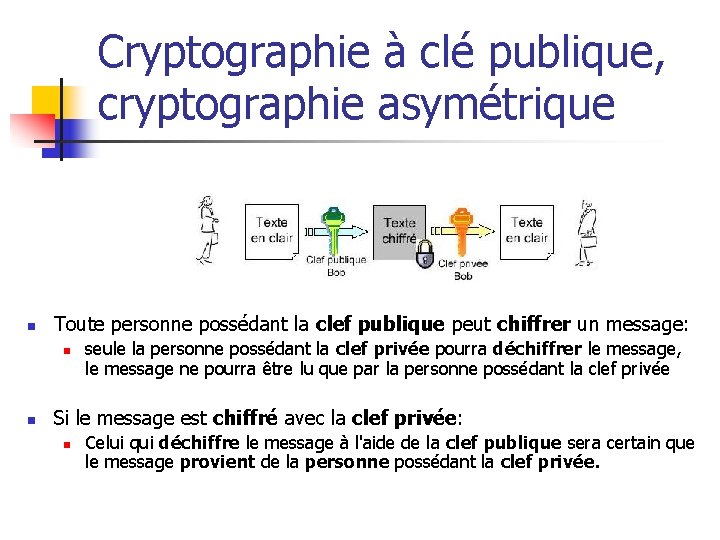

Cryptographie à clé publique, cryptographie asymétrique n Toute personne possédant la clef publique peut chiffrer un message: n n seule la personne possédant la clef privée pourra déchiffrer le message, le message ne pourra être lu que par la personne possédant la clef privée Si le message est chiffré avec la clef privée: n Celui qui déchiffre le message à l'aide de la clef publique sera certain que le message provient de la personne possédant la clef privée.

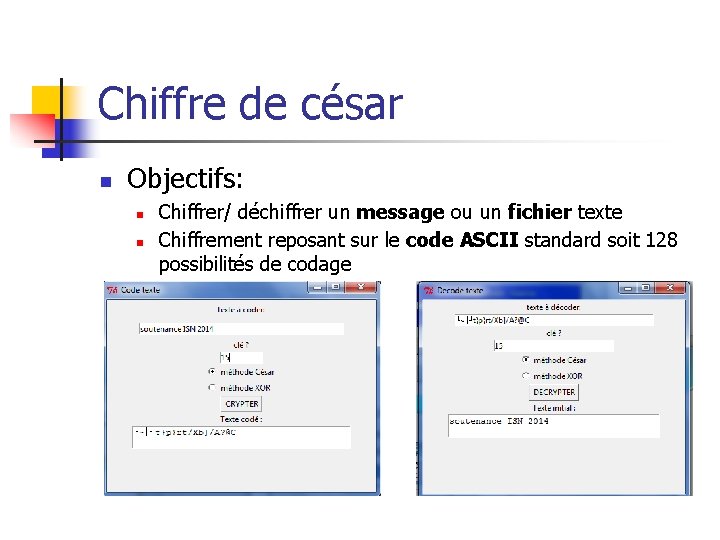

Chiffre de césar n Objectifs: n n Chiffrer/ déchiffrer un message ou un fichier texte Chiffrement reposant sur le code ASCII standard soit 128 possibilités de codage

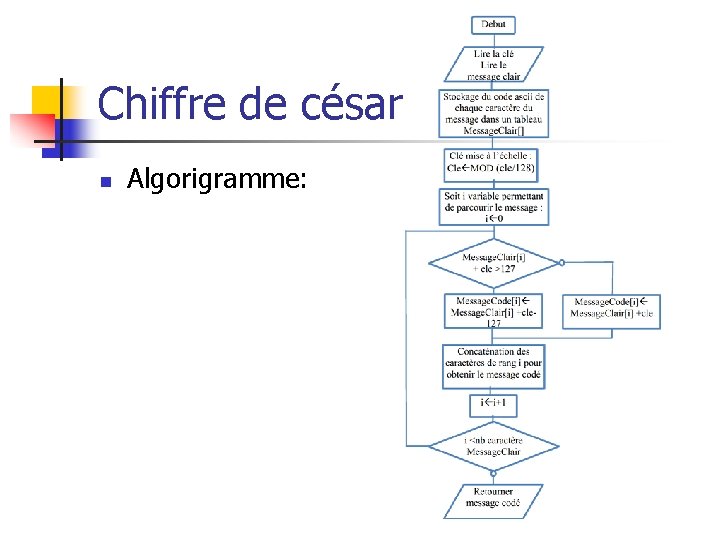

Chiffre de césar n Algorigramme:

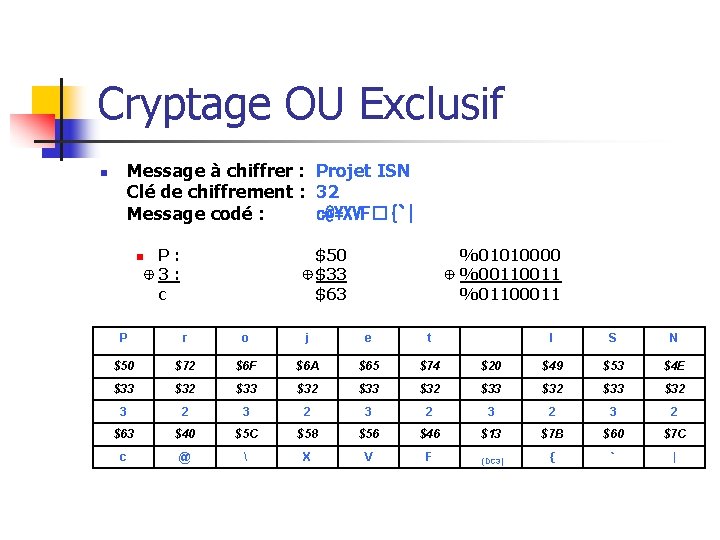

Cryptage OU Exclusif Message à chiffrer : Projet ISN Clé de chiffrement : 32 Message codé : c@XVF�{`| n n P: 3: c $50 $33 $63 %01010000 %0011 %01100011 P r o j e t I S N $50 $72 $6 F $6 A $65 $74 $20 $49 $53 $4 E $33 $32 $33 $32 3 2 3 2 3 2 $63 $40 $5 C $58 $56 $46 $13 $7 B $60 $7 C c @ X V F (DC 3) { ` |

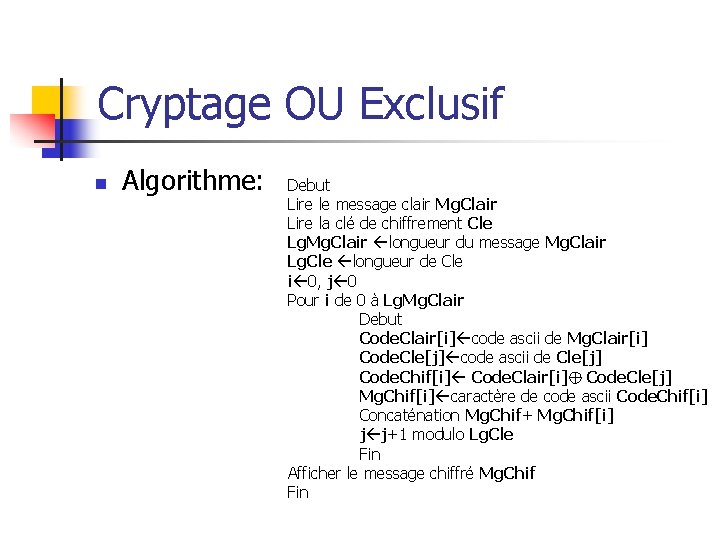

Cryptage OU Exclusif n Algorithme: Debut Lire le message clair Mg. Clair Lire la clé de chiffrement Cle Lg. Mg. Clair longueur du message Mg. Clair Lg. Cle longueur de Cle i 0, j 0 Pour i de 0 à Lg. Mg. Clair Debut Code. Clair[i] code ascii de Mg. Clair[i] Code. Cle[j] code ascii de Cle[j] Code. Chif[i] Code. Clair[i] Code. Cle[j] Mg. Chif[i] caractère de code ascii Code. Chif[i] Concaténation Mg. Chif+ Mg. Chif[i] j j+1 modulo Lg. Cle Fin Afficher le message chiffré Mg. Chif Fin

Communication informatique

Communication et analyse de transferts informatiques n n Connexion et transfert de données dans un réseau informatique Capture de trames permettant l’analyse des transferts

Connexion et transfert informatique de données n Deux étapes clés : n n Etablir une connexion Client/Serveur (TCP/IP) Travailler sur des messages instantanés et des fichiers

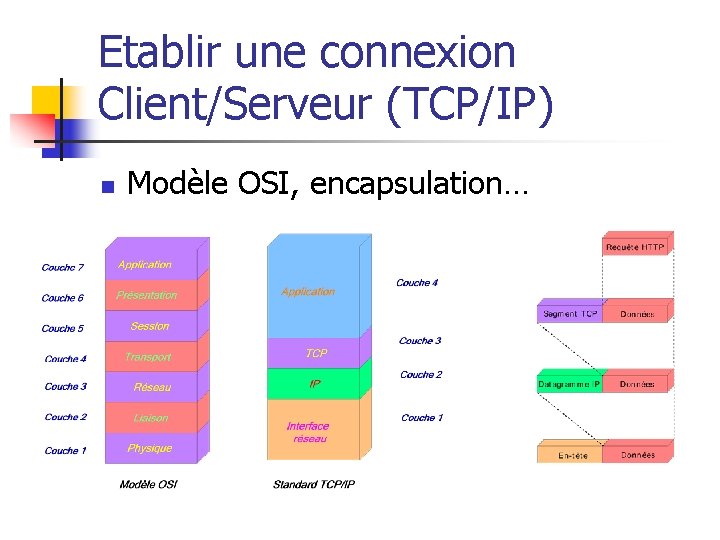

Etablir une connexion Client/Serveur (TCP/IP) n Modèle OSI, encapsulation…

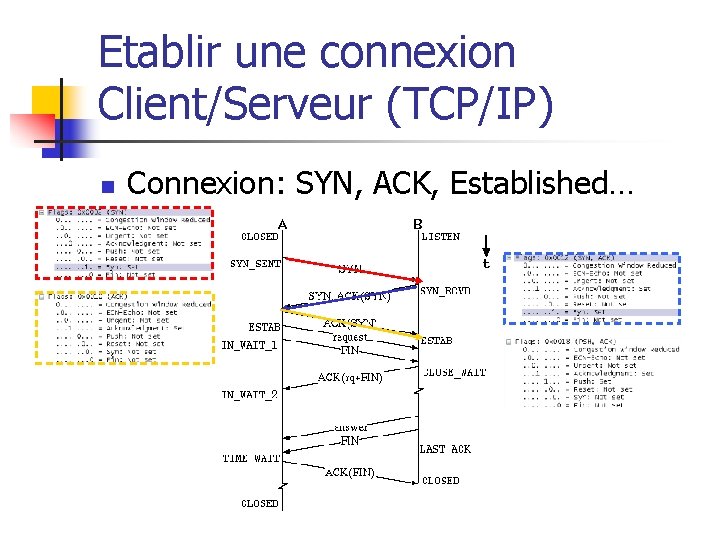

Etablir une connexion Client/Serveur (TCP/IP) n Connexion: SYN, ACK, Established…

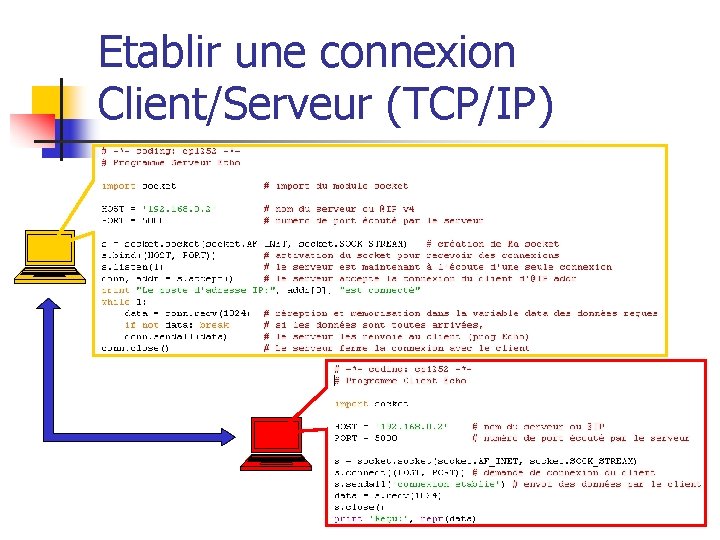

Etablir une connexion Client/Serveur (TCP/IP)

Travailler sur des messages instantanés et des fichiers n Les différentes formes d’échanges: n n n Chat Messagerie Données à manipuler: n n Message instantané Pièce jointe

Capture de trames permettant l’analyse des transferts n Deux points: n n Configuration et utilisation d’un sniffer Analyse du contenu des trames

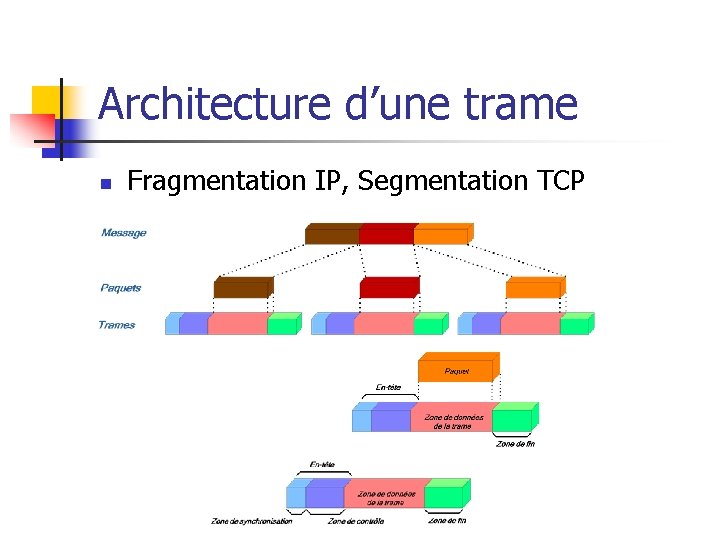

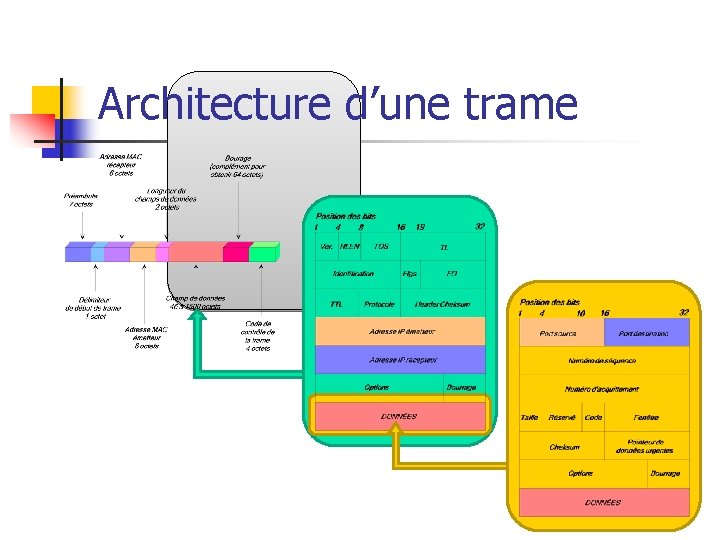

Architecture d’une trame n Fragmentation IP, Segmentation TCP

Architecture d’une trame

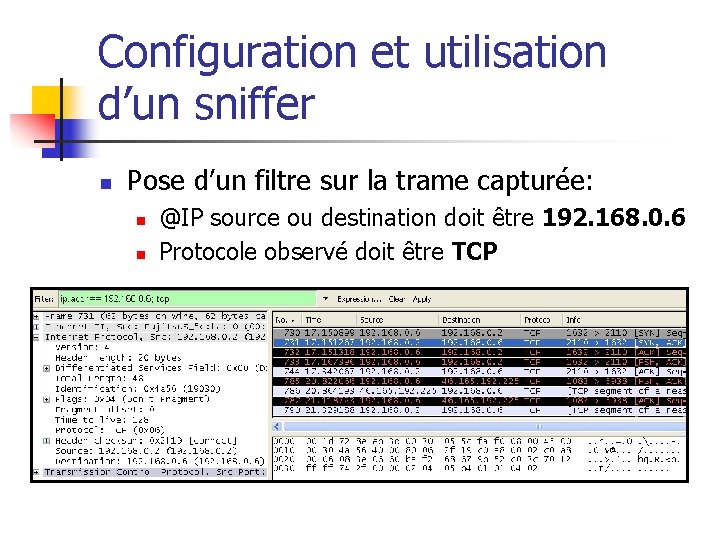

Configuration et utilisation d’un sniffer n Pose d’un filtre sur la trame capturée: n n @IP source ou destination doit être 192. 168. 0. 6 Protocole observé doit être TCP

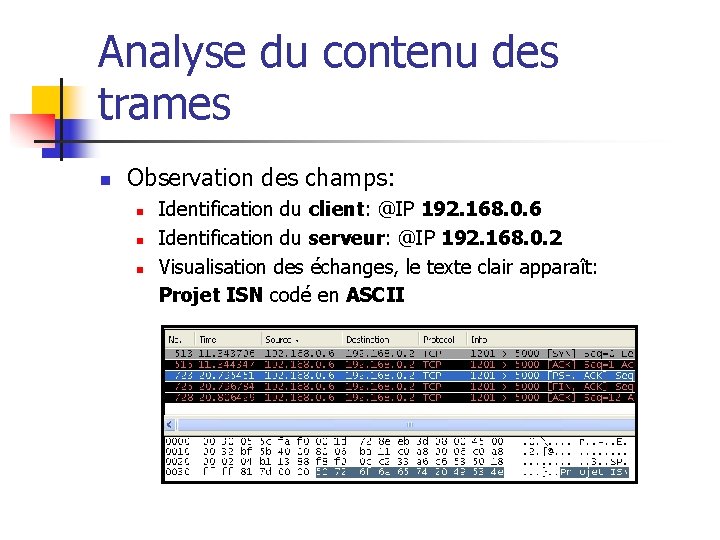

Analyse du contenu des trames n Observation des champs: n n n Identification du client: @IP 192. 168. 0. 6 Identification du serveur: @IP 192. 168. 0. 2 Visualisation des échanges, le texte clair apparaît: Projet ISN codé en ASCII

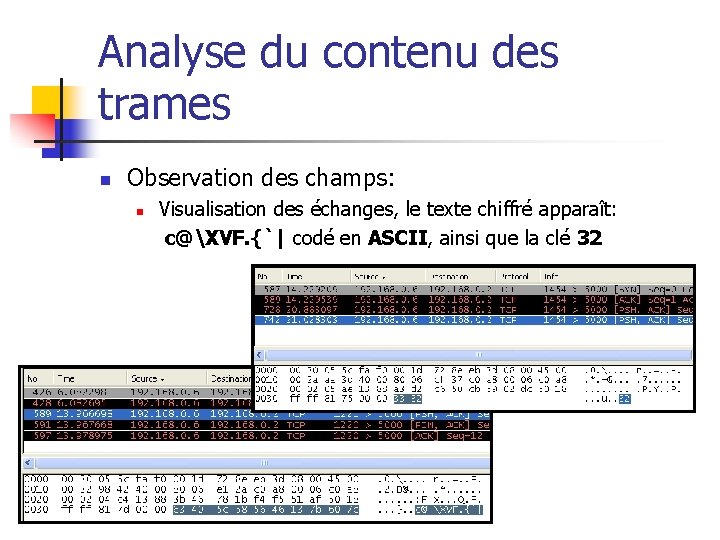

Analyse du contenu des trames n Observation des champs: n Visualisation des échanges, le texte chiffré apparaît: c@XVF. {`| codé en ASCII, ainsi que la clé 32

- Slides: 23