PGP Dirk Preising Oberseminar InternetKryptologie Thema PGP bersicht

PGP Dirk Preising Oberseminar Internet-Kryptologie Thema PGP

Übersicht 1 2 3 4 5 6 7 8 9 Was ist PGP? Warum sollte ich PGP benutzen? Kryptographische Verfahren und Ablauf der Verschlüsselung Unterschiedliche Versionen von PGP Schlüsselmanagment Praktische Bedienung Sicherheitsaspekte / Angriffe auf PGP Literaturhinweise / Bezugsquellen Ausblick / Diskussion

Was ist PGP? (1/3) PGP = Pretty Good Privacy = Ziemlich gute Privatsphäre l De-Facto Standard für Verschlüsselung und Signieren von Email l

Was ist PGP? (2/3) seit 1991 von Philip R. Zimmermann (Boulder/Colorado) l inspiriert von: – Charlie Merrit (Know-How, asymmetrische Verschlüsselung) – Ron Bizdos “Mail. Safe“ – Streit mit Bizdos l

Was ist PGP? (3/3) l Aufgaben: – Schutz der Privatsphäre – Authentizität – Integrität l Realisierung – Symmetrische / asymmetrische kryptographische Algorithmen – Hashverfahren

Warum sollte ich PGP verwenden? (1/2) l Privatsphäre ist wichtig und schützenswert l Email kann leicht abgehört werden l Suche nach Schlüsselwörten technisch leicht zu realisieren. l Beispiel Postkarte

Warum sollte ich PGP verwenden? (2/2) l Nach Möglichkeit alle Emails verschlüsseln / signieren! – Sonst gelten einzelne verschlüsselte Emails als verdächtig – nicht illegal (Verbrecher benutzen sowieso starke Kryptografie) – Förderung von PGP und damit der Privatsphäre Außerdem: Für Privatanwender kostenlos!

Kryptographische Verfahren l Kombination aus symmetrischen und asymmetrischen Verfahren l Hashverfahren zum Signieren l Binär -> ASCII Umwandlungsverfahren

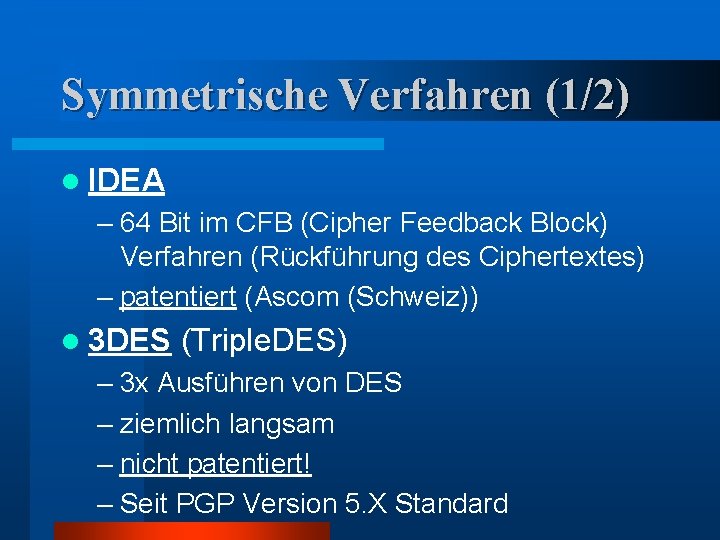

Symmetrische Verfahren (1/2) l IDEA – 64 Bit im CFB (Cipher Feedback Block) Verfahren (Rückführung des Ciphertextes) – patentiert (Ascom (Schweiz)) l 3 DES (Triple. DES) – 3 x Ausführen von DES – ziemlich langsam – nicht patentiert! – Seit PGP Version 5. X Standard

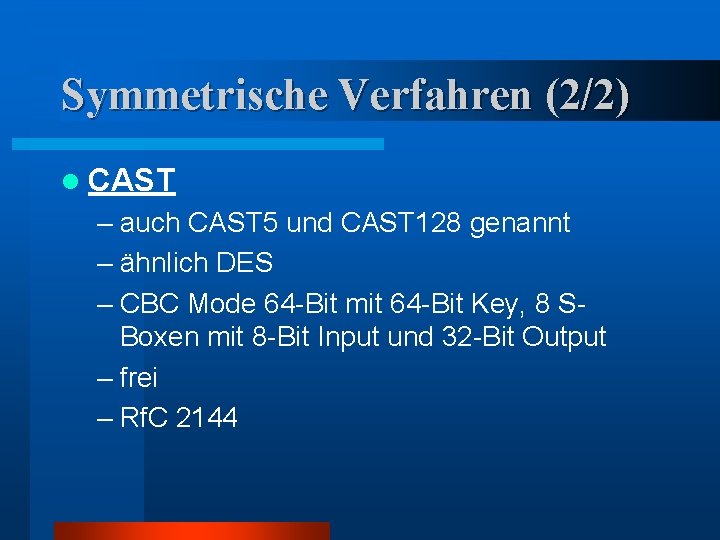

Symmetrische Verfahren (2/2) l CAST – auch CAST 5 und CAST 128 genannt – ähnlich DES – CBC Mode 64 -Bit mit 64 -Bit Key, 8 SBoxen mit 8 -Bit Input und 32 -Bit Output – frei – Rf. C 2144

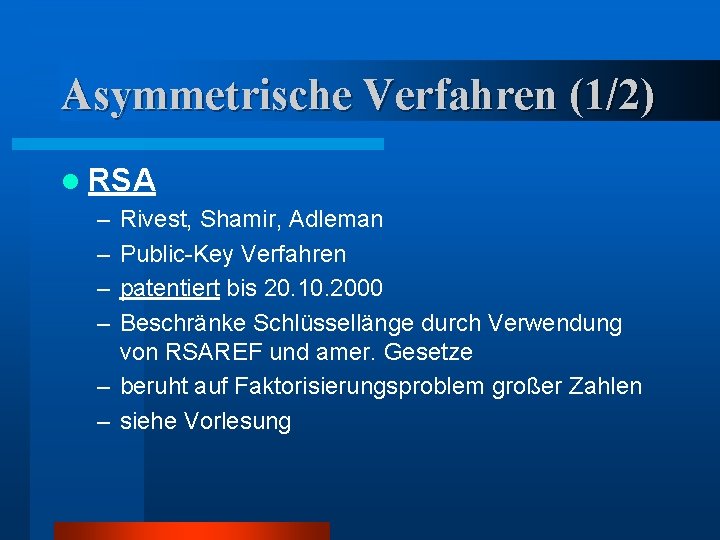

Asymmetrische Verfahren (1/2) l RSA – – Rivest, Shamir, Adleman Public-Key Verfahren patentiert bis 20. 10. 2000 Beschränke Schlüssellänge durch Verwendung von RSAREF und amer. Gesetze – beruht auf Faktorisierungsproblem großer Zahlen – siehe Vorlesung

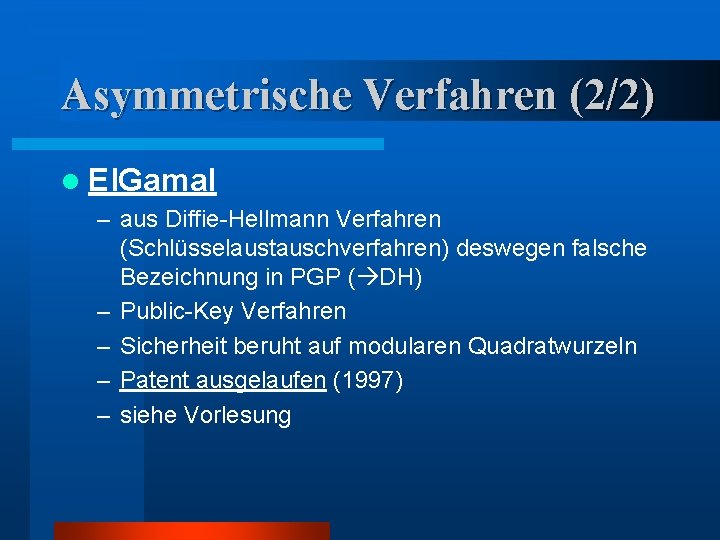

Asymmetrische Verfahren (2/2) l El. Gamal – aus Diffie-Hellmann Verfahren (Schlüsselaustauschverfahren) deswegen falsche Bezeichnung in PGP ( DH) – Public-Key Verfahren – Sicherheit beruht auf modularen Quadratwurzeln – Patent ausgelaufen (1997) – siehe Vorlesung

Hashverfahren (1/2) l zum Unterschreiben l Bildung von Textprüfsummen l Gewährleistung von – Authenzität der Nachricht – Integrität der Nachricht – Echtheit des Public Key (Fingerprints)

Hashverfahren (2/2) l MD 5 – Message Digest 5 – Ron Rivest – Erfolgreiche Angriffe l SHA 1 – Secure Hash Algorithm – aus Digital Signature Standard (DSS)

Ablauf der Verschlüsselung l l l Generierung von Einwegschlüssel (Session-Key) Symmetrische Verschlüsselung mit Session-Key Asymmetrische Verschlüsselung des Session-Key Zusammenführung von beiden ASCII Umwandlung und Komprimierung

ASCII Umwandlung l nötig, da manche Email Systeme nur ASCII Zeichen akzeptieren l RADIX 64 – Abbildung auf ASCII Zeichen 32 -126 (Dezimal) – Abbildung mit je 4 ASCII - Zeichen (7 BIt) für 3 Binärzeichen (8 Bit) – 33% mehr Daten (vor Komprimieren)

Unterschiedliche Versionen (1/4) l 1. 0 bis 2. 3 – „Guerilla Freeware“ – unter Federführung von Philip „Phil“ R. Zimmermann außerhalb der USA entstanden, da RSA verwendet wurde, das patentrechtlich geschützt ist – Gnu Public Licence l 2. 4 erste offizielle Version – Vertrieb durch Via. Crypt (besitzt RSA Lizenz)

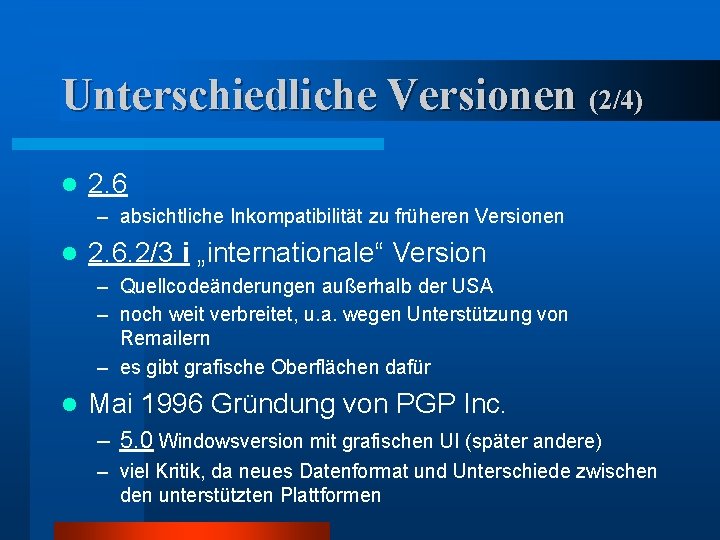

Unterschiedliche Versionen (2/4) l 2. 6 – absichtliche Inkompatibilität zu früheren Versionen l 2. 6. 2/3 i „internationale“ Version – Quellcodeänderungen außerhalb der USA – noch weit verbreitet, u. a. wegen Unterstützung von Remailern – es gibt grafische Oberflächen dafür l Mai 1996 Gründung von PGP Inc. – 5. 0 Windowsversion mit grafischen UI (später andere) – viel Kritik, da neues Datenformat und Unterschiede zwischen den unterstützten Plattformen

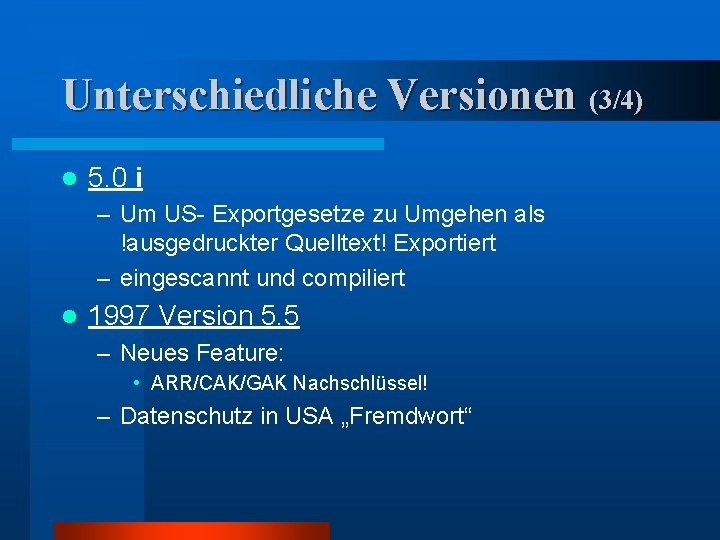

Unterschiedliche Versionen (3/4) l 5. 0 i – Um US- Exportgesetze zu Umgehen als !ausgedruckter Quelltext! Exportiert – eingescannt und compiliert l 1997 Version 5. 5 – Neues Feature: • ARR/CAK/GAK Nachschlüssel! – Datenschutz in USA „Fremdwort“

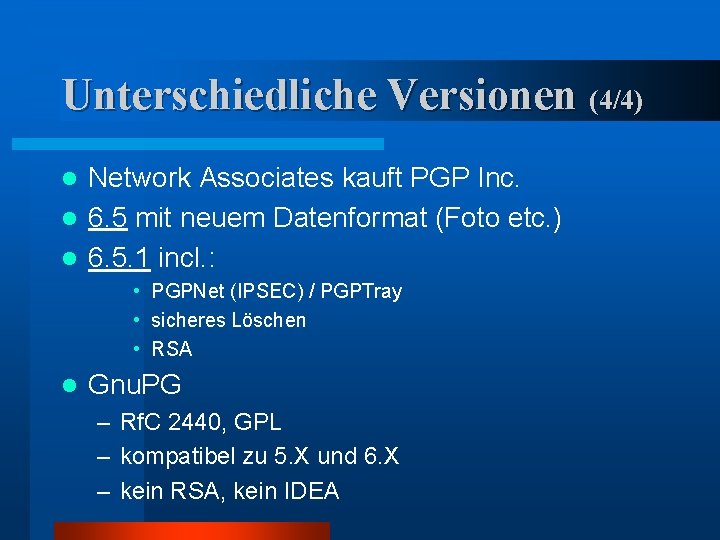

Unterschiedliche Versionen (4/4) Network Associates kauft PGP Inc. l 6. 5 mit neuem Datenformat (Foto etc. ) l 6. 5. 1 incl. : l • PGPNet (IPSEC) / PGPTray • sicheres Löschen • RSA l Gnu. PG – Rf. C 2440, GPL – kompatibel zu 5. X und 6. X – kein RSA, kein IDEA

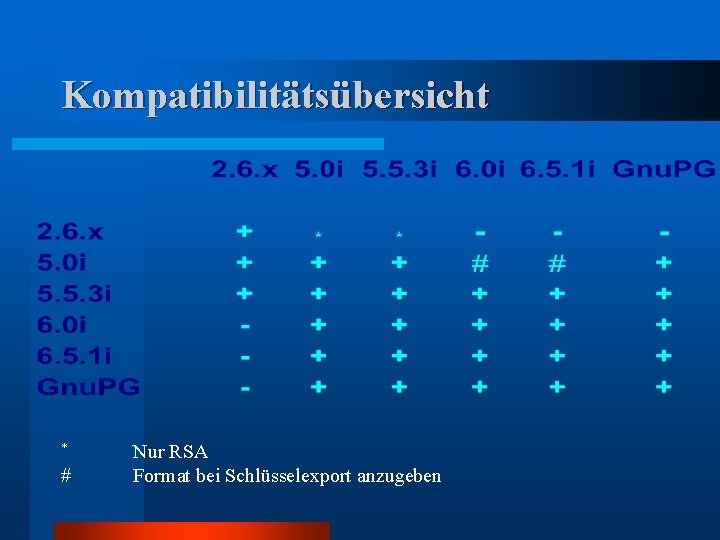

Kompatibilitätsübersicht * # Nur RSA Format bei Schlüsselexport anzugeben

Schlüsselmanagement (1/4) Kombination zwischen asymmetrischen und symmetrischen Verfahren l symmetrische Verfahren: l – Nach einmaliger Auswahl des Benutzers ohne Einwirken im Hintergrund l asymmetrische Verfahren: – Auswahl des Benutzers (El. Gamal oder RSA) – Erzeugung von Public-Private Key Paar – Export / Import von Schlüsseln

Schlüsselmanagement (2/4) Problem: Echtheit des Public Keys (man-inthe-middle Angriff) am besten Schlüssel persönlich übergeben l Lösung in PGP: Trust Modell l Signieren von Schlüsseln - Sicherheit hängt von Beglaubigungsstelle ab l

Schlüsselmanagment (3/4) l PGP verwendet zwei Kriterien, um Public. Schlüssel einzuordnen 1 Gehört der Schlüssel der Person 2 Ist diese unterschreibende Person ausreichend vertrauenswürdig, um Schlüssel zu bestätigen l Test über „Fingerprint (Fingerabdruck)“ des Schlüssels – Hashwert „Prüfsumme“ des Public Keys

Schlüsselmanagement (4/4) l PGP ordnet Schlüssel in 3 Kategorien ein: – voll vertrauenswürdig (echt) TRUSTED – teilweise vertrauenswürdig (vielleicht) SEMI TRUSTED – (noch) nicht vertrauenswürdig UNTRUSTED

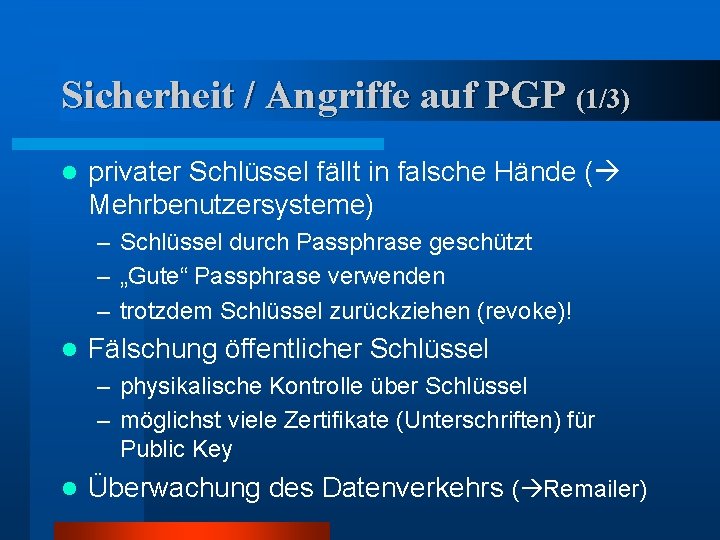

Sicherheit / Angriffe auf PGP (1/3) l privater Schlüssel fällt in falsche Hände ( Mehrbenutzersysteme) – Schlüssel durch Passphrase geschützt – „Gute“ Passphrase verwenden – trotzdem Schlüssel zurückziehen (revoke)! l Fälschung öffentlicher Schlüssel – physikalische Kontrolle über Schlüssel – möglichst viele Zertifikate (Unterschriften) für Public Key l Überwachung des Datenverkehrs ( Remailer)

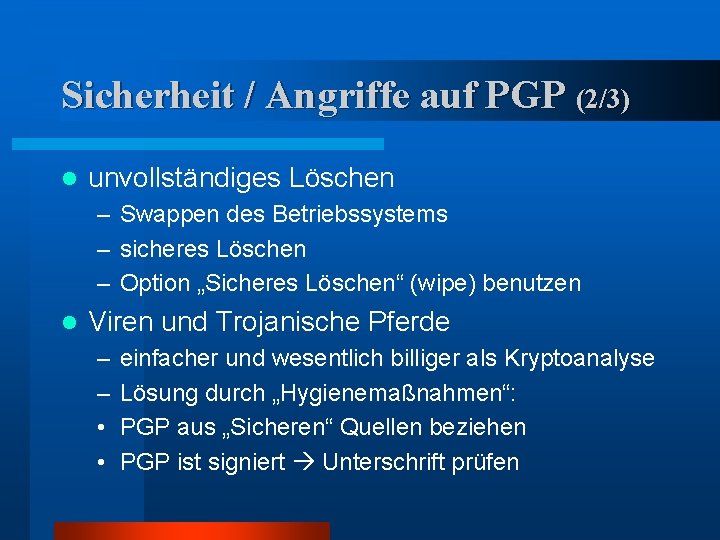

Sicherheit / Angriffe auf PGP (2/3) l unvollständiges Löschen – Swappen des Betriebssystems – sicheres Löschen – Option „Sicheres Löschen“ (wipe) benutzen l Viren und Trojanische Pferde – – • • einfacher und wesentlich billiger als Kryptoanalyse Lösung durch „Hygienemaßnahmen“: PGP aus „Sicheren“ Quellen beziehen PGP ist signiert Unterschrift prüfen

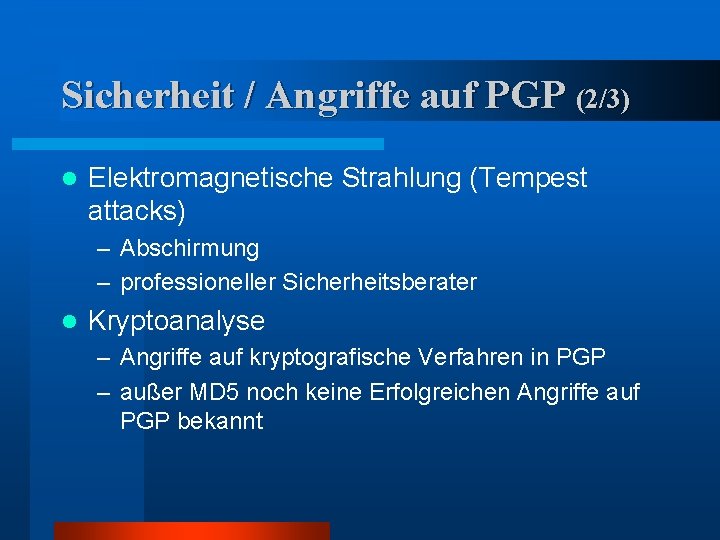

Sicherheit / Angriffe auf PGP (2/3) l Elektromagnetische Strahlung (Tempest attacks) – Abschirmung – professioneller Sicherheitsberater l Kryptoanalyse – Angriffe auf kryptografische Verfahren in PGP – außer MD 5 noch keine Erfolgreichen Angriffe auf PGP bekannt

Literaturangaben PGP - Der Briefumschlag für Ihre elektronische Post; Creutzig, Buhl, Zimmermann; 1994 -199 Foe. Bu. D e. V. ; Bielefeld l PGP Pretty Good Privacy; Simson Garfinkel; O‘Reilly Verlag 1996 Bonn l diverse FAQ‘s l

Internet n Infos http: //www. pgpi. org/doc l http: //www. foebud. org/pgp/html/pgp. html l http: //www. imn. htwk-leipzig. de/~dpreisi/pgp l n Bezugsquellen http: //www. pgpi. org/download l diverse FTP Server l

Zukunft l weitere kryptografische Verfahren – ECC (Elliptic Curve Cryptosystem) – EES (Escrowed Encryption Standard) l Trennung von Verschlüsselungsschlüssel und Signierschlüssel l Diskussion?

- Slides: 31