PESE BSDILinux BlackholeSecure IT FW Lucent MAXRAS Packet

自己紹介 野中 一希 担当プロダクト歴(PE/SE): BSDI(Linux) > Blackhole/Secure. IT (FW) > Lucent MAX(RAS) > Packet. Shaper > Neoteris/Net. Screen. SA/Juniper. SA > Barracuda > Radware > Sonic. WALL > Fire. Eye > mpression CSS 現在のメイン業務: セキュリティサービス企画・コンサルティング業務 S&J (SOC案件PM、コンサル、MNCプロダクト連携企画) マクニカ(本社)CSIRT メンバー Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved.

1. セキュリティ運用って何? Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 4

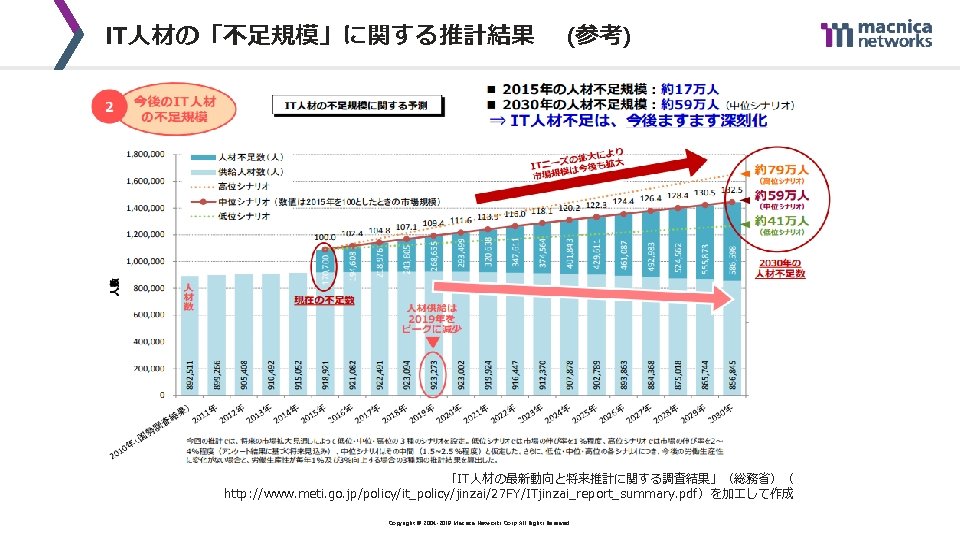

IT人材の「不足規模」に関する推計結果 (参考) 「IT人材の最新動向と将来推計に関する調査結果」(総務省)( http: //www. meti. go. jp/policy/it_policy/jinzai/27 FY/ITjinzai_report_summary. pdf)を加 して作成 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved.

2. フレームワークを使った セキュリティ運用の全体の把握 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 13

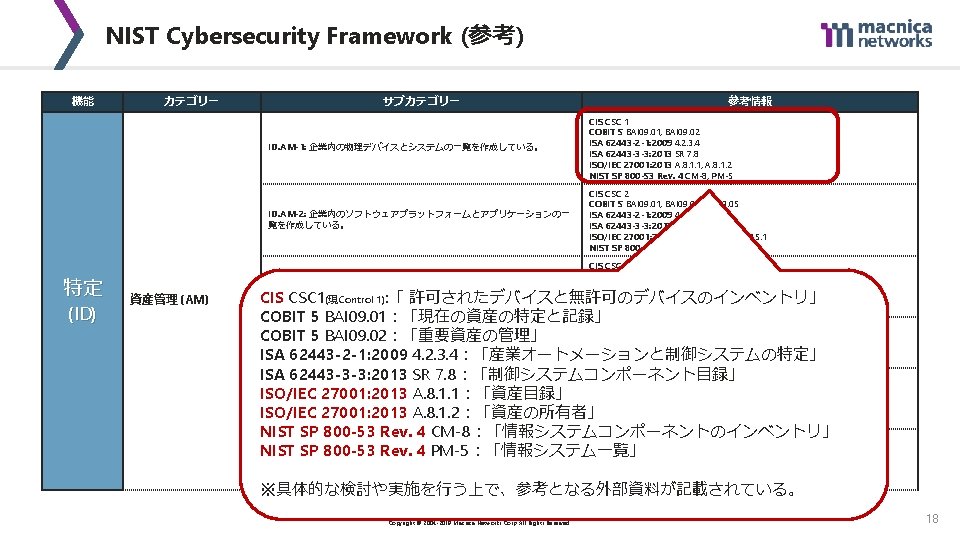

NIST Cybersecurity Framework (参考) 機能 特定 (ID) カテゴリー 資産管理 (AM) サブカテゴリー 参考情報 ID. AM-1: 企業内の物理デバイスとシステムの一覧を作成している。 CIS CSC 1 COBIT 5 BAI 09. 01, BAI 09. 02 ISA 62443 -2 -1: 2009 4. 2. 3. 4 ISA 62443 -3 -3: 2013 SR 7. 8 ISO/IEC 27001: 2013 A. 8. 1. 1, A. 8. 1. 2 NIST SP 800 -53 Rev. 4 CM-8, PM-5 ID. AM-2: 企業内のソフトウェアプラットフォームとアプリケーションの一 覧を作成している。 CIS CSC 2 COBIT 5 BAI 09. 01, BAI 09. 02, BAI 09. 05 ISA 62443 -2 -1: 2009 4. 2. 3. 4 ISA 62443 -3 -3: 2013 SR 7. 8 ISO/IEC 27001: 2013 A. 8. 1. 1, A. 8. 1. 2, A. 12. 5. 1 NIST SP 800 -53 Rev. 4 CM-8, PM-5 ID. AM-3: 企業内の通信とデータの流れの図を用意している。 CIS CSC 12 COBIT 5 DSS 05. 02 ISA 62443 -2 -1: 2009 4. 2. 3. 4 ISO/IEC 27001: 2013 A. 13. 2. 1, A. 13. 2. 2 NIST SP 800 -53 Rev. 4 AC-4, CA-3, CA-9, PL-8 CIS CSC 1(現Control 1): 「 許可されたデバイスと無許可のデバイスのインベントリ」 COBIT 5 BAI 09. 01:「現在の資産の特定と記録」 CIS CSC 12 COBIT 5 APO 02. 02, APO 10. 04, DSS 01. 02 2. COBIT 5 BAI 09. 02:「重要資産の管理」 ID. AM-4: 外部情報システムの一覧を作成している。 ISO/IEC 27001: 2013 A. 11. 2. 6 3. ISA 62443 -2 -1: 2009 4. 2. 3. 4:「産業オートメーションと制御システムの特定」 NIST SP 800 -53 Rev. 4 AC-20, SA-9 ISA 62443 -3 -3: 2013 SR 7. 8:「制御システムコンポーネント目録」 CIS CSC 13, 14 ID. AM-5: リソース(例:ハードウェア、デバイス、データ、時間、 ソフト 5 APO 03. 03, APO 03. 04, APO 12. 01, BAI 04. 02, BAI 09. 02 ISO/IEC 27001: 2013 A. 8. 1. 1:「資産目録」 COBIT ウェア)を、分類、重要度、ビジネス上の価値に基づいて優先順位付けして ISA 62443 -2 -1: 2009 4. 2. 3. 6 いる。 ISO/IEC 27001: 2013 A. 8. 2. 1 ISO/IEC 27001: 2013 A. 8. 1. 2:「資産の所有者」 NIST SP 800 -53 Rev. 4 CP-2, RA-2, SA-14, SC-6 NIST SP 800 -53 Rev. 4 CM-8:「情報システムコンポーネントのインベントリ」 CIS CSC 17, 19 COBIT 5 APO 01. 02, APO 07. 06, APO 13. 01, DSS 06. 03 NIST SP 800 -53 Rev. 4 PM-5:「情報システム一覧」 ID. AM-6: すべての従業員と第三者である利害関係者(例:供給業者、顧客、 ISA 62443 -2 -1: 2009 4. 3. 2. 3. 3 パートナー)に対して、サイバーセキュリティ上の役割と責任を定めている。 ISO/IEC 27001: 2013 A. 6. 1. 1 NIST SP 800 -53 Rev. 4 CP-2, PS-7, PM-11 ※具体的な検討や実施を行う上で、参考となる外部資料が記載されている。 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 18

3. 限られた人材で取り組む、 セキュリティ運用 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 29

インシデント対応関連の省力化 対策実施前後の評価結果 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 37

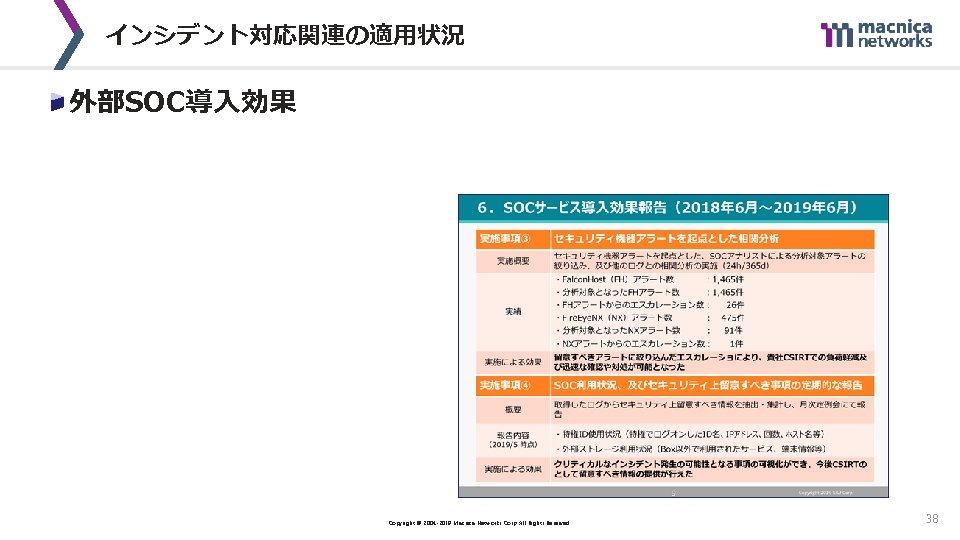

インシデント対応関連の適用状況 外部SOC導入効果 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 38

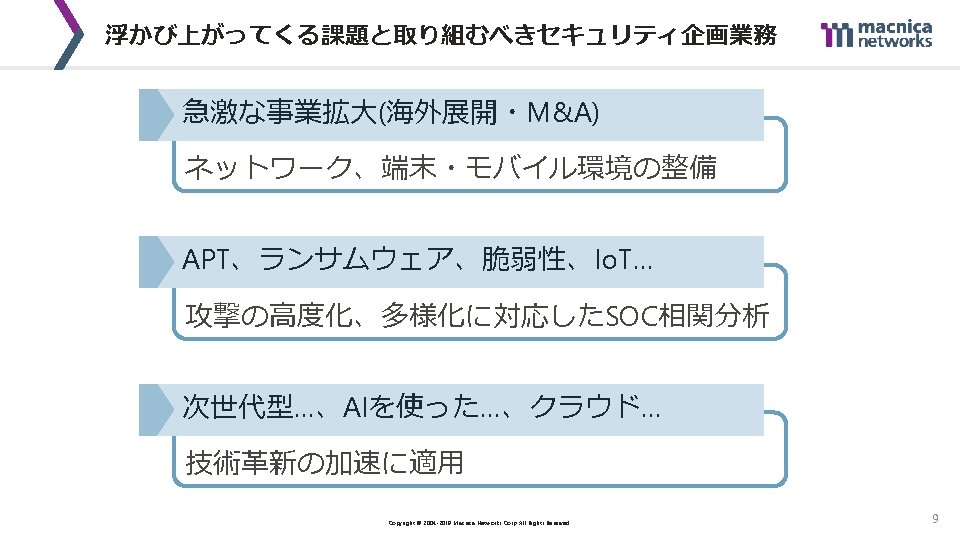

3. セキュリティ対策フレームワーク によるセキュリティ運用業務改善 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 39

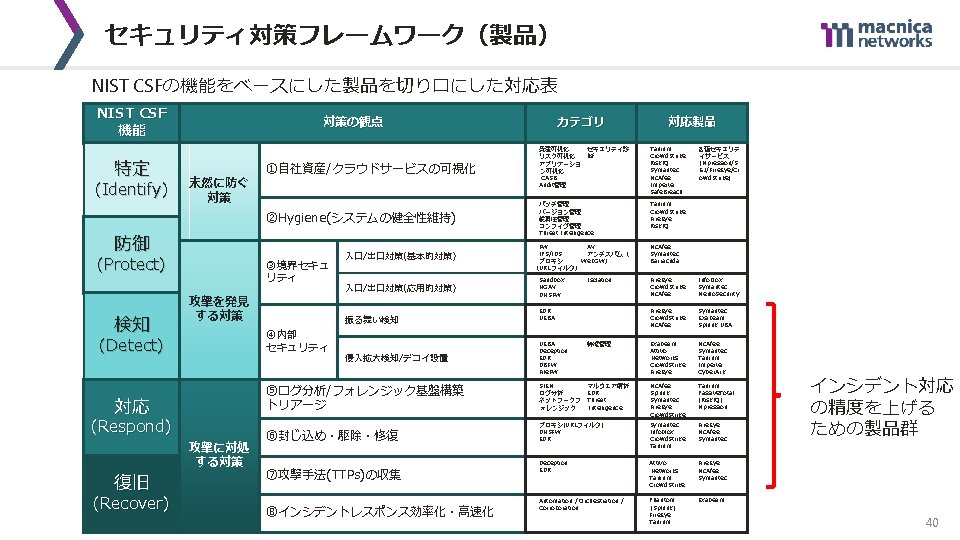

セキュリティ対策フレームワーク(製品) NIST CSFの機能をベースにした製品を切り口にした対応表 NIST CSF 機能 特定 (Identify) 対策の観点 未然に防ぐ 対策 防御 (Protect) 検知 (Respond) 復旧 (Recover) ①自社資産/クラウドサービスの可視化 ②Hygiene(システムの健全性維持) ・パッチ管理 ・バージョン管理 ・脆弱性管理 ・コンフィグ管理 ・Threat Intelligence ・Tanium ・Crowd. Strike ・Fire. Eye ・Risk. IQ 入口/出口対策(基本的対策) ・FW ・AV ・アンチスパム( ・IPS/IDS Web. GW) ・プロキシ (URLフィルタ) ・Mc. Afee ・Symantec ・Barracuda 入口/出口対策(応用的対策) ・Sandbox ・NGAV ・DNSFW ・Fire. Eye ・Crowd. Strike ・Mc. Afee ・Infoblox ・Symantec ・Menlo. Security ・Fire. Eye ・Crowd. Strike ・Mc. Afee ・Symantec ・Exabeam ・Splunk UBA ・Exabeam ・Attivo Networks ・Crowd. Strike ・Fire. Eye ・Mc. Afee ・Symantec ・Tanium ・Imperva ・Cyber. Ark 振る舞い検知 ④内部 セキュリティ 攻撃に対処 する対策 ・各種セキュリテ ィサービス (Mpression/S &J/Fire. Eye/Cr owd. Strike) ・Tanium ・Crowd. Strike ・Risk. IQ ・Symantec ・Mc. Afee ・Imperva ・Safe. Breach 攻撃を発見 する対策 対応 対応製品 ・セキュリティ診 ・資産可視化 断 ・リスク可視化 ・アプリケーショ ン可視化 ・ CASB ・Audit管理 ③境界セキュ リティ (Detect) カテゴリ 侵入拡大検知/デコイ設置 ・Isolation ・EDR ・UEBA ・Deception ・EDR ・DBFW ・File. FW ・特権管理 ⑤ログ分析/フォレンジック基盤構築 トリアージ ・SIEM ・マルウェア解析 ・EDR ・ログ分析 ・ネットワークフ ・Threat Intelligence ォレンジック ・Mc. Afee ・Splunk ・Symantec ・Fire. Eye ・Crowd. Strike ・Tanium ・Passive. Total (Risk. IQ) ・Mpression ⑥封じ込め・駆除・修復 ・プロキシ(URLフィルタ) ・DNSFW ・EDR ・Symantec ・Infoblox ・Crowd. Strike ・Tanium ・Fire. Eye ・Mc. Afee ・Symantec ・Deception ・EDR ・Attivo Networks ・Tanium ・Crowd. Strike ・Fire. Eye ・Mc. Afee ・Symantec ・Automation / Orchestration / Corroboration ・Phantom (Splunk) ・Fire. Eye ・Tanium ・Exabeam ⑦攻撃手法(TTPs)の収集 ⑧インシデントレスポンス効率化・高速化 Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. インシデント対応 の精度を上げる ための製品群 40

4. まとめ Copyright © 2004 -2019 Macnica Networks Corp. All Rights Reserved. 43

- Slides: 45