PENINGKATAN KEJAHATAN KOMPUTER DOCHI RAMADHANI ST Peningkatan Kejahatan

- Slides: 21

PENINGKATAN KEJAHATAN KOMPUTER DOCHI RAMADHANI, ST

Peningkatan Kejahatan Komputer Be. Ra. Pa Se. Ba. B �Aplikasi bisnis yang berbasis komputer / Internet meningkat. ◦ Internet mulai dibuka untuk publik tahun 1995 ◦ Electronic commerce (e-commerce) �Statistik e-commerce yang semakin meningkat. �Semakin banyak yang terhubung ke jaringan (seperti Internet).

Peningkatan Kejahatan Komputer �Desentralisasi server. ◦ Terkait dengan langkanya SDM yang handal ◦ Lebih banyak server yang harus ditangani dan butuh lebih banyak SDM dan tersebar di berbagai lokasi. Padahal susah mencari SDM ◦ Server remote seringkali tidak terurus ◦ Serangan terhadap server remote lebih susah ditangani (berebut akses dan bandwidth dengan penyerang)

Peningkatan Kejahatan Komputer �Transisi vendor. dari single vendor ke multi- ◦ Banyak jenis perangkat dari berbagai vendor yang harus dipelajari. Contoh: Untuk router: Cisco, Bay Networks, Nortel, 3 Com, Juniper, Linux-based router, … Untuk server: Solaris, Windows NT/2000/XP, SCO UNIX, Linux, *BSD, AIX, HP-UX, … ◦ Mencari satu orang yang menguasai semuanya sangat sulit. Apalagi jika dibutuhkan SDM yang lebih banyak

Peningkatan Kejahatan Komputer �Pemakai makin melek teknologi dan kemudahan mendapatkan software. ◦ Ada kesempatan untuk menjajal. Tinggal download software dari Internet. (Script kiddies) ◦ Sistem administrator harus selangkah di depan.

Peningkatan Kejahan Komputer �Semakin banyak perusahaan yang menghubungkan sistem informasinya dengan jaringan komputer yang global seperti Internet. �Hal ini membuka akses dari seluruh dunia. (Maksud dari akses ini adalah sebagai target dan juga sebagai penyerang. ) Potensi sistem informasi yang dapat dijebol dari mana-mana menjadi lebih besar.

Peningkatan Kejahatan Komputer �Kesulitan penegak hukum untuk mengejar kemajuan dunia telekomunikasi dan komputer. ◦ Cyberlaw belum matang ◦ Tingkat awareness masih rendah ◦ Technical capability masih rendah

Peningkatan Kejahatan Komputer �Meningkatnya kompleksitas sistem (teknis & bisnis) ◦ Program menjadi semakin besar. Megabytes. Gigabytes. ◦ Pola bisnis berubah: partners, alliance, inhouse development, outsource, … ◦ Potensi lubang keamanan juga semakin besar.

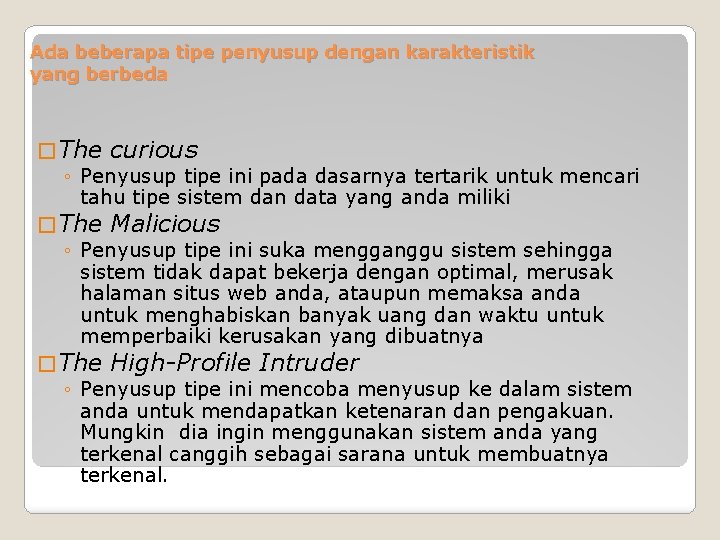

Ada beberapa tipe penyusup dengan karakteristik yang berbeda � The curious ◦ Penyusup tipe ini pada dasarnya tertarik untuk mencari tahu tipe sistem dan data yang anda miliki � The Malicious ◦ Penyusup tipe ini suka mengganggu sistem sehingga sistem tidak dapat bekerja dengan optimal, merusak halaman situs web anda, ataupun memaksa anda untuk menghabiskan banyak uang dan waktu untuk memperbaiki kerusakan yang dibuatnya � The High-Profile Intruder ◦ Penyusup tipe ini mencoba menyusup ke dalam sistem anda untuk mendapatkan ketenaran dan pengakuan. Mungkin dia ingin menggunakan sistem anda yang terkenal canggih sebagai sarana untuk membuatnya terkenal.

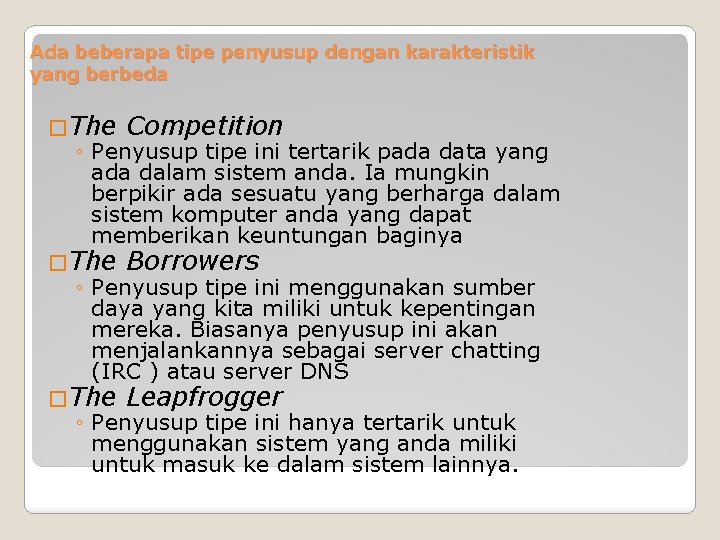

Ada beberapa tipe penyusup dengan karakteristik yang berbeda �The Competition ◦ Penyusup tipe ini tertarik pada data yang ada dalam sistem anda. Ia mungkin berpikir ada sesuatu yang berharga dalam sistem komputer anda yang dapat memberikan keuntungan baginya �The Borrowers ◦ Penyusup tipe ini menggunakan sumber daya yang kita miliki untuk kepentingan mereka. Biasanya penyusup ini akan menjalankannya sebagai server chatting (IRC ) atau server DNS �The Leapfrogger ◦ Penyusup tipe ini hanya tertarik untuk menggunakan sistem yang anda miliki untuk masuk ke dalam sistem lainnya.

Keamanan sistem terbagi menjadi 3 Keamanan eksternal, pengamanan yang berhubungan dengan fasilitas komputer dan penyusup dan bencana. Contoh : bencana alam Keamanan interface pemakai, berkaitan dengan identifikasi pemakai sebelum diijinkan mengakses program dan data yang tersimpan di dalam sistem Keamanan internal, berkaitan dengan beragam pengamanan yang dibangun pada perangkat keras dan sistem operasi untuk menjamin operasi yang handal dan untuk menjaga keutuhan program serta data.

Sehubungan dengan keamanan ini terdapat dua masalah yang penting, yaitu: Kehilangan data, yang dapat disebabkan antara lain oleh: Bencana, seperti kebakaran, banjir, gempa bumi, perang maupun kerusuhan Kesalahan perangkat keras dan perangkat lunak yang disebabkan oleh tidak berfungsinya pemroses, disk yang tidak terbaca, kesalahan telekomunikasi dan kesalahan program Kesalahan manusia, seperti salah memasukkan data, salah memasang disk, eksekusi program yang salah dan kehilangan disk

Penyusup (Intruder) yang terdiri dari: Penyusup pasif, yaitu membaca data yang tidak diotorisasi Penyusup aktif, yaitu mengubah data yang tidak diotorisasi Perlu diingat: Ketika hendak merancang sebuah sistem yang aman dari serangan pada intruder, adalah penting untuk mengetahui sistem tersebut akan dilindungi dari intruder apa.

Empat contoh kategori Keamanan yang bersifat fisik (physical security): termasuk akses orang ke gedung, peralatan, dan media yang digunakan. Beberapa bekas penjahat komputer (crackers) mengatakan bahwa mereka sering pergi ke tempat sampah untuk mencari berkas-berkas yang mungkin memiliki informasi tentang keamanan. Misalnya pernah diketemukan coretan password atau manual yang dibuang tanpa dihancurkan. Wiretapping atau hal-hal yang berhubungan dengan akses ke kabel atau komputer yang digunakan juga dapat dimasukkan ke dalam kelas ini.

Keamanan yang berhubungan dengan orang (personel): Termasuk identifikasi, dan profil resiko dari orang yang mempunyai akses (pekerja). Seringkali kelemahan keamanan sistem informasi bergantung kepada manusia (pemakai dan pengelola). Ada sebuah teknik yang dikenal dengan istilah “social engineering” yang sering digunakan oleh kriminal untuk berpura-pura sebagai orang yang berhak mengakses informasi. Misalnya kriminal ini berpura-pura sebagai pemakai yang lupa passwordnya dan minta agar diganti menjadi kata lain.

Keamanan dari data dan media serta teknik komunikasi (communications). Yang termasuk di dalam kelas ini adalah kelemahan dalam software yang digunakan untuk mengelola data. Seorang kriminal dapat memasang virus atau trojan horse sehingga dapat mengumpulkan informasi (seperti password) yang semestinya tidak berhak diakses. Bagian ini yang akan banyak kita bahas dalam buku ini.

Keamanan dalam operasi: termasuk kebijakan (policy) dan prosedur yang digunakan untuk mengatur dan mengelola sistem keamanan, dan juga termasuk prosedur setelah serangan (post attack recovery). Seringkali perusahaan tidak memiliki dokumen kebijakan dan prosedur.

Secara garis besar pengamanan sistem komputer mencakup 4 hal yang sangat mendasar Pengamanan fisik dapat dilakukan dengan menempatkan sistem komputer pada tempat yang mudah diawasi dan dikontrol untuk mengantisipasi kelalaian dari para user yang sering meninggalkan terminal komputer dalam keadaan logon. .

Pengamanan akses biasanya menjadi tanggung jawab para administrator sistem. Dalam hal ini seorang administrator harus mampu mengontrol dan mendokumentasikan seluruh akses ke sistem komputer dengan baik sehingga dapat mempercepat dan mempermudah pencarian penyebab masalah dan solusinya bila suatu saat terjadi sesuatu dalam sistem komputer tersebut.

Pengamanan data dilakukan dengan menerapkan sistem tingkatan akses di mana seseorang hanya dapat mengakses data tertentu saja yang menjadi haknya. Sebagai contoh departemen pemasaran suatu perusahaan hanya dapat mengakses data yang berkaitan dengan pemasaran barang.

Pengamanan jaringan Jaringan disini berkaitan erat dengan pemanfaatan jaringan publik seperti Internet. Pengamanan jaringan dapat dilakukan dengan menggunakan kriptografi di mana data yang sifatnya sensitif dienkripsi terlebih dahulu sebelum ditransmisikan melalui internet.