Pengenalan dan Penanggulangan Virus Trojan dan Worm Pertemuan

- Slides: 25

Pengenalan dan Penanggulangan Virus, Trojan dan Worm Pertemuan V

Definisi Virus Suatu program komputer yang dapat menyebar pada komputer atau jaringan dengan cara membuat copy dari dirinya sendiri tanpa sepengetahuan dari pengguna komputer tersebut.

Kategori Virus : - Boot Virus: Jika komputer dinyalakan, sebuah inisial program di boot sector akan dijalankan. Virus yang berada di boot sector disebut boot virus. - File Virus: File virus adalah virus yang menginfeksi executable program. - Multipartite Virus: Virus yang menginfeksi baik boot sector dan file. - Macro Virus: Targetnya bukan executable program, tetapi file dokumen seperti Microsoft Excel atau Word. Ia akan memulai menginfeksi bila program aplikasi membaca dokumen yang berisi macro.

Bagaimana virus menginfeksi komputer? Suatu virus pertama kali harus dijalankan sebelum ia mampu untuk menginfeksi suatu komputer. Berbagai macam cara agar virus ini dijalankan oleh korban - Menempelkan dirinya pada suatu program yang lain. - Ada juga virus yang jalan ketika Anda membuka suatu tipe file tertentu. - memanfaatkan celah keamanan yang ada pada komputer (baik sistem operasi atau aplikasi). - Suatu file yang sudah terinfeksi virus dalam attachment e- mail. Begitu file tersebut dijalankan, maka kode virus menginfeksi akan mulai berjalan komputer dan bisa komputer.

Apa yang bisa dilakukan oleh virus? Memperlambat e-mail yaitu dengan membuat trafik e-mail yang sangat besar yang akan membuat server menjadi lambat atau bahkan menjadi crash. (So-Big) Mencuri data konfidental (Worm Bugbear-D: mampu merekam keystroke keyboard) Menggunakan komputer Anda untuk menyerang suatu situs (My. Doom) Merusak data (Virus Compatable) Menghapus data (Virus Sircam) Men-disable hardware (Virus CIH atau Chernobyl) Menimbulkan hal-hal yang aneh dan mengganggu Virus worm Netsky-D Menampilkan pesan tertentu (Virus Cone-F) Memposting dokumen dan nama Anda pada newsgroup yang berbau pornografi. (Virus Poly. Post)

Trojan Horse Adalah program yang kelihatan seperti program yang valid atau normal, tetapi sebenarnya program tersebut membawa suatu kode dengan fungsi-fungsi yang sangat berbahaya bagi komputer. Berbeda dengan virus, Trojan Horse tidak dapat memproduksi diri sendiri. Contoh, virus DLoader-L datang dari attachment e-mail dan dianggap sebagai suatu update program dari Microsoft untuk sistem operasi Windows XP. Jika dijalankan maka dia akan mendownload program dan akan memanfaatkan komputer user untuk menghubungkan komputer user ke suatu website tertentu. Targetnya membuat website tadi menjadi overload dan akhirnya tidak bisa diakses dengan benar oleh pihak lain. Disebut juga dengan serangan denial of service atau Do. S.

Trojan Horse masih dapat dibagi lagi menjadi: DOS Trojan Horse: Trojan Horse yang berjalan di DOS. Ia mengurangi kecepatan komputer atau menghapus file-file pada hari atau situasi tertentu. Windows Trojan Horse: Dijalankan di system Microsoft Windows. Jumlah Windows Trojan Horse meningkat sejak 1998 dan digunakan sebagai program untuk hacking dengan tujuan jahat yang dapat mengkoleksi informasi dari Contoh Trojan Horse: - Back Orifice dan Net. Bus memungkinkan hackers tidak hanya melacak kegiatan user tetapi juga Mengambil alih komputer User. - Win-Trojan/Sub. Seven, Win-Trojan/Ecokys(Korean)

Worm bisa dikatakan mirip dengan virus tetapi worm tidak memerlukan carrier dalam hal ini program atau suatu dokumen. Worm mampu membuat copy dari dirinya sendiri dan menggunakan jaringan komunikasi antar komputer untuk menyebarkan dirinya. (Worm Blaster) Banyak virus seperti My. Doom atau Bagle bekerja sebagaimana layaknya worm dan menggunakan e-mail untuk mem-forward dirinya sendiri kepada pihak lain. Perbedaan worm dan virus adalah Virus menginfeksi target code, tetapi worm tidak. Worm hanya menetap di memory. Contoh worm: I-Worm/Happy 99(Ska), I-Worm/Explore. ZIP, I-Worm/Pretty. Park, I-Worm/My. Pics

Penanggulangan Virus, Trojan dan Worm Program anti-virus Secara umum ada dua jenis program anti-virus yaitu on-access dan on-demand scanner. 1. On-access scanner akan selalu aktif dalam sistem komputer selama user menggunakannya dan akan secara otomatis memeriksa file-file yang diakses dan dapat mencegah user untuk menggunakan file-file yang sudah terinfeksi oleh virus komputer. 2. On-demand scanner membiarkan user yang akan memulai aktivitas scanning terhadap file-file di komputer. Dapat diatur penggunaannya dilakukan bisa agar secara periodik dengan menggunakan scheduler.

Beberapa Software Antivirus Norton Antivirus 2007 Mc. Afee Virus. Scan Plus 2007 PC Tools Antivirus Windows Live One. Care F-Prot Antivirus Kapersky AVG Antivirus

Mencegah virus Membuat orang paham terhadap risiko virus Install program anti-virus dan update-lah secara reguler Selalu gunakan software patch untuk menutup lubang security Gunakan firewall Selalu backup secara reguler data.

Firewall Pertemuan VI

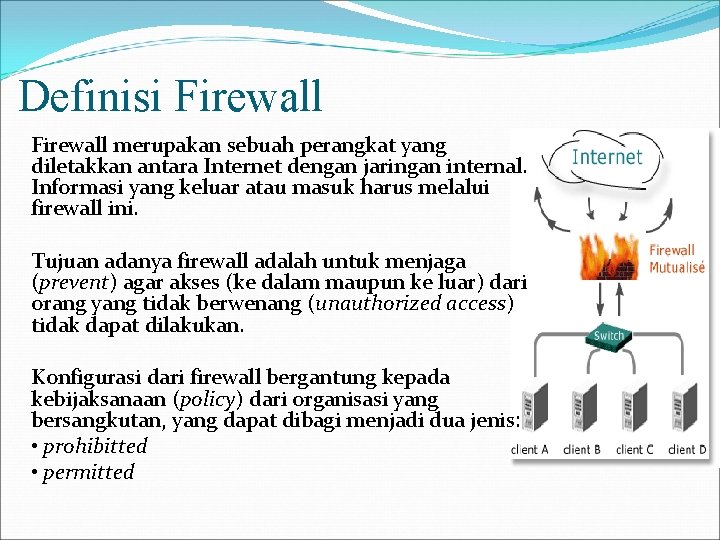

Definisi Firewall merupakan sebuah perangkat yang diletakkan antara Internet dengan jaringan internal. Informasi yang keluar atau masuk harus melalui firewall ini. Tujuan adanya firewall adalah untuk menjaga (prevent) agar akses (ke dalam maupun ke luar) dari orang yang tidak berwenang (unauthorized access) tidak dapat dilakukan. Konfigurasi dari firewall bergantung kepada kebijaksanaan (policy) dari organisasi yang bersangkutan, yang dapat dibagi menjadi dua jenis: • prohibitted • permitted

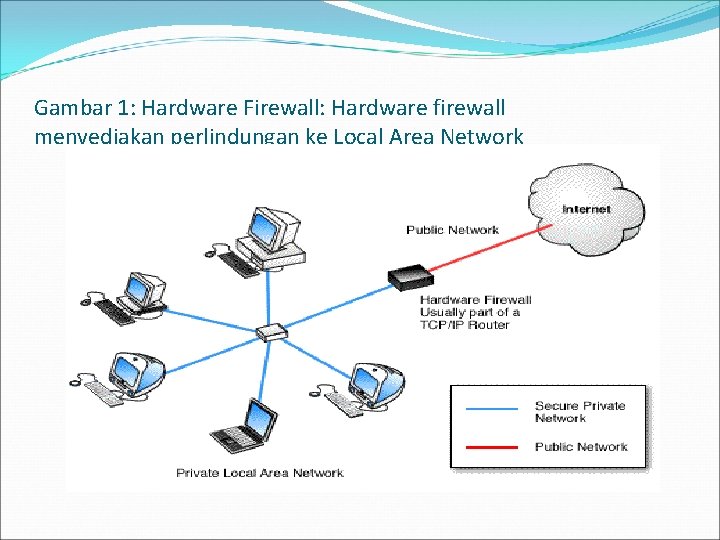

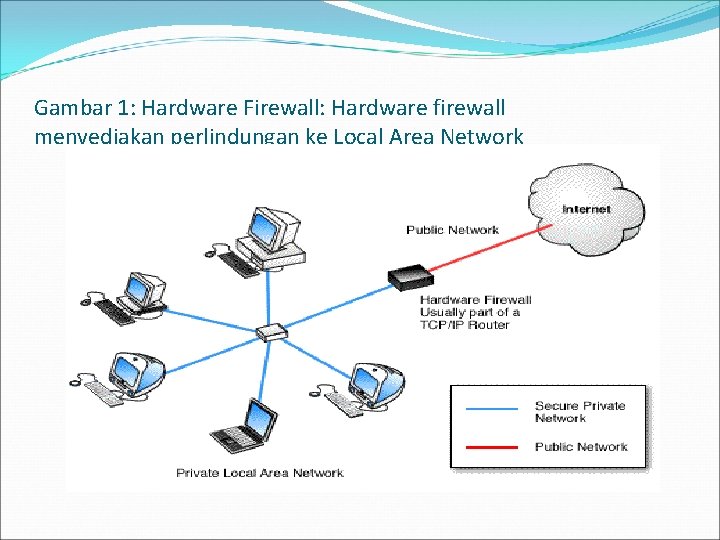

Gambar 1: Hardware Firewall: Hardware firewall menyediakan perlindungan ke Local Area Network

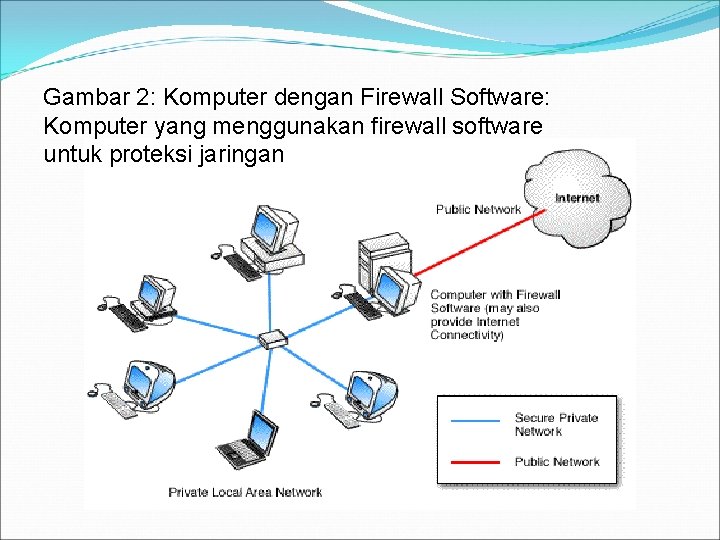

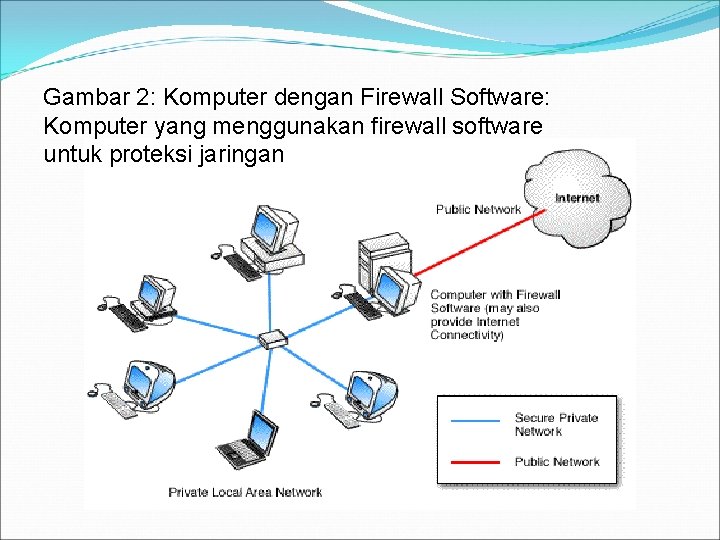

Gambar 2: Komputer dengan Firewall Software: Komputer yang menggunakan firewall software untuk proteksi jaringan

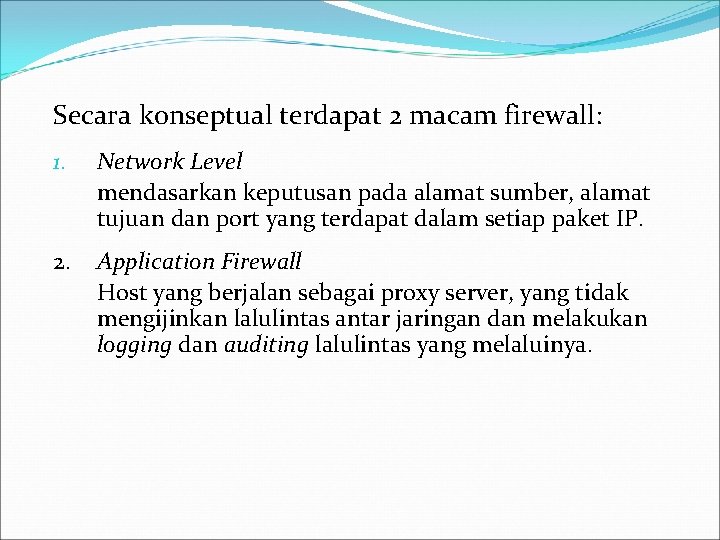

Secara konseptual terdapat 2 macam firewall: 1. Network Level mendasarkan keputusan pada alamat sumber, alamat tujuan dan port yang terdapat dalam setiap paket IP. 2. Application Firewall Host yang berjalan sebagai proxy server, yang tidak mengijinkan lalulintas antar jaringan dan melakukan logging dan auditing lalulintas yang melaluinya.

Firewall bekerja dengan mengamati paket IP (Internet Protocol) yang melewatinya. Berdasarkan konfigurasi dari firewall maka akses dapat diatur berdasarkan IP address, port, dan arah informasi. Detail dari konfigurasi bergantung kepada masing-masing firewall. Firewall dapat berupa sebuah perangkat keras yang sudah dilengkapi dengan perangkat lunak tertentu, sehingga pemakai (administrator) tinggal melakukan konfigurasi dari firewall tersebut. Firewall juga dapat berupa perangkat lunak yang ditambahkan kepada sebuah server (baik UNIX maupun Windows NT), yang dikonfigurasi menjadi firewall.

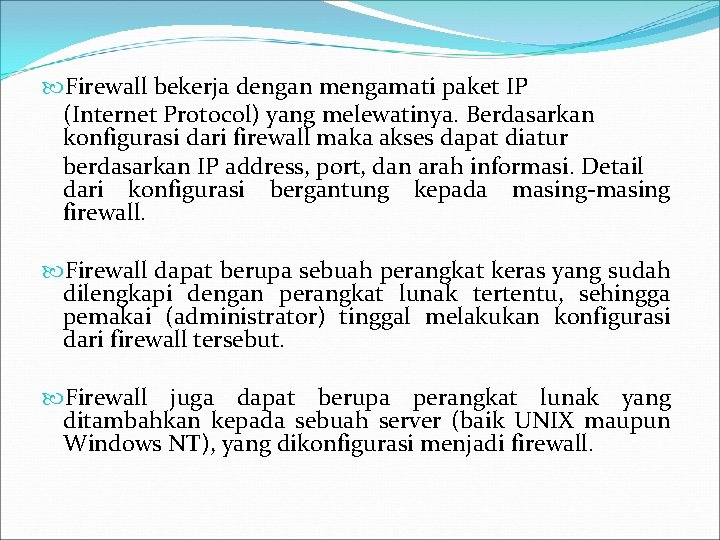

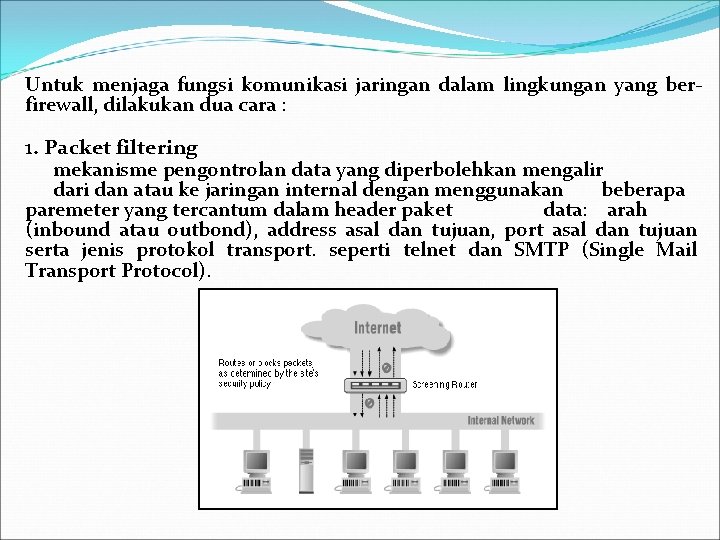

Untuk menjaga fungsi komunikasi jaringan dalam lingkungan yang berfirewall, dilakukan dua cara : 1. Packet filtering mekanisme pengontrolan data yang diperbolehkan mengalir dari dan atau ke jaringan internal dengan menggunakan beberapa paremeter yang tercantum dalam header paket data: arah (inbound atau outbond), address asal dan tujuan, port asal dan tujuan serta jenis protokol transport. seperti telnet dan SMTP (Single Mail Transport Protocol).

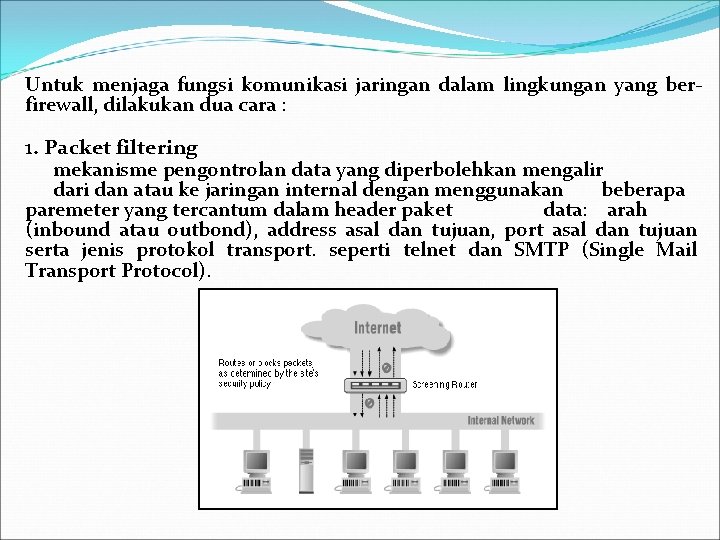

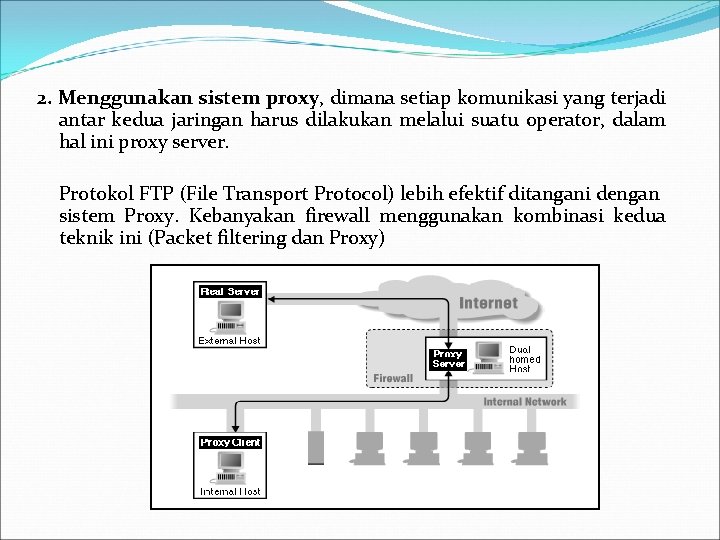

2. Menggunakan sistem proxy, dimana setiap komunikasi yang terjadi antar kedua jaringan harus dilakukan melalui suatu operator, dalam hal ini proxy server. Protokol FTP (File Transport Protocol) lebih efektif ditangani dengan sistem Proxy. Kebanyakan firewall menggunakan kombinasi kedua teknik ini (Packet filtering dan Proxy)

Beberapa perangkat lunak berbasis UNIX yang dapat digunakan untuk melakukan IP filtering antara lain: • ipfwadm: merupakan standar dari sistem Linux yang dapat diaktifkan pada level kernel • ipchains: versi baru dari Linux kernel packet filtering yang diharapkan dapat menggantikan fungsi ipfwadm Fungsi proxy dapat dilakukan oleh berbagai software tergantung kepada jenis proxy yang dibutuhkan, misalnya web proxy, rlogin proxy, ftp proxy dan seterusnya. Di sisi client sering kali dibutuhkan software tertentu agar dapat menggunakan proxy server ini, seperti misalnya dengan menggunakan SOCKS. Beberapa perangkat lunak berbasis UNIX untuk proxy antara lain: • Socks: proxy server oleh NEC Network Systems Labs • Squid: web proxy server

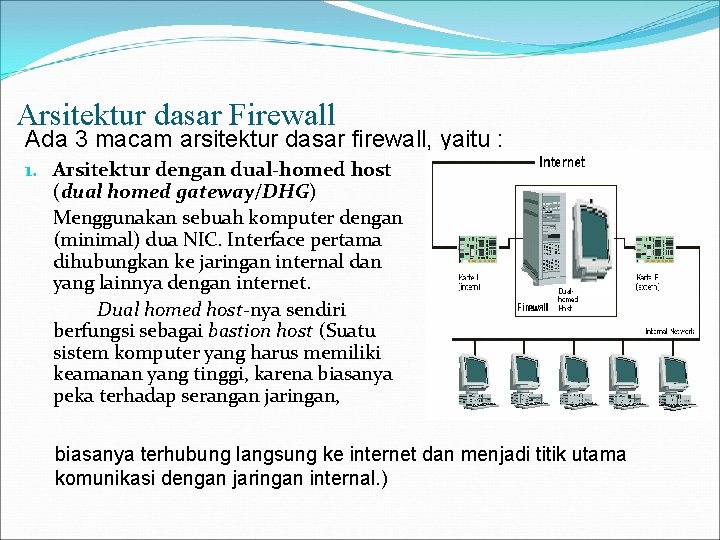

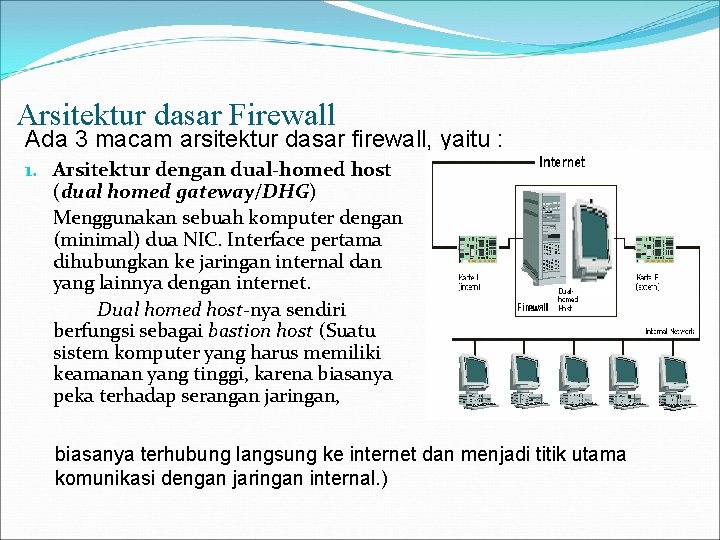

Arsitektur dasar Firewall Ada 3 macam arsitektur dasar firewall, yaitu : 1. Arsitektur dengan dual-homed host (dual homed gateway/DHG) Menggunakan sebuah komputer dengan (minimal) dua NIC. Interface pertama dihubungkan ke jaringan internal dan yang lainnya dengan internet. Dual homed host-nya sendiri berfungsi sebagai bastion host (Suatu sistem komputer yang harus memiliki keamanan yang tinggi, karena biasanya peka terhadap serangan jaringan, biasanya terhubung langsung ke internet dan menjadi titik utama komunikasi dengan jaringan internal. )

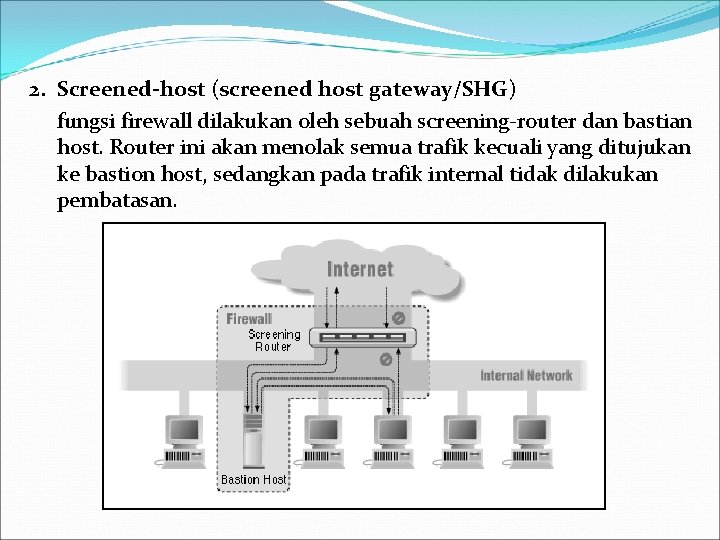

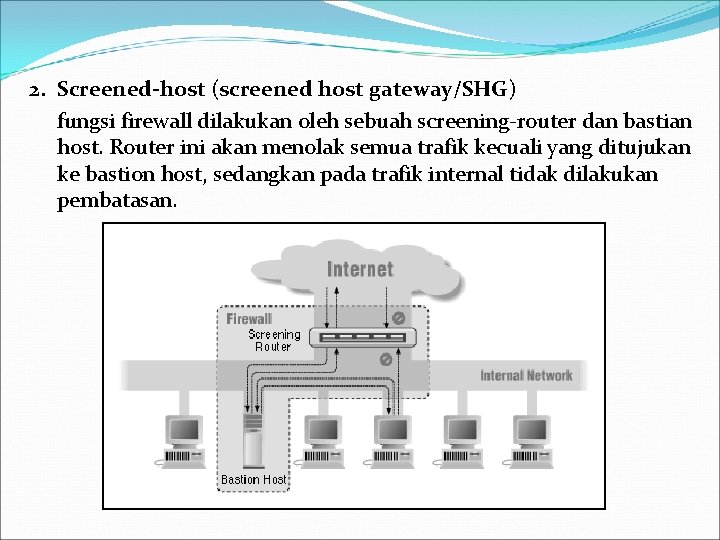

2. Screened-host (screened host gateway/SHG) fungsi firewall dilakukan oleh sebuah screening-router dan bastian host. Router ini akan menolak semua trafik kecuali yang ditujukan ke bastion host, sedangkan pada trafik internal tidak dilakukan pembatasan.

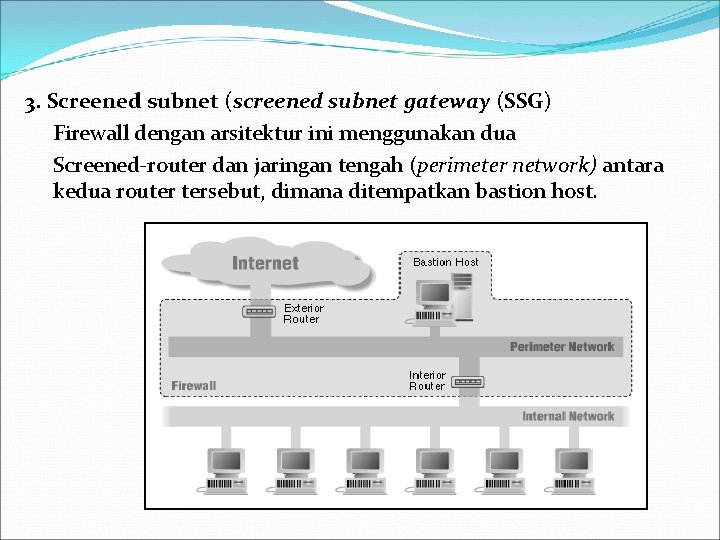

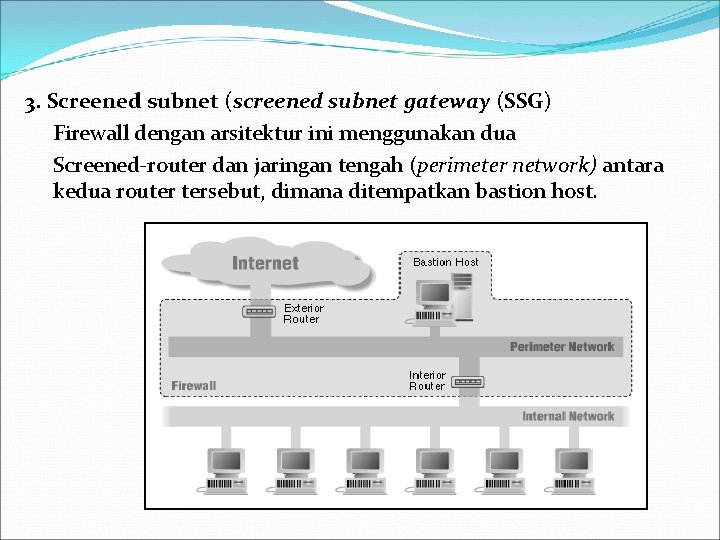

3. Screened subnet (screened subnet gateway (SSG) Firewall dengan arsitektur ini menggunakan dua Screened-router dan jaringan tengah (perimeter network) antara kedua router tersebut, dimana ditempatkan bastion host.

Beberapa Software Firewall Zone Alarm Pro Firewall PC Tools Firewall Plus Windows XP Firewall Port & Application Manager Norton Internet Security Prevx 1 2. 0. 15 build 6

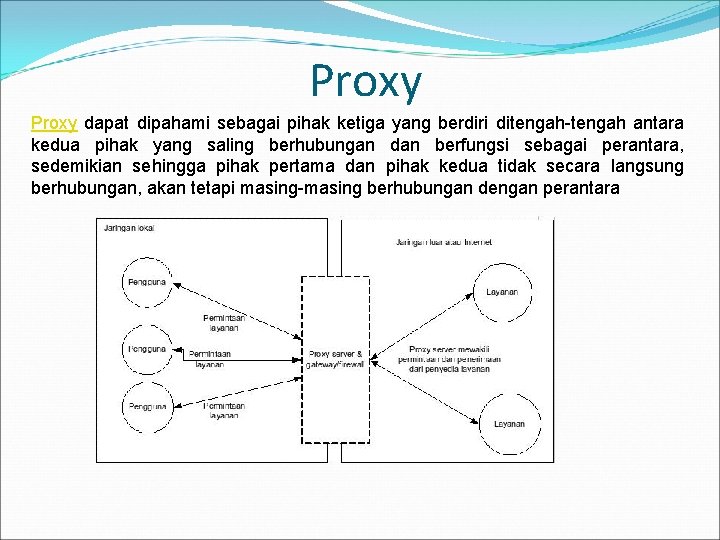

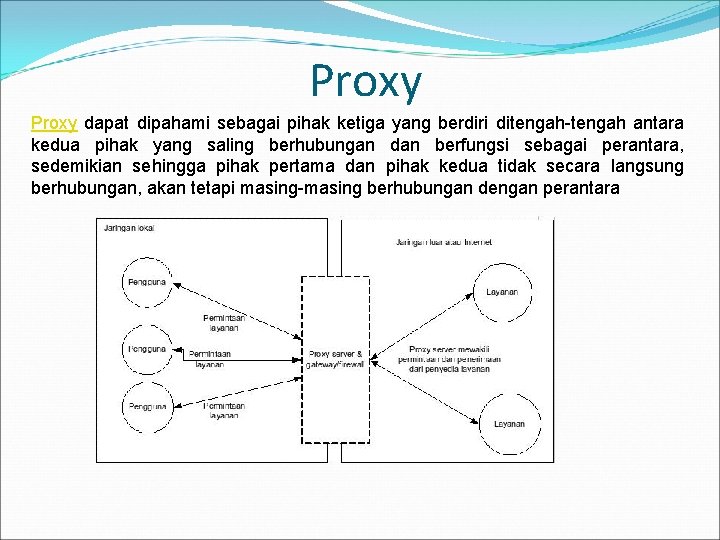

Proxy dapat dipahami sebagai pihak ketiga yang berdiri ditengah-tengah antara kedua pihak yang saling berhubungan dan berfungsi sebagai perantara, sedemikian sehingga pihak pertama dan pihak kedua tidak secara langsung berhubungan, akan tetapi masing-masing berhubungan dengan perantara