PENGANTAR KRIPTOGRAFI PENGANTAR TEKNOLOGI INFORMASI TIF 1101SIF 1101

- Slides: 46

PENGANTAR KRIPTOGRAFI PENGANTAR TEKNOLOGI INFORMASI (TIF 1101/SIF 1101)

PENGANTAR KRIPTOGRAFI • • Kasus-kasus di dunia Definisi, Sejarah, dan Tujuan dari Kriptografi Terminologi & Konsep Dasar Kriptografi Skema Komunikasi Kriptologi Notasi Matematis dari Kriptografi Aplikasi Enkripsi – Dekripsi Serangan pada Sistem Kriptografi 2

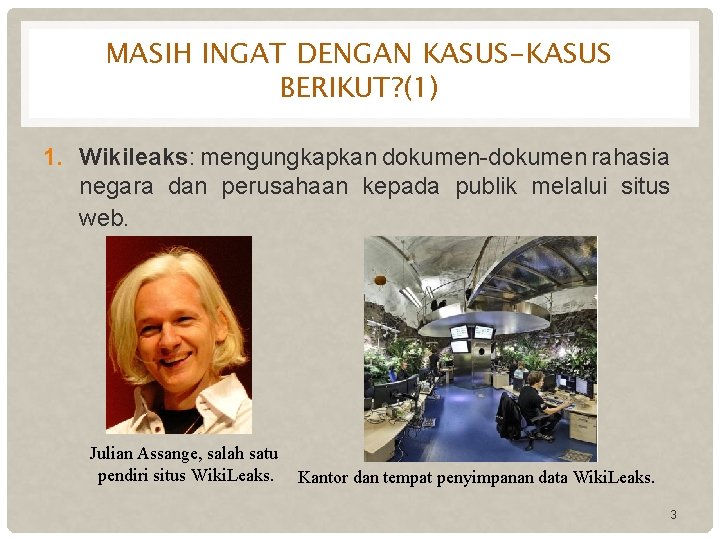

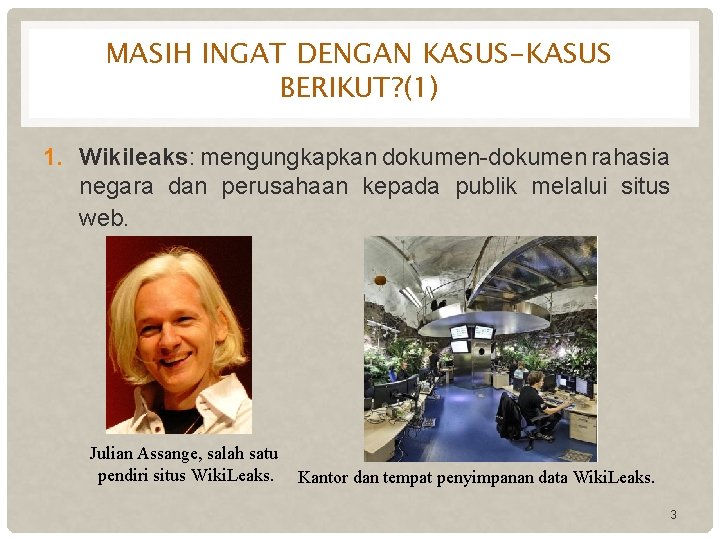

MASIH INGAT DENGAN KASUS-KASUS BERIKUT? (1) 1. Wikileaks: mengungkapkan dokumen-dokumen rahasia negara dan perusahaan kepada publik melalui situs web. Julian Assange, salah satu pendiri situs Wiki. Leaks. Kantor dan tempat penyimpanan data Wiki. Leaks. 3

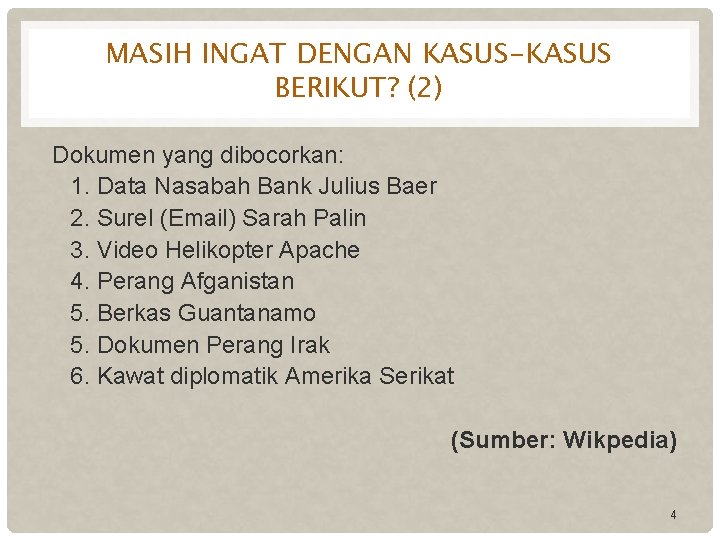

MASIH INGAT DENGAN KASUS-KASUS BERIKUT? (2) Dokumen yang dibocorkan: 1. Data Nasabah Bank Julius Baer 2. Surel (Email) Sarah Palin 3. Video Helikopter Apache 4. Perang Afganistan 5. Berkas Guantanamo 5. Dokumen Perang Irak 6. Kawat diplomatik Amerika Serikat (Sumber: Wikpedia) 4

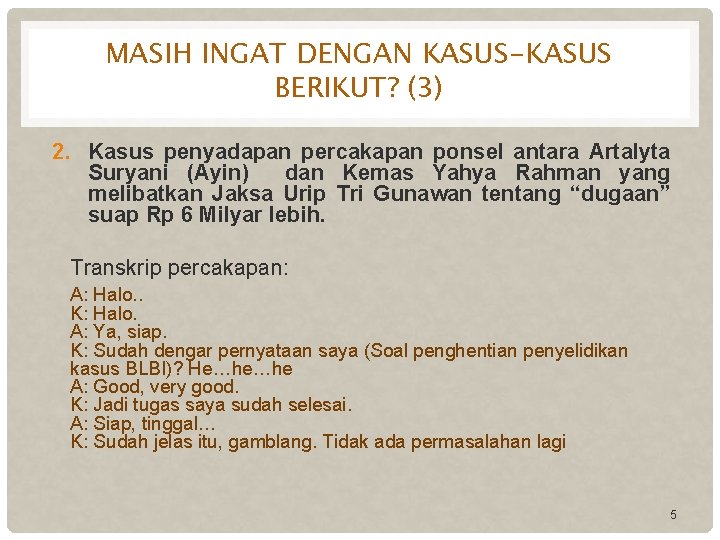

MASIH INGAT DENGAN KASUS-KASUS BERIKUT? (3) 2. Kasus penyadapan percakapan ponsel antara Artalyta Suryani (Ayin) dan Kemas Yahya Rahman yang melibatkan Jaksa Urip Tri Gunawan tentang “dugaan” suap Rp 6 Milyar lebih. Transkrip percakapan: A: Halo. . K: Halo. A: Ya, siap. K: Sudah dengar pernyataan saya (Soal penghentian penyelidikan kasus BLBI)? He…he…he A: Good, very good. K: Jadi tugas saya sudah selesai. A: Siap, tinggal… K: Sudah jelas itu, gamblang. Tidak ada permasalahan lagi 5

MASIH INGAT DENGAN KASUS-KASUS BERIKUT? (4) Moral of the story: Kasus-kasus kebocoran informasi dan penyadapan tersebut menunjukkan bahwa KRIPTOGRAFI itu sangat penting. 6

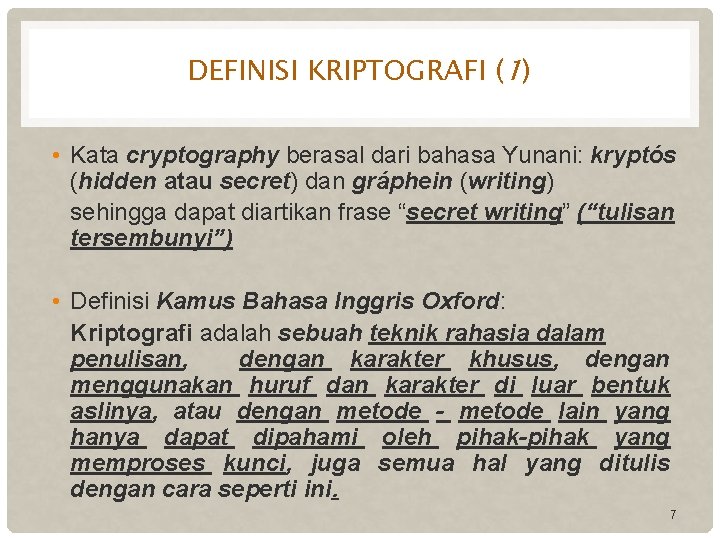

DEFINISI KRIPTOGRAFI (1) • Kata cryptography berasal dari bahasa Yunani: kryptós (hidden atau secret) dan gráphein (writing) sehingga dapat diartikan frase “secret writing” (“tulisan tersembunyi”) • Definisi Kamus Bahasa Inggris Oxford: Kriptografi adalah sebuah teknik rahasia dalam penulisan, dengan karakter khusus, dengan menggunakan huruf dan karakter di luar bentuk aslinya, atau dengan metode - metode lain yang hanya dapat dipahami oleh pihak-pihak yang memproses kunci, juga semua hal yang ditulis dengan cara seperti ini. 7

DEFINISI KRIPTOGRAFI (2) • Kriptografi adalah ilmu dan seni untuk menjaga keamanan pesan [Schneier, 1996, Applied Cryptography]. • Kriptografi dapat diartikan sebagai proses untuk melindungi data (Oppliger, 2005) • Kriptografi berkembang sedemikan rupa sehingga tidak lagi sebatas mengenkripsi pesan, tetapi juga memberikan aspek keamanan seperti mencegahnya dari perubahan tanpa izin, atau mencegahnya dari penggunaan yang tidak sah. • Pelakunya disebut Kriptografer. 8

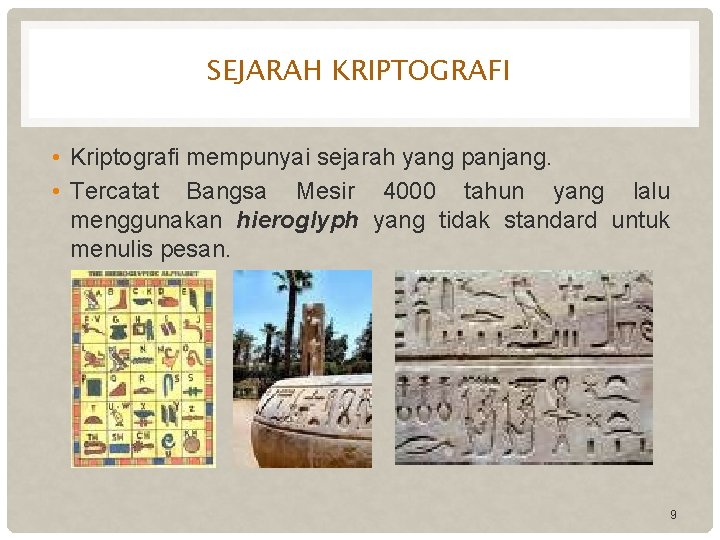

SEJARAH KRIPTOGRAFI • Kriptografi mempunyai sejarah yang panjang. • Tercatat Bangsa Mesir 4000 tahun yang lalu menggunakan hieroglyph yang tidak standard untuk menulis pesan. 9

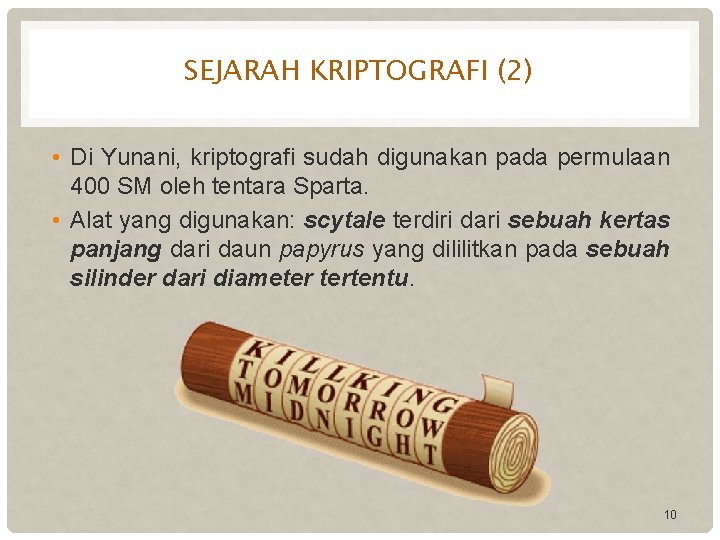

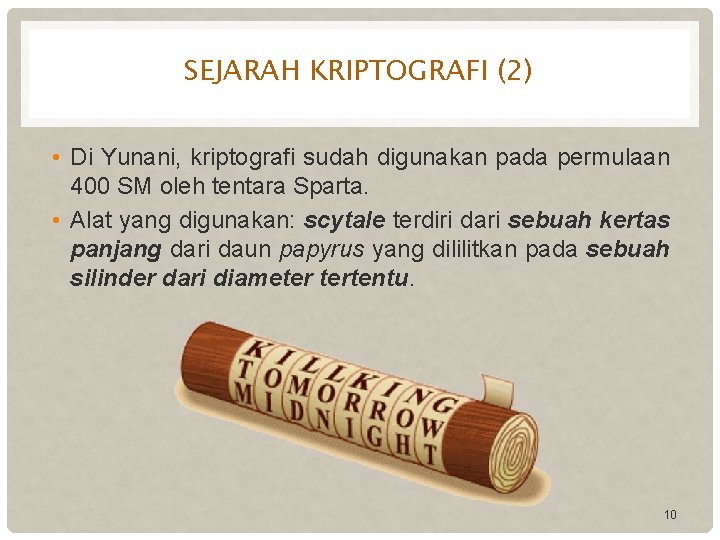

SEJARAH KRIPTOGRAFI (2) • Di Yunani, kriptografi sudah digunakan pada permulaan 400 SM oleh tentara Sparta. • Alat yang digunakan: scytale terdiri dari sebuah kertas panjang dari daun papyrus yang dililitkan pada sebuah silinder dari diameter tertentu. 10

SEJARAH KRIPTOGRAFI (3) • Sebelum tahun 1970, kriptografi merupakan sebuah Dark Art karena masyarakat menganggap ilmu-ilmu yang berkaitan dengan kriptografi adalah ilmu yang mistis dan tidak diajarkan secara umum. • Sejarah lengkap kriptografi dapat ditemukan di dalam buku David Kahn, “The Codebreakers” (menulis secara rinci sejarah kriptografi mulai dari penggunaan kriptografi oleh Bangsa Mesir 4000 tahun yang lalu hingga penggunaan kriptografi pada abad ke-20). • Selain itu ada lagi buku yang serupa yaitu “Code Book” karya Simon Singh, “Crypto” karya Steven Levy. 11

SEJARAH KRIPTOGRAFI (4) • Tidak ditemukan catatan kriptografi di Cina dan Jepang hingga abad 15. • Pada Abad ke-17, sejarah kriptografi pernah mencatat korban di Inggris. • Queen Mary of Scotland, dipancung setelah pesan rahasianya dari balik penjara (pesan terenkripsi yang isinya rencana membunuh Ratu Elizabeth I) pada Abad Pertengahan berhasil dipecahkan oleh Thomas Phelippes, seorang pemecah kode. Queen Mary 12

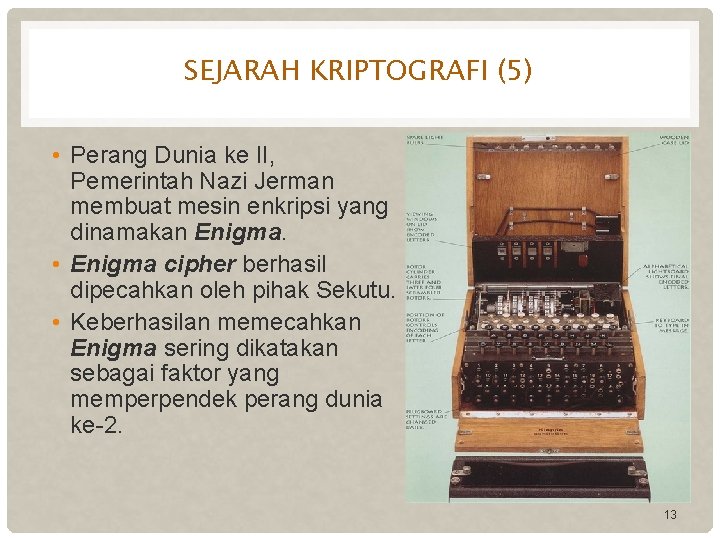

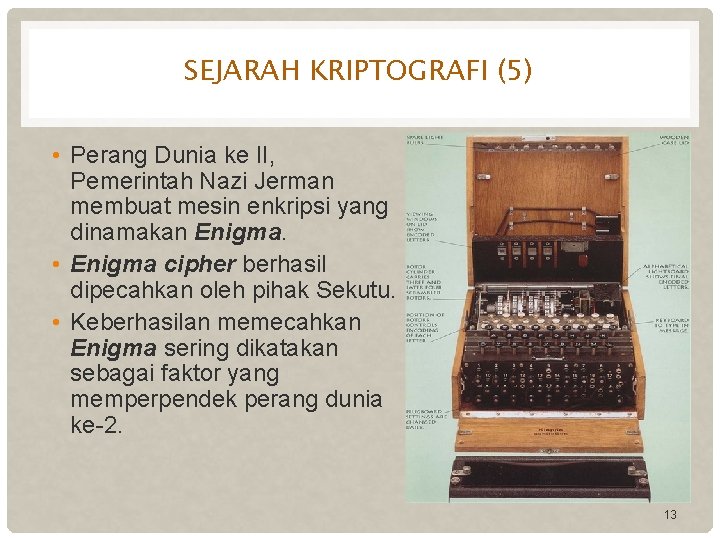

SEJARAH KRIPTOGRAFI (5) • Perang Dunia ke II, Pemerintah Nazi Jerman membuat mesin enkripsi yang dinamakan Enigma. • Enigma cipher berhasil dipecahkan oleh pihak Sekutu. • Keberhasilan memecahkan Enigma sering dikatakan sebagai faktor yang memperpendek perang dunia ke-2. 13

SEJARAH KRIPTOGRAFI (6) • Empat kelompok orang yang menggunakan dan berkontribusi pada kriptografi: 1. Militer (termasuk intelijen dan mata-mata) 2. Kalangan diplomatik 3. Diarist (penulis buku harian) 4. Lovers • Berasarkan data IEEE Spectrum, penyadapan di dunia internasional sudah biasa terjadi semenjak tahun 2003. 14

TUJUAN DARI KRIPTOGRAFI Tujuan dari kriptografi yang juga merupakan aspek keamanan informasi adalah sebagai berikut (Menezes, van Oorschot dan Vanstone, 1996)(Scheiner, 1996) : 1. Kerahasiaan (confidentiality) 2. Integritas data (data integrity) 3. Otentikasi (authentication) 4. Nirpenyangkalan (non-repudiation) 15

TUJUAN DARI KRIPTOGRAFI (2) 1. Kerahasiaan (confidentiality) Layanan yang digunakan untuk menjaga isi informasi dari semua pihak kecuali pihak yang memiliki otoritas terhadap informasi. Dia bisa ikut menerima pesan tapi tidak mengerti Sumber: Tutun Juhana (EL) 16

TUJUAN DARI KRIPTOGRAFI (3) 2. Integritas data (data integrity) Layanan penjagaan pengubahan data dari pihak yang tidak berwenang. Di dalam kriptografi, layanan ini direalisasikan dengan menggunakan tanda-tangan digital (digital signature). Pesan yang telah ditandatangani menyiratkan bahwa pesan yang dikirim adalah asli. 17

TUJUAN DARI KRIPTOGRAFI (4) 3. Otentikasi (authentication) Layanan yang untuk mengidentifikasi kebenaran pihak-pihak yang berkomunikasi (user authentication) dan untuk mengidentifikasi kebenaran sumber pesan (data origin authentication). Di dalam kriptografi, layanan ini direalisasikan dengan menggunakan tanda-tangan digital (digital signature). Tandatangan digital menyatakan sumber pesan He can claim that he is A 18

TUJUAN DARI KRIPTOGRAFI (5) 4. Nirpenyangkalan (nonrepudiation) Layanan untuk mencegah entitas yang berkomunikasi melakukan penyangkalan, yaitu pengirim pesan menyangkal melakukan pengiriman atau penerima pesan menyangkal telah menerima pesan. 19

TERMINOLOGI & KONSEP DASAR KRIPTOGRAFI Di dalam kriptografi kita akan sering menemukan berbagai istilah atau terminologi. Beberapa istilah yang penting untuk diketahui diberikan di bawah ini: § Pesan § Plainteks § Chiperteks § Enkripsi dan Dekripsi § Key 20

TERMINOLOGI & KONSEP DASAR KRIPTOGRAFI (2) • Pesan: data atau informasi yang dapat dibaca dan dimengerti maknanya (Scheiner, 1996). Nama lain: plainteks (plaintext) atau teks-jelas (cleartext) • Pesan dapat berupa data atau informasi yang: • dikirim (via pos, kurir, saluran telekom, dsb), atau • disimpan di dalam media perekaman (kertas, storage, dan sebagainya) 21

TERMINOLOGI & KONSEP DASAR KRIPTOGRAFI (3) Pesan yang tersimpan: teks, citra suara/bunyi (audio), video, dan lainnya. Teks (image), Citra (image) “Halo apa kabar” Tabel Suara/ bunyi (Audio) Video 22

TERMINOLOGI & KONSEP DASAR KRIPTOGRAFI (4) • Agar pesan tidak dapat dimengerti maknanya oleh pihak lain, maka pesan perlu disandikan ke bentuk lain yang tidak dapat dipahami (enkripsi). • Bentuk pesan yang tersandi disebut Cipherteks atau Kriptogram. • Proses pembalikan dimana cipherteks diubah kembali menjadi plainteks disebut Dekripsi (Stamp , 2007) 23

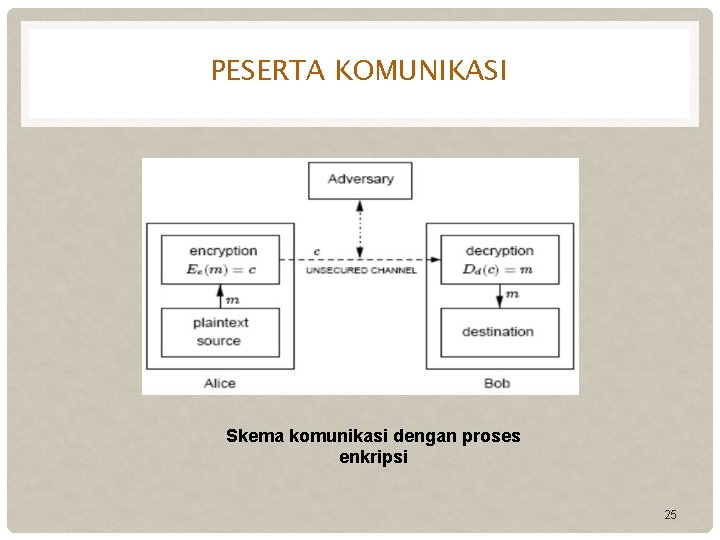

TERMINOLOGI & KONSEP DASAR KRIPTOGRAFI (5) • Enkripsi (encryption): proses menyandikan plainteks menjadi cipherteks. Nama lain: enciphering • Dekripsi (decryption): Proses mengembalikan cipherteks menjadi plainteks semula. Nama lain: deciphering • Key: bilangan atau aturan yang dirahasiakan yang berfungsi untuk proses enkripsi dan dekripsi. 24

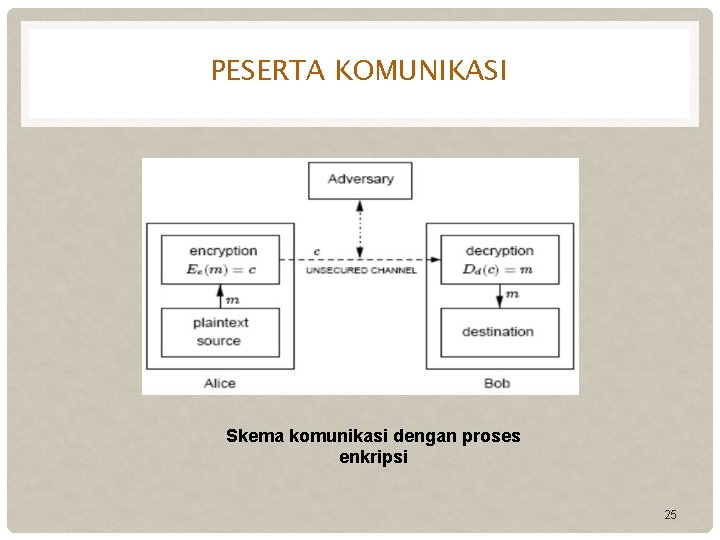

PESERTA KOMUNIKASI Skema komunikasi dengan proses enkripsi 25

PESERTA KOMUNIKASI (2) a) Entitas atau Peserta adalah orang atau sesuatu yang mengirim, menerima, atau memanipulasi informasi. Entitas bisa berupa orang, terminal komputer, kartu kredit, dan sebagainya. Jadi, orang bisa bertukar pesan dengan orang lainnya (contoh: Alice berkomunikasi dengan Bob) sedangkan di dalam jaringan komputer, mesin (komputer) berkomunikasi dengan mesin (contoh: mesin ATM berkomunikasi dengan komputer server di bank). 26

PESERTA KOMUNIKASI (3) b) Pengirim (sender): entitas dalam komunikasi yang mengirimkan informasi kepada entitas lainnya. c) Penerima (receiver): entitas dalam komunikasi yang diharapkan menerima informasi. d) Penyusup (adversary): entitas diluar pengirim dan penerima yang mencoba untuk membobol keamanan informasi. Penyusup biasanya bertindak seolah-olah sebagai pengirim yang sah ataupun penerima yang sah. 27

PESERTA KOMUNIKASI (4) Contoh: Plainteks: pengiriman uang jam 11 siang Cipherteks: t^$gf. Ui 89 rewo. Fpfd. Wq. L: p[u. Tcx. Z 28

KRIPTOLOGI • Kriptologi (cryptology): sebagai seni dan ilmu untuk membuat dan memecahkan kode rahasia. Kriptologi Kriptografi Kriptanalisis Steganografi 29

KRIPTOLOGI (2) 1) Kriptografi: seni dan ilmu membuat kode rahasia. 2) Kriptanalisis (cryptanalysis): ilmu dan seni untuk memecahkan chiperteks menjadi plainteks tanpa mengetahui kunci yang digunakan. Pelakunya disebut kriptanalis. 3) Steganografi: metoda menyembunyikan pesan atau data lainnya. • Kriptanalisis merupakan “lawan” kriptografi • Kriptografer mentransformasikan plainteks menjadi cipherteks dengan suatu algoritma dan kunci. • seorang Kriptanalis berusaha untuk memecahkan cipherteks tersebut untuk menemukan plainteks atau kunci. 30

SEJARAH KRIPTANALISIS • Sejarah kriptografi paralel dengan sejarah kriptanalisis (cryptanalysis), yaitu bidang ilmu dan seni untuk memecahkan cipherteks • Teknik kriptanalisis sudah ada sejak abad ke-9. • Dikemukakan pertama kali oleh seorang ilmuwan Arab pada Abad IX bernama Abu Yusuf Yaqub Ibnu Ishaq Ibnu As-Sabbah Ibnu 'Omran Ibnu Ismail Al-Kindi, atau yang lebih dikenal sebagai Al-Kindi. 31

SEJARAH KRIPTANALISIS • Al-Kindi menulis buku tentang seni memecahkan kode, buku yang berjudul ‘Risalah fi Istikhraj al-Mu'amma (Manuscript for the Deciphering Cryptographic Messages). • Al-Kindi menemukan frekuensi perulangan huruf di dalam Al-Quran. Teknik yang digunakan Al-Kindi kelak dinamakan analisis frekuensi. • Yaitu teknik untuk memecahkan cipherteks berdasarkan frekuensi kemunculan karakter di dalam pesan. 32

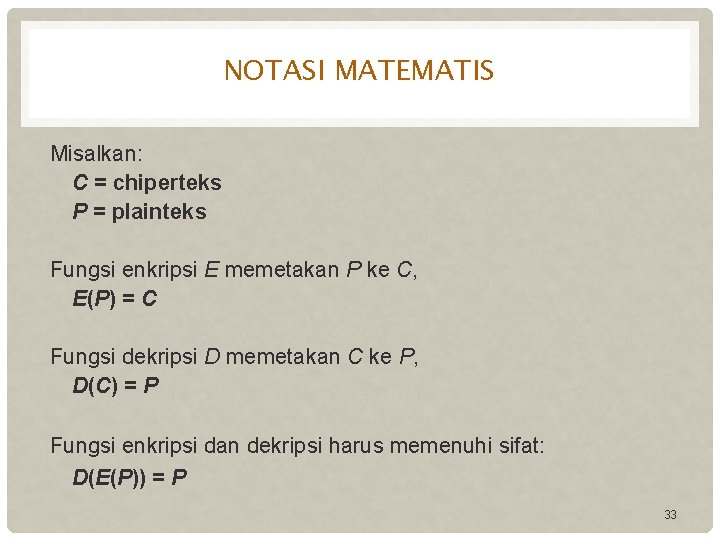

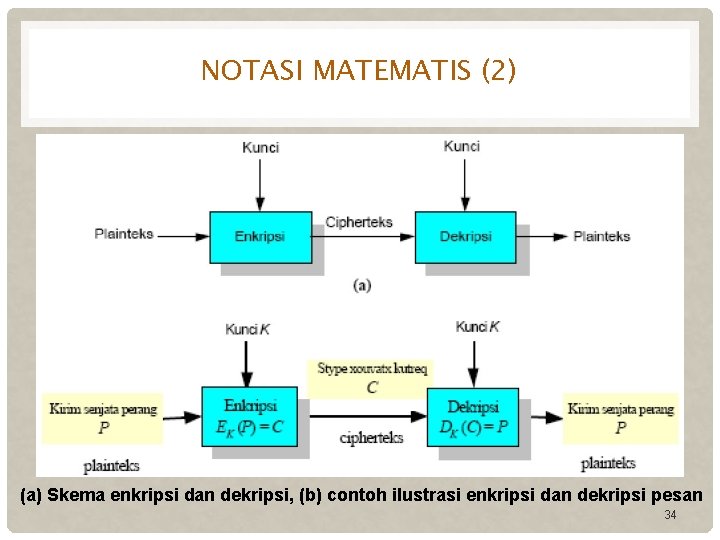

NOTASI MATEMATIS Misalkan: C = chiperteks P = plainteks Fungsi enkripsi E memetakan P ke C, E(P) = C Fungsi dekripsi D memetakan C ke P, D(C) = P Fungsi enkripsi dan dekripsi harus memenuhi sifat: D(E(P)) = P 33

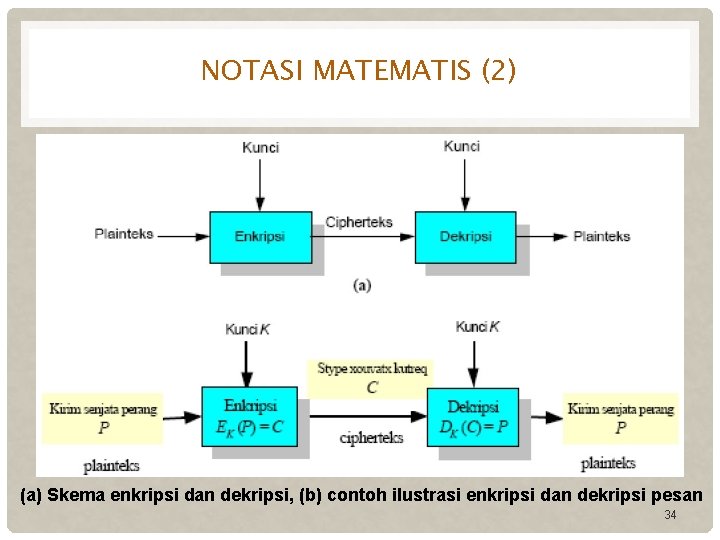

NOTASI MATEMATIS (2) (a) Skema enkripsi dan dekripsi, (b) contoh ilustrasi enkripsi dan dekripsi pesan 34

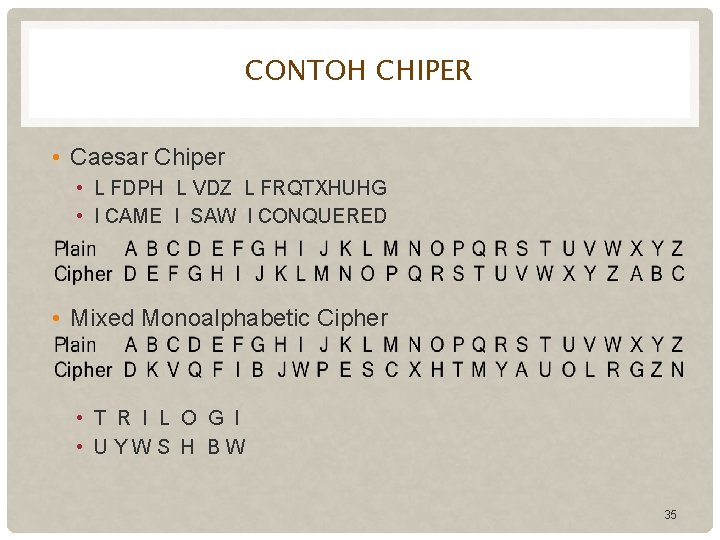

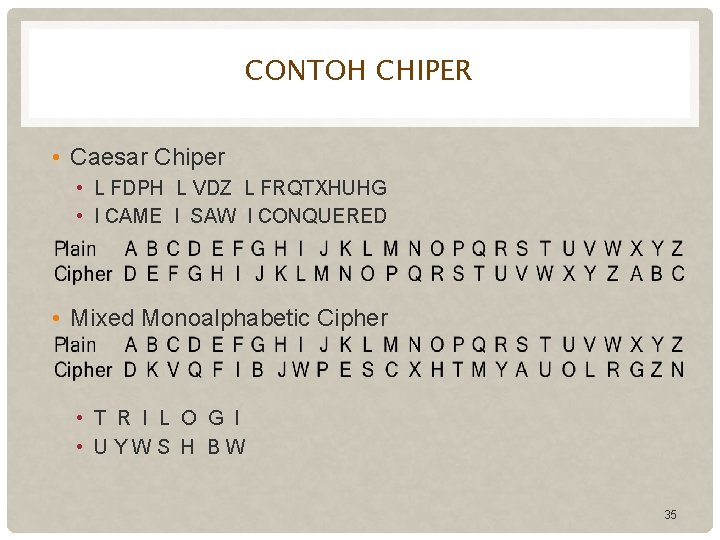

CONTOH CHIPER • Caesar Chiper • L FDPH L VDZ L FRQTXHUHG • I CAME I SAW I CONQUERED • Mixed Monoalphabetic Cipher • T R I L O G I • UYWS H BW 35

APLIKASI ENKRIPSI – DEKRIPSI 1. Pengiriman data melalui saluran (data encryption on motion) komunikasi 2. Penyimpanan data di dalam disk storage (data encryption at rest) 36

DATA ENCRYPTION ON MOTION 1. Sinyal yang ditransmisikan dalam percakapan dengan handphone. 2. Nomor PIN kartu ATM yang ditransmisikan dari mesin ATM ke komputer bank. 3. Nomor PIN kartu kredit pada transaksi e-commerce di internet. 4. Siaran televisi berbayar (Pay TV) 5. Pesan melalui Black. Berry Messenger (BBM) 37

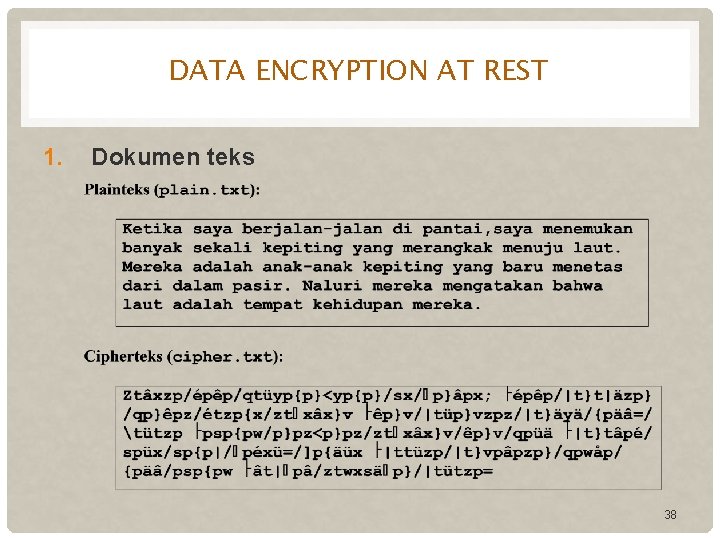

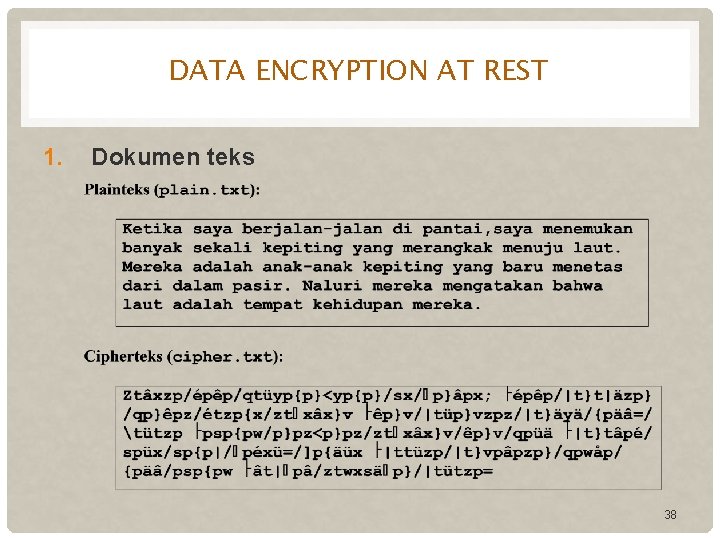

DATA ENCRYPTION AT REST 1. Dokumen teks 38

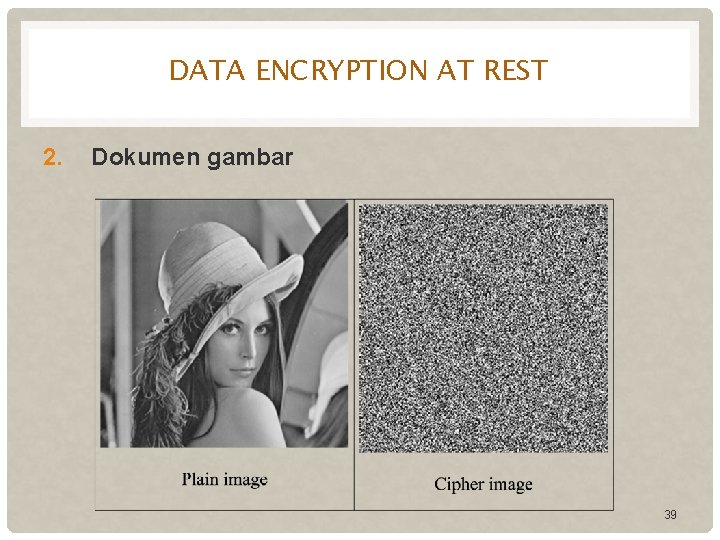

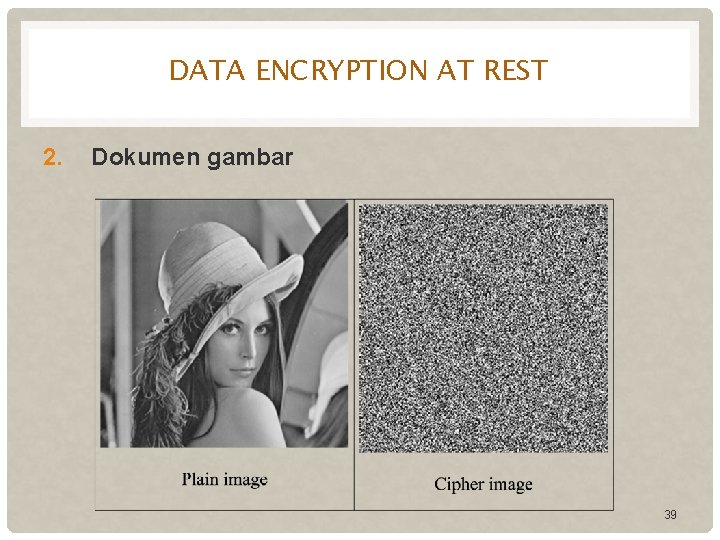

DATA ENCRYPTION AT REST 2. Dokumen gambar 39

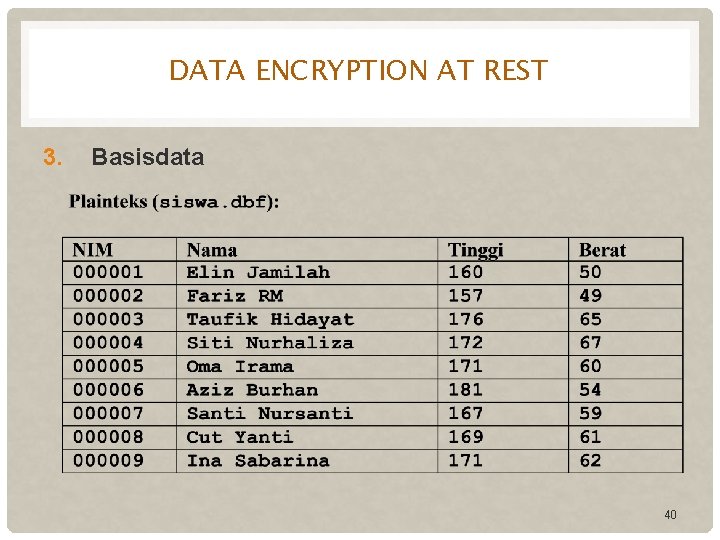

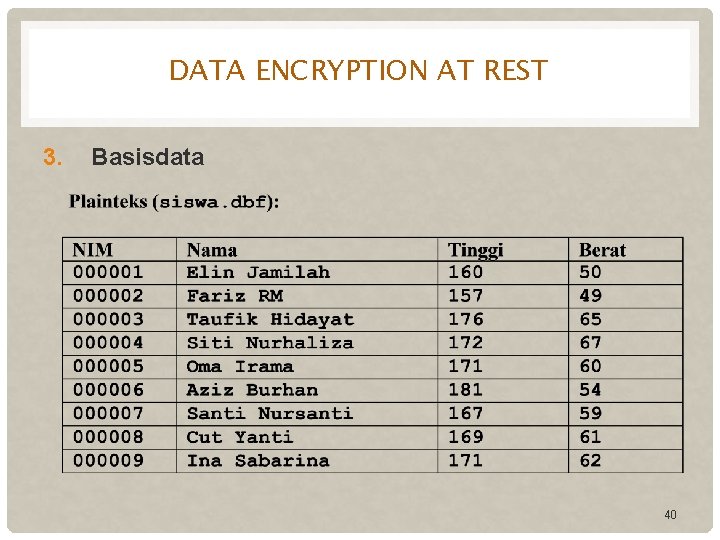

DATA ENCRYPTION AT REST 3. Basisdata 40

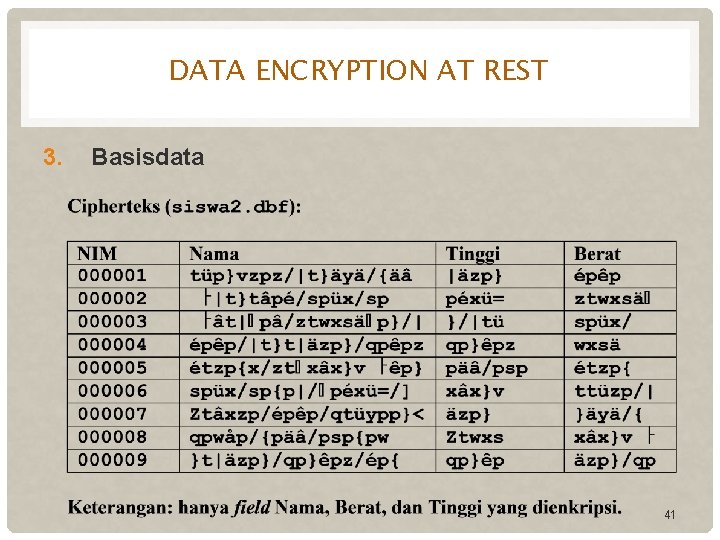

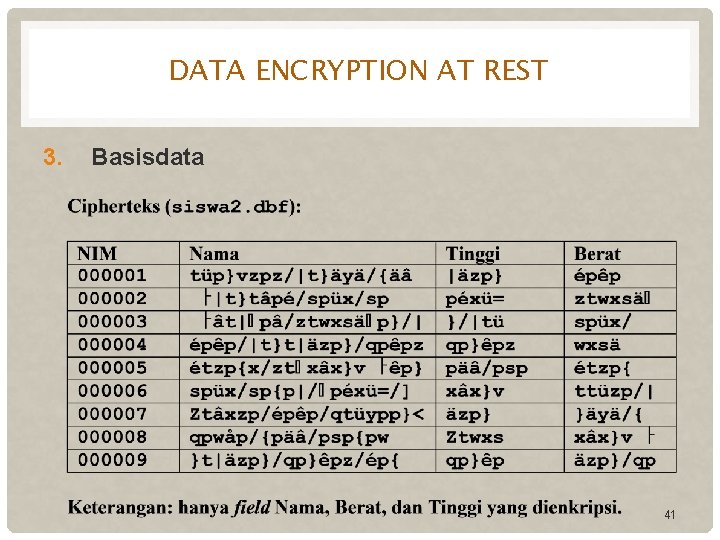

DATA ENCRYPTION AT REST 3. Basisdata 41

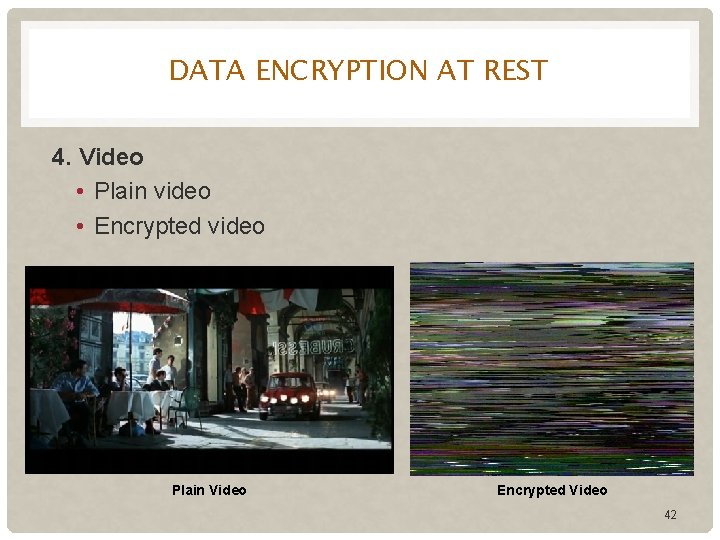

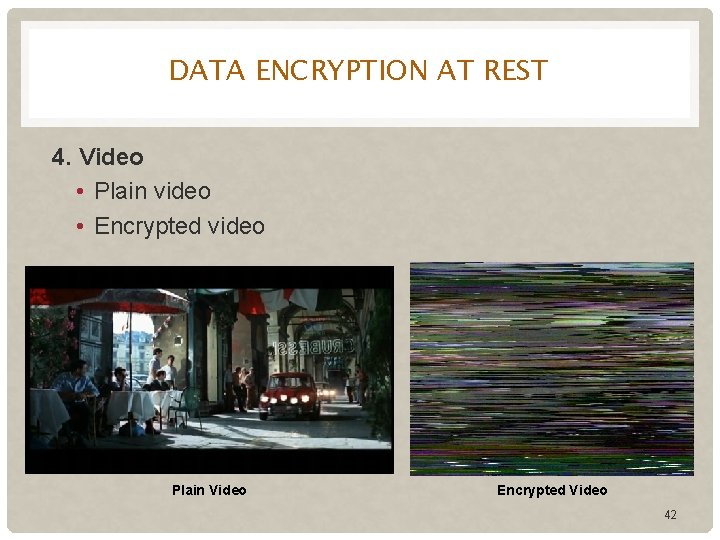

DATA ENCRYPTION AT REST 4. Video • Plain video • Encrypted video Plain Video Encrypted Video 42

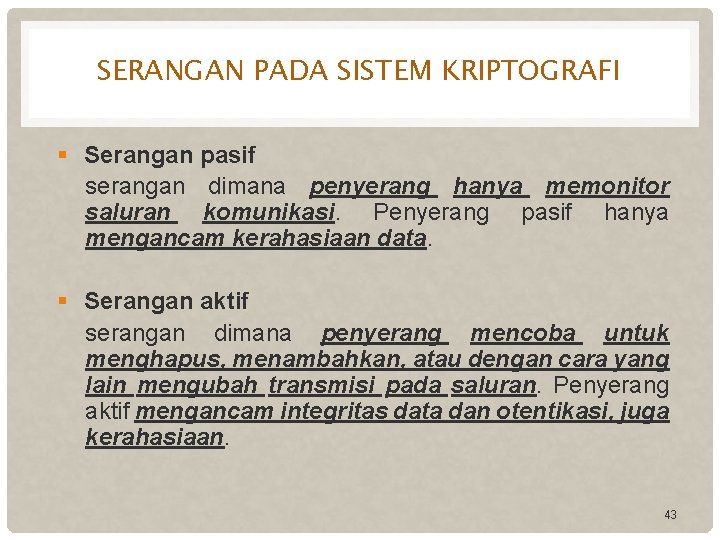

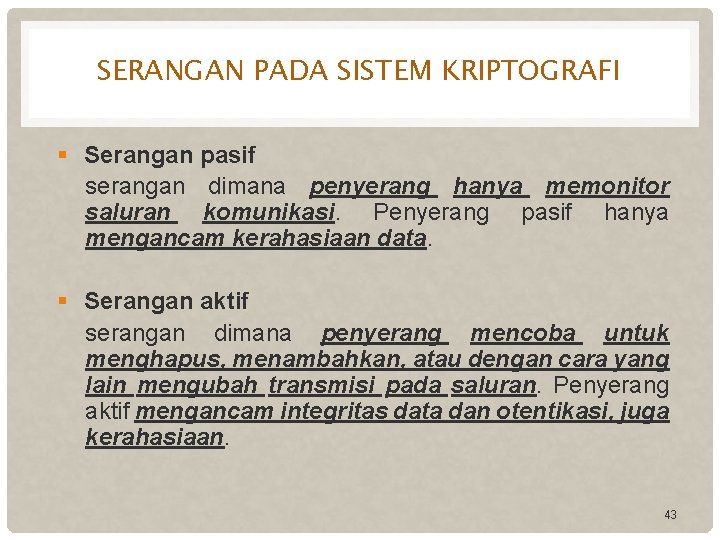

SERANGAN PADA SISTEM KRIPTOGRAFI § Serangan pasif serangan dimana penyerang hanya memonitor saluran komunikasi. Penyerang pasif hanya mengancam kerahasiaan data. § Serangan aktif serangan dimana penyerang mencoba untuk menghapus, menambahkan, atau dengan cara yang lain mengubah transmisi pada saluran. Penyerang aktif mengancam integritas data dan otentikasi, juga kerahasiaan. 43

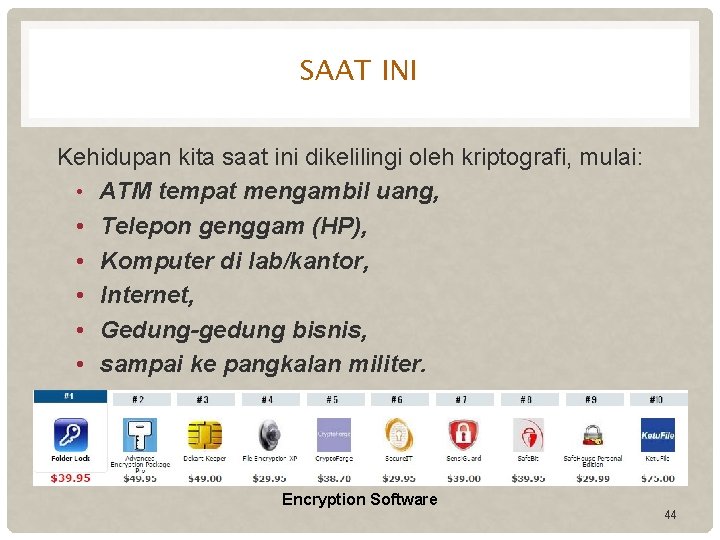

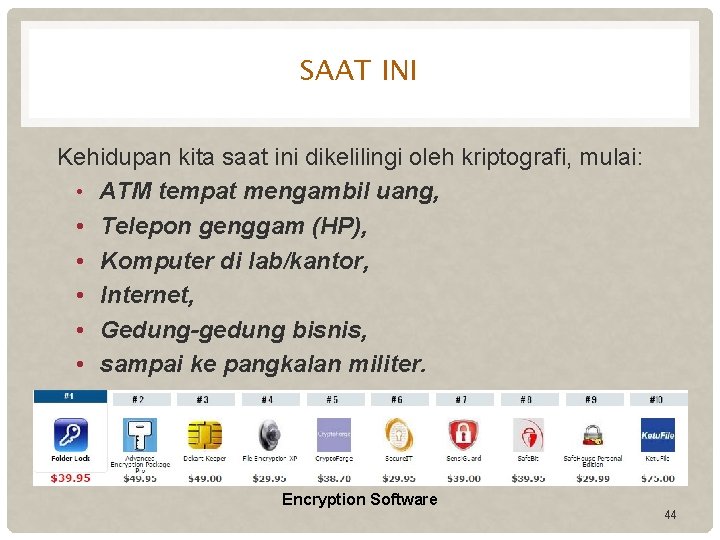

SAAT INI Kehidupan kita saat ini dikelilingi oleh kriptografi, mulai: • ATM tempat mengambil uang, • Telepon genggam (HP), • Komputer di lab/kantor, • Internet, • Gedung-gedung bisnis, • sampai ke pangkalan militer. Encryption Software 44

45

46