OSINT Open Source INTelligence David M Sergola MBDA

OSINT Open Source INTelligence David M. Sergola MBDA Italian Security Manager Chieti, 29 Novembre 2019

Chi sono n Esperienza nell’Aeronautica Militare Italiana n Dal 2003 entro a far parte del Gruppo MBDA n n n Incarichi svolti sempre nel settore della Security e della Salute, Ambiente e Sicurezza Dal 2017 assumo l’incarico di Responsabile dell’Organizzazione di Security Aziendale con riporto diretto all’Amministratore Delegato Parte attiva nella costituzione di gruppi di lavoro multidisciplinari a cavallo tra il settore pubblico e quello privato

MBDA § Creata nel 2001 § Risultato di una serie di accordi strategici nel settore missilistico in Europa (37, 5% AIRBUS, 37, 5% BAE SYSTEMS, 25% LEONARDO) § Principale azienda europea nel settore dei sistemi missilistici con una unica struttura integrata attraverso società operative (MBDA Francia, MBDA UK, MBDA Italia, MBDA Germania) § Unica società europea in grado di soddisfare l’intera gamma di esigenze di sistemi d’arma delle tre forze armate § 11. 000 dipendenti dislocati su diversi siti presenti in Francia, UK, Italia, Germania, Spagna, USA, Belgio (sede di Rappresentanza)

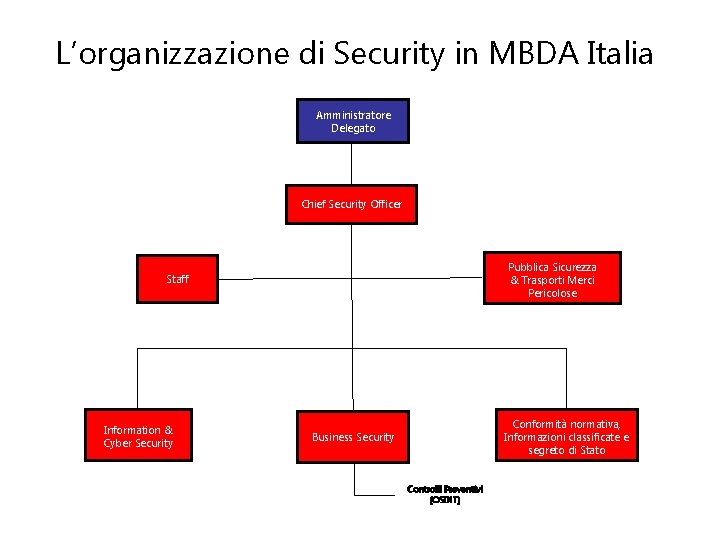

L’organizzazione di Security in MBDA Italia Amministratore Delegato Chief Security Officer Pubblica Sicurezza & Trasporti Merci Pericolose Staff Information & Cyber Security Conformità normativa, Informazioni classificate e segreto di Stato Business Security Controlli Preventivi (OSINT)

Uno sguardo all’OSINT n n La Open Source INTelligence, acronimo OSINT (in italiano: "Intelligence delle fonti libere"), è l'attività di raccolta d'informazioni mediante la consultazione di fonti di pubblico accesso È un’attività diversa dalla semplice ricerca, poiché ha lo scopo finale di creare una specifica conoscenza di un target ben preciso

Le fonti di informazioni L’OSINT utilizza diverse fonti di informazioni, fra cui: n n n Mezzi di comunicazione: giornali, riviste, televisione, radio e siti web Dati pubblici: rapporti dei governi, piani finanziari, dati demografici, dibattiti legislativi, conferenze stampa, discorsi, avvisi aeronautici e marittimi File multimediali: video, audio, fotografie e mappe. In particolare fotografie satellitari disponibili in internet, ad esempio da Google Earth

Cosa è possibile ricavare? n n Da questi dati apparentemente accessibili a tutti, è possibile ricavare informazioni di notevole rilievo investigativo La chiave di questa capacità è nel METODO utilizzato e negli STRUMENTI logici e software utilizzati per trasformare dati accessibili a tutti in dati interpretabili da pochi

L’OSINT nel mondo della Security Nel comparto della Security e dell’Intelligence, il grande vantaggio associato all’utilizzo dell’OSINT consiste nella sua natura di difesa preventiva, sulla base del principio per cui quanto più da lontano si identifica una minaccia, tanto più efficacemente la si potrà contrastare. Questo vale soprattutto per Infrastrutture Critiche o Enti e Corporate di alta esposizione che costituiscono un “bersaglio pagante” per cyber (e non solo) attacchi. L’ipotesi operativa che soggiace all’uso di OSINT è di dover fronteggiare una minaccia organizzata, costituita da team o comunità coordinati che spesso, per massimizzare l’impatto, hanno necessità di comunicare e spesso condividere motivazioni, intenti e modalità, non sempre in modo celato.

Le Sfide La disponibilità di grandi masse di dati da tante e tali molteplici fonti, espresse in linguaggio naturale, apre prospettive e sfide tecnologiche sotto diversi aspetti: in primo luogo, offre la possibilità di cercare, in modo mirato, informazioni pertinenti ad un’area di interesse; al tempo stesso, supporta la capacità strategica di riconoscere l’insorgenza di fatti, tendenze o novità rilevanti; non da ultimo, un’analisi dello scenario (in particolare sul web) può fornire informazioni tempestive su minacce in via di costituzione o dispiegamento. Quali che siano le finalità, la ricerca di un ago nel pagliaio richiede una considerevole potenza di calcolo ma soprattutto algoritmi sofisticati, per garantire elaborazione veloce e conseguente reazione tempestiva quando necessaria.

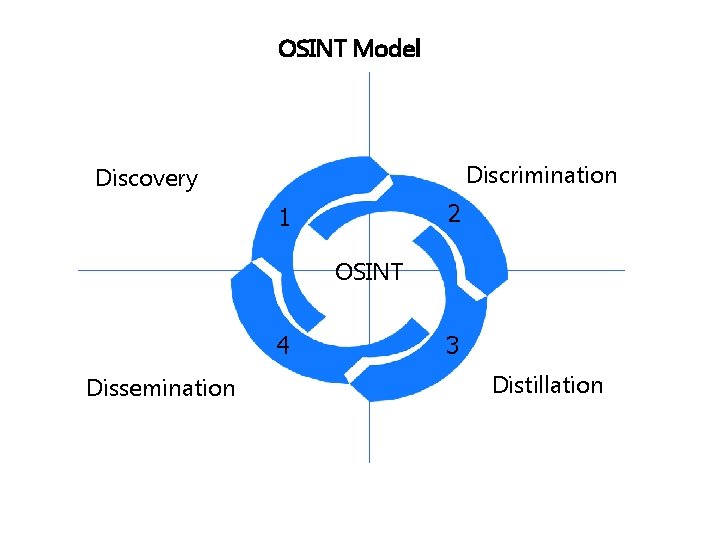

OSINT Model Discrimination Discovery 2 1 OSINT 4 Dissemination 3 Distillation

Discovery In questa prima fase gli analisti individuano le fonti, rispondendo alla domanda “chi sa cosa”, per comprendere chi è in possesso di determinate informazioni e in che modo gli analisti possono accedervi. L’individuazione di una fonte è un processo importante perché l’utilizzo di fonti aperte ottimali permette non solo un risparmio di tempo, ma anche l’accesso diretto all’informazione richiesta. Ostacolo nel reperire le fonti potrebbe essere dato non solo dai vincoli di privacy inerenti uno specifico argomento, ma anche dall’aspetto linguistico: alcune fonti infatti potrebbero presentarsi soltanto nella loro lingua originale senza una traduzione in inglese o in italiano, fattore che impone l’utilizzo di servizi di traduzione affidabili.

Discrimination Una volta individuate le fonti ed avuto accesso alle informazioni, è necessario effettuare un’attenta selezione delle stesse distinguendo quelle attuali da quelle datate, quelle rilevanti da quelle inutili e quelle accessibili perché economicamente convenienti da quelle proibitive ed impossibili (sia per costi che per valutazioni riguardanti la loro affidabilità). Soprattutto nell’epoca di internet la quantità di informazioni disponibili è disarmante. Senza un processo sistematico di discriminazione è impossibile isolare le informazioni utili e trasformarle in conoscenze utilizzabili.

Distillation Il vero processo di intelligence si realizza nella capacità di analisi delle informazioni acquisite che devono essere “trasformate” in un unico corpus di conoscenza utilizzabile dal fruitore per soddisfare i requisiti di intelligence e facilitare il processo decisionale. Questa può essere considerata l’attività più complessa e difficile per l’analista perché costui deve essere capace di discernere tra l’informazione ed il fatto, e deve fare sempre riferimento alla fonte che ha prodotto tale informazione; da evitare anche gli errori dovuti ai preconcetti, all’eccessivo razionalismo, all’etnocentrismo, alle proprie visioni politiche.

Dissemination (1) Il corpus di informazioni dev’essere “confezionato” in modo da essere facilmente comprensibile ed immediatamente fruibile da parte del committente. Le informazioni devono essere quindi trasmesse alle persone giuste nei tempi corretti, affinché mantengano quel valore aggiunto a supporto dei processi decisionali.

Dissemination (2) Per diffondere i dati della propria analisi possono essere utilizzati quattro modalità differenti in base al destinatario: – – Report: non devono essere intesi soltanto come un prodotto finale derivante dal lavoro di un analista, ma devono essere concepiti come documenti il cui valore analitico permette a qualsiasi persona di avere un accesso diretto ai materiali informativi originali, non elaborati, permettendo così approfondimenti ulteriori e successivi Tabelle e link: tabelle contenenti link elencati secondo un proprio ranking con annessa una piccola descrizione che serve come punto di riferimento per qualsiasi persona desideri effettuare una ricerca rapida senza richiedere un report ufficiale. Spesso queste tabelle riportano al loro interno i link dei siti web appartenenti al Deep Web, ossia quella porzione del mondo di Internet non interessata generalmente dai motori di ricerca convenzionali e formata da siti complessi e specialistici a pagamento o gratuiti Formazione a distanza: utile per praticità ed economicità permette ad un esperto di formare una o più risorse su un determinato argomento Forum di esperti: grazie a questa tipologia di forum non solo è possibile raccogliere i dati e le note bibliografiche dei vari esperti in un settore, ma attraverso la loro registrazione e trascrittura è possibile mantenere accessibili informazioni utili

La figura dell’Analista In un’analisi l’elemento chiave è ovviamente rappresentato dall’Analista, componente umana che però non può essere sostituita da nessuna macchina o strumento informatico. Parlando di analisi, occorre fare una premessa importante: vista la mole di informazioni che si possono ottenere dalle fonti aperte non esiste una sola modalità valida per raggiungere il proprio obiettivo e non esistono fonti utili per qualsiasi analista o lavoro. Ogni specialista dovrebbe invece creare la propria rete di fonti scegliendole in base alla loro affidabilità e alla personale rapidità di consultazione. La selezione deve essere fatta su: n. Validità delle notizie e dei dati che le singole fonti ci forniscono, la quale può essere misurata soltanto attraverso un opportuno confronto con le altre fonti, con i risvolti nel tempo e con un apparato di informazioni proveniente dalla HUMINT (HUMan INTelligence) o dalla SIGINT (SIGnals INTelligence) n. Aggiornamento della fonte e approfondimento dei contenuti n. Accessibilità data dalla lingua originale della fonte comprensibile dall’analista n“Gusto” personale che induce a scegliere una determinata fonte perché ne risulta più facile la consultazione

La realizzazione del Rapporto La semplice raccolta di dati non è sufficiente perché ciò che viene realmente richiesto all’analista è la realizzazione di un rapporto che serve da supporto ed aiuto al decisore; proprio in questo ambito si evidenziano maggiormente le capacità dell’analista il quale, alla luce dei dati emersi, deve poter fornire una panoramica esaustiva con possibili scenari futuri. E’ per questo motivo che alle tecniche di ricerca e di analisi lo specialista dovrebbe unire una conoscenza approfondita della materia che deve essere aggiornata quotidianamente attraverso lo studio personale e la partecipazione a seminari e conferenze di settore. Altro elemento importante è il fattore tempo, che deve obbligatoriamente rispettare il seguente ordine temporale: n n n Ricerca delle fonti Raccolta informazioni Lettura e comprensione Analisi informazioni Redazione del Rapporto

Web Monitoring, uno strumento valido di prevenzione Il web monitoring permette di capire quali informazioni riguardanti l’azienda stanno “girando su Internet”, per affrontare con azioni concrete uno scenario di potenziale minaccia per l’organizzazione stessa o per cogliere un vantaggio competitivo per le proprie attività. Non è interessante solo monitorare il cosiddetto “sentiment” (sistemi per l'identificazione ed estrazione di opinioni dal testo), ma anche, ad esempio, informazioni su vendita non autorizzata di prodotti, presenza di informazioni sensibili, classificate, uso non autorizzato di nome e marchio, contraffazione, ecc. . . Il web monitoring sfrutta l’OSINT, ma monitorare il web significa anche lavorare direttamente sui “big data” e ciò comporta molteplici problemi come troppe informazioni da gestire, limitata disponibilità di informazioni per focalizzare la ricerca, lavoro manuale ripetitivo e frustrante, difficoltà nell’ottenere informazioni in tempo e nell’assegnare priorità ai risultati ottenuti. L’implementazione di un sistema di web monitoring, deve essere sostenibile e adeguata alle dimensioni degli scopi del monitoraggio, deve prevedere un enorme lavoro di progettazione ed il giusto mix tra l’utilizzo dei tool ed il lavoro di impostazione effettuato a cura dell’Analista.

Indicazione importante n L’OSINT risulta essere ad oggi uno dei principali strumenti sul quale le più moderne organizzazioni di Security degli operatori economici stanno puntando al fine di prevenire rischi. Tuttavia, per condurre tale attività in maniera corretta e proficua, occorre conoscere bene il settore di riferimento e, in caso di accesso ad informazioni «particolari» presenti soprattutto nel Deep Web e nel Dark Web (internet sommerso), è necessario avvisare tempestivamente le Autorità competenti e prestare la massima collaborazione.

Si ringrazia per la cortese attenzione.

- Slides: 20