Organisatiebeheersing en informatieveiligheid Johan Behetskindengezin be Veiligheidsconsulent 21

Organisatiebeheersing en informatieveiligheid Johan. Behets@kindengezin. be Veiligheidsconsulent 21 maart 2013

Korte Inhoud 1. Context Kind en Gezin – Gevoelige informatie 2. Organisatiestructuur Kind en Gezin 3. De K&G uitdagingen binnen Informatieveiligheid 4. De K&G horizontale Informatieveiligheids-initiatieven 5. Organisatiebeheersing en Informatieveiligheid binnen K&G 6. Maturiteitsniveau Organisatiebeheersing en Informatieveiligheid 7. Vragen ?

1. Context Kind en Gezin – Gevoelige informatie 1. Organisatie Preventieve Gezinsondersteuning 1. Operationele opdracht : dossiers kindjes – medisch luik 2. Taken / Regie / Subsidies voor kindjes met zorg • Informatie over zorg actoren : CKG’s, VC’s, . . 2. Regie Kinderopvang 1. Regie en Subsidiëring • Informatie over actoren Kinderopvang en personeel • Anonieme informatie over ouders/kindjes ivm subsidiëring 2. Kinderopvangzoeker • Informatie over ouders/kindjes 3. Adoptie • Adoptiedossiers, kandidaat ouders, voorzieningen, . .

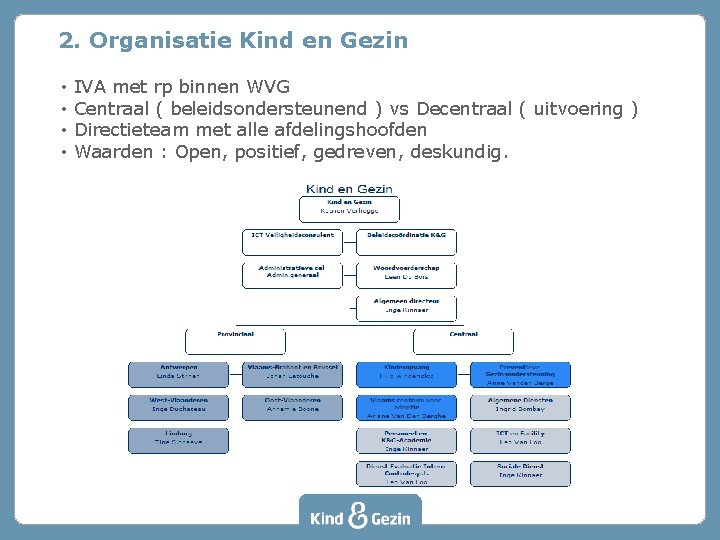

2. Organisatie Kind en Gezin • • IVA met rp binnen WVG Centraal ( beleidsondersteunend ) vs Decentraal ( uitvoering ) Directieteam met alle afdelingshoofden Waarden : Open, positief, gedreven, deskundig.

3. K&G uitdagingen binnen Informatieveiligheid 1. Privacygevoelige informatie. . (enerzijds ) 1. E – government : 1. veilig ontsluiten van informatie naar jonge ouders – K&G Portaal : Kindopvangzoeker, kinddossiers, IKG, . . 2. Uitwisselen dossiers met andere zorgactoren 2. Veilige uitwisseling van authentieke bronnen 3. Aansluiten op zorgplatformen : federaal en Vlaams • E–Health/E–Birth, Vitalink, Digitaal Platform Zorg ( Kindpremie ). . 4. Authenticatie / autorisatie vs lage drempel / flexibiliteit

3. K&G uitdagingen binnen Informatieveiligheid 2. Openheid. . ( anderzijds ) 1. K&G wenst intern alle informatie te delen die niet – vertrouwelijk is 2. K&G wenst samenwerkingsplatform met externen 3. K&G wenst flexibiliteit voor toegang niet – vertrouwelijke informatie : BYOD 3. Gelimiteerde budgetten ! 1. Geen extra budgetten, FTE’s voor informatieveiligheid 2. Maar. . hogere eisen naar Conformiteit, Integriteit, Availability. . 3. Daarom: 1. Evenwicht tussen K&G-domein applicaties (vertrouwelijk) en cloudapplicaties ( niet-vertrouwelijk, Office 365) 2. Evenwicht tussen eigen ontwikkelingen en gebruik maken van bestaande pakketten 4. Conform Privacy wetgeving ! 1. . . maar lange ervaring : Vaccinet ( via Fedict ), aansluitingen RR, KSZ, . .

4. Horizontale initiatieven Informatieveiligheid 1. Voor 2004 – Vele verticale initiatieven: ICT exploitatie, ICT ontwikkeling, HRM, gebouwenbeheer, juridische dienst, preventieadviseur, interne audit, . . 2. Na 2004 – globale initiatieven 1. Organisatie audit conform richtlijnen VO / ISO 17799/27002 2. Uitwerking top – down : 1. Informatieveiligheidskader 2. Organisatie Informatieveiligheid ( zie hierna ) 3. Business Continuity 1. In kaart brengen van processen, informatiestromen en eigenaars informatie 4. Toegangsbeheer 1. K&G personeel : IAM systeem : synchronisatie HRM met eigen informatiesystemen 2. Externe actoren : UAM E - Health 5. Classificatie van informatie

4. Horizontale initiatieven Informatieveiligheid 3. Toekomstplannen – Momenteel herwerking strategie Informatieveiligheid • Nieuwe “release” voorgaande initiatieven • Risico analyses, audits. . • Nieuwe initiatieven • – (In)formeren personeel – Ontwikkeling informatiesystemen – . . Gericht op de vernieuwing in de omgeving: omgaan met cloud, BYOD, verhoogde beschikbaarheid van digitale documenten

5. Organisatiebeheersing 1. Uitgangspunten : 1. Management sponsoring ! 2. ICT is slechts onderdeel Informatieveiligheid: globaal initiatief 3. Rollen en verantwoordelijkheden binnen bestaande organisatie 4. Veiligheidsconsulent is “spin in de organisatie” 2. Nieuwe structuur : 1. Aanstellen Veiligheidsconsulent • Staffunctie ICT – afdelingshoofd ( sponsor ) en staffunctie AG • Roept SIV samen 2. Stuurgroep Informatie. Veiligheid ( SIV ) • Afdelingshoofden centrale entiteiten en enkele provinciale • Kerngroep : diensthoofden ICT, Juridische dienst, Facility, preventie adviseur • Adviseert nieuwe initiatieven die voorbereiding nodig hebben Directiecomité

5. Organisatiebeheersing 3. Responsabiliseren bestaande formele organisatie : 1. Centrale Juridische dienst 1. Voorbereiding machtigingen en aangiftes ism afdelings juristen en inhoudelijke projectleiders 2. Start : privacy audit 3. Stemt af met veiligheidsconsulent om gevolgen te implementeren 2. ICT – organisatie 1. Veiligheidsconsulent in staffunctie ICT – afdelingshoofd Rapporteert aan Administrateur-generaal 2. Implementatie veiligheid via ICT – staf = alle sleutelfuncties ICT 3. Rollen en verantwoordelijkheden worden hier toegekend 3. HRM – organisatie 1. Aansturing via SIV 2. Voorbeeld : aanpassen arbeidsreglement

5. Organisatiebeheersing 4. Facilitaire diensten / Preventie adviseur 1. Aansturing via SIV 2. Voorbeeld : preventieplannen 5. Dienst Evaluatie Interne Controle 1. Brengt processen en informatiestromen in kaart 2. Brengt risico’s in kaart : bijvoorbeeld privacy 3. Helpt in updaten van bestaande plannen, bijvoorbeeld BIA 6. AG 1. Veiligheidsconsulent meldt risico’s en vooruitgang veiligheidsinitiatieven

5. Organisatiebeheersing 4. Informele kerngroep : – Informele groep : Veiligheidsconsulent, jurist privacy, interne auditor, preventie adviseur, woordvoerder 5. Naleving en controle 1. ! Aanduiden van de eigenaars van de informatie 1. Eigenaar verantwoordelijk voor de toegang ( ICT = uitvoerder ) 2. Eigenaar kijkt toe op de naleving – Voorbeeld : HRM diensthoofd controleert via logging de inzage in digitaal personeelsdossier – Dossierbeheerders zijn zich bewust van logging 2. Meldingen inbreuken via (ICT) - helpdesk worden geëscaleerd via hiërarchie 3. Regels maken deel uit van arbeidsreglement 6. Controle via audits

5. Organisatiebeheersing 7. Voorbeeld Business Continuity: – Afdelingsplannen via SIV – BC – plan voor ICT = DRP : verantwoordelijke diensthoofd exploitatie – BC – plan voor communicatie = crisiscommunicatieplan : verantwoordelijke woordvoerder –. .

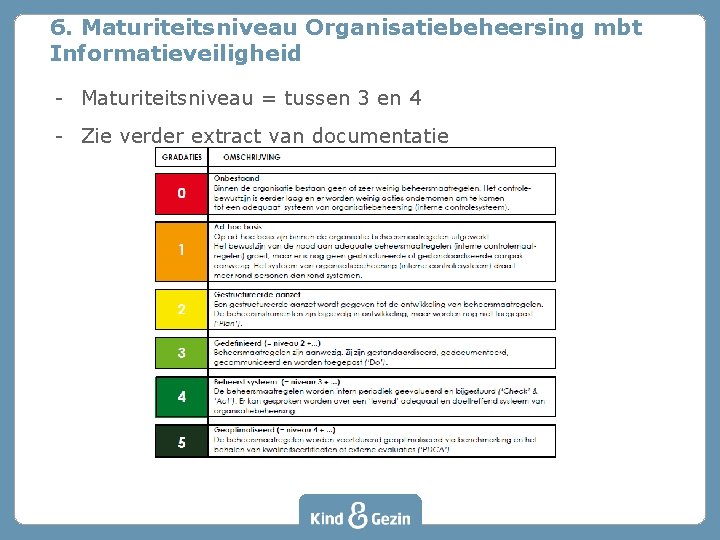

6. Maturiteitsniveau Organisatiebeheersing mbt Informatieveiligheid - Maturiteitsniveau = tussen 3 en 4 - Zie verder extract van documentatie

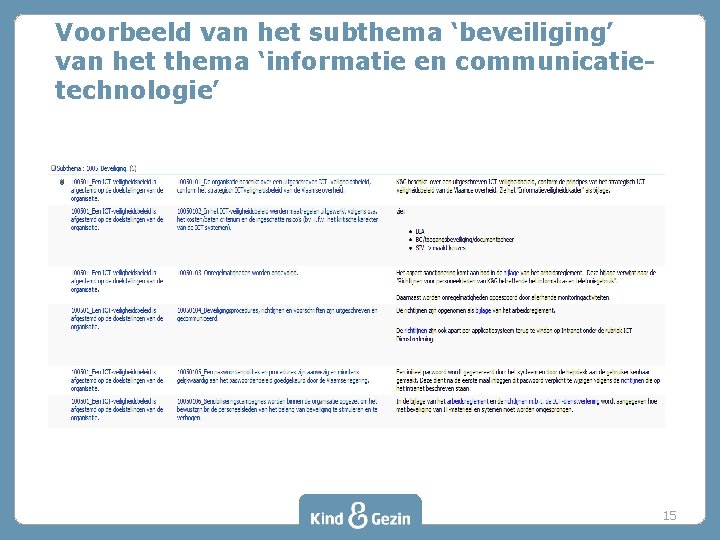

Voorbeeld van het subthema ‘beveiliging’ van het thema ‘informatie en communicatietechnologie’ 15

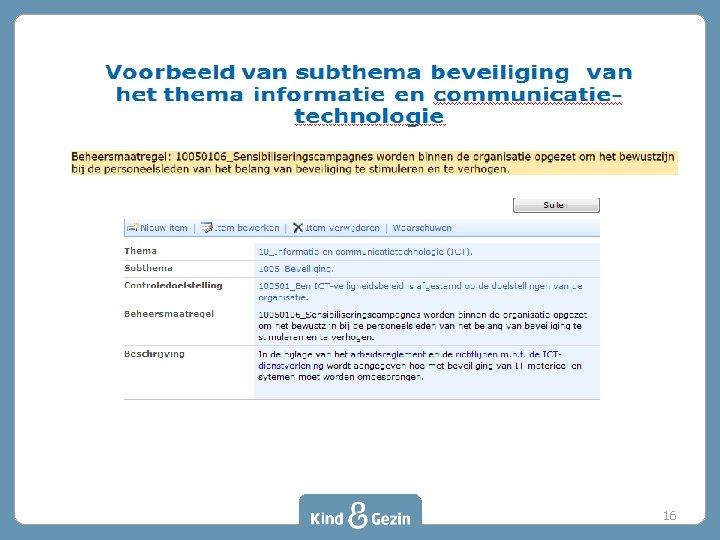

16

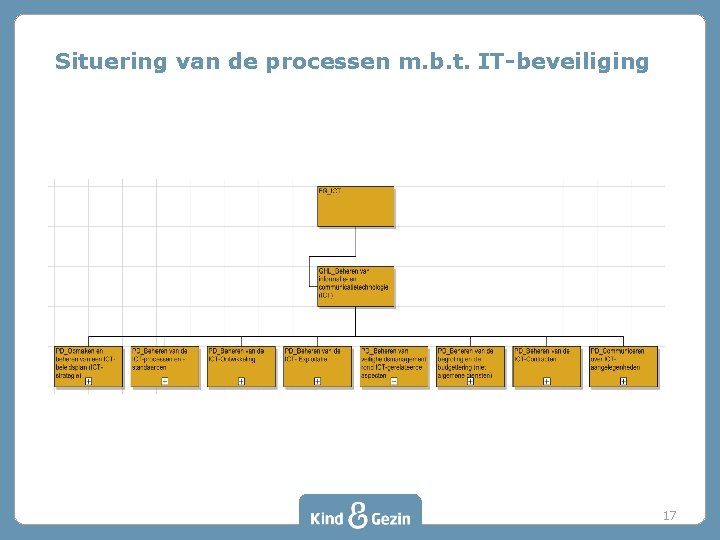

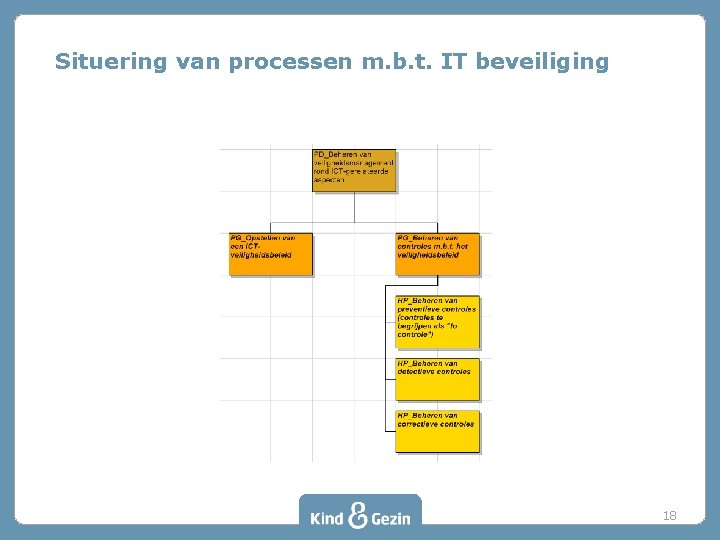

Situering van de processen m. b. t. IT-beveiliging 17

Situering van processen m. b. t. IT beveiliging 18

7. Vragen ? ? ?

- Slides: 19