Netzsicherheit SS 2003 IPSec Benedikt Gierlichs Marcel Selhorst

Netzsicherheit SS 2003 IPSec Benedikt Gierlichs Marcel Selhorst gierlichs@itsc. rub. de selhorst@crypto. rub. de Lehrstuhl für Kommunikationssicherheit Betreuer: Ahmad-Reza Sadeghi Benedikt Gierlichs IPSec Marcel Selhorst

- Gliederung 1. Motivation 2. Grundlagen der IP-Sicherheit 3. Die Funktionalität von IPSec 4. Selektoren, SPI, SPD 5. Sicherheitsassoziationen (SA, SADB, ISAKMP) 6. Modi 7. Authentication Header / Encapsulated Security Payload 8. Die Sicherheit von IPSec 9. RFCs Benedikt Gierlichs IPSec Marcel Selhorst 2

- Motivation • IPv 4 stellt IP-Pakete nur zu • Internetwachstum wirft 2 Probleme auf: • Zu kleiner Adressraum (32 bit) • Keine Sicherheitsaspekte berücksichtigt • Planung von IPv 6 • Größerer Adressraum (128 bit) • Standardmäßig eingebaute IP-Sicherheit • IPSec • • • Benedikt Gierlichs 1992: IETF Arbeitsgruppe 1995: erste RFCs 1998: überarbeitete RFCs IPSec Marcel Selhorst 3

- Schutzziele (allgemein) • Vertraulichkeit Zugang zu Daten nur für Befugte • Integrität Manipulation der Daten während der Übertragung muss erkennbar sein • Authentifizierung Quelle ist diejenige, die sie zu sein vorgibt • Verbindlichkeit Empfänger kann beweisen, die Nachricht vom Sender erhalten zu haben • Verfügbarkeit System muss zu einem vorgegebenen Zeitpunkt in einem funktionsfähigen Zustand sein Benedikt Gierlichs IPSec Marcel Selhorst 4

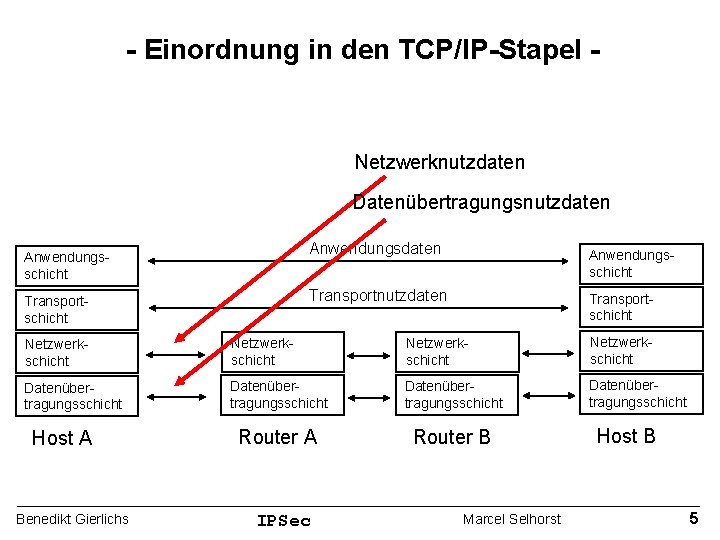

- Einordnung in den TCP/IP-Stapel - Netzwerknutzdaten Datenübertragungsnutzdaten Anwendungsschicht Transportnutzdaten Transportschicht Netzwerkschicht Datenübertragungsschicht Router A Router B Host A Benedikt Gierlichs IPSec Marcel Selhorst Host B 5

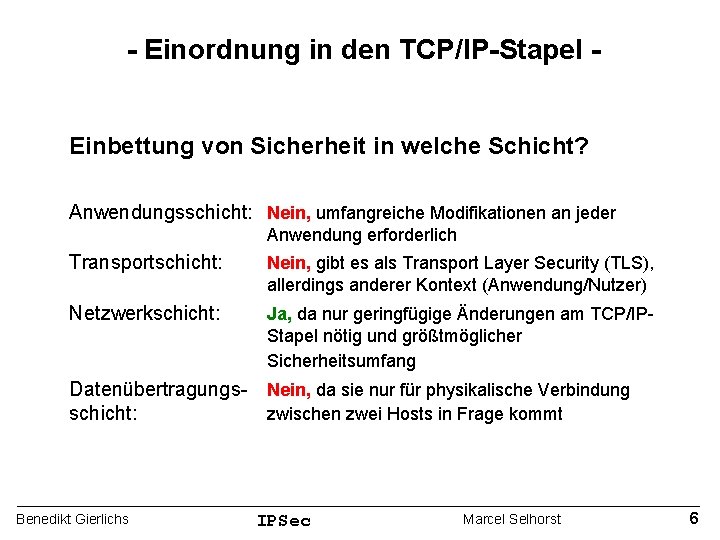

- Einordnung in den TCP/IP-Stapel Einbettung von Sicherheit in welche Schicht? Anwendungsschicht: Nein, umfangreiche Modifikationen an jeder Anwendung erforderlich Transportschicht: Nein, gibt es als Transport Layer Security (TLS), allerdings anderer Kontext (Anwendung/Nutzer) Netzwerkschicht: Ja, da nur geringfügige Änderungen am TCP/IPStapel nötig und größtmöglicher Sicherheitsumfang Datenübertragungs- Nein, da sie nur für physikalische Verbindung schicht: zwischen zwei Hosts in Frage kommt Benedikt Gierlichs IPSec Marcel Selhorst 6

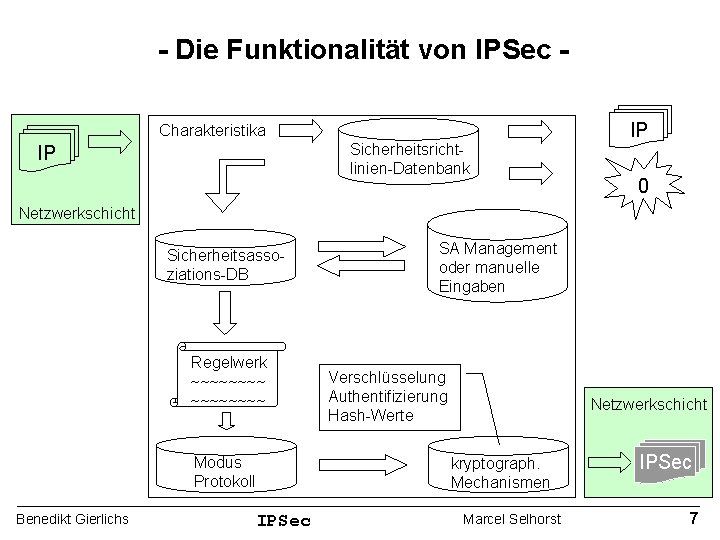

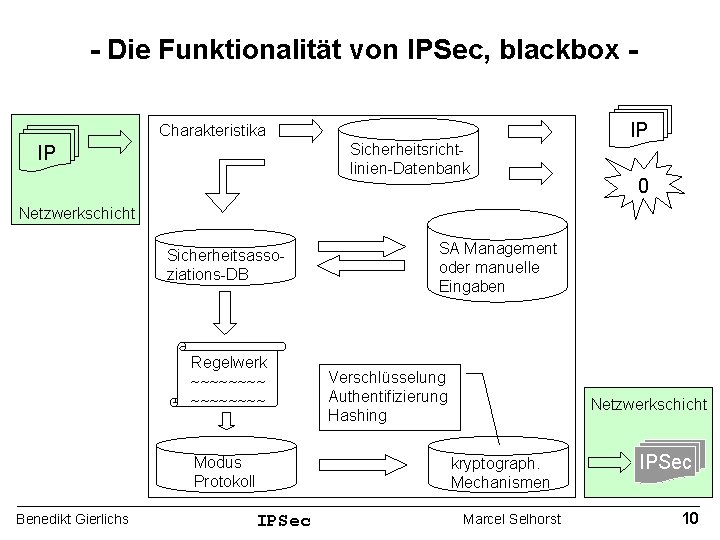

- Die Funktionalität von IPSec Charakteristika Sicherheitsrichtlinien-Datenbank IP IP 0 Netzwerkschicht Sicherheitsassoziations-DB Regelwerk ~~~~~~~~ Modus Protokoll Benedikt Gierlichs SA Management oder manuelle Eingaben Verschlüsselung Authentifizierung Hash-Werte Netzwerkschicht kryptograph. Mechanismen IPSec Marcel Selhorst IPSec 7

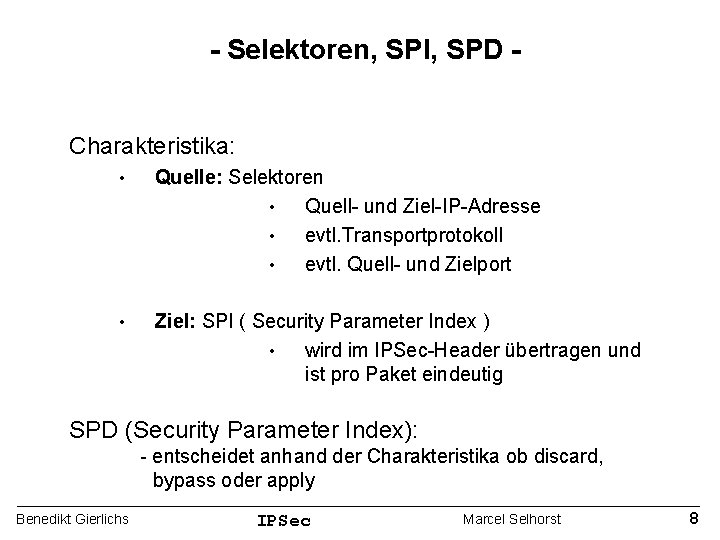

- Selektoren, SPI, SPD Charakteristika: • Quelle: Selektoren • Quell- und Ziel-IP-Adresse • evtl. Transportprotokoll • evtl. Quell- und Zielport • Ziel: SPI ( Security Parameter Index ) • wird im IPSec-Header übertragen und ist pro Paket eindeutig SPD (Security Parameter Index): - entscheidet anhand der Charakteristika ob discard, bypass oder apply Benedikt Gierlichs IPSec Marcel Selhorst 8

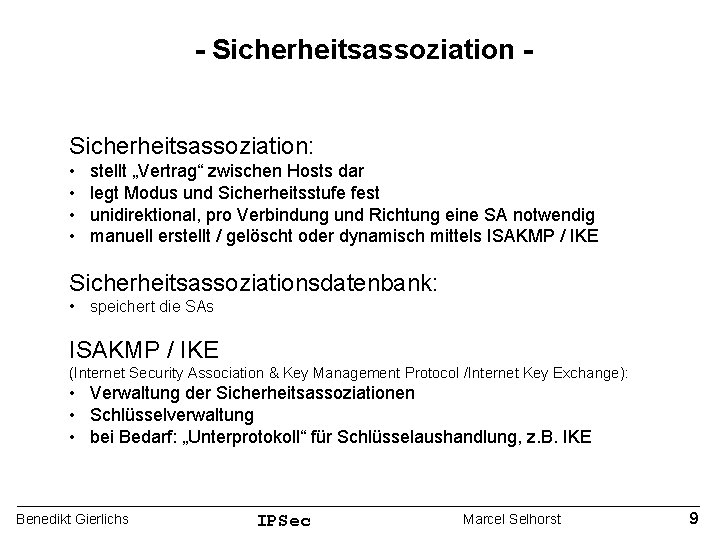

- Sicherheitsassoziation: • • stellt „Vertrag“ zwischen Hosts dar legt Modus und Sicherheitsstufe fest unidirektional, pro Verbindung und Richtung eine SA notwendig manuell erstellt / gelöscht oder dynamisch mittels ISAKMP / IKE Sicherheitsassoziationsdatenbank: • speichert die SAs ISAKMP / IKE (Internet Security Association & Key Management Protocol /Internet Key Exchange): • Verwaltung der Sicherheitsassoziationen • Schlüsselverwaltung • bei Bedarf: „Unterprotokoll“ für Schlüsselaushandlung, z. B. IKE Benedikt Gierlichs IPSec Marcel Selhorst 9

- Die Funktionalität von IPSec, blackbox Charakteristika Sicherheitsrichtlinien-Datenbank IP IP 0 Netzwerkschicht Sicherheitsassoziations-DB Regelwerk ~~~~~~~~ Modus Protokoll Benedikt Gierlichs SA Management oder manuelle Eingaben Verschlüsselung Authentifizierung Hashing Netzwerkschicht kryptograph. Mechanismen IPSec Marcel Selhorst IPSec 10

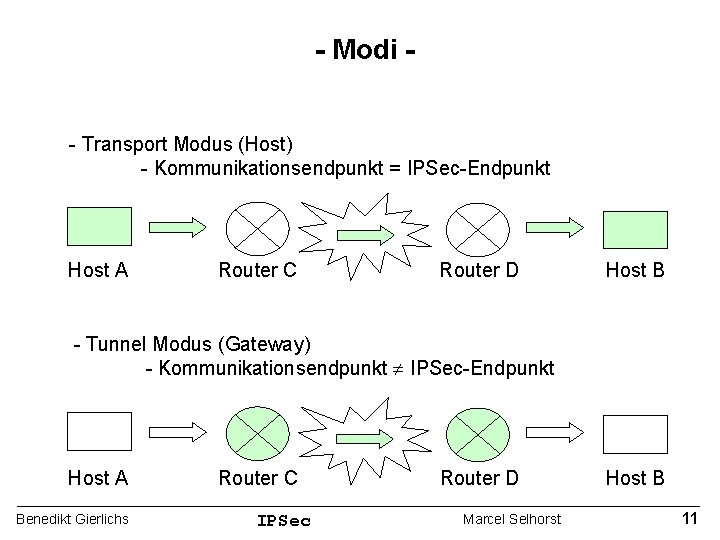

- Modi - Transport Modus (Host) - Kommunikationsendpunkt = IPSec-Endpunkt Host A Router C Router D Host B - Tunnel Modus (Gateway) - Kommunikationsendpunkt IPSec-Endpunkt Host A Benedikt Gierlichs Router C IPSec Router D Marcel Selhorst Host B 11

- Modi - Benedikt Gierlichs IPSec Marcel Selhorst 12

- Modi, Vergleich Transportmodus: • • • Ziel ist ein Host – Ende zu Ende Nur Daten aus oberen Schichten geschützt IP-Header unverändert, ungeschützt Tunnelmodus: • • • Benedikt Gierlichs Ziel ist ein Gateway – Verbindung Neuer IP-Header bis zum Ende des Tunnels Komplettes Original-IP-Paket wird verkapselt • Schutz des Headers (Integrität, Auth. , Verschl. ) • „Anonymisierung“ der Quell- und Zieladresse IPSec Marcel Selhorst 13

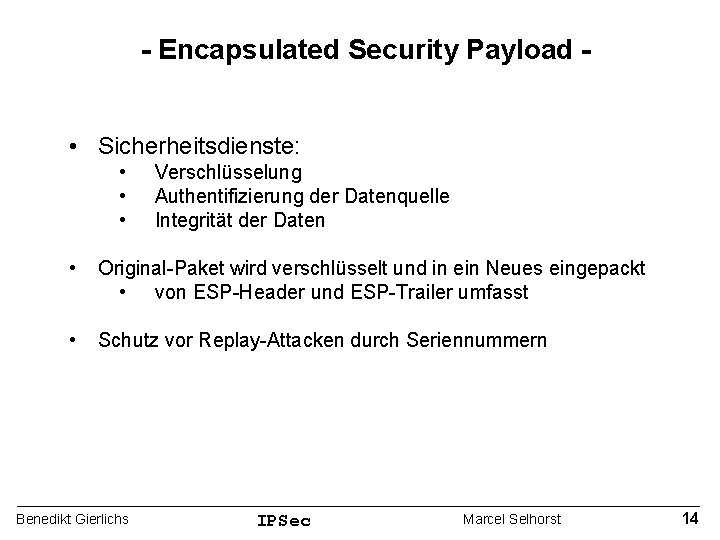

- Encapsulated Security Payload • Sicherheitsdienste: • • • Verschlüsselung Authentifizierung der Datenquelle Integrität der Daten • Original-Paket wird verschlüsselt und in ein Neues eingepackt • von ESP-Header und ESP-Trailer umfasst • Schutz vor Replay-Attacken durch Seriennummern Benedikt Gierlichs IPSec Marcel Selhorst 14

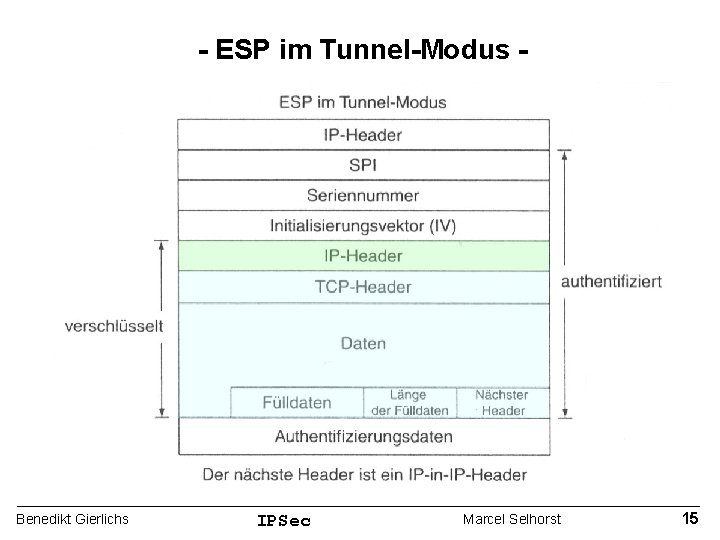

- ESP im Tunnel-Modus - Benedikt Gierlichs IPSec Marcel Selhorst 15

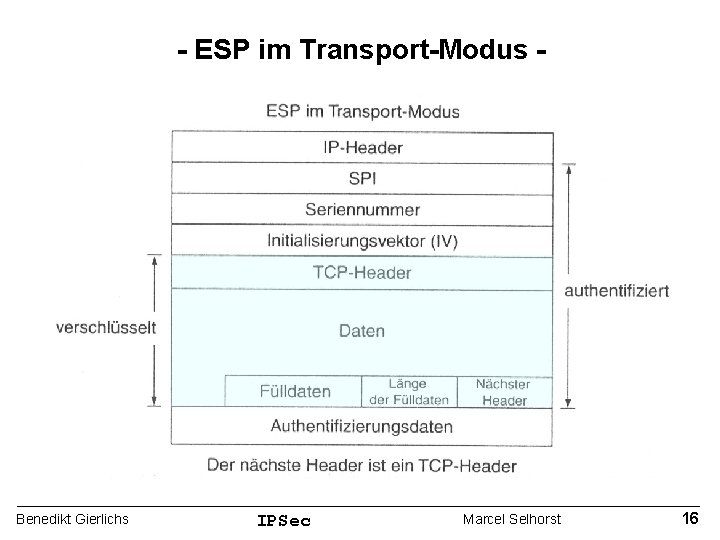

- ESP im Transport-Modus - Benedikt Gierlichs IPSec Marcel Selhorst 16

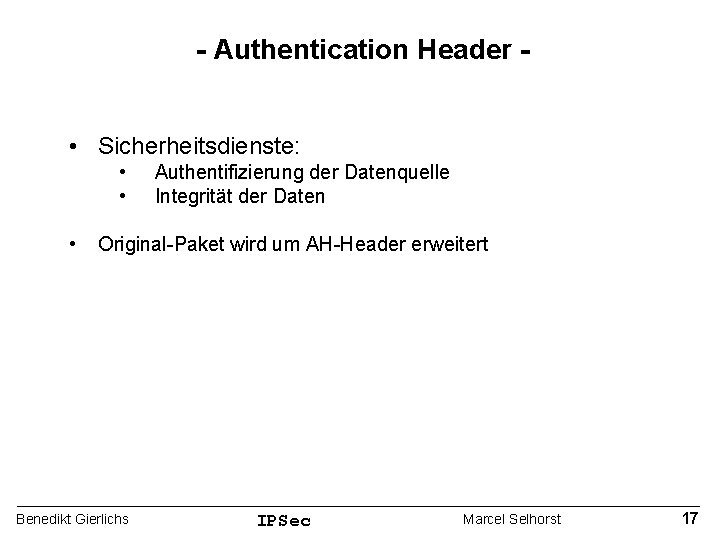

- Authentication Header • Sicherheitsdienste: • • • Authentifizierung der Datenquelle Integrität der Daten Original-Paket wird um AH-Header erweitert Benedikt Gierlichs IPSec Marcel Selhorst 17

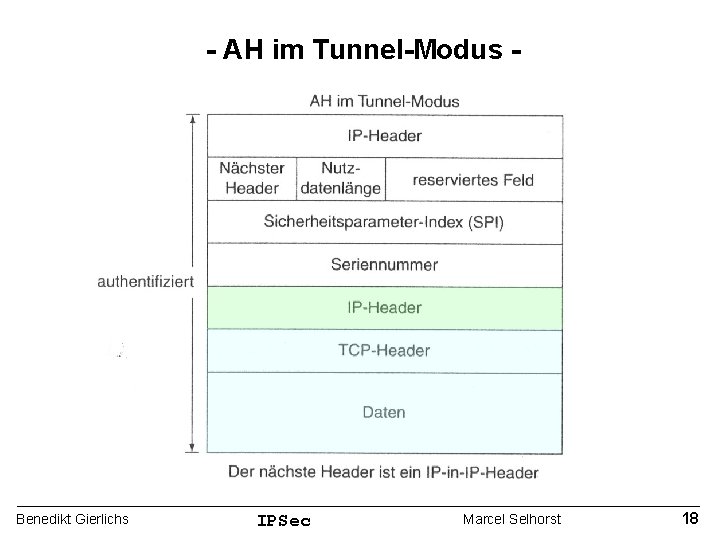

- AH im Tunnel-Modus - Benedikt Gierlichs IPSec Marcel Selhorst 18

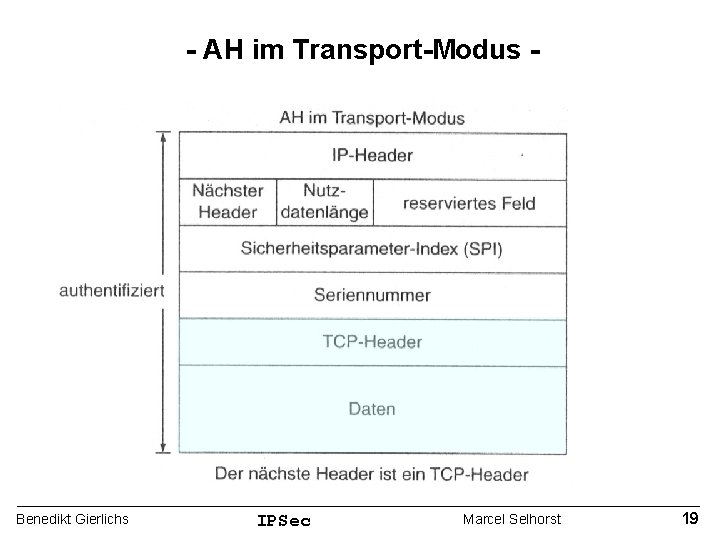

- AH im Transport-Modus - Benedikt Gierlichs IPSec Marcel Selhorst 19

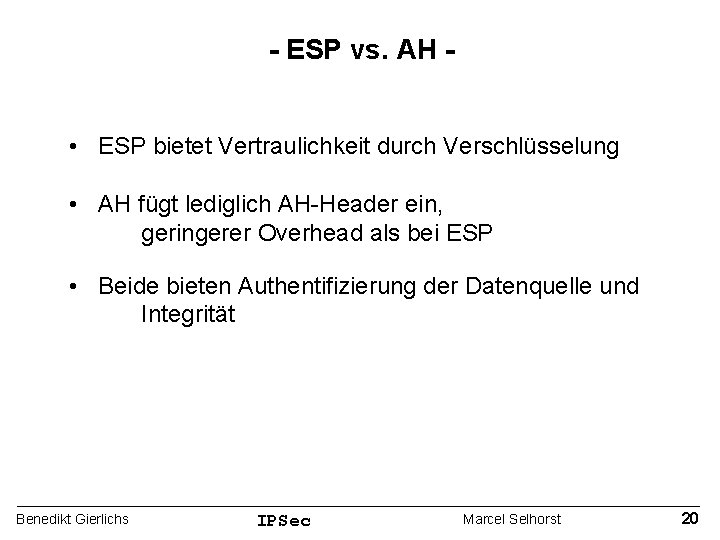

- ESP vs. AH • ESP bietet Vertraulichkeit durch Verschlüsselung • AH fügt lediglich AH-Header ein, geringerer Overhead als bei ESP • Beide bieten Authentifizierung der Datenquelle und Integrität Benedikt Gierlichs IPSec Marcel Selhorst 20

- Varianten • ESP und AH können kombiniert werden • Jeweils eine SA erforderlich: SA-Bundle • SAs im Bundle können unterschiedliche Endpunkte haben • Viele Kombinationen möglich, Beispiele: • AH (ESP(Original-Paket)): Authentifizierung berücksichtigt mehr Felder • ESP(AH(Original-Paket)): Authentifiziert den Quelltext Benedikt Gierlichs IPSec Marcel Selhorst 21

- Sicherheit / Zukunft - Nach Schneier / Ferguson das momentan beste verfügbare IP-Sicherheits-Protokoll Auf Grund zu vieler Optionen / Flexibilität zu komplex Komplexität vs. Sicherheit! (Komitee-Arbeit) Zu viele Modi AH und Transport-Modus „überflüssig“ Durch symm. Krypto. und CBC schnell und „sicher“ Austauschbare Algorithmen für Zukunft Gute Zukunftschancen wg. Multicast, PCP usw. Benedikt Gierlichs IPSec Marcel Selhorst 22

- RFCs - • 2401: Security Architecture for the Internet Protocol 2402: IP Authentication Header 2406: IP Encapsulating Security Payload 2408: ISAKMP 2409: IKE • Weitere auf http: //www. ietf. org/html. charters/ipsec-charter. html • • Danke für die Aufmerksamkeit! Benedikt Gierlichs IPSec Marcel Selhorst 23

- Slides: 23