Network Security Ethereal NETWORKING LAB Outline Network Network

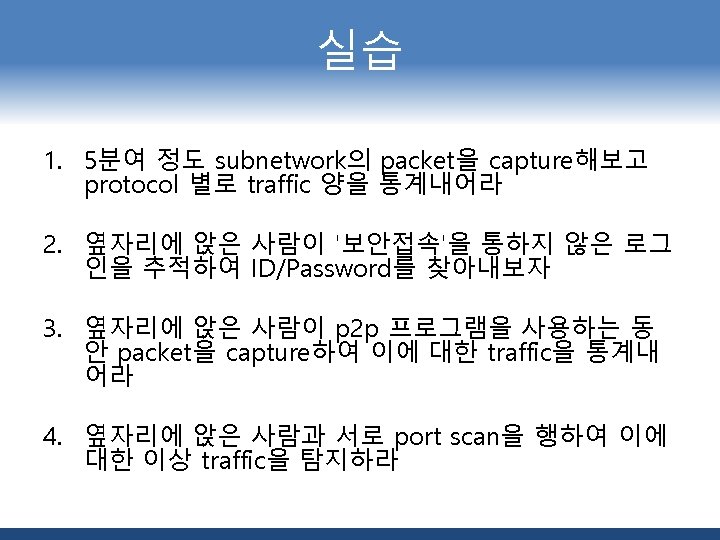

Network Security - Ethereal 실습 NETWORKING LAB.

Outline • Network – Network 구조 – Source-to-Destination간 packet 전달 과정 • Packet Capturing – Packet Capture의 원리 – Data Link Layer의 동작 • Ethereal 소개 • Ethereal 설치 • Ethereal 사용법

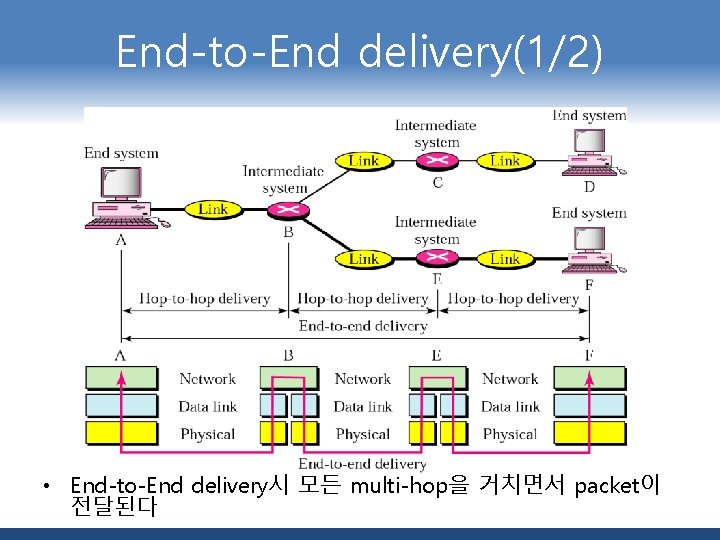

End-to-End delivery(1/2) • End-to-End delivery시 모든 multi-hop을 거치면서 packet이 전달된다

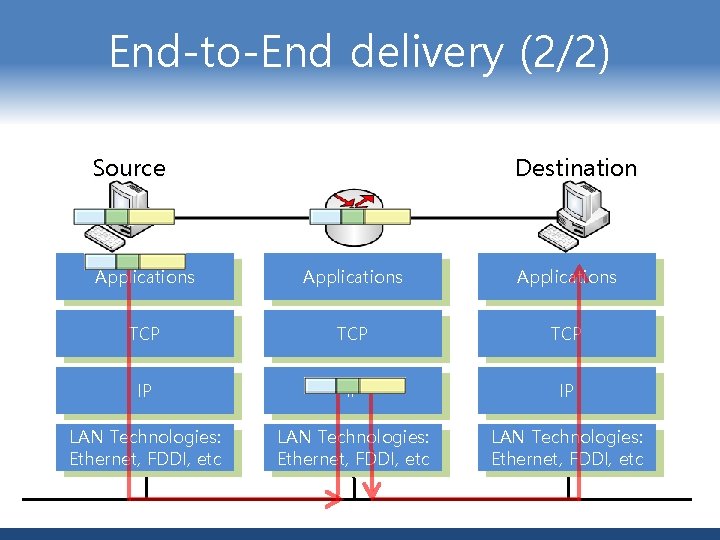

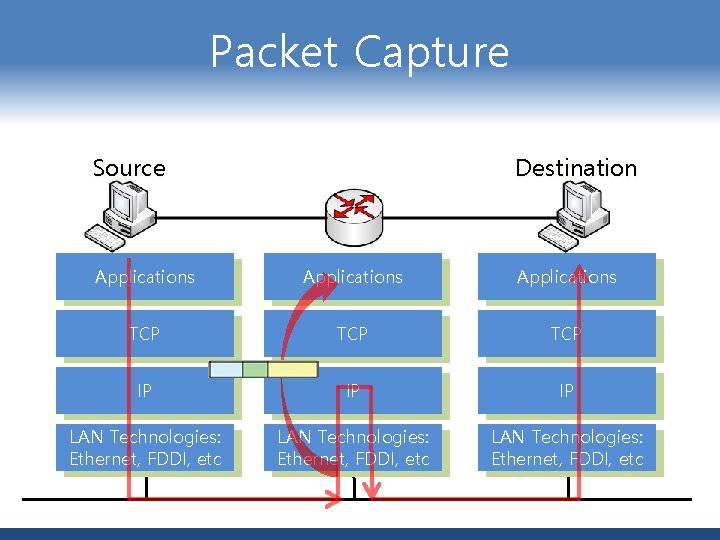

End-to-End delivery (2/2) Source Destination Applications TCP TCP IP IP IP LAN Technologies: Ethernet, FDDI, etc

Packet Capture Source Destination Applications TCP TCP IP IP IP LAN Technologies: Ethernet, FDDI, etc

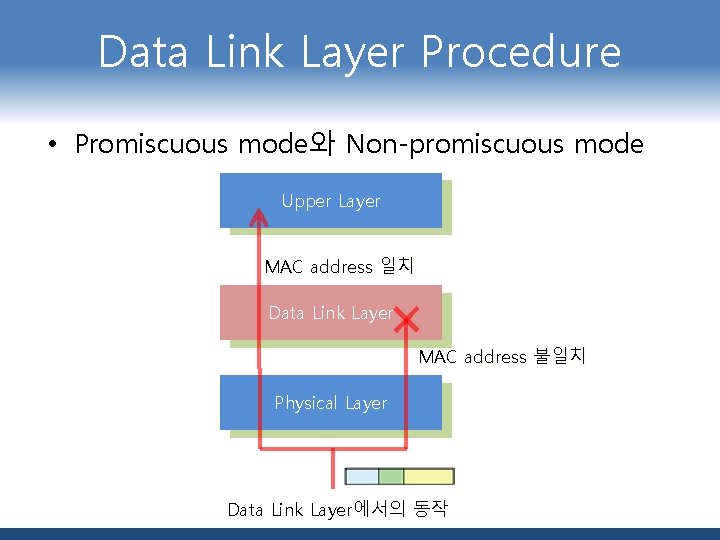

Data Link Layer Procedure • Promiscuous mode와 Non-promiscuous mode Upper Layer MAC address 일치 Data Link Layer MAC address 불일치 Physical Layer Data Link Layer에서의 동작

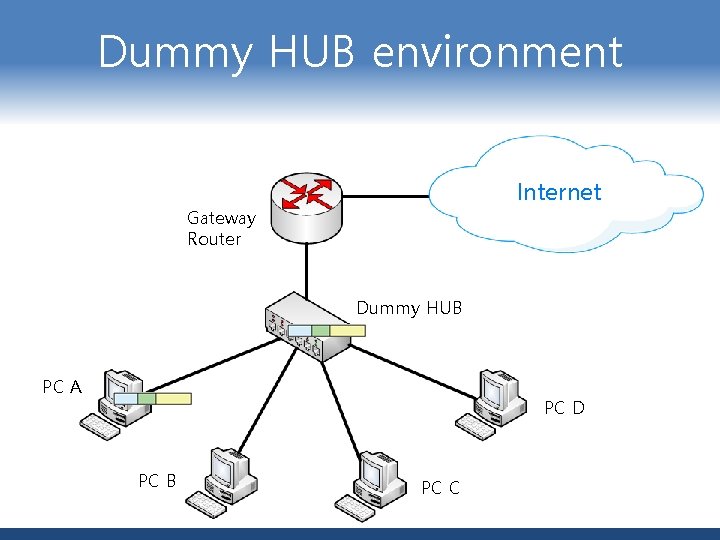

Dummy HUB environment Internet Gateway Router Dummy HUB PC A PC D PC B PC C

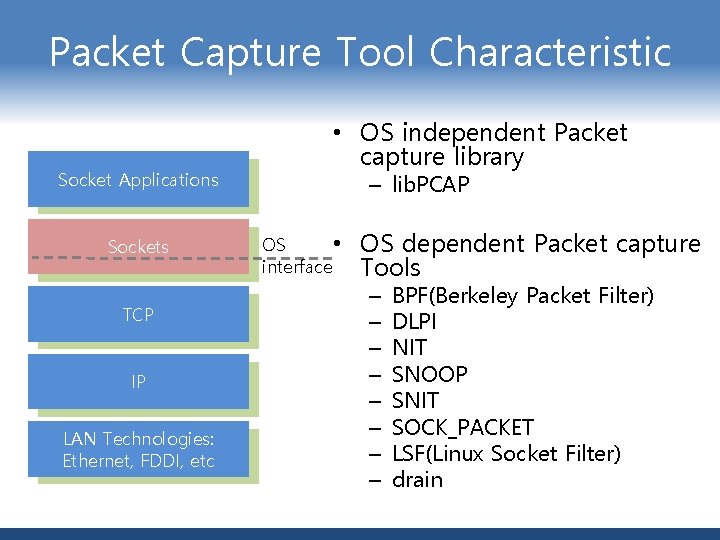

Packet Capture Tool Characteristic Socket Applications Sockets TCP IP LAN Technologies: Ethernet, FDDI, etc • OS independent Packet capture library – lib. PCAP OS • interface OS dependent Packet capture Tools – – – – BPF(Berkeley Packet Filter) DLPI NIT SNOOP SNIT SOCK_PACKET LSF(Linux Socket Filter) drain

Tools Introduction(1/3) • Win. PCAP(Windows Packet CAPture library) – Win 32 platform용 packet capture tool – Network analyzing library – 오픈 소스 – lib. PCAP(UNIX library)의 windows 버전 – http: //www. winpcap. org

Tools Introduction(3/3) • tcpdump(Win. Dump) – Command line traffic analyzer – 802. 11 b/g wireless capture 지원 – lib. PCAP(Win. PCAP) library와 driver 사용 – http: //www. tcpdump. org/ – http: //www. winpcap. org/windump/

Tools Introduction(2/3) • Ethereal – 가장 대표적인 Network Analyzer – 오픈 소스 – 강력한 필터 기능이 특징 – Win. PCAP library와 driver 이용 – http: //www. ethereal. com • Smart. Sniff – 간단한 스니퍼 – 같은 종류의 패킷을 축적하여 보여준다 – Win. PCAP library와 driver 이용 – http: //www. nirsoft. net

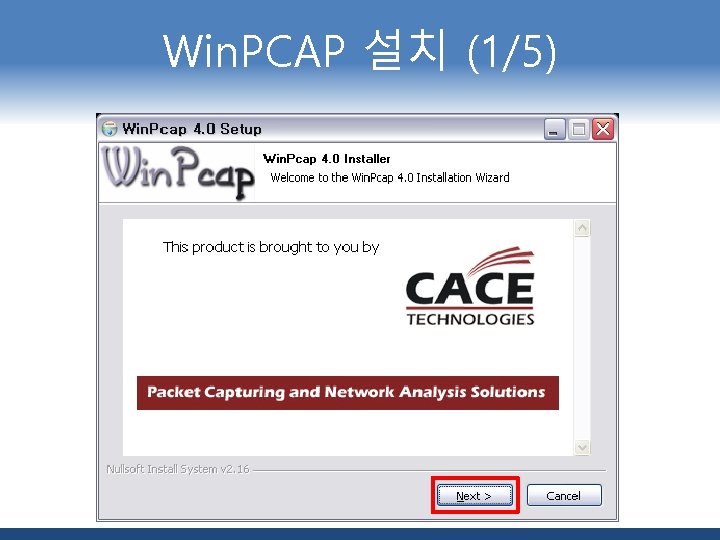

Win. PCAP 설치 (1/5)

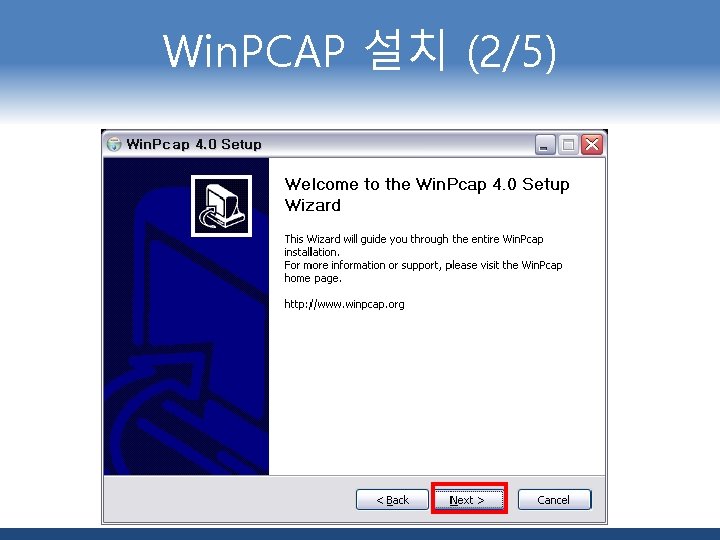

Win. PCAP 설치 (2/5)

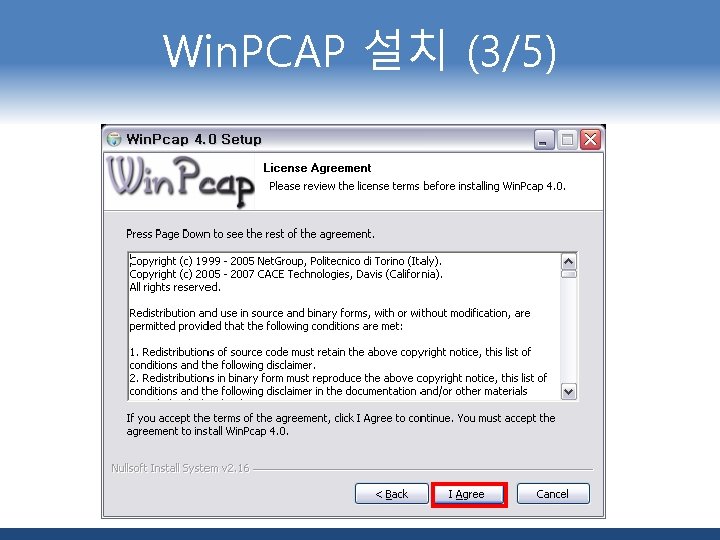

Win. PCAP 설치 (3/5)

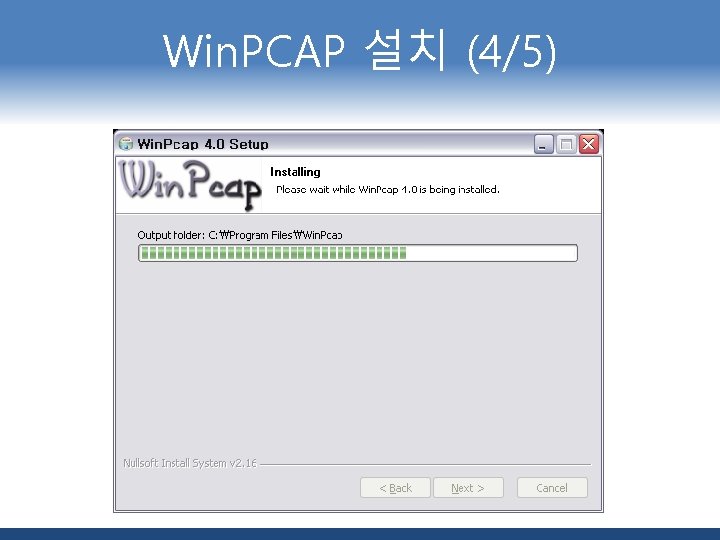

Win. PCAP 설치 (4/5)

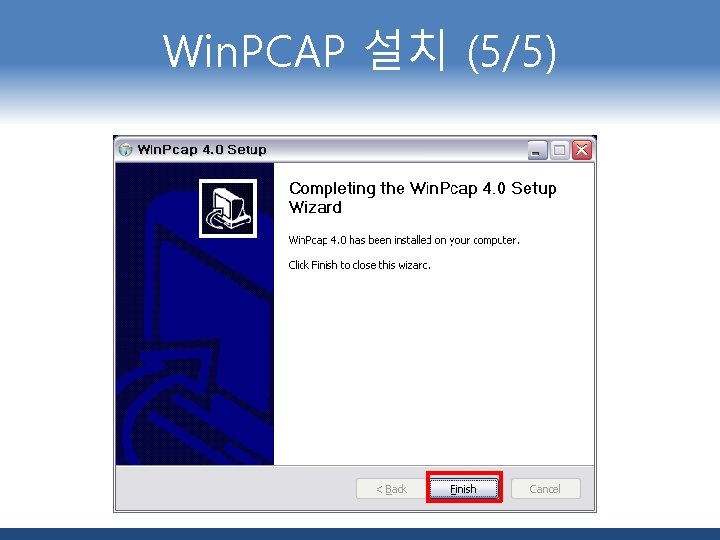

Win. PCAP 설치 (5/5)

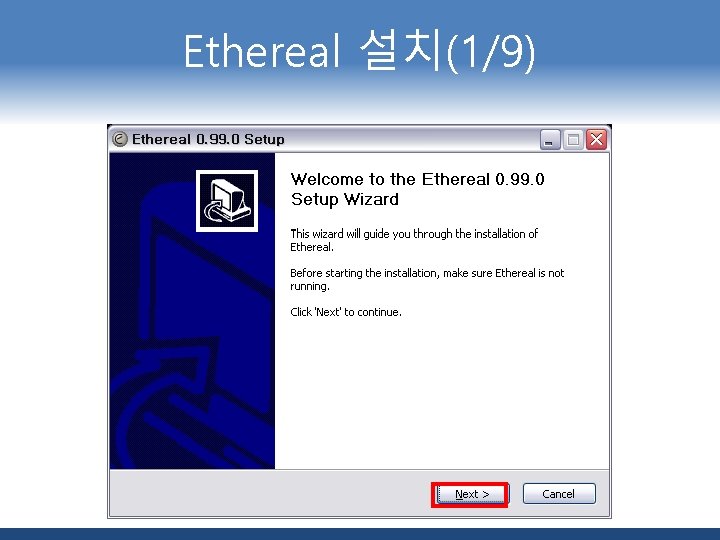

Ethereal 설치(1/9)

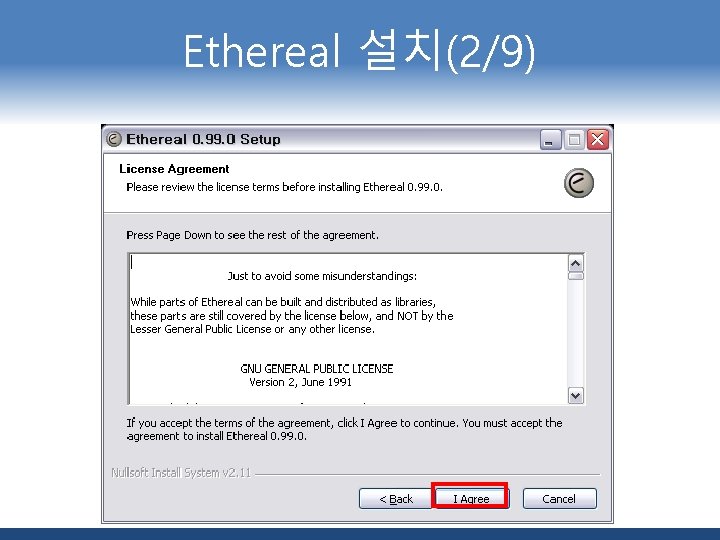

Ethereal 설치(2/9)

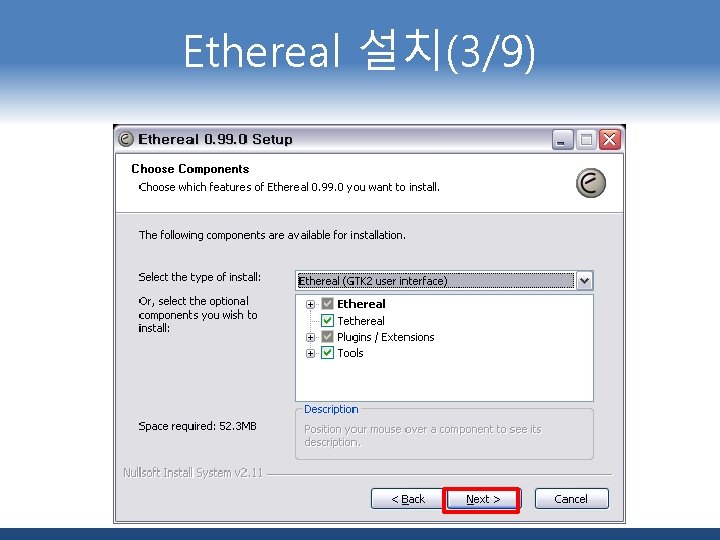

Ethereal 설치(3/9)

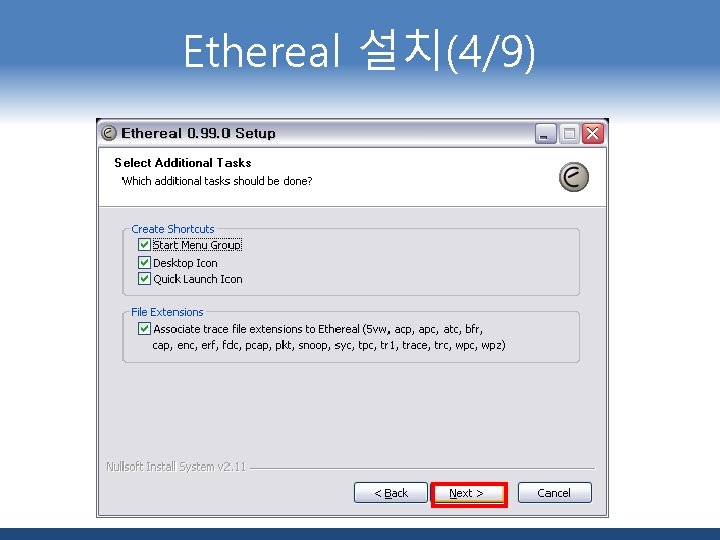

Ethereal 설치(4/9)

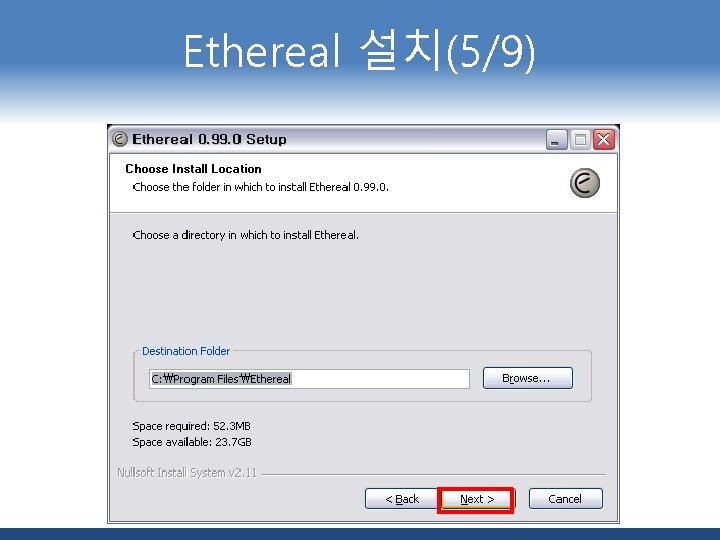

Ethereal 설치(5/9)

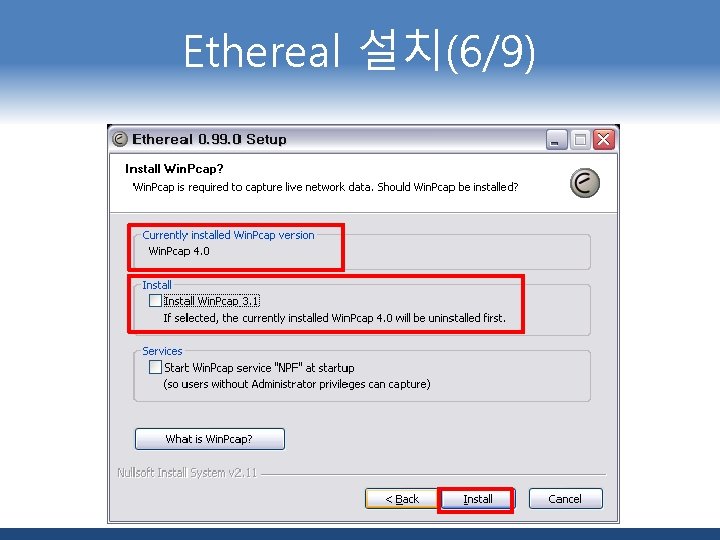

Ethereal 설치(6/9)

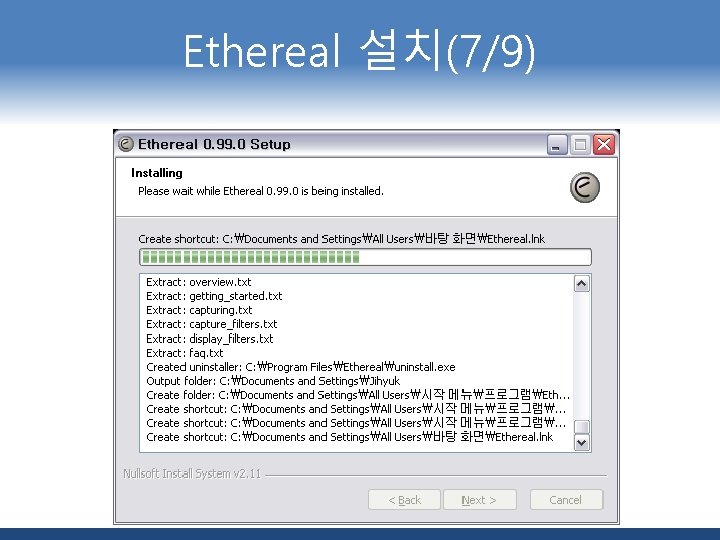

Ethereal 설치(7/9)

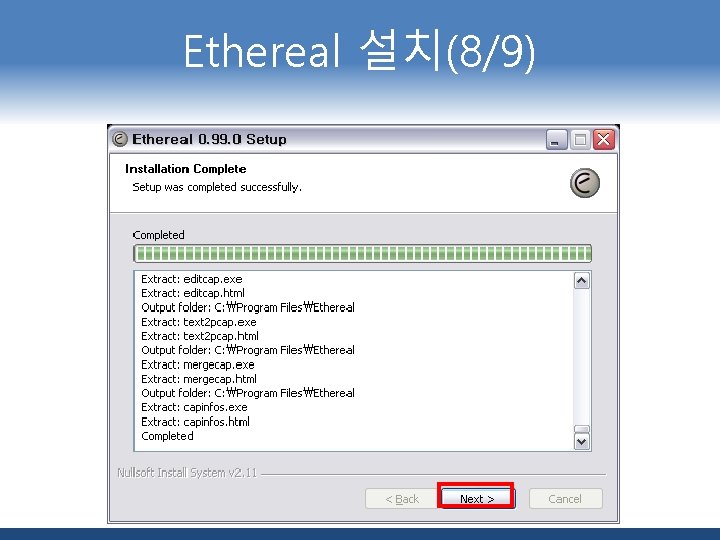

Ethereal 설치(8/9)

Ethereal 설치(9/9)

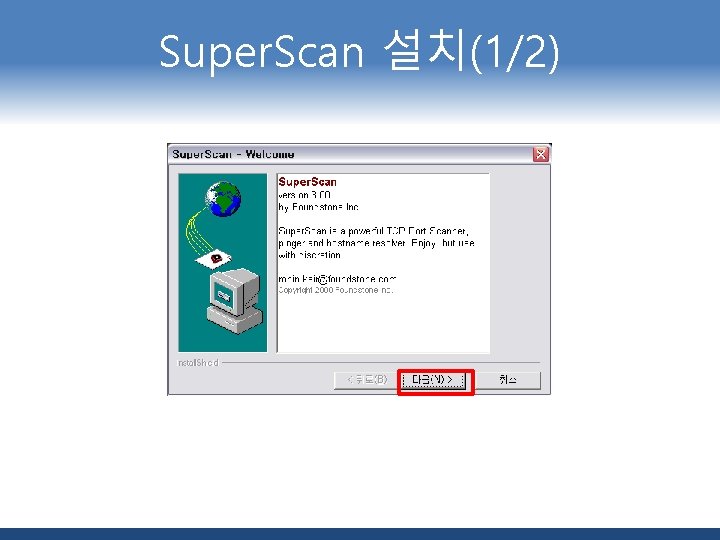

Super. Scan 설치(1/2)

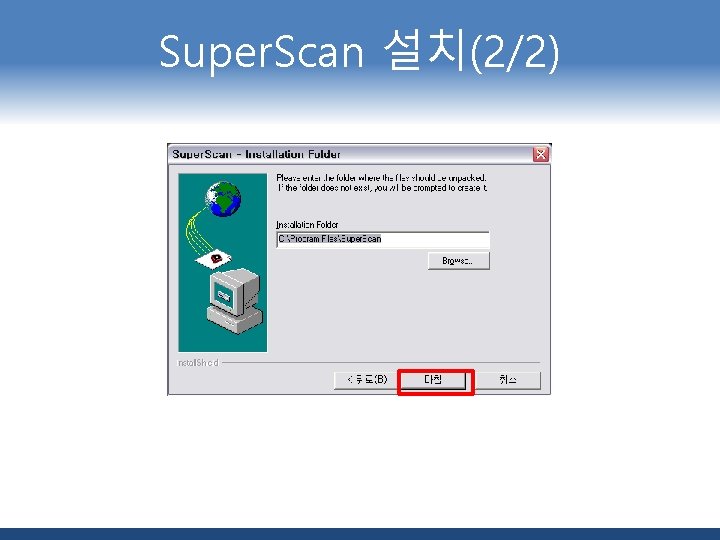

Super. Scan 설치(2/2)

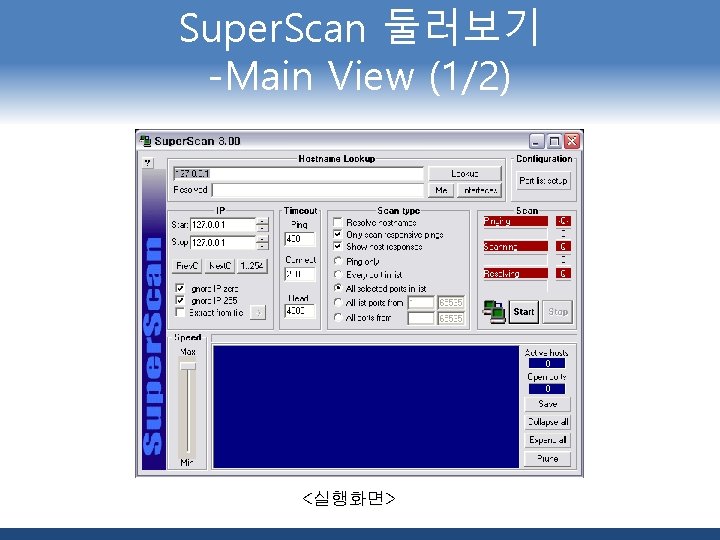

Super. Scan 둘러보기 -Main View (1/2) <실행화면>

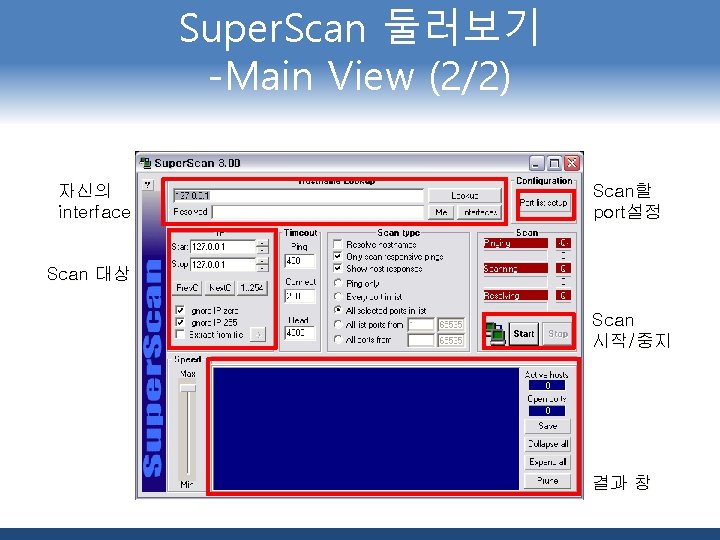

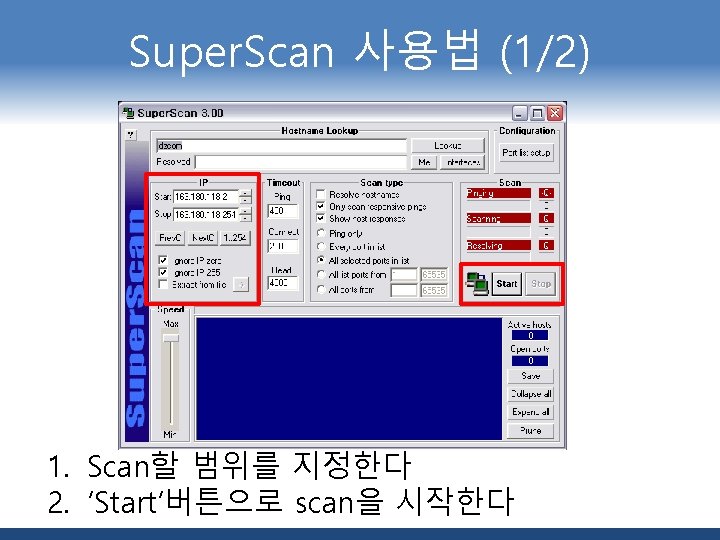

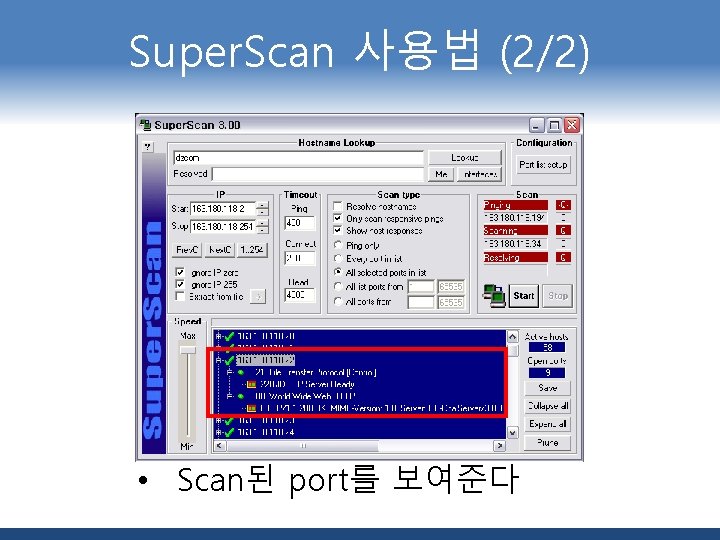

Super. Scan 둘러보기 -Main View (2/2) 자신의 interface Scan할 port설정 Scan 대상 Scan 시작/중지 결과 창

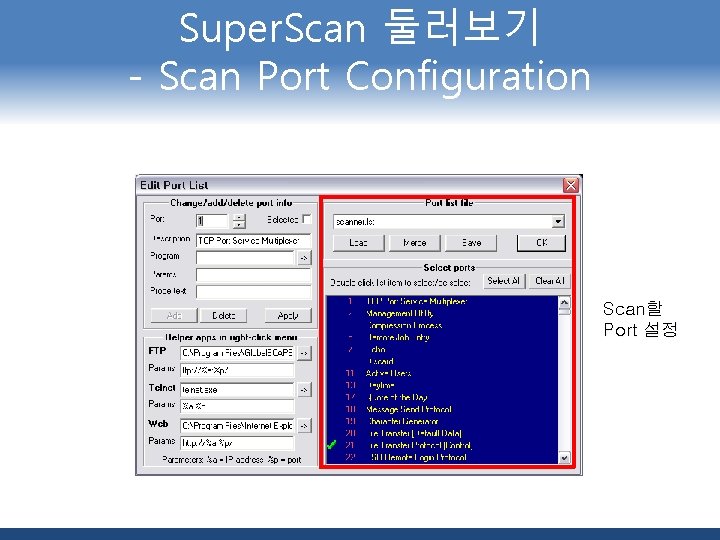

Super. Scan 둘러보기 - Scan Port Configuration Scan할 Port 설정

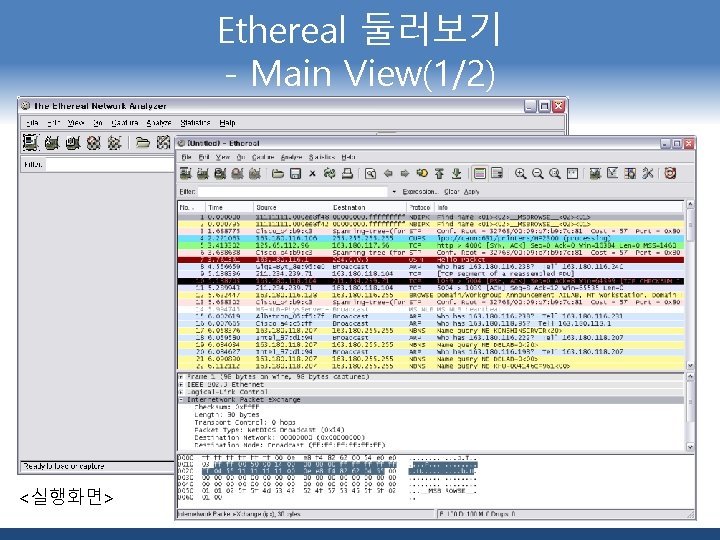

Ethereal 둘러보기 - Main View(1/2) <실행화면>

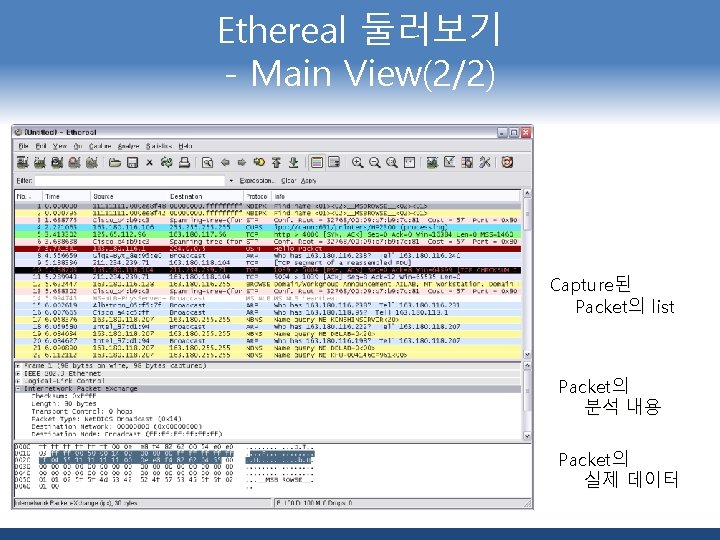

Ethereal 둘러보기 - Main View(2/2) Capture된 Packet의 list Packet의 분석 내용 Packet의 실제 데이터

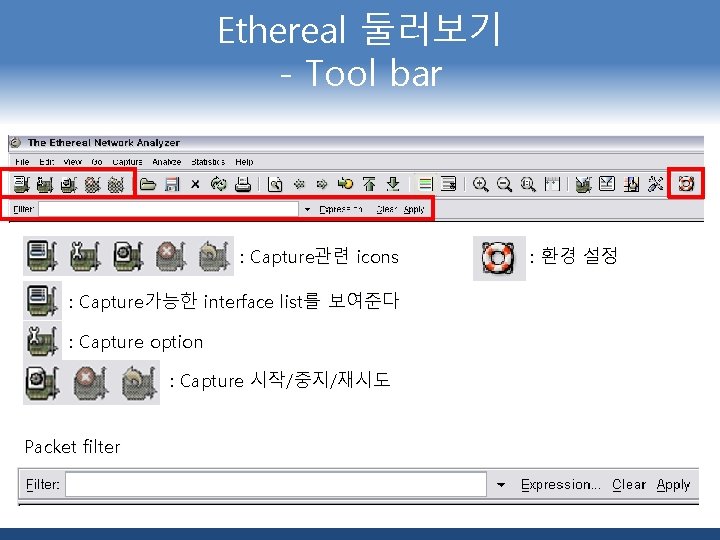

Ethereal 둘러보기 - Tool bar : Capture관련 icons : Capture가능한 interface list를 보여준다 : Capture option : Capture 시작/중지/재시도 Packet filter : 환경 설정

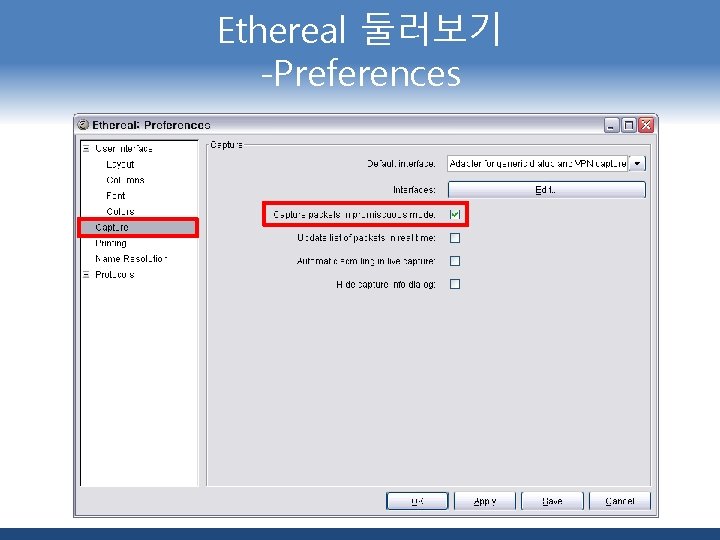

Ethereal 둘러보기 -Preferences

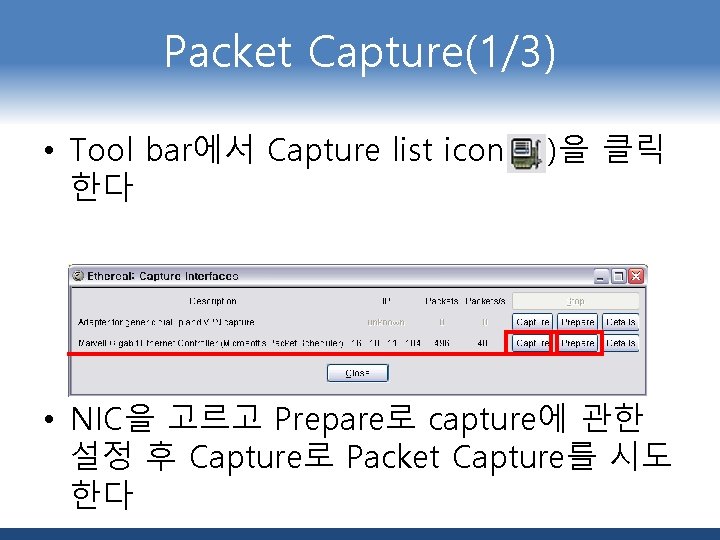

Packet Capture(1/3) • Tool bar에서 Capture list icon( 한다 )을 클릭 • NIC을 고르고 Prepare로 capture에 관한 설정 후 Capture로 Packet Capture를 시도 한다

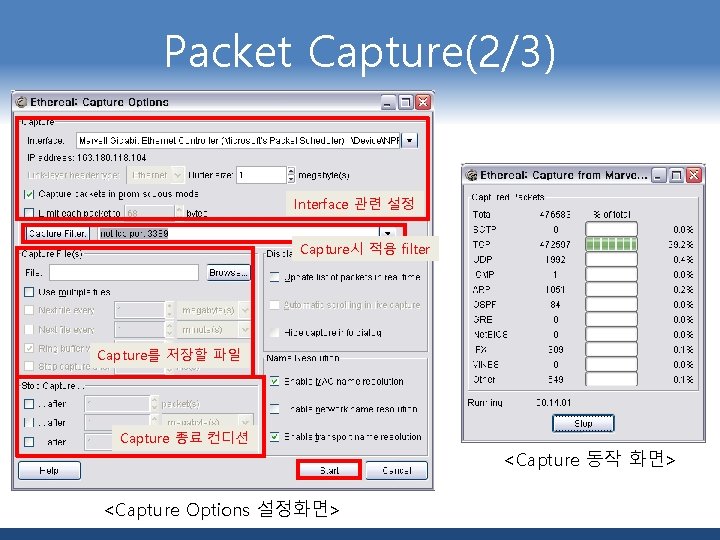

Packet Capture(2/3) Interface 관련 설정 Capture시 적용 filter Capture를 저장할 파일 Capture 종료 컨디션 <Capture Options 설정화면> <Capture 동작 화면>

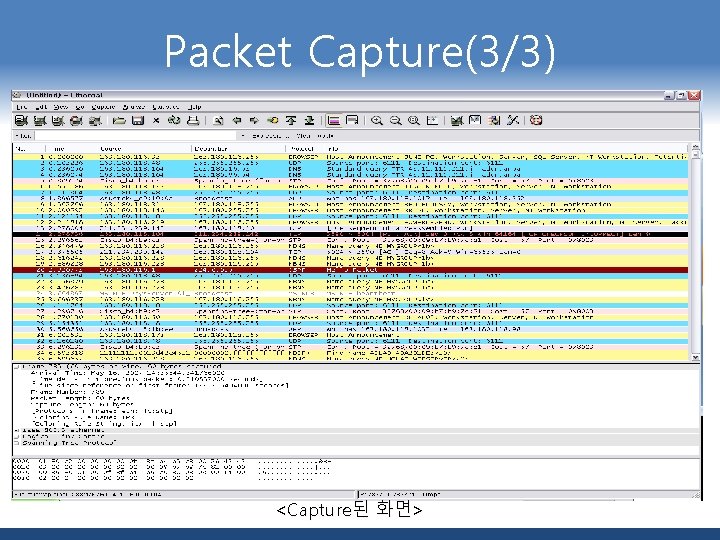

Packet Capture(3/3) <Capture된 화면>

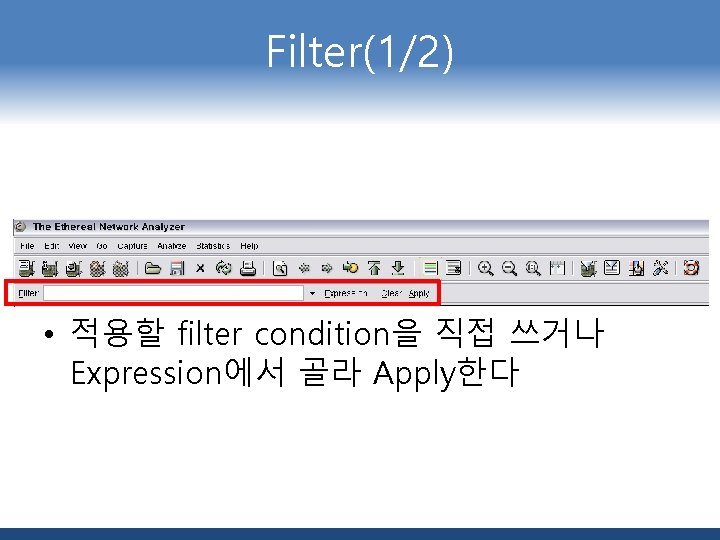

Filter(1/2) • 적용할 filter condition을 직접 쓰거나 Expression에서 골라 Apply한다

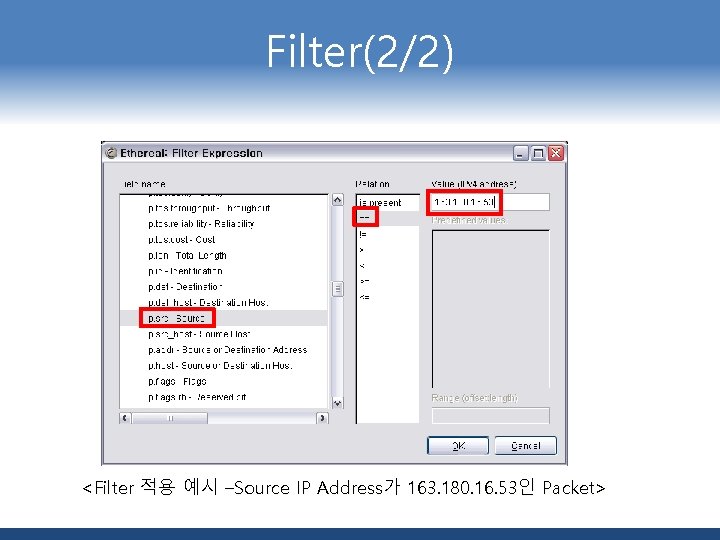

Filter(2/2) <Filter 적용 예시 –Source IP Address가 163. 180. 16. 53인 Packet>

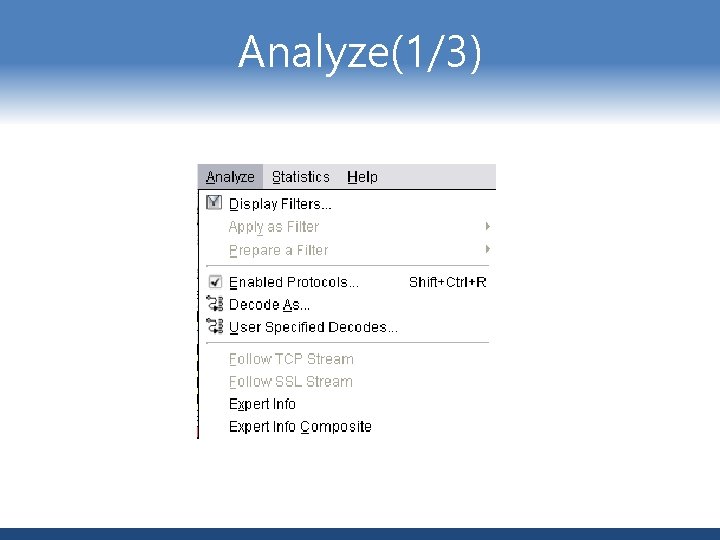

Analyze(1/3)

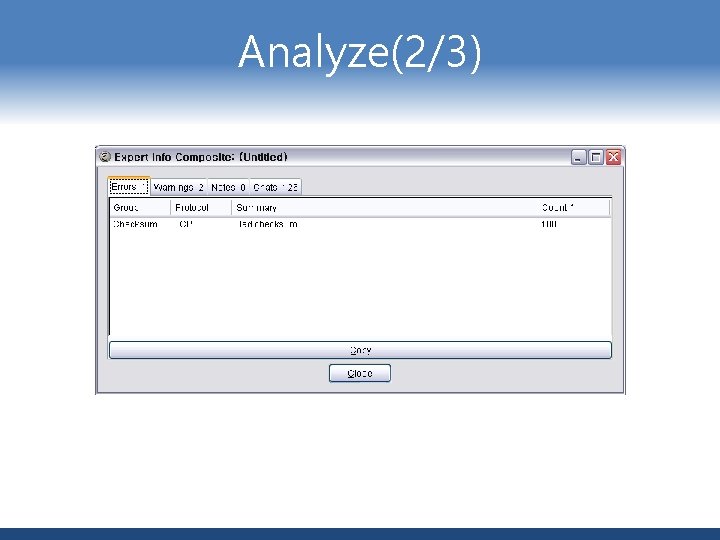

Analyze(2/3)

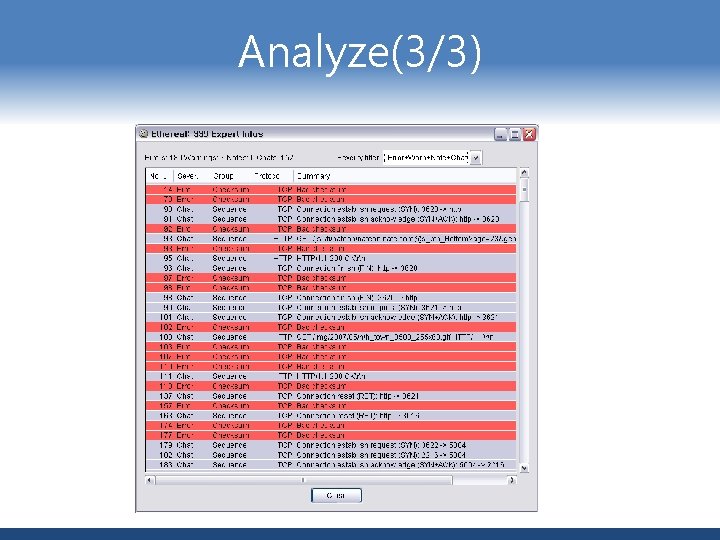

Analyze(3/3)

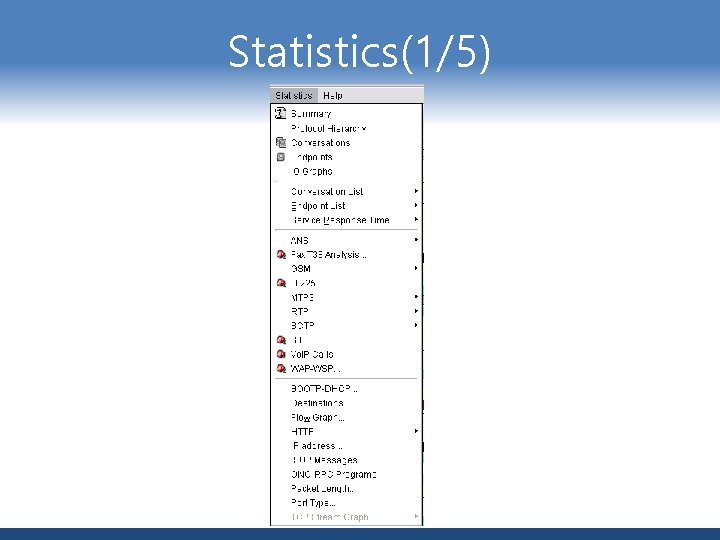

Statistics(1/5)

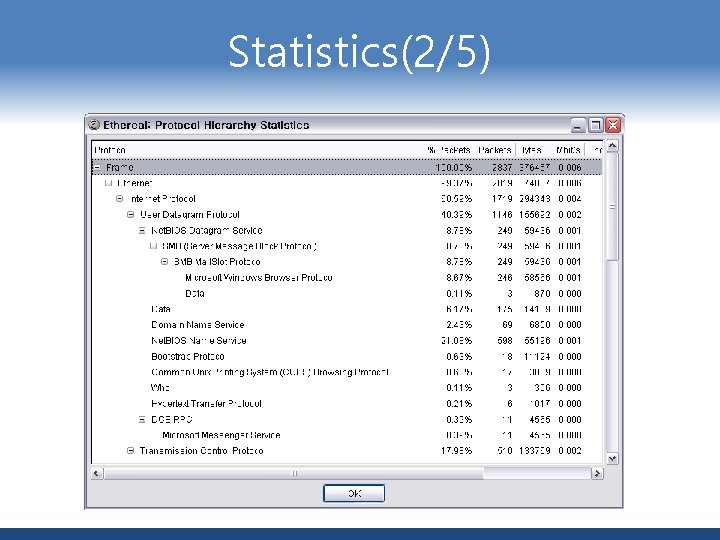

Statistics(2/5)

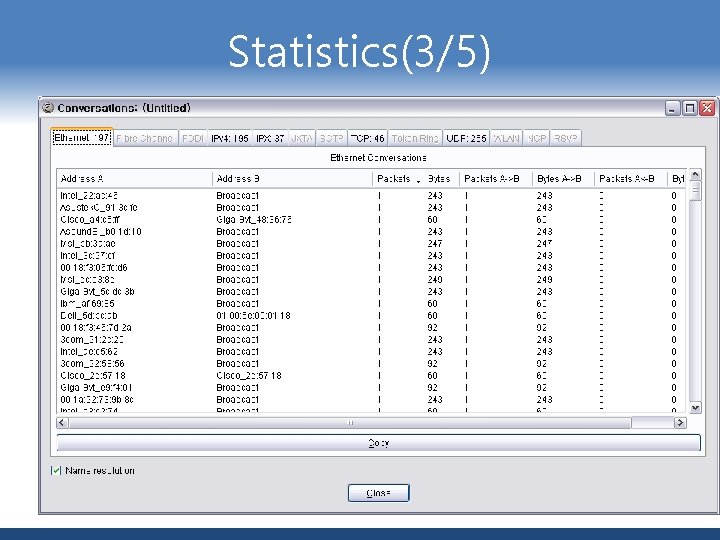

Statistics(3/5)

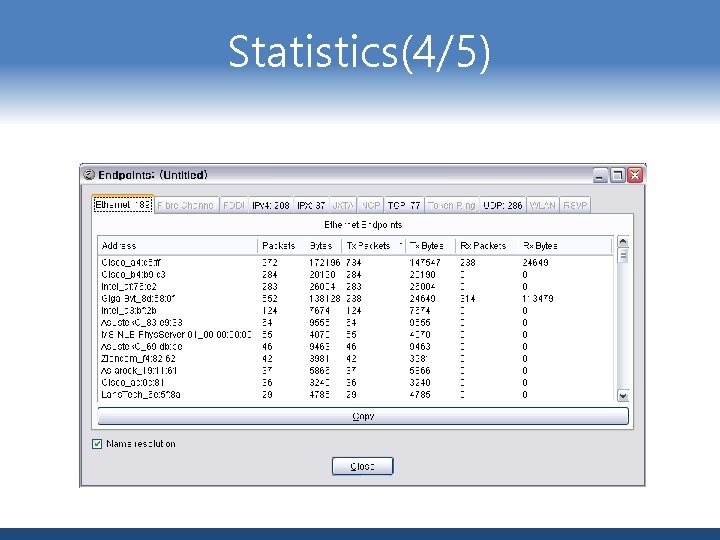

Statistics(4/5)

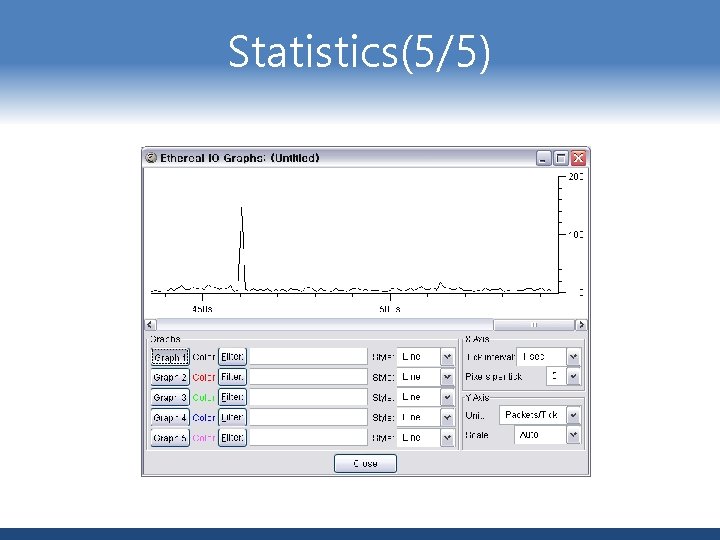

Statistics(5/5)

- Slides: 52