Les Logiciels Forensics PRSENT PAR HADJI ASMA BOUNESRAG

Les Logiciels Forensics PRÉSENTÉ PAR: HADJI ASMA BOUNESRAG AMEL

Introduction Définition Catégories Volatility Registry Recon Access Data FTK Imager Oxygen Forensic Suite Conclusion

Les Logiciels Forensics Introduction

Introduction • L'informatique légal est l'application de techniques d'enquête et d'analyse visant à rassembler et à conserver les éléments de preuve provenant d'un dispositif informatique particulier de manière à pouvoir être présentés devant un tribunal. • Et pour rassembler les preuves nécessaires, les experts en informatique légal utilisent divers logiciels et autres applications pour obtenir les données qui seront analysées, puis proposent leur rapport ou leur interprétation des données collectées. 4

Les Logiciels Forensics Définition

Définition • utilisés pour collecter des données brutes provenant d'appareils numériques. • permettant la récupération de fichiers cachés et supprimés. • offrant la possibilité de copier l'intégralité des données dans un autre système aux fins d'inspection et d'enquêtes sur l'activité numérique. • le processus de découverte et d'interprétation des données électroniques. 6

Les Logiciels Forensics Catégories

File analysis tools Registry analysis tools Disk and data capture tools 8

Mobile devices analysis tools Network forensics tools Mac OS analysis tools 9

Les Logiciels Forensics Access. Data FTK Imager

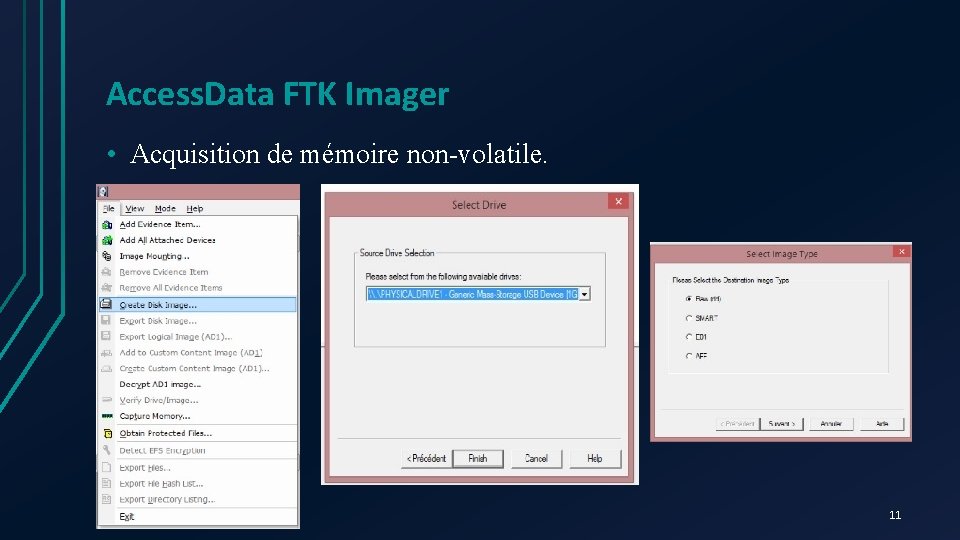

Access. Data FTK Imager • Acquisition de mémoire non-volatile. 11

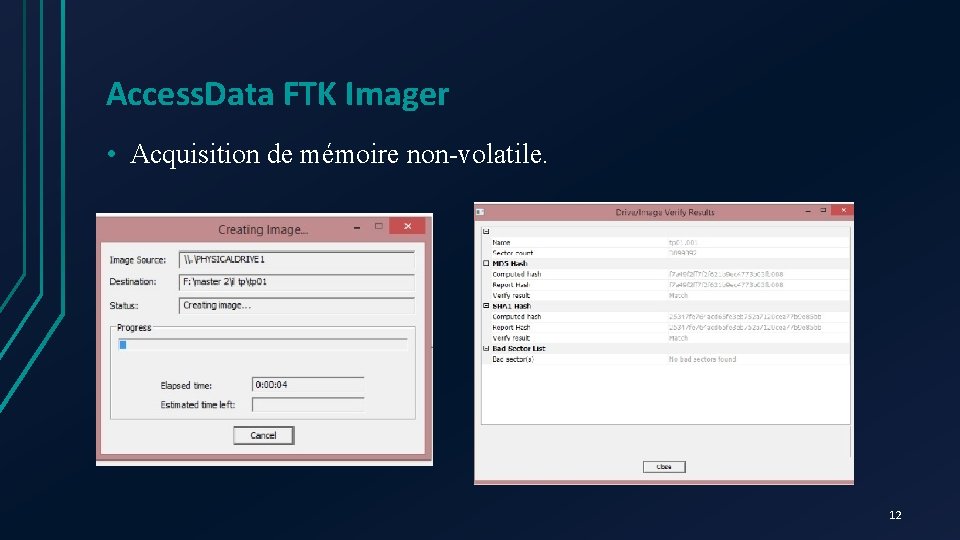

Access. Data FTK Imager • Acquisition de mémoire non-volatile. 12

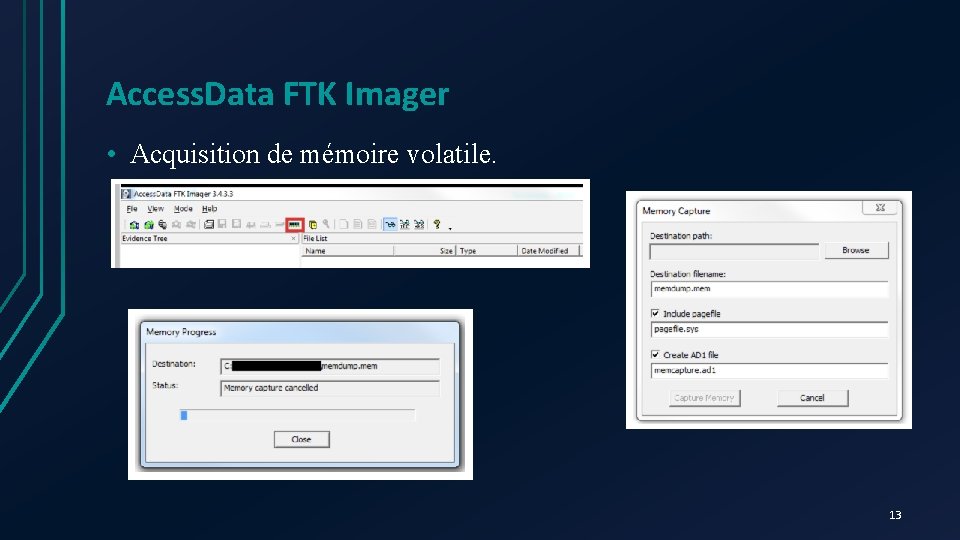

Access. Data FTK Imager • Acquisition de mémoire volatile. 13

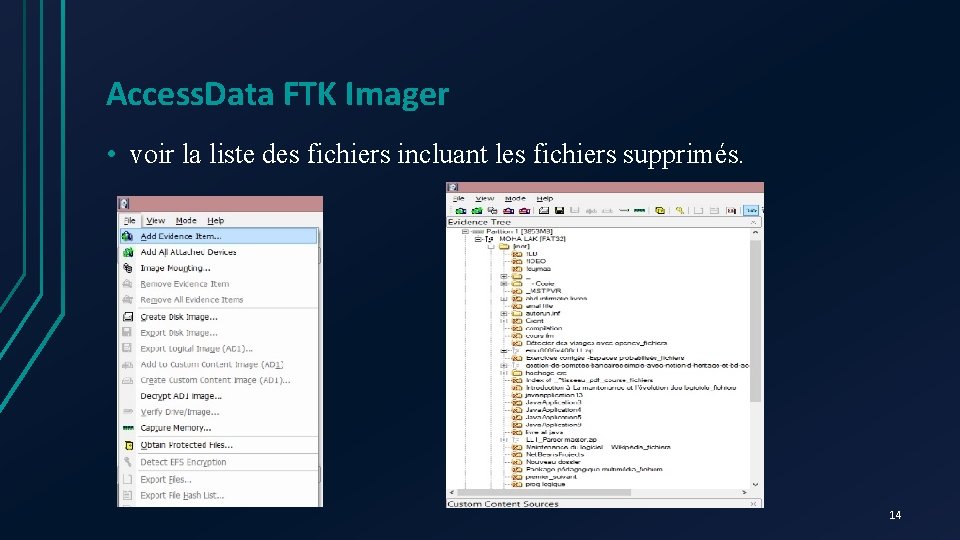

Access. Data FTK Imager • voir la liste des fichiers incluant les fichiers supprimés. 14

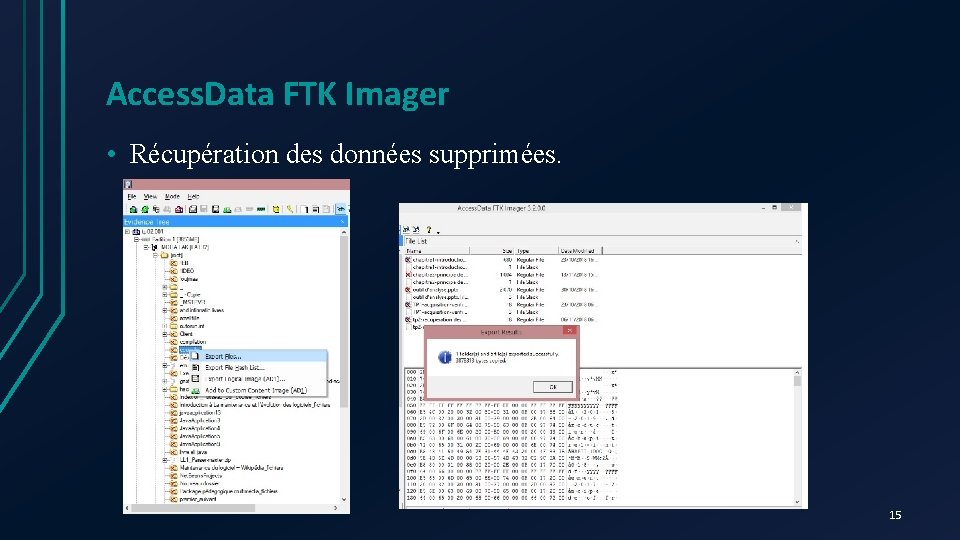

Access. Data FTK Imager • Récupération des données supprimées. 15

Les Logiciels Forensics Registry Recon

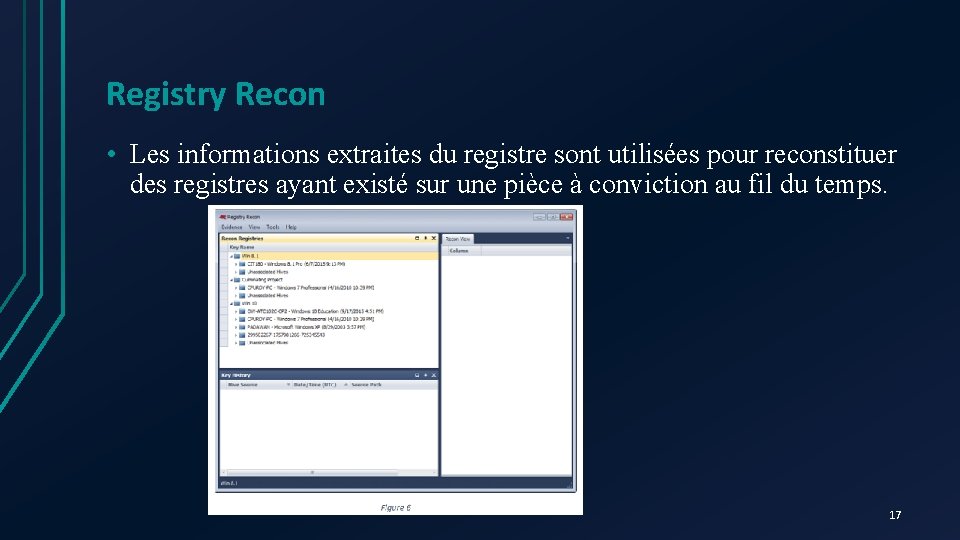

Registry Recon • Les informations extraites du registre sont utilisées pour reconstituer des registres ayant existé sur une pièce à conviction au fil du temps. 17

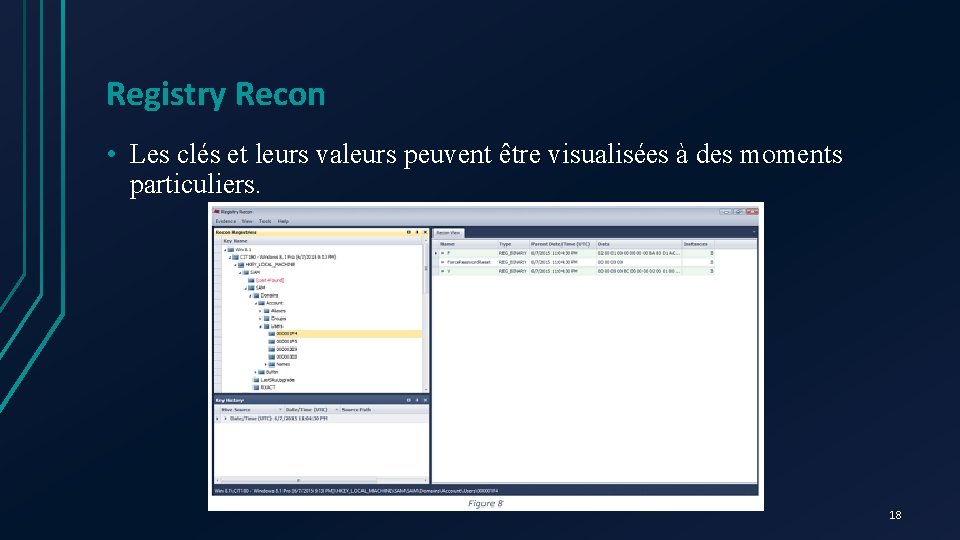

Registry Recon • Les clés et leurs valeurs peuvent être visualisées à des moments particuliers. 18

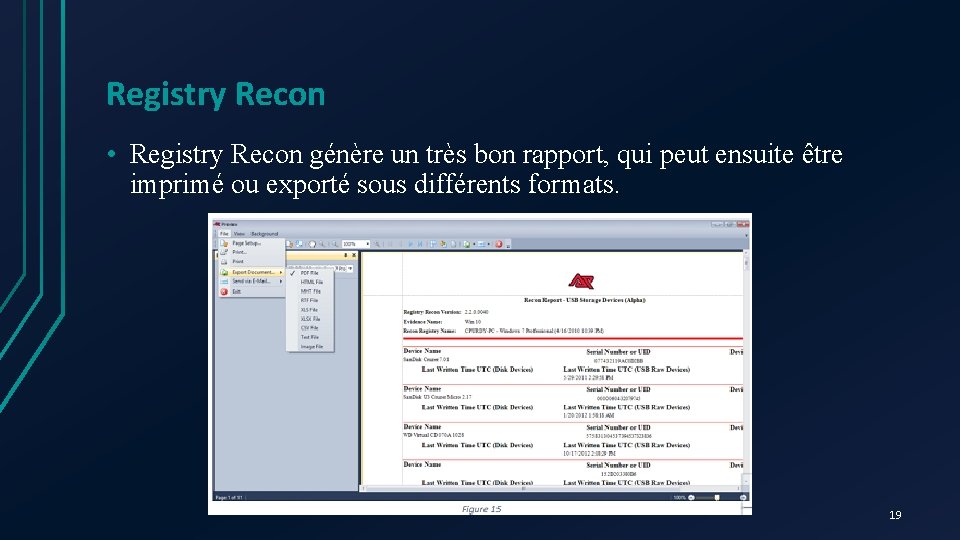

Registry Recon • Registry Recon génère un très bon rapport, qui peut ensuite être imprimé ou exporté sous différents formats. 19

Les Logiciels Forensics Volatility

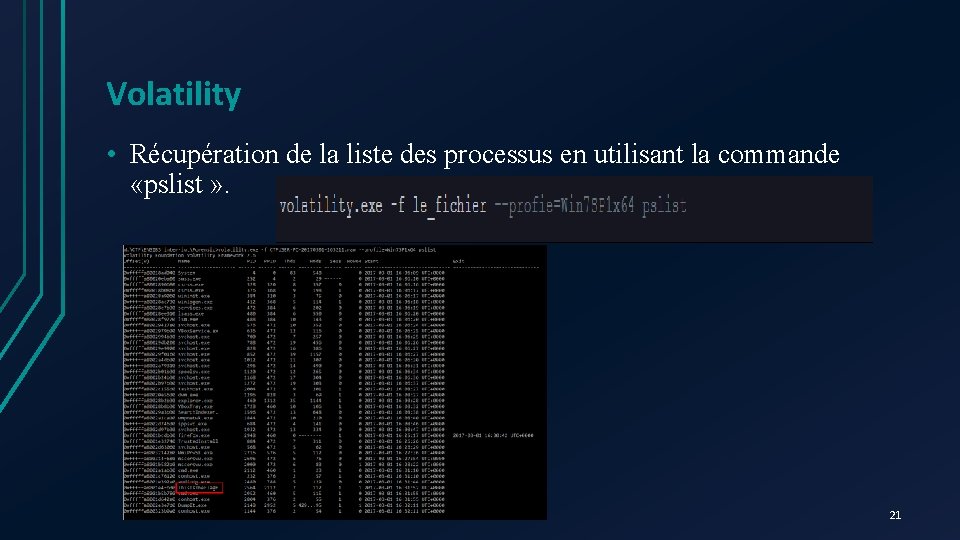

Volatility • Récupération de la liste des processus en utilisant la commande «pslist » . 21

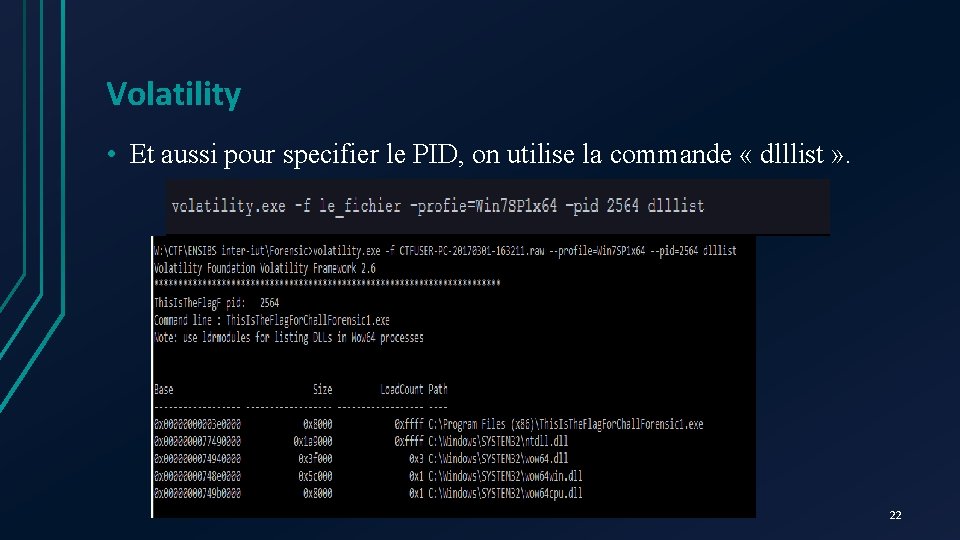

Volatility • Et aussi pour specifier le PID, on utilise la commande « dlllist » . 22

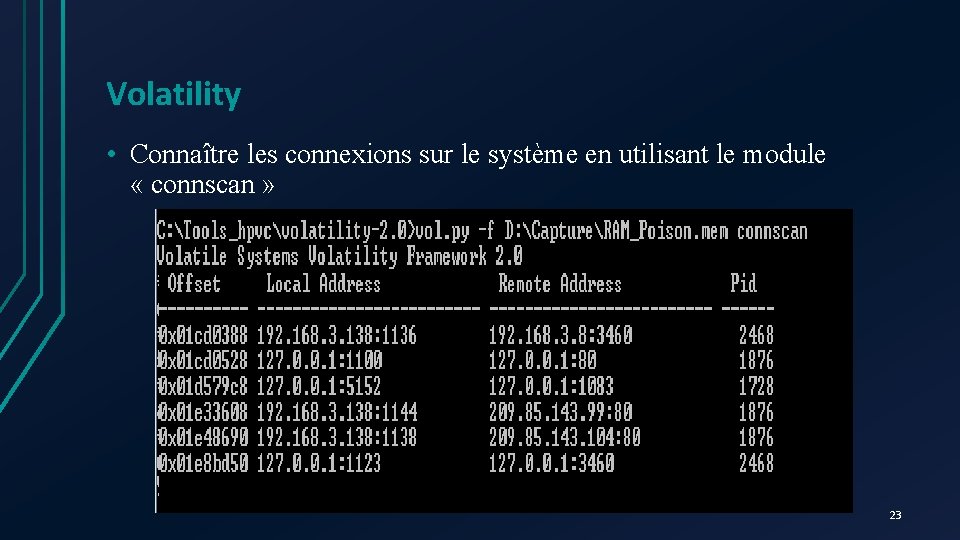

Volatility • Connaître les connexions sur le système en utilisant le module « connscan » 23

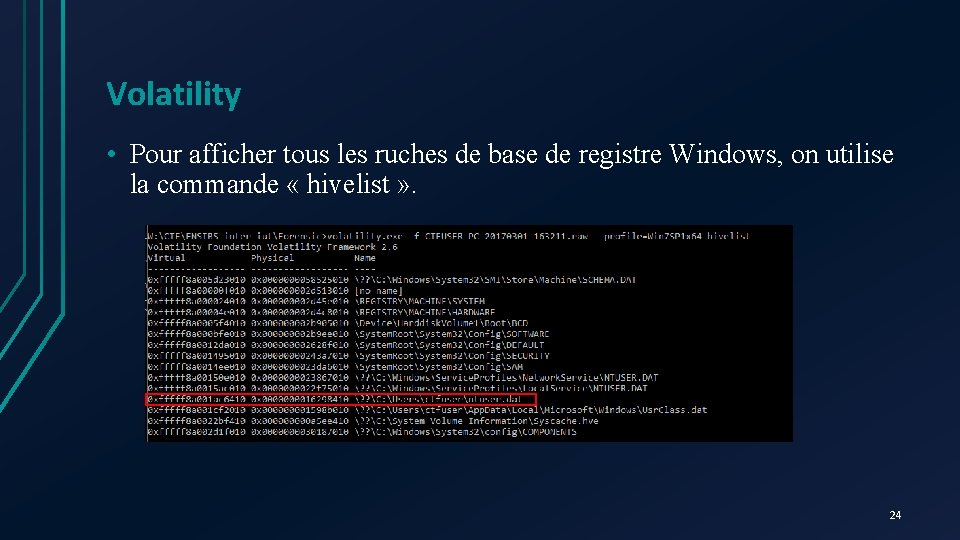

Volatility • Pour afficher tous les ruches de base de registre Windows, on utilise la commande « hivelist » . 24

Les Logiciels Forensics Oxygen forensic suite

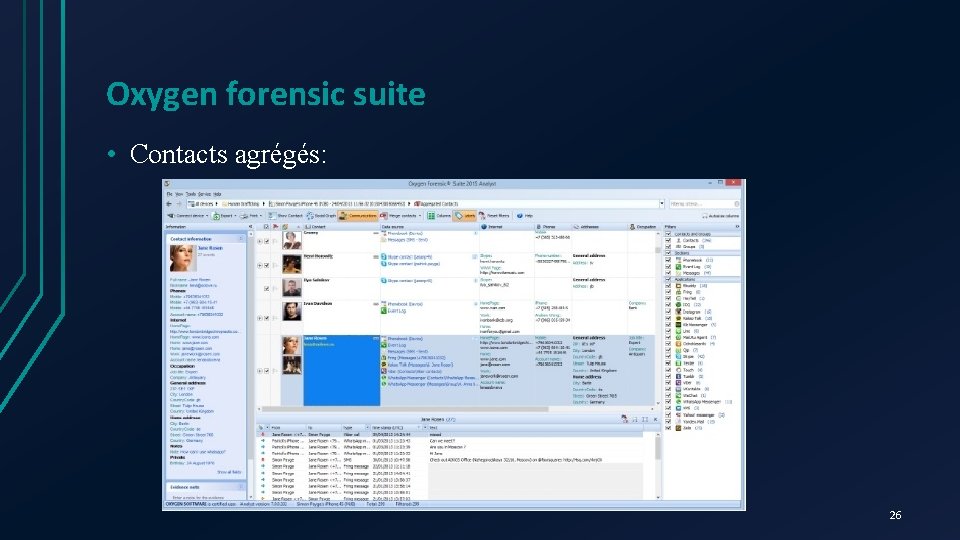

Oxygen forensic suite • Contacts agrégés: 26

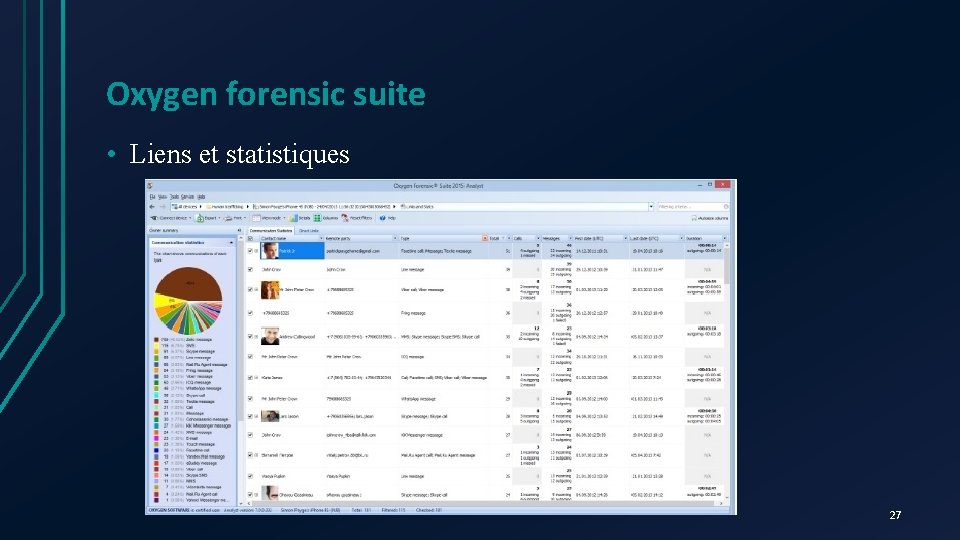

Oxygen forensic suite • Liens et statistiques 27

Oxygen forensic suite • Liens et statistiques 28

Oxygen forensic suite • Liens et statistiques 29

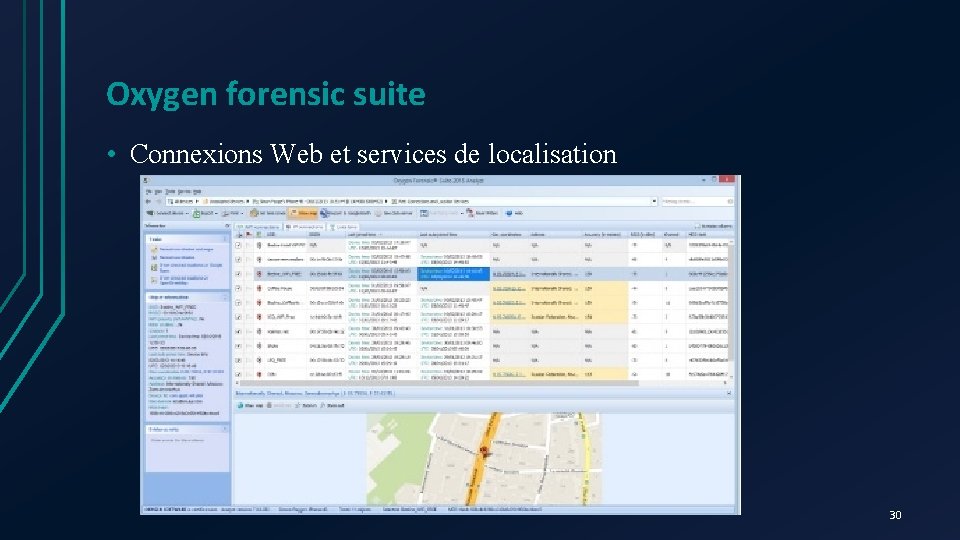

Oxygen forensic suite • Connexions Web et services de localisation 30

Oxygen forensic suite • Connexions Web et services de localisation 31

Oxygen forensic suite • Dictionnaires 32

Oxygen forensic suite • Les mots de passe 33

Oxygen forensic suite • Réseaux sociaux 34

Oxygen forensic suite • La navigation 35

Oxygen forensic suite • La finance 36

Oxygen forensic suite • Rapports 37

Les Logiciels Forensics Conclusion

Conclusion • Les catégories de logiciels forensics sont variées, ce qui donne un grand nombre de logiciels forensics pouvant être utilisés avec plusieurs options pour chaque logiciel. • Pour cette raison, le choix d'utiliser un logiciel forensic spécifique dépend du cas d'utilisation et du coût du logiciel. 39

THANK YOU

- Slides: 40