Ladministration de rseaux Jacques Labetoulle Professeur lInstitut Eurcom

L’administration de réseaux Jacques Labetoulle Professeur à l’Institut Eurécom

Jacques LABETOULLE • Ingénieur ECP (1970) • Docteur d’Etat en Informatique • INRIA (1970 - 1981) - théorie des files d’attente - modélisation des réseaux • CNET (1981 - 1992) - département de télétrafic (écoulement du trafic dans les réseaux) - département d’administration des réseaux privés - création du centre de Sophia Antipolis • Institut Eurécom (1992, - ) - responsable du département Communications d’Entreprise

Institut Eurécom Fondé en 1992 Filliale de l’ENST et de l’EPFL Cursus final des élèves ingénieur en Théorie des Systèmes Communicants (18 mois) Trois secteurs d’activité (enseignement et recherche) - Communications d’Entreprise - Communications Multimédia - Communications Mobiles

Plan du cours • 1ère partie : Introduction – – Définition Architectures support Domaines de gestion La planification des réseau • 2ème partie : la normalisation – – – Introduction à l’approche objets Les normes ISO Le TMN Les travaux du NM Forum La gestion de réseau Internet (SNMP V 1, V 2 et V 3) Comparaison des approches

Plan du cours • 3ème partie : Les plates-formes et produits – Généralités sur les plates-formes – OSF/DME – Les plates-formes majeures du marché (HP Open. View, BULL ISM, Net. View, Sun. Net Manager) • 4ème partie : La gestion de réseaux homogènes – – – Gestion des RLE Gestion des sondes Gestion des réseaux X 25 Gestion du câblage Gestion des PABX Gestion de parcs

Plan du cours • 5ème partie : Exemple et évolutions – Exemple : la gestion de la Qo. S – Perspectives d’évolutions • CORBA, JAVA • le rôle du Web • les agents intelligents • la gestion de services – Conclusions

Introduction • • Définition Architecture support Domaines de gestion Planification des réseaux

L'administration de réseaux • Essai de définition L'ensemble des techniques à mettre en œuvre pour maîtriser les aspects techniques, financiers, organisationnels de son réseau privé ainsi que la sécurité de l'accès et de l'information. • Quelques mots clefs – domaine technique : qualité de service – domaine financier : vérité des prix – domaine organisationnel : contrôle de la structure et des évolutions – domaine de la sécurité : confidentialité contrôles d'accès

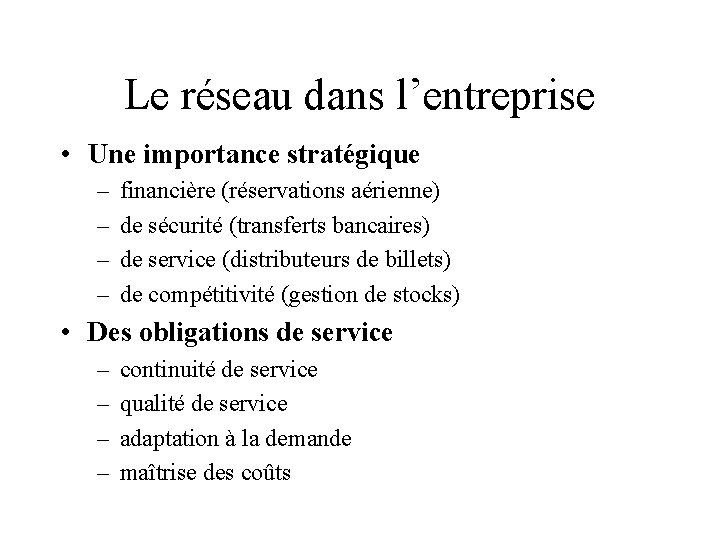

Le réseau dans l’entreprise • Une importance stratégique – – financière (réservations aérienne) de sécurité (transferts bancaires) de service (distributeurs de billets) de compétitivité (gestion de stocks) • Des obligations de service – – continuité de service qualité de service adaptation à la demande maîtrise des coûts

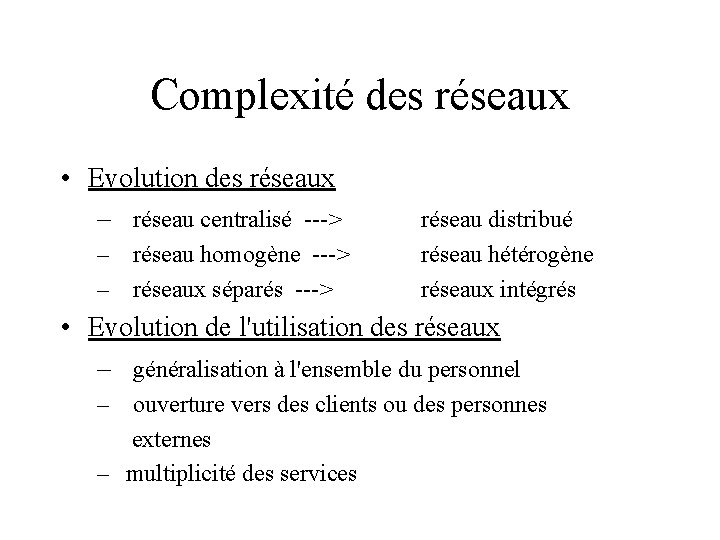

Complexité des réseaux • Evolution des réseaux – réseau centralisé ---> – réseau homogène ---> – réseaux séparés ---> réseau distribué réseau hétérogène réseaux intégrés • Evolution de l'utilisation des réseaux – généralisation à l'ensemble du personnel – ouverture vers des clients ou des personnes externes – multiplicité des services

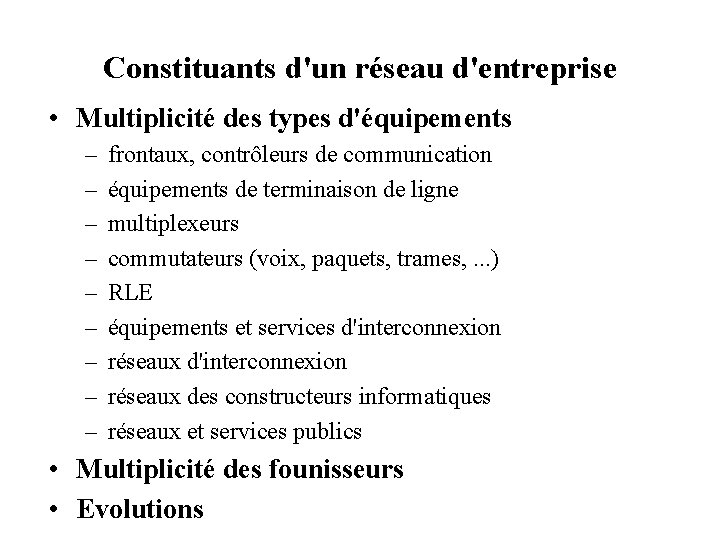

Constituants d'un réseau d'entreprise • Multiplicité des types d'équipements – – – – – frontaux, contrôleurs de communication équipements de terminaison de ligne multiplexeurs commutateurs (voix, paquets, trames, . . . ) RLE équipements et services d'interconnexion réseaux des constructeurs informatiques réseaux et services publics • Multiplicité des founisseurs • Evolutions

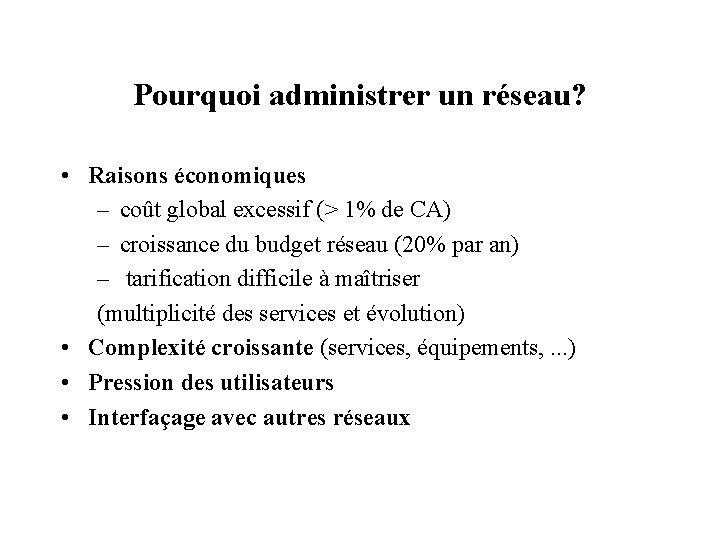

Pourquoi administrer un réseau? • Raisons économiques – coût global excessif (> 1% de CA) – croissance du budget réseau (20% par an) – tarification difficile à maîtriser (multiplicité des services et évolution) • Complexité croissante (services, équipements, . . . ) • Pression des utilisateurs • Interfaçage avec autres réseaux

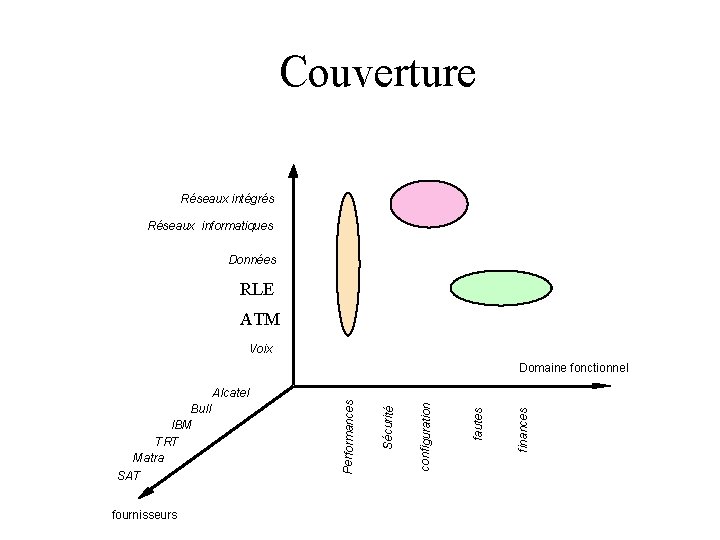

Couverture Réseaux intégrés Réseaux informatiques Données RLE ATM Voix Domaine fonctionnel fournisseurs finances fautes configuration SAT Sécurité Bull IBM TRT Matra Performances Alcatel

L'administration de réseaux aujourd'hui • 1 - Elle existe • 2 - Elle n'est pas satisfaisante • Absence d'offre cohérente de systèmes de gestion – de la part des opérateurs – des constructeurs – des prestataires de services • Inadaptation de la normalisation

L'administration de réseau aujourd'hui • Diversité des solutions : existence de nombreux systèmes "propriétaires", caractérisés par : – limitation du domaine géré --> visions partielles – ergonomies très différentes --> problèmes de formation du personnel – limitation des fonctions --> maîtrise partielle – impossibilité de communiquer --> visions disparates – peu d'intelligence dans les systèmes --> nécessité de personnels hautement qualifiés

L'administration de réseaux demain • Des postes de travail universels - ergonomie poussée - gestion à distance - visions multiples - fonctions adaptées aux besoins - aides à la décision - automatisation - des capacités d'évolution et d'adaptation • Une normalisation adaptée • Intégration de nouvelles techniques

Etat des lieux • Portée de la solution et intégration – l’entreprise entière (et pas seulement le siège) – intégration : réseau, système , applications – intégration : tout type d’éléments (voix, données, . . . ) • Etat d’avancement – très varié selon les entreprises • partenaires – dans l’ordre : constructeurs, éditeurs de logiciels • Difficultés (dans l’ordre) – – Formation des personnels, performance de l’offre, interopérabilité. . . coût de l’offre

Introduction • • Définition Architecture support Domaines de gestion Planification des réseaux

Principes d’architecture • Une architecture logique – définition des constituants • Une architecture physique – assemblage des constituants • Un ensemble de fonctions – définition de l'utilisation • Une méthodologie – conception, évolution du système d'administration

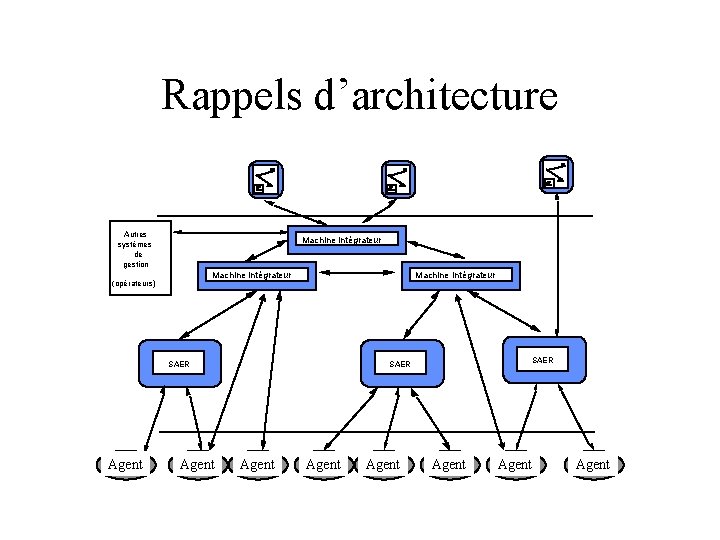

Rappels d’architecture Autres systèmes de gestion Machine Intégrateur (opérateurs) Machine Intégrateur SAER Agent Agent

Architecture : les postes de travail • Ergonomie poussée • Spécialisation des opérateurs – sécurité d'accès – visions contrôlées – «vue» des objets gérés • Accès direct à l'information

Architecture: l'Intégrateur • Un système distribué (avec une approche objets) • Un ensemble de fonctions – couvrant des besoins universels – adaptations faciles – structure souple (centralisation/distribution) • Des composants de base – – procédures d'échange gestion de l'interface homme/machine système d'information fonctions de traitement

Architecture: l'Intégrateur • Une vision suffisante des problèmes – notion de "vue" des sous-réseaux • Des performances raisonnables – dimensionnement de l'installation – portage sur des gammes de machines • Supporté par des plates-formes

Architecture : les SAER • Vision fine d'un sous-domaine • Interfaces SNMP les équipements • Interfaces normalisées avec les intégrateurs (CMIP? ) • Indépendance des constructeurs et des équipements (sauf SAER propriétaires)

Introduction • • Définition Architecture support Domaines de gestion Planification des réseaux

Classification des fonctions Découpage temps réel/temps différé • Activités temps réel – – Surveillance du fonctionnement détection d'incidents, diagnostic de pannes lancement de procédures de reroutage, maintenance, etc. contrôle d'accès aux services et ressources • Activités temps différé – – – gestion de la configuration du réseau gestion des droits d'accès et de la sécurité gestion comptable : affectation des coûts, vérification des factures édition de statistiques et tableaux de bord planification, simulation

Classification des fonctions Découpage en domaines • 5 domaines définis par l'ISO – Gestion de la configuration – Gestion des fautes – Gestion des performances – Gestion financière – Gestion de la sécurité • Autres domaines à prendre en compte (gestion de parc, gestion système, gestion des licences, . . . )

Gestion de la configuration • Gestion de la base d'information réseau (MIB) – – – Inventaire des éléments de réseau Gestion des noms des éléments gérés Ajout, retrait, modification d'éléments de réseau Initialisation et modification de paramètres, d'états Modification, création, suppression des relations entre éléments gérés • Visualisation du réseau – – Visualisation globale Zooms géographiques Visualisation de sous-réseaux Affichage à la demande des caractéristiques des éléments gérés

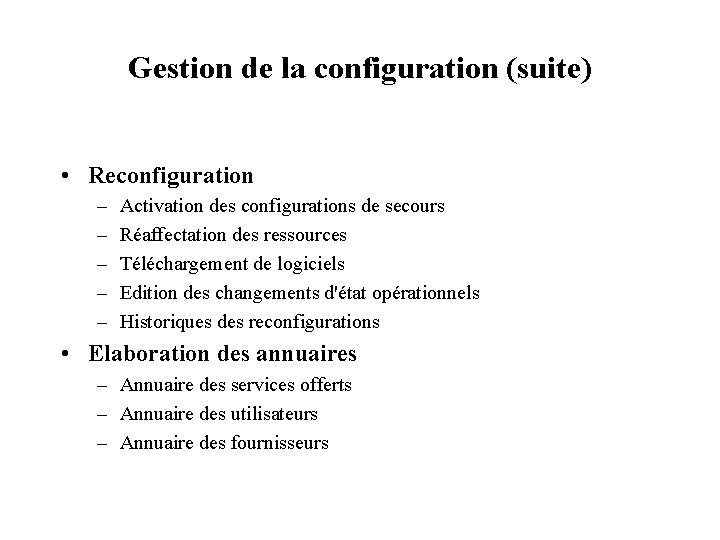

Gestion de la configuration (suite) • Reconfiguration – – – Activation des configurations de secours Réaffectation des ressources Téléchargement de logiciels Edition des changements d'état opérationnels Historiques des reconfigurations • Elaboration des annuaires – Annuaire des services offerts – Annuaire des utilisateurs – Annuaire des fournisseurs

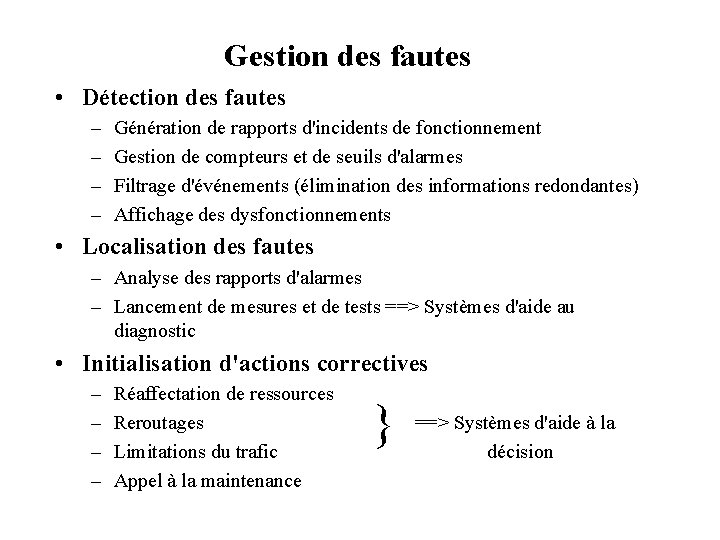

Gestion des fautes • Détection des fautes – – Génération de rapports d'incidents de fonctionnement Gestion de compteurs et de seuils d'alarmes Filtrage d'événements (élimination des informations redondantes) Affichage des dysfonctionnements • Localisation des fautes – Analyse des rapports d'alarmes – Lancement de mesures et de tests ==> Systèmes d'aide au diagnostic • Initialisation d'actions correctives – – Réaffectation de ressources Reroutages Limitations du trafic Appel à la maintenance } ==> Systèmes d'aide à la décision

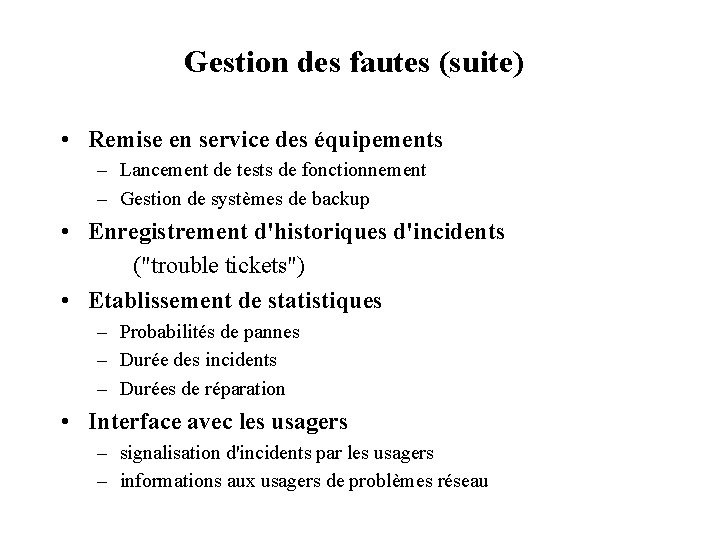

Gestion des fautes (suite) • Remise en service des équipements – Lancement de tests de fonctionnement – Gestion de systèmes de backup • Enregistrement d'historiques d'incidents ("trouble tickets") • Etablissement de statistiques – Probabilités de pannes – Durée des incidents – Durées de réparation • Interface avec les usagers – signalisation d'incidents par les usagers – informations aux usagers de problèmes réseau

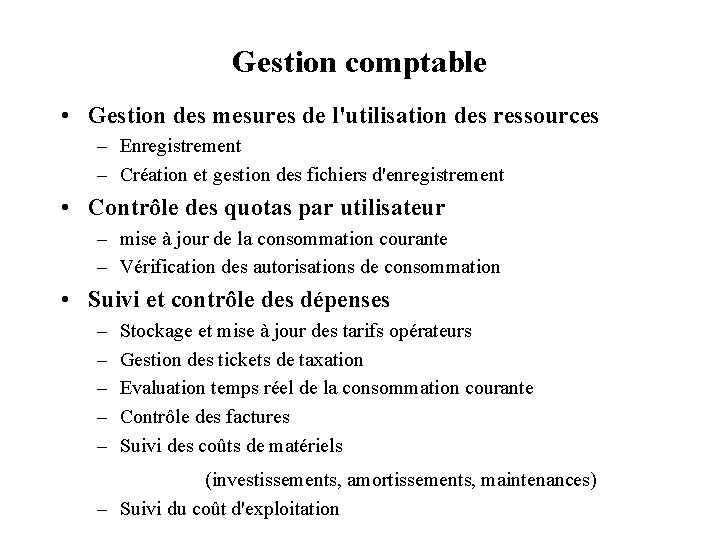

Gestion comptable • Gestion des mesures de l'utilisation des ressources – Enregistrement – Création et gestion des fichiers d'enregistrement • Contrôle des quotas par utilisateur – mise à jour de la consommation courante – Vérification des autorisations de consommation • Suivi et contrôle des dépenses – – – Stockage et mise à jour des tarifs opérateurs Gestion des tickets de taxation Evaluation temps réel de la consommation courante Contrôle des factures Suivi des coûts de matériels (investissements, amortissements, maintenances) – Suivi du coût d'exploitation

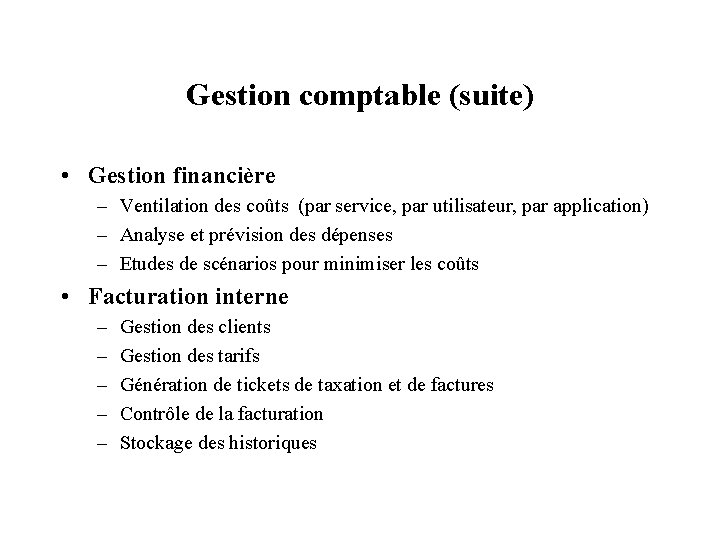

Gestion comptable (suite) • Gestion financière – Ventilation des coûts (par service, par utilisateur, par application) – Analyse et prévision des dépenses – Etudes de scénarios pour minimiser les coûts • Facturation interne – – – Gestion des clients Gestion des tarifs Génération de tickets de taxation et de factures Contrôle de la facturation Stockage des historiques

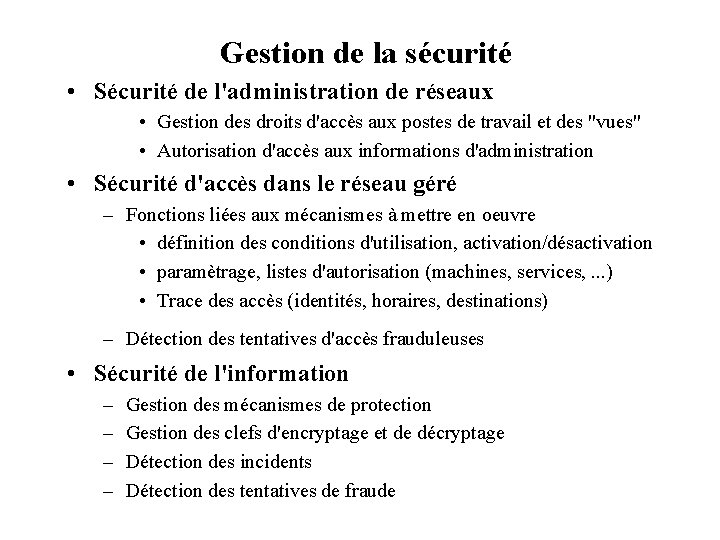

Gestion de la sécurité • Sécurité de l'administration de réseaux • Gestion des droits d'accès aux postes de travail et des "vues" • Autorisation d'accès aux informations d'administration • Sécurité d'accès dans le réseau géré – Fonctions liées aux mécanismes à mettre en oeuvre • définition des conditions d'utilisation, activation/désactivation • paramètrage, listes d'autorisation (machines, services, . . . ) • Trace des accès (identités, horaires, destinations) – Détection des tentatives d'accès frauduleuses • Sécurité de l'information – – Gestion des mécanismes de protection Gestion des clefs d'encryptage et de décryptage Détection des incidents Détection des tentatives de fraude

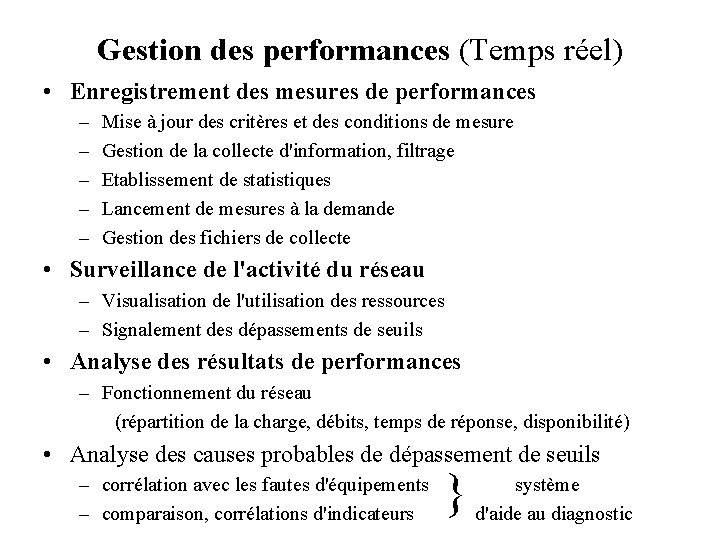

Gestion des performances (Temps réel) • Enregistrement des mesures de performances – – – Mise à jour des critères et des conditions de mesure Gestion de la collecte d'information, filtrage Etablissement de statistiques Lancement de mesures à la demande Gestion des fichiers de collecte • Surveillance de l'activité du réseau – Visualisation de l'utilisation des ressources – Signalement des dépassements de seuils • Analyse des résultats de performances – Fonctionnement du réseau (répartition de la charge, débits, temps de réponse, disponibilité) • Analyse des causes probables de dépassement de seuils – corrélation avec les fautes d'équipements – comparaison, corrélations d'indicateurs } système d'aide au diagnostic

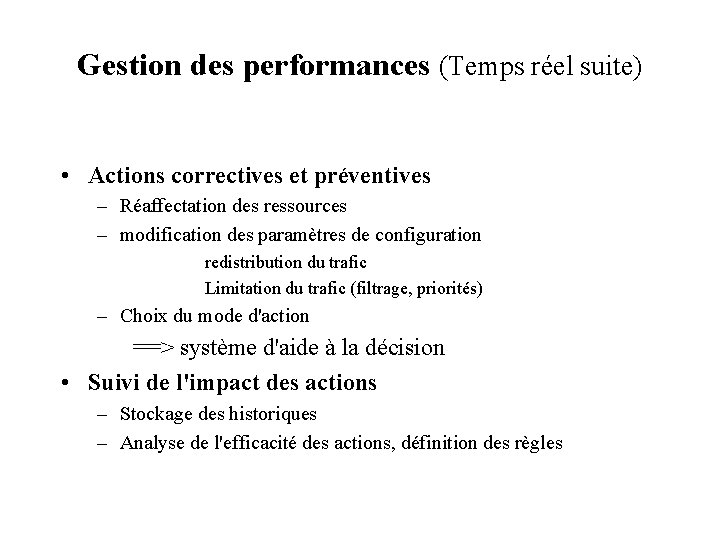

Gestion des performances (Temps réel suite) • Actions correctives et préventives – Réaffectation des ressources – modification des paramètres de configuration redistribution du trafic Limitation du trafic (filtrage, priorités) – Choix du mode d'action ==> système d'aide à la décision • Suivi de l'impact des actions – Stockage des historiques – Analyse de l'efficacité des actions, définition des règles

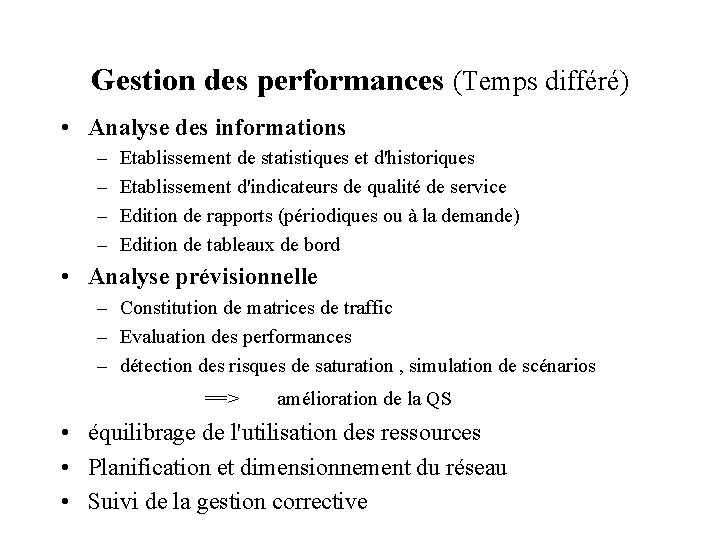

Gestion des performances (Temps différé) • Analyse des informations – – Etablissement de statistiques et d'historiques Etablissement d'indicateurs de qualité de service Edition de rapports (périodiques ou à la demande) Edition de tableaux de bord • Analyse prévisionnelle – Constitution de matrices de traffic – Evaluation des performances – détection des risques de saturation , simulation de scénarios ==> amélioration de la QS • équilibrage de l'utilisation des ressources • Planification et dimensionnement du réseau • Suivi de la gestion corrective

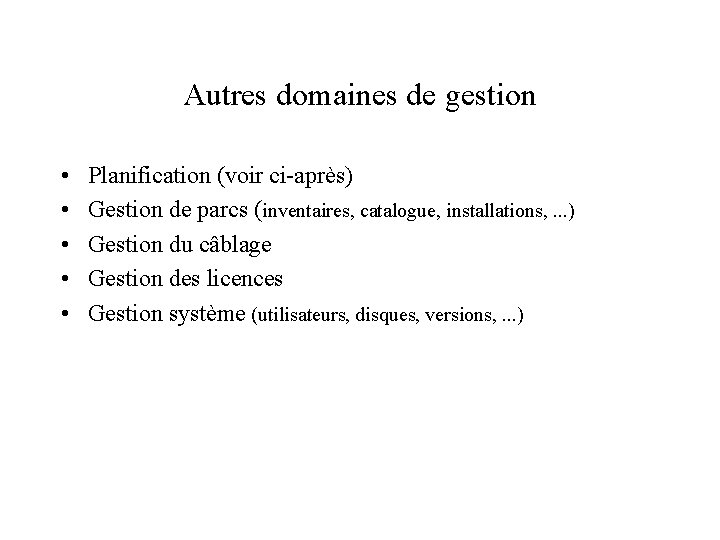

Autres domaines de gestion • • • Planification (voir ci-après) Gestion de parcs (inventaires, catalogue, installations, . . . ) Gestion du câblage Gestion des licences Gestion système (utilisateurs, disques, versions, . . . )

Introduction • • Définition Architecture support Domaines de gestion Planification des réseaux

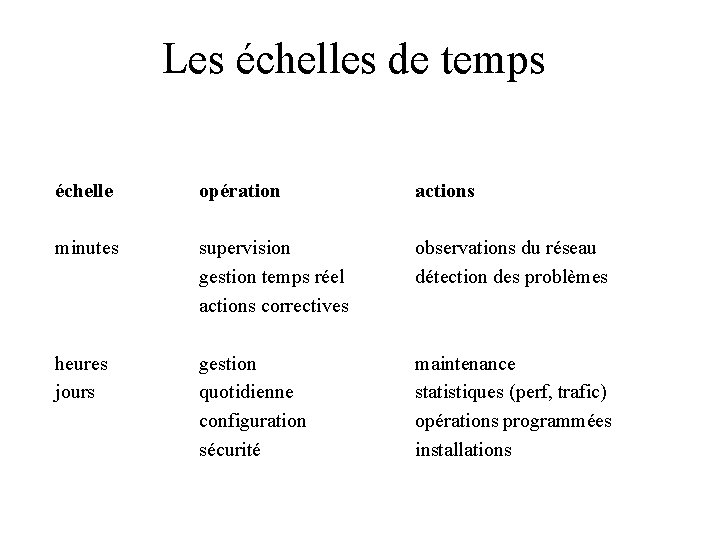

Les échelles de temps échelle opération actions minutes supervision gestion temps réel actions correctives observations du réseau détection des problèmes heures jours gestion quotidienne configuration sécurité maintenance statistiques (perf, trafic) opérations programmées installations

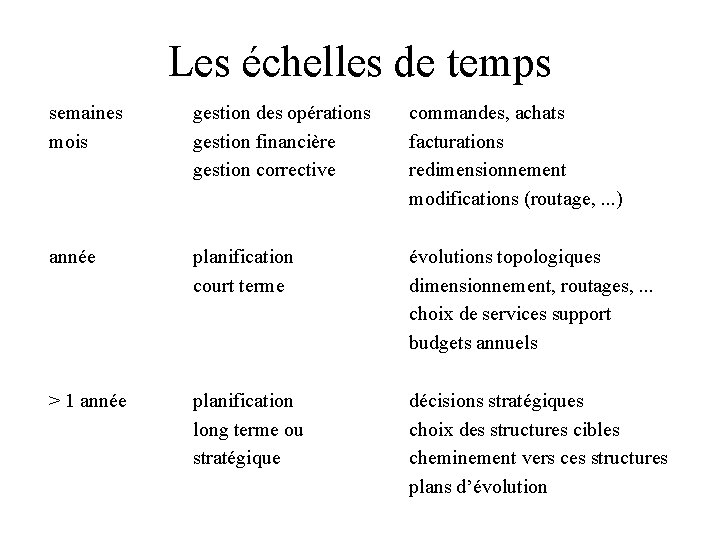

Les échelles de temps semaines mois gestion des opérations gestion financière gestion corrective commandes, achats facturations redimensionnement modifications (routage, . . . ) année planification court terme évolutions topologiques dimensionnement, routages, . . . choix de services support budgets annuels > 1 année planification long terme ou stratégique décisions stratégiques choix des structures cibles cheminement vers ces structures plans d’évolution

Les grandes étapes • • • Evaluation des besoins en trafic Choix d’une structure cible Choix des services supports Dimensionnement et optimisation Vérification

Besoins en trafic • Problème : trouver une représentation du trafic adéquate • téléphonie : volumes faciles à mesurer notion d’heure chargée (par site, par liaison, . . . ) mesure du trafic : l’Erlang • données : Unité de mesure : paquets, octets transférés, besoins en bande passante, . . . Mesures souvent globales (heure chargée, possibilité de différer des transferts, . . . ) • Tenir compte de l’overhead du aux protocoles

Evaluation du trafic • Règles empiriques : trafic à l’heure chargée : 20% du volume journalier sur 8 heures ou 16% pour 12 heures ; ou 14% sur 24 heures trafic à l’heure chargée = 2, 5 fois le trafic moyen horaire débit moyen à l’heure chargée : V/3600 (en bit/s ou messages/s) • Autre méthode : calculer les trafics par tranche horaire (évite de se poser la question de l’heure chargée)

Evaluation des besoins en trafic • 1 - Extrapolation des matrices de trafic – organiser des campagnes de mesures (par semaine, mois, année, . . . ) – calculer des valeurs représentatives, par période • volumes globaux • volumes à l’heure chargée – utiliser des techniques mathématiques d’extrapolation de séries chronologiques (régressions linéaires, filtrage de Kalman, . . . ) – corriger en tenant compte de l’impact de services nouveaux – Utilisation directe des techniques de l’administration de réseau

Evaluation des besoins en trafic • 2 - analyse direct des flux dans l’entreprise – analyse de la structure de l’entreprise (types d’entités, niveaux d’organisation, . . . ) – analyser les relations et les applications utilisées – chiffrer les flux élémentaires et les intégrer – méthode utilisée : enquête – nécessité d’une validation (par mesures directes de l’existant)

Choix d’une structure cible • Problème – Déterminer les grandes orientations (choix stratégiques) : • réseau maillé ou étoilé • lieux d’implantation des centres de transit – choix de structures du marché (réseaux constructeurs, réseaux privés, s’appuyant sur des services et réseaux d’opérateurs, prise en compte de la sécurité, de la redondance, . . . ) – choix technologiques fondamentaux : type de LAN, migration vers ATM • Remarque : mélange de problèmes techniques et politiques

Choix de services support • Problème : détermination de la base des solutions – Point de départ de l’analyse : les besoins caractérisés par • les volumes en trafic et leur caractérisation (sporadiques, interactifs, gros transferts, . . . ) • les contraintes : coûts, performances, sécurisation • les offres : contraintes techniques, tarifs, performances, souplesse d’utilisation, . . . • Méthode : beaucoup de logique et de bon sens – tenir compte des économies d’échelle – intégrer des trafics engendre des économies – utiliser quelques règles élémentaires • trafic réguliers ===> réseaux dédiés • • trafics sporadiques ===> réseaux commutés trafics très variables ===> réseaux privés virtuels – tenir compte des principes de tarification

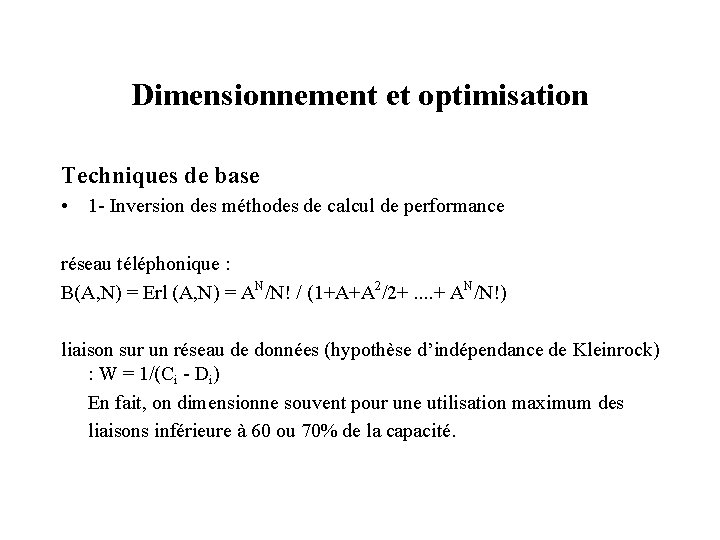

Dimensionnement et optimisation Techniques de base • 1 - Inversion des méthodes de calcul de performance réseau téléphonique : B(A, N) = Erl (A, N) = AN/N! / (1+A+A 2/2+. . + AN/N!) liaison sur un réseau de données (hypothèse d’indépendance de Kleinrock) : W = 1/(Ci - Di) En fait, on dimensionne souvent pour une utilisation maximum des liaisons inférieure à 60 ou 70% de la capacité.

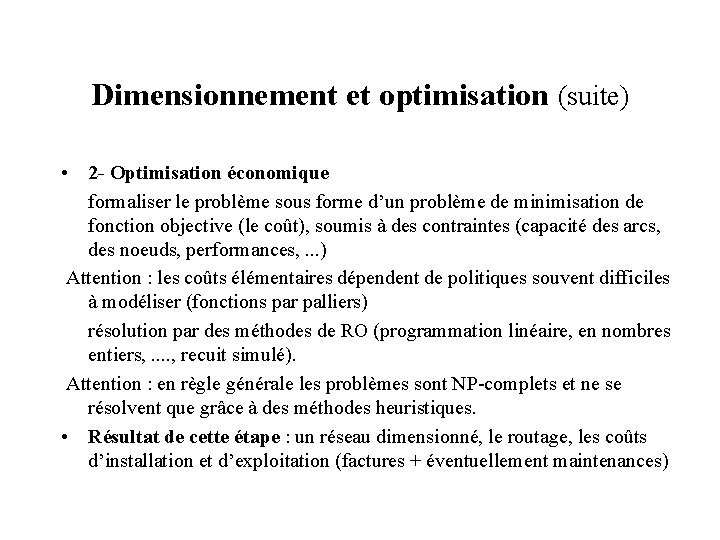

Dimensionnement et optimisation (suite) • 2 - Optimisation économique formaliser le problème sous forme d’un problème de minimisation de fonction objective (le coût), soumis à des contraintes (capacité des arcs, des noeuds, performances, . . . ) Attention : les coûts élémentaires dépendent de politiques souvent difficiles à modéliser (fonctions par palliers) résolution par des méthodes de RO (programmation linéaire, en nombres entiers, . . , recuit simulé). Attention : en règle générale les problèmes sont NP-complets et ne se résolvent que grâce à des méthodes heuristiques. • Résultat de cette étape : un réseau dimensionné, le routage, les coûts d’installation et d’exploitation (factures + éventuellement maintenances)

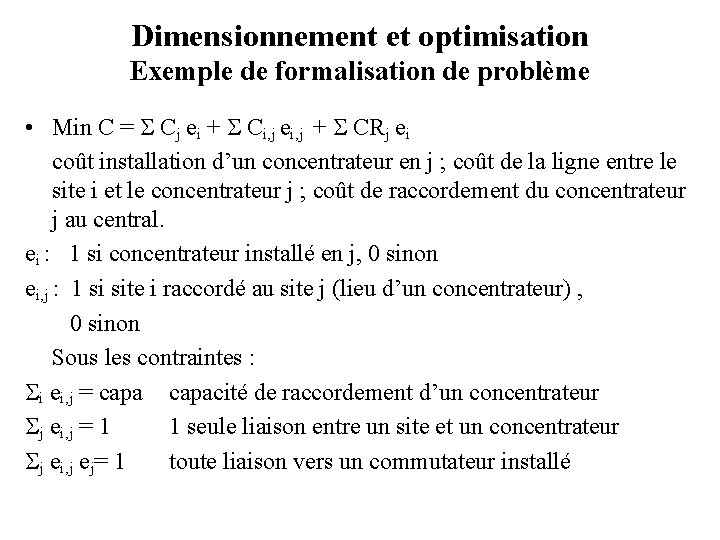

Dimensionnement et optimisation Exemple de formalisation de problème • Min C = Cj ei + Ci, j ei, j + CRj ei coût installation d’un concentrateur en j ; coût de la ligne entre le site i et le concentrateur j ; coût de raccordement du concentrateur j au central. ei : 1 si concentrateur installé en j, 0 sinon ei, j : 1 si site i raccordé au site j (lieu d’un concentrateur) , 0 sinon Sous les contraintes : i ei, j = capacité de raccordement d’un concentrateur j ei, j = 1 1 seule liaison entre un site et un concentrateur j ei, j ej= 1 toute liaison vers un commutateur installé

Vérification de la solution • La solution nécessite d’être validée : – hypothèses simplifiées (performances) – nécessité de vérifier pour chaque tranche horaire • Méthode à utiliser : – méthodes de calcul analytique (théorie des files d’attente) – simulation événement par événement (utile de plus pour évaluer les évolutions du réseau, sous tout type d’hypothèses)

- Slides: 52