La Cybercriminalit Formation Trinme avril 2009 Indications de

La Cybercriminalité Formation Trinôme avril 2009

Indications de ressources • • • Bibliographie CONSEIL DE L’EUROPE, Criminalité organisée en Europe : la menace de la cybercriminalité, La Documentation française, 2006. Alain JUILLET, L’intelligence économique en question(s), Sécurité Globale N° 6, Dossier « Cybercriminalité, une guerre perdue ? » , Hiver 2008 -2009. Nacer LALAM, La délinquance électronique, La documentation française, Problèmes politiques et sociaux N° 953, octobre 2008. NATHALIE MALLET POUJOL, Traçage électronique et libertés, La Documentation française, Problèmes politiques et sociaux, N° 925 juin 2006, 2006. Isabelle MANDRAUD, « Internet facilite l’acheminement des contrefaçons » , Le Monde, mercredi 18 mars 09, page 12. Problèmes économiques , « DOSSIER : La propriété intellectuelle en danger » , No 2. 933, 24 octobre 2007 Sitographie http: //www. securite-informatique. gouv. fr/ http: //www. dgccrf. bercy. gouv. fr/dgccrf/index. htm

Introduction War. Games, extrait, John BADHAM, 1983 • Si internet a permis à des millions de personnes d’accéder à d'innombrables informations depuis 25 ans, son développement a également engendré une nouvelle forme de délinquance : la cybercriminalité.

Problématique • En quoi les technologies de l’information et de la communication permettent-elles dérives délictueuses et criminelles ? • Comment lutter contre-elles lorsqu’elles s’inscrivent dans des espaces mondialisés et parfois virtuels ?

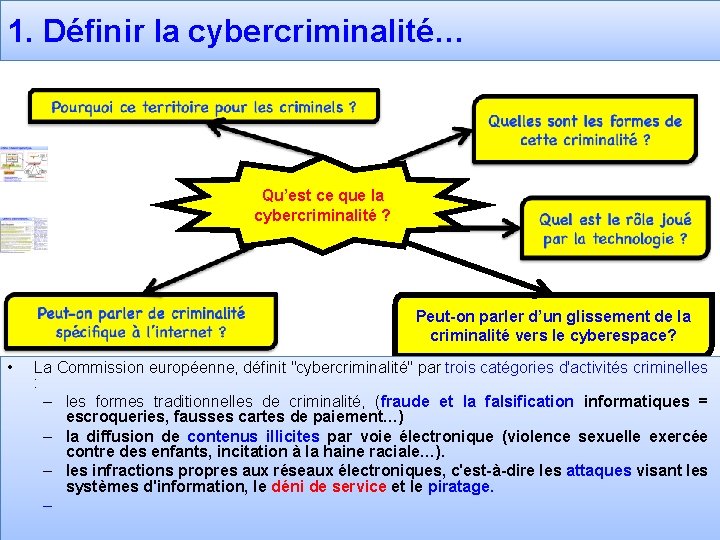

1. Définir la cybercriminalité… Qu’est ce que la cybercriminalité ? Peut-on parler d’un glissement de la criminalité vers le cyberespace? • La Commission européenne, définit "cybercriminalité" par trois catégories d'activités criminelles : – les formes traditionnelles de criminalité, (fraude et la falsification informatiques = escroqueries, fausses cartes de paiement…) – la diffusion de contenus illicites par voie électronique (violence sexuelle exercée contre des enfants, incitation à la haine raciale…). – les infractions propres aux réseaux électroniques, c'est-à-dire les attaques visant les systèmes d'information, le déni de service et le piratage. –

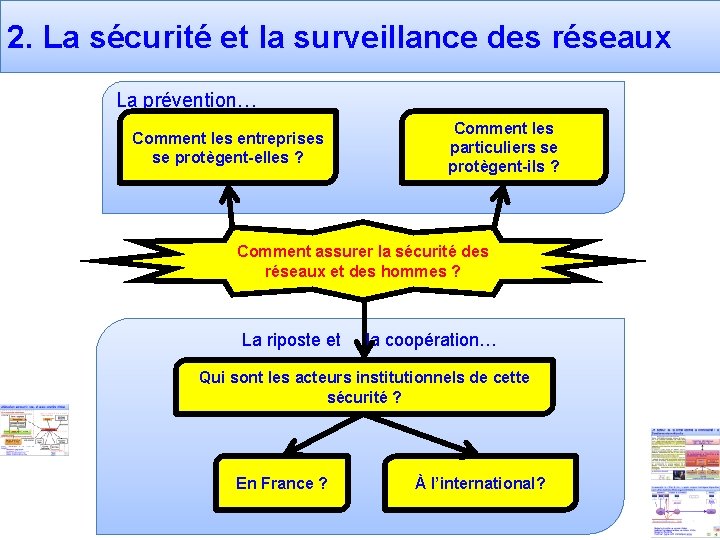

2. La sécurité et la surveillance des réseaux La prévention… Comment les entreprises se protègent-elles ? Comment les particuliers se protègent-ils ? Comment assurer la sécurité des réseaux et des hommes ? La riposte et la coopération… Qui sont les acteurs institutionnels de cette sécurité ? En France ? À l’international?

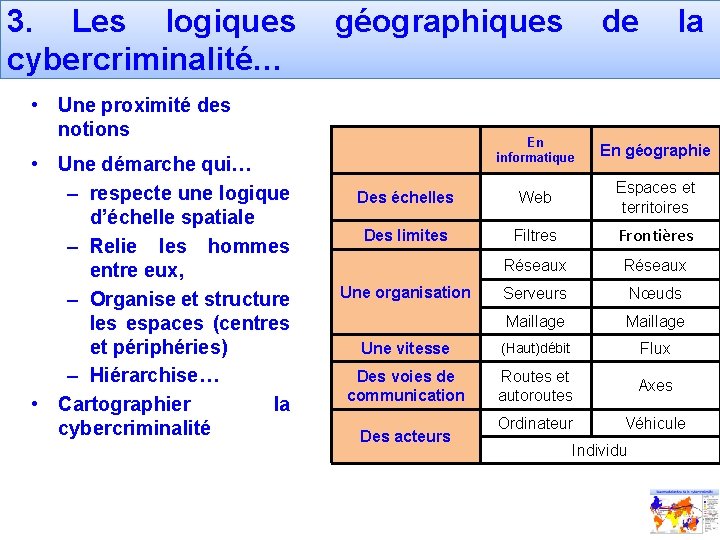

3. Les logiques cybercriminalité… géographiques • Une proximité des notions • Une démarche qui… – respecte une logique d’échelle spatiale – Relie les hommes entre eux, – Organise et structure les espaces (centres et périphéries) – Hiérarchise… • Cartographier la cybercriminalité de la En informatique En géographie Des échelles Web Espaces et territoires Des limites Filtres Frontières Réseaux Serveurs Nœuds Maillage Une vitesse (Haut)débit Flux Des voies de communication Routes et autoroutes Axes Ordinateur Véhicule Une organisation Des acteurs Individu

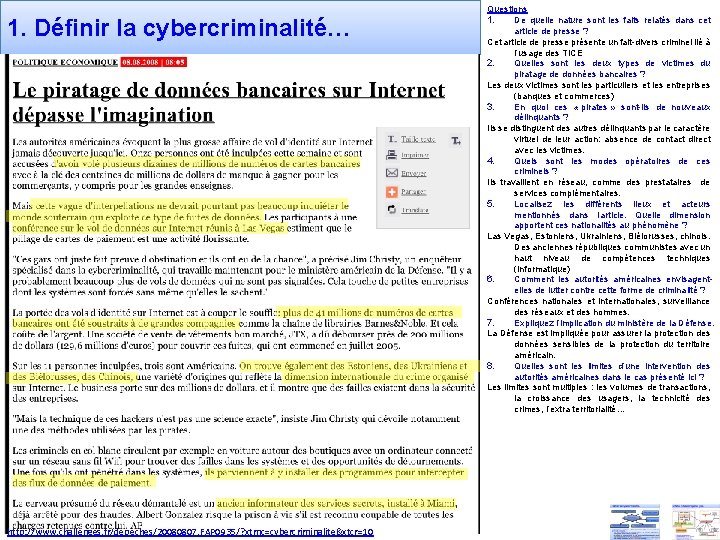

1. Définir la cybercriminalité… http: //www. challenges. fr/depeches/20080807. FAP 0935/? xtmc=cybercriminalite&xtcr=10 Questions 1. De quelle nature sont les faits relatés dans cet article de presse ? Cet article de presse présente un fait-divers criminel lié à l’usage des TICE 2. Quelles sont les deux types de victimes du piratage de données bancaires ? Les deux victimes sont les particuliers et les entreprises (banques et commerces) 3. En quoi ces « pirates » sont-ils de nouveaux délinquants ? Ils se distinguent des autres délinquants par le caractère virtuel de leur action: absence de contact direct avec les victimes. 4. Quels sont les modes opératoires de ces criminels ? Ils travaillent en réseau, comme des prestataires de services complémentaires. 5. Localisez les différents lieux et acteurs mentionnés dans l’article. Quelle dimension apportent ces nationalités au phénomène ? Las Vegas, Estoniens, Ukrainiens, Biélorusses, chinois. Des anciennes républiques communistes avec un haut niveau de compétences techniques (informatique) 6. Comment les autorités américaines envisagentelles de lutter contre cette forme de criminalité ? Conférences nationales et internationales, surveillance des réseaux et des hommes. 7. Expliquez l’implication du ministère de la Défense. La Défense est impliquée pour assurer la protection des données sensibles de la protection du territoire américain. 8. Quelles sont les limites d’une intervention des autorités américaines dans le cas présenté ici ? Les limites sont multiples : les volumes de transactions, la croissance des usagers, la technicité des crimes, l’extra territorialité…

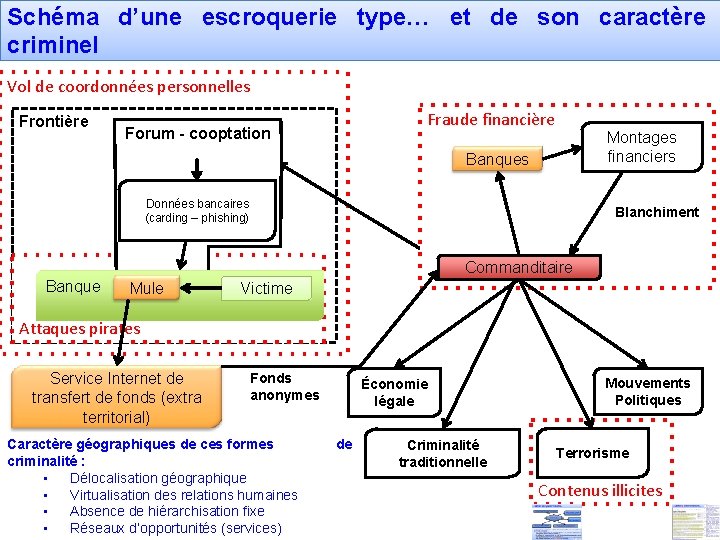

Schéma d’une escroquerie type… et de son caractère criminel Vol de coordonnées personnelles Frontière Fraude financière Forum - cooptation Montages financiers Banques Administrateur Données bancaires (carding – phishing) Blanchiment Commanditaire Banque Mule Victime Attaques pirates Service Internet de transfert de fonds (extra territorial) Fonds anonymes Caractère géographiques de ces formes criminalité : • Délocalisation géographique • Virtualisation des relations humaines • Absence de hiérarchisation fixe • Réseaux d’opportunités (services) Économie légale de Criminalité traditionnelle Mouvements Politiques Terrorisme Contenus illicites

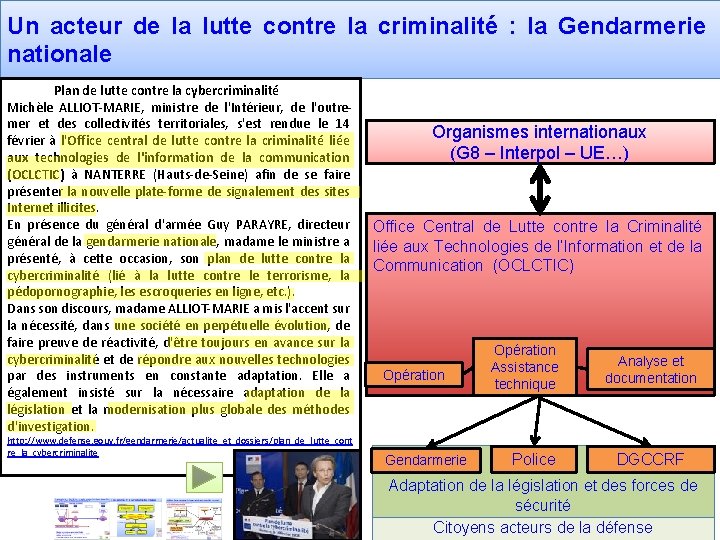

Un acteur de la lutte contre la criminalité : la Gendarmerie nationale Plan de lutte contre la cybercriminalité Michèle ALLIOT-MARIE, ministre de l'Intérieur, de l'outremer et des collectivités territoriales, s'est rendue le 14 février à l'Office central de lutte contre la criminalité liée aux technologies de l'information de la communication (OCLCTIC) à NANTERRE (Hauts-de-Seine) afin de se faire présenter la nouvelle plate-forme de signalement des sites Internet illicites. En présence du général d'armée Guy PARAYRE, directeur général de la gendarmerie nationale, madame le ministre a présenté, à cette occasion, son plan de lutte contre la cybercriminalité (lié à la lutte contre le terrorisme, la pédopornographie, les escroqueries en ligne, etc. ). Dans son discours, madame ALLIOT-MARIE a mis l'accent sur la nécessité, dans une société en perpétuelle évolution, de faire preuve de réactivité, d'être toujours en avance sur la cybercriminalité et de répondre aux nouvelles technologies par des instruments en constante adaptation. Elle a également insisté sur la nécessaire adaptation de la législation et la modernisation plus globale des méthodes d'investigation. http: //www. defense. gouv. fr/gendarmerie/actualite_et_dossiers/plan_de_lutte_cont re_la_cybercriminalite Organismes internationaux (G 8 – Interpol – UE…) Office Central de Lutte contre la Criminalité liée aux Technologies de l’Information et de la Communication (OCLCTIC) Opération Gendarmerie Opération Assistance technique Police Analyse et documentation DGCCRF Adaptation de la législation et des forces de sécurité Citoyens acteurs de la défense

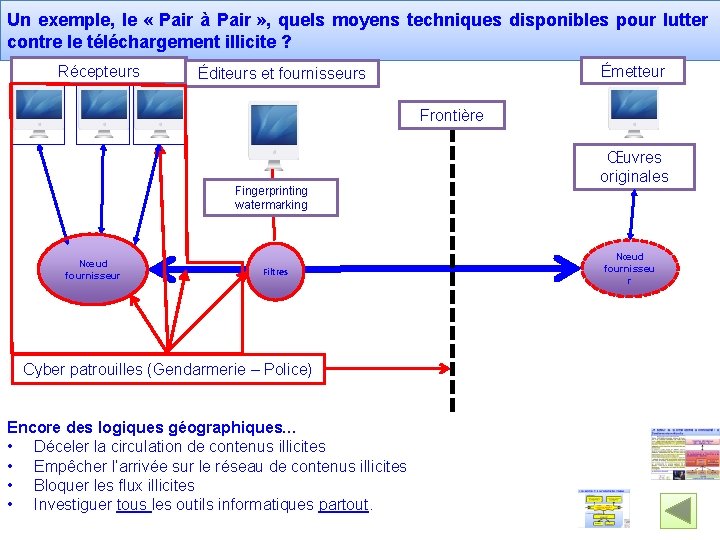

Un exemple, le « Pair à Pair » , quels moyens techniques disponibles pour lutter contre le téléchargement illicite ? Récepteurs Émetteur Éditeurs et fournisseurs Frontière Fingerprinting watermarking Nœud fournisseur Filtres Cyber patrouilles (Gendarmerie – Police) Encore des logiques géographiques… • Déceler la circulation de contenus illicites • Empêcher l’arrivée sur le réseau de contenus illicites • Bloquer les flux illicites • Investiguer tous les outils informatiques partout. Œuvres originales Nœud fournisseu r

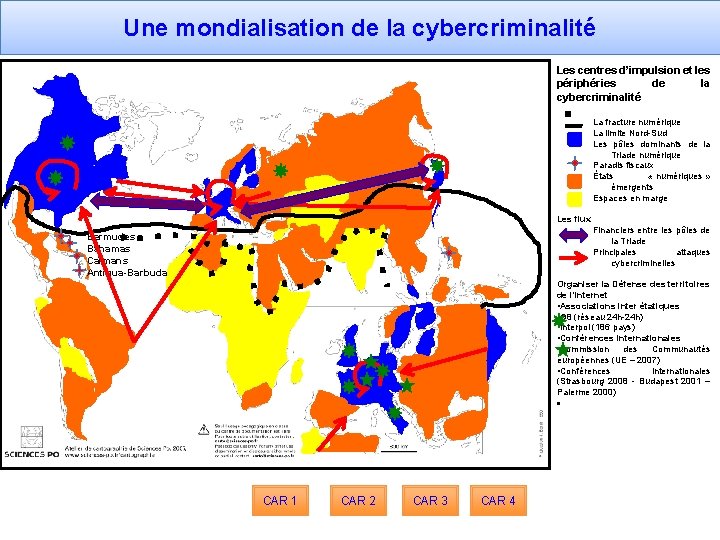

Une mondialisation de la cybercriminalité Les centres d’impulsion et les périphéries de la cybercriminalité La fracture numérique La limite Nord-Sud Les pôles dominants de la Triade numérique Paradis fiscaux États « numériques » émergents Espaces en marge Les flux Financiers entre les pôles de la Triade Principales attaques cybercriminelles Bermudes Bahamas Caïmans Antigua-Barbuda Organiser la Défense des territoires de l’internet • Associations inter étatiques • G 8 (réseau 24 h-24 h) • Interpol (186 pays) • Conférences internationales • Commission des Communautés européennes (UE – 2007) • Conférences internationales (Strasbourg 2008 - Budapest 2001 – Palerme 2000) • CAR 1 CAR 2 CAR 3 CAR 4

Conclusion

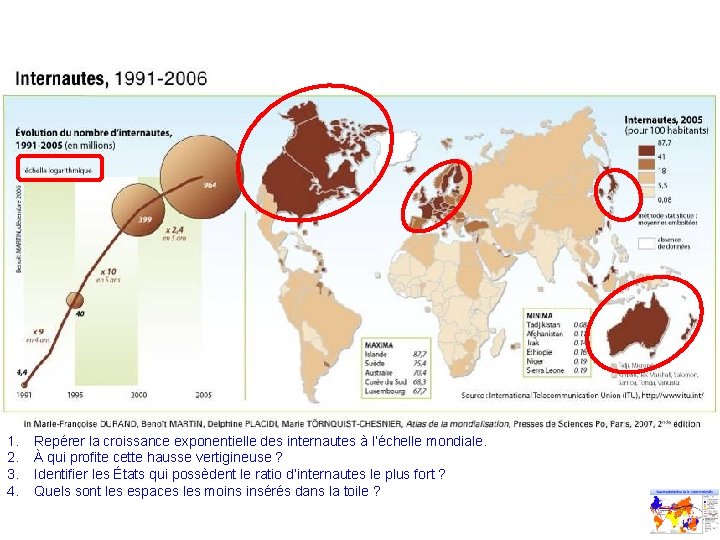

1. 2. 3. 4. Repérer la croissance exponentielle des internautes à l’échelle mondiale. À qui profite cette hausse vertigineuse ? Identifier les États qui possèdent le ratio d’internautes le plus fort ? Quels sont les espaces les moins insérés dans la toile ?

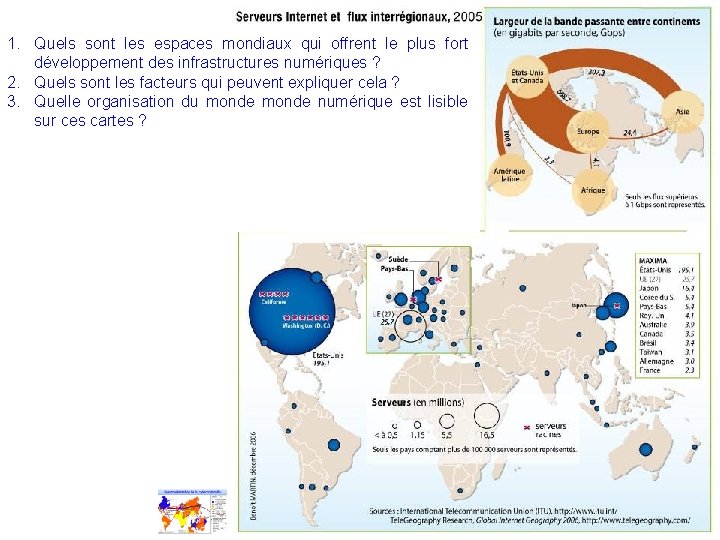

1. Quels sont les espaces mondiaux qui offrent le plus fort développement des infrastructures numériques ? 2. Quels sont les facteurs qui peuvent expliquer cela ? 3. Quelle organisation du monde numérique est lisible sur ces cartes ?

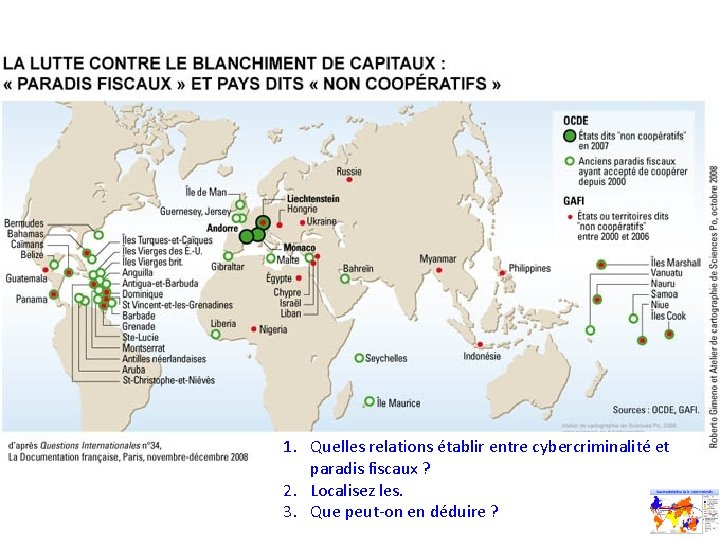

1. Quelles relations établir entre cybercriminalité et paradis fiscaux ? 2. Localisez les. 3. Que peut-on en déduire ?

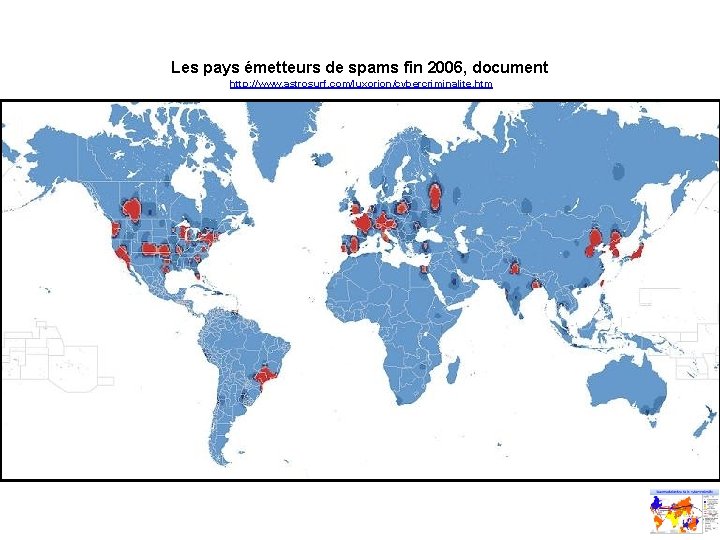

Les pays émetteurs de spams fin 2006, document http: //www. astrosurf. com/luxorion/cybercriminalite. htm

Une mondialisation de la cybercriminalité Les centres d’impulsion et les périphéries de la cybercriminalité La fracture numérique La limite Nord-Sud Les pôles dominants de la Triade numérique Paradis fiscaux États « numériques » émergents Espaces en marge Les flux Financiers entre les pôles de la Triade Principales attaques cybercriminelles Organiser la Défense des territoires de l’internet • Associations inter étatiques • G 8 (réseau 24 h-24 h) • Interpol (186 pays) • Conférences internationales • Commission des Communautés européennes (UE – 2007) • Conférences internationales (Strasbourg 2008 - Budapest 2001 – Palerme 2000) •

- Slides: 18