Kszen llunke a jv IT Biztonsgi kihvsaira Ismerd

Készen állunk-e a jövő IT Biztonsági kihívásaira? Ismerd meg önmagad, hogy védekezni tudj… Dellei László CISA, CGEIT IT Biztonságtechnikai tanácsadó

„. . Ha ismerjük az ellenséget és ismerjük magunkat is, akkor száz csatában sem jutunk veszedelembe; …… ha sem az ellenséget, sem magunkat nem ismerjük, akkor minden egyes csatában feltétlenül végveszély fenyeget bennünket…” Szun Ce

• A biztonsági veszélyek egyre globálisabbá és kifinomultabbá válnak. • Ahogy terjednek az IP-kapcsolattal rendelkező készülékek, alkalmazások és kommunikációs lehetőségek, a támadások lehetősége is kibővül. • Ezek a trendek új fejezetet nyitnak a biztonsági kockázatok és támadási taktikák történetében.

• Régebben a vírusok és férgek (Code Red, Nimda stb. ) azért támadták meg a számítógépeket, hogy pusztán kárt okozzanak és nevüket világszerte megismerjék. • Az internethasználat és az elektronikus kereskedelem terjedésével kialakultak az összetett technikát alkalmazó fenyegetések (spamhez kapcsolódó adathalászat, botnetek stb. ), amelyek célja már az anyagi haszonszerzés és a személyes adatok begyűjtése. • Ez a fajta "álruhás rablás" fokozatosan nemzetközi jelenséggé vált.

IT Biztonsági Globális felmérések tapasztalatai (Deloitte, PWC) • 2007 -ben a vállalatok vezető IT biztonsági szakemberei a két legfontosabb területként az “identity and access management” és a “security regulatory compliance. ” jelölték meg. • 2008 -ban már a compliance lett az elsődleges, míg az adatszivárgás is előtérbe került, mint priorizált terület.

• Az EMEA régió válaszadói nagyrészt tisztában vannak az IT biztonsági kihívásaikkal – EMEA az a régió amely a legmagasabb számú pozitív válaszokat adta a meglévő és előrelátható biztonsági kérdések kezelése tekintetében. • Ámbár ebben a régióban átlagban egy IT biztonsági képzést kaptak a munkavállalók az elmúlt 12 hónapban – ez a többi régióra vetítve a 2. legrosszabb eredmény volt.

• Az, hogy a válaszadók elsődleges prioritások között a biztonsági szabályoknak való megfelelést említették azt mutatja, hogy számos szervezet igyekszik megtalálni a helyes alkalmazását a törvényi és szabványi valamint auditori előírásoknak. • Ahogy a költségvetés egyre szűkül egyre nagyobb kihívást jelent megfelelni költség és kockázati oldalról. Más szóval a vállalatok megpróbálják kitalálni azt hogyan lehetne befoltozni a legnagyobb kockázatokat jelentő réseket miközben meg kell felelni számos követelménynek is.

Hazai kórkép • A cégek többsége úgy érzékeli, hogy a hazai kis-és középvállalatok alulértékelik még az IT biztonság szerepét, de azt mindenképpen fejlődő területnek tartják. • Az alapvető IT biztonsági megoldások a szervezetek elsöprő többségében megtalálhatóak. • A TOP 200 vállalat jellemzően jóval fejlettebb IT biztonsági infrastruktúrával rendelkezik, a pénzügyi szektor is vezetőhelyet foglal el.

• Az IT biztonsági megoldások alkalmazása területén a KKI szféra valamelyest elmarad a versenyszféra mögött, de a lemaradás az alkalmazott eszközök penetrációját tekintve nem jelentős. Sőt azok a megoldások, amelyek a belsős munkatársak ellenőrzésére szolgálnak(rendszerhasználat és hozzáférés figyelés, fájlokhoz való hozzáférés kontrollálása)elterjedtebbek a KKI-k körében. • Az IT biztonsági kérdéseket a vizsgált vállalati kör döntő többsége nagyobb részt vagy teljesen házon belül kezeli. Ennek ellenére csupán minden hatodik vállalat foglalkoztat dedikált IT biztonsági munkatársat, többségében ez a terület az informatikai csapat feladatai közé sorolódik.

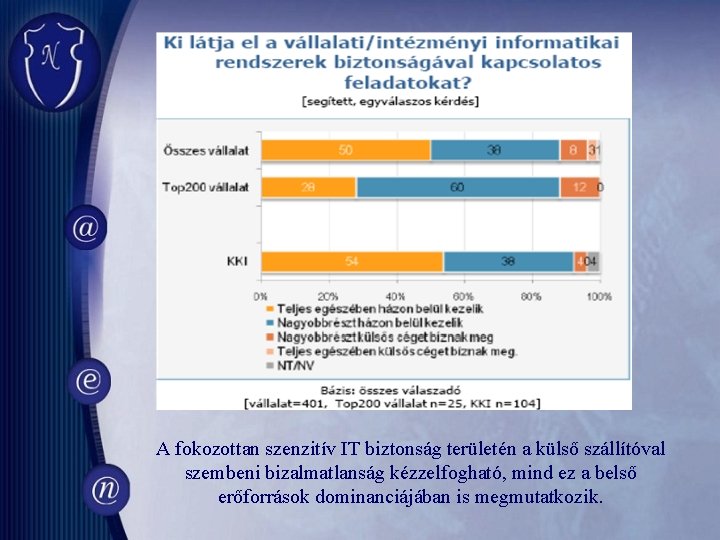

A fokozottan szenzitív IT biztonság területén a külső szállítóval szembeni bizalmatlanság kézzelfogható, mind ez a belső erőforrások dominanciájában is megmutatkozik.

Annak ellenére , hogy többségében belsős munkatársak látják el az IT biztonsági feladatokat, ritka a dedikált IT biztonsági munkatárs alkalmazása.

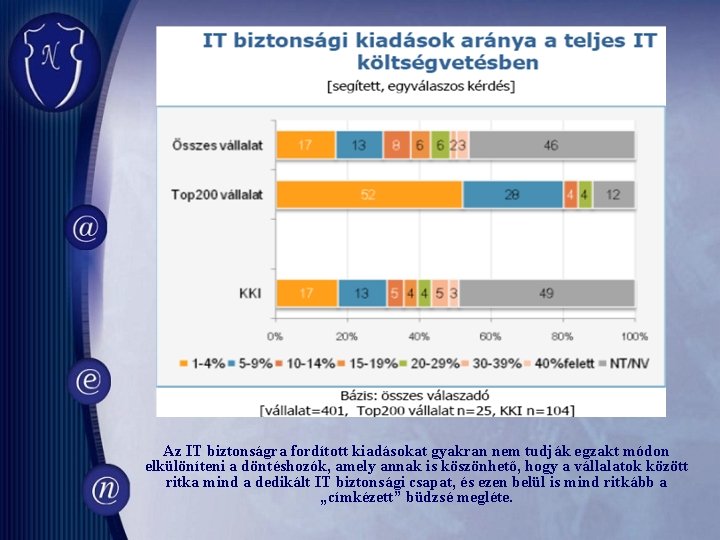

Az IT biztonságra fordított kiadásokat gyakran nem tudják egzakt módon elkülöníteni a döntéshozók, amely annak is köszönhető, hogy a vállalatok között ritka mind a dedikált IT biztonsági csapat, és ezen belül is mind ritkább a „címkézett” büdzsé megléte.

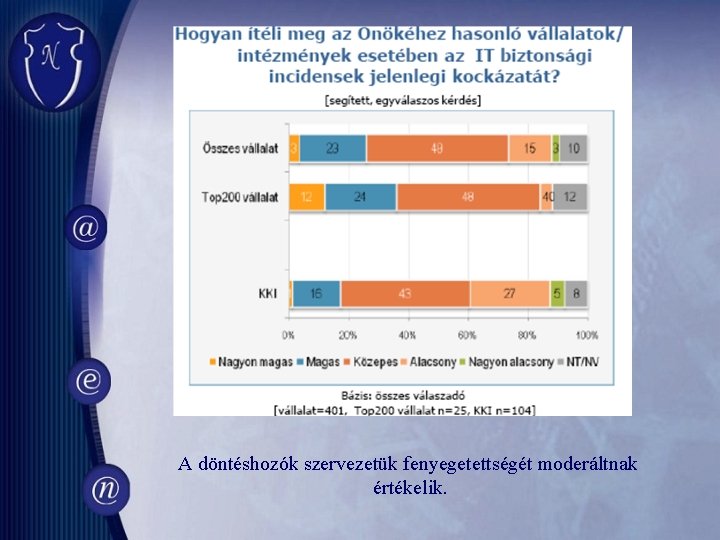

A döntéshozók szervezetük fenyegetettségét moderáltnak értékelik.

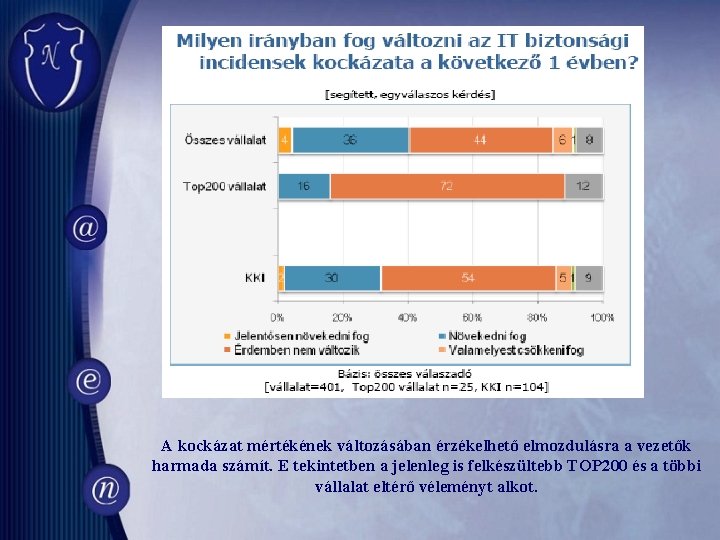

A kockázat mértékének változásában érzékelhető elmozdulásra a vezetők harmada számít. E tekintetben a jelenleg is felkészültebb TOP 200 és a többi vállalat eltérő véleményt alkot.

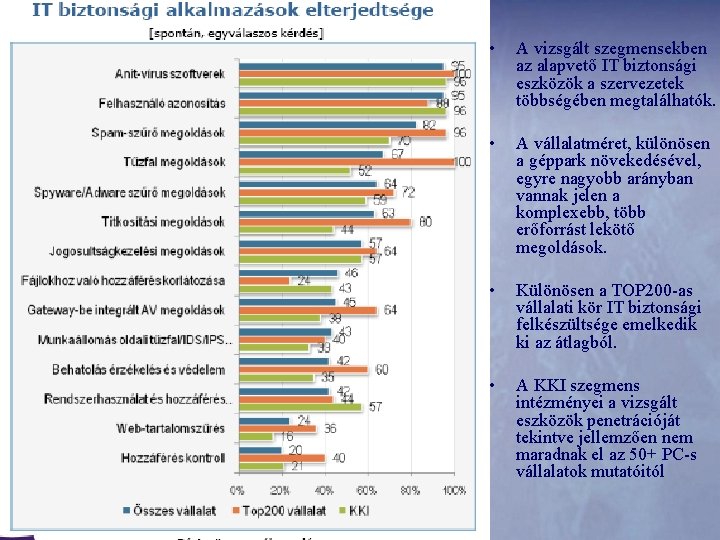

• A vizsgált szegmensekben az alapvető IT biztonsági eszközök a szervezetek többségében megtalálhatók. • A vállalatméret, különösen a géppark növekedésével, egyre nagyobb arányban vannak jelen a komplexebb, több erőforrást lekötő megoldások. • Különösen a TOP 200 -as vállalati kör IT biztonsági felkészültsége emelkedik ki az átlagból. • A KKI szegmens intézményei a vizsgált eszközök penetrációját tekintve jellemzően nem maradnak el az 50+ PC-s vállalatok mutatóitól

Felmérés Összegzés 1/2 • A biztonsági kihívások erősödését nem érzékelik egyértelműen a válaszadók, inkább a kihívások jellege változott meg. Korábban a vírusok jelentették a legnagyobb problémát, most a spameket nevezték meg növekvő kockázatként. • A legtöbb cég úgy érzi, hogy számottevően nem fognak változni az IT biztonsági kihívások, de azért arányaiban többen vannak, akik a kihívások növekedését érzik, mint akik a csökkenést prognosztizálják. • AmanapságjelenlevőITbiztonságikihívásokközülegyértelműenab iztonsághumánoldalátneveztéklegkritikusabbnakazinterjútadóIT vezetők. • Az IT biztonsági megoldások körében egyre nagyobb szerepet kapnak az üzletmenet-folytonosságot biztosító megoldások, mint a védelmi megoldások.

Felmérés Összegzés 2/2 • A döntéshozatal jogkörét a külföldi anyavállalattal rendelkező vállalatok esetében az anyavállalt fenntartja magának, de előfordul az is, hogy csak a főbb irányokat határozza meg. • A hazai tulajdonban lévő vállalatok esetében az IT vezetőnek döntés-előkészítő, javaslat-tevő szerepe van, de az IT biztonsági döntéseket a menedzsment hozza meg. • A KKI-k esetében egy megadott keretből önállóan dönthet az IT vezető, de a döntésnél mindig figyelembe kell venni a közbeszerzési szabályokat is.

Egyéb veszélyek • Fekete kalapos Hackerek, • Ipari kémkedés • Humán tényező, a munkavállaló mint a Vállalat egyik legfontosabb erőforrása és a legnagyobb aggodalma • Mobil számítástechnika • Adatlopás • Phising • Cross Site Scripting • Botnetek • Session Hijacking • Személyazonosság lopás • Social Engineering

Válaszok a teljesség igénye nélkül • IT Audit - helyzetkép felmérés, kockázatfelmérés • Informatikai Biztonsági Menedzsment Rendszer (IBMR) kidolgozása, bevezetése, működtetése. – (többek között a Szabályzati rend kidolgozásával) • Sérülékenység elemzés, Ethical hacking • Adatszivárgás elleni védelem – UTIMACO Safe. Guard Enterprise • Szektor, Fájl szintű titkosítás, mobil adathordozók védelme, biztonságos fájl továbbítás, fájl szerveren tárolt adatok titkosítása. – UTIMACO termékcsalád • Social Engineering – IT Biztonsági tudatosság növelő oktatás • Spam, vírus – Barracuda Spamfilter • Malware, Ad-aware – Aladdin e. Safe, Barracuda Webfilter

DEMO LEHETŐSÉG !!! Jelenleg az alábbi eszközök kipróbálására van lehetőség: • Juniper STRM 500 (Központi napló és biztonsági menedzsment) • Juniper SSL VPN • Barracuda Spamfilter • Barracuda Message Archiver

Partnerek • RISC alapú szerverek • Intel alapú szerverek • Tároló és archiváló rendszerek • Asztali számítógépek • Hordozható számítógépek • Monitorok • Nyomtatók és multifunkciós eszközök • Szerviz • Intel alapú szerverek • Tároló rendszerek • Asztali számítógépek • Hordozható számítógépek • Monitorok • RISC alapú szerverek • Intel alapú szerverek • Asztali számítógépek • Hordozható számítógépek • Monitorok • Szerviz • Asztali és szerver operációs rendszerek • Adatbázis és alkalmazás szerverek • Irodai alkalmazások • Vállalati alkalmazások • RISC alapú szerverek • Intel alapú szerverek • Nagyteljesítményű munkaállomások • Tároló és mentő alrendszerek • Szerviz • Asztali számítógépek • Hordozható számítógépek • Monitorok • Szerviz

Partnerek

Referenciák Verseny szféra Közbeszerzés: • Uniqa Biztosító Zrt. • Budapesti Műszaki és Gazdaságtudományi • Egis Gyógyszergyár Nyrt. • G 4 S • Axa Biztosító Zrt. • Audi Hungária Motor • ADR Logistic Kft. • Liegl & Dachser • Heineken Sörgyárak • DHL Exel Supply Chain • Swietelsky Építő Kft. • Sanofi-aventis Zrt. • Philip Moriss Magyarország Kft. Egyetem • Nemzeti Felnőttképzési Intézet • ÁNTSZ • Pénzügyminisztérium • Magyar Államkincstár • Oktatási és Kulturális Minisztérium • Nemzeti Fogyasztóvédelmi Hatóság • Budapesti Műszaki és Gazdaságtudományi Egyetem • Önkormányzati és Területfejlesztési Minisztérium • VÁTI

Referenciák folyt. • Heves Megyei Önkormányzat • Budapest XIII. ker Polg. Hiv • Hatvan Polgármesteri Hivatala • Budapest XVI. ker Polg. Hiv • Budapest XVII. Ker. Polg. Hiv Budakeszi Polgármesteri Hivatal • Budapest XIX ker. Polg. Hiv • Budapest XX. ker. Polg. Hiv Bács-Kiskun Megyei Önkormányzat • Budapest XXIII ker. Polg. Hiv • Dél-alföldi Regionális Közigazgatási Hivatal • Észak-alföldi Regionális Munkaügyi Kp. Fővárosi Főpolgármesteri Hivatal Szolnok Polg. Hiv. Dunakanyari és Pilisi Önkormányzatok Többcélú Kistérségi Társulása • • • Budapest Főváros Polgármesteri Hivatal • Budapest II. ker. Polg. Hiv • Budapest IV. ker, Polg. Hiv • • •

Köszönöm a figyelmet! Dellei László CISA, CGEIT, IT Biztonságtechnikai tanácsadó Nádor Rendszerház Kft 1141 Budapest, Öv utca 3. Tel: 470 -5000/174 Mobil: +36(20)991 -1614 Fax: +36(1) 470 -5011 http: //www. nador. hu

- Slides: 25