Kryptovanie Zkladn pojmy Kryptolgia kryptografia kryptos skryt graphein

- Slides: 20

Kryptovanie

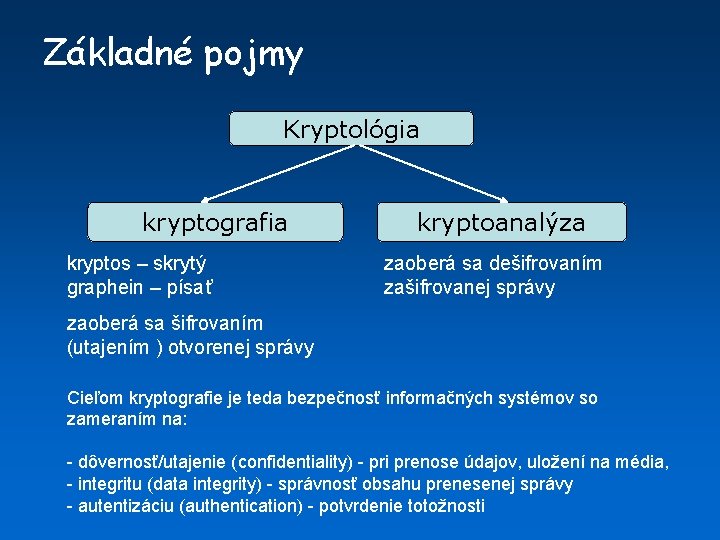

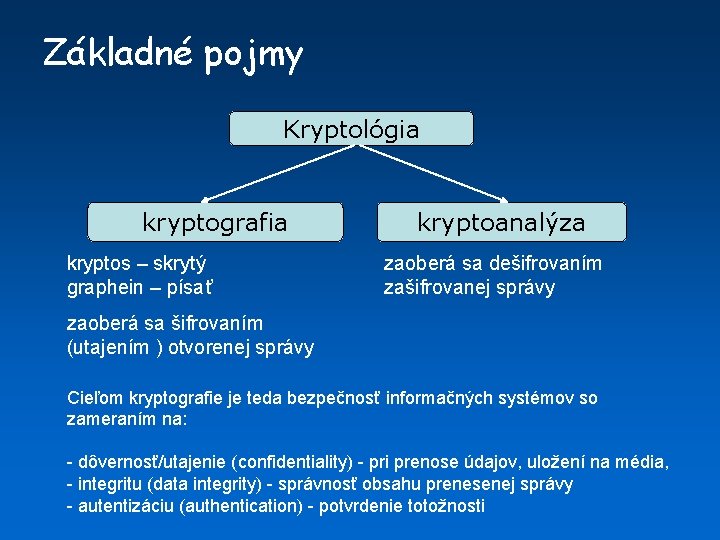

Základné pojmy Kryptológia kryptografia kryptos – skrytý graphein – písať kryptoanalýza zaoberá sa dešifrovaním zašifrovanej správy zaoberá sa šifrovaním (utajením ) otvorenej správy Cieľom kryptografie je teda bezpečnosť informačných systémov so zameraním na: - dôvernosť/utajenie (confidentiality) - pri prenose údajov, uložení na média, - integritu (data integrity) - správnosť obsahu prenesenej správy - autentizáciu (authentication) - potvrdenie totožnosti

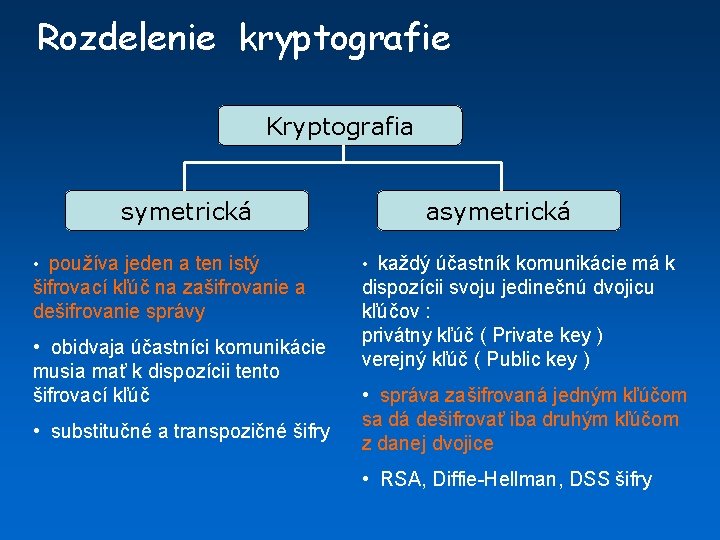

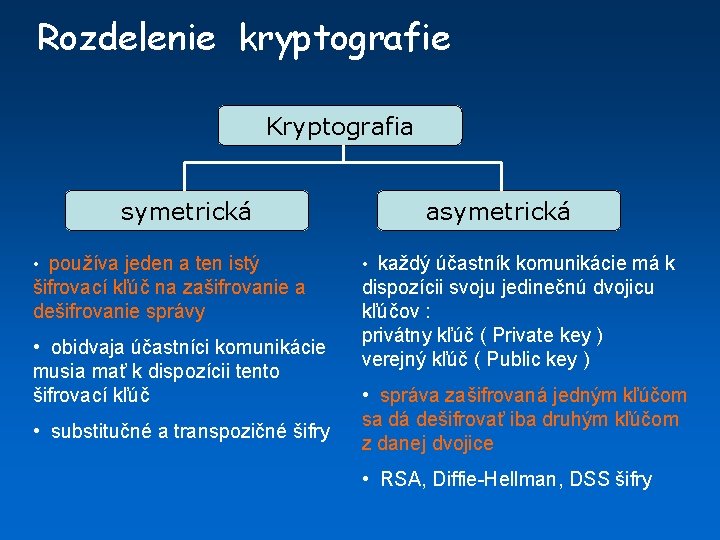

Rozdelenie kryptografie Kryptografia symetrická asymetrická • používa jeden a ten istý • každý účastník komunikácie má k šifrovací kľúč na zašifrovanie a dešifrovanie správy dispozícii svoju jedinečnú dvojicu kľúčov : privátny kľúč ( Private key ) verejný kľúč ( Public key ) • obidvaja účastníci komunikácie musia mať k dispozícii tento šifrovací kľúč • substitučné a transpozičné šifry • správa zašifrovaná jedným kľúčom sa dá dešifrovať iba druhým kľúčom z danej dvojice • RSA, Diffie-Hellman, DSS šifry

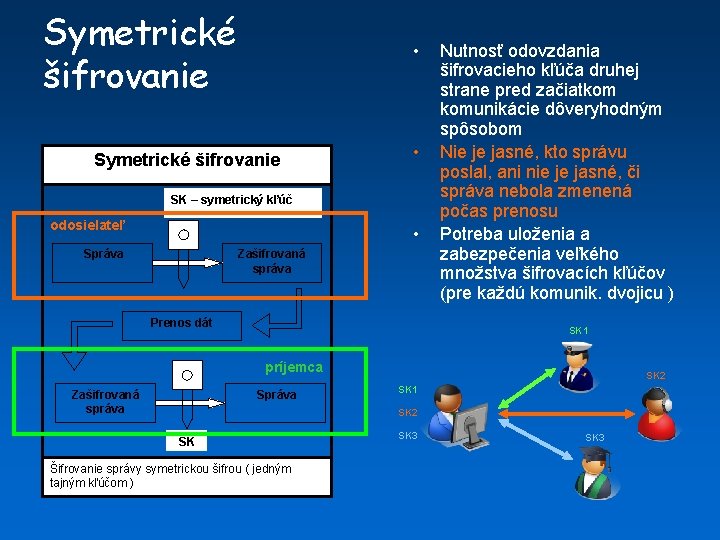

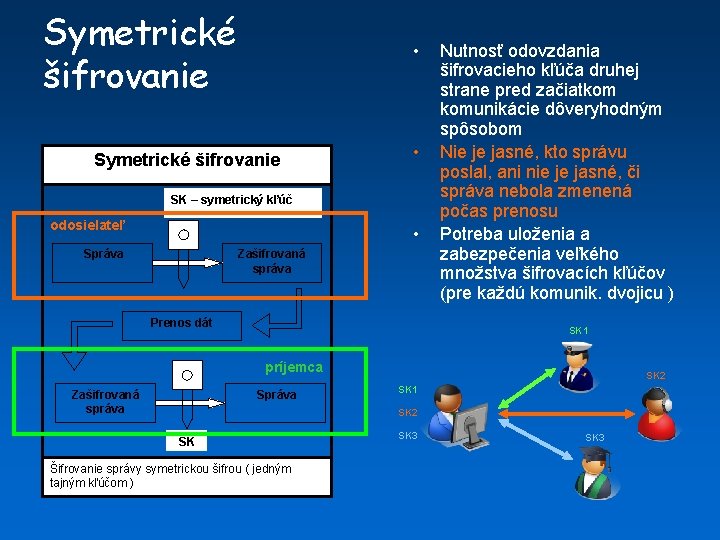

Symetrické šifrovanie • SK – symetrický kľúč odosielateľ • Správa Zašifrovaná správa Prenos dát Nutnosť odovzdania šifrovacieho kľúča druhej strane pred začiatkom komunikácie dôveryhodným spôsobom Nie je jasné, kto správu poslal, ani nie je jasné, či správa nebola zmenená počas prenosu Potreba uloženia a zabezpečenia veľkého množstva šifrovacích kľúčov (pre každú komunik. dvojicu ) SK 1 príjemca Zašifrovaná správa SK 2 SK 1 SK 2 SK Šifrovanie správy symetrickou šifrou ( jedným tajným kľúčom ) SK 3

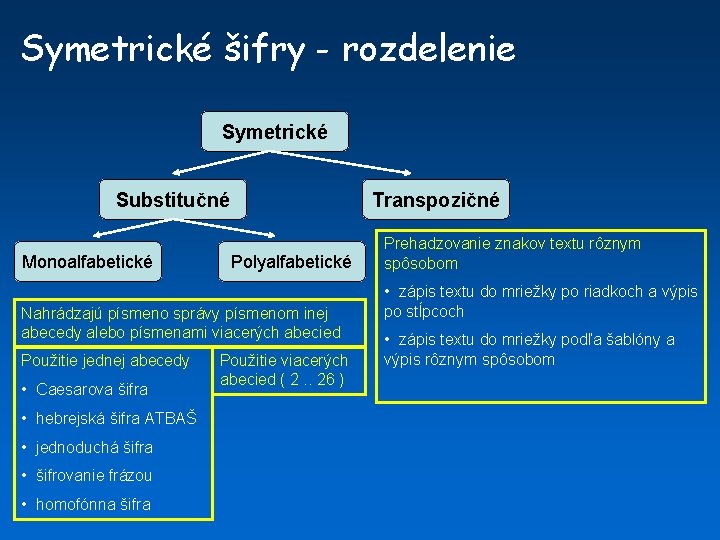

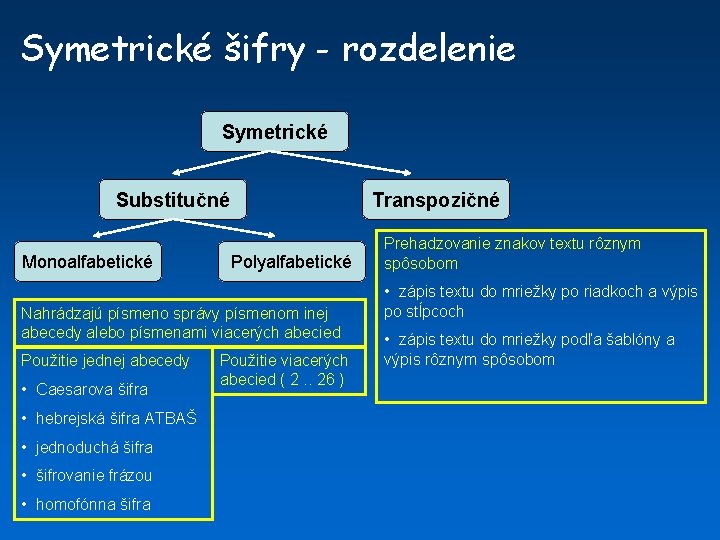

Symetrické šifry - rozdelenie Symetrické Substitučné Monoalfabetické Transpozičné Polyalfabetické Nahrádzajú písmeno správy písmenom inej abecedy alebo písmenami viacerých abecied Použitie jednej abecedy • Caesarova šifra • hebrejská šifra ATBAŠ • jednoduchá šifra • šifrovanie frázou • homofónna šifra Použitie viacerých abecied ( 2. . 26 ) Prehadzovanie znakov textu rôznym spôsobom • zápis textu do mriežky po riadkoch a výpis po stĺpcoch • zápis textu do mriežky podľa šablóny a výpis rôznym spôsobom

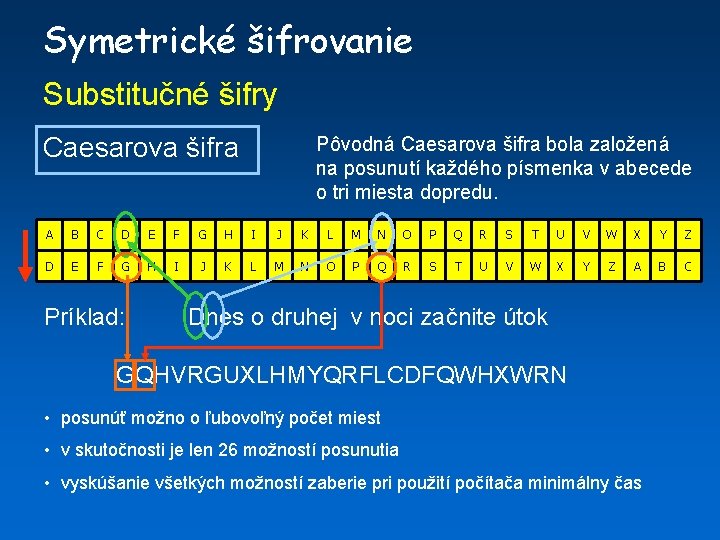

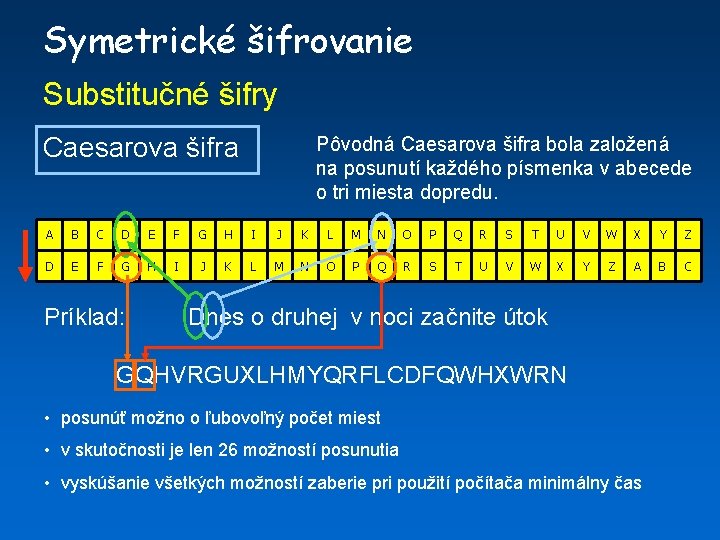

Symetrické šifrovanie Substitučné šifry Caesarova šifra Pôvodná Caesarova šifra bola založená na posunutí každého písmenka v abecede o tri miesta dopredu. A B C D E F G H I J K L M N O P Q R S T U V W X Y Z A B C Príklad: Dnes o druhej v noci začnite útok GQHVRGUXLHMYQRFLCDFQWHXWRN • posunúť možno o ľubovoľný počet miest • v skutočnosti je len 26 možností posunutia • vyskúšanie všetkých možností zaberie pri použití počítača minimálny čas

Symetrické šifrovanie Substitučné šifry Hebrejská šifra ATBAŠ • Je veľmi podobná Caesarovej šifre • nedochádza k posunu písmen v abecede • prvý znak (A) je nahradený posledným (Z), druhý (B) predposledným (Y) atď. A B C D E F G H I J K L M N O P Q R S T U V W X Y Z Z Y X W V U T S R Q P O N M L K J I H G F E D C B A Príklad : Atbaš je jednoduchá šifra ZGYZHQVQVWMLWFXSZHRUIZ

Symetrické šifrovanie Substitučné šifry • Každé písmenko sa nahrádza iným, ale zámena písmenka za iné písmenko je väčšinou náhodná Jednoduchá monoalfabetická šifra • existuje 26! rôznych kombinácií pri použití medzinárodnej abecedy s 26 písmenkami • ak by počítač vyskúšal miliardu možností za sekundu, trvalo by mu to niekoľko sto miliónov rokov A B C D E F G H I J K L M N O P Q R S T U V W X Y Z F G D E W Q X C H K O P N J R I A Z B U L Y M S T V Príklad : Bezdrôtová komunikácia GWVZRVRYFORNLJHOFDHF

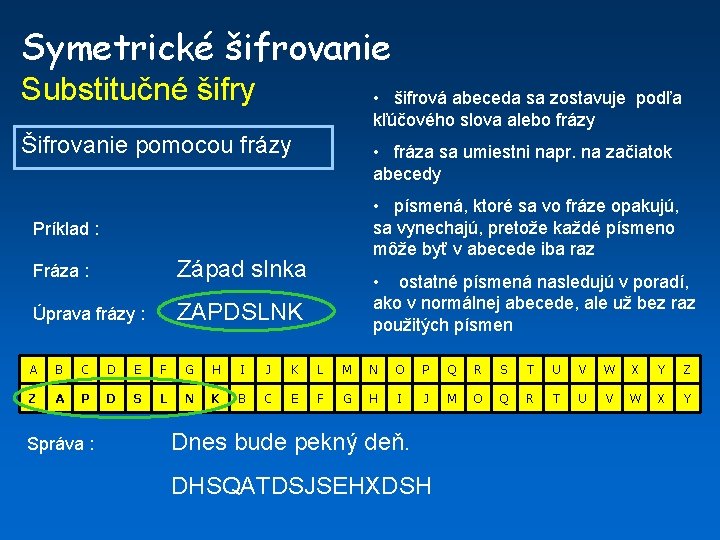

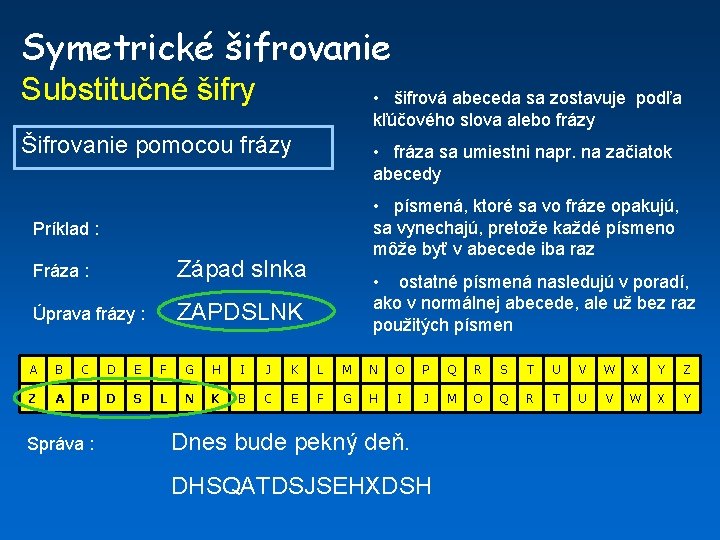

Symetrické šifrovanie Substitučné šifry • šifrová abeceda sa zostavuje podľa kľúčového slova alebo frázy Šifrovanie pomocou frázy • fráza sa umiestni napr. na začiatok abecedy • písmená, ktoré sa vo fráze opakujú, sa vynechajú, pretože každé písmeno môže byť v abecede iba raz Príklad : Fráza : Západ slnka Úprava frázy : ZAPDSLNK • ostatné písmená nasledujú v poradí, ako v normálnej abecede, ale už bez raz použitých písmen A B C D E F G H I J K L M N O P Q R S T U V W X Y Z Z A P D S L N K B C E F G H I J M O Q R T U V W X Y Správa : Dnes bude pekný deň. DHSQATDSJSEHXDSH

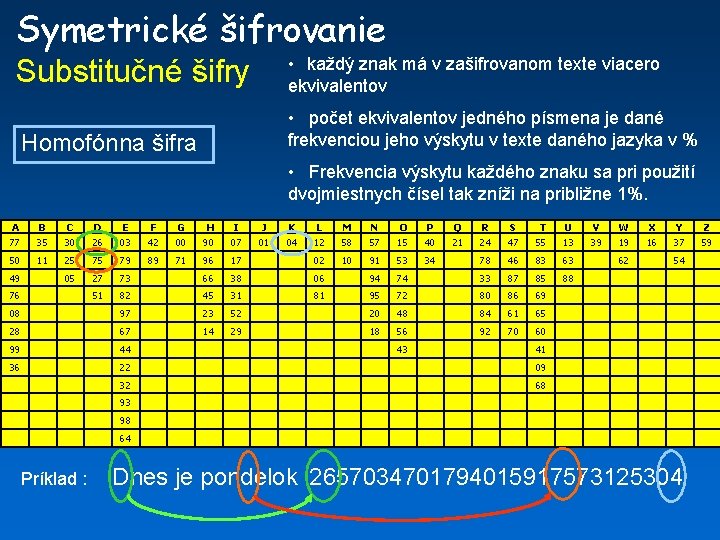

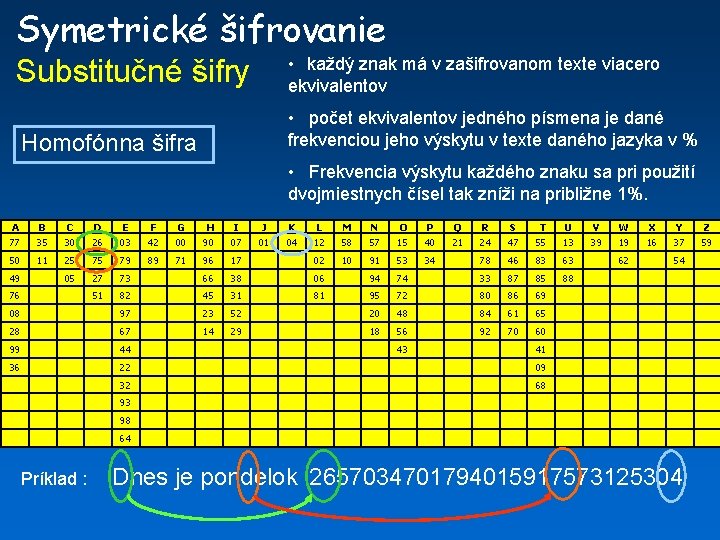

Symetrické šifrovanie Substitučné šifry • každý znak má v zašifrovanom texte viacero ekvivalentov • počet ekvivalentov jedného písmena je dané frekvenciou jeho výskytu v texte daného jazyka v % Homofónna šifra • Frekvencia výskytu každého znaku sa pri použití dvojmiestnych čísel tak zníži na približne 1%. A B C D E F G H I J K L M N O P Q R S T U V W X Y Z 77 35 30 26 03 42 00 90 07 01 04 12 58 57 15 40 21 24 47 55 13 39 16 37 59 50 11 25 79 89 71 96 17 02 10 91 53 34 78 46 83 62 54 49 05 27 73 66 38 06 94 74 33 87 85 88 76 51 82 45 31 81 95 72 80 86 69 08 97 23 52 20 48 84 61 65 28 67 14 29 18 56 92 70 60 99 44 43 41 36 22 09 32 68 93 98 64 Príklad : Dnes je pondelok 2657034701794015917573125304

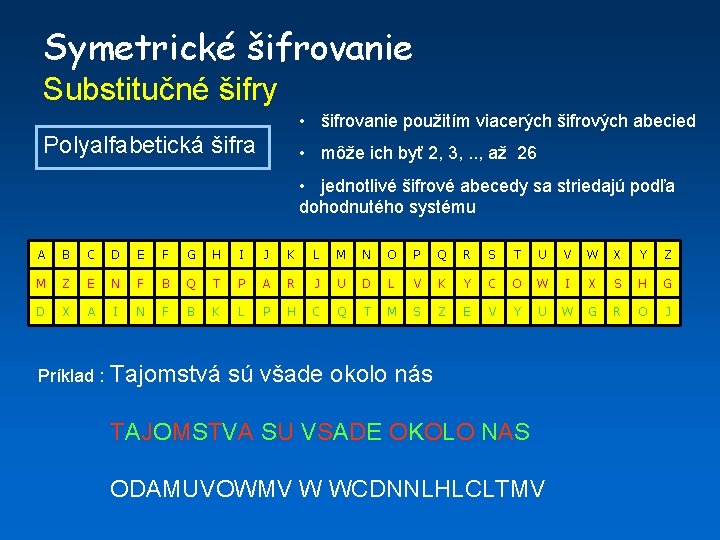

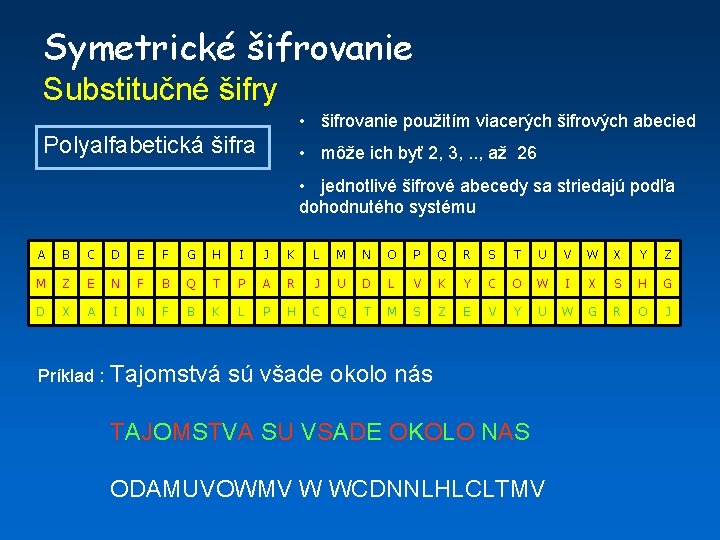

Symetrické šifrovanie Substitučné šifry • šifrovanie použitím viacerých šifrových abecied Polyalfabetická šifra • môže ich byť 2, 3, . . , až 26 • jednotlivé šifrové abecedy sa striedajú podľa dohodnutého systému A B C D E F G H I J K L M N O P Q R S T U V W X Y Z M Z E N F B Q T P A R J U D L V K Y C O W I X S H G D X A I N F B K L P H C Q T M S Z E V Y U W G R O J Príklad : Tajomstvá sú všade okolo nás TAJOMSTVA SU VSADE OKOLO NAS ODAMUVOWMV W WCDNNLHLCLTMV

Symetrické šifrovanie Transpozičné šifry • transpozícia je poprehadzovanie znakov textu • každý znak si zachováva svoju podobu, ale mení svoju pozíciu • priebeh transpozície závisí od šifrovacieho algoritmu. Existuje veľké množstvo jednoduchých transpozičných šifier, ale existujú aj odolné šifry bežne používané aj dnes. Usporiadanie textu do mriežky po riadkoch a vypísanie po stĺpcoch Smer zápisu Smer výpisu Príklad : Z A J T R A B U D E P O V S E T K O M X ZAJTRA BUDE PO VSETKOM ZAPTABOKJUVOTDSMREEX

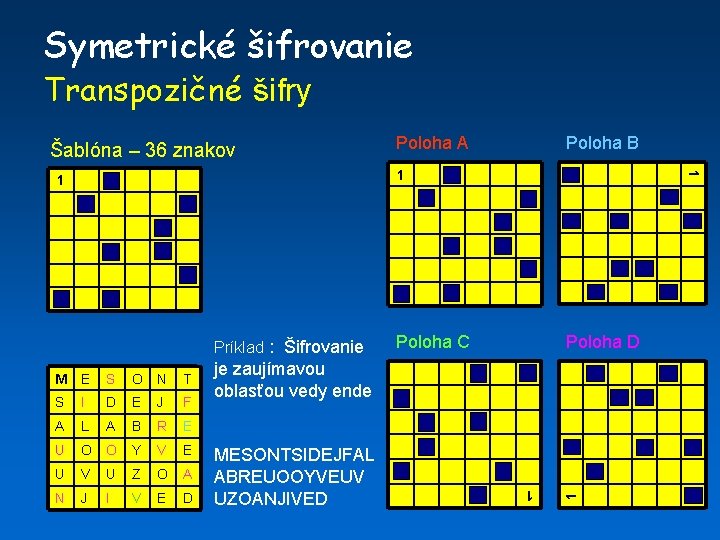

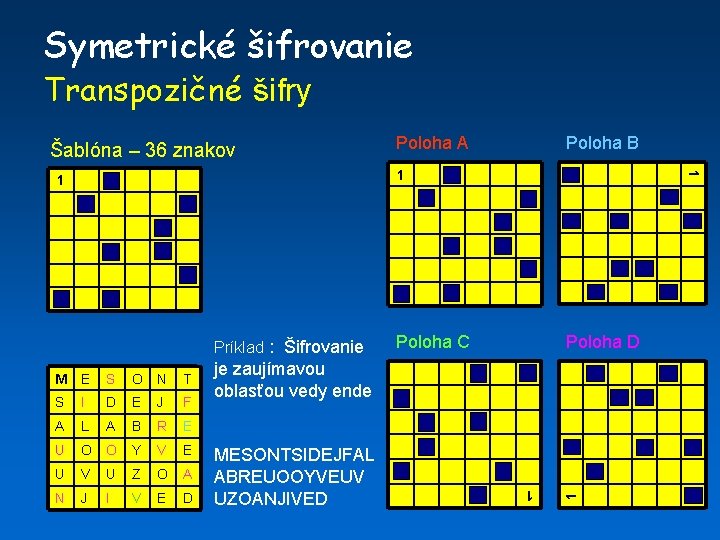

Symetrické šifrovanie Transpozičné šifry Šablóna – 36 znakov Poloha A Poloha B Príklad : Šifrovanie S O N T S I D E J F A L A B R E U O O Y V E U V U Z O A N J I V E D Poloha D je zaujímavou oblasťou vedy ende MESONTSIDEJFAL ABREUOOYVEUV UZOANJIVED 1 E Poloha C 1 M 1 1 1

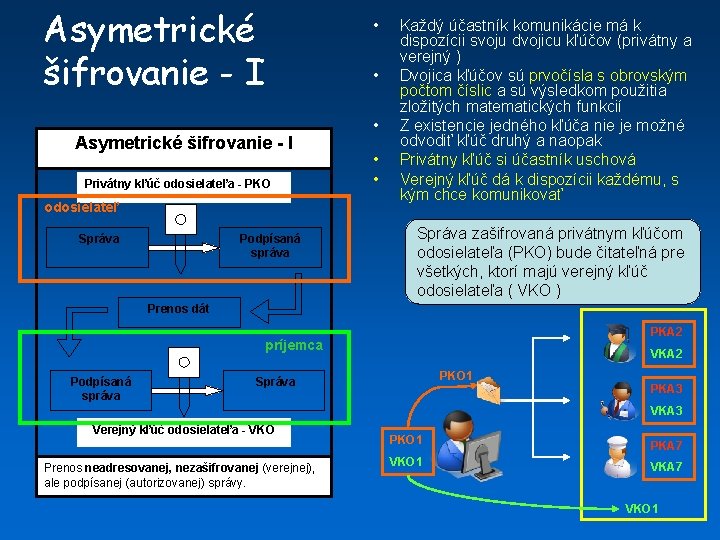

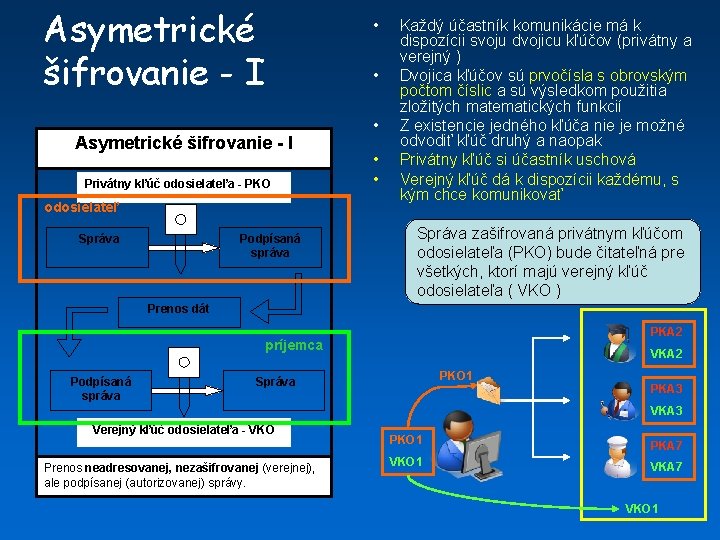

Asymetrické šifrovanie - I Privátny kľúč odosielateľa - PKO odosielateľ Správa Podpísaná správa • • • Každý účastník komunikácie má k dispozícii svoju dvojicu kľúčov (privátny a verejný ) Dvojica kľúčov sú prvočísla s obrovským počtom číslic a sú výsledkom použitia zložitých matematických funkcií Z existencie jedného kľúča nie je možné odvodiť kľúč druhý a naopak Privátny kľúč si účastník uschová Verejný kľúč dá k dispozícii každému, s kým chce komunikovať Správa zašifrovaná privátnym kľúčom odosielateľa (PKO) bude čitateľná pre všetkých, ktorí majú verejný kľúč odosielateľa ( VKO ) Prenos dát PKA 2 príjemca Podpísaná správa VKA 2 PKO 1 Správa PKA 3 Verejný kľúč odosielateľa - VKO Prenos neadresovanej, nezašifrovanej (verejnej), ale podpísanej (autorizovanej) správy. PKO 1 PKA 7 VKO 1 VKA 7 VKO 1

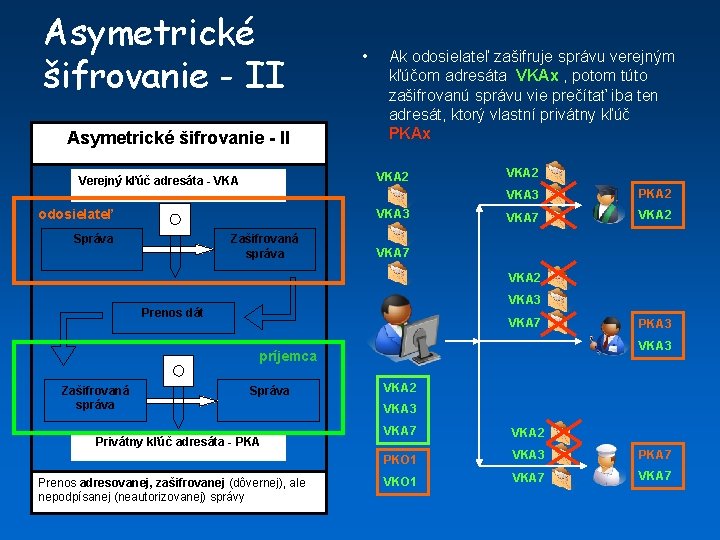

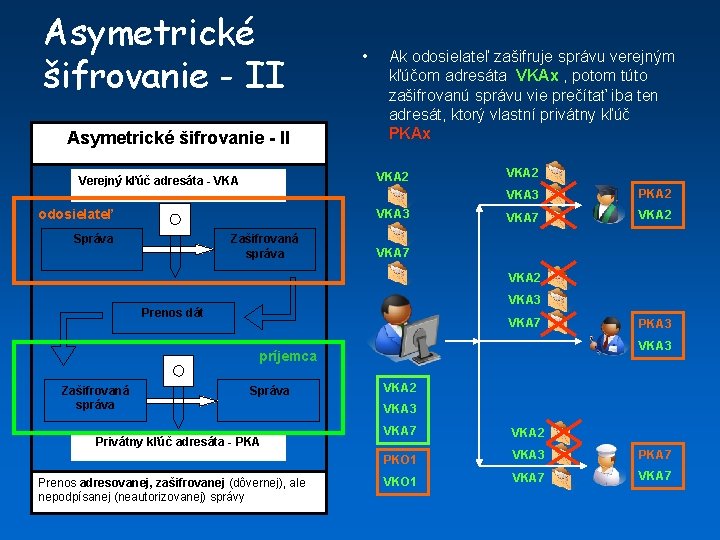

Asymetrické šifrovanie - II • Ak odosielateľ zašifruje správu verejným kľúčom adresáta VKAx , potom túto zašifrovanú správu vie prečítať iba ten adresát, ktorý vlastní privátny kľúč PKAx VKA 2 Verejný kľúč adresáta - VKA odosielateľ VKA 3 Správa Zašifrovaná správa VKA 2 VKA 3 PKA 2 VKA 7 VKA 2 VKA 3 Prenos dát VKA 7 VKA 3 príjemca Zašifrovaná správa Správa Privátny kľúč adresáta - PKA Prenos adresovanej, zašifrovanej (dôvernej), ale nepodpísanej (neautorizovanej) správy PKA 3 VKA 2 VKA 3 VKA 7 VKA 2 PKO 1 VKA 3 PKA 7 VKO 1 VKA 7

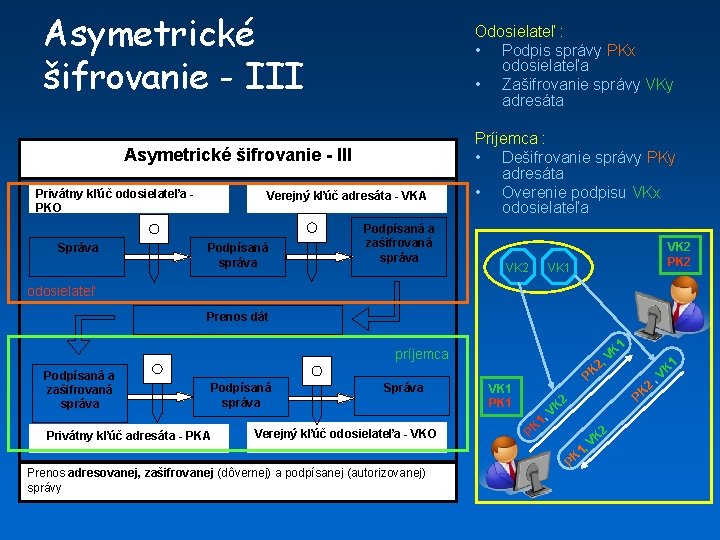

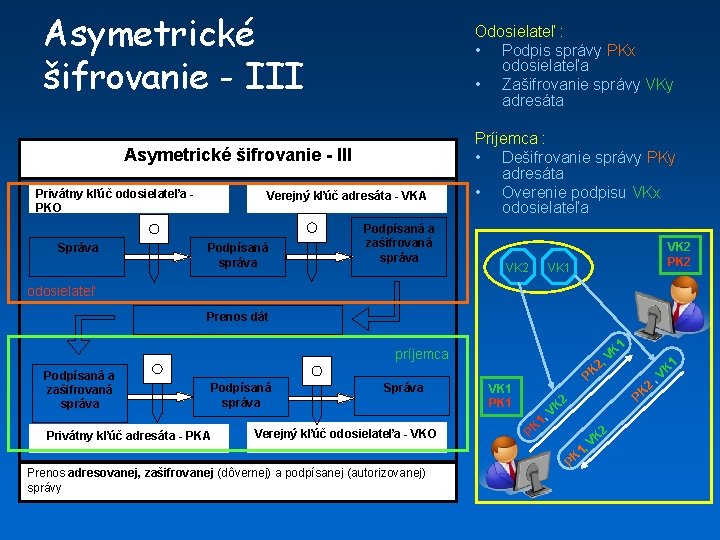

Asymetrické šifrovanie - III Odosielateľ : • Podpis správy PKx odosielateľa • Zašifrovanie správy VKy adresáta Asymetrické šifrovanie - III Privátny kľúč odosielateľa PKO Správa Verejný kľúč adresáta - VKA Podpísaná správa Podpísaná a zašifrovaná správa Príjemca : • Dešifrovanie správy PKy adresáta • Overenie podpisu VKx odosielateľa VK 2 PK 2 VK 1 odosielateľ Prenos dát príjemca Podpísaná a zašifrovaná správa Podpísaná správa Privátny kľúč adresáta - PKA Správa Verejný kľúč odosielateľa - VKO Prenos adresovanej, zašifrovanej (dôvernej) a podpísanej (autorizovanej) správy PK VK 1 PK VK , 1 VK , 2 1 1 PK 2 PK VK 1, 2 2 K , V

Hash funkcia • • je to jednosmerná matematická transformácia aplikovaná na správu ľubovoľne dlhá správa sa použitím hash funkcie transformuje na textový reťazec hexadecimálnych číslic pevnej dĺžky – digitálny odtlačok správy Typy hash funkcie : MD 5 – Message Digest 5. . . 128 bitov alebo 16 bajtov SHA 1 - Secure Hash Algorithm 1. . . 160 bitov alebo 20 bajtov Príklad : • MD 5("The quick brown fox jumps over the lazy dog") = 9 e 107 d 9 d 372 bb 6826 bd 81 d 3542 a 419 d 6 • MD 5("The quick brown fox jumps over the lazy dog. ") = e 4 d 909 c 290 d 0 fb 1 ca 068 ffaddf 22 cbd 0 • MD 5("") = d 41 d 8 cd 98 f 00 b 204 e 9800998 ecf 8427 e • • SHA 1("The quick brown fox jumps over the lazy dog") = 2 fd 4 e 1 c 6 7 a 2 d 28 fc ed 849 ee 1 bb 76 e 739 1 b 93 eb 12 SHA 1("The quick brown fox jumps over the lazy cog") = de 9 f 2 c 7 f d 25 e 1 b 3 a fad 3 e 85 a 0 bd 17 d 9 b 100 db 4 b 3

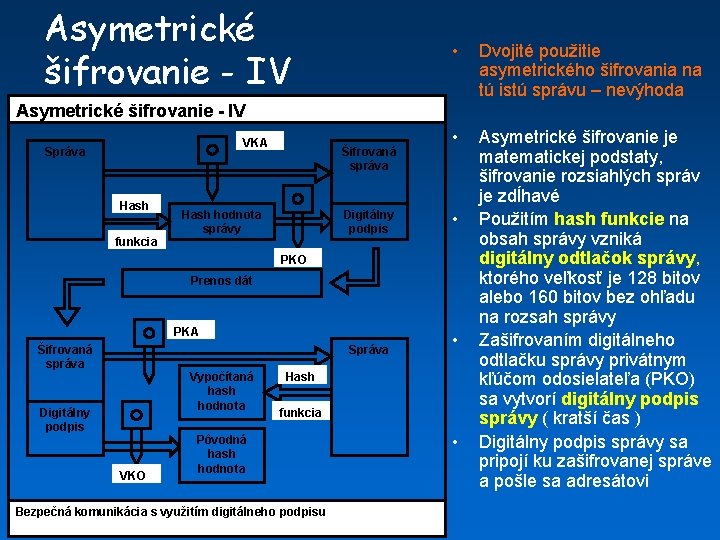

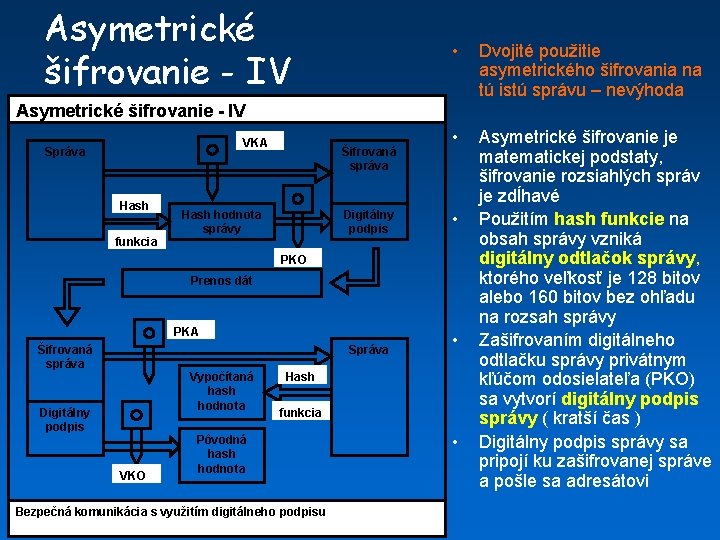

Asymetrické šifrovanie - IV • Dvojité použitie asymetrického šifrovania na tú istú správu – nevýhoda • Asymetrické šifrovanie je matematickej podstaty, šifrovanie rozsiahlých správ je zdĺhavé Použitím hash funkcie na obsah správy vzniká digitálny odtlačok správy, ktorého veľkosť je 128 bitov alebo 160 bitov bez ohľadu na rozsah správy Zašifrovaním digitálneho odtlačku správy privátnym kľúčom odosielateľa (PKO) sa vytvorí digitálny podpis správy ( kratší čas ) Digitálny podpis správy sa pripojí ku zašifrovanej správe a pošle sa adresátovi Asymetrické šifrovanie - IV VKA Správa Hash funkcia Šifrovaná správa Hash hodnota správy Digitálny podpis • PKO Prenos dát PKA Šifrovaná správa Správa Vypočítaná hash hodnota Digitálny podpis VKO • Hash funkcia Pôvodná hash hodnota Bezpečná komunikácia s využitím digitálneho podpisu •

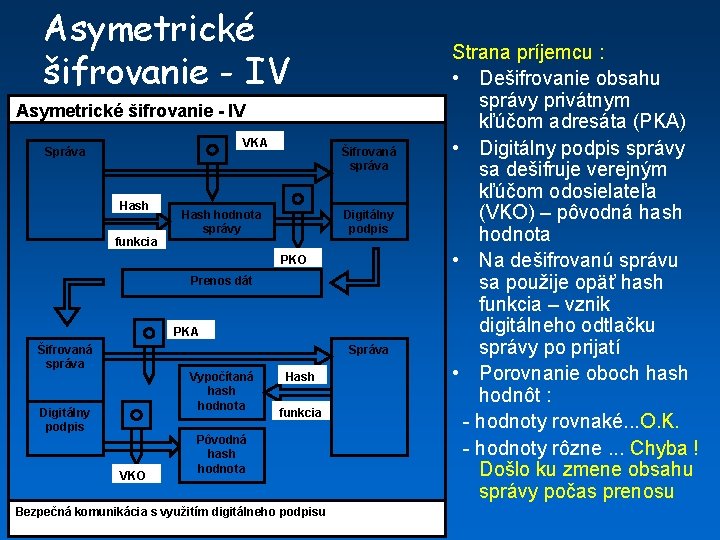

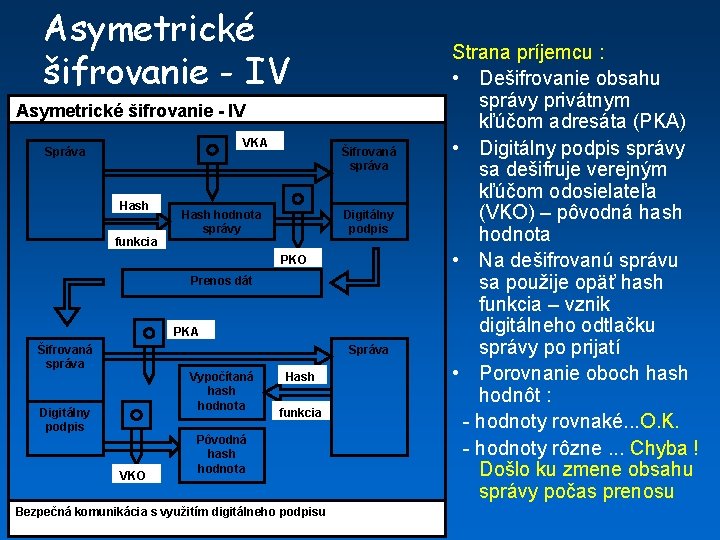

Asymetrické šifrovanie - IV VKA Správa Hash funkcia Šifrovaná správa Hash hodnota správy Digitálny podpis PKO Prenos dát PKA Šifrovaná správa Správa Vypočítaná hash hodnota Digitálny podpis VKO Hash funkcia Pôvodná hash hodnota Bezpečná komunikácia s využitím digitálneho podpisu Strana príjemcu : • Dešifrovanie obsahu správy privátnym kľúčom adresáta (PKA) • Digitálny podpis správy sa dešifruje verejným kľúčom odosielateľa (VKO) – pôvodná hash hodnota • Na dešifrovanú správu sa použije opäť hash funkcia – vznik digitálneho odtlačku správy po prijatí • Porovnanie oboch hash hodnôt : - hodnoty rovnaké. . . O. K. - hodnoty rôzne. . . Chyba ! Došlo ku zmene obsahu správy počas prenosu

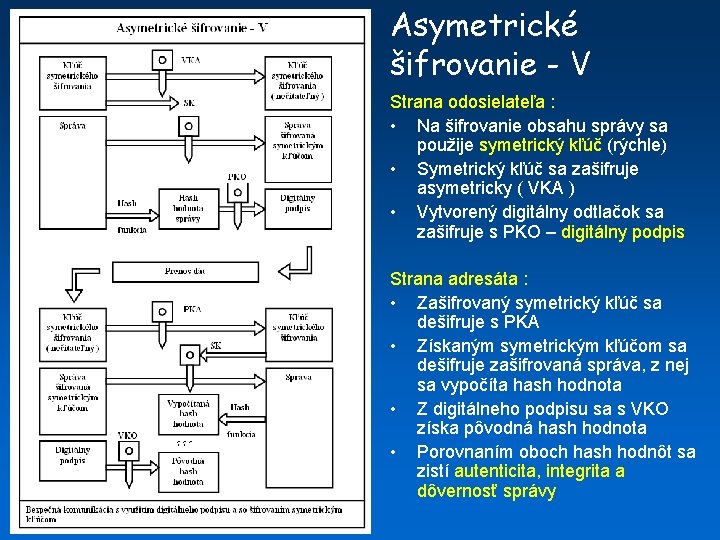

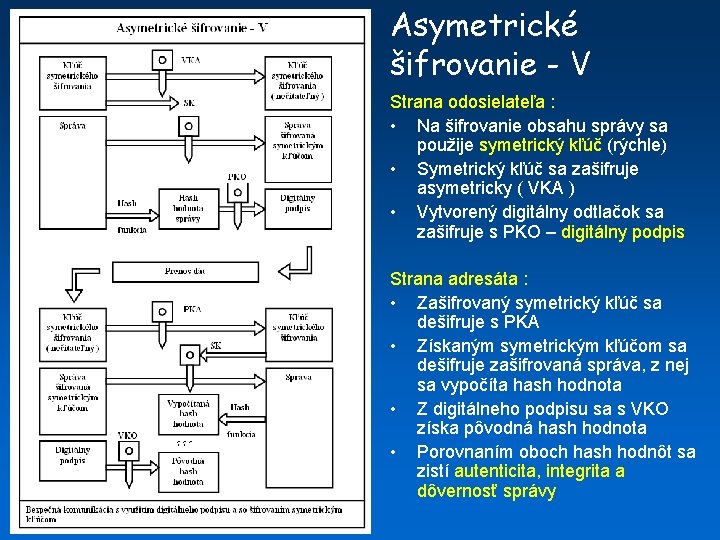

Asymetrické šifrovanie - V Strana odosielateľa : • Na šifrovanie obsahu správy sa použije symetrický kľúč (rýchle) • Symetrický kľúč sa zašifruje asymetricky ( VKA ) • Vytvorený digitálny odtlačok sa zašifruje s PKO – digitálny podpis Strana adresáta : • Zašifrovaný symetrický kľúč sa dešifruje s PKA • Získaným symetrickým kľúčom sa dešifruje zašifrovaná správa, z nej sa vypočíta hash hodnota • Z digitálneho podpisu sa s VKO získa pôvodná hash hodnota • Porovnaním oboch hash hodnôt sa zistí autenticita, integrita a dôvernosť správy