Kriptografija s primjenom AC Mario agalj mario cagaljfesb

Kriptografija s primjenom (AC) Mario Čagalj mario. cagalj@fesb. hr Sveučilište u Splitu Sveučilišni studijski centar za stručne studije 13/3/2012.

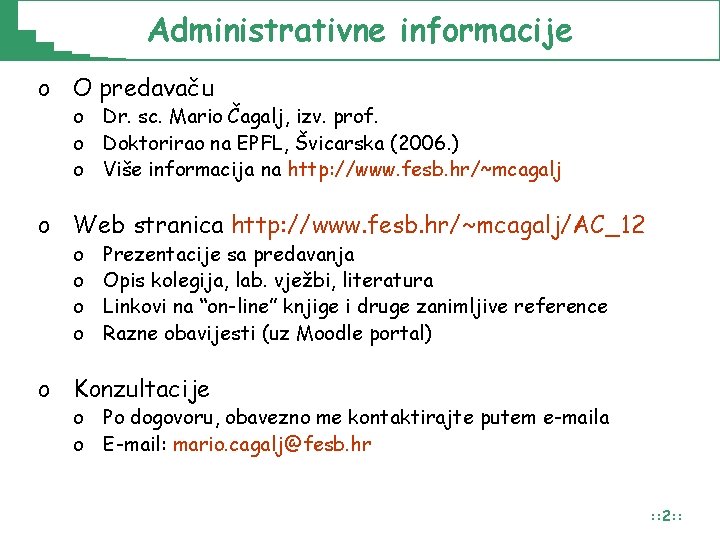

Administrativne informacije o O predavaču o Dr. sc. Mario Čagalj, izv. prof. o Doktorirao na EPFL, Švicarska (2006. ) o Više informacija na http: //www. fesb. hr/~mcagalj o Web stranica http: //www. fesb. hr/~mcagalj/AC_12 o o Prezentacije sa predavanja Opis kolegija, lab. vježbi, literatura Linkovi na “on-line” knjige i druge zanimljive reference Razne obavijesti (uz Moodle portal) o Konzultacije o Po dogovoru, obavezno me kontaktirajte putem e-maila o E-mail: mario. cagalj@fesb. hr : : 2: :

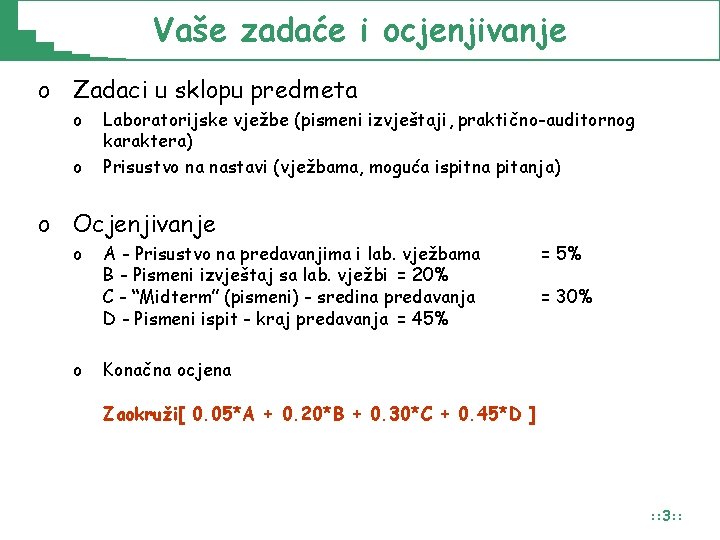

Vaše zadaće i ocjenjivanje o Zadaci u sklopu predmeta o o Laboratorijske vježbe (pismeni izvještaji, praktično-auditornog karaktera) Prisustvo na nastavi (vježbama, moguća ispitna pitanja) o Ocjenjivanje o o A - Prisustvo na predavanjima i lab. vježbama B - Pismeni izvještaj sa lab. vježbi = 20% C - “Midterm” (pismeni) - sredina predavanja D - Pismeni ispit - kraj predavanja = 45% = 30% Konačna ocjena Zaokruži[ 0. 05*A + 0. 20*B + 0. 30*C + 0. 45*D ] : : 3: :

Format predavanja o Interaktivan o Slobodno postavljajte pitanja o Ako vam se učini da sam napisao ili rekao nešto netočno ili pogrešno, možda i jesam (slobodno me upozorite) o Slide-ove sa predavanja ću postavljati različitom dinamikom na web stranice predmeta o Uoči ili nakon predavanja o Nastavni tekst može biti na hrvatskom i engleskom jeziku : : 4: :

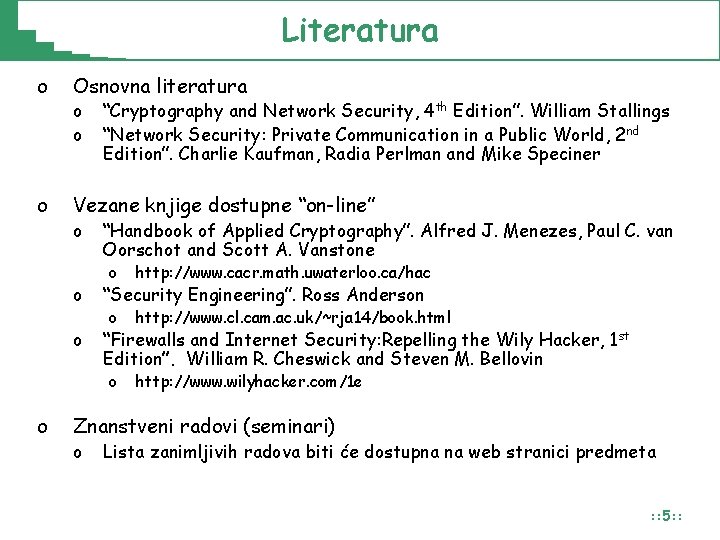

Literatura o Osnovna literatura o Vezane knjige dostupne “on-line” o o “Cryptography and Network Security, 4 th Edition”. William Stallings “Network Security: Private Communication in a Public World, 2 nd Edition”. Charlie Kaufman, Radia Perlman and Mike Speciner “Handbook of Applied Cryptography”. Alfred J. Menezes, Paul C. van Oorschot and Scott A. Vanstone o http: //www. cacr. math. uwaterloo. ca/hac o http: //www. cl. cam. ac. uk/~rja 14/book. html o http: //www. wilyhacker. com/1 e o “Security Engineering”. Ross Anderson o “Firewalls and Internet Security: Repelling the Wily Hacker, 1 st Edition”. William R. Cheswick and Steven M. Bellovin Znanstveni radovi (seminari) o Lista zanimljivih radova biti će dostupna na web stranici predmeta : : 5: :

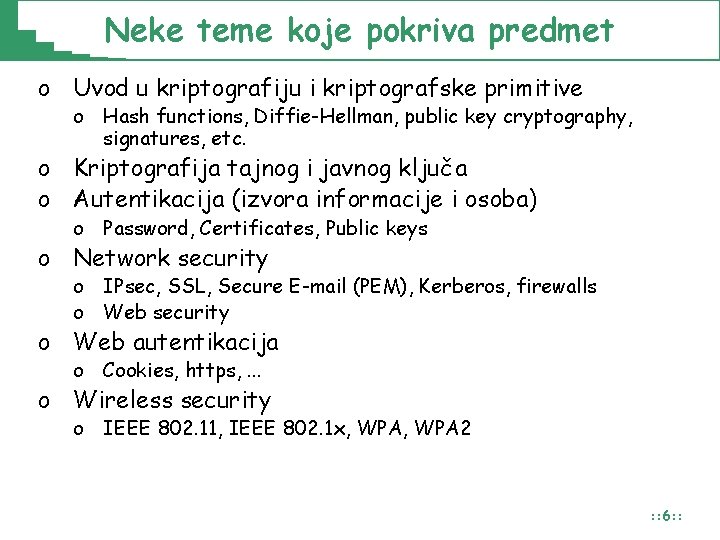

Neke teme koje pokriva predmet o Uvod u kriptografiju i kriptografske primitive o Hash functions, Diffie-Hellman, public key cryptography, signatures, etc. o Kriptografija tajnog i javnog ključa o Autentikacija (izvora informacije i osoba) o Password, Certificates, Public keys o Network security o IPsec, SSL, Secure E-mail (PEM), Kerberos, firewalls o Web security o Web autentikacija o Cookies, https, . . . o Wireless security o IEEE 802. 11, IEEE 802. 1 x, WPA 2 : : 6: :

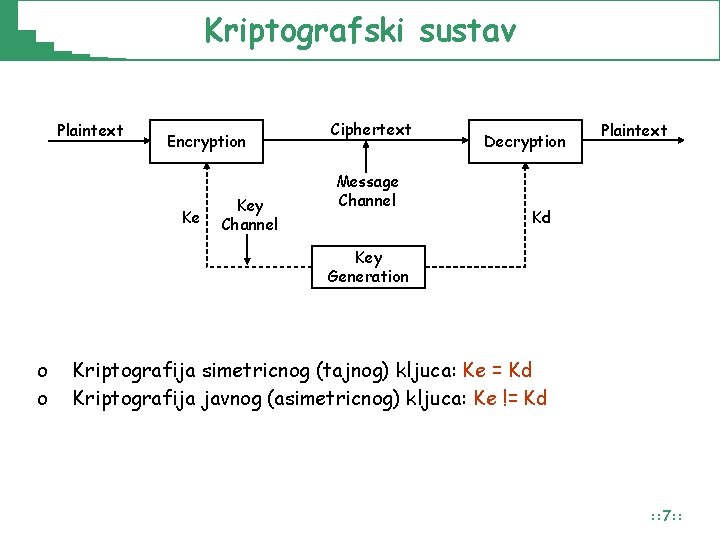

Kriptografski sustav Plaintext Encryption Ke Key Channel Ciphertext Message Channel Decryption Plaintext Kd Key Generation o o Kriptografija simetricnog (tajnog) kljuca: Ke = Kd Kriptografija javnog (asimetricnog) kljuca: Ke != Kd : : 7: :

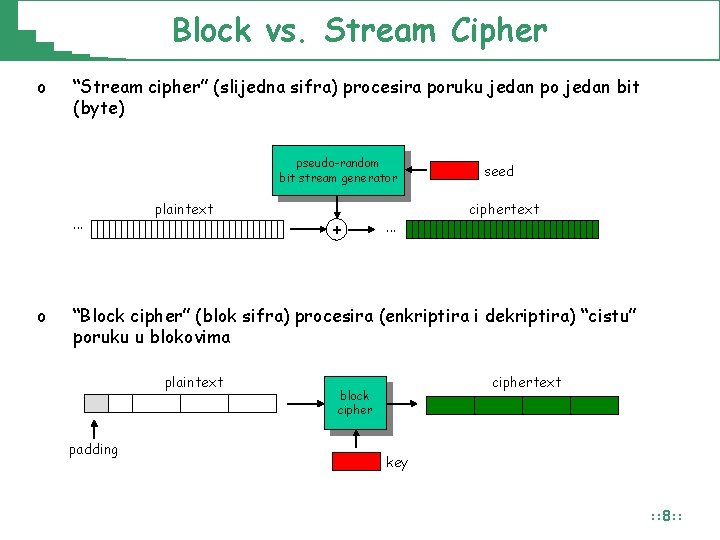

Block vs. Stream Cipher o “Stream cipher” (slijedna sifra) procesira poruku jedan po jedan bit (byte) pseudo-random bit stream generator . . . o plaintext + . . . seed ciphertext “Block cipher” (blok sifra) procesira (enkriptira i dekriptira) “cistu” poruku u blokovima plaintext padding ciphertext block cipher key : : 8: :

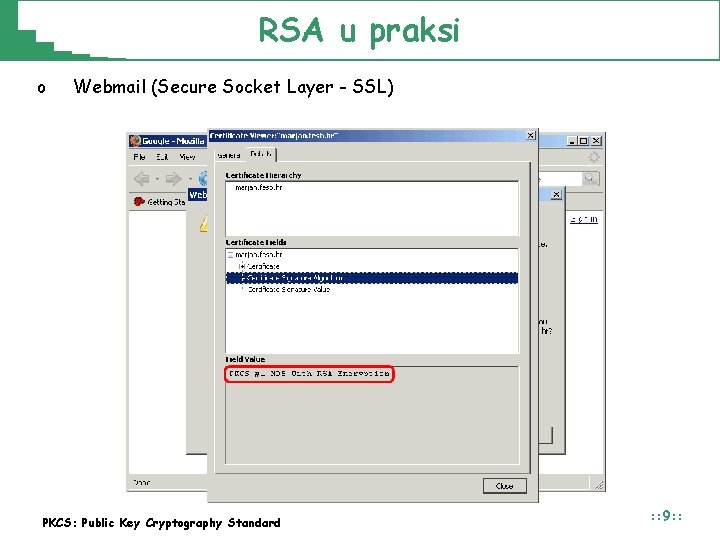

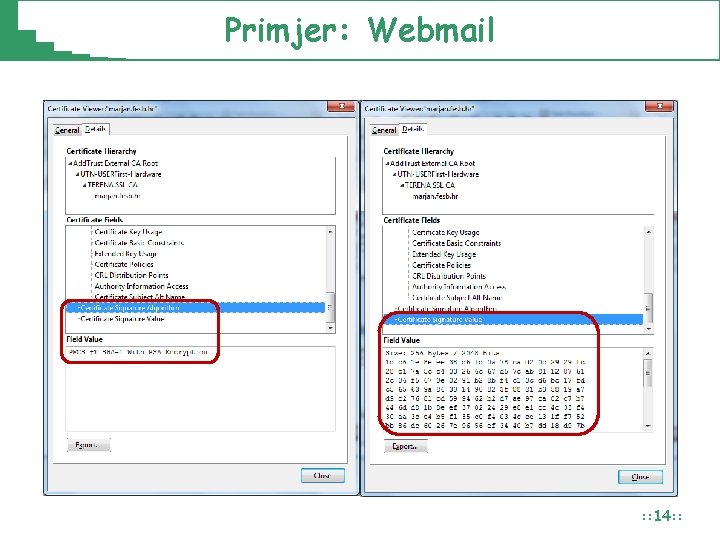

RSA u praksi o Webmail (Secure Socket Layer - SSL) PKCS: Public Key Cryptography Standard : : 9: :

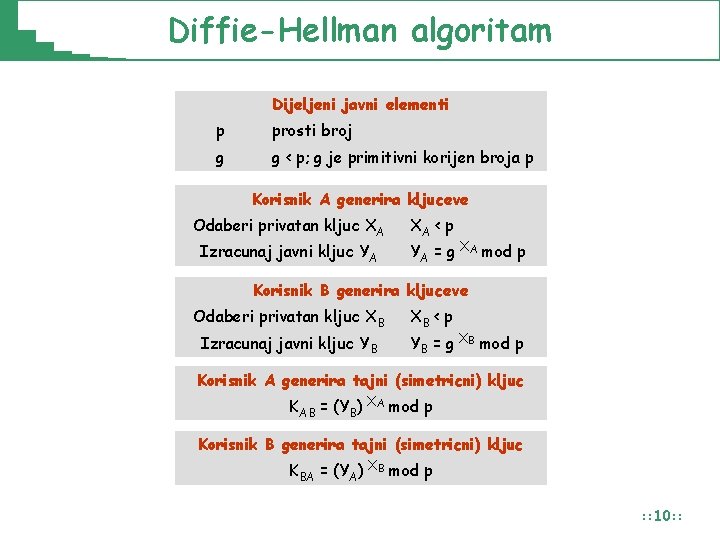

Diffie-Hellman algoritam Dijeljeni javni elementi p prosti broj g g < p; g je primitivni korijen broja p Korisnik A generira kljuceve Odaberi privatan kljuc XA Izracunaj javni kljuc YA XA < p YA = g XA mod p Korisnik B generira kljuceve Odaberi privatan kljuc XB Izracunaj javni kljuc YB XB < p YB = g XB mod p Korisnik A generira tajni (simetricni) kljuc KAB = (YB) XA mod p Korisnik B generira tajni (simetricni) kljuc KBA = (YA) XB mod p : : 10: :

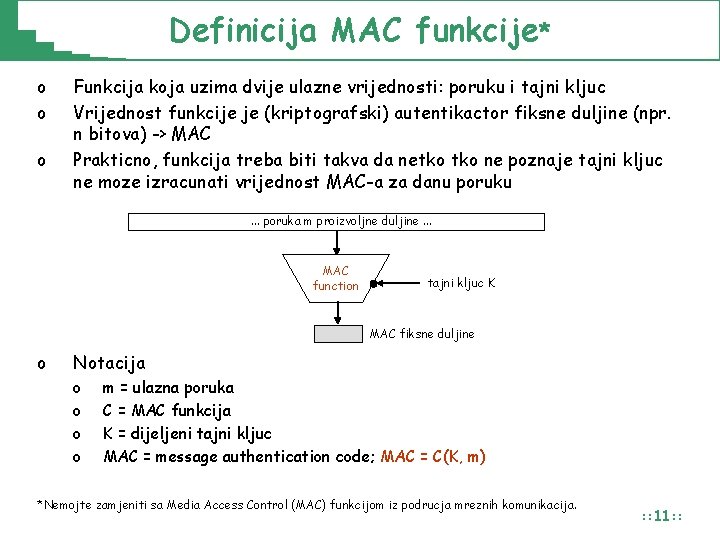

Definicija MAC funkcije* o o o Funkcija koja uzima dvije ulazne vrijednosti: poruku i tajni kljuc Vrijednost funkcije je (kriptografski) autentikactor fiksne duljine (npr. n bitova) -> MAC Prakticno, funkcija treba biti takva da netko ne poznaje tajni kljuc ne moze izracunati vrijednost MAC-a za danu poruku. . . poruka m proizvoljne duljine. . . MAC function tajni kljuc K MAC fiksne duljine o Notacija o o m = ulazna poruka C = MAC funkcija K = dijeljeni tajni kljuc MAC = message authentication code; MAC = C(K, m) *Nemojte zamjeniti sa Media Access Control (MAC) funkcijom iz podrucja mreznih komunikacija. : : 11: :

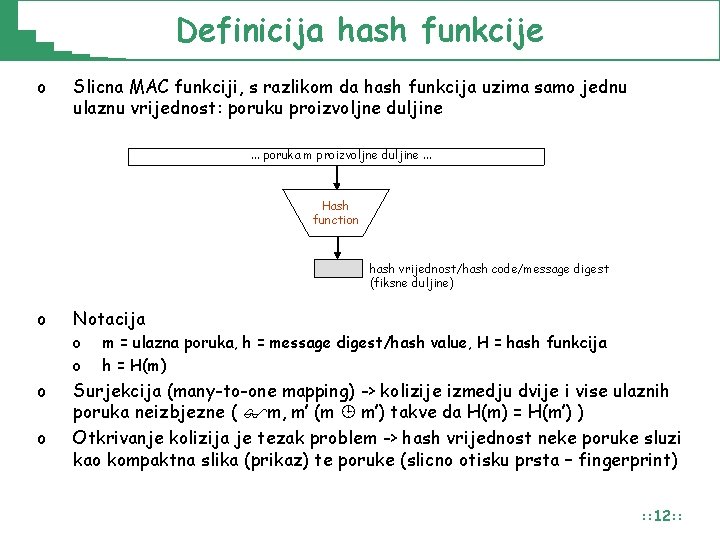

Definicija hash funkcije o Slicna MAC funkciji, s razlikom da hash funkcija uzima samo jednu ulaznu vrijednost: poruku proizvoljne duljine. . . poruka m proizvoljne duljine. . . Hash function hash vrijednost/hash code/message digest (fiksne duljine) o o o Notacija o o m = ulazna poruka, h = message digest/hash value, H = hash funkcija h = H(m) Surjekcija (many-to-one mapping) -> kolizije izmedju dvije i vise ulaznih poruka neizbjezne ( m, m’ (m m’) takve da H(m) = H(m’) ) Otkrivanje kolizija je tezak problem -> hash vrijednost neke poruke sluzi kao kompaktna slika (prikaz) te poruke (slicno otisku prsta – fingerprint) : : 12: :

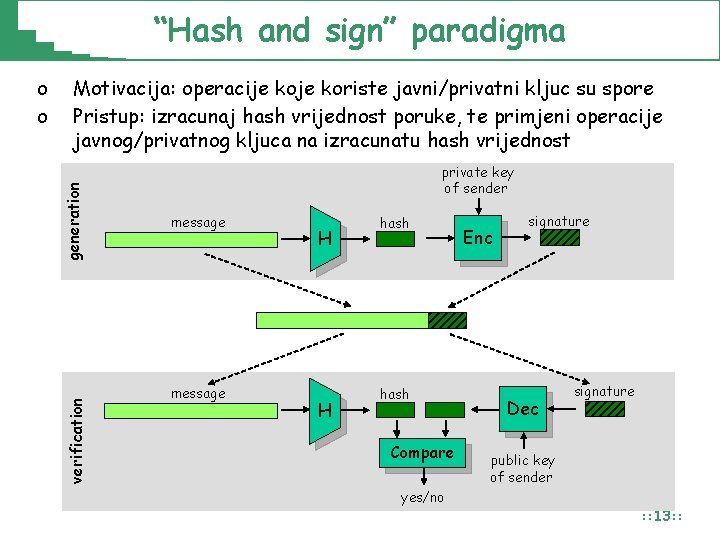

“Hash and sign” paradigma generation Motivacija: operacije koriste javni/privatni kljuc su spore Pristup: izracunaj hash vrijednost poruke, te primjeni operacije javnog/privatnog kljuca na izracunatu hash vrijednost verification o o private key of sender message H H hash Compare yes/no Enc signature Dec signature public key of sender : : 13: :

Primjer: Webmail : : 14: :

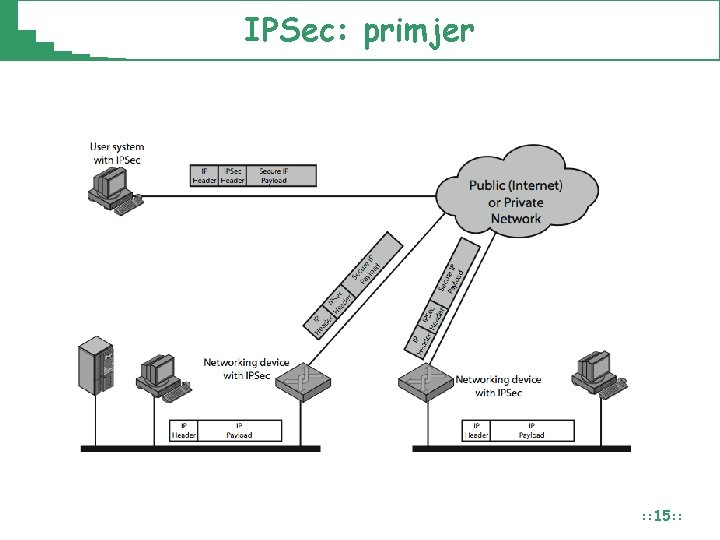

IPSec: primjer : : 15: :

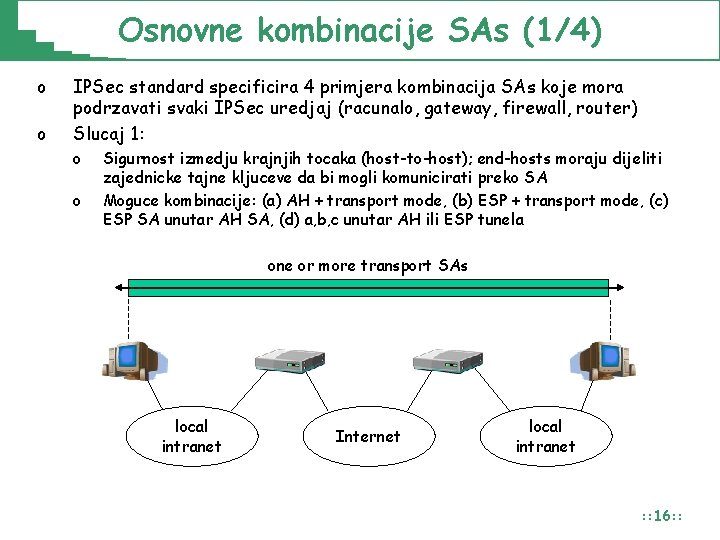

Osnovne kombinacije SAs (1/4) o o IPSec standard specificira 4 primjera kombinacija SAs koje mora podrzavati svaki IPSec uredjaj (racunalo, gateway, firewall, router) Slucaj 1: o o Sigurnost izmedju krajnjih tocaka (host-to-host); end-hosts moraju dijeliti zajednicke tajne kljuceve da bi mogli komunicirati preko SA Moguce kombinacije: (a) AH + transport mode, (b) ESP + transport mode, (c) ESP SA unutar AH SA, (d) a, b, c unutar AH ili ESP tunela one or more transport SAs local intranet Internet local intranet : : 16: :

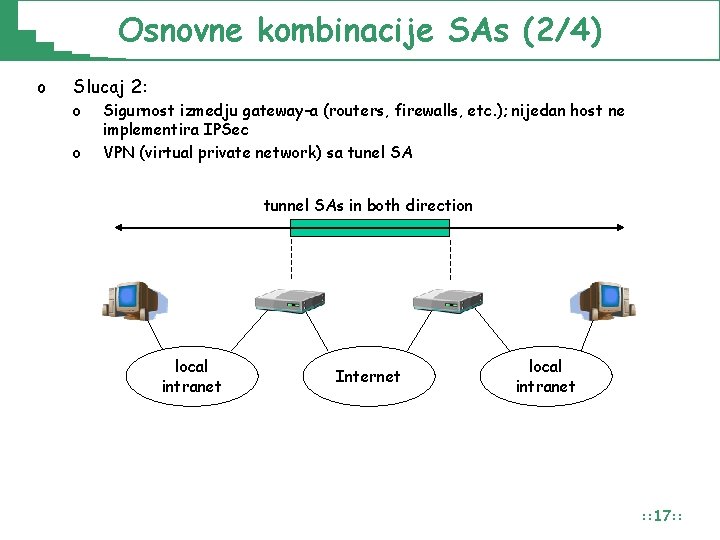

Osnovne kombinacije SAs (2/4) o Slucaj 2: o o Sigurnost izmedju gateway-a (routers, firewalls, etc. ); nijedan host ne implementira IPSec VPN (virtual private network) sa tunel SA tunnel SAs in both direction local intranet Internet local intranet : : 17: :

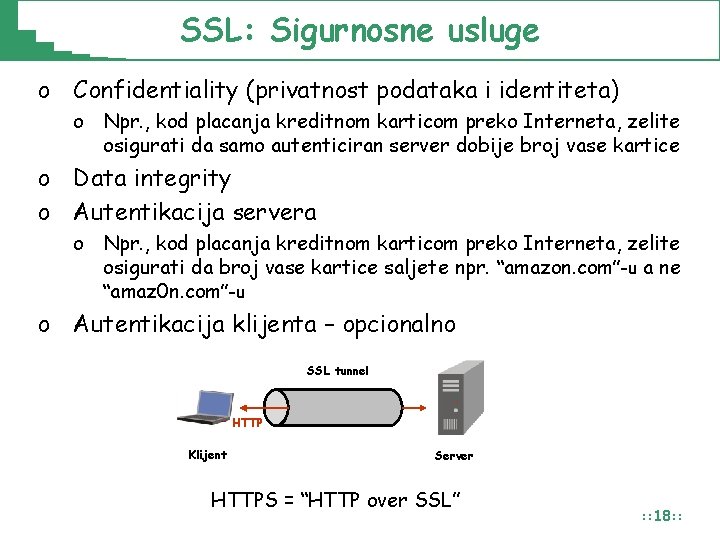

SSL: Sigurnosne usluge o Confidentiality (privatnost podataka i identiteta) o Npr. , kod placanja kreditnom karticom preko Interneta, zelite osigurati da samo autenticiran server dobije broj vase kartice o Data integrity o Autentikacija servera o Npr. , kod placanja kreditnom karticom preko Interneta, zelite osigurati da broj vase kartice saljete npr. “amazon. com”-u a ne “amaz 0 n. com”-u o Autentikacija klijenta – opcionalno SSL tunnel HTTP Klijent Server HTTPS = “HTTP over SSL” : : 18: :

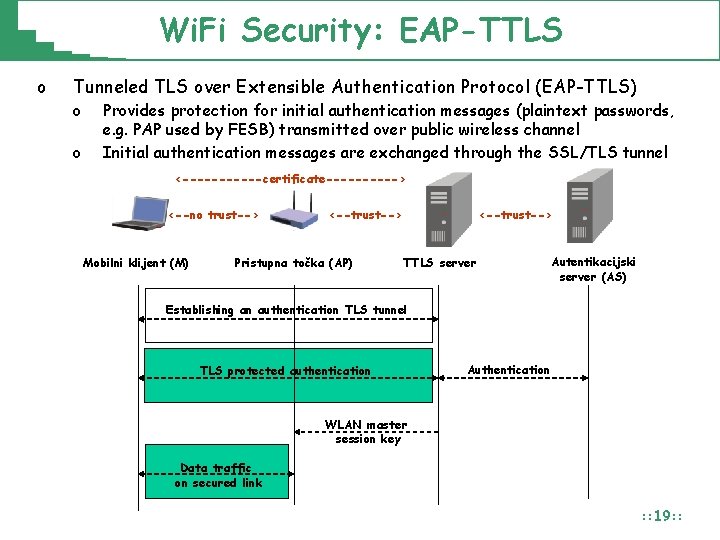

Wi. Fi Security: EAP-TTLS o Tunneled TLS over Extensible Authentication Protocol (EAP-TTLS) o o Provides protection for initial authentication messages (plaintext passwords, e. g. PAP used by FESB) transmitted over public wireless channel Initial authentication messages are exchanged through the SSL/TLS tunnel <------certificate-----> <--no trust--> Mobilni klijent (M) <--trust--> Pristupna točka (AP) <--trust--> TTLS server Autentikacijski server (AS) Establishing an authentication TLS tunnel TLS protected authentication Authentication WLAN master session key Data traffic on secured link : : 19: :

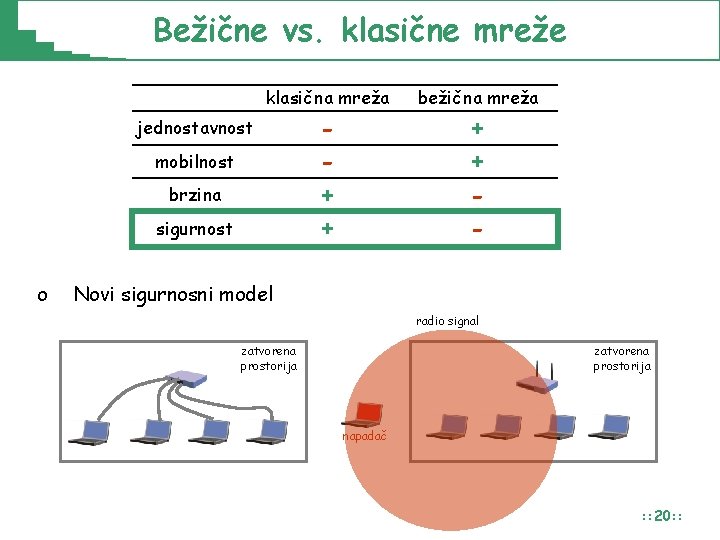

Bežične vs. klasične mreže klasična mreža jednostavnost mobilnost brzina sigurnost o + + bežična mreža + + - Novi sigurnosni model radio signal zatvorena prostorija napadač : : 20: :

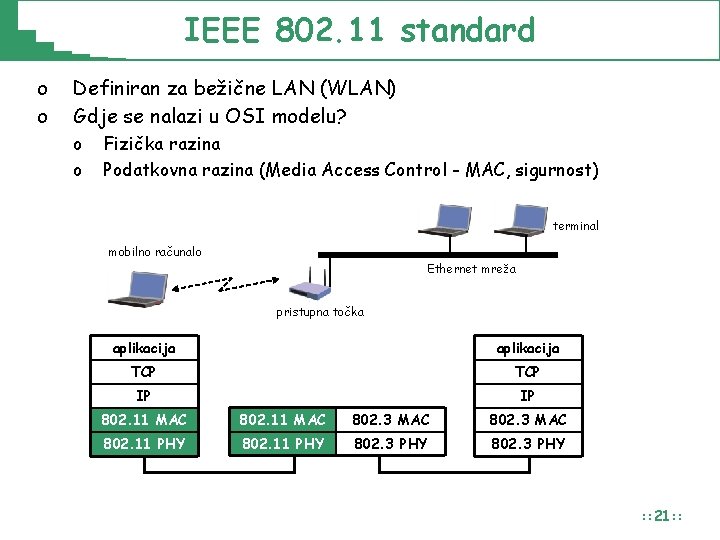

IEEE 802. 11 standard o o Definiran za bežične LAN (WLAN) Gdje se nalazi u OSI modelu? o o Fizička razina Podatkovna razina (Media Access Control - MAC, sigurnost) terminal mobilno računalo Ethernet mreža pristupna točka aplikacija TCP IP IP 802. 11 MAC 802. 3 MAC 802. 11 PHY 802. 3 PHY : : 21: :

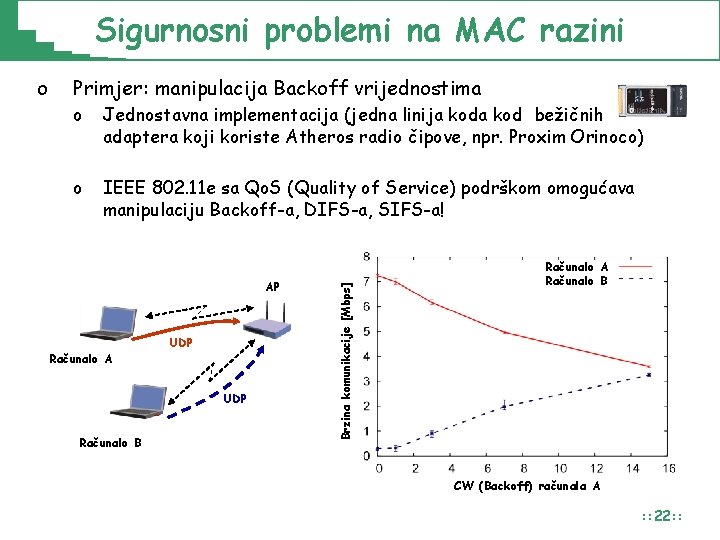

Sigurnosni problemi na MAC razini Primjer: manipulacija Backoff vrijednostima o Jednostavna implementacija (jedna linija kod bežičnih adaptera koji koriste Atheros radio čipove, npr. Proxim Orinoco) o IEEE 802. 11 e sa Qo. S (Quality of Service) podrškom omogućava manipulaciju Backoff-a, DIFS-a, SIFS-a! AP Računalo A UDP Računalo B Brzina komunikacije [Mbps] o Računalo A Računalo B CW (Backoff) računala A : : 22: :

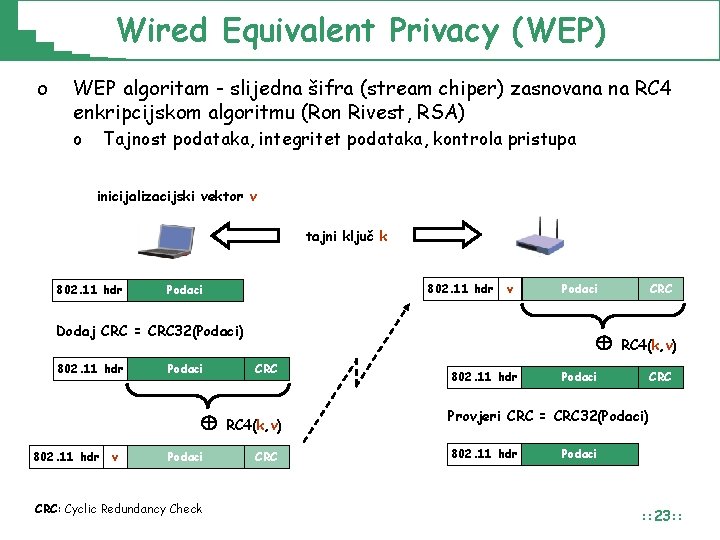

Wired Equivalent Privacy (WEP) o WEP algoritam - slijedna šifra (stream chiper) zasnovana na RC 4 enkripcijskom algoritmu (Ron Rivest, RSA) o Tajnost podataka, integritet podataka, kontrola pristupa inicijalizacijski vektor v tajni ključ k 802. 11 hdr Podaci v Dodaj CRC = CRC 32(Podaci) 802. 11 hdr Podaci 802. 11 hdr v Podaci CRC: Cyclic Redundancy Check Podaci CRC RC 4(k, v) CRC 802. 11 hdr Podaci CRC RC 4(k, v) CRC Provjeri CRC = CRC 32(Podaci) 802. 11 hdr Podaci : : 23: :

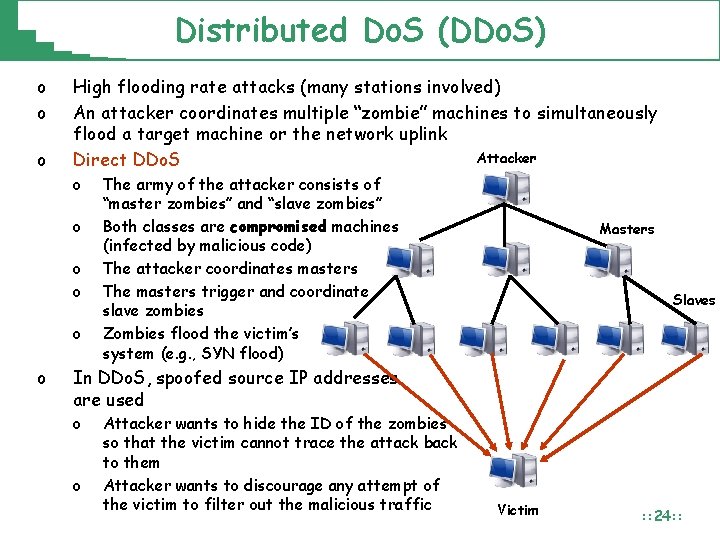

Distributed Do. S (DDo. S) o o o High flooding rate attacks (many stations involved) An attacker coordinates multiple “zombie” machines to simultaneously flood a target machine or the network uplink Attacker Direct DDo. S o o o The army of the attacker consists of “master zombies” and “slave zombies” Both classes are compromised machines (infected by malicious code) The attacker coordinates masters The masters trigger and coordinate slave zombies Zombies flood the victim’s system (e. g. , SYN flood) Masters Slaves In DDo. S, spoofed source IP addresses are used o o Attacker wants to hide the ID of the zombies so that the victim cannot trace the attack back to them Attacker wants to discourage any attempt of the victim to filter out the malicious traffic Victim : : 24: :

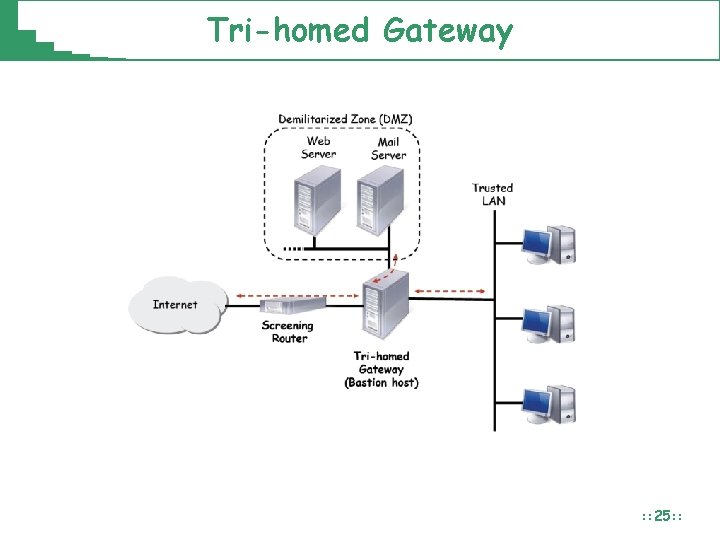

Tri-homed Gateway : : 25: :

Slef-study: Cryp. Tool o http: //www. cryptool. org : : 26: :

Hands-on (Laboratory) Exercises o Lab 1: Network traffic sniffing, ARP spoofing, MITM o Lab 2: Symmetric crypto, DES, 3 DES, CBC o Lab 3: Public crypto, RSA, Diffie-Hellman o Lab 4: Authentication functions (hash, MAC, CBC-MAC) o Lab 5: Certificates, digital signatures, SSL o Lab 6: IP Security Protocol (transport and tunnel mode) o Lab 7: Network firewalls o Different demonstrations o Breaking Wi. Fi (WEP, WPA 2) o Radio jamming : : 27: :

- Slides: 27