Keamanan Sistem WWW Oleh Kundang K Juman Ir

![Asumsi [Sisi Pengguna] Server dimiliki dan dikendalikan oleh organisasi yang mengaku memiliki server tersebut Asumsi [Sisi Pengguna] Server dimiliki dan dikendalikan oleh organisasi yang mengaku memiliki server tersebut](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-5.jpg)

![Asumsi [Sisi Webmaster] Pengguna tidak mencoba merusak web server atau mengubah isinya n Pengguna Asumsi [Sisi Webmaster] Pengguna tidak mencoba merusak web server atau mengubah isinya n Pengguna](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-6.jpg)

![Eksploitasi server WWW [2] n Penyadapan informasi l l n URLwatch: melihat siapa mengakses Eksploitasi server WWW [2] n Penyadapan informasi l l n URLwatch: melihat siapa mengakses](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-10.jpg)

![Eksploitasi server WWW [3] n Digunakan untuk menipu firewall (tunelling ke luar jaringan) n Eksploitasi server WWW [3] n Digunakan untuk menipu firewall (tunelling ke luar jaringan) n](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-11.jpg)

- Slides: 18

Keamanan Sistem WWW Oleh : Kundang K. Juman, Ir. MMSI

Sejarah WWW Dikembangan oleh Tim Berners. Lee ketika sedang berada di CERN n Kemudahan untuk mengakses informasi melalui sistem hypertext n Mula-mula dikembangkan dengan Ne. XT, kemudian muncul Mosaic (Windows, Mac, Unix), dan … akhirnya Netscape. Kemudian meledak n 2

Sejarah WWW n Bahan bacaan http: //ensiklomedia. insan. co. id l Buku Tim Berners-Lee, “Weaving the Web” l http: //www. w 3. org l 3

Sistem WWW n Arsitektur sistem WWW Server (apache, IIS) l Client (IE, Netscape, Mozilla, opera, kfm, arena, amaya, lynx) l Terhubung melalui jaringan l n Program dapat dijalankan di server (CGI, [java] servlet) atau di sisi client (javascript, java applet) 4

![Asumsi Sisi Pengguna Server dimiliki dan dikendalikan oleh organisasi yang mengaku memiliki server tersebut Asumsi [Sisi Pengguna] Server dimiliki dan dikendalikan oleh organisasi yang mengaku memiliki server tersebut](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-5.jpg)

Asumsi [Sisi Pengguna] Server dimiliki dan dikendalikan oleh organisasi yang mengaku memiliki server tersebut n Dokumen yang ditampilkan bebas dari virus atau itikad jahat lainnya n Server tidak mencatat atau mendistribusikan informasi tentang user (misalnya kebiasaan browsing) n 5

![Asumsi Sisi Webmaster Pengguna tidak mencoba merusak web server atau mengubah isinya n Pengguna Asumsi [Sisi Webmaster] Pengguna tidak mencoba merusak web server atau mengubah isinya n Pengguna](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-6.jpg)

Asumsi [Sisi Webmaster] Pengguna tidak mencoba merusak web server atau mengubah isinya n Pengguna hanya mengakses dokumen yang diperkenankan n Identitas pengguna benar n 6

Asumsi Kedua Pihak Network bebas dari penyadapan pihak ketiga n Informasi yang disampaikan dari server ke pengguna terjamin keutuhannya dan tidak dimodifikasi oleh pihak ketiga n 7

Keamanan Server WWW n n n Server WWW (httpd) menyediakan informasi (statis dan dinamis) Halaman statis diperoleh dengan perintah GET Halaman dinamis diperoleh dengan l l CGI (Common Gateway Interface) Server Side Include (SSI) Active Server Page (ASP), PHP Servlet (seperti Java Servlet, ASP) 8

Eksploitasi server WWW n Tampilan web diubah (deface) n dengan eksploitasi skrip / previledge / OS di server n Situs yang dideface dikoleksi di http: //www. alldas. org n Informasi bocor n (misal laporan keuangan semestinya hanya dapat diakses oleh orang/ bagian tertentu) 9

![Eksploitasi server WWW 2 n Penyadapan informasi l l n URLwatch melihat siapa mengakses Eksploitasi server WWW [2] n Penyadapan informasi l l n URLwatch: melihat siapa mengakses](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-10.jpg)

Eksploitasi server WWW [2] n Penyadapan informasi l l n URLwatch: melihat siapa mengakses apa saja. Masalah privacy SSL memproteksi, namun tidak semua menggunakan SSL karena komputasi yang tinggi Do. S attack l l Request dalam jumlah yang banyak (bertubi-tubi) Request yang memblokir (lambat mengirimkan perintah GET) 10

![Eksploitasi server WWW 3 n Digunakan untuk menipu firewall tunelling ke luar jaringan n Eksploitasi server WWW [3] n Digunakan untuk menipu firewall (tunelling ke luar jaringan) n](https://slidetodoc.com/presentation_image_h/7b52397116bff788eccf3a094dc8fe1e/image-11.jpg)

Eksploitasi server WWW [3] n Digunakan untuk menipu firewall (tunelling ke luar jaringan) n Port 80 digunakan untuk identifikasi server (karena biasanya dibuka di router/firewall) l telnet ke port 80 (dibahas di bagian lain) 11

Membatasi Akses n Access Control Hanya IP tertentu yang dapat mengakses server (konfigurasi web server atau firewall) l Via userid & password (htaccess) l Menggunakan enkripsi untuk menyandikan data-data l 12

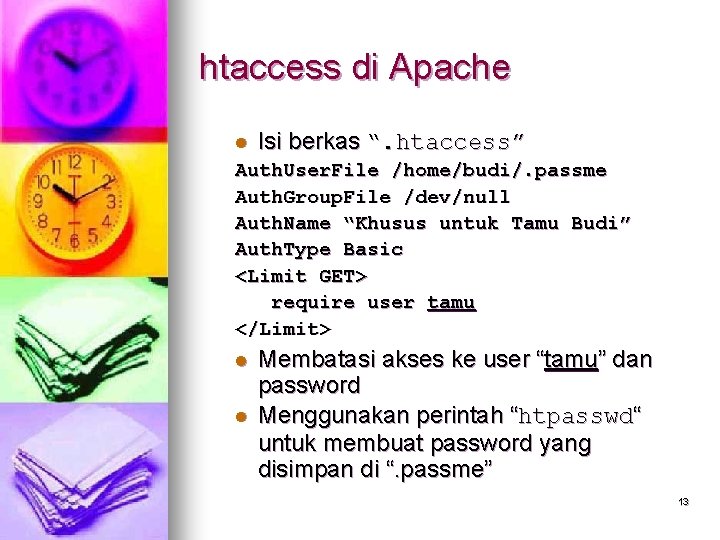

htaccess di Apache l Isi berkas “. htaccess” Auth. User. File /home/budi/. passme Auth. Group. File /dev/null Auth. Name “Khusus untuk Tamu Budi” Auth. Type Basic <Limit GET> require user tamu </Limit> l l Membatasi akses ke user “tamu” dan password Menggunakan perintah “htpasswd“ untuk membuat password yang disimpan di “. passme” 13

Secure Socket Layer (SSL) Menggunakan enkripsi untuk mengamankan transmisi data n Mulanya dikembangkan oleh Netscape n Implementasi gratis pun tersedia n l open. SSL 14

Cari info server Informasi tentang server digunakan sebagai bagian dari casing the joint n Dapat dilakukan dengan n Memberikan perintah HTTP langsung via telnet l Menggunakan program nc, ogre l 15

Keamanan CGI digunakan sebagai interface dengan sistem informasi lainnya (gopher, WAIS) n Diimplementasikan dengan berbagai bahasa (perl, C, C++, python, dll. ) n Skrip CGI dijalankan di server sehingga membuka potensi lubang keamanan n 16

Lubang Keamanan CGI n Beberapa contoh l l l CGI dipasang oleh orang yang tidak berhak CGI dijalankan berulang-ulang untuk menghabiskan resources (CPU, disk): Do. S Masalah setuid CGI di sistem UNIX, dimana CGI dijalankan oleh userid web server ASP di sistem Windows Guestbook abuse dengan informasi sampah 17 Akses ke database via SQL

Keamanan Client WWW n Berhubungan dengan masalah privacy l l n Cookies untuk tracking kemana saja browsing Pengiriman informasi pribadi Attack (via active script, java) l l l Pengiriman data-data komputer (program apa yang terpasang, dsb. ) Do. S attack (buka windows banyak) Penyusupan virus dan trojan horse 18