Keamanan Komputer Pengantar Aurelio Rahmadian Referensi Charles P

- Slides: 23

Keamanan Komputer Pengantar -Aurelio Rahmadian-

Referensi � Charles P. Pfleeger dan Shari P. Pfleeger , Security in Computing 2 nd Edition, Prentice Hall, 2003 � Matt Bishop, Computer Security Art and Science, Addison-Wesley, 2003 � Bruce Schneier, Applied Cryptography Protocols, Algorithms and Source Code in C, John Wiley & Sons, 1996 � Simson Garfinkel dan Gene Spafford, Practical UNIX and Internet Security, O'Reilly & Associates, 1996 � Rahmat Rafiudin, Menguasai Security UNIX, Elex Media Komputindo, 2002 � Gede Artha ZP, Hacker Sisi Lain Legenda Komputer, Adigna, 1999

Konsep Dasar Komunikasi �Perkembangan Teknologi Informasi (TI) menyebabkan perubahan terhadap cara pandang manusia terhadap suatu informasi �Informasi merupakan isi (content) yang dibawa oleh proses komunikasi. �Informasi harus terjamin kesahihan dan validitasnya

Informasi �Mengandung muatan-muatan data yang dijadikan sebagai the meaning of content dalam komunikasi �Kumpulan bit-bit data yang mempunyai makna tertentu, yang diolah dengan cara tertentu dan dikomunikasikan dengan cara tertentu (sudut pandang informatika)

Komputer dan Informasi �Komputer sebagai pengolah dan penghasil informasi �Komputer sebagai sarana komunikasi informasi �Komputer sebagai alat validasi informasi �Komputer sebagai pengontrol informasi

Komputer bebas dari gangguan sistem dan keamanan

Mengapa Perlu Aman? �Resiko kerugian finansial �Resiko kerugian kerahasiaan �Resiko kerugian harga diri �dll.

Peningkatan Kejahatan Komputer �Aplikasi bisnis berbasis TI dan jaringan komputer meningkat �Desentralisasi server �Transisi dari single vendor ke multi vendor �Meningkatnya kemampuan pemakai (user) �Kesulitan penegak hukum dan belum adanya ketentuan yang pasti �Semakin kompleksnya sistem yang digunakan, semakin besarnya source code program yang digunakan �Berhubungan dengan internet

Motif Serangan �Politik �Finansial �Dendam (sakit hati) �Iseng �Sebagai �dll. pekerjaan (cracker bayaran)

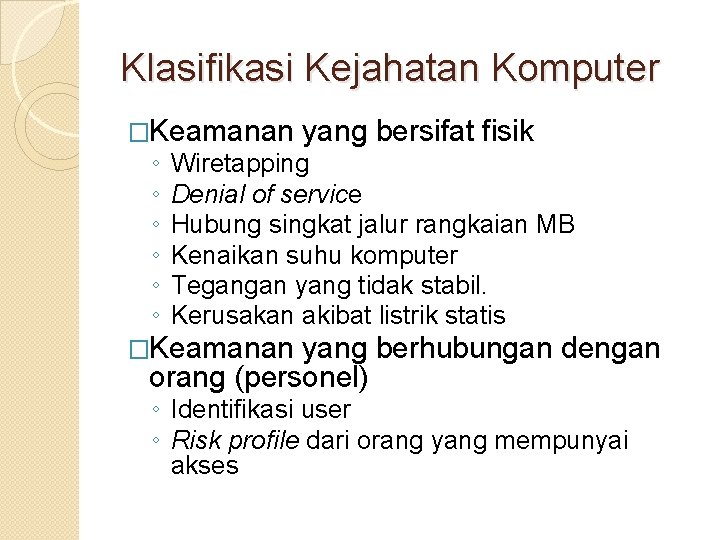

Klasifikasi Kejahatan Komputer �Keamanan ◦ ◦ ◦ yang bersifat fisik Wiretapping Denial of service Hubung singkat jalur rangkaian MB Kenaikan suhu komputer Tegangan yang tidak stabil. Kerusakan akibat listrik statis �Keamanan yang berhubungan dengan orang (personel) ◦ Identifikasi user ◦ Risk profile dari orang yang mempunyai akses

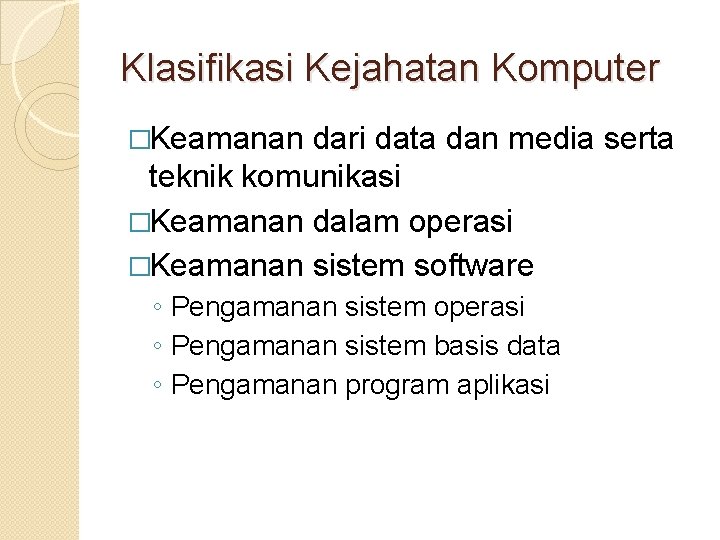

Klasifikasi Kejahatan Komputer �Keamanan dari data dan media serta teknik komunikasi �Keamanan dalam operasi �Keamanan sistem software ◦ Pengamanan sistem operasi ◦ Pengamanan sistem basis data ◦ Pengamanan program aplikasi

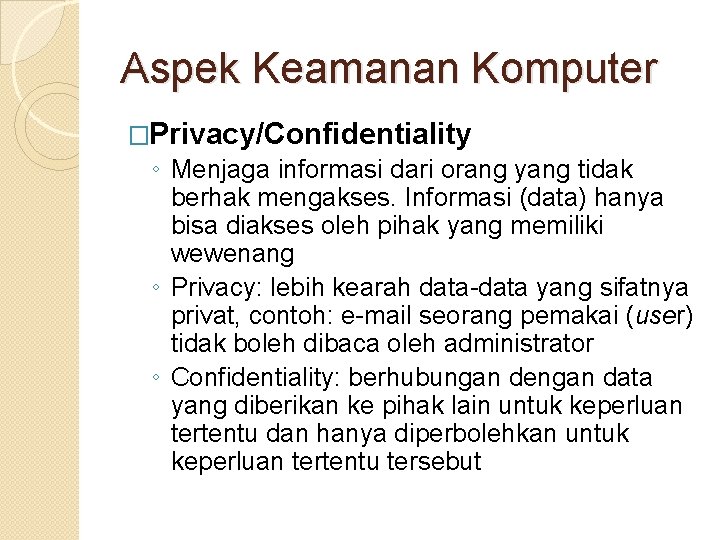

Aspek Keamanan Komputer �Privacy/Confidentiality ◦ Menjaga informasi dari orang yang tidak berhak mengakses. Informasi (data) hanya bisa diakses oleh pihak yang memiliki wewenang ◦ Privacy: lebih kearah data-data yang sifatnya privat, contoh: e-mail seorang pemakai (user) tidak boleh dibaca oleh administrator ◦ Confidentiality: berhubungan dengan data yang diberikan ke pihak lain untuk keperluan tertentu dan hanya diperbolehkan untuk keperluan tertentu tersebut

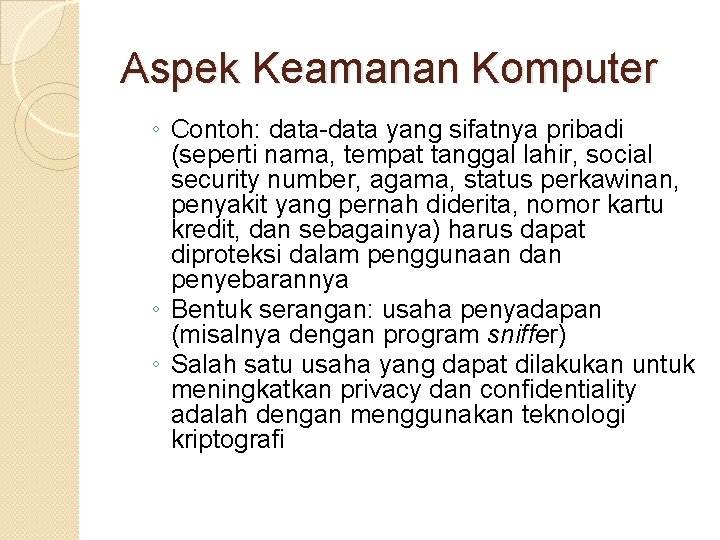

Aspek Keamanan Komputer ◦ Contoh: data-data yang sifatnya pribadi (seperti nama, tempat tanggal lahir, social security number, agama, status perkawinan, penyakit yang pernah diderita, nomor kartu kredit, dan sebagainya) harus dapat diproteksi dalam penggunaan dan penyebarannya ◦ Bentuk serangan: usaha penyadapan (misalnya dengan program sniffer) ◦ Salah satu usaha yang dapat dilakukan untuk meningkatkan privacy dan confidentiality adalah dengan menggunakan teknologi kriptografi

Aspek Keamanan Komputer �Integrity ◦ Informasi tidak boleh diubah tanpa seizin pemilik informasi ◦ Contoh: e-mail di-intercept di tengah jalan, diubah isinya, kemudian diteruskan ke alamat yang dituju ◦ Bentuk serangan: adanya virus, trojan horse, atau pemakai lain yang mengubah informasi tanpa izin, “man in the middle attack” dimana seseorang menempatkan diri di tengah pembicaraan dan menyamar sebagai orang lain

Aspek Keamanan Komputer �Authentication ◦ Metode untuk menyatakan bahwa informasi betul -betul asli, atau orang yang mengakses atau memberikan informasi adalah betul-betul orang yang dimaksud ◦ Adanya berbagai tools membuktikan keaslian dokumen, dapat dilakukan dengan teknologi watermarking (untuk menjaga “intellectual property”, yaitu dengan menandai dokumen atau hasil karya dengan “tanda tangan” pembuat) dan digital signature ◦ Access control, yaitu berkaitan dengan pembatasan orang yang dapat mengakses informasi sehingga user harus menggunakan password, biometric, dan sejenisnya

Aspek Keamanan Komputer �Availability ◦ Berhubungan dengan ketersediaan informasi ketika dibutuhkan ◦ Contoh hambatan: �“denial of service attack” (Do. S attack), dimana server dikirimi permintaan (biasanya palsu) yang bertubi-tubi atau permintaan yang diluar perkiraan sehingga tidak dapat melayani permintaan lain atau bahkan sampai down, hang, crash �“mailbomb”, dimana seorang pemakai dikirimi email bertubi-tubi (katakan ribuan e-mail) dengan ukuran yang besar sehingga sang pemakai tidak dapat membuka e-mailnya atau kesulitan mengakses e-mailnya

Aspek Keamanan Komputer �Access Control ◦ Cara pengaturan akses kepada informasi, berhubungan dengan masalah authentication dan juga privacy ◦ Metode: menggunakan kombinasi userid/password atau dengan menggunakan mekanisme lain �Nonrepudiation ◦ Pengirim maupun penerima informasi tidak dapat menyangkal pengiriman dan penerimaan pesan

Security Attack Model Interruption: Interupsi layanan, perangkat sistem menjadi rusak atau tidak tersedia. Serangan ditujukan kepada ketersediaan (availability) dari sistem. Contoh serangan adalah “denial of service attack”. � Interception: Pengalihan layanan, pihak yang tidak berwenang berhasil mengakses asset atau informasi. Contoh dari serangan ini adalah penyadapan (wiretapping) � Modification: Pengubahan, pihak yang tidak berwenang tidak saja berhasil mengakses, akan tetapi dapat juga mengubah (tamper) aset. Contoh dari serangan ini antara lain adalah mengubah isi dari web site dengan pesan-pesan yang merugikan pemilik web site � Fabrication: Produksi – pemalsuan, pihak yang tidak berwenang menyisipkan objek palsu ke dalam sistem. Contoh dari serangan jenis ini adalah memasukkan pesan-pesan palsu seperti e-mail palsu ke dalam jaringan komputer �

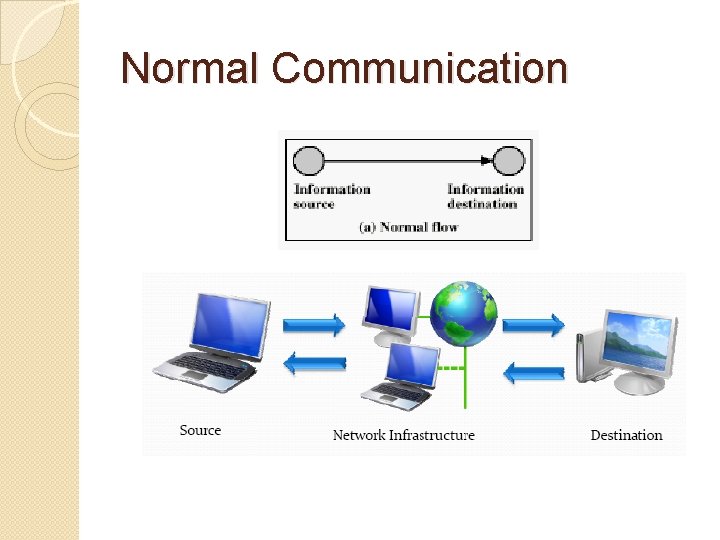

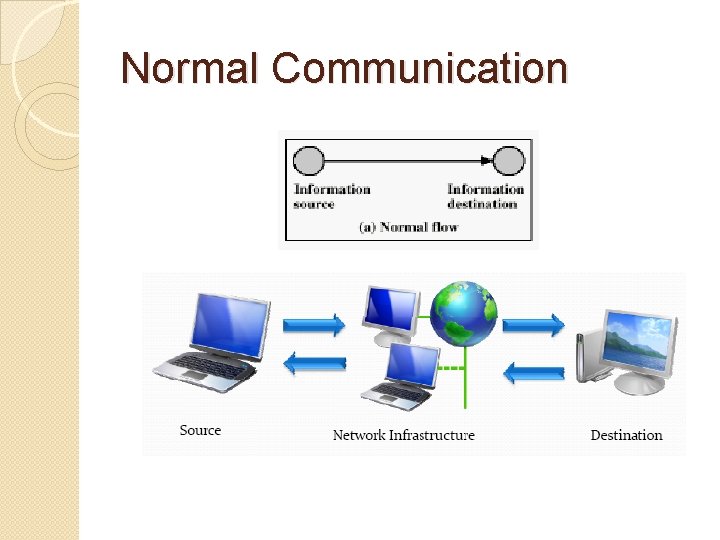

Normal Communication

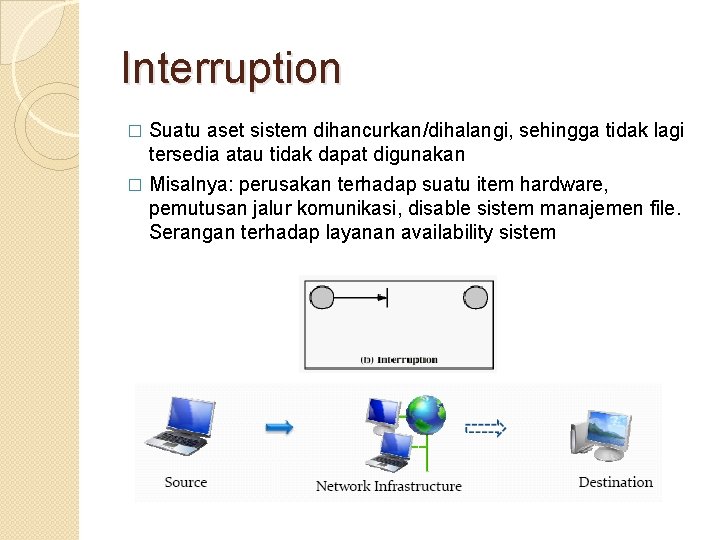

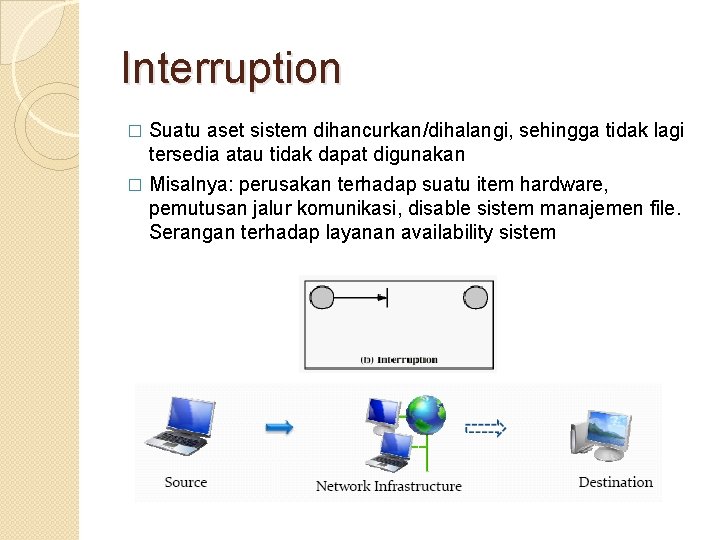

Interruption � Suatu aset sistem dihancurkan/dihalangi, sehingga tidak lagi tersedia atau tidak dapat digunakan � Misalnya: perusakan terhadap suatu item hardware, pemutusan jalur komunikasi, disable sistem manajemen file. Serangan terhadap layanan availability sistem

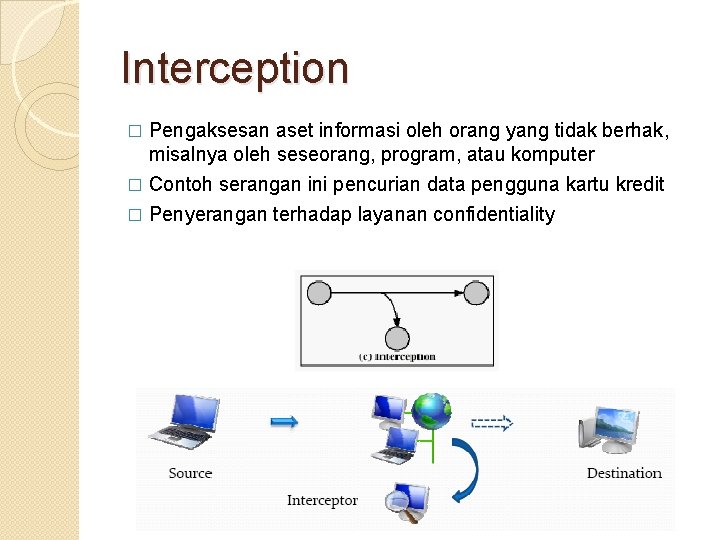

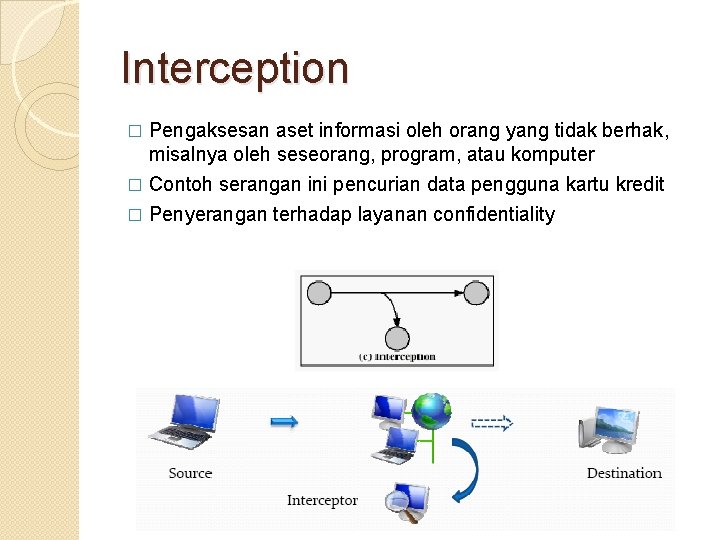

Interception � Pengaksesan aset informasi oleh orang yang tidak berhak, misalnya oleh seseorang, program, atau komputer Contoh serangan ini pencurian data pengguna kartu kredit � Penyerangan terhadap layanan confidentiality �

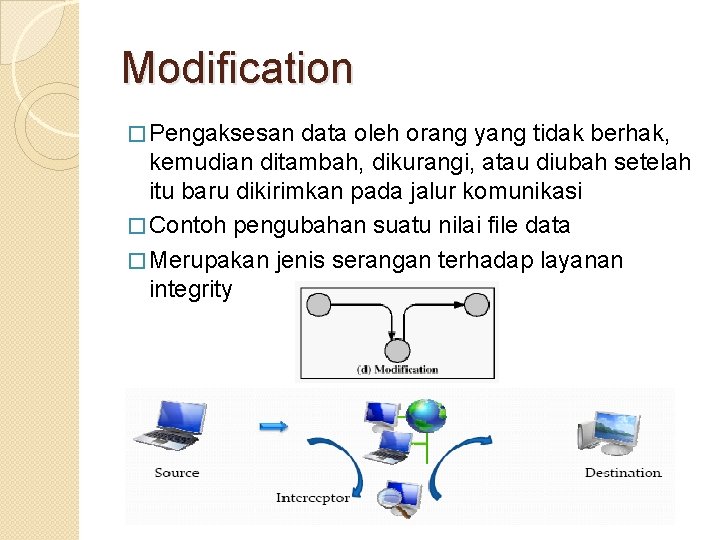

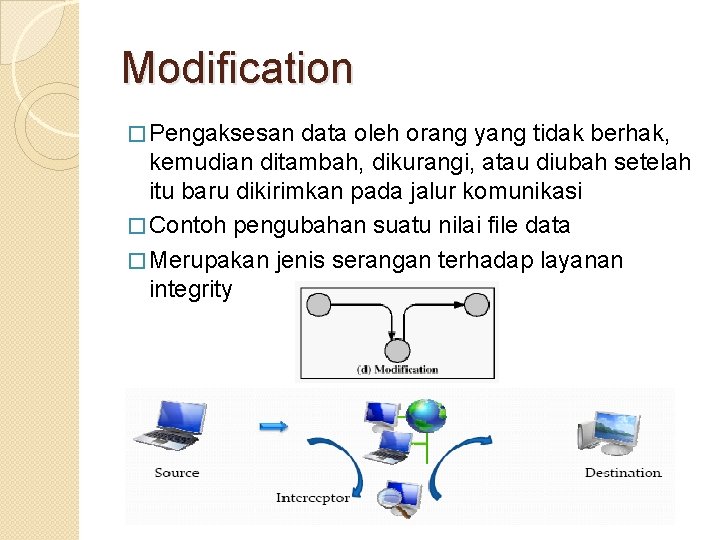

Modification � Pengaksesan data oleh orang yang tidak berhak, kemudian ditambah, dikurangi, atau diubah setelah itu baru dikirimkan pada jalur komunikasi � Contoh pengubahan suatu nilai file data � Merupakan jenis serangan terhadap layanan integrity

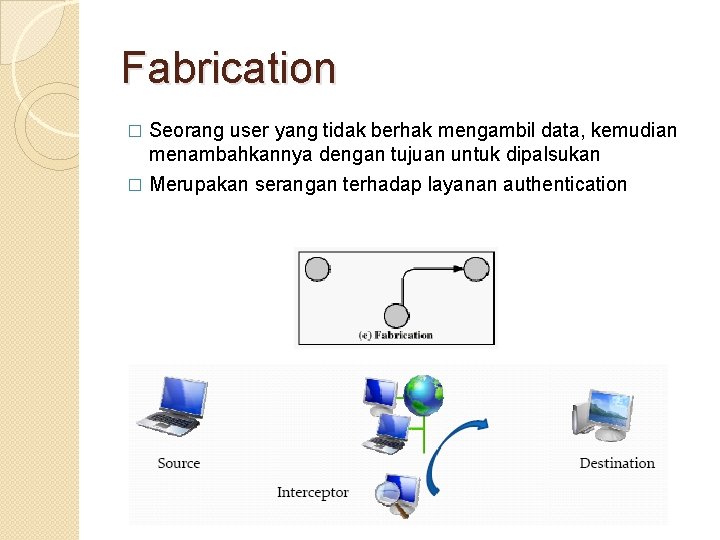

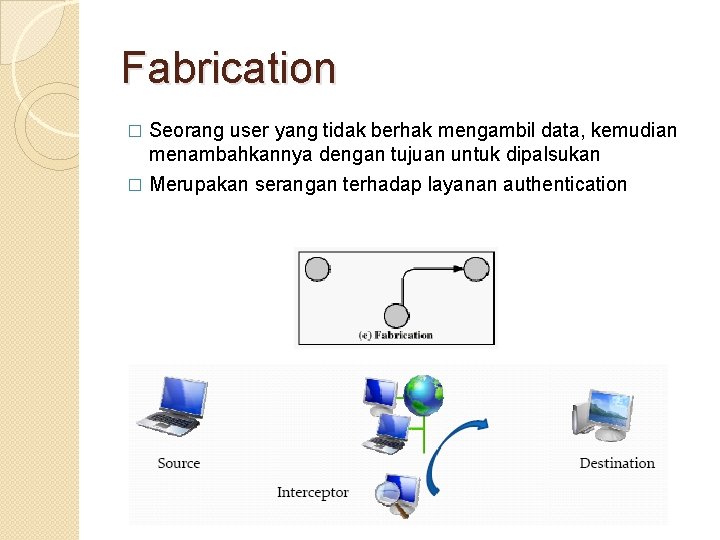

Fabrication � Seorang user yang tidak berhak mengambil data, kemudian menambahkannya dengan tujuan untuk dipalsukan � Merupakan serangan terhadap layanan authentication